Betrug hat viele Gesichter. Ob am Telefon, im Internet oder an der Ladentheke. Mit dem technologischen Fortschritt werden die Methoden der Betrüger immer ausgefeilter – glücklicherweise jedoch auch die Lösungen zur Betrugsprävention. Heiner Kruessmann, Director Sales Enterprise DACH Nuance hat sechs Tipps für Unternehmen.

- Sprachbiometrie ist die Zukunft

Der traditionelle Identitätsnachweis, zum Beispiel durch PINs oder Passwörter verliert zunehmend an Bedeutung. Das hat zum einen damit zu tun, dass laut Gartner durchschnittlich 15 bis 30 Prozent der Nutzer die Daten immer wieder vergessen und die Methode somit in der Praxis schlecht abschneidet und zum anderen damit, dass 60 Prozent der Cyberkriminellen in der Lage sind, diese Art von Sicherheitsabfrage zu hacken.

Je weiter die technologischen Möglichkeiten fortschreiten, desto mehr Alternativen gibt es zur antwortbasierten Authentifizierung. In Zukunft wird unter anderem das Thema Sprachbiometrie eine wichtige Rolle spielen, wenn es um Identitätsnachweise geht. Die Anzahl der aktiv verwendeten Sprachabdrucke wächst seit Jahren exponentiell. Unternehmen, die sich Gedanken darüber machen, einen sprachbasierten Ansatz zur Kundenauthentifizierung einzuführen, können auf Lösungen wie die Security Suite von spezialisierten Anbietern zurückgreifen.

- Anforderungen im Unternehmen ermitteln

Die möglichen und sinnvollen Maßnahmen zur Betrugsprävention unterscheiden sich je nach Unternehmen und Branche zum Teil deutlich. Beispielsweise könnte es sich für ein neu gegründetes Kreditkartenunternehmen als sinnvoll erweisen, zugunsten einer reibungslosen Customer Experience auf aufwendige Verifizierungsmaßnahmen zu verzichten. Ein traditionelles Finanzinstitut, das ein breites Spektrum aus Leistungen anbietet, zeichnet sich hingegen durch eine weitaus geringere Risikotoleranz aus. Es gilt also, eine Risikobewertung durchzuführen und die beste Lösung im Spannungsfeld zwischen Kundenkomfort und Sicherheit zu evaluieren.

- Betrugsanfälligkeit analysieren

Bevor Unternehmen konkrete Maßnahmen zur Betrugsprävention ergreifen können, müssen sie sich ein klares Bild von ihrer individuellen Bedrohungslage machen. Dazu gehört eine Analyse der Kosten, die im Zusammenhang mit Betrugsfällen entstehen sowie deren Anzahl. Auch hier spielt der Tätigkeitsbereich eines Unternehmens wieder eine wichtige Rolle. Eine Bank hat in finanzieller Hinsicht bei Betrugsfällen deutlich mehr zu befürchten als beispielsweise ein Telekommunikationsanbieter. Eine Gemeinsamkeit besteht jedoch darin, dass die Verluste durch Betrug in vielen Fällen unterschätzt werden. Mithilfe entsprechender Softwarelösungen besteht die Möglichkeit, das volle Ausmaß der Verluste zu erfassen.

- Offline- oder Echtzeit-Betrugserkennung?

Unternehmen, die sich darüber im Klaren sind, mit welcher Art von Betrugsversuch sie besonders oft konfrontiert sind, können entscheiden, welche Maßnahmen sinnvoll sind. Dabei kann es sich um die Authentifizierung mit Sprachbiometrie handeln, aber auch um Offline- oder Echtzeit-Betrugserkennung. Offline-Lösungen erfordern vergleichsweise wenig Integrations- und Entwicklungsaufwand, sind im Hinblick auf bestimmte Betrugsmethoden jedoch nicht so leistungsfähig wie Echtzeit-Lösungen. Je nach individuellem Risikoprofil können auch beide Arten der Betrugserkennung zum Einsatz gebracht werden.

- Blacklist Management

Die ersten Schritte bestehen darin, die Bedrohungslage zu analysieren und sich dann für eine Offline- und/oder Echtzeit-Lösung zu entscheiden. Dann geht es um das Thema Blacklist-Management. Die meisten Unternehmen führen eine Vielzahl von Listen, wie Blacklists, Watchlists und Whitelists. Blacklists enthalten Personen, die bereits als Betrüger in Erscheinung getreten sind. Watchlists enthalten Einträge zu gefährdeten Kunden oder verdächtigen Personen. Whitelists umfassen Kunden, die zwar Betrugsmeldungen auslösen, jedoch nachweislich vertrauenswürdig sind.

Blacklist-Management ist sozusagen der Dreh- und Angelpunkt, wenn es um Betrugserkennung geht. Auch in diesem Zusammenhang kann Spracherkennung zu einer Optimierung der Betrugsprävention beitragen, da es so möglich wird, Betrüger anhand ihrer Stimme zu identifizieren. Dabei gilt es jedoch, Verwechslungen mit unbescholtenen Kunden zu vermeiden. Da Stimmen und vor allem regionale Akzente sich oft stark ähneln, sollten die entsprechenden Kunden der jeweiligen Liste hinzugefügt werden.

- Schutz fortlaufend anpassen

Eine starke Sicherheitslösung bietet umfassende Betrugsprävention über digitale, telefonische und Selbstbedienungskanäle. Dazu gehört auch die sprachbiometrische Authentifizierung zur Betrugsbekämpfung. Dennoch wäre es unrealistisch, zu behaupten, es gäbe hundertprozentige Sicherheit gegen Betrug. Um das Risiko jedoch so weit wie möglich zu minimieren, sollte immer ein mehrschichtiger Ansatz zur Authentifizierung in Stellung gebracht werden. Neue Technologien wie KI sind zudem sehr leistungsfähig, wenn es darum geht, Betrugsmuster frühzeitig zu erkennen.

Dennoch: Je weiter sich die Biometrie für Authentifizierungszwecke verbreitet, desto stärker konzentrieren Betrüger sich darauf, biometrische Sicherheitsverfahren zu umgehen. Allerdings ermöglichen die neuesten Lösungen über die bloße Stimmbiometrie hinaus auch die Erfassung einer Verhaltensbiometrie und von Kontextfaktoren wie zum Beispiel Informationen zum Telefonmodell des Anrufers, so dass es für Betrüger sehr schwierig wird, die Identität eines legitimen Kunden nachzuahmen.

11 Artikel zu „Biometrie Sprache“

NEWS | DIGITALISIERUNG | IT-SECURITY | SERVICES

Gesichtserkennung in San Francisco aus Datenschutzgründen verboten

Der San Francisco Board of Supervisors (Aufsichtsrat) hat die Verwendung von Gesichtserkennung durch städtische Regierungsbehörden verboten und ist damit die erste Stadt in den Vereinigten Staaten von Amerika, die dieses Tool blockiert, das von der Polizei oft verwendet wird, um nach Verdächtigen zu suchen und Kriminelle zu erkennen. An dieser Stelle können Sie vielleicht auf…

NEWS | IT-SECURITY | TIPPS

3 Tipps zum Welt-Passwort-Tag

Wie jedes Jahr soll der Welt-Passwort-Tag Verbraucher und Unternehmen über das Thema »Passwort-Sicherheit« aufklären. (Nicht nur) Am 02. Mai heißt es also: wie schütze ich meine Passwörter? Passwort-Schutz ist eines der wichtigsten Themen, wenn es um die Sicherheit der eigenen Daten im Netz geht. Dennoch vernachlässigen es viele, die eigenen Passwörter angemessen zu pflegen und…

NEWS | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | AUSGABE 1-2-2019 | SECURITY SPEZIAL 1-2-2019

Interview mit Sebastian Rohr: IT-Sicherheit – keine Stolperfalle, sondern Sprungbrett

Durch Industrie 4.0, IoT, digitale Transformation und umfassende Vernetzung bekommt ein gesicherter Zugang zu IT-Systemen allerhöchste Bedeutung. Die bisherige Abschottung vieler Unternehmen nach außen ist nun allerdings obsolet. Wie eine sichere Authentisierung aussehen kann, zeigt Sebastian Rohr, CTO der APIIDA AG aus Groß-Bieberau.

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | INFRASTRUKTUR

Unified-Endpoint-Management: Client-Verwaltung geht nicht immer per Autopilot

Die Art und Weise, wie IT-Organisationen Endgeräte verwalten, ändert sich massiv. Das heute flächendeckend übliche Verfahren, neue Geräte komplett zu löschen und mit unternehmenseigenen Standard-Installationen zu versehen, wird in einigen Jahren die Ausnahme darstellen. Dafür sorgen Microsoft mit Windows AutoPilot oder auch Apple mit DEP (Device Enrollment Program). Auf absehbare Zeit muss eine UEM-Lösung (Unified-Endpoint-Management)…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | GESCHÄFTSPROZESSE | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES | STRATEGIEN

Geschlossene Gesellschaft: Sicherheit für permissioned Blockchains

Das Herzstück jeder Blockchain ist ein Protokoll, das der Reihenfolge und Sicherheit einer Transaktion für den nächsten Block zustimmt. Wie kann man die Integrität dieser Kette bewahren? Sogenannte permissioned Blockchains erfreuen sich wachsender Beliebtheit. Umso mehr, als Firmen den Blockchain-Trend für sich nutzen und gleichzeitig den »Deckel darauf halten« wollen. Im Gegensatz zu den Vertretern…

NEWS | BUSINESS | TRENDS CLOUD COMPUTING | TRENDS KOMMUNIKATION | DIGITALISIERUNG | TRENDS GESCHÄFTSPROZESSE | EFFIZIENZ | TRENDS SERVICES | GESCHÄFTSPROZESSE | INFRASTRUKTUR | TRENDS 2018 | SERVICES | STRATEGIEN

Zurückeroberung – Die Top Trends für CIOs und Entscheider 2018

Die Überzeugung, dass die Arbeit sich in den letzten und nächsten Jahren verändert, teilen mittlerweile wohl die meisten Entscheider in deutschen Unternehmen. Neue Führungsstile, neue Organisationsformen, mehr Freiheiten und Technologien für die Mitarbeiter und damit auch mehr Innovation und wirtschaftliches Potenzial. Das sind in etwa die Erwartungen und Charakteristika der neuen Arbeitstrends. Diese sind bereits…

NEWS | TRENDS SECURITY | BUSINESS | BUSINESS PROCESS MANAGEMENT | TRENDS KOMMUNIKATION| TRENDS MOBILE | DIGITALISIERUNG | EFFIZIENZ | TRENDS SERVICES | TRENDS 2018 | IT-SECURITY | KOMMUNIKATION | SERVICES | STRATEGIEN | TIPPS

Identitätsschutz: Bequemlichkeit ist nicht mehr König

Millennials setzen auf biometrischen Identitätsschutz, Generation 55+ auf starke Passwörter. Ob bei der Anmeldung in Anwendungen oder an Geräten – Sicherheit hat bei Verbrauchern weltweit mittlerweile höchste Priorität. Das zeigt eine neue globale Studie mit knapp 4.000 Befragten aus den USA, APAC und der EU, die von IBM Security in Auftrag gegeben wurde [1].…

NEWS | TRENDS SECURITY | IT-SECURITY | STRATEGIEN | TIPPS

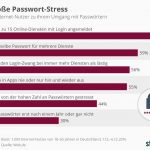

Internetnutzung: Jeder Vierte ändert seine Passwörter nie

Das E-Mail-Fach, das Amazon-Konto und das Facebook-Profil: Im Internet gibt es eine Vielzahl an Diensten, für die man ein Passwort festlegen muss. Den wenigsten Menschen fällt es leicht, sich jedes Mal einen neuen Zugangscode zu merken. Aus Sicherheitsgründen dann noch regelmäßig seine Passwörter zu ändern, ist den meisten zu anstrengend – das zeigt eine aktuelle…

NEWS | TRENDS SECURITY | TRENDS 2016 | IT-SECURITY | TIPPS

Der ungeliebte und schludrige Umgang mit Passwörtern

Die Deutschen sind im Passwort-Stress! Jeder Zweite findet den Login-Zwang bei immer mehr Onlineangeboten lästig. 44 Prozent fühlen sich sogar regelrecht gestresst von der Passwort-Flut, die sie sich merken oder anderweitig organisieren müssen. Und das ist kein Wunder, denn ein Großteil der Nutzer ist bei bis zu 15 verschiedenen Webdiensten angemeldet, wie eine Umfrage des…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | INTERNET DER DINGE | IT-SECURITY | ONLINE-ARTIKEL

»Biometrische Authentifizierung« – was genau versteht man darunter?

Will man einige der grundlegenden Konzepte und Ideen der Online-Authentifizierung erläutern, ist es keine schlechte Idee einen Blick auf biometrische Authentifizierung zu werfen. Warum? Nach einer jüngst von Visa durchgeführten Umfrage, wollen zwei Drittel der Europäer biometrische Authentifizierung für Online-Zahlungen / Transaktionen verwenden. Kein ganz unbeträchtlicher Prozentsatz, der zeigt, was die Mehrheit der Online-Nutzer will.…

60 Artikel zu „Spracherkennung“

NEWS | E-COMMERCE | TIPPS

Fünf Tipps zum Amazon Prime Day 2019

Am 15. und 16. Juli veranstaltet Amazon wieder den sogenannten »Amazon Prime Day«. Was einst als Tag mit exklusiven Rabatten für Amazon Prime-Mitglieder begann, hat sich zu einem kulturellen Phänomen entwickelt: sechs von zehn US-amerikanischen Konsumenten kennen heute den Prime Day und tatsächlich steht dieser Tag in der Popularität mittlerweile an dritter Stelle nach Black…

NEWS | INFRASTRUKTUR | KÜNSTLICHE INTELLIGENZ | RECHENZENTRUM

Wie künstliche Intelligenz Rechenzentren beeinflusst

Künstliche Intelligenz hat die Science-Fiction längst verlassen und ist – mehr oder weniger unbemerkt – Teil unseres Alltags geworden. Diese Entwicklung bleibt auch für Rechenzentren nicht ohne Folgen – sie könnten einerseits von KI profitieren, müssen aber andererseits andere Architekturen aufweisen. Die richtige Verkabelung spielt dabei eine entscheidende Rolle. Schon 1968 hielt künstliche Intelligenz (KI)…

NEWS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | KÜNSTLICHE INTELLIGENZ | ONLINE-ARTIKEL | STRATEGIEN

Mythos künstliche Intelligenz – eine kritische Betrachtung des Hypes

Übernehmen die Maschinen? Es herrscht große Unsicherheit darüber, wie der Einsatz künstlicher Intelligenz, maschinellen Lernens und Automatisierung unseren Arbeitsalltag beeinflussen wird. Lernexperte Skillsoft sprach mit Datenwissenschaftlern und entmystifiziert den KI-Hype. Was verstehen Experten unter den Begrifflichkeiten, welche Entwicklungen haben den großen Aufschwung rund um den Einsatz von KI und Co bewirkt und warum bleiben gut…

TRENDS 2019 | NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | DIGITALE TRANSFORMATION | TRENDS GESCHÄFTSPROZESSE | GESCHÄFTSPROZESSE

Studie: Die Digitalisierung der Beschaffung bleibt hinter den wahrgenommenen Fortschritten zurück

Die digitale Transformation scheitert oft am unzureichenden Onboarding der Lieferanten und an einer geringen Benutzerakzeptanz. Ivalua, Anbieter von cloud-basierten Spend-Management-Lösungen, gibt die Ergebnisse einer weltweiten Umfrage unter Führungskräften aus den Bereichen Supply Chain, Beschaffung und Finanzen bekannt. Gefragt wurde nach dem Status der digitalen Transformation, den aufgetretenen Hindernissen und den Erfolgsfaktoren. Die von Forrester Consulting…

NEWS | CLOUD COMPUTING | INFRASTRUKTUR | RECHENZENTRUM | SERVICES

Edge Computing: Dezentralisierte Netzarchitekturen beschleunigen Anwendungen und Dienste

Die Unternehmens-IT verändert sich – wieder einmal. Nach der Mainframe-Ära, der verteilten Datenverarbeitung mit Client-Server-Modellen und der Rezentralisierung in die Cloud steht nun erneut ein dezentraler Ansatz im Mittelpunkt: das Edge Computing. Indem Anwendungen, Daten und Dienste vom Core-Rechenzentrum zu den äußeren Rändern des Netzwerks verlagert werden, lassen sich Workloads wesentlich schneller und effektiver verarbeiten.…

TRENDS 2019 | TRENDS WIRTSCHAFT | NEWS | BUSINESS | DIGITALISIERUNG | E-COMMERCE | TRENDS E-COMMERCE | MARKETING | STRATEGIEN

Digital Marketing und E-Commerce: Der Kampf in der »Amazon-Welt«

Digital-Marketing- und E-Commerce-Technologien wachsen im Kampf um Wettbewerbsfähigkeit zusammen. Laut aktuellen M&A-Marktreports zu den Bereichen E-Commerce und Digital Marketing des internationalen Technologieberaters Hampleton Partners gab es 2018 gegenüber 2017 einen Anstieg des veröffentlichten M&A-Wertes im E-Commerce um 20 Milliarden USD. Dies wurde durch Mega-Deals wie Walmarts Kauf von Flipkart in Höhe von 16 Milliarden USD…

NEWS | DIGITALISIERUNG | KÜNSTLICHE INTELLIGENZ | STRATEGIEN

Künstliche Intelligenz betrifft alle Lebensbereiche

Im Wissenschaftsjahr 2019 dreht sich alles um das Thema künstliche Intelligenz – in der kommenden Woche wird es offiziell in Berlin eröffnet. Am Karlsruher Institut für Technologie (KIT) wird zu diesem wichtigen Zukunftsthema intensiv geforscht: »Lernende Systeme und künstliche Intelligenz bedeuten eine Umwälzung, auf die wir uns als Gesellschaft vorbereiten müssen«, sagt der Präsident des…

NEWS | DIGITALISIERUNG | KOMMENTAR | KÜNSTLICHE INTELLIGENZ | ONLINE-ARTIKEL

KI: Revolutionäre Technologie oder alles nur ein Hype?

Aktuell erscheint kaum eine Ausgabe der großen deutschen Tageszeitungen, in der nichts von künstlicher Intelligenz zu lesen ist. Die Bundesregierung will die Erforschung und Entwicklung von AI massiv fördern und fast jedes Unternehmen will davon profitieren. Doch wie soll das genau aussehen? Ist diese Technologie überhaupt marktreif? Welche Kosten sind damit verbunden? Michael Jores, Regional…

NEWS | BUSINESS | KOMMUNIKATION | KÜNSTLICHE INTELLIGENZ | LÖSUNGEN | STRATEGIEN

Die Zukunft der interaktiven Zusammenarbeit

New Work, Office 4.0, Digitale Transformation – die Arbeitswelt und die Art der Zusammenarbeit verändern sich so schnell wie nie zuvor. Im Zentrum steht die zunehmende Vernetzung zwischen verschiedenen Teams, Abteilungen, Standorten und Stakeholdern. Das führt zu einem steigenden Bedarf an Absprachen, weshalb Mitarbeiter immer mehr Zeit in Meetings verbringen: Aktuell sind es rund 25…