Anlässlich des Digitalgipfels der Bundesregierung in Dortmund hat das Bundesamt für Sicherheit in der Informationstechnik (BSI) das Security Framework für digitale Identitäten vorgestellt. Damit kann Deutschland zum Vorreiter bei der Entwicklung sicherer digitaler Identitäten werden, die sowohl hoheitlich als auch privatwirtschaftlich einsetzbar sind.

»Ohne digitale Identitäten funktioniert kein Online-Banking, kein Online-Shopping, keine Online-Services bei Behörden und Ämtern und auch kein Posting von Nachrichten in sozialen Medien. So praktisch sie im digitalen Alltag für jeden Einzelnen geworden sind, so sehr stehen sie auch im Fokus von Cyberkriminellen: Identitätsdiebstahl, Fälschungen und die missbräuchliche Verwendung persönlicher Daten sind leider alltäglich geworden. Mit dem neuen Security Framework steuert das BSI hier wirksam dagegen«, erklärt BSI-Präsident Arne Schönbohm.

Nutzerinnen und Nutzer vertrauen bei der Authentifizierung meist auf die Angebote führender Online-Plattformen. Die Betreiber können diese persönlichen Nutzerdaten zwar für eigene Zwecke verwenden, bieten den Nutzerinnen und Nutzern im Gegenzug jedoch in der Regel keine hochwertige digitale Identität. Eine offene eID-Plattform in Verbindung mit hardware-basierter Sicherheit erhöht den Schutz von digitalen IDs. Die Basis hierfür bildet das kürzlich veröffentlichte eID Security Framework des BSI, in dem Sicherheitsanforderungen und Prozesse definiert sind. Hardwarehersteller, Service-Anbieter und Entwickler können sich zum Framework konform erklären und somit dokumentieren, dass sie Vertrauensdienste bis zum Niveau »substantial« gemäß eIDAS-Verordnung realisieren können.

Das Security Framework steht auf der Webseite des BSI unter https://www.bsi.bund.de/DE/Publikationen/TechnischeRichtlinien/tr03159/tr03159_node.html zum kostenlosen Download zur Verfügung.

Schutz der Wirtschaft: BSI veröffentlicht Übersicht qualifizierter APT-Response-Dienstleister

Im Zuge einer Warnung vor Cyber-Angriffswellen mit der Schadsoftware Emotet hat das BSI zuletzt darauf hingewiesen, dass Cyber-Angriffe immer professioneller werden und auch die Organisierte Kriminalität mittlerweile sogenannte APT-Methoden (Advanced Persistent Threats) einsetzt. Unternehmen und Institutionen sehen sich daher immer häufiger starken Gegnern gegenüber, die neben der unabdingbaren Prävention auch die Abwehr von laufenden oder erfolgten Cyber-Angriffen erforderlich machen. Unternehmen, die dies nicht eigenständig bewältigen können oder wollen, empfiehlt das Bundesamt für Sicherheit in der Informationstechnik (BSI) die Unterstützung durch einen qualifizierten, externen Dienstleister. Eine Übersicht qualifizierter APT-Response-Dienstleister hat das BSI nun veröffentlicht:

»Wir sehen seit einiger Zeit eine dauerhaft angespannte Bedrohungslage im Bereich der IT-Sicherheit und zwar über alle Branchen hinweg. Wir sehen Produktionsausfälle in Folge von Cyber-Angriffen, wir sehen Fälle von gezielter Wirtschaftsspionage und wir sehen grundsätzlich eine zunehmende Professionalisierung der Angriffsmethoden. Als die nationale Cyber-Sicherheitsbehörde stellen wir nun im Rahmen unseres gesetzlichen Auftrags eine Übersicht qualifizierter Dienstleister zur Verfügung, deren Unterstützung insbesondere bei APT-Angriffen angefordert werden kann. Damit leisten wir einen wichtigen Beitrag zum Schutz der deutschen Wirtschaft und insbesondere der Kritischen Infrastrukturen. Unternehmen und Institutionen sollten sich bei IT-Sicherheitsvorfällen nicht scheuen, externe Hilfe anzunehmen«, so BSI-Präsident Arne Schönbohm.

Basierend auf den ebenfalls veröffentlichten Auswahlkriterien für qualifizierte Dienstleister

hat das BSI ein wettbewerbsneutrales Verfahren durchgeführt, durch das erste geeignete APT-Response-Dienstleister identifiziert werden konnten. Anhand der Liste geeigneter Dienstleister und der transparenten Gestaltung der Auswahlkriterien werden Unternehmen in die Lage versetzt, geeignete Hilfe durch externe Experten anzufordern. Weiteren Interessenten steht das Verfahren jederzeit offen.

Zugleich wurde auch die Übersicht der qualifizierten DDoS-Mitigation-Dienstleister um weitere Unternehmen ergänzt. Weitere Informationen hierzu finden sich auf der Webseite des BSI unter https://www.bsi.bund.de/DE/Themen/Cyber-Sicherheit/Dienstleistungen/Qualifizierte_Dienstleister/QDL_node.html.

Daneben stehen Unternehmen jeder Größe auch der UP KRITIS und die Allianz für Cyber-Sicherheit

(https://www.allianz-fuer-cybersicherheit.de) offen. In beiden Kooperationsplattformen finden Sie konkrete Hilfestellung durch das BSI, erfahrene Experten und Gleichgesinnte zum kurzfristigen und direkten Austausch.

2165 Artikel zu „BSI“

NEWS | GESCHÄFTSPROZESSE | KOMMUNIKATION | STRATEGIEN | AUSGABE 7-8-2019

Beitrag zur Wahrung des Vertragsfriedens: Benchmarking-Klauseln – Wettbewerbsfähigkeit langfristig absichern

In Verträgen sind immer häufiger Benchmarking-Klauseln verankert, die einen gegenseitigen Vertrauensvorschuss in eine gute Zusammenarbeit der Vertragspartner darstellen sollen. Sie eröffnen den Vertragspartnern die Möglichkeit, Anpassungen an technische Entwicklungen, marktübliche Leistungsumfänge und Preisentwicklungen vornehmen zu können.

NEWS | BUSINESS | FAVORITEN DER REDAKTION | IT-SECURITY | KOMMUNIKATION | VERANSTALTUNGEN

ECSM 2019: BSI ruft zur Teilnahme auf

Information, Sensibilisierung und aktiver Verbraucherschutz im Bereich der Cyber-Sicherheit: dies sind die zentralen Anliegen des European Cyber Security Month (ECSM), der im Oktober 2019 bereits zum achten Mal stattfindet. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) ist die nationale Koordinierungsstelle des ECSM in Deutschland und ruft Institutionen aus Staat, Wirtschaft und Gesellschaft auf, sich…

NEWS | CLOUD COMPUTING | IT-SECURITY | ONLINE-ARTIKEL | STRATEGIEN | TIPPS

Multi-Cloud-Netzwerke absichern

Cloud-basierte Rechen- und Serviceplattformen versetzen Unternehmen in die Lage, sich an die neue digitale Wirtschaft anzupassen. Die Cloud ermöglicht es ihnen, schnell Ressourcen zu bündeln, neue Anwendungen zu implementieren und in Echtzeit auf die Anforderungen von Nutzern und Verbrauchern zu reagieren. So können Sie auf dem heutigen digitalen Markt effektiv agieren und konkurrenzfähig bleiben. Doch…

NEWS | IT-SECURITY | SICHERHEIT MADE IN GERMANY | WHITEPAPER | SECURITY SPEZIAL 3-4-2019

Schutz der Wirtschaft: BSI veröffentlicht Übersicht qualifizierter APT-Response-Dienstleister

Im Zuge einer Warnung vor Cyber-Angriffswellen mit der Schadsoftware Emotet hat das BSI zuletzt darauf hingewiesen, dass Cyber-Angriffe immer professioneller werden und auch die Organisierte Kriminalität mittlerweile sogenannte APT-Methoden (Advanced Persistent Threats) einsetzt. Unternehmen und Institutionen sehen sich daher immer häufiger starken Gegnern gegenüber, die neben der unabdingbaren Prävention auch die Abwehr von laufenden oder…

NEWS | DIGITALISIERUNG | KOMMUNIKATION | SERVICES | STRATEGIEN

Facebook, Microsoft, Twitter, Google und Amazon gemeinsam für mehr Websicherheit

In den letzten Tagen fand in Paris das Treffen zwischen der neuseeländischen Premierministerin Jacinda Arden, dem französischen Staatspräsidenten Emmanuel Macron und den fünf High-Tech-Giganten Facebook, Microsoft, Twitter, Google und Amazon statt, das mit dem Ziel einberufen wurde, die Nutzung sozialer Netzwerke durch Terroristen und böswillige Menschen im Allgemeinen drastisch zu begrenzen. Es ist inzwischen klar,…

NEWS | BLOCKCHAIN | BUSINESS | FAVORITEN DER REDAKTION | IT-SECURITY | WHITEPAPER

Blockchain: BSI untersucht Sicherheitseigenschaften

Spätestens der finanzielle Höhenflug der Kryptowährung Bitcoin im Jahr 2017 hat dazu geführt, dass auch außerhalb der Fachwelt über die Blockchain diskutiert wurde. Diese Technologie zur verteilten Datenhaltung bietet die Möglichkeit, durch eine dezentrale Struktur die Manipulation von Daten rein technisch zu verhindern, größtmögliche Transparenz zu bieten und Intermediäre in Geschäftsprozessen zu ersetzen. Nachdem…

NEWS | CLOUD COMPUTING | IT-SECURITY | TIPPS

Drei Tipps zur Absicherung von Public-Cloud-Ressourcen

Immer häufiger erhalten Hacker Zugriff auf die Public-Cloud-Ressourcen von Unternehmen und Organisationen. Die Ursache ist oft ein nachlässiger Umgang mit den Zugangsschlüsseln berechtigter Nutzer. Eine wesentliche Quelle solcher Schlüssel stellen Entwickler-Plattformen wie GitHub dar, auf denen Mitglieder der DevOps-Teams oft auch vertrauliche Informationen ablegen, die sich in Skripten oder Konfigurationsdateien befinden. Hacker sind sich dessen…

NEWS | IT-SECURITY | SERVICES | SICHERHEIT MADE IN GERMANY | TIPPS

BSI warnt vor gezielten Ransomware-Angriffen auf Unternehmen

Derzeit registriert das Bundesamt für Sicherheit in der Informationstechnik (BSI) verstärkt Netzwerkkompromittierungen bei Unternehmen, die mit der manuellen und gezielten Ausführung eines Verschlüsselungstrojaners (Ransomware) enden. Dabei verschaffen sich die Angreifer mittels breit angelegter Spam-Kampagnen wie Emotet zunächst Zugang zu einzelnen Unternehmensnetzwerken und erforschen dann manuell Netzwerk und Systeme der Betroffenen. Dabei versuchen die Angreifer etwaige…

NEWS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | IT-SECURITY | TIPPS

Unternehmenswebsites im DSGVO-Dschungel

Warum eine automatisiert erstellte Datenschutzerklärung allein meist nicht ausreicht. Auch wenn die Datenschutzgrundverordnung, kurz DSGVO, bereits seit einigen Monaten gilt, existieren noch immer Unternehmenswebsites, die nicht den aktuellen Bestimmungen entsprechen. Um eine Website gesetzeskonform zu gestalten, reicht es nicht aus, eine allgemeine Datenschutzerklärung irgendwo zu kopieren oder automatisiert generieren zu lassen und dann auf der…

NEWS | CLOUD COMPUTING | INFRASTRUKTUR | KOMMENTAR | RECHENZENTRUM

BSI hebt Empfehlung für georedundante RZ-Entfernung von 5 auf 200 Kilometer an

Kurz vor Weihnachten hat das BSI (Bundesamt für Sicherheit in der Informationstechnik) seine Empfehlung für die Entfernung georedundanter Rechenzentren von fünf auf 200 Kilometer angehoben. Die Gründe für diese Empfehlung sind im neuen Leitfaden des BSI »Kriterien für die Standortwahl höchstverfügbarer und georedundanter Rechenzentren« genau dokumentiert [1]. Was die Entfernung von einander Georedundanz gebender…

NEWS | BUSINESS

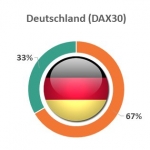

DMARC: Zeitgemäße Absicherung der E-Mail-Kommunikation

Zwei Drittel aller Unternehmen im DAX30 ohne DMARC-Eintrag. Unternehmen weltweit setzen mit DMARC (Domain-based Message Authentication, Reporting and Conformance) ein herstellerunabhängiges E-Mail-Verifikationssystem ein, das sie dabei unterstützt, E-Mail-Betrug, in dessen Rahmen Cyberkriminelle bekannte, vertrauenswürdige Domains für ihre Zwecke missbrauchen, auf relativ einfache Weise vorzubeugen. Die in Deutschland führenden Unternehmen des DAX30 verzichten jedoch in der…

NEWS | CLOUD COMPUTING | FAVORITEN DER REDAKTION | IT-SECURITY | AUSGABE 11-12-2018

Mikrosegmentierung: Teile und herrsche – Neun Prüfsteine für die Absicherung von Cloud-Umgebungen

DevOps, IaaS, App-gesteuerte Prozesse: Die digitale Transformation beschleunigt eine Vielzahl an Geschäftsabläufen im Unternehmen. Aus Sicht der IT-Sicherheitsverantwortlichen stellt sich die Frage, ob sie ihre Sicherheitsstrategien an die veränderten Bedingungen angepasst haben? Es ist Zeit, die IT-Security-Strategie zu überdenken und den Fokus auf die Absicherung hybrider Cloud-Umgebungen zu legen.

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | GESCHÄFTSPROZESSE | KOMMUNIKATION | LÖSUNGEN | SERVICES | TIPPS

Schnelle Websites beugen sinkenden Online-Umsätzen vor und verbessern SEO-Ranking sowie Conversion-Rate

Internetnutzer sind ungeduldig – besonders wenn sie mit Smartphone oder Tablet unterwegs sind: Laut einer Studie des Online-Dienstleisters Akamai wird eine Website bereits nach drei Sekunden Ladezeit von über 50 Prozent aller Besucher mit mobilen Geräten verlassen. Eine Verzögerung des Seitenaufbaus von einer Sekunde senkt die Conversion-Rate – die Umwandlung eines Interessenten in einen Käufer…

NEWS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE | IT-SECURITY | OUTSOURCING | SERVICES | AUSGABE 7-8-2018

Managed Security Services – SAP-Systeme absichern

TRENDS SECURITY | NEWS | BUSINESS | TRENDS 2018 | IT-SECURITY | KÜNSTLICHE INTELLIGENZ | RECHENZENTRUM | SERVICES | STRATEGIEN

Cybersicherheit: BSI und ANSSI veröffentlichen gemeinsames Cyber-Lagebild

Zur Verbesserung der Cybersicherheit in Deutschland und Frankreich sowie auch auf gesamteuropäischer Ebene arbeiten das Bundesamt für Sicherheit in der Informationstechnik (BSI) und die französische Cyber-Sicherheitsbehörde ANSSI (Agence nationale de la sécurité des systèmes d’information) seit vielen Jahren eng zusammen. Das am 20.7.2018 veröffentlichte erste »Deutsch-französische IT-Sicherheitslagebild« stellt dabei mit Ransomware und Crypto-Mining Bedrohungen…