Datenmissbrauch, Identitätsdiebstahl und Datenlecks sind für Unternehmen nicht nur sehr kostenintensiv, sie gefährden auch die sensiblen Beziehungen zu Kunden und Geschäftspartnern. Potenzielle Sicherheitslücken sind dabei nicht selten auf die Kompromittierung privilegierter Benutzerkonten zurückzuführen. Denn vielerorts wird die Vergabe und Kontrolle von IT-Berechtigungen nicht zufriedenstellend gelöst.

Gestohlene Anmeldedaten sind für Cyberkriminelle eine sichere Bank. Satte 80 Prozent der Sicherheitsverletzungen sind darauf zurückzuführen, dass Zugangsdaten unrechtmäßig den Besitzer wechseln. Besonders kritisch für Unternehmen ist der Missbrauch privilegierter Benutzerkonten, die quasi über eine Generalvollmacht verfügen. Die Problematik liegt auf der Hand: Unter dem Deckmantel der legitimierten User können Cyberkriminelle, wenn sie erst einmal im Besitz derer Zugangsdaten sind, für unbestimmte Zeit in Seelenruhe Kundendaten, Finanzergebnisse, Geschäftsgeheimnisse oder andere sensible Informationen aufspüren, diese Daten stehlen oder bei Bedarf auch manipulieren. Darüber hinaus ist auch der Handel mit gestohlenen Anmeldeinformationen selbst ein lukratives Geschäft.

Doch wie können sich Unternehmen schützen, wenn Authentifizierungssoftware und Sicherheitscodes, die auf einen PC oder ein Mobilgerät heruntergeladen werden, schlichtweg zu unsicher sind und sie Phishing- oder Man-in-the-Middle-Attacken schutzlos ausgeliefert sind?

Die Gefahren, die Herausforderungen. Hat ein User Zugriff auf ein privilegiertes Benutzerkonto, hat er die Möglichkeit, Unternehmensressourcen zu kontrollieren, Sicherheitssysteme zu deaktivieren oder auf vertrauliche Informationen zuzugreifen. Daher bedürfen diese als privilegiert eingestuften Nutzer, wie etwa System-Accounts, IT-Administratoren oder Manager, aufgrund ihrer Rechte einer besonderen Kontrolle und Überwachung. Allerdings sind es heute längst nicht mehr nur die Administratoren, die privilegierten Zugriff auf Unternehmensinformationen sowie -systeme besitzen und somit eine potenzielle Sicherheitslücke für Cyberangriffe darstellen. Call-Center-Mitarbeiter, HR-Business-Partner, Social-Media-Manager oder auch Versanddienstleister haben ebenso Zugang zu sensiblen Firmendaten. Doch werden diese auch als privilegierte Nutzer betrachtet?

Um sich adäquat schützen zu können, müssen Unternehmen analysieren, wer beziehungsweise was ihre Sicherheit gefährden könnte. Danach gilt es, jedem User die bestmögliche Sicherung geschäftsrelevanter Daten zu ermöglichen.

In vielen Organisationen ist es zurzeit noch so, dass sie Mitarbeitern, die über viele und tiefgreifende Datenzugriffsrechte verfügen, die effektivsten Sicherungsmethoden ermöglichen. Alle anderen, die scheinbar über keine umfassenden Berechtigungen beziehungsweise Privilegien verfügen, erhalten im schlimmsten Fall keine und ansonsten unsichere oder unkomfortable Sicherungslösungen wie Authentifikator-Apps und -SMS.

Dies ist aus mehreren Gründen problematisch. So ist es beispielsweise oft ein Trugschluss, dass ein Account, der vordergründig nur in einer Abteilung arbeitet, lediglich auf Daten zugreifen kann, die er für seine Arbeit benötigt. Aus Zeitgründen werden häufig Berechtigungen für Dateizugriffe großzügig verteilt, um die Produktivität zu erhalten. Das heißt, dass etwa ein Mitarbeiter aus der Personalabteilung eines Unternehmens in der Realität oftmals über weitaus mehr Berechtigungen verfügt und auch auf Dokumente des Finanzressorts zugreifen kann. Wird ein solcher Account im Zuge eines Hacks dann kompromittiert, beschränkt sich das potenzielle Datenleck nicht nur auf Personaldaten, sondern auch auf mitunter geschäftskritische Bilanzen, Rechnungen oder gar die Unternehmensplanung.

Ein weiteres Problem ist die Anfälligkeit von Sicherungsmethoden wie Authentifizierungs-Apps und -SMS. Oft genug kommt es vor, dass ein Hacker die Kommunikation zwischen dem Endgerät abfängt, auf dem die App läuft, beziehungsweise dem Empfang solcher SMS dient. Mit Hilfe von SIM-Swapping konnten Kriminelle etwa SMS mit ihrem eigenen Handy abfangen und sich somit unerkannt in Firmen- und Privat-Accounts einloggen.

Apps, die mit einem Konto oder einem Programm verbunden sind, haben dahingegen einen höheren Grad an Sicherheit, weisen allerdings keine sonderlich hohe Akzeptanz bei Mitarbeitern auf. Will man sich bei einem Dienst mit Hilfe einer solchen App einloggen, ist allzu oft der Akku des Handys leer, die App oder das Telefon muss aktualisiert werden oder man hat es gerade nicht zur Hand. All dies kann dazu führen, dass Mitarbeiter die Sicherungsmechanismen umgehen und wieder auf die klassische Methode mit Nutzernamen und Passwort setzen.

Was es zu beachten gilt. Privilegierte sowie weniger privilegierte Nutzer sollten den gleichen Grad an Sicherheit genießen, wenn es um die Sicherung ihrer Daten geht. Auch ein Hack eines vordergründig nicht sonderlich privilegierten Nutzers kann mitunter schwere bis geschäftsgefährdende Folgen haben, je nachdem, welche Daten abwandern.

Doch in Zeiten, da Mitarbeiter aller Hierarchieebenen ihre Arbeit im Home Office verrichten, zirkulieren riesige Datenmengen durch die um VPNs erweiterte IT-Infrastruktur von Unternehmen. Jede Datei muss zur Bearbeitung von den Firmenservern auf die (teils privaten) Endgeräte der Mitarbeiter geladen und anschließend wieder auf dem Server abgelegt werden. Zum einen potenziert sich die Gefahr, dass Daten auf diesem Wege entwendet werden, schon alleine durch die enorme Vielzahl an Übertragungswegen. Zum anderen stellt das Heimnetz jedes einzelnen Mitarbeiters ein zusätzliches Sicherheitsrisiko für die Firmendaten dar. Sollte sich ein Eindringling Zugang zu einem dieser Heimnetze verschafft haben, kann er die dort verwendeten Daten entwenden, im schlimmsten Fall kann er sich sogar weitreichende Zugriffsrechte auf die IT-Infrastruktur des Unternehmens verschaffen.

Wie schnell ein solcher Vorfall passieren kann und wie schwerwiegend die Konsequenzen sein können zeigt der jüngste Vorfall bei Twitter [1]. Cyberkriminelle hatten sich mithilfe von »Phone Spear Phishing« die Zugangsdaten von Twitter-Mitarbeitern mit quasi allumfassenden Adminrechten angeeignet. Dadurch war es ihnen möglich die Accounts von einflussreichen Persönlichkeiten aus Politik und Wirtschaft zu übernehmen und deren ahnungslosen Followern beträchtliche Geldsummen mittels betrügerischer Posts zu entlocken.

Fazit. Die Tage des Home Office sind noch lange nicht gezählt. Selbst nach Abklingen der Pandemie werden Unternehmen die in Krisenzeiten geschaffenen Strukturen weiterhin nutzen. Es empfiehlt sich deshalb jetzt schon Vorsorge zu betreiben und die richtigen Schritte zur zukunftssicheren Absicherung der unternehmenseigenen IT-Infrastruktur (VPN, 2FA) zu unternehmen.

Werden diese Schritte beherzigt, steht einer sicheren Datennutzung auch in Zeiten von Home Office, Passwort-Leaks und MitM-Angriffen nichts im Wege.

Alexander Koch,

Alexander Koch,

VP Sales DACH and CEE,

Yubico

[1] https://www.wired.com/story/phone-spear-phishing-twitter-crime-wave/

Illustration: © BadBrother/shutterstock.com

134 Artikel zu „Benutzerkonten“

TRENDS 2021 | NEWS | DIGITALISIERUNG | GESCHÄFTSPROZESSE | WHITEPAPER

SAP-Anwendungen erhöhen Komplexität der IT-Landschaft

Systemkomplexität schränkt Innovationsmöglichkeiten ein. Die IT-Landschaft in Unternehmen wird zunehmend komplexer und erschwert damit die Arbeit der IT-Teams. So empfindet mehr als die Hälfte (52 Prozent) der IT-Teams die in ihrem Unternehmen integrierten Technologiesysteme als extrem oder sehr kompliziert. Diese Komplexität schränkt jedoch die Innovationsmöglichkeiten von Unternehmen ein, wie aus einer Umfrage von Avantra, Anbieter…

NEWS | IT-SECURITY

MDR als Cybersecurity-Kavallerie: Best Practices für Managed Detection and Response

Von Remote-Access-Trojanern und Ransomware bis hin zu Phishing- und Wiper-Attacken – die wachsende Bedrohungslandschaft sowie begrenzte interne Ressourcen führen dazu, dass viele Unternehmen mittlerweile auf externe Sicherheitsverstärkung zurückgreifen. Managed Detection and Response (MDR) zählt zu einer beliebten Option, doch bei der Vielzahl an Lösungen kann die Wahl eines passenden Anbieters schwierig sein. Der Hauptvorteil…

NEWS | IT-SECURITY | TIPPS

Phishing bleibt Hackers Liebling: Einem der ältesten Hacker-Tricks endlich einen Riegel vorschieben

Phishing gehört zu den ältesten Tricks im Arsenal von Cyberkriminellen. Mit dieser Taktik können Mitarbeiter mit nur einem Klick zum unwissenden Komplizen eines großen Cyberangriffs werden. Da die Pandemie Mitarbeiter zusätzlich belastet, missbrauchen Angreifer die Situation, um mit einer Flut an Corona-bezogenen Phishing-Kampagnen aus der Krise Kapital zu schlagen. Besonders, wenn Cyberkriminelle durch Phishing-Angriffe…

NEWS | IT-SECURITY

Managen und Steuern von Benutzerzugriffsrechten für Systeme, Daten und Dateien

Wie können Unternehmen ihr Schutzniveau erhöhen und zugleich ihre IT-Ressourcen entlasten? Durch das Managen und Steuern von Benutzerzugriffsrechten für Systeme, Daten und Dateien: Mit Access Rights Management (ARM) werden der unbefugte Zugriff auf Daten verhindert und sicherheitsrelevante Prozesse innerhalb des Firmennetzwerks optimiert. Mehr als 50 Prozent des Datenmissbrauchs wird erfahrungsgemäß von innen heraus begangen.…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Was genau ist Smishing, und wie kann man es verhindern?

Die Wahrscheinlichkeit ist ziemlich hoch, dass gerade jetzt eine bösartige SMS oder Textnachricht auf Ihr Smartphone zusteuert. Diese Nachricht gibt beispielsweise vor, von Ihrer Bank zu kommen und Sie werden nach finanziellen oder persönlichen Daten gefragt, wie etwa Ihrer Geldautomaten-PIN oder der Kontonummer. Diese Informationen preiszugeben ist in etwa gleichbedeutend damit, den Schlüssel zu Ihrem…

NEWS | IT-SECURITY | TIPPS

Intellectual Property Theft: Zehn Maßnahmen gegen Diebstahl geistigen Eigentums

Bei Diebstahl sensibler Daten drohen Unternehmen nicht nur Bußgelder und Reputationsschäden, sondern im Fall von geistigem Eigentum auch der Verlust ihres Wettbewerbsvorteils. Sind Angreifer erfolgreich in ein Firmennetzwerk eingedrungen, können sie nach erfolgreicher Exfiltrierung geschäftskritische Informationen an einen Wettbewerber oder Nationalstaat mit konkurrierenden globalen Märkten verkaufen. Im Folgenden deshalb zehn Maßnahmen, die sich sofort umsetzen…

NEWS | CLOUD COMPUTING | IT-SECURITY

AD/AAD in hybriden Umgebungen: Ein neues Zeitalter beim Systemmanagement?

Unternehmen kaufen inzwischen im Rahmen ihrer BYOD-Richtlinien eine Vielzahl unterschiedlicher Geräte für den professionellen Einsatz. Für die Belegschaft hat das in der Regel Vorteile, während IT-Abteilungen die Entwicklung eher mit Sorge betrachten. Sie sind gezwungen, sehr viel mehr Geräte mit aktuellen mobilen Technologien im Auge zu behalten als jemals zuvor. Kann die Migration von Active…

NEWS | PRODUKTMELDUNG

KI-basierte Technologie für Identitäts- und Lieferadressen-Prüfung im E-Commerce

Von der Wirtschaftsauskunftei zum Data-Tech-Unternehmen. Die Regis24 GmbH aus Berlin, bisher Anbieter von Identitäts , Kredit- und Bonitätsinformationen (www.regis24.de), hat sich als Data-Tech-Unternehmen neu aufgestellt. Um den Marktwandel aktiv mitzugestalten, bietet Regis24 neben den Lösungen einer klassischen Wirtschaftsauskunftei – der einzigen unabhängigen in Deutschland – nun verstärkt innovative Produkte im Bereich Credit-Risk- und Fraud-Management an.…

NEWS | IT-SECURITY | WHITEPAPER

Internetsicherheit und Cyberattacken: Ein Jahresrückblick

Die Corona-Pandemie hat die digitale Transformation weltweit beschleunigt. Die Internetsicherheit ist daher wichtiger denn je. Im »State of the Internet – A Year in Review« Sicherheitsbericht blickt Akamai auf die Entwicklungen in diesem außergewöhnlichen Jahr 2020 zurück – und auf Bedrohungen für Finanzdienstleister, für die Branchen Medien und Gaming sowie für den Einzelhandel und das…

NEWS | IT-SECURITY | WHITEPAPER

BEC-Attacken und Covid-19-Scamming liegen bei Hackern im Trend

Barracuda veröffentlicht neuen Spear-Phishing-Report 2020 mit Einsichten über aktuelle Angriffstaktiken von Cyberkriminellen und Best Practices zum Schutz. Covid-19 hat gezeigt, wie schnell Cyberkriminelle ihre Angriffstaktiken an aktuelle Ereignisse anpassen. Bedeutet dies, dass Unternehmen und Organisation im Hase-Igel-Rennen stets der Hase bleiben? Nicht unbedingt: Die neue fünfte Ausgabe des Spear-Phishing-Reports des Sicherheitsspezialisten Barracuda informiert über aktuelle…

NEWS | IT-SECURITY

Forrester-Studie über die zehn wichtigsten Anbieter für Privileged Identity Management

PIM-Produktsuiten schützen Anmeldeinformationen, Secrets und privilegierte Benutzeraktivitäten. In der neuen Studie »The Forrester Wave: Privileged Identity Management, Q4 2020« hat das US-Marktforschungsinstitut die zehn wichtigsten Anbieter für Privileged Identity Management untersucht. Der Sicherheitsanbieter BeyondTrust wird von Forrester als Leader eingestuft, da das Unternehmen über »die richtige Balance zwischen Nutzererlebnis und Sicherheit« verfüge. Im Forrester-Wave-Bericht werden…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Datensicherheit jenseits des Netzwerks: SASE-Plattformen

Unternehmen sind überaus anpassungsfähig, wie sich in der Pandemiekrise gezeigt hat. Schnell wurden neue Workflows geschaffen, die den Geschäftsbetrieb vollständig digital aufrecht erhalten. Die Zusammenarbeit erfolgt über Collaboration-Tools, die Bearbeitung von wichtigen Dokumenten über Cloudanwendungen und die persönliche Abstimmung in Einzelfällen über Messenger-Dienste auf privaten Mobilgeräten. Die Veränderungen in der digitalen Arbeitsumgebung machen es für…

NEWS | CLOUD COMPUTING | IT-SECURITY

Auf dem SaaS-Auge blind – Angst vor E-Mail-Angriffen blendet Sicherheitsverantwortliche

Der E-Mail-Verkehr gilt immer noch als kritischstes Einfalltor für Cyberangriffe, während SaaS-basierte Angriffe zunehmen – Sicherheitsverantwortliche nehmen das Risiko bislang jedoch kaum war. Vectra AI, tätig im Bereich NDR (Network Detection and Response), weist im Zuge der jüngsten Sicherheitsvorfälle in Zusammenhang mit SaaS-Anwendungen erneut darauf hin, wie kritisch dieser Bedrohungsvektor ist. Im Zuge der digitalen…

NEWS | IT-SECURITY | TIPPS

Vorsicht vor Phishing-Mails mit Corona-Soforthilfe

Nur durch stärke Mitarbeitersensibilisierung lässt sich das Ziel erreichen, dass Phishing-Mails besser erkannt werden können. Die Corona-Krise beflügelt offenbar Cyberkriminelle in ihren Aktivitäten. Besonders dreist: Sie nutzen die Notlage von Unternehmen aus, die aufgrund der Corona-Pandemie in wirtschaftliche Schieflage geraten und eigentlich auf finanzielle Unterstützung aus den Soforthilfeprogrammen der Bundesregierung und Europäische Kommission angewiesen sind.…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | SERVICES

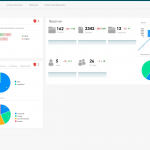

Missstände bei Berechtigungen schnell erkennen: Wer hat in Microsoft-Umgebungen worauf Zugriff?

Die Anzahl der polizeilich erfassten Cyberkriminalfälle ist in den letzten Jahren enorm angestiegen. Während 2005 noch 26.650 Fälle in Deutschland verzeichnet wurden, zählte die Polizei im letzten Jahr bereits 100.514 Fälle, also fast viermal so viele [1]. Aus diesem Grund gilt es, Sicherheitslücken in IT-Systemen von Unternehmen zu schließen. Dazu gehören unter anderem noch bestehende…

NEWS | IT-SECURITY | TIPPS

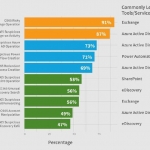

So missbrauchen Cyberkriminelle Schwachstellen bei Office 365

Office 365 Tools und Open Services im Visier von Cyberangreifern. Der kürzlich von Vectra veröffentlichte 2020 Spotlight Report for Office 365 identifizierte die Tools und Dienste unter den Cloud-basierten Anwendungen, die häufig von Angreifern genutzt werden. Die Studie basiert auf der Beobachtung von vier Millionen Office-365-Konten über einen Zeitraum von 90 Tagen. Dadurch waren…

NEWS | IT-SECURITY | TIPPS

Kleine Fehler, große Schäden: Einfache Lektionen aus den erfolgreichsten Datendiebstählen

Datendiebstähle sind häufig mit der Vorstellung verbunden, dass Hacker stunden- oder tagelang gegen die Verteidigungssysteme eines Unternehmens kämpfen, um Zugang auf eine Datenbank zu erhalten. Die Wahrheit ist oft anders. Kriminelle sind faul. Sie kämpfen nicht mit Händen und Füßen, sondern suchen schlichtweg mit der Einstellung des geringsten Widerstands, um an ihr Ziel zu gelangen.…

NEWS | TRENDS SECURITY | IT-SECURITY

Office 365 im Visier von Cyberkriminellen

Eine neue Studie beleuchtet den Missbrauch von Office 365 bei Cyberangriffen auf Unternehmen. Vectra AI, spezialisiert auf NDR-Lösungen (Network Detection and Response) zur Erkennung und Reaktion auf Bedrohungen im Netzwerk, hat kürzlich seinen 2020 Spotlight Report on Microsoft Office 365 veröffentlicht. Die Studie zeigt auf, wie Cyberkriminelle bei ihren Angriffen integrierte Office-365-Dienste nutzen, um sich…

NEWS | E-COMMERCE | IT-SECURITY | TIPPS

Erhöhtes Cyberrisiko für Schnäppchenjäger

Der »Black Friday«, der dieses Jahr am 27. November startet, erfreut sich bei den Deutschen immer größerer Beliebtheit, und die Verlagerung von Einkäufen in das Internet wird durch die Corona-Pandemie in diesem Jahr massiv beschleunigt. Im Zusammenhang mit bald bevorstehenden E-Commerce-Aktionen wie dem »Black Friday« stellten die Avira Protection Labs eine erhöhte Aktivität maliziöser…

TRENDS 2020 | TRENDS WIRTSCHAFT | NEWS | BUSINESS

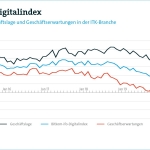

Geschäftsklima in der Digitalbranche: Entwicklung positiv

Geschäftslage und Geschäftserwartungen der IT-Unternehmen verbessern sich. Bitkom-ifo-Digitalindex steigt im Oktober auf 16,2 Punkte. In der Digitalbranche hat sich das Geschäftsklima zuletzt weiter aufgehellt. Im Oktober bewerteten die IT- und Telekommunikationsunternehmen sowohl die Geschäftslage als auch die Aussichten für die nähere Zukunft besser als im Vormonat. Der Index zur aktuellen Geschäftslage stieg um 1,8…

NEWS | BUSINESS PROCESS MANAGEMENT | IT-SECURITY | SERVICES

IAM im Finanzwesen: Den Spagat zwischen Usability und IT-Sicherheit bewältigen

Das Finanzwesen ist im Umbruch. Schon längst werden Transaktionen nicht mehr am Schalter in den Filialen getätigt, sondern sowohl Kunden als auch Berater wollen von überall und jederzeit Zugriff auf Informationen und Anwendungen haben. Damit die Benutzer-Administration trotzdem höchste Sicherheitsansprüche erfüllt, brauchen Banken moderne IAM-Lösungen, die auch regulatorische Anforderungen flexibel umsetzen können. Vom Smartphone…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

SharePoint- und OneDrive-Links als Köder von Cyberkriminellen steigern die Klick-Wahrscheinlichkeit um das Siebenfache

Proofpoint hat festgestellt, dass Anwender von Phishing-Mails am häufigsten auf Links zu SharePoint- beziehungsweise OneDrive hereinfallen – und das gleich dramatisch. Zwar enthalten gerade mal 1 Prozent der Angriffsmails Links zu Microsoft-Plattformen, erreichen aber 13 Prozent der Klicks der Benutzer. Für die Untersuchung hat das Unternehmen das Verhalten von Anwendern im ersten Halbjahr 2020 analysiert,…

TRENDS 2020 | TRENDS WIRTSCHAFT | NEWS | BUSINESS

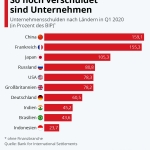

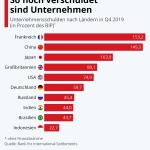

Wirtschaft: So hoch verschuldet sind Unternehmen

Die Höhe von Unternehmensschulden variiert nach Ländern stark. Das zeigt die Statista-Grafik auf Basis von Daten der Bank for International Settlements (BIS), die Top-Länder nach Anteil am weltweiten BIP auflistet. Besonders stark verschuldet sind demnach China und Frankreich. Auch in Japan liegt die Verschuldung von Unternehmen noch über 100 Prozent des BIP des jeweiligen Landes. Deutschland liegt mit rund 61 Prozent im…

NEWS | IT-SECURITY | TIPPS

Ganz tief in der Applikation

Privilegierte Zugriffsrechte besitzen nicht nur IT-Administratoren oder Super-User, sie finden sich auch in Applikationen, Tools und Systemen. Diese nicht-menschlichen privilegierten Zugriffsrechte stellen eine erhebliche Gefahr für Unternehmensanwendungen und -daten dar, mahnt Sicherheitsexperte CyberArk. Viele Unternehmen beachten die nicht-menschlichen Zugriffsrechte nicht oder nur unzureichend. Es geht dabei vor allem um Application Accounts oder technische Accounts, das…

NEWS | IT-SECURITY | STRATEGIEN

Privileged Access Management: Worauf man bei einer zukunftsfähigen PAM-Lösung achten sollte

Bevor es Privileged Access Management (PAM) gab, konnte man leicht den Eindruck gewinnen, dass praktisch jeder die Möglichkeit hatte auf privilegierte Konten zuzugreifen. Dabei wurde kaum darauf geachtet, wer wann auf was zugreift und welche Aktivitäten mit den betreffenden Zugriffsberechtigungen verbunden sind. Mit der steigenden Zahl von Datenschutzverletzungen und hinreichend komplexen Compliance-Vorgaben wurde schnell klar,…

NEWS | BUSINESS | TIPPS

Neun Schritte für eine erfolgreiche ERP-Integration

Checkliste für die Implementierung einer Unternehmenssoftware. Die digitale Transformation verändert Unternehmen strukturell: Wo Datensilos aufgebrochen werden, um eine agile und datengetriebene Organisation zu ermöglichen, bewährt sich ein leistungsfähiges ERP-System als moderne Innovationsplattform, die Wachstum und Wertschöpfung erleichtert. Oracle fasst die wichtigsten Faktoren für eine ERP-Implementierung als Hilfestellung für Unternehmen zusammen und weist auf potenzielle Fehlerquellen…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Wie Verhaltensanalyse dabei hilft, die »Dwell Time« erfolgreicher Angriffe zu verkürzen

Erfolgreiche Hacks früher erkennen. In Filmen werden Hacks oft als eine Art digitaler Bankraub dargestellt: Die Hacker durchbrechen die Schutzmechanismen ihres Ziels auf dramatische Weise und haben dann nur wenige Minuten, um die begehrten Daten zu stehlen, während die IT-Sicherheit verzweifelt versucht die Angreifer zu stoppen. Die Realität sieht ganz anders aus, denn tatsächlich machen…

NEWS | DIGITALISIERUNG | IT-SECURITY | AUSGABE 7-8-2020

Fernarbeit wird zum Must-have – Vier Schritte zum virtuellen Team

»The Future of Work« diskutiert die Fachwelt schon seit langem. Unternehmen, die in diesem Kontext bereits die Grundlage für flexible Arbeitskonzepte geschaffen haben, sind in Zeiten der Corona-Pandemie fein raus. Alle anderen stehen unter Zeit- und Handlungsdruck. Da kann schnell etwas schief gehen. Das Gefährliche: Insbesondere auch sensible Bereiche wie Datenschutz und Datensicherheit stehen auf dem Spiel. Die Orientierung an einem Leistungs- oder Fragenkatalog hilft, die wichtigsten Themen im Blick zu behalten.

NEWS | INDUSTRIE 4.0 | INFRASTRUKTUR | IT-SECURITY

Schutz von Maschinenidentitäten: Digitale Identitäten sind zentraler Bestandteil der IT-Sicherheit

Die Entwicklung der Digitalisierung durch die Corona-Pandemie sowie die Entwicklung von Industrie 4.0 und Industrial IoT (IIoT) im Allgemeinen zeigen, dass Maschinenidentitäten an Relevanz gewinnen. Schon heute kommunizieren Maschinen, Anlagen, Produkte oder Transportsysteme sowohl miteinander als auch mit Back-Office-Systemen wie MES, PLM- und ERP-Systemen oder Warehousing-Lösungen. Sie verteilen eigenständig anfallende Aufgaben und besitzen die dafür…

NEWS | IT-SECURITY | TIPPS

EU-US Privacy Shield gestoppt: Sicherheitstipps zum Datentransfer in die USA

Das Urteil des Europäischen Gerichtshofs (EuGH) ist gefallen: Das EU-US Privacy Shield, das den Austausch personenbezogener Daten zwischen der EU und den US legitimiert, ist für ungültig erklärt worden. Der EuGH sah das Datenschutzniveau nach europäischen Maßstäben als nicht gesichert an. »Konkret bedeutet das Scheitern des Privacy Shields, dass eine rechtliche Grundlage für den Datentransfer…

NEWS | IT-SECURITY | TIPPS

In der Covid-19-Krise wichtiger denn je: eine sichere WordPress-Seite

Die Covid-19-Krise hat uns geradezu zwangsdigitalisiert: Kollegen, die sich bis dato täglich gesehen haben, sind im Home Office und arbeiten wochenlang ausschließlich virtuell zusammen; der Schlüsseldienst darf seine Dienste zwar anbieten, aber niemanden in seinen Laden lassen; der Vertriebsmitarbeiter darf seine Kunden nicht besuchen, um ihnen die neuesten Produkte seiner Firma vorzustellen. Kleine und…

TRENDS 2020 | NEWS | BUSINESS PROCESS MANAGEMENT | TRENDS SERVICES | SERVICES | WHITEPAPER

Unternehmen stehen bei IT-Service-Automatisierung noch am Anfang

Weltweite Umfrage zum eigenen Status, den Herausforderungen sowie den konkreten Anforderungen bei der Implementierung automatisierter End-to-End-Serviceprozesse. Die meisten Unternehmen befinden sich erst am Anfang der Automatisierung ihrer IT-Services. Zu diesem Ergebnis kommt die repräsentative Studie »IT Trends Survey 2020« des Marktforschungsunternehmens Research in Action im Auftrag der Ellwanger FNT GmbH [1]. Die Studienergebnisse sind…

TRENDS WIRTSCHAFT | NEWS | BUSINESS | TRENDS 2019

Wirtschaft: So hoch verschuldet sind Unternehmen

Die Höhe von Unternehmensschulden variiert nach Ländern stark. Das zeigt die Statista-Grafik auf Basis von Daten der Bank for International Settlements (BIS), die Top-Länder nach Anteil am weltweiten BIP auflistet. Besonders stark verschuldet sind demnach Frankreich und China. Auch in Japan liegt die Verschuldung von Unternehmen noch über 100 Prozent des BIP des jeweiligen Landes.…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Internetsicherheit: Deutschland gehört zu den verwundbarsten Ländern der Erde

Mit Platz Fünf steht Deutschland weit oben auf der Liste der Länder, die besonders stark durch Cyberkriminalität gefährdet sind. Nur die USA, China, Süd-Korea und Großbritannien waren noch schlechter. Das ist ein Ergebnis des National/Industry/Cloud Exposure Reports (NICER) 2020, der zu den umfangreichsten Security-Erhebungen des Internets zählt. Die Erhebung fand im April und Mai 2020…

NEWS | DIGITALISIERUNG | IT-SECURITY

Covid-19, digitale Identitäten und der Datenschutz

Digitale Identitäten werden uns dauerhaft begleiten. Der Durchschnittsbürger hätte vermutlich schon jetzt Mühe, sich alle zu merken: Egal, ob Kreditkarten, Mobiltelefone, Online-Konten, soziale Medien oder Unternehmenskonten – unsere personenbezogenen Daten sind praktisch überall gespeichert. In gewisser Weise sind digitale Identitäten zu einem Teil des gesellschaftlichen Gefüges geworden, und es ist schwer vorstellbar, dass sie das…

NEWS | KOMMUNIKATION | SERVICES | TIPPS

Drei Tipps, die Remote IT-Teams effizienter machen

Die »normale« Belegschaft eines Unternehmens komplett oder stufenweise ins Home Office zu schicken, ist eine Sache. Sobald es um das IT-Team geht, sieht die Thematik anders aus: Sie sind die heimlichen Helden, die den operativen Betrieb trotz der Krisensituation digital am Laufen halten. Aber können sie deswegen so einfach ins Home Office wechseln? Werden sie…

TRENDS 2020 | NEWS | BUSINESS PROCESS MANAGEMENT | TRENDS GESCHÄFTSPROZESSE

Finanzdienstleister halten sich am ehesten an Regeln und Prozesse – Regierungsbeamte weniger

Laut der ABBYY-Studie befolgen Mitarbeiter verschiedener Branchen vordefinierte Unternehmensprozesse sehr unterschiedlich und setzen auf Process-Mining-Technologien, um Prozesse nachverfolgen zu können [1]. Die Wahrscheinlichkeit, dass Mitarbeiter im Bank- und Finanzdienstleistungssektor Prozesse »streng« befolgen, ist dreimal so hoch wie bei Regierungsangestellten. Dies geht aus einer neuen branchenübergreifenden Studie des Digital-Intelligence-Spezialisten ABBYY hervor. Tatsächlich scheint fast die Hälfte…

TRENDS 2020 | TRENDS WIRTSCHAFT | NEWS | MARKETING

Digitale Werbung auf dem Vormarsch

Im Jahr 2020 wird digitale Werbung in Deutschland erstmals einen höheren Anteil am Gesamtumsatz der Werbebranche haben als traditionelle Werbung. Laut Statista Advertising & Media Outlook beträgt der Anteil in diesem Jahr 51 Prozent und wird in den folgenden Jahren kontinuierlich um schätzungsweise 3,8 Prozent steigen, wie die Statista-Grafik veranschaulicht. Der Wandel kommt nicht von…

NEWS | PRODUKTMELDUNG

BeyondTrust-Integration mit SaaS-Identitätsplattform von SailPoint

Privilege-Access-Management- und Identity-Governance-Lösungen in der Cloud. Der Privilege-Access-Management-Anbieter BeyondTrust und der Security-Spezialist für Identitätsmanagement SailPoint vertiefen ihre Zusammenarbeit. Durch die Integration der SaaS-Identitätsplattform von SailPoint in BeyondTrust Password Safe können Unternehmen die Verwaltung von Benutzerkonten sowohl über ein On-Premises- als auch ein SaaS-Bereitstellungsmodell nutzen. Die standardisierte SCIM-Integration stellt den automatisierten und systemübergreifenden Informationsaustausch von…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Corona-Lockdown sorgt für wachsendes Bewusstsein für Cybersicherheit

Aktuelle Umfrage zeigt, dass Mitarbeiter Sicherheitstrainings ernst nehmen, aber dennoch riskantes Verhalten an den Tag legen. Trend Micro veröffentlicht neue Umfrageergebnisse, die zeigen, wie Mitarbeiter im Home Office mit der Cybersicherheit umgehen. Nahezu drei Viertel der Remote-Mitarbeiter (72 Prozent weltweit, 69 Prozent in Deutschland) geben an, dass sie sich seit Beginn des Lockdowns bewusster…