Im Jahr 2025 weisen Entwickler-Commits mit Claude Code* eine Leak-Rate von 3,2 Prozent bei Zugangsdaten auf, gegenüber einem Basiswert von 1,5 Prozent. Der menschliche Faktor bleibt entscheidend.

GitGuardian, der Sicherheitsanbieter hinter der meistinstallierten Anwendung auf GitHub, veröffentlicht die fünfte Ausgabe seines Berichts »State of Secrets Sprawl« (»Lagebericht zur Ausbreitung von Zugangsdaten«). Der Lagebericht verdeutlicht, wie die breite Nutzung von KI im Jahr 2025 die Softwareentwicklung stark verändert hat: und Zugangsdaten werden mittlerweile deutlich häufiger in öffentlichen und internen Systemen offengelegt. Aktuell wird immer mehr Software entwickelt. Damit tauchen gleichzeitig auch mehr Zugangsdaten offen im Code auf. Die Unternehmen schaffen es jedoch nicht, diese Leaks rechtzeitig zu beheben.

Das Jahr, in dem sich Software dauerhaft veränderte

2025 hat sich die Softwareentwicklung spürbar verändert, weil der Einsatz von KI-Werkzeugen exponentiell angestiegen ist:

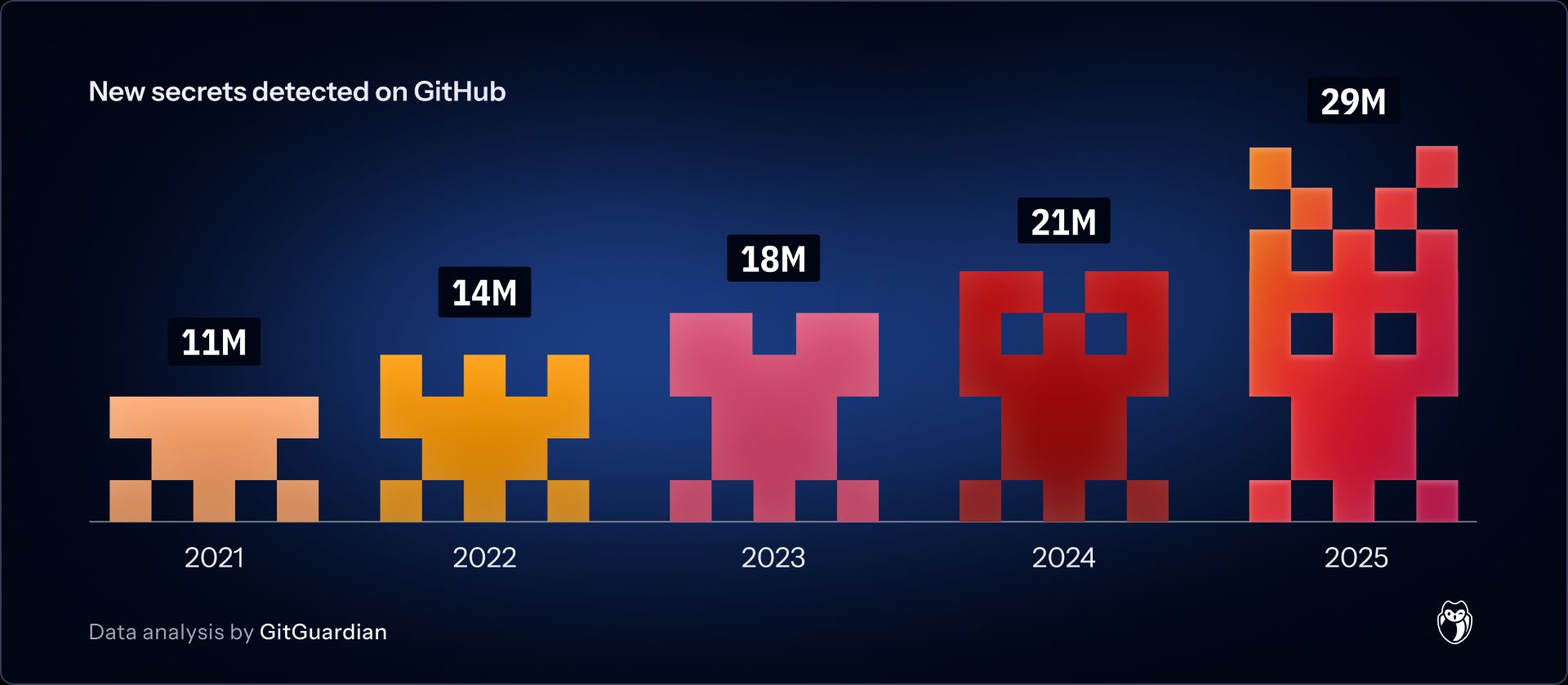

- 43 Prozent mehr öffentliche Code-Änderungen im Jahresvergleich. Das Wachstum ist damit mindestens doppelt so hoch wie in den Jahren zuvor

- Seit 2021 steigt die Zahl offengelegter Zugangsdaten rund 1,6 Mal schneller als die Zahl der aktiven Entwickler

- Die Leak-Rate bei Zugangsdaten in KI-unterstützten Code-Änderungen lag im Jahresdurchschnitt etwa doppelt so hoch wie der GitHub-weite Basiswert.

Diese Entwicklungen führten zu einem Anstieg neu offengelegter Zugangsdaten um insgesamt 34 Prozent im Jahresvergleich. Dabei wurden rund 29 Millionen Zugangsdaten erkannt. Das ist der größte jemals verzeichnete Anstieg innerhalb eines Jahres.

Neun zentrale Erkenntnisse für CISOs zum Schutz von Maschinenidentitäten (NHIs)

Offengelegte Zugangsdaten bleiben ein zentraler und wiederkehrender Angriffsvektor. 2025 beschleunigte KI die Softwareentwicklung erheblich und vervielfachte gleichzeitig die Anzahl von Tokens, Schlüsseln und Service Identitäten in modernen IT-Umgebungen, ohne dass Governance und Kontrolle im gleichen Maße mitgewachsen wären.

KI-Assistenten verstärken Risiken in neuen Kategorien von Zugangsdaten

- Claude Code*-unterstützte Commits legen in rund 3,2 Prozent der Fälle Zugangsdaten offen – doppelt so viel wie der Basiswert. KI-unterstütztes Programmieren hat die Softwareentwicklung demokratisiert und ermöglicht es Entwicklern ohne formale Ausbildung, schnell Anwendungen zu erstellen. Diese Zugänglichkeit geht jedoch mit einer Sicherheitslücke einher: Weniger erfahrene Entwickler verfügen möglicherweise nicht über das nötige Sicherheitsbewusstsein und können KI-Warnhinweise ignorieren oder die Tools explizit dazu auffordern, vertrauliche Informationen einzubinden. Die so offengelegten Zugangsdaten spiegeln letztlich menschliche Fehler wider – nicht nur Versagen der KI.

- Zugangsdaten für KI-Dienste wachsen am schnellsten: Leaks im Zusammenhang mit KI-Diensten stiegen um 81 Prozent im Jahresvergleich auf 1.275.105 Fälle. Sie entziehen sich häufig bestehenden Schutzmechanismen, die primär für klassische Entwicklerprozesse konzipiert wurden.

- Das Risiko bei Model Context Protocol (MCP)- Einstellungen wächst: Viele MCP-Server empfehlen in ihrer Anleitung, Zugangsdaten direkt in Konfigurationsdateien zu speichern. Statt sichere Anmeldeverfahren zu nutzen, werden Passwörter und Schlüssel also fest im System hinterlegt. So wurden in untersuchten MCP-Konfigurationsdateien 24.008 einzelne Zugangsdaten offengelegt.

KI-erweitert die Angriffsfläche über Nacht

- Interne Repositories bleiben das größte Risiko: Interne Codebestände enthalten etwa sechsmal häufiger fest hinterlegte Zugangsdaten als öffentliche Repositories.

- Die Ausbreitung von Zugangsdaten geht über Code hinaus: Rund 28 Prozent der Vorfälle entstehen durch Leaks in Kollaborations- und Produktivitätswerkzeugen, nicht nur in Code Repositories. Dort können Zugangsdaten einem breiteren Kreis, Automatisierungen und KI-Agenten zugänglich werden.

- Entwicklerrechner werden Teil des Perimeters: Je tiefer KI-Agenten lokalen Zugriff erhalten, etwa auf Editoren, Terminals, Dateien oder Credential Stores, desto größer wird das Risiko durch Prompt Injection und Supply Chain Angriffe. Lokale Zugangsdaten können so zum Risiko für die gesamte Organisation werden.

»KI-Agenten benötigen lokale Zugangsdaten, um Systeme miteinander zu verbinden. Damit werden Entwicklerlaptops zu einer massiven Angriffsfläche. Wir haben deshalb Werkzeuge für lokales Scanning und Inventarisierung von Identitäten entwickelt, um genau diese Risiken zu adressieren. Sicherheitsteams müssen genau wissen, welche Systeme welche Zugangsdaten enthalten und wo kritische Schwachstellen wie überprivilegierte Zugriffe oder exponierte Produktionsschlüssel bestehen«, sagt Eric Fourrier, CEO von GitGuardian.

Die Branche steht vor wachsender technischer Schuld und braucht Governance für Maschinenidentitäten, nicht nur Erkennung

- Langfristig gültige Zugangsdaten dominieren weiterhin: Rund 60 Prozent der Richtlinienverstöße betreffen dauerhaft gültige Zugangsdaten. Der Übergang zu kurzlebigen, minimal privilegierten Zugriffen verläuft zu langsam.

- Priorisierung ist komplexer als gedacht: Rund 46 Prozent der kritischen Zugangsdaten verfügen über keinen vom Anbieter bereitgestellten Validierungsmechanismus. Sicherheitsverantwortliche müssen daher Kontextinformationen wie Speicherort, Nutzung, nachgelagerte Systeme oder Secrets Manager einbeziehen, um die tatsächliche Ausnutzbarkeit zu bewerten.

- Behebung scheitert im großen Maßstab: Rund 82 Prozent der Vorfälle mit hoher Schwere werden nie behoben. Häufig fehlen Sicherheitsteams die Kapazitäten und automatisierten Prozesse, um Maschinenidentitäten über den gesamten Stack hinweg zu steuern.

GitGuardian vertritt die Ansicht, dass die nächste Phase moderner Sicherheitsprogramme Maschinenidentitäten als eigenständige, schützenswerte Vermögenswerte behandeln muss. Mit klarer Governance, Kontextbewertung und automatisierter Behebung über Code- und Nicht-Code-Oberflächen hinweg.

141 Artikel zu „Maschinenidentität“

News | IT-Security

Wer steuert hier eigentlich wen? Fünf Gründe, warum Maschinenidentitäten zur Sicherheitsfalle werden

Automatisierung ist überall. Sie beschleunigt Prozesse, verbindet Systeme, spart Zeit und läuft meist so leise im Hintergrund, dass sie kaum jemand bemerkt. Bots, APIs, Cloud-Workloads oder RPA-Tools übernehmen heute Aufgaben, die früher menschlichen Mitarbeitenden vorbehalten waren. Doch zu denken, dass diese digitalen Helfer sich selbst verwalten, ist ein Irrtum. Denn auch Maschinen brauchen Identitäten –…

News | Industrie 4.0 | Infrastruktur | IT-Security

Schutz von Maschinenidentitäten: Digitale Identitäten sind zentraler Bestandteil der IT-Sicherheit

Die Entwicklung der Digitalisierung durch die Corona-Pandemie sowie die Entwicklung von Industrie 4.0 und Industrial IoT (IIoT) im Allgemeinen zeigen, dass Maschinenidentitäten an Relevanz gewinnen. Schon heute kommunizieren Maschinen, Anlagen, Produkte oder Transportsysteme sowohl miteinander als auch mit Back-Office-Systemen wie MES, PLM- und ERP-Systemen oder Warehousing-Lösungen. Sie verteilen eigenständig anfallende Aufgaben und besitzen die dafür…

News | Trends 2026 | Business Process Management | Favoriten der Redaktion | Geschäftsprozesse | Trends Geschäftsprozesse | Künstliche Intelligenz | Whitepaper

Enterprise AI im Realitätscheck: Hohe Erwartungen treffen auf operative Hürden

Unternehmen treiben den Einsatz von Enterprise AI mit hohen Erwartungen voran, stoßen in der Praxis jedoch häufig an operative Grenzen. Der Process Optimization Report 2026 zeigt eine deutliche Lücke zwischen strategischem Anspruch und tatsächlicher Umsetzungsreife – insbesondere beim Einsatz agentischer KI. Entscheidend für nachhaltigen Mehrwert ist dabei ein fundierter Prozesskontext, der KI erst befähigt, die…

News | Trends 2026 | Trends 2025 | Trends Security | IT-Security

Positive Entwicklung: Drei Viertel der Geschäftsführungen fühlen sich für IT-Sicherheit zuständig

Mit sinkender Hierarchieebene nimmt das Verantwortungsgefühl deutlich ab. NIS2 wirkt und verankert Cybersicherheit in deutschen Unternehmen fest als Führungsaufgabe. 77 Prozent der Geschäftsführungen in Deutschland fühlen sich persönlich sehr stark für die IT-Security ihres Unternehmens verantwortlich. Das ist ein zentrales Ergebnis der aktuellen Studie »Cybersicherheit in Zahlen« von G DATA CyberDefense, Statista und brand…

News | Business | Digitalisierung | Favoriten der Redaktion | Geschäftsprozesse | Künstliche Intelligenz | Strategien

Von der KI-Euphorie zur Wertschöpfung: Warum 2026 nicht Technologie entscheidet – sondern Führung

Key Takeaways aus der Leadership-Umfrage 2026 (für Eilige): KI und Digitalisierung sind Produktivitäts- und Wettbewerbshebel, keine Innovationsspielwiese. Der Engpass liegt selten in der Technologie, sondern in Priorisierung, Governance und Umsetzungskraft. Entscheidend ist nicht die Zahl der Initiativen, sondern deren Wirkung entlang der Wertschöpfungskette. Ohne sauberes Datenfundament, klare Verantwortlichkeiten und Enablement bleibt Digitalisierung Stückwerk. Die nächsten…

Ausgabe 1-2-2026 | News | Infrastruktur | Rechenzentrum | Services

O₂ Telefónica vertraut auf innovative Colocation-Infrastruktur von noris network – Mit Sicherheit in die digitale Zukunft

Mit 34,4 Millionen Mobilfunkanschlüssen ist O₂ Telefónica einer der führenden Telekommunikationsanbieter Deutschlands. Um sich für zukünftiges Wachstum zu rüsten und den Anforderungen der digitalen Transformation gerecht zu werden, entschied sich O₂ Telefónica für eine strategische Partnerschaft mit der noris network AG. Im Fokus des Projekts standen höchste Sicherheitsstandards und effiziente Remote-Hands-Services auf Basis einer leistungsfähigen Colocation-Infrastruktur des IT-Dienstleisters und Rechenzentrumsbetreibers mit Standorten in Nürnberg, München und Hof.

News | Favoriten der Redaktion | IT-Security | Strategien | Tipps

KI beschleunigt Cyberangriffe – Unternehmen müssen Sicherheit neu denken

Cyberangreifer nutzen vor allem grundlegende Schwächen im Identitäts‑ und Zugriffsmanagement aus und gehen mit Hilfe von KI schneller, skalierbarer und automatisierter vor. Unternehmen wird geraten, mit einer »Shift‑Left«-Strategie frühzeitig auf KI‑gestützte Sicherheit, Identität als kritische Infrastruktur und kontinuierliche Risiko‑ und Schwachstellenbewertung zu setzen. Besondere Priorität haben dabei die Absicherung von Identitäten, Anwendungen, Lieferketten und KI‑Plattformen…

News | Trends 2026 | Trends Security | Trends Cloud Computing | IT-Security | Künstliche Intelligenz | Whitepaper

Wachsende KI-Exposure-Lücke durch Supply-Chain-Risiken und fehlende Identitätskontrollen

Der Bericht von Tenable zeigt, dass 86 % aller Unternehmen Code-Pakete von Drittanbietern mit kritischen Sicherheitslücken installiert haben und 65 % wertvolle Assets durch vergessene Cloud-Anmeldedaten gefährden. Tenable, das Unternehmen für Exposure Management, veröffentlichte seinen Cloud and AI Security Risk Report 2026 [1]. Die Studie zeigt, dass Unternehmen vor einer kritischen KI-Exposure-Lücke ohne Fehlertoleranz…

News | Business Intelligence | Business Process Management | Geschäftsprozesse | Künstliche Intelligenz | Strategien | Tipps

Künstliche Intelligenz bringt Ordnung, Effizienz und Transparenz ins Enterprise Information Management

Täglich entstehen in jedem Unternehmen zahllose Daten über verschiedene Kanäle, von denen viele das Business voranbringen und sogar Wettbewerbsvorteile schaffen könnten. Voraussetzung dafür ist jedoch, dass der Informationsfluss strukturiert und verlässlich verwaltet wird. Das ist eine zentrale Aufgabe für CFOs, die dafür auf Enterprise-Information-Management-Systeme (EIM) setzen. Wie können sie von den neuen Möglichkeiten der künstlichen…

News | Digitalisierung | IT-Security | Lösungen

Hochleistungstechnologien – Cybersicherheit in der Formel 1

Ein Formel-1-Rennstall steht für innovative Technologie und eine große Öffentlichkeit. Er ist ein mittelständisches Hightech-Unternehmen mit entsprechendem Bedarf an IT-Sicherheit. Hacker sollten nicht das Tempo in Sachen Cyberrisiken bestimmen. Deshalb muss ein Partner für IT-Sicherheit spezifische Gefahren erkennen, analysieren und auf sie reagieren können. So kann ein Team wie Scuderia Ferrari HP Cyberangreifer ausbremsen und…

News | IT-Security | Künstliche Intelligenz

Agentic AI und die wachsende Herausforderung für die Cybersicherheit

Agentic AI revolutioniert die digitale Arbeitswelt, indem autonome KI-Agenten eigenständig Aufgaben übernehmen und Entscheidungen treffen, was Unternehmen vor neue Sicherheitsherausforderungen stellt. Die wachsende Zahl und Autonomie dieser Agentenidentitäten überfordert klassische Sicherheitsmodelle, da unkontrollierte Berechtigungen und fehlende Governance-Strukturen neue Angriffsmöglichkeiten eröffnen. Unternehmen müssen ihre Sicherheitsstrategien dringend anpassen, um Identitätskontrollen, klare Verantwortlichkeiten und Schutzmaßnahmen zu etablieren, bevor…

News | Trends 2026 | Business | Trends Security | Favoriten der Redaktion | Trends Services | IT-Security | Künstliche Intelligenz

Studie enthüllt: Unternehmen verlieren die Kontrolle über KI

Unternehmen nutzen neue KI- und Cloud-Technologien für das Datenbankmanagement schneller denn je. Mitunter so schnell, dass die Sicherheit auf der Strecke bleibt und Kontrollverluste drohen. Das ist eines der zentralen Ergebnisse des State of the Database Landscape Report 2026 von Redgate, einem Anbieter von Database-DevOps-Lösungen für umfassende Datenbankkontrolle [1]. Der Einsatz von KI im…

News | Digitalisierung | Favoriten der Redaktion | IT-Security

Identität ist der Zugangsweg, Daten sind das Ziel

Zu der Arbeit an einem modernen PC-Arbeitsplatz gehört heute der Umgang mit mehreren persönlichen Benutzerkonten genauso selbstverständlich dazu wie Maus und Tastatur. In Unternehmen stehen CISOs und IT-Mitarbeiter deshalb vor der Aufgabe, immer mehr Benutzeridentitäten verwalten und umfassend absichern zu müssen. Doch damit nicht genug: Sie sind auch dafür verantwortlich, Ordnung in rasant wachsende Datenmengen…

News | IT-Security | Services | Whitepaper

Token Exchange: Identitäten sicher über Domänengrenzen hinweg autorisieren

Der Einsatz von KI-Agenten, APIs und Microservices erfordert sichere Authentisierung von Identitäten über mehrere Sicherheits- und Vertrauensdomänen hinweg – eine Herausforderung, die mit Token Exchange beherrschbar wird. Der KI-Funke lodert immer stärker: Zunehmend mehr Unternehmen träumen von hauseigenen Chatbots, die den Beschäftigten Antworten aus dem gesamten Unternehmensnetz zusammentragen, und KI-Agenten, die Workflows und Geschäftsprozesse…

News | IT-Security | Kommunikation | Services | Strategien

Die Frage ist, worauf ein KI-Agent Zugriff hat

Die Series-C-Finanzierung zielt darauf ab, GitGuardian so zu skalieren, dass Unternehmen Maschinenidentitäten und Zugangsdaten über den gesamten Lebenszyklus hinweg governancefähig verwalten können, da autonome KI-Agenten und deren Zugangsdaten exponentiell zunehmen. Ein aktueller Fall mit dem KI-Agenten Moltbot zeigt, wie schnell und unkontrolliert Zugangsdaten entstehen und in öffentliche Repositories gelangen, was erhebliche Sicherheitsrisiken birgt. GitGuardian reagiert…

News | Favoriten der Redaktion | IT-Security | Künstliche Intelligenz | New Work | Services | Tipps

Moltbook, OpenClaw und die Vorsicht

Cybersicherheits-Experten warnen: Moltbook und OpenClaw nur in sicheren, isolierten Umgebungen ausführen. Moltbook ist eine exklusive KI-Social-Media-Plattform, die erst vor wenigen Tagen gestartet ist. Sie wird als »Reddit für KI-Agenten« bezeichnet und erfreut sich online rasant wachsender Beliebtheit. Innerhalb der ersten Woche zog Moltbook über 1,5 Millionen registrierte KI-Agenten und mehr als eine Million menschliche…

News | Geschäftsprozesse | Künstliche Intelligenz | Strategien | Tipps

KI führen statt blind nutzen

Warum künstliche Intelligenz 2026 zur Führungsfrage wird. Künstliche Intelligenz ist 2026 kein Zukunftsthema mehr. Sie ist angekommen. Tief integriert in Office-, CRM- und ERP-Systeme. Trotzdem scheitern viele Unternehmen daran, echten Nutzen aus diesen Technologien zu ziehen. Ich begleite Organisationen und Teams bei der Einführung von KI. Und sehe dabei immer wieder: Der Engpass liegt…

News | Business | Favoriten der Redaktion | Infrastruktur | IT-Security | Kommentar | Künstliche Intelligenz

OpenClaw & Moltbook: KI-Agenten, die handeln – und die Menschen, die zuschauen

KI-Agenten wie OpenClaw unterscheiden sich von klassischen Chatbots, da sie eigenständig handeln, Informationen speichern und Aufgaben über längere Zeiträume koordinieren können, was neue Sicherheitsrisiken birgt. Besonders gefährlich ist, dass Angreifer durch Prompt Injection die Agenten dazu bringen können, ihre legitimen Zugriffsrechte missbräuchlich zu nutzen, ohne das System direkt zu hacken. Um Risiken zu minimieren, sollten…

News | Business | Favoriten der Redaktion | Geschäftsprozesse | Künstliche Intelligenz | Strategien

Führungskräfte können die KI-Strategie nicht mehr allein stemmen

KI spielt in Deutschland eine immer größere Rolle. Rund 40 % der deutschen Unternehmen setzen sie bereits in ihren Geschäftsprozessen ein, weitere bereiten den Einstieg vor [1]. Damit ist KI kein Randthema mehr, sondern Teil des operativen Alltags. Mit dieser Verbreitung wächst auch die organisatorische Herausforderung. Obwohl KI heute in deutlich mehr Fachbereichen als…

News | Business | Geschäftsprozesse | IT-Security | Services | Tipps

Wie Unternehmen Compliance für Cyberversicherungen erreichen können

Möglichkeiten zur Senkung der Versicherungsprämien. Der weltweite Markt für Cybersicherheitsversicherungen ist bis 2026 auf rund 20 Milliarden US-Dollar angewachsen – ein Trend, der sich voraussichtlich fortsetzen wird, da immer stärker ausgefeilte Ransomware-Kampagnen, KI-gestützte Angriffe und der regulatorische Druck zunehmen. Da Cyberkriminalität im Jahr 2026 voraussichtlich wirtschaftliche Schäden in Höhe von Billionen US-Dollar verursachen wird,…