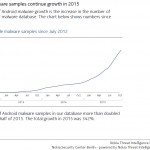

Ein vom Nokia Security Center in Berlin veröffentlichter Report über Bedrohungen in mobilen Netzen zeigt erstmals Schadsoftware für Apples mobiles Betriebssystem iOS in den Top 20 der Bedrohungen. Trotz einer Zunahme der Angriffe gegen iOS-Geräte richtet sich der Großteil der Malware für Smartphones nach wie vor gegen Android-basierte Geräte. Die Spezialisten von Nokia fanden heraus,…