Illustration: Absmeier

Es fängt bei der Einrichtung des privaten Facebook- oder Twitter-Accounts an: Informationen zum Lieblingsbuch, der besten Band oder nach dem Familienstand werden fleißig preisgegeben. Dann landet noch das eine oder andere Urlaubsbild mit der Familie online, auf den Seiten verschiedener Medien wird das politische Tagesgeschehen mitdiskutiert.

»Das ist alles andere als harmlos, denn genau hier, in sozialen Netzwerken, greifen Kriminelle Informationen ab, die sie später gegen ihre Opfer verwenden. Tatsächlich war es für Kriminelle noch nie so leicht wie heute, Informationen über ihre Opfer auszuforschen und diese Informationen für Cyberattacken zu nutzen«, warnt IT-Sicherheitsexpertin Patrycja Schrenk, Geschäftsführerin der PSW GROUP www.psw-group.de .

»Das ist alles andere als harmlos, denn genau hier, in sozialen Netzwerken, greifen Kriminelle Informationen ab, die sie später gegen ihre Opfer verwenden. Tatsächlich war es für Kriminelle noch nie so leicht wie heute, Informationen über ihre Opfer auszuforschen und diese Informationen für Cyberattacken zu nutzen«, warnt IT-Sicherheitsexpertin Patrycja Schrenk, Geschäftsführerin der PSW GROUP www.psw-group.de .

Doxing wird diese Art der Cyberattacke genannt: Dabei übt ein Hacker eine böswillige Handlung gegen Personen aus, indem identifizierbare Informationen über die angegriffene Person im Internet offengelegt werden. Diese Informationen können neben dem Namen der Person auch deren Wohnanschrift sein, der Arbeitsplatz, die Telefonnummer, finanzielle Informationen oder andere personenbezogene Daten wie Sozialversicherungsnummern, private Korrespondenzen und, und, und. Hinter dem Doxing kann Cyber-Mobbing stecken, häufiger geht es aber tatsächlich um den Missbrauch von Informationen, um damit Geld zu machen: Beispielsweise, um Lösegeld zu erpressen oder sie im Darknet weiter zu verkaufen. Betroffen können sowohl Privatpersonen als auch Unternehmen sein.

Doxing (von englisch dox, Abkürzung für documents »Dokumente«), auch doxxing, ist das internetbasierte Zusammentragen und anschließende Veröffentlichen personenbezogener Daten, zumeist mit bösartigen Absichten gegenüber den Betroffenen. Zum Teil geht damit auch die Identifizierung anonymer Personen einher.

Die Gründe für das Doxing können unterschiedlicher Natur sein, darunter etwa Selbstjustiz, öffentliches Bloßstellen sowie Belästigung. Personen, die vom Doxing betroffen sind, sind oft Folgeattacken ausgesetzt, basierend auf den veröffentlichten Daten.

Quelle: Wikiedia

Patrycja Schrenk erklärt, auf welchen Wegen sich Kriminelle die von ihnen gewünschten Informationen beschaffen: »Eine Methode ist es, Nutzernamen zurückzuverfolgen. Denn viele Menschen verwenden ein- und denselben Nutzernamen in sämtlichen Internetportalen, in denen sie angemeldet sind. So gelingt es, die Interessen und Internetgewohnheiten von Menschen kinderleicht herauszufinden. Zudem lassen sich sämtliche Informationen über eine Person herausfinden, die diese öffentlich ins Internet oder auf soziale Plattformen stellt. Neben Wohnort und Arbeitsplatz lassen sich bei öffentlichen Profilen auch Freunde, die Fotos sowie »Likes« und Bewertungen abrufen. Besuchte Orte, Namen von Familienangehörigen und langjährigen Freunden – all diese Informationen lassen sich einfach abgreifen und für das Doxing missbrauchen.«

Eine andere typische Methode ist der E-Mail-Missbrauch: Nutzen die Opfer unsichere E-Mail-Accounts oder klicken auf Phishing-Links in E-Mails, können Kriminelle nicht nur sensible E-Mails abrufen, sondern diese Inhalte auch online veröffentlichen. »Kriminelle verschleiern manchmal auch ihre eigentliche E-Mail-Adresse und lassen es so aussehen, als sei die E-Mail von einem Bekannten. Mit der Kenntnisnahme der E-Mail-Adresse aus sozialen Netzwerken ist dies ein Leichtes. So kann es gelingen, an weitere Informationen zu kommen«, so Schrenk.

Informationen über Personen lassen sich aber auch bei sogenannten Datenbrokern kaufen. Die Verkäufer beziehen diese Informationen auf verschiedene Art: Öffentlich zugängliche Unterlagen werden genauso genutzt wie Informationen, die durch Treuekarten auftauchen. Auch über den Online-Suchverlauf lassen sich Informationen abgreifen und selbstredend können auch andere Datenbroker Quelle der Informationen sein. »In diesem Zusammenhang sind gerade Werbeagenturen beliebte Kunden von Datenbrokern. Personensuchseiten bieten zudem umfassende Informationen über Einzelpersonen gegen kleines Geld. Zahlt ein Doxer diese eher geringen Gebühren, hat er alles, was er benötigt, um zu doxen«, informiert Patrycja Schrenk.

Erst kürzlich warnte auch Kaspersky vor der Zunahme hochprofessionellen Corporate Doxings über gefälschte E-Mails. Allein im Februar dieses Jahres zählten die Kaspersky-Experten weltweit 1.646 BEC-Angriffe. Auffällig seien vor allem die Tricks, die zum Vortäuschen falscher Identitäten verwendet werden: So werden Stimmen täuschend echt mit künstlicher Intelligenz imitiert. »Ein Krimineller könnte die Stimme hochrangiger Führungskräfte vortäuschen, um Mitarbeitende dazu zu verleiten, vertrauliche Informationen herauszugeben«, verdeutlicht Schrenk das Ausmaß und informiert: »Die Täuschungen beim Doxing werden nahezu perfekt durch neue Technologien wie Deepfakes. Damit könnte es Angreifenden gelingen, ein Deepfake-Video zu erstellen, welches von Mitarbeitenden zu stammen scheint und dem Image des Unternehmens schaden könnte. Alles, was dafür notwendig wäre, wäre ein öffentlich zugängliches Video mit den Zielmitarbeitenden sowie grundlegende Informationen, die sich auf oben genannten Wegen beschaffen lassen.«

Der Schutz persönlicher Informationen, und hier besonders der gesunde Menschenverstand, bewahrt vor Doxing: Skepsis sollte immer da geboten sein, wenn irritierende Nachrichten von Bekannten, Kollegen oder Vorgesetzten eingehen – vor allem, wenn es um Geld- oder Informationsanweisungen geht.

Folgende Tipps schützen darüber hinaus Unternehmen wie Privatpersonen vor Doxing:

- Awareness schaffen: Mit Mitarbeitenden steht und fällt die Sicherheit einer Organisation. Kennen die Beschäftigten das Thema Doxing oder andere Angriffsmethoden nicht, können sie sich auch nicht davor schützen. Deshalb ist die Mitarbeitersensibilisierung essenziell in jeder Sicherheitsstrategie.

- Compliance: Unternehmen benötigen eine Sicherheitsleitlinie, die verbindlich für sämtliche Mitarbeitende in allen Abteilungen gilt. In eine solche Sicherheitsleitlinie gehören auch Informationen darüber, wie intern Informationen geteilt werden – und zwar idealerweise nie auf »kurzem Dienstweg«, sondern auf sicherem Weg.

- Sparsam mit Daten umgeben: Der Gesetzgeber hält mit der DSGVO zur Datenminimierung an – und dieses Datenverarbeitungsprinzip kann jeder privat wie beruflich anwenden. Datensparsamkeit meint, nicht mehr Daten angeben als notwendig. »Wer einen Newsletter bestellt, muss keine Telefonnummer angeben. Datensparsam zu agieren bedeutet sogar, neben der E-Mail-Adresse keine weiteren Angaben zu machen«, gibt Schrenk ein Beispiel.

- Sichere Logins verwenden: Wer sichere Passwörter verwendet und idealerweise sogar noch einen zweiten Faktor für Logins nutzt, macht es Kriminellen richtig schwer, Accounts zu hacken. Zum sicheren Login gehört es auch, für jedes Profil andere Login-Daten zu verwenden. Das betrifft sowohl Nutzernamen als auch Passwort und den zweiten Faktor.

- Antiviren-Lösungen einsetzen: Moderne Sicherheitslösungen können mehr als nur Malware zu erkennen. Sie erkennen auch Anomalien, sperren Ransomware aus oder warnen vor unsicheren Passwörtern.

Weitere Informationen unter: https://www.psw-group.de/blog/kaspersky-analyse-gefahr-von-doxing-steigt/8256

25 Artikel zu „Doxing“

NEWS | IT-SECURITY | TIPPS

Ob simple E-Mail oder Deep-Fake: Doxing gegen Unternehmen

Kaspersky warnt vor einer neuen Cybergefahr für Unternehmen: Beim »Corporate Doxing« werden Methoden des bislang eher aus dem privaten Bereich bekannten Doxing im Kontext gezielter Angriffe genutzt. Derzeit beobachten die Experten besonders viele Attacken mit Hilfe gefälschter, geschäftlicher E-Mails (Business E-Mail Compromise, BEC). Gleichzeitig werden die Tricks zur Vortäuschung falscher Identitäten (Identitätsdiebstahl) immer ausgefeilter. So…

NEWS | KÜNSTLICHE INTELLIGENZ

Täuschend echte Deepfakes: 45 Prozent der Deutschen fürchten, gefälschte Videos nicht (mehr) erkennen zu können

Mehrheit (58,1 Prozent) fordert Kennzeichnungspflicht von manipulierten Inhalten. 71,5 Prozent sehen in Deepfakes eine Gefahr für die Glaubwürdigkeit der Medien. Aber: Künstliche Intelligenz weckt als Zukunftstechnologie auch viele Hoffnungen. Ein kurzes Tippen auf das Smartphone – und schon lächelt das eigene Gesicht von Supermans Körper oder aus dem neuen Beyoncé-Musikvideo. Möglich machen dies sogenannte…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Spear-Phishing-Trends: Alle Mitarbeiter aufklären

Ein durchschnittliches Unternehmen ist jährlich Ziel von über 700 Social-Engineering-Attacken. Wie entwickeln sich Spear-Phishing-Angriffe, welche neuen Tricks wenden Cyberkriminelle an, und auf wen haben sie es besonders abgesehen? Barracudas sechster, aktueller Report »Spear Phishing: Top Threats and Trends Vol. 6« gibt Antworten auf diese Fragen und klärt auf über jüngste Spear-Phishing-Trends und was Unternehmen mit…

TRENDS 2021 | NEWS | TRENDS KOMMUNIKATION | KOMMUNIKATION

Konsumenten wollen digitale Kanäle und eine menschliche Note

49 Prozent der deutschen Befragten wollen in Zukunft stärker digital mit Unternehmen kommunizieren, gleichzeitig bleibt die Interaktion mit »echten« Menschen ein wichtiger Faktor im Kundenservice. Eine neue internationale Studie von Nuance gibt Aufschluss darüber, was Kunden künftig von Marken erwarten: einen integrierten Ansatz, der verschiedene digitale Zugangspunkte zu Dienstleistungen und Produkten mit persönlicher Betreuung…

NEWS | INFRASTRUKTUR | AUSGABE 5-6-2021

Zukunftsorientierte Infrastruktur – Dem Kunden zuhören

Der Kunde soll im Mittelpunkt des Unternehmenshandelns stehen. Dafür braucht es eine entsprechende Kultur in der Organisation und einen exzellenten Kundenservice. Was noch dazu gehört und welche Rolle ein Chief Success Officer dabei spielt, erklärt Katriona Lord-Levins, Chief Success Officer von Bentley Systems im Interview.

NEWS | INFRASTRUKTUR | LÖSUNGEN | RECHENZENTRUM | AUSGABE 5-6-2021

Rechenzentrum: Intelligente Stromverteilungssysteme –

Smarte Zone

Die entscheidenden Performance-Indikatoren bei der IT-Infrastruktur sind Leistungsfähigkeit, Verfügbarkeit und Effizienz. Für die Verfügbarkeit eines Rechenzentrums ist die sichere Stromversorgung, die bereits bei der Einspeisung und der Verteilung beginnt, von entscheidender Bedeutung. Ob Core-, Cloud- oder Edge-Data-Center – die aktuellen Markttreiber erfordern von Rechenzentrumsinfrastrukturen drei Merkmale: Smarter, effizienter und sicherer.

NEWS | PRODUKTMELDUNG

Leitfaden für Remote Audits

Responsible Audits für Qualitätsmanager und Revisoren als Paperback und eBook erschienen. Remote-Audits oder ResponsibleAudits werden künftig aus der Welt der Auditierungen nicht mehr wegzudenken sein, da diese eine effiziente und ressourcenschonende Methode der Auditierung zur Verfügung stellen. Dr. Roland Scherb bringt nun mit seinem Buch »Remote Audit – Von der Planung bis zur Umsetzung« einen…

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Social-Engineering-Attacken gefährden zunehmend die betriebliche Substanz – Besser gut vorbereitet

Social Engineering ist mittlerweile zu einer realen Bedrohung für die Sicherheit in Unternehmen geworden. Angriffspunkte solcher Attacken sind die Mitarbeiter mit ihren menschlichen Schwächen. »manage it« hat Dominik Foert, Cyber Security-Spezialist bei Materna, befragt, welche Attacken dies sind, wie Angreifer die Schwächen der Mitarbeiter für ihre Zwecke ausnutzen und wie Unternehmen vorausschauend Social-Engineering-Attacken vorbeugen können. Auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) stuft Angriffe auf die Identität der Nutzer, Social-Engineering-Attacken, als hochgefährlich ein, wie aus dem aktuellen Lagebericht des BSI hervorgeht.

NEWS | IT-SECURITY | TIPPS

Datenschutz als Triebfeder unternehmerischen Handelns

2020 hatte es in sich, und das nicht nur in Sachen Cybersicherheit. Die Pandemie hat Firmen gezwungen, ganze Belegschaften in den Remote-Working-Modus zu versetzen. Das hat IT-Teams allerorten vor große operative Herausforderungen gestellt. Diese Herausforderungen haben sich durch »Schrems II« und letztendlich durch das EU-Handelsabkommen und seine Auswirkungen auf die Datenschutzbestimmungen im Europäischen Wirtschaftsraum (EWR)…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersecurity Predictions: Cyberangriffe werden 2021 noch zielgerichteter

Steigende Zahlen bei Thread Hijacking, Whaling und von Menschen initiierter Ransomware. HP stellt seine Cybersecurity-Prognosen für das Jahr 2021 vor und prognostiziert, dass Sicherheitsbedrohungen in den kommenden zwölf Monaten weiter stark ansteigen werden. Besonderes Augenmerk gilt dabei von Menschen initiierter Ransomware, Thread Hijacking, unbeabsichtigten Insider-Bedrohungen, Kompromittierung von geschäftlichen E-Mails und Whaling-Angriffen. Die Prognosen der…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Sicherheitsfragen 2021 – und die Antworten darauf

Für das Jahr 2021 stellen sich eine Menge Fragen in Zusammenhang mit der Sicherheit: Lassen sich mit einer Zero-Trust-Architektur Cyberangriffe für den Angreifer schwieriger gestalten? Werden strengere Auditing-Praktiken umgesetzt? Wird das mangelnde Bewusstsein von möglichen RPA-Sicherheitsauswirkungen im Jahr 2021 zu einem schwerwiegenden RPA-Hack führen? Wird 2021 das Jahr der »Customizable Cloud«? Wird die scheinbare…

NEWS | BUSINESS | CLOUD COMPUTING | INFRASTRUKTUR | SERVICES | SICHERHEIT MADE IN GERMANY | STRATEGIEN

GAIA-X: »Wichtige Initiative für eine souveräne, sichere Cloud-Infrastruktur in Europa«

Joachim Astel, Vorstand der noris network AG, begrüßt die von Wirtschaftsminister Peter Altmaier vorangetriebene GAIA-X-Initiative, die auf dem Digitalgipfel in Dortmund Ende Oktober 2019 vorgestellt wurde. Vorrangiges Ziel des von Regierung, Forschungsministerium, Deutsche Bank, Telekom, SAP und anderen deutschen Unternehmen vorbereiteten Konzepts ist eine offene Dateninfrastruktur auf Basis europäischer Werte und Sicherheitsstandards. Der mittelständische Rechenzentrumsbetreiber…

NEWS | TRENDS KOMMUNIKATION | TRENDS 2019 | KOMMUNIKATION

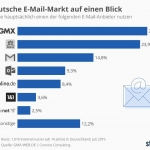

Der deutsche E-Mail-Markt auf einen Blick

Fast 50 Prozent der im Auftrag von GMX und WEB.DE befragten Onliner, geben an, ihr Haupt-E-Mail-Postfach bei einem der beiden Provider zu haben. Zusammengenommen kommen die deutschen Anbieter auf einen Marktanteil von rund 64 Prozent. Auf Platz drei liegt Gmail, der E-Mail-Dienst von Google (14,8 Prozent), den vierten Platz belegt Outlook.com von Microsoft (9,3 Prozent).…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS 2019 | IT-SECURITY | KOMMUNIKATION

Massive Auswirkungen von E-Mail-Attacken auf den Geschäftsbetrieb

43 Prozent der Unternehmen sind in den letzten 12 Monaten Opfer eines Spear-Phishing-Angriffs geworden. Barracuda veröffentlicht die Ergebnisse einer in Auftrag gegebenen Umfrage unter 660 IT-Verantwortlichen weltweit. Dabei fragte das Unternehmen nach den Erfahrungen mit Phishing, Insider-Bedrohungen, Office 365 und die damit verbunden Auswirkungen auf die Geschäftsabläufe sowie die Ausgaben für IT-Security und die Kosten…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | TIPPS

Aufklärung in Sachen Datenschutz: Datensammler, ihre Quellen und Gründe

»Ich habe nichts zu verbergen« ist eine häufige Argumentation beim Thema Datenschutz. Doch wenn Reisende mehr für einen Flug bezahlen als andere, weil sie aufgrund gesammelter Daten wie dem Wohnort oder dem Beruf als kaufkräftiger eingeschätzt werden, empfinden das viele als ungerecht. Wie, von wem und warum Daten gesammelt werden, erläutert Stefan Wehrhahn, Cyber-Security-Experte bei…

NEWS | BUSINESS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN | TIPPS

Die Welt digitalisiert sich – wer seine Daten nicht schützt, wird zum Verlierer

Sicherheit gegen die Gefahren des digitalen und globalen Zeitalters. Die Gefahren im neuen digitalen Zeitalter wachsen, neue »Spielregeln« verändern die Welt. Die Geschäftsmethoden und das Kundenverhalten ändern sich. Durch die Digitalisierung wird der Faktor Sicherheit wichtiger denn je. Heutige Gewinner sind Firmen wie Google, Amazon, Facebook, Alibaba, UBER, PayPal oder Apple Pay. Die US-Dominanz wird…

NEWS | TRENDS WIRTSCHAFT | TRENDS SECURITY | DIGITALE TRANSFORMATION | TRENDS 2019 | IT-SECURITY

Europäische Unternehmen signalisieren wachsende Sicherheitslücke im Zuge der digitalen Transformation

Während unzutreffende Prognosen zur digitalen Transformation langsam verblassen erreichen wir in puncto Business eine neue Ära. Weltweit, und in einem bisher beispiellosen Ausmaß haben die digitale Transformation und neue, erstmals digitalisierte Geschäftsumgebungen eine Welle von Vorteilen mit sich gebracht. Größere Effizienz, bessere Kundenerfahrung und Kundenbindung, um nur einige zu nennen. Das ist in Europa…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | TRENDS 2019 | IT-SECURITY

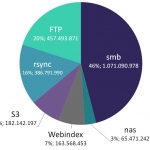

50 % mehr Datenleaks weltweit in nur einem Jahr

Über 2,3 Milliarden vertrauliche Dokumente über Cloud-Datenspeicher öffentlich zugänglich. In Deutschland ging die Zahl exponierter Dokumente um ca. 1 % auf 121 Millionen zurück. Hauptursache sind falsch konfigurierte Sicherheitseinstellungen; Amazon S3 Block Public Access zeigt erste Erfolge. Die Zahl der exponierten Daten im Open, Deep und Dark Web ist weltweit weiter gestiegen – allein…

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS | TRENDS INFRASTRUKTUR | TRENDS 2019 | STRATEGIEN

Mehr Europa: 13 Herausforderungen – 13 Lösungen für mehr Konvergenz, Stabilität und Wettbewerbsfähigkeit

Gut 20 DIW-Ökonominnen und -Ökonomen stellen Lösungsansätze für europäische Herausforderungen vor – Einheitliche Rahmenbedingungen können EU widerstandsfähiger machen – Bessere Anreizsysteme sorgen für mehr Konvergenz – Weltwirtschaftlichen Risiken wie dem US-Zollstreit muss Europa geschlossen entgegentreten Der europäische Gedanke, für Wachstum und gleiche Lebensbedingungen in allen EU-Ländern zu sorgen, trägt nach wie vor, doch haben…

NEWS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE | IT-SECURITY | LÖSUNGEN

Sensible Daten aufspüren und schützen: Best Practices für strukturierte und unstrukturierte Daten

Daten gehören zu den wertvollsten Rohstoffen des 21. Jahrhunderts. Doch immer größere Mengen an sensiblen Informationen gegen Cyberangriffe zu schützen, ist für Unternehmen eine Herausforderung. Viele Sicherheitsstrategien konzentrieren sich auf den Schutz strukturierter Daten in Datenbanken. Jedoch fehlen häufig Maßnahmen für die ebenso sensiblen, aber oft schwieriger zu schützenden unstrukturierten Daten, beispielsweise in E-Mails oder…