Ein durchschnittliches Unternehmen ist jährlich Ziel von über 700 Social-Engineering-Attacken.

Illustration: Absmeier

Wie entwickeln sich Spear-Phishing-Angriffe, welche neuen Tricks wenden Cyberkriminelle an, und auf wen haben sie es besonders abgesehen? Barracudas sechster, aktueller Report »Spear Phishing: Top Threats and Trends Vol. 6« gibt Antworten auf diese Fragen und klärt auf über jüngste Spear-Phishing-Trends und was Unternehmen mit Hilfe welcher Technologien ganz praktisch tun können, um in puncto E-Mail-Security nicht grundsätzlich das Nachsehen zu haben [1].

Zwischen Mai 2020 und Juni 2021 untersuchten Barracudas Analysten mehr als 12 Millionen Spear-Phishing- und Social-Engineering-Angriffe, die mehr als drei Millionen Mailboxen in über 17.000 Unternehmen betrafen.

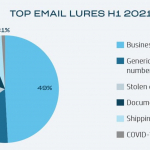

Folgende Angriffsmethoden lagen 2021 im Trend:

- Einer von zehn Social-Engineering-Angriffen betrifft Kompromittierungen von Geschäfts-E-Mails.

- 43 Prozent der Phishing-Angriffe geben sich als Microsoft aus.

- Ein durchschnittliches Unternehmen wird jedes Jahr Ziel von über 700 Social-Engineering-Angriffen.

- 77 Prozent der BEC-Angriffe (Business E-Mail Compromise) zielen auf Mitarbeiter außerhalb der Finanz- und Führungsebene.

- Ein durchschnittlicher CEO erhält jährlich 57 gezielte Phishing-Angriffe.

- Einer von fünf BEC-Angriffen betrifft Mitarbeiter in Vertriebsfunktionen.

- IT-Mitarbeiter erhalten durchschnittlich 40 gezielte Phishing-Angriffe im Jahr.

»Cyberkriminelle gehen immer raffinierter dabei vor, wen sie mit ihren Angriffen ins Visier nehmen. Oft zielen sie auf Mitarbeiter außerhalb des Finanz- und Führungsteams ab und suchen nach einer Schwachstelle in der Organisation«, sagt Don MacLennan, Senior Vice President Engineering & Product Management, E-Mail Protection, Barracuda. »Mitarbeiter der unteren Ebenen ins Visier zu nehmen, verschafft ihnen das Entrée, um sich anschließend zu lohnenderen, höheren Angriffszielen vorzuarbeiten. Deshalb muss sichergestellt sein, dass alle Mitarbeiterinnen und Mitarbeiter geschützt und geschult sind. Es reicht nicht, sich nur auf diejenigen zu konzentrieren, von denen man annimmt, dass sie am ehesten angegriffen würden.«

[1] https://www.barracuda.com/spearphishing-vol6

295 Artikel zu „Spear-Phishing“

NEWS | IT-SECURITY | KOMMENTAR

Spear-Phishing-Angriff auf Führungskräfte eines deutschen multinationalen Konzerns

Hacker haben hochrangige Führungskräfte eines deutschen multinationalen Konzerns angegriffen. Der Konzern ist Teil einer Task Force der Regierung und des Privatsektors, und konzentriert sich auf die Beschaffung von persönlicher Schutzausrüstung (PSA). Wie Sicherheitsforscher des IBM X-Force Incident Response and Intelligence Services (IRIS) in Bericht erklärten, haben die Angreifer, die hinter dieser pandemiebedingten Spear-Phishing-Kampagne stehen, bereits…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Chancen für die Zusammenarbeit von Business und IT beim Umgang mit Unternehmensrisiken

Wie können Technikexperten die sich wandelnde Risikosituation in heutigen Geschäftsumgebungen handhaben, insbesondere die internen Auswirkungen von IT-Richtlinien zu Covid-19 und die Gefährdung durch externe Sicherheitsverletzungen? SolarWinds, ein Anbieter von IT-Management-Software, präsentiert die Ergebnisse seines achten jährlichen IT-Trends-Reports. Der SolarWinds IT Trends Report 2021: Building a Secure Future wird acht Monate nach dem breit…

NEWS | TRENDS SECURITY | IT-SECURITY

Cybersecurity-Report: Hacker werden immer raffinierter und teilen sich Computer-Vision-Tools

Weiterhin starkes Wachstum bei Monetarisierungs- und Hacking-Tools – Anwender fallen auf bewährte Tricks rein. HP veröffentlicht mit dem neuen globalen »Threat Insights Report« eine Analyse von realen Cybersecurity-Angriffen und Schwachstellen. Die Studie zeigt: Cybercrime-Aktivitäten nehmen rasant zu und werden immer raffinierter. Im zweiten Halbjahr 2020 sowie im ersten Halbjahr 2021 stieg etwa die Anzahl…

NEWS | IT-SECURITY | PRODUKTMELDUNG

IT-Security as a Managed Service: Wie können kleine und mittlere Unternehmen ihre IT effizient absichern?

https://www.shutterstock.com/de/image-photo/security-theme-woman-using-her-laptop-1408603136 IT-Systeme werden immer komplexer und das Betreuen dieser Infrastrukturen wird zunehmend anspruchsvoller. Der weltweit und in Deutschland herrschende Fachkräftemangel führt zu vielen nicht besetzten Stellen in der IT. Gleichzeitig steigt das Risiko von Hackerangriffen seit Jahren kontinuierlich an, sodass umfassende IT-Security für Unternehmen jeder Größe von höchster Bedeutung ist. Vor allem kleine…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Nach dem GAU ist vor dem GAU: Kaseya – Chronologie einer globalen Ransomware-Attacke

Am 12. Juli kann der US-Sicherheitsanbieter Kaseya endlich verkünden: Die Wiederherstellung aller Services ist abgeschlossen. Ganze zehn Tage waren Unternehmensleitung, technische Experten und nicht zuletzt Kunden weltweit damit beschäftigt, die Folgen einer der heftigsten bekannten Cyber-Attacken zu bewältigen. »This sucks« fasst Kaseya-CEO Fred Voccola die Geschehnisse seiner Arbeitswoche nach der Ransomware-Attacke durch REvil zusammen. »Ransomware-as-a-Service«…

NEWS | LÖSUNGEN

Die nächste Generation intelligenter Unternehmenssteuerung

ERP kann auch bedeuten: »Experience real purpose«, denn gute Unternehmenssoftware hilft dabei, Prozesse zu vereinfachen, Mitarbeiter zu motivieren und Kunden glücklich zu machen. Als den Chefs der Swiss-Life-Gruppe klar wurde, dass sie bei der Verwaltung ihrer 60 Kostenstellen mit den bislang üblichen Excel-Dateien nicht mehr weiterkommen würden, entschieden sie sich nicht für ein Produkt von…

NEWS | IT-SECURITY | KOMMENTAR

Krieg gegen Ransomware: Die EU sendet klares Signal und setzt Mittel aus dem Verteidigungsetat für Maßnahmen gegen Cyberangriffe ein

Kommentar von Eric Waltert, Regional Vice President DACH bei Veritas Technologies Die Europäische Union (EU) verdeutlicht mit der Einberufung der neu geschaffenen Joint Cyber Unit, wie ernst sie die aktuelle Bedrohungslage durch Hacker nimmt. Die Cyber-Einheit soll auch mit Mitteln aus dem europäischen Verteidigungsetat Hackerangriffe wie Ransomware bekämpfen. Damit setzt die EU ein Zeichen, dass…

AUSGABE 5-6-2021 | VERTIKAL 5-6-2021 | BANKING | FINANCE | GOVERNANCE | NEWS | IT-SECURITY

Cyberangriffe – Datenrisiko in der Finanzbranche

In Sachen IT-Sicherheit gilt der Bankensektor als Vorreiter. Traditionell wird hier mehr in Sicherheitsmaßnahmen investiert als in den meisten anderen Branchen. Aus gutem Grund: Finanzunternehmen sind nach wie vor ein überaus beliebtes Ziel von Angreifern, die es auf finanziellen Gewinn abgesehen haben.

AUSGABE 5-6-2021 | SECURITY SPEZIAL 5-6-2021 | NEWS | IT-SECURITY

TÜV SÜD und die Charter of Trust – Gemeinsam für mehr Cybersicherheit

AUSGABE 5-6-2021 | NEWS | CLOUD COMPUTING | INFRASTRUKTUR | LÖSUNGEN

Elastische Visibilität und Analytics für alle Data-in-Motion – Die Visibilitätslücke beseitigen

Durch Home Office, Hybrid-Cloud-Netzwerke und unkontrollierten Datentransfer hat sich die Sicherheitslage in den meisten Unternehmen verkompliziert. Olaf Dünnweller, Senior Sales Director Central Europe bei Gigamon erklärt, warum Visibilität über die gesamte Architektur der Schlüssel zum Erfolg ist.

NEWS | HEALTHCARE IT | SERVICES | TIPPS

Rückkehr zu Beruf und Sport nach Covid-19

In Deutschland gibt es bereits weit über 3 Millionen und in Europa fast 30 Millionen genesene Covid-19-Patienten – und die Zahl steigt stetig. Bald werden es mehr als 30 Millionen Menschen sein, die nach überstandener Krankheit wieder zur gewohnten Leistungsfähigkeit zurückkehren möchten. Bisher haben sich die meisten Maßnahmen darauf konzentriert, das hochansteckende Virus durch Isolierung…

NEWS | IT-SECURITY | KOMMENTAR

Plan B der Hacker: Nach dem Angriff ist vor dem Angriff

Kommentar von Eric Waltert, Regional Vice President DACH bei Veritas Technologies. »In den vergangenen Wochen erbeuteten Cyberkriminelle in den aufsehenerregendsten Hackerattacken der vergangenen Jahre mehrere Millionen Dollar. Die Angriffe gegen die Firma JBS und die Colonial Pipeline richteten sich gegen kritische Infrastrukturen (KRITIS). Beide Fälle zeigen, dass die Attacken immer perfider und gezielter…

TRENDS 2021 | TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit: 150 Millionen Angriffs-E-Mails in 2020

Cloud Services von Microsoft und Google als perfekte Plattformen für Attacken von Cyberkriminellen. Fast 60 Millionen Angriffs-Mails via Microsoft 365 und 90 Millionen via Google – das ist die erschreckende Bilanz, die der US-Cybersecurity-Spezialist Proofpoint jetzt nach einer Analyse der Cyberbedrohungen für 2020 veröffentlicht hat [1]. Cyberkriminelle nutzen ganz offensichtlich die umfangreiche Funktionalität und nahezu grenzenlose…

NEWS | IT-SECURITY

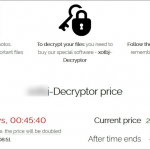

Von der Erpressung zum Datendiebstahl: Ransomware im Wandel der Zeit

Seit vielen Jahren gibt es eine feste Größe im Bereich der Cyberkriminalität, nämlich Angriffe mittels Ransomware. Bei solchen Attacken bringen Kriminelle Unternehmen dazu, Schadcode auf ihren Systemen auszuführen, der dort oder im verbundenen Netzwerk vorhandene Daten verschlüsselt und für den Nutzer unzugänglich macht. Die Ziele, die Kriminelle mit diesen Angriffen verfolgen, haben sich im Laufe…

NEWS | IT-SECURITY | WHITEPAPER

Cybersicherheit: Vier Eckpfeiler zur Absicherung digitaler Innovationen in der Produktion

Heute ist nahezu jeder stark digitalisierte oder automatisierte Industriezweig mit dem Risiko einer Cyberbedrohung konfrontiert. Ein gutes Beispiel, dass die möglichen Auswirkungen auf eine Lieferkette in der Fertigung zeigt, ist die Halbleiterbranche. Ein Cyberangriff auf eine Halbleiter-Fertigungsstätte (Fab) kann in weniger als einem Tag Schäden von mehreren Millionen Euro verursachen. TXOne Networks, Spezialist für OT-Sicherheitslösungen,…

NEWS | IT-SECURITY | LÖSUNGEN

Mehr Sicherheit im Finanzsektor – Jetzt und zukünftig

Die Branche der Banken und Finanzdienstleister steht unter Dauerbeschuss. Sei es durch gezielte Cyberangriffe, nationalstaatlich gesponsert, durch Gruppen von ambitionierten Angreifern oder einzelne Kriminelle. Das verwundert nicht, haben doch diese Ziele in punkto Risiken, Reputation und Wert am meisten zu bieten. Allerdings gehören sie auch zu der Art von Zielen, die gemeinhin am besten…

NEWS | IT-SECURITY | PRODUKTMELDUNG

Zscaler erweitert Zero-Trust-Security-Portfolio um ZPA Private Service Edge und Browser Isolation

Innovationen der Zero-Trust-Exchange-Plattform, Ressourcen und Best Practises überwinden die Hürden der Einführung von Zero Trust und beschleunigen die digitale Transformation. Zscaler, Anbieter von Cloud-Sicherheit, kündigt Innovationen für die Zscaler Zero-Trust-Exchange-Plattform an und rundet das Portfolio durch neue Angebote zur Sicherung digitaler Unternehmen ab. Neue Sicherheitslösungen, Ressourcen für IT-Führungskräfte sowie Implementierungsleitfäden zur Beschleunigung der Zero-Trust-Adaption werden…

NEWS | IT-SECURITY | TIPPS

Sicherheitsrisiken durch Identity Sprawl: Fünf Maßnahmen zum Schutz

Da Unternehmen zunehmend neue Technologien wie die Cloud, Big Data, DevOps, Container oder Microservices nutzen, stellt diese wachsende Komplexität auch neue Herausforderungen an das Identitäts- und Zugriffsmanagement. Denn mit diesen aufkommenden Technologien wachsen die Workloads und Datenmengen und befinden sich zunehmend in der Cloud. Die Anzahl menschlicher und maschineller Identitäten steigt hierdurch exponentiell an. Um…

NEWS | INFRASTRUKTUR

IT-Strukturen erweitern und Umbauten sicher finanzieren

Mit der fortschreitenden Digitalisierung sind Firmen aller Branchen auf eine professionelle Serverstruktur und leistungsfähige Netzwerke angewiesen. Kommt es zu einem schnellen Wachstum der Firma, ist die Erweiterung des IT-Systems auch mit räumlichen Erweiterungen verbunden. An- und Umbauten für neue Server und weitere Geräte sollten gewissenhaft geplant werden, speziell bei der Finanzierung lassen sich attraktive Vorteile…

NEWS | BUSINESS | STRATEGIEN | AUSGABE 3-4-2021

bITte – RECHT, freundlich – Die Informationsrechts-Kolumne: Geschäftsgeheimnisse

»СВАКС… Когда вы забатите довольно воровать настоящий лучший« (»Wenn Du gut genug bist, um das Beste zu stehlen«) – schon in den 80er Jahren wurde im Bereich der IT-Technologie fleißig kopiert und wurden fremde Geschäftsgeheimnisse genutzt, wie die auf die CPU-Platine des CVAX 78034 aufgebrachte Nachricht der Entwickler an die Ostblockstaaten beweist. Auch im IT-Outsourcing werden vertrauliche Informationen ausgetauscht – der Schutz eben dieser sollte nicht nur vertraglich, sondern auch faktisch abgesichert werden.

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Zukunftssichere Absicherung der IT-Infrastruktur – Gleiche Sicherheit für alle Nutzer

Datenmissbrauch, Identitätsdiebstahl und Datenlecks sind für Unternehmen nicht nur sehr kostenintensiv, sie gefährden auch die sensiblen Beziehungen zu Kunden und Geschäftspartnern. Potenzielle Sicherheitslücken sind dabei nicht selten auf die Kompromittierung privilegierter Benutzerkonten zurückzuführen. Denn vielerorts wird die Vergabe und Kontrolle von IT-Berechtigungen nicht zufriedenstellend gelöst.

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Social-Engineering-Attacken gefährden zunehmend die betriebliche Substanz – Besser gut vorbereitet

Social Engineering ist mittlerweile zu einer realen Bedrohung für die Sicherheit in Unternehmen geworden. Angriffspunkte solcher Attacken sind die Mitarbeiter mit ihren menschlichen Schwächen. »manage it« hat Dominik Foert, Cyber Security-Spezialist bei Materna, befragt, welche Attacken dies sind, wie Angreifer die Schwächen der Mitarbeiter für ihre Zwecke ausnutzen und wie Unternehmen vorausschauend Social-Engineering-Attacken vorbeugen können. Auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) stuft Angriffe auf die Identität der Nutzer, Social-Engineering-Attacken, als hochgefährlich ein, wie aus dem aktuellen Lagebericht des BSI hervorgeht.

NEWS | AUSGABE 3-4-2021 | VERTIKAL HEALTHCARE 3-4-2021

Welche Belastungen für Patienten in klinischen Studien bestehen – und wie sie gelindert werden können

Durch die Normalisierung neuer, patientenzentrierter Technologien wie elektronische klinische Outcome Assessments, eConsent und Wearable Devices, begleitet durch die verstärkte Einbindung der Patienten, werden klinische Studien bessere, umfassendere und vollständigere Daten erhalten und letztlich zu besseren Ergebnissen führen.

NEWS | LÖSUNGEN

Digitale Schnelltestlösung mit App für Unternehmen: Organisation, Dokumentation und Nachverfolgung einfach, schnell und sicher mit dem Huber Smart Health Check

Als rein digitale Lösung für Laientests oder als Service-Option mit medizinischen Antigen-Schnell- und PCR-Tests vor Ort oder mobil im Testbus. Die Testpflicht für Unternehmen ist beschlossen und stellt selbige vor große organisatorische Herausforderungen. Ob Laientests zu Hause (Selbsttests) oder Schnelltests vor Ort – Abläufe müssen effizient und wirtschaftlich organisiert werden. Eine Dokumentation ist zwar…

TRENDS 2021 | NEWS | TRENDS SECURITY

Cybercrime: Healthcare in 2020 gefährdetste Zielgruppe

Ransomware bleibt ein Hauptphänomen für IT-Sicherheitsverletzungen im Gesundheitswesen. Das IT-Sicherheitsunternehmen Tenable veröffentlichte in einem ausführlichen Report eine fundierte Analyse der signifikantesten Datensicherheitsverletzungen aus dem vergangenen Jahr. Für diesen Bericht hat Tenable die veröffentlichten Meldungen über Sicherheitsverletzungen von Januar bis Oktober 2020 analysiert, um Trends zu erkennen. In den ersten zehn Monaten des Jahres 2020 gab…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Das neue Malware-Normal 2020: Permanenter Beschuss durch Cyberkriminelle

Bitdefender 2020 Consumer Threat Landscape Report zeigt Trends in der Cyberkriminalität für elf Länder. Enormer Zuwachs von Ransomware-Attacken: 485 Prozent im Vergleich zu 2019 IoT unter Beschuss: Sicherheitslücken smarter TV-Geräte steigen um 335 Prozent, bei NAS-Geräten um 189 Prozent, bei IP-Kameras um 99 Prozent. Herstellereigene IoT-Betriebssysteme sind mit 96 Prozent für fast alle entdeckten Sicherheitslücken…

NEWS | IT-SECURITY | TIPPS

Ob simple E-Mail oder Deep-Fake: Doxing gegen Unternehmen

Kaspersky warnt vor einer neuen Cybergefahr für Unternehmen: Beim »Corporate Doxing« werden Methoden des bislang eher aus dem privaten Bereich bekannten Doxing im Kontext gezielter Angriffe genutzt. Derzeit beobachten die Experten besonders viele Attacken mit Hilfe gefälschter, geschäftlicher E-Mails (Business E-Mail Compromise, BEC). Gleichzeitig werden die Tricks zur Vortäuschung falscher Identitäten (Identitätsdiebstahl) immer ausgefeilter. So…

NEWS | BUSINESS | DIGITALE TRANSFORMATION

Business Transformation: Technologien der IT-Automatisierung

IT-Teams in kleinen und mittelständischen Unternehmen haben mit Budgetbeschränkungen und Fachkräftemangel zu kämpfen. Bei steigender Nachfrage nach IT-Dienstleistungen sind sie daher stark überlastet und suchen nach Möglichkeiten zur Effizienzsteigerung. Der 2020 IT Operations Report – Strategische Prioritäten für IT-Führungskräfte von Kaseya zeigt, dass 60 % der IT-Führungskräfte weltweit planen, im Jahr 2021 in IT-Automatisierung zu investieren. Da IT-Automatisierung…

NEWS | IT-SECURITY | STRATEGIEN

Innenverteidigung: Cybersecurity mit Blick nach innen

Organisationen verstärken aufgrund der Gefahrenlage ihre Abwehr gegen Cyberangriffe von außen. Dabei vergessen sie oft jedoch den Blick nach innen. Neue Technologien helfen dabei, Angreifer zu stoppen, die sich bereits im Netzwerk befinden. Für Cyberkriminelle bedeutet die Corona-Krise und ihre Folgen eine Goldgräberstimmung – noch nie waren viele Unternehmen so verwundbar wie heute. Die…

TRENDS 2021 | TRENDS WIRTSCHAFT | NEWS | BUSINESS

Der Mitarbeiter: vom einsamen Individuum im Home Office hin zum wertvollsten Gut eines Unternehmens

Kaum persönliche Kontakte und Arbeiten von zu Hause aus – es steht außer Frage, dass Covid-19 unser tägliches Leben und unsere Arbeitsweise im vergangenen Jahr grundlegend verändert hat. Dabei wird immer wieder darauf hingewiesen, dass die digitale Transformation in Deutschland – nun endlich – einen Aufschwung erlebt hat und umgesetzt wurde. Der tägliche Büroalltag mit…

NEWS | IT-SECURITY | STRATEGIEN

Zero Trust – Ein Konzept auf dem Prüfstand

Unternehmen sollten nicht automatisch allem und allen in ihrem Netzwerk vertrauen – vom Benutzer bis hin zu sämtlichen Anwendungen. Das Zero-Trust-Konzept verlangt, alle Benutzer innerhalb eines Unternehmens zu authentifizieren und zu autorisieren, bevor ein Zugriff gewährt wird. Das Konzept wirklich zu verstehen, bedeutet, dass ein Unternehmen über Protokolle verfügt, mit denen die richtigen Benutzer, Systeme,…

NEWS | PRODUKTMELDUNG

Gigamon launcht Hawk: Kooperation mit AWS zur Vereinfachung der Cloud-Einführung

Hawk, die branchenweit erste elastische Visibility Fabric für alle Data-in-Motion, schließt die kritische Cloud-Visibility-Lücke. Die Komplexität der IT ist durch die jüngste Beschleunigung der digitalen Transformation exponentiell gewachsen. Das hat zu einer Lücke in der Sichtbarkeit der zugrunde liegenden hybriden Infrastruktur geführt. Diese Lücke besteht, da Netzwerk-Tools keine Sichtbarkeit des Cloud-Verkehrs bieten und Cloud-Tools keine…

NEWS | IT-SECURITY | TIPPS

Phishing bleibt Hackers Liebling: Einem der ältesten Hacker-Tricks endlich einen Riegel vorschieben

Phishing gehört zu den ältesten Tricks im Arsenal von Cyberkriminellen. Mit dieser Taktik können Mitarbeiter mit nur einem Klick zum unwissenden Komplizen eines großen Cyberangriffs werden. Da die Pandemie Mitarbeiter zusätzlich belastet, missbrauchen Angreifer die Situation, um mit einer Flut an Corona-bezogenen Phishing-Kampagnen aus der Krise Kapital zu schlagen. Besonders, wenn Cyberkriminelle durch Phishing-Angriffe…

NEWS | IT-SECURITY | TIPPS

Verbindungswege ohne Risiko: Fünf Säulen für eine sichere Netzwerkebene

Das mit der Pandemie verschärfte mobile Arbeiten stellt auch die Netzwerksicherheit vor große Probleme. Es hat neue Risiken verursacht und bestehende verschärft. Mit fünf Grundprinzipien können IT-Administratoren die Cybersicherheit auf dieser Ebene erhöhen. Aktuell gefährden mehrere Faktoren die Sicherheit in Netzen: Überstürztes Home Office: Laut Bitdefender hatte im Frühjahr 2020 jedes zweite Unternehmen keine Pläne,…

NEWS | IT-SECURITY | TIPPS | WHITEPAPER

Diebe von Kreditkartendaten erweitern ihr Tech-Portfolio

FIN8-Gruppe nutzt seit Kurzem die Backdoor BADHATCH mit erweiterten Funktionalitäten und verbesserter Tarnung. Die Cyberkriminellen der FIN8-Gruppe haben die Möglichkeiten des Backdoor-Toolkits BADHATCH für ihre Zwecke erweitert und greifen Unternehmen mit neuen Varianten gezielt an. Die Experten der Bitdefender Labs konnten feststellen, dass die Gruppe nach einer Pause von etwa eineinhalb Jahren in mehreren Ländern…

NEWS | IT-SECURITY | KOMMUNIKATION

Hälfte der Unternehmen untersagt das Teilen von Threat-Intelligence-Erkenntnissen mit Fachkreisen

Zwei Drittel (66 Prozent) der Threat-Intelligence-Analysten sind in professionellen Communities aktiv, aber 52 Prozent derjenigen, die in IT- und Cybersecurity-Positionen tätig sind, haben nicht die Erlaubnis, Threat-Intelligence-Artefakte zu teilen, die durch diese Communities entdeckt wurden. Dies geht aus dem aktuellen Kaspersky-Report »Managing your IT security team« hervor [1]. Kaspersky ist seit vielen Jahren Verfechter…

NEWS | PRODUKTMELDUNG

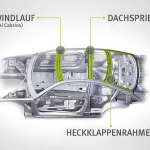

Programmierung von zwei Schneidanlagentypen mit einer Software

FASTSUITE E2 bei süddeutschem Automobilbauer im Einsatz. CENITs Softwaresuite FASTSUITE E2 überzeugt in der Programmierung von CNC- und Roboter-Laser-Schneidanlagen in der Hochdruckumformung. Effizienzsteigerung im Engineering-Prozess: Seit Dezember 2019 ist im BMW Group Werk Dingolfing die leistungsfähige 3D-Simulationssuite FASTSUITE E2 von CENIT bei der Programmierung von vollautomatisierten Schneidanlagen für hochdruckumgeformte Bauteile im Einsatz – und stellt…

NEWS | MARKETING

ROI: Vom Investment zum Neukunden

Daniel Rexhausen, Gründer und Geschäftsführer der Dimarcon GmbH, erklärt anhand eigener Resultate, wie sich Marketing-Investitionen in vier Schritten wieder einspielen lassen: »Erfolgreiche Unternehmensstrategien definieren sich immer auch über den Return on Investment (ROI) – also die Rückkehr des zuvor aufgebrachten Kapitals. Dieser einfache Grundsatz lässt sich so ziemlich auf jeden Unternehmensbereich projizieren. Die Aktivitäten von…

NEWS | INDUSTRIE 4.0 | IT-SECURITY | WHITEPAPER

Reifegradmodell zur Digitalisierung und Industrie 4.0 – Sicherheit wichtiger Faktor

Smart Electronic Factory beleuchtet Sicherheitsrisiken durch Industrie 4.0 und liefert einen Leitfaden. Die zunehmende Digitalisierung bzw. Vernetzung zwischen den Teilnehmern der Wertschöpfungskette in der Industrie 4.0 sowie die Verbindung von Office-IT und Fertigungs-IT birgt Risiken. Diese gilt es auszuräumen, denn die Industrie-4.0-Prozesse funktionieren nur mit einem hohem Grad an Sicherheit. Diesen Faktor beleuchten der »SEF…

NEWS | IT-SECURITY | SERVICES | TIPPS

Auf dem Silbertablett serviert: Fehlkonfigurationen laden Cyberkriminelle ein

Fehlkonfigurationen öffnen Cyberkriminellen Tür und Tor zum Netzwerk. Eine Risikoanalyse aller Endpunkte kann dabei helfen, den Blick auf diese Schwachstellen zu schärfen. Mit diesen Informationen gerüstet, kann sich die IT-Sicherheit daran machen, die Risiken zu beseitigen. Die Bedrohungslage ist ernst und Organisationen sehen sich mehr Angriffen von Cyberkriminellen gegenüber. Diese werden auch immer gefährlicher…