»СВАКС… Когда вы забатите довольно воровать настоящий лучший« (»Wenn Du gut genug bist, um das Beste zu stehlen«) – schon in den 80er Jahren wurde im Bereich der IT-Technologie fleißig kopiert und wurden fremde Geschäftsgeheimnisse genutzt, wie die auf die CPU-Platine des CVAX 78034 aufgebrachte Nachricht der Entwickler an die Ostblockstaaten beweist. Auch im IT-Outsourcing werden vertrauliche Informationen ausgetauscht – der Schutz eben dieser sollte nicht nur vertraglich, sondern auch faktisch abgesichert werden.

Ein Geschäftsgeheimnis ist nach § 2 Nr. 1 GeschGehG eine »Information, die weder insgesamt noch in der genauen Anordnung und Zusammensetzung ihrer Bestandteile den Personen in den Kreisen, die üblicherweise mit dieser Art von Informationen umgehen, allgemein bekannt oder ohne Weiteres zugänglich ist und daher von wirtschaftlichem Wert ist und die Gegenstand von (…) angemessenen Geheimhaltungsmaßnahmen (…) und bei der ein berechtigtes Interesse an der Geheimhaltung besteht«.

Somit kommt es in der Zusammenarbeit, gegebenenfalls auch schon startend mit der Anbahnung einer potenziellen späteren Geschäftsbeziehung, mit einem IT-Dienstleister darauf an,

- Geschäftsgeheimnisse abzugrenzen,

- den Personenkreis, der mit diesen Geschäftsgeheimnissen arbeitet, begrenzt und kontrollierbar zu halten, und

- hierzu entsprechende (angemessene) Maßnahmen mit dem Provider zu vereinbaren bzw. diese aufzuerlegen.

Abgrenzung von Geschäftsgeheimnissen. Die Menge an Informationen, auf die ein IT-Dienstleister (theoretisch) Zugriff hat beziehungsweise haben kann, ist häufig schier unbegrenzt. Umso wichtiger ist dabei, mit Hilfe eines pragmatischen und auch realisierbaren Klassifizierungsschemas die »Kronjuwelen« von den Alltagsinformationen im Unternehmen klar abzugrenzen und auch durch eine entsprechende Kenntlichmachung und Ablagestrukturen die Voraussetzungen für geordnete Zugriffe im Rahmen eines Berechtigungsmanagements zu schaffen. Häufig wird ein Klassifizierungsschema mit nur wenigen Klassen verwendet, beispielsweise vier Klassen von »öffentlich« über »intern« und »vertraulich« bis »streng vertraulich«. Hierbei würden alle Informationen, die als »vertraulich« oder höher klassifiziert sind, als schützenswert herausgestellt.

Diese Abgrenzung ist auch in Bezug auf Vertraulichkeitsvereinbarungen hilfreich, da in Bezug auf den häufig genutzten Begriff »Vertrauliche Informationen« zum einen auf die Definition des Geschäftsgeheimnisbegriffs im GeschGehG und zum anderen auf das Klassifizierungsschema zurückgegriffen werden kann.

Kontrolle des Personenkreises. Im Rahmen der Vertraulichkeitsvereinbarungen sollte auch Wert darauf gelegt werden, dass die oftmals anzutreffende Catch-all-Klausel auch so formuliert ist, dass eine Eingrenzung auf die relevanten Geschäftsgeheimnisse möglich ist und nicht jede beliebige Information umfasst wird, was die Wirksamkeit solcher Klauseln aushöhlen kann (vgl., zwar bezogen auf ein Arbeitsverhältnis, aber durchaus übertragbar, LAG Düsseldorf, Urteil vom 03.06.2020 – 12 SaGa 4/20). So können hierfür die vorgenannten Klassifizierungsstufen wie auch konkrete (nicht abschließende) Beispiele genutzt werden, um eine Konkretisierung zu erreichen.

Weiterhin sollte auch der berechtigte Personenkreis abstrakt, beispielsweise über Funktionsbezeichnung oder Rollenprofil, beschrieben werden, um auch die Kontrollfunktion aufrechterhalten zu können. Eine definitive namentliche Aufzählung ist zumeist nicht notwendig oder kann bei besonders kritischen Informationen auch durch ein »Vorblatt« der Information sichergestellt werden.

Angemessene Maßnahmen zum Schutz der Informationen. Um gegebenenfalls Verletzungen des Vertraulichkeitsschutzes oder insbesondere auch den Versuch, einen Vertraulichkeitsschutz zu umgehen, nachvollziehen zu können, sollte der Dienstleister in jedem Fall verpflichtet werden,

- ein Berechtigungskonzept zu erstellen und zu pflegen,

- Zugriffe sowie Versuche des Zugriffs (auf besonders schützenswerte Informationen) zu protokollieren,

- geeignete technische und physische Sicherheitsmaßnahmen zu ergreifen,

- den Versuch eines missbräuchlichen Zugriffs aktiv zu melden und zu verfolgen und

- dem Auftraggeber entsprechende Audit- und Einsichtsrechte zu gewähren.

Dabei ist auch ein Melderegime ähnlich den verpflichtenden Meldungen bei Datenschutzverletzungen ratsam, so dass der Auftraggeber im Falle eines tatsächlichen Bruchs der Vertraulichkeit auch unverzüglich informiert wird und ebenfalls entsprechende Maßnahmen ergreifen kann.

Zur Abdeckung der vorgenannten Verpflichtungen sollte auch eine angemessene Vertragsstrafe vereinbart werden. Hierzu bietet sich eine Formulierung nach dem sogenannten Hamburger Brauch an.

Insgesamt ist jedoch zu beachten, dass der Schutz der Geschäftsgeheimnisse (und damit auch die Verpflichtung der IT-Dienstleister) keinen absoluten Schutz darstellen muss, sondern sich an einem dem Wert und der Bedeutung der Information entsprechenden Niveau orientieren soll.

Fazit.Um das höhere Schutzniveau des Geschäftsgeheimnisgesetzes auch zur Wirkung bringen zu können, sollten für alle (IT-) Dienstleistungsverträge entsprechende Vertraulichkeitsvereinbarungen abgeschlossen beziehungsweise angepasst werden, so dass diese zwar umfassend die Geschäftsgeheimnisse erfassen, jedoch nicht so unbegrenzt Wirkung entfalten, dass diese nicht mehr wirksam sind. Hierzu sollte – neben der vorbeschriebenen Klassifizierung der Informationen im Unternehmen – auch ein Vertrags- und Vertraulichkeitskataster angelegt werden, um einen Überblick über die bestehenden Informationsflüsse und die dazugehörigen Regelungen zu erhalten.

Christoph Lüder (l.), Marcus Schwertz,

LEXTA CONSULTANTS GROUP, Berlin

www.lexta.com/de

Illustration: © studiostoks/shutterstock.com

145 Artikel zu „Geschäftsgeheimnisse“

AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021 | NEWS | IT-SECURITY

Zukunftssichere Absicherung der IT-Infrastruktur – Gleiche Sicherheit für alle Nutzer

Datenmissbrauch, Identitätsdiebstahl und Datenlecks sind für Unternehmen nicht nur sehr kostenintensiv, sie gefährden auch die sensiblen Beziehungen zu Kunden und Geschäftspartnern. Potenzielle Sicherheitslücken sind dabei nicht selten auf die Kompromittierung privilegierter Benutzerkonten zurückzuführen. Denn vielerorts wird die Vergabe und Kontrolle von IT-Berechtigungen nicht zufriedenstellend gelöst.

NEWS | IT-SECURITY | TIPPS

Drei Jahre DSGVO: Die fünf größten Fallstricke bei der Umsetzung

Die DSGVO stellt die IT-Verantwortlichen vor die große Herausforderung, einen regelkonformen Umgang mit personenbezogenen Daten sicherzustellen. Auf dem Weg zur Datenschutz-Compliance lauern – ob nun aus Unwissenheit, aus Unklarheit oder aus einer unternehmerischen Laissez-faire-Haltung heraus – zahlreiche Stolpersteine. NTT nennt die fünf größten Fallstricke bei der Umsetzung der DSGVO. Am 25. Mai 2018 trat…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN

Self-Sovereign Identity: Höchste Zeit für mehr digitale Selbstbestimmung

Europa und Deutschland pushen Self-Sovereign Identity als Weg zum souveränen Einsatz persönlicher Daten. »So viel wie nötig, so wenig wie möglich«, sollte der Leitsatz bei Einsatz und Freigabe von persönlichen Daten im Internet sein. Nutzer sind jedoch mittlerweile daran gewöhnt, überall bereitwillig ihre Daten für Dienste und in Portalen preiszugeben – obwohl die Verwendung der…

TRENDS 2021 | TRENDS WIRTSCHAFT | NEWS | BUSINESS

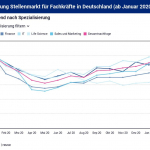

Aufwärtstrend in der Nachfrage nach Fachkräften

Während im Januar noch 90 Indexpunkte zu verzeichnen waren, steigt der Wert im Februar auf 95 Indexpunkte an [1]. Besonders ist vor allen Dingen die Tatsache, dass die Werte in jeder Berufsgruppe gestiegen sind. Die größte Nachfrage verzeichnet der Bereich Sales & Marketing (+9 Indexpunkte), gefolgt von Life-Sciences-Spezialisten (+7 Indexpunkte). Auch die Ingenieure haben…

NEWS | BUSINESS PROCESS MANAGEMENT | SERVICES | TIPPS

Acht Best-Practice-Maßnahmen für MSPs zum Onboarding von Kunden

Der MSP-Markt ist sehr dynamisch und bietet neuen und alten Anbietern große Chancen. Wie können Managed Service Provider mit neuen Kunden erfolgreich durchstarten? Um MSPs, die ein erfolgreiches Business aufziehen wollen zu helfen, erläutert Atera in der Folge, wie Managed Service Provider neue Projekte mit Unternehmen am besten starten. Wichtige Informationen sammeln Wer…

NEWS | IT-SECURITY | TIPPS

Phishing bleibt Hackers Liebling: Einem der ältesten Hacker-Tricks endlich einen Riegel vorschieben

Phishing gehört zu den ältesten Tricks im Arsenal von Cyberkriminellen. Mit dieser Taktik können Mitarbeiter mit nur einem Klick zum unwissenden Komplizen eines großen Cyberangriffs werden. Da die Pandemie Mitarbeiter zusätzlich belastet, missbrauchen Angreifer die Situation, um mit einer Flut an Corona-bezogenen Phishing-Kampagnen aus der Krise Kapital zu schlagen. Besonders, wenn Cyberkriminelle durch Phishing-Angriffe…

NEWS | INFRASTRUKTUR | LÖSUNGEN

Die fünf größten Klischees zu Herausforderungen bei der Datenmigration

Datenmigrationsprojekte können IT-Teams vor große Herausforderungen stellen, aber das müssen sie nicht. Was sind die fünf größten Klischees, die Unternehmen abschrecken könnten? Untersuchungen zeigen, dass nur 36 Prozent der Datenmigrationsprojekte das prognostizierte Budget einhalten, während nur 46 Prozent pünktlich geliefert werden. Dies sind Statistiken, die die wirklichen Herausforderungen verdeutlichen, mit denen jeder IT- und…

NEWS | BUSINESS | KOMMENTAR

Wie die SCHUFA die DSGVO zum zahnlosen Tiger macht

Während viele aktuell darauf pochen, die DSGVO abzuschwächen, zeigt das Beispiel SCHUFA deutlich, dass sie nicht weit genug greift. Aufgrund der bereits bestehenden Ausnahmen wird die DSGVO nämlich zum zahnlosen Tiger – zumindest, was die Transparenz der SCHUFA angeht. Die SCHUFA weist jeder Person einen Score zu, in den sehr viele Daten einfließen und der…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Was genau ist Smishing, und wie kann man es verhindern?

Die Wahrscheinlichkeit ist ziemlich hoch, dass gerade jetzt eine bösartige SMS oder Textnachricht auf Ihr Smartphone zusteuert. Diese Nachricht gibt beispielsweise vor, von Ihrer Bank zu kommen und Sie werden nach finanziellen oder persönlichen Daten gefragt, wie etwa Ihrer Geldautomaten-PIN oder der Kontonummer. Diese Informationen preiszugeben ist in etwa gleichbedeutend damit, den Schlüssel zu Ihrem…

NEWS | AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021

ISO 27001: Informationssicherheit in Unternehmen und Organisationen – Von Anfang an einfach richtig machen

Mit der internationalen Norm ISO 27001 soll die Informationssicherheit in Unternehmen und Organisationen gewährleistet werden. Sie beschreibt die Anforderungen an ein Informationssicherheits-Managementsystem (ISMS). Mit der GAP-Analyse von CONTECHNET steht den Verantwortlichen ein kostenfreies Tool zur Verfügung, mit dem sie den groben Ist-Stand einer geplanten ISO-27001-Umsetzung in ihrem Unternehmen prüfen können.

NEWS | BUSINESS | STRATEGIEN | AUSGABE 1-2-2021

Unternehmenszukunft aktiv gestalten – »Managementsysteme packen die Herausforderungen an der Wurzel«

NEWS | SERVICES | STRATEGIEN | AUSGABE 1-2-2021

bITte – RECHT, freundlich – Die Informationsrechts-Kolumne: Zu Beginn ans Ende denken

TRENDS 2021 | NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING

Vier Herausforderungen für die Cloud-Migration im Gesundheitswesen

Umfrage zeigt, dass eine schnelle Migration die Sicherheit negativ beeinflussen kann. Eine Studie von Trend Micro, Anbieter von Cloud-Sicherheit, stellt fest, dass die Ausgaben für die Cloud-Migration bei Unternehmen im Gesundheitswesen weltweit steigen. Gleichzeitig könnten viele Unternehmen jedoch die eigenen Fähigkeiten beim Schutz der neuen Cloud-Umgebung überschätzen. Trend Micro beauftragte Sapio Research mit der Befragung…

NEWS | IT-SECURITY

Schrems II: Das Dilemma der KMU

Vor 40 Jahren wurde die europäische Datenschutzkonvention unterzeichnet. Jährlich wird deshalb am 28. Januar der Europäische Datenschutztag begangen. Der Datenschutz stellt Unternehmen weiterhin vor große Herausforderungen: Mit dem Urteil des Europäischen Gerichtshof in Sachen Schrems II wächst der Druck auf kleine und mittlere Unternehmen, ihre Prozesse und Abläufe neu evaluieren und den Regularien der EU-DSGVO…

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Auch in schwierigen Zeiten Datensicherheit priorisieren

Am 28. Januar wurde nun bereits zum 15. Mal der Europäische Datenschutztag begangen. Zu Beginn des Jahres 2021 stehen die Vorzeichen ganz anders als in den Jahren und Jahrzehnten zuvor. Verständlicherweise dominiert Corona die Politik, Öffentlichkeit und mediale Berichterstattung. Dabei darf man aber nicht vergessen, dass die Pandemie auch erhebliche Auswirkungen auf IT-Sicherheit und Datenschutz…

NEWS | PRODUKTMELDUNG

KI-basierte Technologie für Identitäts- und Lieferadressen-Prüfung im E-Commerce

Von der Wirtschaftsauskunftei zum Data-Tech-Unternehmen. Die Regis24 GmbH aus Berlin, bisher Anbieter von Identitäts , Kredit- und Bonitätsinformationen (www.regis24.de), hat sich als Data-Tech-Unternehmen neu aufgestellt. Um den Marktwandel aktiv mitzugestalten, bietet Regis24 neben den Lösungen einer klassischen Wirtschaftsauskunftei – der einzigen unabhängigen in Deutschland – nun verstärkt innovative Produkte im Bereich Credit-Risk- und Fraud-Management an.…

NEWS | TIPPS | WHITEPAPER

Angreifer aufspüren, wenn sie aus der Cloud ins Netzwerk eindringen

Die zahlreichen erfolgreichen Cyberangriffe der vergangenen Monate machen es mehr als deutlich: IT-Sicherheitsteams benötigen einen Einblick in die Interaktion der Benutzer mit ihrer IT-Infrastruktur über alle Medien hinweg. Vectra AI, Experte für KI-basierte Cybersicherheit erläutert, wie dies möglich wird. Während des gesamten Angriffslebenszyklus wachsam bleiben Wird ein potentieller Angreifer entdeckt, der versucht, Daten aus der…

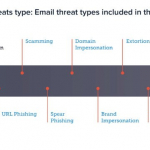

NEWS | IT-SECURITY | WHITEPAPER

BEC-Attacken und Covid-19-Scamming liegen bei Hackern im Trend

Barracuda veröffentlicht neuen Spear-Phishing-Report 2020 mit Einsichten über aktuelle Angriffstaktiken von Cyberkriminellen und Best Practices zum Schutz. Covid-19 hat gezeigt, wie schnell Cyberkriminelle ihre Angriffstaktiken an aktuelle Ereignisse anpassen. Bedeutet dies, dass Unternehmen und Organisation im Hase-Igel-Rennen stets der Hase bleiben? Nicht unbedingt: Die neue fünfte Ausgabe des Spear-Phishing-Reports des Sicherheitsspezialisten Barracuda informiert über aktuelle…

NEWS | IT-SECURITY | STRATEGIEN

Malware-as-a-Service: Cybersecurity-Profis gegen APT-Unternehmer

Die sich weiter professionalisierende Hacker-Industrie bietet nicht nur Malware und Tools zur Miete an. Kriminelle Experten stellen auch ihre Arbeitsleistung für Geld zur Verfügung. Deren Expertise für Advanced Persistent Threats (APTs) erfordert eine Abwehr auf Augenhöhe: Managed Detection and Response (MDR). In den letzten Jahren hat sich die Cyberkriminalität weiter organisiert und orientiert sich dabei…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Datensicherheit jenseits des Netzwerks: SASE-Plattformen

Unternehmen sind überaus anpassungsfähig, wie sich in der Pandemiekrise gezeigt hat. Schnell wurden neue Workflows geschaffen, die den Geschäftsbetrieb vollständig digital aufrecht erhalten. Die Zusammenarbeit erfolgt über Collaboration-Tools, die Bearbeitung von wichtigen Dokumenten über Cloudanwendungen und die persönliche Abstimmung in Einzelfällen über Messenger-Dienste auf privaten Mobilgeräten. Die Veränderungen in der digitalen Arbeitsumgebung machen es für…

NEWS | CLOUD COMPUTING | IT-SECURITY

Auf dem SaaS-Auge blind – Angst vor E-Mail-Angriffen blendet Sicherheitsverantwortliche

Der E-Mail-Verkehr gilt immer noch als kritischstes Einfalltor für Cyberangriffe, während SaaS-basierte Angriffe zunehmen – Sicherheitsverantwortliche nehmen das Risiko bislang jedoch kaum war. Vectra AI, tätig im Bereich NDR (Network Detection and Response), weist im Zuge der jüngsten Sicherheitsvorfälle in Zusammenhang mit SaaS-Anwendungen erneut darauf hin, wie kritisch dieser Bedrohungsvektor ist. Im Zuge der digitalen…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cyber-Sicherheitsprognosen für 2021

Es wird einen Zuwachs bei Angriffen mit Erpressersoftware geben. Weitere Prognosen sind, dass mit Hilfe künstlicher Intelligenz generierte Identitäten für neue Spielarten des Social Engineering genutzt werden, dass Cyberkriminelle verstärkt ihre Hacking-Dienste gegen Bezahlung anbieten und neue Vorgehensweisen, Werkzeuge und Strategien entwickeln, um Sicherheitslücken im Home Office auszunutzen. BAE Systems Applied Intelligence hat seine Prognosen…

NEWS | IT-SECURITY | TIPPS

Vorsicht vor Phishing-Mails mit Corona-Soforthilfe

Nur durch stärke Mitarbeitersensibilisierung lässt sich das Ziel erreichen, dass Phishing-Mails besser erkannt werden können. Die Corona-Krise beflügelt offenbar Cyberkriminelle in ihren Aktivitäten. Besonders dreist: Sie nutzen die Notlage von Unternehmen aus, die aufgrund der Corona-Pandemie in wirtschaftliche Schieflage geraten und eigentlich auf finanzielle Unterstützung aus den Soforthilfeprogrammen der Bundesregierung und Europäische Kommission angewiesen sind.…

NEWS | IT-SECURITY | ONLINE-ARTIKEL

Schutz vor Ransomware neu gedacht

Im März konnten wir erleben, wie fast über Nacht die Anzahl von Homeoffice-Nutzern von knapp 20 Prozent in vielen Branchen und Unternehmen (sogar solchen, von denen man es am wenigsten vermutet hätte) auf nahezu 100 Prozent anstieg. Ehemals langfristige ausgelegte Strategien für die Cloud-Einführung wurden auf wenige Wochen komprimiert. Die verbreitete Aussage, Covid-19 hätte die…

NEWS | CLOUD COMPUTING | RECHENZENTRUM | AUSGABE 11-12-2020

Von VDI bis SAP Hana – Performante Storage Services aus der Cloud

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | RECHENZENTRUM | AUSGABE 11-12-2020

Alles wird agil – auch Backup und Recovery: Wider besseres Wissen

Backup und Recovery trägt nicht unmittelbar zum Geschäftserfolg bei und wird daher oft als sekundär empfunden und auch so behandelt. Bis der Ernstfall eintritt. Mit agilem Backup lassen sich nicht nur alle Daten wiederherstellen, sondern auch komplette Infrastrukturen inklusive der aktuellen Konfigurationen.

NEWS | IT-SECURITY | AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020

Die Informationsrechtskolumne: bITte – RECHT, freundlich

NEWS | IT-SECURITY

Projekt Heimdall setzt auf KI: Anti-Spam-Cloud gegen Cyberattacken

Mit dem Projekt Heimdall hat das Paderborner Unternehmen Net at Work eine recht neue Form intelligenter Spam-Abwehr vorgestellt, die zur Verteidigung gegen Spam und Schadsoftware auf Schwarmintelligenz setzt. Heimdall ist eine Anti-Spam-Cloud, die Anwendern der Secure-E-Mail-Gateway-Lösung NoSpamProxy proaktiven Schutz vor Phishing, Spam und weiteren Bedrohungen bieten kann. Noch befindet sich das Projekt in der…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Trends 2021: Automatisierung als Freund und Feind der IT-Sicherheit

Automatisierung wird Flutwelle an Spear-Phishing auslösen und gleichzeitig Cloud Providern als Waffe gegen Angreifer dienen. Nachdem sich das Jahr 2020 langsam dem Ende zuneigt, ist es für die IT-Sicherheitsexperten von WatchGuard Technologies an der Zeit, den Blick gezielt nach vorn zu richten. Auf Basis der aktuellen Faktenlage lassen sich stichhaltige Rückschlüsse ziehen, welche Trends das…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Cloud Security Report 2020: Sichere Cloud-Nutzung bereitet Schwierigkeiten

Der Cloud-Sicherheitsanbieter Bitglass hat seinen Cloud Security Report 2020 vorgestellt, in dem untersucht wird, inwiefern Unternehmen angemessene Cloud-Sicherheitsvorkehrungen getroffen haben. Bitglass hat mit einer führenden Community für Cyber-Sicherheit zusammengearbeitet und IT- und Sicherheitsexperten befragt, um herauszufinden, wo ihre Sicherheitsbedenken liegen und um mehr über die Maßnahmen zu erfahren, die Unternehmen ergreifen, um Daten in der…

NEWS | E-COMMERCE | IT-SECURITY | TIPPS

Erhöhtes Cyberrisiko für Schnäppchenjäger

Der »Black Friday«, der dieses Jahr am 27. November startet, erfreut sich bei den Deutschen immer größerer Beliebtheit, und die Verlagerung von Einkäufen in das Internet wird durch die Corona-Pandemie in diesem Jahr massiv beschleunigt. Im Zusammenhang mit bald bevorstehenden E-Commerce-Aktionen wie dem »Black Friday« stellten die Avira Protection Labs eine erhöhte Aktivität maliziöser…

NEWS | TRENDS SECURITY | IT-SECURITY | WHITEPAPER

Fast zwei Drittel der Schwachstellen könnten längst gepatcht sein

Cybersecurity-Spezialist veröffentlicht Business-Report zur Bedrohungslandschaft 2020. Ungepatchte Schwachstellen, Verschleierungstaktiken und APTs (Advanced Persistent Threats): Der Bitdefender Business-Report zur aktuellen Bedrohungslage beschreibt die Herausforderungen, denen sich Organisationen stellen müssen [1]. Dazu gehören erstens massenhafte Angriffe auf ältere Schwachstellen, für die bereits Patches verfügbar sind, zweitens die Zunahme von Verschleierungstaktiken, die zusätzliche Erkennungsmechanismen erfordert und drittens die…

NEWS | IT-SECURITY | AUSGABE 9-10-2020 | SECURITY SPEZIAL 9-10-2020

GeschGehG: Geschäftsgeheimnisgesetz – Die DSGVO als Leitfaden für den Geheimnisschutz

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

SharePoint- und OneDrive-Links als Köder von Cyberkriminellen steigern die Klick-Wahrscheinlichkeit um das Siebenfache

Proofpoint hat festgestellt, dass Anwender von Phishing-Mails am häufigsten auf Links zu SharePoint- beziehungsweise OneDrive hereinfallen – und das gleich dramatisch. Zwar enthalten gerade mal 1 Prozent der Angriffsmails Links zu Microsoft-Plattformen, erreichen aber 13 Prozent der Klicks der Benutzer. Für die Untersuchung hat das Unternehmen das Verhalten von Anwendern im ersten Halbjahr 2020 analysiert,…

NEWS | WHITEPAPER

Whitepaper: Produkt-Compliance-Kompetenzen etablieren

Der Entzug von Produktzertifikaten oder die kostspielige Anpassung von Produkten, die Gefährdung von Audits und Zertifizierungen oder empfindliche zivil- bzw. strafrechtliche Maßnahmen – all das sind mögliche Konsequenzen, wenn Unternehmen die Produkt-Compliance unzureichend umsetzen. Sicherzustellen, dass alle rechtlichen Vorgaben korrekt eingehalten werden, wird allerdings eine immer anspruchsvollere Aufgabe – insbesondere aktuell in der Automobilbranche. Zurückzuführen…

NEWS | TRENDS SECURITY | INFRASTRUKTUR | IT-SECURITY

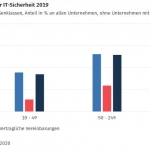

Jedes fünfte Unternehmen beschäftigt eigene IT-Fachkräfte

20 % der Unternehmen mit mindestens zehn Beschäftigten versicherten sich gegen eine Cyberattacke. IT-sicherheitsrelevante Tätigkeiten werden in 50 % der Unternehmen von externen Anbietern übernommen. 88 % der Unternehmen achten auf die Aktualität ihrer Software inklusive der Betriebssysteme. Die Corona-Pandemie und die vermehrte Arbeit im Home Office stellt auch die IT-Infrastruktur von Unternehmen vor…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

IT-Sicherheit: Das tun deutsche Unternehmen für ihre IT-Sicherheit

»Die Corona-Pandemie und die vermehrte Arbeit im Home Office stellt auch die IT-Infrastruktur von Unternehmen vor große Herausforderungen«, konstatiert das Statistische Bundesamt und wirft einen statistischen Blick auf das Thema IT-Sicherheit in Deutschland. Demnach beschäftigt jedes fünfte Unternehmen eigene IT-Fachkräfte, IT-sicherheitsrelevante Tätigkeiten werden in jedem zweiten Unternehmen von externen Anbietern übernommen und 20 Prozent der…

NEWS | IT-SECURITY | TIPPS

Insider-Bedrohungen – Der Mythos des schwarzen Schwans

Der Schaden infolge von Insider-Angriffen steigt kontinuierlich. Dennoch werden Insider-Bedrohungen immer noch als »Black Swan«-Vorfälle wahrgenommen: unübersehbar, aber extrem selten, abstrakt und zu schwer vorhersehbar, um eine akute Bedrohung darzustellen. Nichtsdestotrotz sollten Unternehmen auf gefährliche Grauzonen achten, wie Vectra AI erklärt. Das Unternehmen ist spezialisiert auf die Erkennung von Cybersicherheitsvorfällen auf Basis künstlicher Intelligenz. …

NEWS | WHITEPAPER

Whitepaper: Drei kritische Organisationsveränderungen, um die Covid-19-Herausforderungen zu meistern

CGI hat das Whitepaper »Charting the path forward with resilience and adaptability« veröffentlicht. Darin zeigt der End-to-End-IT-Servicedienstleister, wie Führungskräfte des öffentlichen und privaten Sektors Covid-19-Auswirkungen mit organisatorischen Veränderungen bewältigen können. Nach wie vor ist die Pandemie Ursache für erhebliche Beeinträchtigungen in Wirtschaft, Markt und Unternehmen. Das Whitepaper wurde von CGI President & CEO George D.…

NEWS | WHITEPAPER

#StayCompetitive – Erfolg in der Neuen Normalität

Viele Unternehmen kämpfen aktuell mit schnellen wirtschaftlichen und technischen Veränderungen. Innovative Lösungen sind besser als Stillstand, denn der Wettbewerb wartet nicht. Vector stellt in diesem aktuellen White Paper Erfahrungen in der aktuellen Krise vor. Fallstudien von Bosch, Daimler, Infineon, Knorr-Bremse, Thales, ZF und Vector zeigen mit vielen Beispielen – wie man in der »Neuen Normalität«…