Illustration: Absmeier, Molly Rose Lee

Europa und Deutschland pushen Self-Sovereign Identity als Weg zum souveränen Einsatz persönlicher Daten.

»So viel wie nötig, so wenig wie möglich«, sollte der Leitsatz bei Einsatz und Freigabe von persönlichen Daten im Internet sein. Nutzer sind jedoch mittlerweile daran gewöhnt, überall bereitwillig ihre Daten für Dienste und in Portalen preiszugeben – obwohl die Verwendung der Daten oftmals nicht in ihrem Sinne ist. Deshalb forschen Wissenschaftler nun mit Hochdruck an dem Konzept der Self-Sovereign Identity (SSI), der selbstbestimmten Identität: Sie soll den Nutzern zukünftig ermöglichen nach eigenem Ermessen über die Weitergabe ihrer persönlichen Daten mit Hilfe von verifizierbaren digitalen Nachweisen zu verfügen.

Deutschland will Vorreiterrolle bei der Nutzung von SSI einnehmen

Im europäischen und globalen Gefüge will Deutschland eine Vorreiterrolle bei der Nutzung von SSI einnehmen. Deshalb fördert die Bundesregierung derzeit zahlreiche Projekte der digitalen Selbstbestimmung: Das Bundeswirtschaftsministerium vergibt 45 Millionen Euro an drei Modellprojekte unterschiedlicher öffentlich-privater Konsortien, die in sogenannten »Schaufenster-Regionen« erste SSI-Anwendungen einsetzen. Das Institut für Internet-Sicherheit if(is) ist am IDunion-Projekt beteiligt.

Auch das Bundeskanzleramt will mit Hilfe digitaler Nachweise eines der drängendsten Digitalisierungshemmnisse unserer Zeit abbauen. Gemeinsam mit namhaften Partnern aus der Wirtschaft will die Bundesregierung noch in diesem Jahr den Grundstein zum Aufbau eines Ökosystems digitaler Identitäten legen und bis zu zehn Anwendungsfälle mit hoher Alltagsbedeutung umsetzen. Den Start macht ein Projekt zum Hotel-Check-in für Firmenreisende, das es dem Gast erlaubt, mittels SSI ein- und auszuchecken.

Digitale Abhängigkeiten auflösen und mehr Komfort gewinnen

Für eine zügige Umsetzung gilt es nun, das Konzept der Self-Sovereign Identity mit Hilfe nationaler IT-Forschung durch effiziente nützliche Anwendungen im Alltag zu etablieren. Eine langjährige Expertise in diesem Bereich weist das an der Westfälischen Hochschule ansässige Institut für Internet-Sicherheit – if(is) auf. Die Cyber-Sicherheitsforscher des if(is) befassen sich in zahlreichen Forschungsprojekten mit praktikablen Anwendungen der SSI: »Unsere Vorstellung ist, dass Nutzer ihre Daten selektiv, kontrolliert und sicher einsetzen können«, erklärt Prof. Norbert Pohlmann, Leiter des if(is), »dies ist derzeit nicht möglich, da zentrale ID-Provider wie Google und Facebook die Verwaltung von Identitätsdaten vieler IT-Dienste weltweit dominieren.« Das führt seiner Ansicht nach zu einer großen Abhängigkeit der Gesellschaft in Bezug auf den Fortgang der Digitalisierung. Und noch einen weiteren Punkt kritisiert er: Die großen Tech-Unternehmen nutzen die sensiblen personenbezogenen Daten für eigene Werbezwecke oder stellen diese weiteren Unternehmen zur Verfügung, um damit Geld zu verdienen, was die Privatsphäre der Nutzenden schwächt. Ein souveräner Umgang mit den eigenen Daten ist somit nicht möglich. Self-Sovereign Identity (SSI) ist eine Option, um diese Probleme zu lösen und gleichzeitig das volle Potenzial der Digitalisierung auszuschöpfen.

Selbstbestimmte Freigabe von Daten

Bei SSI oder selbstbestimmter Identität kontrollieren und besitzen Nutzer ihre digitalen Identitäten und weitere verifizierbare digitale Nachweise (Verifiable Credentials (VC)). Beispiele für verifizierbare digitale Nachweise sind: eine Bescheinigung der Identität, ein Zeugnis, eine Qualifikation oder ein Führerschein, also Dokumente die einer Einzelperson oder einem Objekt von einem Dritten (Aussteller) – zum Beispiel Einwohnermeldeamt, Straßenverkehrsamt, Hochschule, Unternehmen oder TÜVs – ausgestellt wurden.

»Müssen Nachweise, beispielsweise bei einer Anmeldung für eine Anwendung weitergegeben werden, sind die Nutzer heute zumeist auf eine zentrale Stelle, wie etwa Facebook oder Google, angewiesen«, erläutert Pohlmann. Dieser Vorgang solle in Zukunft anders gestaltet werden, indem »die Nutzer komplett unabhängig von Dritt-Instanzen vollkommen eigenständig entscheiden können, wem sie welche Identitätsdaten zur Verfügung stellen, da alle Identitätsdaten ausschließlich bei ihnen abgespeichert sind«. Der Vorteil: Die Nutzer können selber darüber bestimmten, welche Attribute (persönliche Identitätsdaten) bei einem digitalen Vorgang übermittelt werden. Somit erhalten die Nutzenden mehr Rechte, aber auch mehr (Eigen-)Verantwortlichkeit hinsichtlich ihrer persönlichen Identitätsdaten.

Gelebte Digitalisierung durch Self-Sovereign Identity – ein Beispiel

Wer schon einmal ein Auto gemietet hat, kennt die Situation: Der Mitarbeitende braucht eine gefühlte Ewigkeit um Ausweis, Führerschein und Belege zu prüfen, kopieren und die Daten im PC zu erfassen. Mit SSI würde dieser Vorgang erheblich verkürzt: Am Schalter angekommen, wird ein QR-Code gescannt. Anschließend werden die digitalen Nachweise vom Nutzenden freigegeben und ein Vertrag digital signiert – danach erfolgt die Übergabe der Autoschlüssel. Quasi simultan laufen die Prozesse sicher im Hintergrund ab.

Vertrauen, Komfort und Sicherheit – selbst gewählt und selbstbestimmt

Doch das Potenzial von SSI lässt sich für alle Beteiligten nur ausschöpfen, wenn auch die Sicherheit der Prozesse gewährleistet ist. Aufgrund dessen wird die Verifizierbarkeit digitaler Nachweise mithilfe einer Blockchain als Vertrauensdienst umgesetzt. Diese Technologie ermöglicht die Umsetzung eines dezentralen SSI-Ökosystem für digitale Identitäten, in dem kryptographische Informationen zur Identifikation des Ausstellenden und Meta-Informationen zur Ausstellung von Nachweisen als Transaktionen in den einzelnen Blöcken manipulationssicher gespeichert werden können.

Laut den Experten im Institut für Internet-Sicherheit – if(is) ist Self-Sovereign Identity ein wichtiger Baustein, um im Zuge der fortschreitenden Digitalisierung das Vertrauen der Nutzer aufzubauen und weiter zu steigern, da durch die initiierte und kontrollierte Datenfreigabe, unabhängig von Dritt-Instanzen, die zweckgebundene sowie tatsächlich gewünschte Nutzung von Daten gewährleistet ist. Deshalb ist es nach Ansicht von Pohlmann jetzt wichtig, das Konzept voranzutreiben sowie mit Hilfe von Politik und Wirtschaft sowohl die Forschung als auch den Einsatz von Self-Sovereign Identity zu unterstützen. Denn dies würde helfen, die Digitalisierung vollumfänglich zum Nutzen der Gesellschaft umzusetzen. »Dadurch, dass die Nutzer im SSI-Ökosystem selbstbestimmt entscheiden, welche Informationen sie wann weitergeben, wird Privacy by Design gewährleistet und durch die Anwendung der überprüfbaren digitalen Nachweise mehr Sicherheit erzielt«, bringt der Leiter des if(is) die Vorteile und damit die künftige Bedeutung dieser Technologie auf den Punkt.

56 Artikel zu „digitale Selbstbestimmung“

NEWS | BUSINESS PROCESS MANAGEMENT | LÖSUNGEN | ONLINE-ARTIKEL

Sieben Vorteile digitaler Personaleinsatzplanung

Das Erarbeiten und Verwalten von Schichtplänen bedeutet für die zuständigen Mitarbeiter im Unternehmen meist einen enormen Verwaltungsaufwand und ein langwieriges Prozedere. Bei der Planung muss eine Vielzahl von betriebsinternen Vereinbarungen, gesetzlichen Vorschriften und Wünschen der Mitarbeiter berücksichtigt werden. Ein unerwarteter Personalausfall kann eine komplette Umstrukturierung des Schichtplans erforderlich machen. Wird die Personaleinsatzplanung dann via Excel…

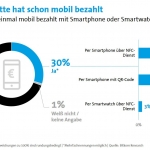

NEWS | TRENDS WIRTSCHAFT | BUSINESS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | E-COMMERCE | TRENDS SERVICES | GESCHÄFTSPROZESSE | TRENDS 2019 | IT-SECURITY | SERVICES

Chancen und Risiken des digitalen Bezahlens

Digitale Bezahlmethoden sind zunehmend Teil des Verbraucheralltags. Anlässlich des Safer Internet Day hat Bitkom in einer repräsentativen Bevölkerungsumfrage unter 1.005 Menschen in Deutschland die Verbrauchersicht auf das mobile Bezahlen untersucht [1]. Demnach hat fast jede/r dritte BundesbürgerIn (30 Prozent) schon per Smartphone oder Smartwatch mobil bezahlt, meist über einen sogenannten NFC-Dienst. 26 Prozent der BundesbürgerInnen…

NEWS | BUSINESS | DIGITALISIERUNG | LÖSUNGEN | ONLINE-ARTIKEL

eco Verband fordert diskursiven Ansatz zu Fragen digitaler Ethik

Neues Ethik Kompendium als Debattenbeitrag der Internetwirtschaft Neuer Bundesdatenschutzbeauftragter Kelber: Das Thema Datenschutz positiv besetzen Internetunternehmen übernehmen Verantwortung: Selbstregulierung funktioniert Die Digitalisierung schreitet voran. Der Einsatz von Algorithmen und künstlicher Intelligenz sowie der Umgang mit Daten birgt große Potenziale, beispielsweise im Bereich des Internet der Dinge. Gleichzeitig stellen sich aber auch zahlreiche ethische und…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | DIGITALISIERUNG | GESCHÄFTSPROZESSE | TRENDS 2017 | LÖSUNGEN | STRATEGIEN

Arbeiten 4.0: Digitalen Wandel als Chance begreifen

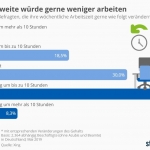

Work-Life-Balance: Nur 22 % der Deutschen erkennen positive Effekte der Digitalisierung. Politik muss Balance zwischen Regulierung und Innovationsoffenheit finden. Rahmenbedingungen für die digitale Arbeitswelt schaffen. Die Digitalisierung wird die Wirtschaft und den Arbeitsmarkt tiefgreifend verändern. Schon jetzt ermöglichen digitale Technologien es beispielsweise Arbeitnehmern, ihre Arbeit flexibler und unabhängig von Zeit und Ort zu gestalten. Diese…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | DIGITALISIERUNG | TRENDS 2016 | SERVICES

Eine neue Rolle für Gewerkschaften in der digitalen Arbeitswelt

Acht von zehn Unternehmen sehen auch künftig eine Bedeutung für Gewerkschaften. Mehrheit wünscht Erweiterung der Sozialpartnerschaft um Vertreter von Freiberuflern und Selbstständigen. Arbeitszeitgesetz und Arbeitsstättenverordnung an die digitale Arbeitswelt anpassen. Durch die Digitalisierung verändert sich nicht nur die Arbeitswelt, auch die Gewerkschaften stehen vor einschneidenden Veränderungen. Dabei gehen acht von zehn Unternehmen in Deutschland (82…

NEWS | BUSINESS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2016 | IT-SECURITY | KOMMUNIKATION

Internetnutzer wollen Datenhoheit zurück

Nutzer sehen unzureichenden Schutz ihrer Daten im Netz. Mehr digitale Selbstbestimmung gefordert: Menschen wollen über Weiterverwendung ihrer Daten entscheiden. Telekom bietet Kunden mehr Transparenz über Datenverwendung. Die Menschen trauen dem Schutz ihrer Daten im Internet nicht. Das ist das Ergebnis einer repräsentativen Befragung zur digitalen Selbstbestimmung, die das Cologne Center for ethics, rights, economics, and…

NEWS | DIGITALISIERUNG | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | SERVICES | TIPPS

Volksverschlüsselung: Endlich sichere E-Mail-Kommunikation?

Benutzerfreundliche Software für jedermann. Ende-zu-Ende-Verschlüsselung ohne Hintertüren. Ende-zu-Ende-Verschlüsselung für alle: Das Fraunhofer-Institut für Sichere Informationstechnologie SIT und die Deutsche Telekom starteten am 29. Juni die Volksverschlüsselung. Sie besteht aus der vom Fraunhofer SIT entwickelten benutzerfreundlichen Software und der dazugehörigen Infrastruktur, die von der Deutschen Telekom in einem Hochsicherheitsrechenzentrum betrieben wird. Mit der Volksverschlüsselung sollen Windows-Nutzer…

NEWS | BUSINESS

Warum E-Learning nicht nur im Krisenmodus sinnvoll ist und wie der Einstieg optimal gelingt

Die Nutzung von E-Trainings und E-Learning-Angeboten hat in den letzten Jahren stetig zugenommen. So verzeichnete die Branche laut mmb Branchenmonitor schon in 2018 ein deutliches Umsatzplus von vierzehn Prozent gegenüber dem Vorjahr. In der Covid-19-Krise hat sich die Nachfrage noch einmal um 50 % erhöht, da Präsenzveranstaltungen nicht stattfinden können. Die Auswahl von Anbietern und…

NEWS | BUSINESS | FAVORITEN DER REDAKTION | STRATEGIEN

Hybrid Working erfordert neue Führungskultur

Selbstverantwortung, Commitment und Vertrauen als Fundament für hybride Arbeitsmodelle. Arbeitgeber auf der ganzen Welt sehen sich gegenwärtig mit einem gewaltigen Umbruch in der Arbeitsorganisation konfrontiert. Spätestens seit der Covid-Pandemie und deren Auswirkungen sind sie zu einem Spagat zwischen Remote Work beziehungsweise Home Office und der Büropräsenz ihrer Mitarbeiter gezwungen. Um sich bei diesem Spagat…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | KOMMUNIKATION

Verschlüsselung ist Unternehmenssache: Die Rückkehr zur Datensouveränität

Das im Juli vom Europäischen Gerichtshof (EuGH) gefällte Urteil, den Privacy Shield für ungültig zu erklären, hinterlässt große Herausforderungen für Unternehmen. Durch das Abkommen war bis dato geregelt, wie personenbezogene Daten von Europa nach Amerika sicher übermittelt und dort gespeichert werden. Jetzt sind Unternehmen nochmals mehr in der Verantwortung, eigene Schutzmechanismen aufzubauen, um die erforderliche…

NEWS | IT-SECURITY | KOMMUNIKATION

Die drei wichtigsten Kriterien für die Verschlüsselung der Videokommunikation

VNC, Entwickler von Open-Source-basierten Unternehmensanwendungen, listet die wichtigsten Parameter auf, die bei der Verschlüsselung von Videostreams beachtet werden sollten. Das exponentielle Wachstum von verteilten und vernetzten Arbeitsplätzen hat die Sicherheit der Kommunikation verstärkt in den Blickpunkt gerückt. Sowohl im Arbeitsleben (Home Office) als auch im Bildungswesen (Home Schooling) ist Videoconferencing zu einem elementaren Kommunikationskanal avanciert,…

NEWS | IT-SECURITY | WHITEPAPER

Grundsatzerklärung: Vertrauliche Kommunikation braucht Verschlüsselung

Bitkom veröffentlicht Grundsatzerklärung zu verschlüsselter Kommunikation. Angesichts der jüngsten sicherheitspolitischen Debatte der EU-Mitglieder zu staatlichen Eingriffen in verschlüsselte Kommunikation hat der Digitalverband Bitkom eine Grundsatzerklärung veröffentlicht. Bitkom ist überzeugt, dass eine zwangsweise Einführung von Hintertüren in Kommunikationsdiensten mehr schaden als nutzen würde. Gleiches gelte für sogenannte Generalschlüssel für gesicherte Kommunikationswege. »Wir müssen alles dafür…

TRENDS 2021 | NEWS | BUSINESS

New Work: Fünf Trends, die für Unternehmen 2021 essenziell werden

Im Jahr 2020 hat sich das Verständnis vom eigenen Arbeitsplatz grundlegend und dauerhaft verändert. Die Corona-Krise hat zahlreiche neue Herausforderungen mit sich gebracht und flexibles Arbeiten plötzlich zum Muss gemacht. Gerade Produktivität, Effizienz und Zufriedenheit unter den Mitarbeitern zu erhalten und zu fördern, kristallisiert sich als schwieriges Unterfangen für fast jedes Unternehmen heraus. Auch 2021…

NEWS | EFFIZIENZ | LÖSUNGEN

Rituale und Routinen sorgen für eine nachhaltige Produktivität im Home Office

Die Kamera ist falsch eingestellt, der Ton rauscht und dann klingelt auch noch der Postbote: Wer kennt sie nicht, die Konferenzen und Meetings im Home Office, bei denen das Chaos ausbricht. Auf Dauer stören sie allerdings die Produktivität. Hinzu kommt, dass Provisorien wie schnell eingerichtete Arbeitsplätze und die individuellen Kommunikationsabläufe sich verstetigt haben – mit…

NEWS | IT-SECURITY | TIPPS

Verschlüsselung für Webseiten: Das müssen Unternehmen beachten

Die Verschlüsselung im Internet spielt eine wichtige Rolle zur Gewährleistung der Privatsphäre. Dabei verändern sich die Technologien ständig. Einst für Login- und Checkout-Seiten reserviert, bieten kryptographische Protokolle wie Transport Layer Security (TLS) heute die Möglichkeit, Endpunkte zu authentifizieren und vertraulich zu kommunizieren. Zudem entstehen neue Protokolle wie DNS-over-HTTPS. Doch nur mit der richtigen Strategie bieten…

NEWS | E-GOVERNMENT | IT-SECURITY

Krankenhauszukunftsgesetz sorgt für mehr Datenschutz im Gesundheitswesen

Folgen des EuGH-Urteils zum EU-US Privacy Shield abfedern: Krankenhauszukunftsgesetz bietet Chance für mehr Datenschutz im Gesundheitswesen. Als der Europäische Gerichtshof am 16. Juli das Privacy Shield Datenschutzabkommen zwischen der EU und den USA kippte, waren die konkreten Folgen zunächst schwer absehbar. Mittlerweile steht jedoch fest, dass der EuGH damit nicht nur dem legalen Transfer personenbezogener…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN

Feinde im Home Office: IT-Security zwischen New Work und Insiderbedrohungen

Im Bereich IT-Security sind die Lasten nicht zu Gunsten der Unternehmen verteilt: Während sie permanent über ihre gesamte IT-Landschaft hinweg sämtliche der Bedrohungslage angemessenen Sicherheitsmaßnahmen ergreifen müssen, kann Angreifern eine kleine Schwachstelle ausreichen, um massiven Schaden anzurichten. Ungesicherte Endgeräte, Cloud- und IaaS-Anwendungen, schlecht gesicherte Netzwerke oder das Surfen im World Wide Web eröffnen Hackern zahlreiche…

NEWS | WHITEPAPER

White Paper New Work: Viel mehr als ein Hype

Das „Neue“ verheißt immer Fortschritt und ist allein schon deshalb ein wichtiger Leitstern im Business-Kontext. Jedenfalls erklärt das die inflationäre Verwendung von Begriffen, die irgendwie Neuheit ausdrücken. „New Work“ könnte leicht in die lange Liste solcher Buzzwords eingereiht werden. Das würde der Idee allerdings nicht gerecht werden – diese Überzeugung formuliert die Management- und IT-Beratung…

NEWS | IT-SECURITY | SERVICES

DNS-over-HTTPS: Diskussionspapier macht Vorschläge für mehr Sicherheit in Netzwerkumgebungen

DNS-over-HTTPS (DoH) hilft Man-in-the-Middle-Angriffe zu verhindern. Eigene DoH-Resolver ermöglichen aktuelle, sichere und hochleistungsfähige Internet-Services. DNS (Domain Name System)-Anfragen – zum Beispiel das Aufrufen einer Website im Browser – sind noch häufig unverschlüsselt. Das birgt Sicherheitsrisiken. Um dies zu ändern, nutzt das 2018 vorgestellte DNS-over-HTTPS (DoH)-Protokoll die etablierte HTTPS-Verschlüsselung. Mit den bevorstehenden Updates von Apple iOS…

NEWS | IT-SECURITY | KOMMUNIKATION | SECURITY SPEZIAL 7-8-2020

Spontanverschlüsselung für den geschützten Austausch vertraulicher Daten – Röntgenbilder, Rechnungen & Co. sicher per E-Mail verschicken

Vor Kurzem hat die Datenschutzgrundverordnung (DSGVO) ihr zweijähriges Bestehen gefeiert. Bedenkt man, wie viel Aufwand betrieben wurde, um die Implementierung zu bewerkstelligen, ist der Umsetzungsgrad im Bereich E-Mail-Verschlüsselung noch immer ausbaufähig. Aufgrund des vermeintlichen Aufwands verzichten viele Firmen, Arztpraxen, Organisationen etc. darauf, überhaupt auf elektronischem Wege mit Kunden oder Patienten zu kommunizieren. Dabei existieren bereits Lösungen, die einfach in den Arbeitsalltag zu integrieren sind.

NEWS | KOMMUNIKATION | TIPPS

Videokonferenz-Tools fürs Business unter der Lupe: GoToMeeting überzeugt auf ganzer Linie, Skype fällt wenig überraschend durch

Videokonferenz-Software erlebte im Rahmen der Corona-Pandemie einen Aufschwung. Die richtige Videokonferenzsoftware zu finden, ist gar nicht so einfach: Es gibt freie und proprietäre Software, kostenlose Angebote und welche, die richtig ins Geld gehen, reine Videokonferenzsysteme und Software, die mit zahlreichen Extras gespickt ist. »Unternehmen sollten sich zunächst über den gewünschten Funktionsumfang klar werden und sich…

NEWS | CLOUD COMPUTING | IT-SECURITY

IT-Sicherheit mit Flexibilität: Cloud-Sicherheit und die Vertrauensfrage

IT-Sicherheit ist ein zentrales Thema in Unternehmen. Nicht zuletzt dank der Kampagnen von IT-Anbietern rund um die Einführung der Europäischen Datenschutzgrundverordnung (EU-DSGVO) sind sich in vielen Fällen nicht nur IT-Verantwortliche, sondern auch das Management im Allgemeinen der Notwendigkeit bewusst, sensible Daten zu schützen. In Zeiten von Cloud Computing heißt das unter anderem, dass eine hohe…

NEWS | KOMMUNIKATION | TIPPS

Zoom-Bombing: Auch Unternehmen im Visier von Cyberkriminellen

Der Boom der Videokonferenz-Software Zoom hält weiter an: Nach Angaben des Unternehmens sind täglich mehr als 300 Millionen Nutzer weltweit aktiv – trotz diverser Datenschutzvorfälle. Das sogenannte »Zoom-Bombing« hat dabei drastisch zugenommen, sei es aus reinem Unfug oder zu kriminellen Zwecken. Die Sicherheitsforscher von Malwarebytes sehen in Zoom-Bombing gerade auch für Unternehmen ein gefährliches…

NEWS | KOMMUNIKATION | TIPPS

Zoom-Boom: Einfache, aber wirkungsvolle Tipps zum Umgang mit Videokonferenz-Anwendungen

Da Unternehmen aufgrund der Coronavirus-Pandemie obligatorische Richtlinien für die Arbeit von zu Hause aus erlassen haben, ist die Nutzung von Videokonferenzdiensten sprunghaft angestiegen. Leider somit auch der Missbrauch der Systeme. Aaron Zander, IT-Leiter bei Hackerone, teilt im Folgenden ein paar einfache, aber dennoch wichtige Tipps zum Umgang mit Videokonferenz-Anwendungen und deren Einladungen, auch unter dem…

NEWS | BUSINESS | FAVORITEN DER REDAKTION | ONLINE-ARTIKEL

Das Geschäftsgeheimnisgesetz: Von Compliance und konkreten Maßnahmen bis zur Durchsetzung von Ansprüchen

Lange Zeit regelte das Gesetz gegen unlauteren Wettbewerb (konkret die §§ 17 ff. UWG) in Deutschland den Schutz von Betriebs- und Geschäftsgeheimnissen. Am 26. April 2019 ist das Geschäftsgeheimnisgesetz (GeschGehG) in Kraft getreten. Seitdem hat sich für Unternehmen vieles verändert. Das Gesetz zum Schutz von Geschäftsgeheimnissen und damit eine komplett neue Herangehensweise ist die…

NEWS | DIGITALISIERUNG | IT-SECURITY | KOMMUNIKATION

So (un)sicher sind Teamwork-Apps und Video-Konferenzen von Zoom, Slack, Google, Skype, Teams & Co.

Video-Konferenz & Kollaborationstools sind aktuell im Home Office unverzichtbar, aber mit Vorsicht zu genießen: Alle von APPVISORY getesteten Software-Apps weisen grundsätzliche Sicherheitsrisiken auf. Nicht aus allen Wolken fallen: cloudbasierter Videokonferenz- und Kollaborationsdienst Cisco WebEx Meetings laut Test am unsichersten, Zoom Cloud lässt eindeutige Identifizierung von Nutzern zu. Kostenloser Guide für ein sicheres Homeoffice zur Verfügung.…

NEWS | BUSINESS | STRATEGIEN

New Work: Arbeit ist das halbe Leben – oder?

Drei Gründe, warum New Work eher mittel- als langfristig zum vorherrschenden Arbeitsmodell wird. In fünf bis zehn Jahren wird New Work zum mehrheitlich genutzten Arbeitsmodell und über alle Branchen hinweg sein aktuelles 9-to-5-Pendant verdrängen. Gemäß Tresonus sind dafür drei Gründe maßgeblich verantwortlich. So hindern laut Fabian Schütze eigentlich schon jetzt lediglich die Angst vor…

NEWS | IT-SECURITY | KOMMUNIKATION

Sensible Patientendaten sicher per E-Mail verschicken

Selbst nach 35 Jahren ist die E-Mail noch immer das berufliche Kommunikationsmittel schlechthin, das in diversen Branchen eingesetzt wird. Auch im Gesundheitswesen findet die elektronische Post längst Anwendung. Aufgrund der verschärften Sicherheitsanforderungen zum Schutz von Gesundheitsdaten nutzen aber nicht alle Arztpraxen den E-Mail-Versand; doch was ist der Grund dafür, wenn es professionelle Lösungen gibt, mit…

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS

New-Work-Konzepte für die Mitarbeiter der Zukunft

Der Dienstwagen hat ausgedient: So werben Arbeitgeber um neue Mitarbeiter. Unternehmen locken neue Mitarbeiter mit Vergünstigungen und Annehmlichkeiten. Neueste digitale Technik, Gratisverpflegung und flexibles Arbeiten: In Zeiten des Fachkräftemangels zeigen sich Arbeitgeber großzügig, um neue Mitarbeiter zu gewinnen und an sich zu binden. Mehr als die Hälfte der Arbeitgeber (55 Prozent) lockt Mitarbeiter mit der…

NEWS | TRENDS 2020 | TRENDS CLOUD COMPUTING | DIGITALE TRANSFORMATION

Trends 2020: Hyperautomation und Smart Contracts als Game Changer

Mit dem stetigen Voranschreiten der digitalen Transformation in der Wirtschaft haben neue Technologien zur Automatisierung und Prozessoptimierung erfolgreich Einzug in Unternehmen gehalten. Der erste Schritt ist somit vollzogen, es müssen jedoch weitere Blickwinkel miteinbezogen werden, um den Weg der digitalen Transformation weiter erfolgreich zu beschreiten. Die Gartner Group hat in ihrem Thesenpapier »Top 10 Strategic…

NEWS | BUSINESS | CLOUD COMPUTING | INFRASTRUKTUR | SERVICES | SICHERHEIT MADE IN GERMANY | STRATEGIEN

GAIA-X: »Wichtige Initiative für eine souveräne, sichere Cloud-Infrastruktur in Europa«

Joachim Astel, Vorstand der noris network AG, begrüßt die von Wirtschaftsminister Peter Altmaier vorangetriebene GAIA-X-Initiative, die auf dem Digitalgipfel in Dortmund Ende Oktober 2019 vorgestellt wurde. Vorrangiges Ziel des von Regierung, Forschungsministerium, Deutsche Bank, Telekom, SAP und anderen deutschen Unternehmen vorbereiteten Konzepts ist eine offene Dateninfrastruktur auf Basis europäischer Werte und Sicherheitsstandards. Der mittelständische Rechenzentrumsbetreiber…

NEWS | KÜNSTLICHE INTELLIGENZ

»Künstliche Intelligenz und die Automation des Entscheidens«

Was Technologien aus dem Umfeld künstliche Intelligenz (KI) können und wie sie Entscheidungen unterstützen – darüber berichteten und diskutierten Referenten und Teilnehmer der Fachkonferenz »Künstliche Intelligenz und die Automation des Entscheidens« des MÜNCHNER KREIS e.V. Durchgängiger Tenor: KI-Systeme verändern die Art und Weise, wie Menschen Entscheidungen treffen. Doch die Menschen entscheiden, wie und wofür sie…

NEWS | IT-SECURITY | KOMMENTAR | KOMMUNIKATION

Es war einmal vor 35 Jahren: die Geburt der ersten E-Mail

Am 3. August 1984 um 10:14 Uhr wurde in Deutschland die erste E-Mail empfangen. Die damaligen wissenschaftlichen Mitarbeiter des Telematik-Instituts der Universität Karlsruhe, Werner Zorn und Michael Rotert, richteten den ersten deutschen Mailserver ein. In ihren Postfächern landete eine E-Mail von Laura Breeden aus Massachusetts. Den beiden gelang damit ein erfolgreicher Anschluss an das US-amerikanische…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

E-Mail-Verschlüsselung mit PGP ist nicht sicher

Die Verwendung von Keyservern zeigt deutliche Schwächen – E-Mail-Verschlüsselung mittels S/MIME als bessere Alternative. In letzter Zeit traten gehäuft Probleme bei der Verwendung von PGP und Keyservern auf: Bereits Angriffe mit einfachsten Methoden auf SKS Keyserver führten zu Überlastungen und dazu, dass Schlüssel unbrauchbar wurden. Darauf machen die IT-Sicherheitsexperten der PSW GROUP (www.psw-group.de) aufmerksam. Die…

NEWS | TRENDS WIRTSCHAFT | DIGITALISIERUNG | FAVORITEN DER REDAKTION | TRENDS 2019

Digitalisierung: Abgehängt und verunsichert?

Was die Menschen in Deutschland über Digitalisierung denken, wollte die Friedrich-Ebert-Stiftung wissen. Dazu gehört auch die Frage, inwiefern die laufende technologische Revolution den Menschen Sorgen bereitet. Tatsächlich fühlen sich viele der StudienteilnehmerInnen abgehängt und verunsichert. Beispielsweise haben 37 Prozent das Gefühl, dass sich die digitale Technik so schnell entwickelt, dass sie nicht mehr mithalten können.…

NEWS | TRENDS WIRTSCHAFT | BUSINESS | EFFIZIENZ | TRENDS SERVICES | FAVORITEN DER REDAKTION | TRENDS 2019 | STRATEGIEN

Jeder Zweite würde gerne weniger arbeiten

Flexibilität vs. Eigenverantwortung. Mehr Zeit für Familie und Reisen. Knapp die Hälfte der deutschen Arbeitnehmer wünscht sich eine Reduzierung der wöchentlichen Arbeitszeit. Jeder Fünfte könnte sich dagegen auch vorstellen, mehr zu arbeiten. Inwiefern Wunsch und Wirklichkeit beim Thema Arbeitszeit auseinanderklaffen, hängt von den jeweiligen Jobpräferenzen und Tätigkeitsprofilen ab, aber auch von persönlichen Merkmalen und Interessen.…

NEWS | BUSINESS | DIGITALISIERUNG | EFFIZIENZ | GESCHÄFTSPROZESSE | KOMMUNIKATION | ONLINE-ARTIKEL

New Work mit Home Office, Mobilarbeit und flexiblen Arbeitszeiten – brauchen Unternehmen noch ein Büro?

Über die ganze Welt verteilte Standorte und Mitarbeiter, Fortschritte in der Technologie und sich ändernde Einstellungen zur Arbeit führen zu einem grundlegenden Wandel der Arbeitsweise von modernen Arbeitskräften. Das Ergebnis ist ein ständig wachsender Druck auf Unternehmen und IT-Abteilungen, sich an die neue Arbeitsweise der Mitarbeiter anzupassen. Laut einer Studie des UCaaS-Anbieters Fuze unter 6.600…

NEWS | PRODUKTMELDUNG

MailStore V12: Security auf neuem Level und vereinfachte Archivierung von Cloud-Services

Die MailStore Software GmbH, der deutsche Spezialist für rechtssichere E-Mail-Archivierung, veröffentlicht heute Version 12 seiner Software. Nutzer von MailStore Server und der MailStore Service Provider Edition (SPE) profitieren von einer erhöhten Sicherheit durch leichtere Handhabung sowie von einer vereinfachten Möglichkeit, Journal-E-Mails von Cloud-Diensten, wie zum Beispiel Microsoft Office 365, mit Hilfe des MailStore Gateways zu…

NEWS | BUSINESS | GESCHÄFTSPROZESSE | PRODUKTMELDUNG

SEPA und SOFORT werden immer beliebter in der DACH-Region

Abgesehen von Kauf auf Rechnung, per PayPal oder Kreditkarte bezahlen die Deutschen am liebsten per SEPA-Lastschrift oder SOFORT-Überweisung im Internet. Neue Zahlungsverfahren, wie Apple Pay und SEPA Instant Payment kommen noch eher schleppend voran. Apple Pay macht gerade von sich reden. Der Start in Deutschland zum Jahreswechsel löst aber nicht nur eitle Freude aus.…

NEWS | PRODUKTMELDUNG

Der neue ATOSS Work Blog: Ideen für eine zukunftsfähige Arbeitswelt

Arbeitswelten zukunftsfähig gestalten – mit diesem Anspruch bringt der Trendsetter für digitales Workforce Management den neuen ATOSS Work Blog an den Start. Der Blog ist eine interaktive Plattform für alle, die sich für Themen und Trends der modernen Arbeitswelt interessieren. Unter den Kategorien Arbeitswelt, Flexibilisierung, Produktivität, Technologie und Branchen gibt der ATOSS Work Blog Einblicke,…