Die Verschlüsselung im Internet spielt eine wichtige Rolle zur Gewährleistung der Privatsphäre. Dabei verändern sich die Technologien ständig. Einst für Login- und Checkout-Seiten reserviert, bieten kryptographische Protokolle wie Transport Layer Security (TLS) heute die Möglichkeit, Endpunkte zu authentifizieren und vertraulich zu kommunizieren. Zudem entstehen neue Protokolle wie DNS-over-HTTPS. Doch nur mit der richtigen Strategie bieten sie Schutz vor bösartigem Datenverkehr.

Beim Online-Datenschutz müssen sich Unternehmen ständig auf neue Entwicklungen einstellen. Zum Beispiel wurden in den letzten zwei Jahren die TLS-Standards aktualisiert. Browser werden bald veraltete Implementierungen des Protokolls wie TLS 1.0 und 1.1 blockieren. Entsprechend müssen Unternehmen auf dem aktuellen Stand der Entwicklungen bleiben. Nur so können sie gewährleisten, dass ihre Webseiten während der gesamten Lebensdauer sicher bereitgestellt und gewartet werden können.

Auf Augenhöhe mit der Entwicklung

Die meisten Unternehmen setzen dies auch um. So akzeptiert gemäß der aktuellen TLS-Telemetrie-Studie von F5 Labs fast ein Drittel der Web-Server in den Alexa Top 1 Million bereits TLS 1.3-Verbindungen. Dies ist aus wirtschaftlicher Sicht sehr sinnvoll, denn die meisten gängigen Web-Browser unterstützen den neuen Standard. Dieser bringt neben einer Reihe von Sicherheits- auch erhebliche Performance-Vorteile mit sich.

Die Implementierung des neuesten TLS-Protokolls bietet sich jedoch noch nicht für alle Unternehmen an. Allerdings sollten sie in diesem Fall überlegen, den Austausch von RSA-Schlüsseln zu deaktivieren. Dazu müssen sie die entsprechenden Chiffrierprogramme entfernen.

Anfällig für Angriffe

Laut F5 nutzt mehr als ein Drittel der beliebtesten Webseiten weltweit immer noch RSA als bevorzugten kryptographischen Algorithmus. Dabei finden Sicherheitsexperten immer mehr Möglichkeiten, wie potenzielle Angreifer hier Schwachstellen ausnutzen können.

Dazu gehört beispielsweise die bereits 19 Jahre alte ROBOT-Schwachstelle. Darüber lassen sich RSA-Entschlüsselungs- und Signierprozesse mit dem privaten Schlüssel eines TLS-Servers durchführen. Nach aktuellen Untersuchungen sind wahrscheinlich immer noch etwas mehr als zwei Prozent der weltweit führenden Websites anfällig für diese Schwachstelle.

Außerdem müssen Unternehmen sicherstellen, dass sie eine Nachricht erhalten, sobald ein Update des TLS-Stacks für ihren Web-Server, Load Balancer oder Application Delivery Controller zur Verfügung steht. Auch Richtlinien für schnelles Patchen sind wichtig.

Kein Zertifikat für alle Fälle

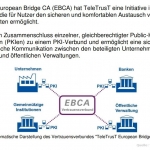

Ebenfalls beachtenswert: Jede Zertifizierungsstelle kann ein Zertifikat für jede Domain im Web erstellen. Deshalb sollten Unternehmen nur zwei bis drei bekannte und vertrauenswürdige CAs nutzen. Dies funktioniert über die Erstellung von DNS-Einträgen zur Autorisierung der Zertifizierungsstelle (Certificate Authority Authorization, CAA).

Zusätzlich bietet die Anwendung des HTTP Strict Transport Security (HSTS)-Headers für Web-Apps eine weitere Sicherheitsebene. Dann werden Browser immer nur versuchen, eine Website sicher über HTTPS zu laden. Dies kann dazu beitragen, Netzwerkangriffe zu verhindern, die das Laden unsicherer Seiten erzwingen und es so ermöglichen, den Netzwerkverkehr auszuspionieren, umzuschreiben und umzuleiten.

Jedes von einer CA erstellte Zertifikat wird in einer weltweit verteilten Datenbank – den Certificate Transparency Logs – erfasst. Die Überwachung von CT-Protokollen ist ein praktisches Warnsystem, da Unternehmen benachrichtigt werden, sobald Angreifer eine Domäne oder Marke imitieren.

So wie Sicherheitstools und -tests in die Automatisierungs-Toolchain integriert werden, muss dies auch mit der Konfiguration von HTTPS geschehen. Das bedeutet eine orchestrierte Erstellung digitaler Zertifikate. Außerdem müssen interne Standards definiert werden – wie eine Mindestschlüssellänge und erlaubte Verschlüsselungssuites.

Die Sicherheitslücke mit DoH schließen

Doch es gibt immer noch viele Datenschutz- und Sicherheitslücken, selbst wenn TLS korrekt eingesetzt wird. Protokolle wie DNS-over-HTTPS (DoH) entstehen, um diese Lücken zu schließen.

Dieses Verschlüsselungsprotokoll für das Domain Name System verbessert zwar die Privatsphäre der Web-Nutzer, kann aber auch den Sicherheitsteams von Unternehmen erschweren, schadhaften Datenverkehr zu erkennen und zu blockieren. In einigen Fällen erfordert dies die Deaktivierung von DoH für Unternehmensnetzwerke oder den Einsatz interner DoH-Dienste für die Nutzer.

Bei vielen Unternehmen kann man beobachten, dass sie noch Schwierigkeiten haben mit der aktuellen Security-Entwicklung Schritt zu halten. So haben Sicherheitsexperten letztes Jahr die erste Malware entdeckt, die DoH verwendet.

Fazit

So ist nur eines sicher: Die Verschlüsselung entwickelt sich ständig weiter. Die Schlüssellängen nehmen zu, Zertifikate werden automatisiert, Behörden legen Beschränkungen auf – und neue Protokolle entstehen. Es ist dieser ständige Wandel, der für viele Unternehmen und ihre Kunden einen neuen Risikograd mit sich bringt. Eine mangelhafte TLS-Installation wird von Hackern, Regulierungsbehörden und Versicherungsgesellschaften nicht unbemerkt bleiben. Sie wirft dann ernsthafte Fragen über die restliche Infrastruktur eines Unternehmens auf.

Roman Borovits, Senior Systems Engineer bei F5

610 Artikel zu „Verschlüsselung Kommunikation“

NEWS | IT-SECURITY | KOMMUNIKATION | SECURITY SPEZIAL 7-8-2020

Spontanverschlüsselung für den geschützten Austausch vertraulicher Daten – Röntgenbilder, Rechnungen & Co. sicher per E-Mail verschicken

Vor Kurzem hat die Datenschutzgrundverordnung (DSGVO) ihr zweijähriges Bestehen gefeiert. Bedenkt man, wie viel Aufwand betrieben wurde, um die Implementierung zu bewerkstelligen, ist der Umsetzungsgrad im Bereich E-Mail-Verschlüsselung noch immer ausbaufähig. Aufgrund des vermeintlichen Aufwands verzichten viele Firmen, Arztpraxen, Organisationen etc. darauf, überhaupt auf elektronischem Wege mit Kunden oder Patienten zu kommunizieren. Dabei existieren bereits Lösungen, die einfach in den Arbeitsalltag zu integrieren sind.

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Kritische Kommunikation: Fünf Sicherheitsfallen, die Unternehmen vermeiden sollten

Smartphone und Tablet bieten zahlreiche Einfallstore für Cyberkriminelle. Gerade Betreiber kritischer Infrastrukturen müssen ihre mobile Kommunikation vor den unterschiedlichsten Sicherheitsrisiken schützen, warnt Virtual Solution. Fallen Strom-, Wasser- oder Gesundheitsversorgung durch Hackerangriffe aus, drohen schlimme Konsequenzen für Bürger und Unternehmen. Die Herausforderungen in puncto IT-Sicherheit nehmen für Energieversorger, Krankenhäuser oder Transportunternehmen kontinuierlich zu, denn die Angriffsflächen…

NEWS | KOMMUNIKATION | ONLINE-ARTIKEL

Quantenkommunikation: Abhörsicheres Internet rückt näher

Die Forschung im Bereich der sicheren Übertragung per Quantenkommunikation nimmt Fahrt auf: Aufgrund der Cyberangriffe auf den Bundestag und auf das Datennetzwerk des Bundes im Jahr 2015 unterstützen Kanzleramt sowie Forschungsministerium das Erproben eines völlig neuen Standards in der Datensicherheit: Im Rahmen eines Pilotprojekts der Fraunhofer-Gesellschaft, welches QuNET betitelt wurde, kommt die sogenannte Quantenkommunikation zum…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY | WHITEPAPER

Weltweiter Einsatz von Verschlüsselungstechnologien nimmt branchenübergreifend zu

Forschungsergebnisse zeigen: Gesundheitsbezogene Daten werden seltener verschlüsselt, Datenschutz wichtiger als Compliance, Datenidentifikation durch Corona-Situation noch weiter erschwert. Das Ponemon-Institut und nCipher Security, ein Unternehmen von Entrust Datacard und tätig auf dem Gebiet der Hardware-Sicherheitsmodule (HSMs), geben jährlich eine multinationale Studie zum Thema IT-Sicherheit und Verschlüsselung heraus. So untersucht die aktuelle 2020 Global Encryption Trends Study, wie und warum Organisationen…

NEWS | IT-SECURITY | WHITEPAPER

Leitfaden zur E-Mail-Verschlüsselung

E-Mail-Verschlüsselung ist längst nicht mehr so komplex wie häufig angenommen. Jedes zweite Unternehmen in Deutschland und Österreich hatte bereits einen konkreten Spionageangriff auf ihre EDV-Systeme oder zumindest Verdachtsfälle zu beklagen. Dabei handelt es sich vor allem um Hackerangriffe sowie um abgefangene elektronische Kommunikation: In Deutschland stellten 41,1 %, in Österreich 40,0 % derartige…

NEWS | BUSINESS | FAVORITEN DER REDAKTION | IT-SECURITY | KOMMUNIKATION

beA – das besondere elektronische Anwaltspostfach: Ohne Ende-zu-Ende-Verschlüsselung und mit technischen Fehlern keine echte Alternative

Wenn es um Datenschutz und Datensicherheit geht, stehen Anwaltskanzleien und Einrichtungen im juristischen Bereich vor besonderen Herausforderungen. Der Umgang mit sensiblen Informationen über Mandanten gehört zum Tagesgeschäft – egal, ob es sich dabei um Daten zu persönlichen Besitzverhältnissen von Privatpersonen oder Patentanträge von Unternehmen handelt. Denn genau die sind in höchstem Maße schützenswert. Doch wie…

NEWS | KOMMUNIKATION | LÖSUNGEN | AUSGABE 1-2-2020

Kommunikation über die Grenzen des PLM hinaus – einfach und sicher: Filetransfer

NEWS | PRODUKTMELDUNG | VERANSTALTUNGEN

Ferrari electronic auf der CCW 2020: Rechtskonforme Kommunikation für das digitale Zeitalter

Der Unified-Communications-Experte Ferrari electronic geht auf der CCW 2020 mit zwei Neuentwicklungen seines umfangreichen Portfolios innovativer Kommunikationslösungen an den Start: Das seit Ende 2019 verfügbare Major Release OfficeMaster Suite 7DX feiert auf der CCW seine Messe-Premiere. Darüber hinaus ist noch vor dem offiziellen Produktlaunch ein Blick auf die neue Version der Mitschnittlösung OfficeMaster CallRecording möglich.…

NEWS | CLOUD COMPUTING | TRENDS CLOUD COMPUTING | TRENDS KOMMUNIKATION | TRENDS 2019 | KOMMUNIKATION | WHITEPAPER

Unternehmen setzen für die Kommunikation am digitalen Arbeitsplatz auf die Cloud

Immer mehr Unternehmen realisieren den digitalen Arbeitsplatz mit Cloud-basierten Kommunikationsplattformen und profitieren von nahtlos über die Cloud verknüpften Kommunikationskanälen (Telefon, Chat und Videokonferenzen) über alle mobilen Endgeräte, Laptops, und Konferenzräume hinweg (Bildquelle: Fuze) Unternehmen reagieren laut der Studie »Smart Business Communications« auf den Trend zum digitalen Arbeitsplatz überwiegend mit Investitionen in Cloud-Kommunikationsplattformen [1]. Unified…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

E-Mail-Verschlüsselung mit PGP ist nicht sicher

Die Verwendung von Keyservern zeigt deutliche Schwächen – E-Mail-Verschlüsselung mittels S/MIME als bessere Alternative. In letzter Zeit traten gehäuft Probleme bei der Verwendung von PGP und Keyservern auf: Bereits Angriffe mit einfachsten Methoden auf SKS Keyserver führten zu Überlastungen und dazu, dass Schlüssel unbrauchbar wurden. Darauf machen die IT-Sicherheitsexperten der PSW GROUP (www.psw-group.de) aufmerksam. Die…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY | TIPPS

Datenschutz und Verschlüsselung im Gesundheitswesen siechen vor sich hin

Studie des Gesamtverbandes der Deutschen Versicherungswirtschaft (GDV) offenbart: Sensible Daten von Patientinnen und Patienten nicht ausreichend geschützt. Um den Datenschutz im Gesundheitswesen ist es schlecht bestellt: Eine neue Studie der GDV zeigt, dass Ärzte sowie Apotheken hierzulande nachlässig im Umgang mit Passwörtern sind. Hinzu kommt die Tatsache, dass viele auf Verschlüsselung verzichten – fatal, wenn…

NEWS | BUSINESS | DIGITALE TRANSFORMATION | FAVORITEN DER REDAKTION | IT-SECURITY | RECHENZENTRUM | SERVICES | STRATEGIEN | TIPPS

Für die Führungsebene: Was eine effektive Verschlüsselungsstrategie ausmacht

Lange Jahre hat man Verschlüsselung primär aus einem Blickwinkel heraus betrachtet: dem einer Belastung für Geschäftsprozesse. Teuer, komplex und von zweifelhaftem Wert. Wie sich die Dinge doch geändert haben. Nach wenigen Jahren (und nach Hunderten von hochkarätigen Datenschutzverletzungen mit wirtschaftlichen Schäden in Billionenhöhe) lassen sich Cyberbedrohungen nicht mehr ignorieren. Das ist auch auf den…

NEWS | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL

Cloud und Virtualisierung: Datenverschlüsselung bleibt fundamentaler Bestandteil der IT-Security

»Die Wolke« ist in der Unternehmens-IT deutscher Unternehmen angekommen. Auch hierzulande profitieren Firmen jeder Größe von niedrigeren Kosten bei größerer Skalierbarkeit und Zuverlässigkeit. Die Verantwortung für die Sicherheit ihrer Daten sollten Unternehmen jedoch nicht in die Hände von Cloud-Providern legen. Der Datenverschlüsselung und der Kontrolle über die Verschlüsselungs-Keys kommt in heterogenen IT-Landschaften besondere Bedeutung zu.…

NEWS | PRODUKTMELDUNG

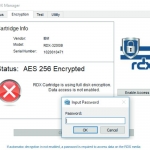

FIPS 140-2-Validierung: Sicherheitszertifikat für RDX-Verschlüsselung

Overland-Tandberg, Spezialist für Datenmanagement-, Backup- und Archivierungslösungen, hat die Hardwareverschlüsselung PowerEncrypt für RDX-Wechselplatten erfolgreich nach dem bedeutenden US-Sicherheitsstandard FIPS 140-2 validieren lassen. Produkte mit der begehrten FIPS 140-2-Validierung gelten als »vertrauliche« Produkte und stehen weltweit als Ausdruck von Datensicherheit und -integrität. In Europa gewährleistet FIPS 140-2 Verschlüsselungsstandards nach EU-DSGVO. Die FIPS 140-2-validierte Verschlüsselung ist…

IT-SECURITY | TIPPS

IT-Sicherheitsexperte überzeugt: Mit Verschlüsselung, Vorsicht und einem IT-Sicherheitskonzept lassen sich Hackerattacken verhindern

Bereits mit völlig unkomplizierten Sicherheitsmaßnahmen lassen sich Hackerangriffe auf die Unternehmensinfrastruktur vermeiden. Davon ist IT-Sicherheitsexperte Christian Heutger überzeugt: »Hundertprozentige Sicherheit wird es kaum geben. Ein IT-Sicherheitskonzept, bei dem Verantwortlichkeiten verteilt und etwaige Notfallmaßnahmen beschlossen sind, sowie ein IT-Sicherheitsbeauftragter, der einerseits diese Maßnahmen steuert und überwacht, andererseits aber auch Mitarbeiter darin schult IT-Sicherheit umfassend im Unternehmen…

NEWS | BUSINESS PROCESS MANAGEMENT | FAVORITEN DER REDAKTION | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL | RECHENZENTRUM

Effiziente und sichere Datenverschlüsselung

Die Verschlüsselung von Daten ist rund um den Globus zu einem zentralen Bestandteil der IT-Sicherheitsstrategie von Unternehmen geworden. Das hat unterschiedliche Gründe. Öffentlich bekannt gewordene Fälle von Datenschutzverletzungen und Datendiebstahl haben Unternehmenslenker für die Folgewirkungen sensibilisiert. Neben rechtlichen Konsequenzen können Datenschutzverletzungen und Datenverluste auch negative Folgen für den Ruf des Unternehmens haben. Und auch Compliance-Anforderungen,…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS SERVICES | GESCHÄFTSPROZESSE | TRENDS 2018 | IT-SECURITY | KOMMUNIKATION | SERVICES | TIPPS

Sichere Kommunikation: Nur eine Minderheit verschlüsselt E-Mails

Drei Viertel der deutschen Internetnutzer finden es wichtig, E-Mails so verschlüsseln zu können, dass nur noch der Empfänger sie lesen kann. Das geht aus einer aktuellen Umfrage im Auftrag von WEB.DE und GMX hervor. Tatsächlich verwenden aber nur 13,5 Prozent der Befragten Ende-zu-Ende Verschlüsselung [1]. Aber warum verzichten Onliner darauf, ihre Kommunikation zu sichern? 46,6…

NEWS | EFFIZIENZ | INFOGRAFIKEN | IT-SECURITY | KOMMUNIKATION | PRODUKTMELDUNG | SERVICES | SICHERHEIT MADE IN GERMANY

Hürden der E-Mail-Verschlüsselung

E-Mail-Verschlüsselung gehört verpflichtend zur DSGVO, dennoch tun sich viele Unternehmen schwer damit. Aktuelle Umfrage zeigt die Hürden auf. »Initiative Mittelstand verschlüsselt!« bietet einfache und schnell umzusetzende Lösung. Net at Work GmbH, der Hersteller der modularen Secure-Mail-Gateway-Lösung NoSpamProxy aus Paderborn, veröffentlicht die Ergebnisse einer Umfrage zu den Hürden der E-Mail-Verschlüsselung aus Sicht der Anwenderunternehmen. Die…