Hawk, die branchenweit erste elastische Visibility Fabric für alle Data-in-Motion, schließt die kritische Cloud-Visibility-Lücke.

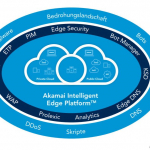

Die Komplexität der IT ist durch die jüngste Beschleunigung der digitalen Transformation exponentiell gewachsen. Das hat zu einer Lücke in der Sichtbarkeit der zugrunde liegenden hybriden Infrastruktur geführt. Diese Lücke besteht, da Netzwerk-Tools keine Sichtbarkeit des Cloud-Verkehrs bieten und Cloud-Tools keine kritische Netzwerksichtbarkeit bieten, weil sie sich ausschließlich auf Telemetrie auf Anwendungsebene verlassen. Darüber hinaus können herkömmliche Visibility-Lösungen nicht automatisiert werden, um elastisch über eine dynamische hybride Infrastruktur zu skalieren. Diese Cloud-Sichtbarkeitslücken haben es für IT-Teams extrem schwierig gemacht, die digitale Infrastruktur effektiv zu verwalten, was zu einem schlechten Kundenerlebnis, blinden Flecken bei Sicherheit und Compliance sowie zu Herausforderungen bei der Cloud-Einführung führt.

Diese kritische Cloud-Sichtbarkeitslücke lässt sich ab sofort mit Hawk von Gigamon schließen. Hawk ist die branchenweit erste elastische Visibility und Analytics Fabric für alle bewegten Daten in jedem beliebigen Cloud-Netzwerk. Zudem ist Hawk die einzige Sichtbarkeitslösung, die folgende Aspekte erfüllt:

- Elastische Sichtbarkeit für jede beliebige Cloud-Umgebung: Die Visibility-as-Code von Hawk kann in die Cloud-Automatisierung eingebettet werden, um bei Bedarf elastisch skalieren zu können. Ein einziges, verbrauchsbasiertes Lizenzierungsmodell funktioniert nahtlos in jeder Cloud, egal ob public oder private.

- Cloud-Visibilität für Netzwerk-Tools: Gigamon Hawk bietet Visibilität von Layer2-7; unmittelbar, agentenlos, über jedes Cloud-Netzwerk.

Netzwerksichtbarkeit für Cloud-Tools: Hawk liefert die »Ground Truth« der Data-in-Motion zu Cloud- Tools wie z. B. Sichtbarkeit in den Ost-West-Container-Traffic und nicht verwaltete Geräte durch Netzwerk-Application-Metadaten.

Dank dieser unvergleichlichen elastischen Visibilität vereinfacht Gigamon Hawk die hybride Infrastruktur extrem, schließt Sicherheits- und Compliance-Lücken und bietet IT-Teams volle Sichtbarkeit über ihre Cloud-Umgebungen im großen Maßstab. Hawk ist in einem skalierbaren Subskriptionsmodell mit eingebettetem Support erhältlich und besteht aus:

- Einer Suite von Visibility Nodes, die je nach Bedarf über jedes Cloud-Netzwerk skaliert werden können.

- Einem Cloud Data Warehouse für Security- und operative Analyse-Applikationen. Einer einzigen, einfachen Schnittstelle für die Verwaltung per Drag-and-Drop oder mittels einer programmatischen Orchestrierung.

Hawk lässt sich in AWS und andere führende Cloud-Plattformen und -Tools integrieren und bietet eine einheitliche Sicht auf die gesamte hybride Infrastruktur. Hawk für AWS umfasst Funktionen wie die elastische Visibilität, die automatisch skaliert wird, um den Datenverkehr von neuen EC2-Instanzen zu erfassen, eine effiziente Verteilung des gespiegelten Datenverkehrs an mehrere Tools und die Möglichkeit, Netzwerk- und Anwendungs-Metadaten in einem AWS Storage Bucket für echtzeitnahe oder historische Analysen zu extrahieren und zu speichern.

»Der wichtigste Aspekt unserer Arbeit bei AWS ist es, unseren Kunden dabei zu helfen, aus ihren Cloud- Investitionen und -Lösungen einen Mehrwert zu schöpfen. Wenn Unternehmen Workloads in die Cloud verlagern, wollen sie sicherstellen, dass sie einen klaren Einblick in potenzielle Schwachstellen ihrer Umgebung haben. Durch den Einsatz von AWS in Verbindung mit Gigamon Hawk, beispielsweise durch die Nutzung von Amazon Athena, um die von Hawk in S3-Buckets gesammelten Anwendungsmetadaten zu analysieren, können Kunden die Sichtbarkeit erlangen, die sie über ihre hybride – oder reine Cloud – Infrastruktur benötigen, um sich auf deren Security, Performance und Skalierbarkeit verlassen zu können«, erklärt Scott Ward, Principal Solutions Architect bei AWS.

»Momentan können wir beobachten, dass die meisten unserer Mandanten die Verlagerung ihrer geschäftskritischen Anwendungen und Workloads in die Cloud stark vorantreiben. Das führt zu immer komplexeren Hybrid-Cloud-Infrastrukturen und -Interaktionen. Diese steigende Komplexität stellt IT- und InfoSec-Teams vor die Herausforderung, die umfassende Sichtbarkeit und Kontrolle des Datenverkehrs zu gewährleisten. Jene Sichtbarkeit ist zum Markenzeichen optimierter und sicherer Netzwerke geworden, die für die Bereitstellung der besten Benutzererfahrung erforderlich sind. Da herkömmliche Netzwerk- Monitoring-Tools Probleme mit der Sichtbarkeit von Cloud-Aktivitäten haben, wird die zunehmende Cloud-Einführung die Präsenz von blinden Flecken im Netzwerk erhöhen. Hier können Cloud- Sichtbarkeits- und Kontrollprobleme am besten durch Cloud-Visibility-Lösungen der nächsten Generation, wie jenen von Gigamon, gelöst werden«, erklärt Mark Leary, Research Director bei IDC.

»Während der Weg in die Cloud für jedes Unternehmen unterschiedlich verläuft, ist das Managen der IT- Komplexität die universelle Herausforderung, welche wir unter den mehr als 700 Kunden gesehen haben, die unsere Cloud Visibility Fabric gekauft haben. Wir sind stolz darauf, mit AWS und anderen führenden Cloud-Anbietern zusammenzuarbeiten. Wir wollen Lösungen liefern, die es unseren Kunden erleichtern, die Vorteile der Cloud-Einführung zu nutzen«, erklärt Michael Dickman, Chief Product Officer bei Gigamon. »Mit Hawk ermöglichen wir es Unternehmen, die hybriden Cloud-Netzwerke von heute zu vereinfachen, zu sichern und sich darauf zu verlassen, dass sie für die Geschäftsanforderungen von morgen skalierbar sind.«

»Mit Gigamon Hawk reagieren wir auf die aktuellen Bedürfnisse von Unternehmen: Hawk ist die erste flexible Sichtbarkeitsstruktur für sämtliche bewegten Daten. Zudem ist Hawk in der Lage, kritische Sichtbarkeitslücken in der Cloud zu schließen. Da aktuell auch immer mehr Deutsche Unternehmen in die Cloud wandern, ist dies von essenzieller Bedeutung für den Markt«, erklärt Olaf Dünnweller, Senior Sales Director EMEA Central bei Gigamon.

»Wir bei magellan sind stets daran interessiert, den Bedürfnissen unserer Kunden einen Schritt voraus zu sein und am Puls der Zeit zu bleiben. Deshalb freuen wir uns besonders über die Zusammenarbeit mit Gigamon: Mit Hawk haben wir genau dazu die Möglichkeit. Dadurch, dass aktuell Kunden verstärkt in die Cloud migrieren, werden IT-Beauftragte vor immer größere Hürden gestellt. Gigamon Hawk ermöglicht es, bewegte Daten sichtbar zu machen, hybride Netzwerke zu vereinfachen und zu sichern und somit einen weiteren Schritt Richtung Zukunft zu gehen«, so Ulrich Weller, Geschäftsführer bei magellan netzwerke GmbH.

Weitere Informationen zu Hawk finden Sie auf unserer Website und besuchen Sie gerne auch den Gigamon Blog.

33 Artikel zu „Cloud Visibility“

NEWS | PRODUKTMELDUNG

Gigamon launcht Hawk: Kooperation mit AWS zur Vereinfachung der Cloud-Einführung

Hawk, die branchenweit erste elastische Visibility Fabric für alle Data-in-Motion, schließt die kritische Cloud-Visibility-Lücke. Die Komplexität der IT ist durch die jüngste Beschleunigung der digitalen Transformation exponentiell gewachsen. Das hat zu einer Lücke in der Sichtbarkeit der zugrunde liegenden hybriden Infrastruktur geführt. Diese Lücke besteht, da Netzwerk-Tools keine Sichtbarkeit des Cloud-Verkehrs bieten und Cloud-Tools keine…

NEWS | PRODUKTMELDUNG

Schlanke Cloud-Lösungen für Start-ups und Mittelstand

Die noris network AG baut ihre Cloud-Kompetenzen zügig weiter aus und übernimmt mit sofortiger Wirkung 100 Prozent der Anteile der Wavecon GmbH mit Sitz in Fürth. Das Team der Wavecon gilt als erfahrener IaaS-Anbieter und nutzt bereits seit vielen Jahren die Hochsicherheitsrechenzentren der noris network für seine Cloud-Dienste. Die Fürther Open-Source-Spezialisten sollen mit gleicher Mannschaft…

TRENDS 2021 | NEWS | TRENDS CLOUD COMPUTING | CLOUD COMPUTING

Cloud-Prognose für 2021: Mehr Multi-Cloud, mehr Sicherheit und höhere Kosten

Die Covid-19-Pandemie hat den Zeitplan für den Übergang in die Cloud für viele Unternehmen beschleunigt. Die Ausfälle bei vielen der größten Cloud-Service-Provider und die jüngsten Hacker- und Ransomware-Angriffe zeigen jedoch die Herausforderungen in Bezug auf Verfügbarkeit, Skalierbarkeit und Sicherheit von Cloud-Umgebungen. Für das Jahr 2021 prognostiziert Radware 5 wesentliche Trends: Fortgesetzte Investitionen in Cloud-Migration…

NEWS | BLOCKCHAIN | BUSINESS PROCESS MANAGEMENT | FAVORITEN DER REDAKTION | INFRASTRUKTUR

Turbo für die Lieferkette: Cloud und KI befeuern Supply Chain Management 4.0

Vom Einkauf bis zur automatisierten Lieferantenzahlung: Smarte Technologien unterstützen beim Umbau veralteter Supply-Chain-Strategien. Die Lieferkette im digitalen Wandel: Immer mehr Unternehmen erkennen, dass sie ihre Supply-Chain-Abläufe transformieren müssen, um sich zukunftsstark und modern aufzustellen. Viele scheuen aber auch die große Komplexität, die mit einem derartigen Vorhaben einhergeht. Betroffen sind alle Branchen und Geschäftsfelder, auch wenn…

NEWS | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | RECHENZENTRUM | SERVICES | AUSGABE 11-12-2017

Cloud Access Security Broker – Neue Wege für Datensicherheit in der Cloud

In der globalen und digitalisierten Arbeitswelt nimmt das Arbeiten mit Cloud-Lösungen stetig zu. Doch sensible Daten von Unternehmen und Behörden sind in der »Public Cloud« mit herkömmlichen Kontrollen wie etwa der Passwortabfrage nicht ausreichend vor dem Zugriff Dritter geschützt. Eine Verschlüsselung wiederum erschwert das Arbeiten mit den Dokumenten. Hier braucht es einen Ansatz, der Sicherheit und Transparenz miteinander verbindet.

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | SERVICES

IT-Experten besorgt über die Daten- und Anwendungssicherheit in Cloud-Umgebungen

Daten- und Anwendungssicherheit sowie die Sichtbarkeit des Datenverkehrs sind die größten Probleme beim Einsatz von Public Clouds. Dies ist das Ergebnis einer Umfrage bei über 350 IT-Professionals in Unternehmen mit mehr als 1.000 Mitarbeitern, die in erster Linie für Cloud-Implementierungen und deren Management verantwortlich [1]. Danach machen sich über 90 Prozent der Befragten Sorgen um…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | IT-SECURITY | KOMMUNIKATION | ONLINE-ARTIKEL | RECHENZENTRUM | SERVICES | TIPPS

Hochsicherheits-CASB: Neue Wege für Datensicherheit in der Cloud

In der globalen und digitalisierten Arbeitswelt nimmt das Arbeiten mit Cloud-Lösungen stetig zu. Doch sensible Daten von Unternehmen und Behörden sind in der »Public Cloud« mit herkömmlichen Kontrollen wie etwa der Passwortabfrage nicht ausreichend vor dem Zugriff Dritter geschützt. Eine Verschlüsselung wiederum erschwert das Arbeiten mit den Dokumenten. Hier braucht es einen völlig neuen Ansatz…

NEWS | CLOUD COMPUTING | DIGITALE TRANSFORMATION | INFRASTRUKTUR | RECHENZENTRUM | SERVICES | AUSGABE 3-4-2017

Multi-Cloud-Architekturen erfordern Multi-Cloud-Management – Wegbereiter des digitalen Wandels

Die digitale Transformation betrifft Unternehmen jeder Größe und Branche sowie deren Geschäftsmodelle. Um die Digitalisierung voranzutreiben, bedarf es eines flexiblen Zusammenspiels von bestehenden, lokal implementierten sowie Cloud-basierten Lösungen. Sogenannte Cloud-Management-Plattformen helfen, die damit einhergehende Komplexität zu beherrschen, und erhöhen die Transparenz.

NEWS | IT-SECURITY | WHITEPAPER

Sicherheitsstrategie: Abwehr der zehn größten Risiken

Zuerst einmal machen wir Schluss mit einem häufigen Missverständnis hinsichtlich der Open Web Application Security Project (OWASP) Top 10: Auch wenn einige Sicherheitsanbieter dies behaupten, es handelt sich dabei nicht um eine Checkliste von Angriffsvektoren, die Sie mit einer Web Application Firewall (WAF) blockieren können. Kommen wir nun zu Ihrer Strategie. Was genau benötigen Sie,…

NEWS | PRODUKTMELDUNG

Tesisquare schliesst Partnerschaft mit Tracking-Anbieter Shippeo für Sendungsverfolgung in Echtzeit

Shippeo, der europäische Marktführer für Echtzeit-Transportsichtbarkeit kooperiert mit TESISQUARE, einem führenden Anbieter für Supply-Chain-Execution-Anwendungen, um das Leistungsspektrum des TESISQUARE Transport Management Systems (TMS) mit neuen Real-Time Transportation Visibility (RTTV)-Funktionen weiter auszubauen. TESISQUARE genießt das Vertrauen anspruchsvoller Kunden. Mit dem Finger am Puls der Logistikbranche sucht der Lösungsanbieter daher ständig nach neuen Trends, um sein…

NEWS | IT-SECURITY | TIPPS

Menschen sind der wichtigste Faktor zur Prävention und Abwehr von Cyberattacken

Kommissar Threat Hunter Keine Cyber-Security kann jeden Angriff abwehren und jede Lücke schließen. Dabei setzen viele Organisationen auf immer ausgefeiltere Abwehrtechnologien. Doch wie so häufig sind die Angreifer der IT-Sicherheit einen Schritt voraus – denn sie kennen die Abwehrtools selbst in- und auswendig und kennen somit jedes auch noch so kleine Schlupfloch. Technologie allein genügt…

AUSGABE 1-2-2021 | NEWS | EFFIZIENZ | INFRASTRUKTUR | LÖSUNGEN | RECHENZENTRUM

Wie Rechenzentren helfen, eine nachhaltige IT-Infrastruktur zu schaffen – Auf dem Weg zur grünen Digitalisierung

Nachhaltigkeit blieb auch im von der Covid-19-Pandemie geprägten Jahr 2020 ein zentrales Thema in der digitalen Wirtschaft, gilt es doch weiterhin, die globale Klimakrise effektiv einzudämmen. Im Zuge der Pandemie beschleunigt sich die Digitalisierung zunehmend. Gleichzeitig setzen viele Unternehmen in ihren Nachhaltigkeitsstrategien ambitionierte Ziele, die sich auch im Handeln von Rechenzentrumsbetreibern widerspiegeln.

NEWS | BUSINESS

Warum E-Learning nicht nur im Krisenmodus sinnvoll ist und wie der Einstieg optimal gelingt

Die Nutzung von E-Trainings und E-Learning-Angeboten hat in den letzten Jahren stetig zugenommen. So verzeichnete die Branche laut mmb Branchenmonitor schon in 2018 ein deutliches Umsatzplus von vierzehn Prozent gegenüber dem Vorjahr. In der Covid-19-Krise hat sich die Nachfrage noch einmal um 50 % erhöht, da Präsenzveranstaltungen nicht stattfinden können. Die Auswahl von Anbietern und…

NEWS | STRATEGIEN | WHITEPAPER

Whitepaper: Mit moderner Archivierung Kosten sparen

Whitepaper über innovative Archivierungskonzepte sowie die Reduktion von Datengräbern, Speicherkapazitäten und Kosten. Der Archivierungsexperte KGS Software teilt seine Expertise in Form eines kostenlosen Whitepapers mit der Öffentlichkeit. Interessenten können das E-Book »Archivierung heute« ab sofort unter https://bit.ly/3rOZQ0F downloaden. Die Archivierung gehört zu den weniger beliebten Aufgaben der IT-Administratoren; vielfach befindet sie sich sogar »im…

NEWS | PRODUKTMELDUNG

leogistics und VEROO schließen strategische Partnerschaft und binden über 200 Telematiksysteme in die myleo / dsc ein

leogistics- und VEROO-Kunden profitieren von kontinuierlich wachsendem Telematikservice für flächendeckendes Lkw-Echtzeittracking in Europa. Die leogistics GmbH, ein global agierender Plattform- und Softwareanbieter sowie Beratungshaus in den Bereichen Supply Chain Management, Transportmanagement, Lager- und Hoflogistik, und VEROO, Anbieter von hoch performanten Cloud-Services für Predictive Transport Visibility, bilden im Bereich Tracking & Tracing für Lkw eine strategische…

NEWS | INFRASTRUKTUR | KÜNSTLICHE INTELLIGENZ

Die Supply Chain der Zukunft ist intelligent

Gabriel Werner, Vice President EMEA Solutions Advisory bei Blue Yonder, zu den wichtigsten Trends in produzierenden Unternehmen und ihren Supply Chains. Disruption von Lieferketten durch die Pandemie – diese Worthülse kann langsam niemand mehr hören. Fertigungsstraßen standen still und die Frage nach präventiven Maßnahmen kam auf. Der Digitalisierungsschub des vergangenen Jahres wird sich auch…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Stärke hat tiefe Wurzeln: Ein halbes Jahrhundert Cybersicherheit – und wie man von den Errungenschaften am besten profitiert

Cybersicherheitsunternehmen sind in Zeiten wie diesen vorne mit dabei. In Zusammenarbeit mit Behörden, Finanzdienstleistern/Banken und Unternehmen aus dem Bereich kritische nationale Infrastrukturen bekommen Sicherheitsexperten einiges zu sehen – Gutes wie weniger Gutes. APT-Gruppen starten Angriffe, die im wahrsten Sinne des Wortes »alle Lichter löschen« können oder ein politischer Akt der Verwüstung kommt als harmlos aussehende…

NEWS | IT-SECURITY | STRATEGIEN

Mehr Zusammenarbeit in Sachen Cybersecurity – Kooperation ist der Schlüssel zum mehr IT-Sicherheit in unsicheren Zeiten

Die Ereignisse der letzten Monate haben die CISOs und die IT-Sicherheitsteams unter enormen Druck gesetzt, nach einer Ausweitung der Fernarbeit ihre Netzwerke angemessen zu schützen. Für Unternehmen, die bereits Maßnahmen für die Heimarbeit ihrer Belegschaft eingeführt haben, stellt dies möglicherweise keine Herausforderung dar. Für andere, die daran gewöhnt sind, Maschinen zu überwachen, zu steuern und…

NEWS | IT-SECURITY | SECURITY SPEZIAL 7-8-2020

Endpoint-Management- und Security-Plattform – Wenn IT-Resilience zum Risikofaktor wird

NEWS | IT-SECURITY | KOMMUNIKATION

E-Mail-basierte Bedrohungen treffen Organisationen dort, wo es sehr schmerzt – beim Geld

Trotz einer Vielzahl an neuen Kommunikationstechnologien steht die altbewährte E-Mail sowohl bei Unternehmen als auch Privatpersonen immer noch hoch im Kurs. Sei es für einfache Nachrichten, Newsletter oder internen Unternehmensdaten. Schätzungen zufolge wurden im Jahr 2019 täglich rund 293,6 Milliarden E-Mails versendet. Ein Großteil davon ist allerdings Spam. Die Varianten sind zahlreich – vom nigerianischen…

NEWS | INFOGRAFIKEN | IT-SECURITY | TIPPS | WHITEPAPER

Analyse eines Cyberangriffs – die Bankenattacke der Carbanak-Gruppe im zeitlichen Verlauf

Experten der Bitdefender-Labs ist es gelungen, den zeitlichen Verlauf eines Angriffs der Carbanak-Gruppe vollständig zu rekonstruieren. Opfer war eine osteuropäische Bank. Die Rekonstruktion aller Aktivitäten der Attacke liefert wertvolle Erkenntnisse für die Sicherung kritischer Infrastrukturen und zeigt die Bedeutung von Endpoint-Security-Maßnahmen auf. Während die Infiltrierung des Netzwerks bereits nach 90 Minuten abgeschlossen war, bewegten sich…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY | SERVICES

Vier Faktoren verändern den Markt für Security-Software

Der Markt für Security-Software verändert sich dramatisch. Das IT-Research- und Beratungsunternehmen Gartner hat die vier treibenden Kräfte hinter der Umwälzung identifiziert: die zunehmende Nutzung von Advanced Analytics, deutlich größere IT-Ökosysteme, die wachsende Akzeptanz von Software as a Service (SaaS) und die Aussicht auf strengere Regulierung und drohende Strafen. Diese Faktoren bringen Unternehmen dazu, neu über…

NEWS | BUSINESS | TRENDS SECURITY | TRENDS 2017 | IT-SECURITY

Früherkennung und Bekämpfung sind die Top-Prioritäten von Unternehmen im Bereich Security für das Jahr 2017

Weltweite Ausgaben für Informationssicherheit werden im Jahr 2017 90 Milliarden US-Dollar betragen. Laut dem IT-Research und Beratungsunternehmen Gartner werden Unternehmen ihre Strategie im Bereich Informationssicherheit im Jahr 2017 ändern. Sie werden sich von einer reinen Prävention abwenden und sich dabei mehr auf Früherkennung und Bekämpfung konzentrieren. Die weltweiten Ausgaben für Informationssicherheit werden im Jahr 2017…

NEWS | TRENDS INFRASTRUKTUR | DIGITALISIERUNG | TRENDS MOBILE | DIGITALE TRANSFORMATION | TRENDS SERVICES | GESCHÄFTSPROZESSE | TRENDS 2016 | INDUSTRIE 4.0 | INFRASTRUKTUR | LÖSUNGEN | STRATEGIEN

Keine Industrie 4.0 ohne digitalisierte Supply Chain

Industrie 4.0 stellt komplett neue Anforderungen an die Logistikprozesse. Smarte Supply Chains steuern Warenflüsse und Prozesse. Supply-Chain-Visibility-Plattformen sind ein entscheidender Technologieschwerpunkt intelligenter Lieferketten. Die sich selbst organisierende Smart Factory und ein komplett neues Ökosystem, das Hersteller, Logistikdienstleister und Kunden mit Hilfe von Digitalisierungstechnologien vernetzt, ist eine Vision des Zukunftsprojekts Industrie 4.0. Jedoch dreht sich der…

NEWS | TRENDS INFRASTRUKTUR | DIGITALISIERUNG | TRENDS 2016 | INFRASTRUKTUR | INFOGRAFIKEN | RECHENZENTRUM | TIPPS

Können die Firmennetze privates Olympia-Streaming verkraften?

Eine Studie [1] zeigt, dass 85 Prozent der Unternehmen weltweit die Leistung des Netzwerks und von Anwendungen während der Sportveranstaltungen in Brasilien stärker überprüfen wollen. So wollen sie sicherstellen, dass die Performance geschäftskritischer Anwendungen nicht durch verstärktes Streaming negativ beeinträchtigt wird. Weniger als die Hälfte aller befragten Unternehmen (43 Prozent) ist überzeugt, dass sie die…

NEWS | TRENDS SECURITY | TRENDS 2016 | IT-SECURITY | STRATEGIEN

Die Top-10-Technologien für Informationssicherheit in 2016

Das IT- und Research-Beratungsunternehmen Gartner hat die Top 10 der Technologien für Informationssicherheit und deren Einfluss auf Sicherheitsunternehmen für 2016 hervorgehoben. Gartner-Analysten präsentierten ihre Ergebnisse auf dem Gartner Security & Risk Management Summit 2016. »Sowohl die Teams als auch die Infrastruktur im Bereich der Informationssicherheit müssen sich anpassen, um die aufkommenden Anforderungen für digitale Geschäfte…

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALE TRANSFORMATION | EFFIZIENZ | TRENDS GESCHÄFTSPROZESSE | TRENDS SERVICES | GESCHÄFTSPROZESSE | SERVICES

Unternehmen beginnen mit digitaler Transformation der Supply Chain

Führungskräfte berichten über eine erhebliche Diskrepanz zwischen dem heutigen Stand der digitalen Transformation ihrer globalen Lieferketten und der Entwicklung, die sie sich schon in den nächsten 5 Jahren erhoffen. Zu dem Ergebnis kommt die internationale Studie »Digitale Transformation der Supply Chain – Stand heute und in fünf Jahren« von Capgemini Consulting und GT Nexus. Die…

IT-SECURITY | LÖSUNGEN | AUSGABE 9-10-2015

Security Intelligence – Cyber-Bedrohungen: Zeit zu handeln

Anbieter sind heute produktiver, flexibler und profitieren von vereinfachter Zusammenarbeit. Durch die allgegenwärtige Vernetzung, die immer häufiger auch Produktionsanlagen umfasst – Stichwort Industrie 4.0 – sind IT-Umgebungen allerdings zunehmend durch Cyber-Bedrohungen gefährdet. Security Intelligence hilft, Angriffe aufzuspüren und schnell sowie effizient darauf zu reagieren.

NEWS | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | EFFIZIENZ | GESCHÄFTSPROZESSE | ONLINE-ARTIKEL | SERVICES

Agilere IT durch gemanagte Schnittstellenebene: Flexibilität versus Stabilität?

Jede Änderung im Geschäftsleben, jede strategische Anpassung fällt mehr oder weniger direkt auf die IT zurück. Ständig werden von der IT-Abteilung mehr Flexibilität, Serviceorientierung und Kosteneffizienz gefordert. Derzeit verschärfen sich die Anforderungen, sollen die IT-Infrastrukturen doch der fortschreitenden Digitalisierung gerecht werden. Bisher stecken die IT-Abteilungen aber noch in Einzelmaßnahmen, wie etwa der Einführung von Cloud…

NEWS | TRENDS SECURITY | IT-SECURITY

Die drei meistbenutzten Angriffsvektoren auf SAP-Systeme

Eine Studie hat die drei häufigsten Vorgehensweisen bei Cyber-Attacken auf SAP-Anwendungen ermittelt. Diese Angriffsvektoren setzen geistiges Eigentum, Finanz-, Kreditkarten-, Kunden-und Lieferantendaten sowie in Datenbanken gespeicherte Informationen der weltweit größten Unternehmen einem hohen Risiko aus. Für seine Studie untersuchte das Onapsis Research Labs hunderte von SAP-Installationen. 95 Prozent dieser SAP-Systeme wiesen Schwachstellen auf, über die Hacker…

NEWS | BUSINESS | TRENDS INFRASTRUKTUR | TRENDS 2015 | INFRASTRUKTUR

Trends 2015 für Logistics Service Provider

Lösungen in der Cloud, bessere Visibility und Kennzahlen zur Umweltfreundlichkeit – das alles waren 2014 große Themen in der Logistikbranche. Experten eines Anbieters von innovativer Supply-Chain-Software [1], präsentieren, was 2015 die Themen und Trends für Logistics Service Provider sein werden: Die Logistikprozesse und damit auch die Anforderungen an die Flexibilität und Dynamik werden immer…

NEWS | BUSINESS | TRENDS SECURITY | IT-SECURITY | TIPPS

Das sind Ihre digitalen Daten auf dem Schwarzmarkt wert

Im Internet ist gut shoppen, chatten – oder Katzenbilder anschauen. Aber wie im realen Leben gibt es neben Spaß, sozialen Netzwerken und tollen Sonderangeboten auch den dunklen Hinterhof, auf dem nachts krumme Geschäfte laufen. Die Rede ist vom Internet-Schwarzmarkt. Das Symantec-Sicherheitsteam beschäftigt sich in einem neuen Blog Post mit diesen Untergrundforen und hat herausgefunden, dass…

IT-SECURITY | TOP-THEMA | AUSGABE 5-6-2014

Der Wechsel von reaktiver zu proaktiver Abwehr – Security Intelligence

Cyber-Attacken sind längst zu einer ernstzunehmenden Gefahr geworden. Ihre Häufigkeit und Qualität haben ungekannte Ausmaße angenommen. Primäre Ziele der Angreifer sind Finanzinstitute, Online-Händler, Handelsketten und Hightech-Unternehmen. Nach Recherchen des Nachrichtenmagazins SPIEGEL wehrt sich beispielsweise das Deutsche Zentrum für Luft- und Raumfahrt (DLR) seit Monaten gegen mutmaßliche Cyber-Angriffe mindestens eines ausländischen Geheimdienstes. Die Situation ist brisant,…