Um ihre Organisation DSGVO-gerecht zu führen, investieren Unternehmen immense Summen. Werden allerdings grundlegende Prinzipien der IT-Hygiene vernachlässigt, ist dieser Aufwand umsonst. Insbesondere die Endpoint Security spielt hier eine tragende Rolle.

Die Endpoint Security, genauer gesagt: die Sichtbarkeit der Endpoints in Echtzeit, ist die Voraussetzung für eine gute IT-Hygiene, ein effektives Risikomanagement und die Einhaltung der Compliance-Vorschriften.

Ob es um die Implementierung von Software, den Einsatz von Dienstleistungen oder die Schulung der Mitarbeiter geht: Um die Anforderungen der DSGVO vollumfänglich zu erfüllen, müssen Unternehmen tief in die Taschen greifen. Doch trotz der hohen Investitionen berichten nicht wenige IT-Verantwortliche von grundlegenden Schwachstellen und Sicherheitslücken innerhalb ihres Netzwerks, die eine ganzheitliche Sichtbarkeit und Kontrolle der Ökosysteme erschweren. Einer aktuellen Studie von Tanium zufolge, werden diese Probleme durch divergierende Interessen von Betriebs- und Sicherheitsteams, veraltete Systeme, die ungenaue Informationen liefern, und eine komplexe, aufgeblähte Tool-Landschaft zusätzlich befeuert [1].

Unsichere Endpoints als Angriffsziele. IT-Verantwortliche ste-hen heute unter großem Druck. Sie müssen die Compliance sicherstellen, sind für den Datenschutz und die Datensicherheit verantwortlich und müssen einen dynamischen Bestand an physischen sowie virtuellen Gerätschaften verwalten. Gleichzeitig haben sie den Auftrag, die eingesetzten Technologien zu einem Wachstumsmotor des Unternehmens zu machen. Um all diesen Anforderungen gerecht zu werden, haben sich viele für punktuelle Lösungen entschieden. Mit der Folge, dass diese oftmals in Silos arbeiten, was die erforderliche Transparenz und Kontrolle erschwert. Cyberkriminellen sind damit Tür und Tor geöffnet. Der Einsatz einer einheitlichen Endpoint-Management- und Security-Lösung, die Gerätedaten zentralisiert, ermöglicht es den IT-Teams, die Sicherheit zu erhöhen und die Zusammenarbeit zwischen operativen Teams und der Security-Abteilung zu fördern.

Doch wie groß die Kluft innerhalb der unternehmensinternen Bereiche immer noch ist, zeigt ein Blick auf eine aktuelle Forrester-Studie [2]. Demnach geben zwei von drei Unternehmen an, dass die Förderung der Zusammenarbeit beziehungsweise die Abstimmung zwischen den beiden Parteien eine große Herausforderung darstellt, sodass das Sicherheitsrisiko steigt. Die Studienteilnehmer sind derweil davon überzeugt, dass eine einheitliche Endpoint-Management- und Security-Lösung unter anderem schnellere Reaktionszeiten und eine verbesserte Datenintegration zur Folge haben wird.

Allerdings haben die Unternehmensverantwortlichen mittlerweile die Problematik erkannt und ihre Budgets und Ressourcen für die Bereiche Security, IT-Operations und Compliance erhöht. Doch diese Maßnahmen alleine können die Probleme nicht lösen. Die Sichtbarkeitslücken bleiben bestehen. Zwar zeigen sich gut zwei Drittel der Studienteilnehmer zuversichtlich, mit Hilfe von Schwachstellen-Scans Risiken umgehend zu erkennen und die erforderlichen Maßnahmen ergreifen zu können. Gleichzeitig ist aber gut die Hälfte davon überzeugt, dass ihnen ein vollständiger, tiefer Einblick in die Hard- und Software-Assets verwehrt bleibt, sodass mögliche Schwachstellen und Risiken unerkannt bleiben könnten. Mit 53 Prozent gibt die Mehrheit der Befragten an, dass die blinden Flecken in ihrer IT-Infrastruktur das Risiko erhöht, Opfer von Cyberattacken zu werden.

Maximale Sicherheit durch einheitliche Endpoint-Management-Plattformen. Eine einheitliche Endpoint-Management- und Security-Plattform ist in der Lage, die Probleme zu lösen, die sich aus den Unstimmigkeiten zwischen Betriebsteams und IT-Abteilungen und dem Wildwuchs an Tools ergeben. Denn sie bietet Skalierbarkeit, kann Schwachstellen weitgehend eliminieren und die Kommunikation zwischen den Parteien verbessern. Der Visibility-Gap-Studie zufolge hat ein Unternehmen durchschnittlich 43 verschiedene Tools für IT-Sicherheit sowie den IT-Betrieb im Einsatz. Es ist daher nicht verwunderlich, dass fast die Hälfte der Befragten Unternehmen angaben, Schwierigkeiten beim Überblick ihrer IT-Landschaft zu haben. Ganze 94 Prozent gaben an, dass sie Endgeräte in ihrem Firmennetz entdeckten, die ihnen zuvor unbekannt waren. Ein vermeidbarer wie gefährlicher Umstand, der durch ein effizientes Endpoint Management ausgemerzt werden kann.

Durch dieses erhalten die Verantwortlichen genauere Echtzeitdaten und profitieren von effizienteren Sicherheitschecks sowie einer verbesserten Datenintegration, sodass sich die Reaktionszeiten verkürzen.

Nimmt der Scan eines Enterprise-Netzwerks Tage oder Wochen in Anspruch, ist das ebenso wenig zeitgemäß wie eine Hub-and-Spoke-Architektur, die eine hohe Netzlast mit sich bringt – bei geringer Genauigkeit. Endpoint-Management-Plattformen verfolgen einen ganz anderen Ansatz: Beispielsweise existieren Endpoint-Management-Systeme, die bis auf Millionen Endpunkte skalieren, ohne an Performance einzubüßen. Dahinter steckt ein Linear-Chain-Konzept: Der mit einem Agenten ausgestattete Client reicht eine vom Server gestellte Anfrage im Peer-to-Peer-Modus an benachbarte Clients weiter, bis das Ende der Verwaltungszone erreicht ist. Der letzte Client der Kette erstattet dem Server dann Rückmeldung. Mithilfe dieser Technik liegen Antworten auf dedizierte Anfragen innerhalb von 15 Sekunden vor. Die hohe Genauigkeit und Performance rührt daher, dass die Plattform für Auswertungen nicht auf aggregierte Daten in einer Datenbank zurückgreifen muss, sondern die nötigen Informationen direkt von den Endpoints einholt.

Doch das ist längst nicht alles: Denn mit Hilfe der Plattform sind nicht nur Abfragen möglich, auch Befehle lassen sich umsetzen. Wird beispielsweise eine Schwachstelle entdeckt, lassen sich die betroffenen Geräte binnen Sekunden ermitteln und wahlweise patchen oder in Quarantäne setzen. Sind betroffene Endpoints gerade offline, können die IT-Verantwortlichen ein Nachholen der Patches vorgeben, sobald sich die Geräte wieder mit dem Unternehmensnetzwerk verbinden. Entscheider sollten bei der Auswahl einer solchen Plattform darauf achten, dass diese modular aufgebaut ist, das heißt, es existieren neben der Kernlösung unterschiedliche Module für diverse Aufgabenbereiche – von der Inventarisierung über das Endpoint Management bis hin zur Incident Response. Dies hat zum Ziel, die komplette Endpoint-Verwaltung und -Absicherung zentral und mittels einer einzigen Plattform zu stemmen.

Christoph Volkmer,

Christoph Volkmer,

VP DACH bei Tanium

[1] https://www.tanium.com/press-releases/tanium-study-81-of-cios-and-cisos-hold-back-from-making-critical-updates-to-keep-the-business-running/

[2] http://site.tanium.com/rs/790-QFJ-925/images/WP-Strained-Relationships-IT-Security-2020.pdf

Illustration: © PAIartist /shutterstock.com

77 Artikel zu „Endpoint-Management“

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | INFRASTRUKTUR

Unified-Endpoint-Management: Client-Verwaltung geht nicht immer per Autopilot

Die Art und Weise, wie IT-Organisationen Endgeräte verwalten, ändert sich massiv. Das heute flächendeckend übliche Verfahren, neue Geräte komplett zu löschen und mit unternehmenseigenen Standard-Installationen zu versehen, wird in einigen Jahren die Ausnahme darstellen. Dafür sorgen Microsoft mit Windows AutoPilot oder auch Apple mit DEP (Device Enrollment Program). Auf absehbare Zeit muss eine UEM-Lösung (Unified-Endpoint-Management)…

NEWS | BUSINESS | TRENDS SECURITY | IT-SECURITY

5 Mythen über Cyber Resilience

Angesichts der wachsenden Bedrohung durch Cyberangriffe wird Cyber Resilience für Unternehmen immer wichtiger. Erst 36 Prozent der Unternehmen haben bisher allerdings ein hohes Resilienz-Level erreicht – so eine aktuelle Studie von Frost & Sullivan und Greenbone Networks. Ist Cyber Resilience nur etwas für große Unternehmen mit hohen IT-Budgets? Elmar Geese, COO bei Greenbone, räumt mit…

NEWS | FAVORITEN DER REDAKTION | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

IoT-Sicherheit: Von Türklingeln und Kühlschränken bis zu Atomreaktoren

Die aktuelle und künftige Relevanz von Cybersicherheit im IoT-Kontext. Da die Welt immer vernetzter wird, werden immer mehr Geräte miteinander verbunden. Der Fitness-Tracker am Handgelenk überträgt drahtlos Daten auf das Smartphone, das wiederum die Entertainment-Hubs in den vernetzten Autos auf der Fahrt steuert. Das Smartphone ist auch der Dreh- und Angelpunkt der meisten Geschäftsverbindungen –…

NEWS | DIGITALISIERUNG | LÖSUNGEN

Digital-Asset-Management-Projekt: Klare Verantwortlichkeiten und ein Fokus auf die Datenqualität

Wer ein DAM einführen möchte, muss zahlreiche Interessen und Ansichten zusammenführen. Für ein erfolgreiches DAM-Projekt ist es nicht nur wichtig, das richtige Tool in Zusammenarbeit mit einem erfahrenen Partner auszuwählen. Die Qualität der Assets und die Akzeptanz der User entscheiden am Ende, ob das DAM-Projekt ein Erfolg wird oder nicht. Vielen Unternehmen stehen bei…

NEWS | TRENDS 2020 | TRENDS SECURITY | INTERNET DER DINGE | IT-SECURITY

Kein Unternehmen kommt ohne IoT-Sicherheit aus – Hohes Potenzial in lernenden Systemen

Das Internet der Dinge setzt sich in großem Stil durch, weil die potenziellen Vorteile immens sind. Ob es sich um Gebäude- und Straßenlichtsensoren, Überwachungskameras, IP-Telefone, Point-of-Sale-Systeme, Konferenzraumtechnik und vieles mehr handelt, das IoT ist im Netzwerk und im Unternehmen längst Realität. Es ist zu einem wesentlichen Teil der Infrastruktur für jedes Unternehmen und jede Branche…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

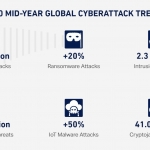

Cyber Threat Report 2020: Microsoft-Office-Dateien häufiger infiziert, Ransomware auf dem Vormarsch

Ransomware-Attacken weltweit steigen um 20 % (Höchststand in USA mit 109 %). Malware-Attacken gehen global um 24 % zurück. Wachstum um 7 % bei Phishing-Versuchen, die sich der Corona-Krise bedienen. Anstieg um 176 % bei Malware-Attacken mit infizierten Microsoft-Office-Dateien. 23 % der Malware-Angriffe über Nicht-Standard-Ports ausgeführt. IoT-Malware-Angriffe nehmen um 50 % zu. Im Bericht analysierte…

NEWS | PRODUKTMELDUNG

Neues IGEL Ready Program öffnet IGEL-Betriebssystem für unbegrenzte Integration von Partnerlösungen

Zahl von 90 Technologiepartnern soll sich bis 2021 verdoppeln – neues Ökosystem erweitert Möglichkeiten, Hardware, Software und Anwendungen in die IGEL-Plattform zu integrieren. IGEL, führender Anbieter eines Edge Operating Systems (OS) für Cloud Workspaces, stellt das IGEL Ready Program vor. Dieses öffnet das IGEL Betriebssystem für jeden Technologiepartner, der seine Produkte integrieren und validieren…

NEWS | INFRASTRUKTUR | IT-SECURITY | STRATEGIEN

Das mobile Büro – Fluch und Segen für Unternehmen

Auch außerhalb des Büros Zugriff auf betriebliche Daten und Anwendungen zu haben und seine Auskunfts- und Handlungsfähigkeit auch unterwegs zu erhalten, ist für viele Arbeitnehmer eine zentrale Anforderung, um dem eigenen Verantwortungsbereich und den Team-Belangen gleichermaßen gerecht werden zu können. Viele Unternehmen billigen den mobilen Datenzugriff auch ohne dedizierte Mobil-Strategie – zugunsten der Mitarbeiterproduktivität, jedoch…

NEWS | IT-SECURITY

Ransomware: Gestern, heute und morgen

Gezielte Ransomware-Angriffe nehmen weiter zu und sie werden noch schlimmer. Ein einziger Ransomware-Angriff kann ein Unternehmen komplett lahmlegen. Bei Ransomware ist nach wie vor der menschliche Faktor das größte Problem. Fortinet brachte drei Mitglieder seines FortiGuard Labs-Teams – Derek Manky, Aamir Lakhani und Douglas Santos – zu einem digitalen Interview über Ransomware zusammen. Zu dritt diskutierten…

NEWS | ONLINE-ARTIKEL | SERVICES

Die veränderte Personalarbeit eröffnet Unternehmen ganz neue Chancen

Zukunftsorientierte Personalarbeit ist ohne moderne HR-Software nicht zu bewältigen Unternehmerische Abläufe optimieren, Verbesserungspotenzial aufdecken: Derzeit verändert unter anderem Corona die Bedingungen für Prozesse und Geschäftsmodelle und treibt allerorts die digitale Transformation noch weiter voran als dies zum Jahresbeginn auf der Agenda vieler Unternehmen stand. Immer mehr Unternehmen erkennen die Dringlichkeit, die Organisation ihrer Struktur und…

NEWS | IT-SECURITY | RECHENZENTRUM | STRATEGIEN

Ein Zero-Trust-Modell mithilfe von FIM und SCM implementieren

Vor inzwischen annähernd zehn Jahren prägte John Kindervag, damals Analyst bei Forrester, den Begriff des »Zero Trust«. Er entwickelte das Modell im Jahr 2010 zu einer Zeit, da viele Unternehmen gerade erst damit begonnen hatten, grundlegende Regelungen zur Cybersicherheit einzurichten. Gleichzeitig gingen Firmen in zu hohem Maße von einer nur angenommenen Sicherheit innerhalb der Grenzen…

NEWS | BLOCKCHAIN | INTERNET DER DINGE | IT-SECURITY

Must Have: IoT-Sicherheit auf Chipebene

Ein entscheidendes Element für IoT-Sicherheits-Chips ist eine Public Key Infrastructure (PKI). Alle IoT-Geräte mit diesen Chips brauchen eine starke Identität, die dann für die sichere Authentifizierung verwendet wird. Das IoT hat sich zweifelsohne zu einer unglaublich erfolgreichen Industrie entwickelt. Umfrageergebnisse von Vanson Bourne und der Software AG aus dem Jahr 2018 unter 800 leitenden…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Unternehmen werden überwiegend durch gestohlene Passwörter gehackt

Organisationen sollten sicherstellen, dass nur konforme Geräte, Benutzer, Anwendungen und Netzwerke auf ihre Dienste zugreifen können. Die EMA-Studie hat untersucht, wie wichtig die Rolle von kontextbezogener Sicherheit und Zero-Password-Authentifizierung dabei ist. MobileIron gibt die Ergebnisse einer Studie bekannt, der zufolge Passwörter nach wie vor die gängigste Authentifizierungsmethode aber auch die Hauptursache für Datenlecks sind. Der…

NEWS | TRENDS 2020 | TRENDS KOMMUNIKATION | KOMMUNIKATION

Deutsche Entscheider verschwenden ein Drittel ihrer Zeit

Im Durchschnitt verbringen deutsche Business- und IT-Entscheider 27 % ihrer Arbeitszeit mit Aufgaben, die keinen entscheidenden Mehrwert für ihr Unternehmen bieten. Dies geht aus der kürzlich durchgeführten Studie »Der Status der Zusammenarbeit« von Vanson Bourne im Auftrag von Dropbox hervor, für die 500 deutsche Business- und IT-Entscheider aus Unternehmen mit mehr als 250 Mitarbeitern befragt…

NEWS | DIGITALISIERUNG | KOMMUNIKATION | AUSGABE 1-2-2020

Workspace 4.0 für den Mittelstand – So gelingt die sichere Kollaboration in der Cloud

Digitale Lösungen gehören mittlerweile selbst bei vielen Mittelständlern zum Alltag – ob in der Produktion oder in der Verwaltung. Dennoch tun sich längst nicht alle leicht damit, wenn es darum geht, vernetzte Strukturen für eine bessere Zusammenarbeit zu implementieren. Obwohl die Vorteile überwiegen, scheinen Sicherheitsbedenken und Aufwand weiterhin zu groß. Doch es gibt Licht am Ende des Tunnels.

NEWS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | KÜNSTLICHE INTELLIGENZ | SERVICES

Wenn die künstliche Intelligenz zum TÜV muss

Künstliche Intelligenz: TÜViT entwickelt gemeinsam mit Fraunhofer AISEC einen Ansatz zur Zertifizierung von KI-Algorithmen. Innovatives Prüfverfahren soll die Vertrauenswürdigkeit von KI-Lösungen messbar machen. Maschinelle Lernverfahren und Systeme der künstlichen Intelligenz (KI) werden bereits heute in zahlreichen IT-Infrastrukturen und vernetzten Endgeräten als zentraler Baustein zur Analyse, Prognose und Steuerung eingesetzt, gleichzeitig wird in Deutschland zunehmend…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN | TIPPS

Ransomware-Angriffe mit Zero Trust bekämpfen: Best Practices gegen Daten-Geiselnahme

Ransomware bleibt ein lukratives Geschäft für Cyberkriminelle. Allein mit der Ransomware-Variante Ryuk erpressten Angreifer bereits Lösegelder von über 3,7 Millionen US-Dollar. Um die Sicherheitsvorkehrungen von Unternehmen zu umgehen, nutzen Hacker mittlerweile häufig anspruchsvolles Spear-Phishing, damit Opfer auf bösartige Links und Anhänge klicken oder verseuchte Webseiten besuchen. Nach der Infektion beginnt der Erpressungstrojaner mit der Verschlüsselung…

NEWS | PRODUKTMELDUNG

IGEL meldet Rekordwachstum und ernennt Jed Ayres zum Global CEO

Dreistelliges Wachstum – Jed Ayres und Heiko Gloge leiteten den Wandel vom Hardware-fokussierten auf ein »Software-First«-Unternehmen ein. IGEL, Anbieter eines Next Generation Edge Operating Systems (OS) für Cloud Workspaces, vermeldet für das vergangene Kalenderjahr 2019 Rekordergebnisse und setzt damit seine schnelle Expansion fort, nicht zuletzt aufgrund der hohen Akzeptanz seines Software-Angebots. Zum 31. Dezember 2019…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | GESCHÄFTSPROZESSE | KÜNSTLICHE INTELLIGENZ

KI-Augmentierung macht den Arbeitsplatz effizienter

Eine Enterprise-Search-Lösung hilft Unternehmen, Informationssilos aufzubrechen und allen Mitarbeitern einen schnellen und ganzheitlichen Zugang zu den benötigten Daten zu verschaffen. Ein Spezialist im Bereich Enterprise Search- und KI-Software, nennt fünf typische Anwendungsbeispiele für KI-Augmentierung [1]. Augmentierung wird im Softwarebereich immer wichtiger: Künstliche Intelligenz erweitert dabei die menschliche Intelligenz. KI-Verfahren wie Machine Learning und fortgeschrittene Textverständnis-Methoden…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Die fünf Cyber-Security-Trends 2020

Im Cyber-Security-Jahr 2019 standen die Zunahme von politisch motivierten Cyber-Threats, aber auch Angriffe auf Smart-Home-Geräte oder das einjährige Bestehen der DSGVO im Fokus. Welche Trends setzen sich im Jahr 2020 fort? Welche neuen Entwicklungen werden erwartet? Stefan Wehrhahn vom IT-Security-Anbieter BullGuard beleuchtet fünf Trends für das Jahr 2020: 5G und Cybersicherheit 5G wird die…