In Unternehmen gerät viel in Bewegung, wenn neue Technologien zur Schaffung von Geschäftsvorteilen eingeführt werden, denn: Oft muss ein Spagat zwischen Sicherheit und Performance gelingen. Diese Entwicklung hat ihre Wurzeln in den sich verändernden Rollen des CIO und des CISO sowie in der strategischen Natur ihrer Zusammenarbeit. Für Führungskräfte kann die Art und Weise, wie sich diese Beziehung entwickelt, möglicherweise den Unterschied ausmachen, ob ihr Unternehmen von der digitalen Transformation profitiert oder ob es ihr Opfer wird.

Niemand würde darüber diskutieren, dass sich die Rolle von CIOs und CISOs dramatisch verändert. Vor zwei Jahrzehnten begannen CIOs als Geschäftsstrategen zu gelten, noch mehr als Technologen, und dieser Trend beschleunigt sich. Und CISOs durchlaufen ebenfalls einen verspäteten, aber ebenso wirkungsvollen Übergang zur Unternehmensführung, anstatt sich nur auf neueste Cybersicherheitsprodukte zu konzentrieren.

An dieser Stelle wird es nach Meinung von Palo Alto Networks interessant: Ohne eine implizite, aufrichtige und gut geplante Abstimmung zwischen dem CIO und dem CISO riskieren Unternehmen, sich in einen Technologiekrieg zu verzetteln, der Hindernisse für den Erfolg und nicht Wege in eine bessere Zukunft schafft.

Im Kern dreht es sich dabei nach Erfahrung des Sicherheitsanbieters um zwei Themen:

Kinship und Dynamic Tension.

Der Begriff Kinship – oder eine Gemeinsamkeit von Zielen – ist nicht neu, zumindest nicht in der Theorie. Business Schools und Fachzeitschriften sprechen seit vielen Jahren über dieses Thema als Voraussetzung für den Führungserfolg. Leider hat es sich nicht immer so abgespielt, wie es auf der Tafel steht.

Der CIO konzentrierte sich darauf, wie Technologie Geschäftsmodelle positiv beeinflussen kann, und der CISO konzentrierte sich darauf, wie Sicherheit das Vertrauen der Kunden in eine Marke stärken kann. Alle wissen aber, dass sie am selben Ort landen müssen, auch wenn es bedeutet, dass sie flexibel sein müssen, wie sie dorthin gelangen.

Relevant ist zudem eine wichtige organisatorische Veränderung: Die steigende Nachfrage, dass Mitarbeiter in einer weitaus dezentraleren Struktur mit Geschäftseinheiten und Entwicklern zusammenarbeiten (DevOps), in der Sicherheit von Anfang an in alle digitalen Transformationsprozesse eingebettet ist (DevSecOps). Es ist eine aufregende Zeit, denn Technologie entfaltet in jeder Branche ihre disruptive Wirkung, indem sie automatisierte Werkzeuge, maschinelles Lernen und andere Innovationen zur Verfügung stellt. Diese verändern unsere Arbeit und die Art und Weise, wie Unternehmen Technologien nutzen.

Kinship ist nach Überzeugung von Palo Alto Networks ein großartiges Konzept und ein starker Drehpunkt für positive Veränderungen. In vielen Unternehmen dürfte dies der einfachere Teil sein. Im Gegensatz dazu kann die Förderung und das Verständnis, wie man von Dynamic Tension, also »dynamischen Spannungen« profitiert, entweder auf den Vorteilen der Kinship aufbauen – oder sie zu einem wertlosen Slogan machen.

Dieses Geben und Nehmen zwischen intelligenten, motivierten, innovativen und auch ego-getriebenen Führungskräften sollte kultiviert und als Kraft-Multiplikator genutzt werden. Im Mittelpunkt dieser dynamischen Spannungen steht die gegenseitige Anerkennung, dass unsere Tagesordnungen manchmal unterschiedlich sind. Wichtig ist es daher eng und ehrlich zu kommunizieren, um Unterschiede zu überbrücken und optimale Geschäftsergebnisse zu erzielen.

Agile Organisation plus Cybersicherheit

CIOs werden zunehmend an ihrer Fähigkeit gemessen, für Geschwindigkeit und Agilität im Unternehmen zu sorgen, und CISOs an ihrer Fähigkeit, erfolgreiche Cybersicherheitsangriffe zu verhindern. Wie jede Führungskraft bestätigen kann, scheinen diese Ziele manchmal gegensätzlich zu sein. Während diese Agenden zu Verwirrung über Prioritäten führen und zur Quelle von Konflikten werden können, obliegt es dem CIO und dem CISO (ohne dass der CEO ihm das Mandat erteilt), alle Fragen der Ausrichtung zu lösen. Der Schlüssel dazu liegt darin, eine agile Organisation zu schaffen, die die Cybersicherheit zum Wohle aller Beteiligten fördert.

Gut umgesetzt, kann diese dynamische Spannung ein starker Katalysator für die Prozessoptimierung sein. Wenn man jedoch mit der dynamischen Spannung nicht richtig umgehen, kann sie für den Unternehmenserfolg auch schädlich sein. Man nehme zum Beispiel die Vorstellung, an wen der CISO berichten soll. Zu diesem Thema gibt es viele Diskussionen, insbesondere um die Frage, ob der CISO zum CIO und seinem Team aufsteigen soll.

Unabhängig davon, an wen sie berichten, benötigen CISOs die Unabhängigkeit von IT-Leitern, um ihre Arbeit richtig zu erledigen – und das betrifft auch die Budgets. Der CISO benötigt ein separates Budget, das vom Budget des CIOs getrennt ist. Die Unabhängigkeit hat jedoch ihren Preis, da sie von beiden Führungskräften verlangt, auf viel höheren Ebenen zusammenzuarbeiten und gemeinsame Ziele im Bereich der Sicherheit zu verfolgen. Oft beobachtet man eine Fehlausrichtung zwischen CIOs und CISOs.

Gelegentlich kommt es aber auch zu beunruhigenden Mischungen aus ungesundem Wettbewerb, die von sogenannten Experten befürwortet wird, die eine falsche Vorstellung von den Vorteilen der Förderung eines kontradiktorischen Umfelds unter Führungskräften haben. Wie ein unruhiger Teenager glauben einige CISOs, dass es einen offenen Wettbewerb mit den CIOs geben sollte. Andererseits gibt es CIOs, die ahnungslos bezüglich des Themas Sicherheit sind, die nicht genügend investieren und der Sicherheit geringe Priorität einräumen.

Gemeinsame Verantwortung für die Sicherheit

Beide Positionen sind falsch und für Unternehmen sogar gefährlich. Die Beteiligten haben eine gemeinsame Verantwortung für die Sicherheit: Häufig liegt die Implementierung und Unterstützung von Sicherheitskontrollen in der Verantwortung von IT-Experten, während die Definition und Bereitstellung einer unabhängigen Überprüfung von Kontrollen in die Zuständigkeit von Infosecurity fällt. Wenn beide Gruppen nicht miteinander kommunizieren und nicht tief miteinander verbunden sind, ist es für ihre Teams oft unmöglich, sich zu einigen.

Klar ist: Die IT- und Infosecurity-Teams orientieren sich an den Vorgaben ihrer Führungskräfte. Wenn der CIO und der CISO nicht auf der gleichen Seite stehen, können sie keine funktionierende Beziehung zwischen ihren Teams garantieren. Das ist etwas, was CEOs und Vorstandsmitglieder sehr, sehr genau beobachten müssen.

Wie können Geschäftsführer die sich vielerorts erst entwickelnde Beziehung zwischen dem CIO und dem CISO als Gewinn und nicht als Verpflichtung nutzen?

- Die richtige Teamstruktur aufbauen.

So senden beispielsweise gemeinsame Scrum-Teams von IT und Infosec mit Sichtbarkeit ihrer Aktivitäten bis in die Führungsetage eine starke Kinship-Botschaft. Ihre Teams müssen sich nicht nur an den Zielen orientieren, sondern auch daran, wie der Fortschritt gemessen wird. IT- und Infosec-Teams müssen auch ein dauerhaftes Programm zur Cybersicherheitshygiene entwickeln und verwalten. - Entwickeln und Fördern der richtigen Kultur.

CIOs und CISOs müssen den Denkansatzstandard für gemeinsame Problemlösungen setzen, der auf offenem Geben und Nehmen von Ideen, Vorschlägen, Tests und Implementierungen basiert. Meinungsverschiedenheiten während des Prozesses sind natürlich und oft sogar wünschenswert. Am Ende müssen sich alle Teammitglieder jedoch an eine Kultur des Engagements für die Ziele und Taktiken des Teams halten.

Palo Alto Networks fordert CIOs und CISOs auf, sich in drei Bereichen zu engagieren, um ihre Partnerschaft zum Wohle des Unternehmens zu verbessern:

- Gemeinsamen priorisieren und strategisieren von Optimierungsmaßnahmen für Prozesse, die sie nicht sofort ansprechen können.

- Verstehen, schätzen und kennenlernen der Welt des anderen.

- Die Teams mit dem Gefühl der Dringlichkeit zu jedem Thema im Zusammenhang mit der Cybersicherheit bringen.

Vor allem aber sollte jeder ein großes Ziel haben: Die Arbeit zu einer positiven Erfahrung zu machen um bessere Ergebnisse zu erzielen. Arbeit ist sicher nicht das Einzige im Leben, aber es ist sicherlich wichtig genug, dass man Wege finden muss, sie zu einem lohnenden Prozess für alle Beteiligten zu machen.

1317 Artikel zu „Sicherheit Team“

NEWS | BUSINESS | EFFIZIENZ | IT-SECURITY

Firmeninterne IT-Sicherheitsteams halbieren Kosten eines Sicherheitsvorfalls

Folgekosten von Cyberattacken im Vergleich zum Vorjahr auf 1,41 Millionen US-Dollar gestiegen; mit SOCs nur 675.000 US-Dollar. 34 Prozent der Unternehmen mit Datenschutzbeauftragten, die von einem Datenverstoß betroffen waren, erlitten keine finanziellen Verluste. Mit der Einführung eines internen IT-Sicherheitsteams lassen sich die durchschnittlichen Kosten eines Cybersicherheitsvorfalls deutlich reduzieren: So schätzen Unternehmen, die über ein…

NEWS | EFFIZIENZ | IT-SECURITY | SERVICES | WHITEPAPER

Sicherheitsteams verdienen einen besseren Ansatz für Erkennung und Reaktion auf Cyberangriffe

Für viele Unternehmen ist das IT-Sicherheitsteam die erste Verteidigungslinie gegen alle bekannten und unbekannten Bedrohungen. Die zentrale Aufgabe solcher Teams besteht darin, Bedrohungen in ihrer gesamten digitalen Umgebung zu identifizieren, zu untersuchen und zu entschärfen. Da die Angreifer zunehmend automatisierter und komplexer vorgehen, verlassen sich Sicherheitsteams auf einen mehrschichtigen Ansatz zur Prävention, wie Palo Alto…

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Schwerwiegende Cyberattacke in Deutschland – Menschliche IT-Sicherheitsteams sind zunehmend überfordert

Die weitreichende Cyberattacke auf Politiker, Journalisten und Prominente in Deutschland schlägt international hohe Wellen. Noch ist wenig über die Hintergründe bekannt, aber der Schaden scheint enorm zu sein. Gérard Bauer, VP EMEA bei Vectra, Experte für KI-basierte Cybersicherheit (künstliche Intelligenz), nimmt Stellung zum Status Quo: »Für ein Land, in dem die Privatsphäre des…

NEWS | EFFIZIENZ | IT-SECURITY | LÖSUNGEN | SERVICES

IT-Sicherheitsteams müssen besonders gefährdete Personen besser schützen

Bekanntlich ist der Mitarbeiter aufgrund seiner menschlichen Stärken und Schwächen das schwächste Glied in der Sicherheitsarchitektur von Unternehmen gegen Cyberkriminelle. Hilfreich ist ein Index zur Bewertung besonders gefährdeter Mitarbeiter durch Cyberangriffe. Proofpoint stellt den Targeted Attack Protection Index (TAP) vor. Dabei handelt es sich um einen Index, mit dessen Hilfe die IT-Security-Teams in den Unternehmen…

NEWS | TRENDS SECURITY | DIGITALISIERUNG | TRENDS SERVICES | TRENDS 2017 | IT-SECURITY | STRATEGIEN

Immer mehr Cyberangriffe: Sicherheitsteams überfordert

Neue Studie zeigt, dass zeitaufwendige Sicherheitsuntersuchungen den effektiven Security-Betrieb bedrohen. Die Studie »Alles im Griff oder völlige Verzweiflung? Stand des IT-Sicherheitsbetriebs« zeigt, dass Unternehmen ständig angegriffen werden und Mühe haben, den Betrieb aufrecht zu erhalten. Der Studie von IDC und Splunk zufolge führen die meisten Unternehmen zeitraubende Sicherheitsuntersuchungen durch und scheitern oft daran, sich effektiv…

NEWS | TRENDS SECURITY | IT-SECURITY | TIPPS

Cyberangriffe unter falscher Flagge täuschen Opfer und Sicherheitsteams

Welche Indikatoren gibt es für die Zuschreibung von Cyberangriffen zu bestimmten Akteuren? Zielgerichtete Cyberangriffe werden teils unter falscher Flagge durchgeführt. Dabei kommen zunehmend diverse Täuschungstechniken wie gefälschte Zeitstempel, Sprachketten oder Malware zum Einsatz, mit denen die Zuschreibung einer Cyberattacke erschwert wird. Operationen können so unter dem Deckmantel nicht existierender Akteure durchgeführt werden. Diese Erkenntnisse gehen…

NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | DIGITALE TRANSFORMATION | TRENDS 2016 | IT-SECURITY | STRATEGIEN

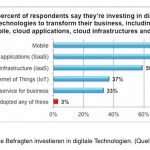

Sicherheitsteams werden als Hindernis betrachtet

Die Ergebnisse der Digital Transformation Security Survey [1], einer weltweit durchgeführten Umfrage unter Entscheidungsträgern in der IT, verdeutlichen, dass das Thema IT-Sicherheit oft als Barriere für die Digitale Transformation gesehen wird. Allerdings erkannten die Befragten, dass die Sicherheitsabteilung bei der Umsetzung digitaler Technologien eine unterstützende Rolle spielen kann, wenn sie frühzeitig in den Planungsprozess einbezogen…

NEWS | TRENDS SECURITY | TRENDS 2015 | IT-SECURITY

IT-Sicherheitsteams müssen das Management zielgerichteter informieren

Die Mehrheit der IT-Security-Verantwortlichen hält Kennzahlen zur Bedrohungserkennung für den idealen Weg, um dem Management die Effektivität von Sicherheitsprogrammen zu demonstrieren. Dennoch nutzt ein Großteil von ihnen dazu nur allgemeine Compliance-Reports. Die geschäftskritische Bedeutung von Cyber-Security können sie so nicht ausreichend vermitteln. Für die Studie »The Gap Between Executive Awareness and Enterprise Security« [1] befragte…

NEWS | IT-SECURITY

Viele leitende Angestellte weichen Cybersicherheits-Richtlinien auf oder ignorieren sie

44 Prozent der in einer Studie befragten IT-Security-Experten aus Deutschland sagen, dass leitende Angestellte in ihrem Unternehmen Cybersicherheits-Richtlinien aufweichen oder ignorieren. Dies ist eines der brisantesten Ergebnisse der von Bitdefender veröffentlichten Studie »Hacked Off!« [1]. Dafür wurden im Rahmen einer internationalen Umfrage unter mehr als 6.000 IT-Security-Experten in acht Ländern auch 515 in Deutschland tätige…

NEWS | IT-SECURITY

Fortune 500-Unternehmen zeigen nicht genug Engagement für die Cybersicherheit

In einem aktuellen Report wurde die Verpflichtung weltweit führender Unternehmen zur Verbesserung ihrer Cybersicherheitsinitiativen untersucht. Dazu hat Bitglass die Fortune 500-Unternehmen des Jahres 2019 betrachtet und öffentlich zugängliche Informationen wie die Inhalte ihrer Websites ausgewertet [1]. Der Report zeigt, dass 77 Prozent der Fortune 500 auf ihren Websites keine Angaben darüber machen, wer für ihre…

TRENDS 2019 | TRENDS WIRTSCHAFT | NEWS | BUSINESS | E-COMMERCE

China 2019: Erfolg, Sicherheit und Gesundheit sind die drei wichtigsten Werte der chinesischen Konsumenten

Der Werte-Index China 2019 analysiert erstmalig Diskussionsbeiträge in chinesischen Social-Media-Kanälen. Die Ergebnisse bieten deutschen Unternehmen wichtige Erkenntnisse über die aktuelle Wertewelt der in China lebenden Menschen. Nach der Studie sind für chinesische Internetnutzer Erfolg, Sicherheit und Gesundheit aktuell die drei wichtigsten Werte. Im Vergleich dazu sind es in Deutschland laut dem Werte-Index 2018 die Werte…

NEWS | BUSINESS | FAVORITEN DER REDAKTION | IT-SECURITY | ONLINE-ARTIKEL

Sicherheit (managen) ist keine One-Man-Show

Die Lösung: Ein kooperativer Ansatz, um Sicherheit in Organisationen zu verwirklichen. Vertrauen gehört zu den erfolgskritischsten Faktoren für Organisationen in der heutigen Zeit. Das Vertrauen von Kunden, Mitarbeitern und Partnern will gewonnen und behalten werden. Neben professionellen Services ergibt es sich zumeist aus nicht-eintretenden Sicherheitsvorfällen und einem umfassenden Schutz der Organisations- und Kundeninformationen. Letzterer wird…

TRENDS 2019 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit: Die Trends des ersten Halbjahrs 2019

Auch in den ersten sechs Monaten des Jahres stand die Cybersicherheit in den Schlagzeilen, sei es aufgrund der Betrugsfälle mit falschem technischem Support oder der Cyberangriffe auf bestimmte Länder. Stormshield hat einen Rückblick des ersten Halbjahres 2019 erstellt und die wichtigsten Tendenzen hervorgehoben. Tendenz: Cyberkriminalität, neues Gesellschaftsphänomen Die Cyberkriminalität schleicht sich zunehmend in…