Die Kriegsführung im Cyberraum beeinträchtigt Innovationen, bedroht kritische Infrastrukturen, vermindert das Wirtschaftswachstum und das, neben dem Diebstahl von Daten und der Störung von Betriebsabläufen.

Ermittlungen haben ergeben, dass die russische Hackergruppe APT28 (Advanced Persistent Threat) auch Fancy Bear, Forest Blizzard oder Pawn Storm genannt, hinter den Cyberangriffen auf E-Mail-Konten der SPD im Januar 2023 steckt. Dieses Ereignis stellt einen weiteren bedeutsamen Meilenstein in der Reihe von Vorfällen dar, mit denen diese Gruppe in Verbindung gebracht wird. Dazu zählen markante Aktionen wie der Hack des Deutschen Bundestages im Jahre 2015 und der Einbruch in das Netzwerk der Demokratischen Partei der Vereinigten Staaten im Vorfeld der Wahlen 2016. Es wurde zudem enthüllt, dass die Gruppe fortschrittliche KI-Dienste nutzt, um ihre Fähigkeiten in der Cyberspionage zu verbessern, besonders in sensiblen Bereichen wie der Kommunikation über Satelliten und der Radarbildgebung.

Massive Auswirkungen des Cyberkriegs. Dieser Vorfall repräsentiert ein weiteres Beispiel für Sicherheitsverletzungen, die im Kontext feindlicher Aktivitäten innerhalb des Cyberraums zu verorten sind. Im jüngsten Cyberwarfare-Bericht hat Armis aufgezeigt, dass die Auswirkungen dieser Art der Kriegsführung weit über den Diebstahl von Daten und die Störung von Betriebsabläufen hinausgehen. Sie beeinträchtigen auch Innovationen, gefährden kritische Infrastrukturen und hemmen das globale Wirtschaftswachstum. Unter den weltweit 2.600 befragten IT-Entscheidungsträgern gaben 60 Prozent an, dass ihre Projekte zur digitalen Transformation entweder verzögert oder aufgrund der mit dem Cyberkrieg verbundenen Risiken vollständig gestoppt wurden. Diese Zahl zeigt einen Anstieg von 55 Prozent und betont damit die zunehmende Bedrohung sowie deren lähmende Auswirkungen auf Innovationen.

Es wird erwartet, dass die jährlichen Investitionen in die digitale Transformation bis zum Jahr 2026 auf 3,4 Billionen US-Dollar ansteigen werden. Allerdings könnte die Cyberkriegsführung diese Fortschritte erheblich bremsen. Viele der aktuell umgesetzten, vielfältigen und schnell fortschreitenden Programme vernachlässigen häufig die notwendige Priorisierung der Cybersicherheit, was sie anfällig für Störungen macht.

Dies ist zunehmend besorgniserregend, da Bedrohungsakteure wie die derzeit diskutierte APT28 auch kritische Infrastrukturen ins Visier nehmen, und zwar nicht nur die Büro-IT, sondern auch die OT-Systeme. Armis Labs, der Forschungszweig des Asset-Intelligence-Experten, meldete außerdem einen bemerkenswerten Anstieg erfolgreicher Cyberangriffe auf Unternehmen, die Geräte der Betriebstechnologie (OT) und des Internets der Dinge (IoT) einsetzen, wie etwa im Gesundheitswesen. Diese Störungen verdeutlichen die zunehmende Gefährdung der öffentlichen Sicherheit und der nationalen Sicherheit. Auch andere Sektoren wie die verarbeitende Industrie, kritische Infrastrukturen und die Informations-technologie waren und sind Ziele der Bedrohungsakteure, was deutlich macht, dass niemand sicher ist.

Verstärkung der Cybersicherheit kritischer Infrastrukturen. Um ihre Verteidigung gegen die eskalierenden Cyberbedrohungen zu stärken, müssen Staaten und Unternehmen sicherstellen, dass die Betreiber kritischer Infrastrukturen nicht nur die NIS2-Richtlinie einhalten, sondern auch hochentwickelte technische Lösungen einsetzen. Dazu gehören fortschrittliche Systeme zur Erkennung von Kompromittierungen und ein umfassendes Management der Angriffsfläche. Es ist ebenso entscheidend, organisatorische Maßnahmen wie regelmäßige Cybersecurity-Schulungen für Mitarbeiter und routinemäßige Sicherheitsüberprüfungen zur Identifikation und Behebung von Schwachstellen zu priorisieren.

Die Verwaltung von Angriffsflächen ist von entscheidender Bedeutung, da sie dabei hilft, alle möglichen Punkte zu identifizieren, an denen ein unbefugter Akteur versuchen kann, Daten in eine Umgebung einzugeben oder aus ihr zu extrahieren. Ein effektives Attack Surface Management beinhaltet die kontinuierliche Erkennung, Inventarisierung, Klassifizierung, Priorisierung und Sicherung dieser neural-gischen Punkte, die Software, Hardware und Cloud-Dienste umfassen können. Durch ein dynamisches Verständnis ihrer Angriffsfläche können Unternehmen proaktiv Verstöße verhindern, anstatt sich reaktiv mit ihnen auseinanderzusetzen zu müssen.

Widerstandsfähigkeit und Wiederherstellung. Darüber hinaus müssen Betreiber kritischer Infrastrukturen umfassende Pläne für die Reaktion auf Vorfälle entwickeln, die detaillierte Strategien zur Eindämmung, Wiederherstellung und Kommunikation enthalten, um die Auswirkungen von Cyberangriffen effektiv zu bewältigen und zu minimieren. Dies ist ein integraler Bestandteil des Prozesses zum Management von Cyberrisiken, der weit über das einfache Scannen von Schwachstellen hinausreicht und die Identifizierung von Bedrohungen, die Risikobewertung, Strategien zur Risikominderung, die fortlaufende Überwachung aller Assets und die kontinuierliche Optimierung umfasst. Durch die Integration dieser Praktiken können die Organisationen die Widerstandsfähigkeit der nationalen Infrastrukturen erhöhen und die rasche Wiederherstellung des Betriebs nach Sicherheitsverletzungen gewährleisten.

Peter Machat,

Peter Machat,

Senior Director Central EMEA

bei Armis

Illustration: © Franz1212, Macrovector | Dreamstime.com

192 Artikel zu „Widerstandsfähigkeit Cyber“

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN

EU Cyber Resilience Act richtig umsetzen: aus den Fehlern der DSGVO lernen

Zahl der vernetzten Geräte wächst bis 2050 weltweit voraussichtlich auf 24 Milliarden – vergrößerte Hacker-Angriffsflächen durch IoT. Der bevorstehende EU Cyber Resilience Act (CRA, EU-Gesetz über Cyberresilienz) stellt einen wichtigen Schritt in der europäischen Cybersicherheitspolitik dar. Er zielt darauf ab, die digitale Abwehr in der Europäischen Union durch einen proaktiven Cybersicherheitsansatz zu verbessern. Im Gegensatz zu…

NEWS | IT-SECURITY | AUSGABE 1-2-2024 | SECURITY SPEZIAL 1-2-2024

Warum Cyberresilienz jetzt so wichtig ist – Den Ernstfall einkalkulieren

NEWS | BUSINESS | IT-SECURITY | AUSGABE 11-12-2023 | SECURITY SPEZIAL 11-12-2023

Cyberrisiken kontrollieren – Wie Business und Cybersecurity besser zusammenarbeiten

In Zeiten einer zunehmenden Abhängigkeit von Technologien und dem rasanten Voranschreiten der digitalen Vernetzung müssen Unternehmen über alle Branchen hinweg die Sicherheit ihrer Systeme und Daten an oberste Stelle setzen. Dabei geht es jedoch längst nicht mehr um die reine Abwehr von Bedrohungen wie Ransomware oder Hackerangriffe. Vielmehr spielt die Cybersicherheit mittlerweile eine grundlegende Rolle, wenn es darum geht, Unternehmen zu Wachstum, Erfolg und einem starken Wettbewerbsvorteil zu verhelfen. Voraussetzung hierfür ist eine enge Zusammenarbeit von IT-Teams und Business-Verantwortlichen sowie Metriken, die die positiven Auswirkungen von Sicherheitsmaßnahmen auf die Geschäftsergebnisse sichtbar machen.

TRENDS 2024 | NEWS | TRENDS SECURITY | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Sicherheitsvorhersagen für 2024: KI-unterstützte Cyberangriffe auf dem Vormarsch

Sicherheitsexperten warnen vor der transformativen Rolle von generativer künstlicher Intelligenz (KI) für die Cyber-Bedrohungslandschaft sowie einer neuen Welle an ausgeklügelten Social-Engineering-Taktiken und Identitätsdiebstahl mithilfe von KI-gestützten Tools. Trend Micro stellt seine Cybersicherheitsvorhersagen für das kommende Jahr vor [1]. Die breite Verfügbarkeit und verbesserte Qualität generativer KI in Verbindung mit Generative Adversarial Networks (GANs) zur…

TRENDS 2024 | NEWS | TRENDS 2023 | TRENDS SECURITY | IT-SECURITY

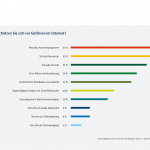

Die Cybersicherheitslage in Deutschland: Mehrheit der Unternehmen verschweigt IT-Sicherheitsvorfälle

Lagebericht des BSI: Cybersicherheit in Deutschland »angespannt bis kritisch«, teilweise »besorgniserregend«. Mehrheit der deutschen Unternehmen verschweigt IT-Sicherheitsvorfälle – Angst vor Reputationsschäden groß. TÜV-Verband: Bewusstsein für Cyberangriffe durch Transparenz schärfen und Cyber Resilience Act vorantreiben. Der Lagebericht des Bundesamtes für Sicherheit in der Informationstechnik (BSI) macht deutlich: Die Bedrohung durch Cyberangriffe in Deutschland ist so…

NEWS | IT-SECURITY | LÖSUNGEN | TIPPS

Cyberangriff legt Kommunen in NRW lahm: Die Bedeutung von Cyberresilienz nach Attacken

Wie verschiedene Medien melden sind nach einem Cyberangriff mehrere Städte und Landkreise im Süden von Nordrhein-Westfalen seit Montag erreichbar. Grund ist Medienberichten zufolge eine Attacke auf den kommunalen Dienstleister »Südwestfalen IT«. Thomas Lo Coco ist Regional Director Central Europe beim IT-Sicherheitsanbieter Absolute Software. Absolute Software sichert kritische Anwendungen auf Betriebssystemebene vom BIOS aus und…

NEWS | IT-SECURITY

NIS2-Richtlinie stärkt europäische Cybersicherheit – was das für Unternehmen bedeutet

Die überarbeitete NIS2-Richtlinie zur Netz- und Informationssicherheit weitet den Kreis der betroffenen Unternehmen deutlich aus und bezieht auch Zulieferer und Dienstleister für kritische Sektoren mit ein. Bei Nichteinhaltung sind nicht nur die Cybersicherheit des eigenen Unternehmens und die Reputation bei Partnern und Kunden in Gefahr – es drohen auch empfindliche Geldbußen. Die digitale Transformation…

NEWS | TRENDS 2023 | TRENDS SECURITY | IT-SECURITY | WHITEPAPER

Cyberresilienz-Programme: Mehr als die Hälfte ist nicht gegen Cyberangriffe gewappnet

Obwohl 86 Prozent der Unternehmen über ein Cyberresilienz-Programm verfügen, mangelt es mehr als der Hälfte der Befragten zufolge an einem ganzheitlichen Ansatz zur Beurteilung der Cyberresilienz. Fast die Hälfte der Befragten (46 Prozent) ist der Meinung, dass ihre Mitarbeitenden trotz jahrelangen Sicherheitsschulungen und Phishing-Tests nicht wüssten, wie sie mit einer Phishing-E-Mail umgehen sollen. 52 Prozent…

NEWS | IT-SECURITY | LÖSUNGEN | SERVICES

Immersive Labs stellt den weltweit ersten umfassenden Score zur Messung der Cyberresilienz von Unternehmen vor

Der neue »Resilience Score« nutzt umfangreiche Benchmarking-Daten und unterstützt Unternehmen dabei, zu belegen, dass ihre Mitarbeitenden für Bedrohungen gerüstet sind. Immersive Labs, der Marktführer im Bereich der mitarbeiterzentrierten Cyberresilienz, stellt den Immersive Labs Resilience Score vor. Dieser gibt Aufschluss darüber, wie gut die Mitarbeitenden eines Unternehmens – basierend auf umfangreichen branchenübergreifenden Benchmarking-Daten von Immersive…

NEWS | TRENDS SECURITY | IT-SECURITY

Beunruhigende Diskrepanz zwischen Vertrauen in Cyberresilienz und tatsächliche Fähigkeiten

82 Prozent der Befragten sind der Meinung, dass sie den durch ihren größten Sicherheitsvorfall im letzten Jahr verursachten Schaden ganz oder teilweise hätten abwenden können, wenn sie besser vorbereitet gewesen wären. Immersive Labs stellt eine in Zusammenarbeit mit Forrester Consulting durchgeführte Studie* vor, in der untersucht wurde, wie Cybersicherheitsverantwortliche die Cyberresilienz ihres Unternehmens –…

NEWS | IT-SECURITY | STRATEGIEN

Cybersicherheit: In 3 Schritten zu einer positiven Sicherheitskultur

Die Debatte über die menschliche Rolle im Rahmen der Cybersicherheit von Unternehmen bewegt sich zunehmend weg von der Betrachtung der Mitarbeitenden als schwächstes Glied und hin zur Maximierung ihres Potenzials als wertvolle erste Verteidigungslinie. Eva Pleger, Regional Director DACH bei Immersive Labs, erklärt, wie Unternehmen diesen Perspektivwechsel in der Praxis vollziehen können. Cybersicherheitsverantwortliche. Bürokaufleute.…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Fünf Tipps für mehr Cyberresilienz im Unternehmen

Einen hundertprozentigen Schutz vor Cyberattacken kann es angesichts zunehmend verteilter Infrastrukturen und immer raffinierterer Angriffsmethoden nicht geben. Im Rahmen einer ganzheitlichen Security-Strategie dürfen sich Unternehmen daher nicht ausschließlich auf die Gefahrenabwehr konzentrieren, sondern müssen sich auch auf den Ernstfall vorbereiten, um die Auswirkungen erfolgreicher Attacken gering zu halten und den Geschäftsbetrieb schnellstmöglich wieder aufnehmen zu…

NEWS | TRENDS 2023 | TRENDS SECURITY | IT-SECURITY

Cybersicherheit in 2022 und 2023 – Bournout-Krise bei Sicherheitsanalysten

Der Beginn eines neuen Jahres bringt eine unwiderstehliche Versuchung mit sich: vorherzusagen, was im Bereich der Cyber Security auf uns zukommen wird. Obwohl jedes Jahr unerwartete Entwicklungen mit sich bringt und auch das Jahr 2022 keine Ausnahme darstellte, wirft Andreas Riepen von Vectra AI, einen weiteren Blick in die Kristallkugel. Klar ist: Aussagekräftige Vorhersagen…

NEWS | TRENDS 2023 | IT-SECURITY

2023: Alte und neue Cyberbedrohungen

Sieben Security-Experten haben für uns erläutert, worauf Unternehmen sich in puncto IT-Sicherheit im kommenden Jahr einstellen müssen. So könnte der Einsatz von Wiperware-Schadsoftware nächstes Jahr verstärkt länderübergreifend stattfinden, während hybride Mensch-Maschine-Angriffe automatisiert Schwachstellen identifizieren, die anschließend von einem menschlichen Experten ausgewertet werden. Zunehmen wird auch Ransomware-as-a-Service im Darknet, um beispielsweise gezielt die Konkurrenz zu…

NEWS | TRENDS 2022 | TRENDS SECURITY | IT-SECURITY | WHITEPAPER

Jeder zweite Cyberexperte ist überzeugt: Deutsche Führungsebene vernachlässigt IT-Sicherheit

Eine aktuelle Studie stellt fest, dass der Vorstand sich der Cyberrisiken zwar bewusst ist, die Priorisierung der Cybersicherheit aber weiterhin eine Herausforderung bleibt. Eine neue Studie von Trellix, dem Experten für Cybersicherheit und innovative XDR-Technologien, zeigt eine Diskrepanz zwischen Cybersicherheitsexperten und der Unternehmensführung. Obwohl ein Bewusstsein auf Vorstandsebene für Cyberrisiken besteht, ist mehr als…

NEWS | TRENDS 2022 | TRENDS SECURITY | IT-SECURITY | TIPPS

Digitalbarometer 2022: Weiter leichtes Spiel für Cyberkriminelle

Studie von BSI und Polizei zeigt: Kenntnisse zum Schutz vor Cyberangriffen sind vorhanden, werden jedoch noch unzureichend umgesetzt. Ein aktuelles Virenschutzprogramm, sichere Passwörter und eine aktuelle Firewall sind die Maßnahmen, die Bürgerinnen und Bürger am häufigsten nutzen, um sich vor Angriffen im Netz zu schützen. Zu einem grundlegenden Basisschutz gehört aber auch, Sicherheitslücken mit…

NEWS | TRENDS SECURITY | IT-SECURITY

Cyberkompetenz in Unternehmen ist enorme Herausforderung

Analyse der Daten von 35.000 Cybersecurity-Experten aus 400 Unternehmen weltweit zeigt, dass zwischen Bekanntwerden neuer Bedrohungen und Aufbau entsprechender Kompetenzen zu deren Abwehr 96 Tage vergehen. Immersive Labs, ein globaler Markt- und Innovationsführer, der es Unternehmen mit seiner Cyber Workforce Optimization Platform ermöglicht, die Cyberkompetenz ihrer Mitarbeiter kontinuierlich zu messen und zu optimieren, stellt…

NEWS | INDUSTRIE 4.0 | IT-SECURITY

Risikobasierter Sicherheitsansatz: Digitale OT-Security und Cybersicherheit benötigen ein Update

Die Cybersicherheitshaltung im Allgemeinen und die digitale Sicherheit der Betriebstechnologie (OT) im Besonderen sind wichtige Maßstäbe für die Resilienz und operative Fähigkeit zur Geschäftskontinuität bei verschärfter Sicherheitslage. In einer Welt, in der ständig neue Bedrohungen auftauchen und Schwachstellen identifiziert werden, müssen Unternehmen einen klaren Überblick über ihre betriebliche Sicherheitslage und einen realisierbaren Aktionsplan…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Zero-Day-Schwachstelle: Cyberkriminelle nutzen Cloud-Anbieter, um Malware zu hosten

HP Inc. analysiert in seinem neuesten HP Wolf Security Threat Insights Report reale Cybersecurity-Angriffe, die durch die Isolierungs-Tools von HP Wolf Security entdeckt wurden [1]. Das HP Forschungsteam stellte unter anderem fest, dass Cyberkriminelle Zero-Day-Schwachstellen ausnutzen. So wurde die Zero-Day-Schwachstelle CVE-2021-40444, die die MSHTML-Browser-Engine mit Microsoft Office-Dokumenten bei der Ausführung von Remote-Code gefährdet…

NEWS | IT-SECURITY | STRATEGIEN

Ansatz um Cybererpresser ins Leere laufen zu lassen

Wiederherstellung nach Ransomware-Angriffen mit Zero Trust Data Management. »Die Bedrohung durch schwerwiegende Ransomware-Angriffe stellt eine klare und gegenwärtige Gefahr für Ihr Unternehmen dar.« Diese Warnung ist eine reale Empfehlung des US-Justizministeriums vom Juni 2021. Nur wenige Tage zuvor hatte Christopher Krebs, der frühere Leiter der Cybersecurity and Infrastructure Security Agency des US-Heimatschutzministeriums, vor dem…