Illustration: Geralt Absmeier

Covid-19 hat viele von uns gezwungen, sich sehr schnell mit neuen Realitäten auseinanderzusetzen. Dazu gehören Remote Learning und Remote Working. Kinder und Erwachsene, Eltern und Lehrer sowie ein großer Teil der Erwerbstätigen sind betroffen.

Mobile Apps und Webanwendungen wurden vor der Corona-Krise in erster Linie im geschäftlichen Umfeld oder im Freizeitbereich eingesetzt. Jetzt bilden diese Tools die Grundlage dafür, wie wir in der digitalen Realität unterrichten und kommunizieren. Wie so oft liegen Chancen und Risiken nahe beieinander. Für Web-optimierte Unternehmen haben die Veränderungen neue Möglichkeiten geschaffen und für eine wachsende Nutzerbasis gesorgt. Auf der anderen Seite steht ein deutliches Gefühl des Unbehagens hinsichtlich der Risiken – und dies bei Privatpersonen und Unternehmen gleichermaßen. Millionen von Anwendungen werden im Cyber-Mesh, den wir Internet nennen, geteilt, verwaltet und genutzt. Das ist ein enormer Zustrom an übertragenen Daten. Ein perfektes Jagdrevier für böswillig agierende Hacker.

Der Wandel birgt Chancen … und Risiken

Das rasante Wachstum und die Entwicklungs- und Innovationsdynamik von Webanwendungen sind leider ein guter Nährboden für gezielte Angriffe. Angriffe, bei denen sensible Daten offengelegt, Schwachstellen ausgenutzt und der Ruf von Unternehmen und Privatpersonen gefährdet werden. Das Web ist zugänglicher denn je. Ob alternde Eltern oder kleine Kinder und so ziemlich alle dazwischen, verlassen sich mittlerweile auf Apps. Sei es privat, aus beruflichen Gründen oder um den Unterricht fortzusetzen. Dazu braucht man wenig bis gar kein technisches Know-how. Internetnutzer von heute suchen nach Web- und Mobilanwendungen, die bequem, schnell, ansprechend, zuverlässig und zugänglich sind. Dabei steht Sicherheit selten an erster Stelle und wird in vielen Fällen nicht einmal in Betracht gezogen. Neueinsteiger und selbst erfahrene Webbenutzer sind oft nicht so sicherheitsbewusst, wie sie es sein könnten. In Kombination mit einer exponentiell wachsenden Bedrohungslandschaft, macht dieser Grad an Fahrlässigkeit die Nutzer anfällig. Den meisten von ihnen ist die Tragweite und das Ausmaß der Bedrohungen, denen sie ausgesetzt sind, nicht ausreichend bewusst, trotz aller Aufklärung zu wichtigen Themen der Cybersicherheit. Aber selbst wer extrem sicherheitsaffin ist, hat vielleicht seinen blinden Fleck was die eigenen Lieblings-Apps anbelangt.

App-Sicherheit – jeder ist wichtig

Für sichere Apps, die den Bedürfnissen und Wünschen der Benutzer entsprechen, sollten Anwendungsentwickler und Owner einen Großteil der Verantwortung übernehmen. Das bedeutet, »Security built-in« bei allen Anwendungen zu berücksichtigen – und das von der Design- und Entwicklungsphase bis in die eigentliche Produktion hinein.

Mitarbeiter und Mitarbeiterinnen, von Führungskräften und Managern bis hin zu Entwicklern und Architekten, sollten wissen, wie man sichere Webanwendungen entwickelt und handhabt. Entwickler und Anbieter stehen unter enormem Zeit- und Wettbewerbsdruck. Wer Sicherheit implementiert, darf damit nicht die Bereitstellung von Funktionen und Feature-Sets verzögern. Dazu braucht man in der Praxis ein ausgewogenes Verhältnis zwischen ausreichender Schulung und geeigneten Tools. Die Owner einer Anwendung müssen sich den Anforderungen von Sicherheitstests und -Schulungen anpassen, wie Haushalte auf der ganzen Welt sich auf Fernunterricht einstellen müssen. Schulungsinstrumente und Ausbildungsressourcen müssen dazu ausreichend flexibel sein. On-Demand-Schulungen oder virtuelle Trainings sind gut geeignet, weil man sie auch bei eng getakteten und variablen Zeitplänen in Anspruch nehmen kann.

Für Entwicklungsteams zahlt es sich aus, eine Lösung zu finden, die sich in die eigene Entwicklungsumgebung integrieren lässt. Das sind Tools, die ein Entwickler direkt in der IDE nutzen kann, also während er den Code schreibt. Wenn man von Anfang an sicheren Code schreibt, tauchen später im Software-Entwicklungslebenszyklus (SDLC) weniger Probleme auf und es ist weniger Nacharbeit erforderlich, um Schwachstellen zu beheben. Dadurch lassen sich Sicherheitsprobleme auf lange Sicht minimieren.

Wem es gelingt, beim Thema Sicherheitsschulung Prioritäten zu setzen, der wird nicht nur bestehende Nutzer (und Kunden) halten, sondern neue hinzugewinnen. Zum Beispiel, weil ein Anbieter das nötige Vertrauen aufbaut, gegen Sicherheitsrisiken gewappnet zu sein. Innovative Produkt-Features gehen dann nicht zu Lasten von Datenschutz und Privatsphäre.

Was können Schüler, Lehrer und Administratoren tun, um die Sicherheit von Apps zu erhöhen?

Bei der Prüfung von Lern-Apps ist es entscheidend, nur mit vertrauenswürdigen Quellen zu arbeiten. Das bedeutet, Organisationen und Anbieter auszuwählen, die Sie kennen und denen Sie vertrauen. Machen Sie im Zweifelsfall Ihre eigenen Hausaufgaben, um sich ein klares Bild von der jeweiligen Ressource oder dem favorisierten Tool zu machen. Seien Sie zurückhaltend, wenn Sie Apps ohne SSL-Zertifikat in Betracht ziehen. Geben Sie Apps den Vorzug, die das grüne Vorhängeschloss in der Browserleiste anzeigen.

Kostenlose Web-Apps sind leistungsfähig und vor allem angesichts schrumpfender Budgets attraktiv. Trotzdem sollten Sie keinerlei personenbezogene Daten austauschen, um kostenlose Dienste zu nutzen. Jeder Anbieter muss auf die eine oder andere Weise sein Geld verdienen.

Dazu werden Benutzerinformationen (in diesem Fall von Schülern, Lehrkräften und Mitarbeitern) an Dritte verkauft.

Verzichten Sie nicht auf sichere Passwörter, sondern setzen Sie wann immer möglich Zwei-Faktor-Authentifizierung ein und klicken Sie nie auf Links in E-Mails, Apps oder Messenger-Anwendungen. Damit sind wir wieder beim Thema Schulungskonzept angelangt. Der erste Schritt besteht darin, alle am Fernunterricht Beteiligten im sicheren Umgang mit den Tools und Anwendungen zu trainieren.

So wie Anbieter der Sicherheitsschulung ihrer Entwickler und Mitarbeiter Vorrang geben sollten, sollten das Schulverwaltungen für Lehrer, Mitarbeiter und Schüler tun. Das sorgt nicht nur für sicherere Anwendungen, sondern für sicherheitsbewusste Nutzer. Angreifer werden klüger. Es spricht aber nichts dagegen, dass Benutzer das auch werden.

Rachel Zahr, Security Solutions Managerin bei Synopsys

AppSec: Softwaresicherheit als Reaktion auf DevOps und digitale Transformation

Die 11. Version des »Building Security In Maturity Model« demonstriert, wie Unternehmen Softwaresicherheit anpassen können, um moderne Software-Entwicklungsparadigmen zu unterstützen.

Synopsys veröffentlichte BSIMM11, die aktuelle Version des Building Security In Maturity Model (BSIMM). BSIMM unterstützt Unternehmen bei der Planung, Ausführung, Analyse und Verbesserung ihrer Softwaresicherheitsinitiativen (SSIs). Die Studie spiegelt die Softwaresicherheitspraktiken von 130 Unternehmen aus unterschiedlichen Branchen wider, darunter Finanzdienstleister, FinTech-Unternehmen, unabhängige Softwareanbieter, Cloud-Anbieter, Unternehmen aus dem Gesundheitswesen, dem IoT sowie Versicherungen und Einzelhandel. BSIMM11 hebt die Arbeit von 8.457 Softwaresicherheitsexperten hervor, die mit ihrem Erfahrungswert über 490.000 Entwickler unterstützen.

Synopsys veröffentlichte BSIMM11, die aktuelle Version des Building Security In Maturity Model (BSIMM). BSIMM unterstützt Unternehmen bei der Planung, Ausführung, Analyse und Verbesserung ihrer Softwaresicherheitsinitiativen (SSIs). Die Studie spiegelt die Softwaresicherheitspraktiken von 130 Unternehmen aus unterschiedlichen Branchen wider, darunter Finanzdienstleister, FinTech-Unternehmen, unabhängige Softwareanbieter, Cloud-Anbieter, Unternehmen aus dem Gesundheitswesen, dem IoT sowie Versicherungen und Einzelhandel. BSIMM11 hebt die Arbeit von 8.457 Softwaresicherheitsexperten hervor, die mit ihrem Erfahrungswert über 490.000 Entwickler unterstützen.

BSIMM dient Firmen als Messlatte, um eigene Initiativen mit den Daten aus der breiteren BSIMM-Community abzugleichen. BSIMM11 zeigt, dass viele Betriebe ihr Software-Sicherheitskonzept in Bezug auf die digitale Transformation und moderne Software-Entwicklungsparadigmen wie DevOps anpassen.

Lesen Sie dazu den BSIMM11 Digest oder laden Sie die vollständige BSIMM11-Studie herunter [1].

»BSIMM ist eine ausgezeichnete Ressource für Führungskräfte im Sicherheitsbereich, die aus den kollektiven Erfahrungen ihrer Kollegen lernen wollen, insbesondere um neu aufkommende Herausforderungen zu bewältigen«, so Mike Newborn, CISO bei der Navy Federal Credit Union, einer Mitgliedsorganisation der BSIMM-Community. »Die größte Herausforderung für die meisten Unternehmen ist aktuell, ein wachsendes Portfolio an Anwendungen vor dem Hintergrund sich ständig weiterentwickelnder, beschleunigter Entwicklungspraktiken abzusichern. BSIMM11 zeigt, wie viele dieser Unternehmen ihre Softwaresicherheitsstrategien anpassen, um sich selbst und ihre Kunden zu schützen, und das, ohne Innovationen zu bremsen oder die Entwicklungsgeschwindigkeit zu beeinträchtigen.«

Trends in BSIMM11

- Von Entwicklern geführte Softwaresicherheitsstrategien tragen erfolgreich zu DevOps-Wertströmen und Ausfallsicherheit bei. BSIMM11 zeigt, dass CI/CD-Instrumentierung und Betriebsorchestrierung zu Standardkomponenten der Softwaresicherheitsinitiativen vieler Unternehmen geworden sind und beeinflussen, wie diese organisiert, konzipiert und ausgeführt werden. Beispielsweise berichten immer mehr Softwaresicherheitsteams an ein AppSec-Team oder einen CTO (im Gegensatz zu einem IT-Sicherheitsteam oder CISO), und sie verändern die Art und Weise, Talente intern zu rekrutieren und zu organisieren.

- Software-definierte Sicherheits-Governance ist nicht mehr nur ein Ideal. Unternehmen sind dabei, einige hochsensible Out-of-Band-Sicherheitsaktivitäten durch automatisierte Aktivitäten zu ersetzen, die durch Ereignisse bei der Ausführung der CI/CD-Pipeline ausgelöst werden. Die Umwandlung von manuellen Prozessen und menschlichen Entscheidungen in Algorithmen ist eine der Methoden, mit der Unternehmen Ressourcenbeschränkungen und Probleme beim Management angehen.

- Aus »Shift left« ist »Shift everywhere« geworden. Die Umsetzung des »Shift-Left-Konzepts« begann einmal mit der wörtlichen Interpretation, einige Sicherheitstests zu einem früheren Zeitpunkt im Entwicklungszyklus durchzuführen und hat sich bis zur Implementierung von Sicherheitsaktivitäten unmittelbar mit der Verfügbarkeit der zu überprüfenden Artefakte entwickelt. Das könnte bedeuten, man hat sich von dort, wo in der Vergangenheit die Aktivitäten durchgeführt wurden, nach links bewegt, in der Praxis ist es aber oftmals auch nach rechts gegangen, z. B. in die Produktion.

- Einführung der FinTech-Vertikale in den BSIMM-Datenpool. Nach sorgfältiger Prüfung des wachsenden Datenpools von Firmen in der Finanzvertikalen ist deutlich geworden, dass eine zusätzliche Vertikale für Firmen notwendig wurde, bei denen es sich effektiv um spezialisierte ISVs für Finanzdienstleistungssoftware handelt.

»Wie moderne Software gebaut und eingesetzt wird, hat sich in den letzten Jahren dramatisch verändert. Und damit haben sich natürlich auch die Maßnahmen geändert, die zur Sicherung dieser Software erforderlich sind«, so Michael Ware, BSIMM-Co-Autor und Senior Director of Technology bei Synopsys. »Unternehmen sind in hohem Maße von Software abhängig, und moderne Methoden haben die Geschwindigkeit der Entwicklung beschleunigt. Folglich gibt es überall mehr Software. Wir müssen uns aber auch noch um all die bereits existierenden Programme kümmern. BSIMM ist ein sich ständig weiterentwickelndes Modell, das die tatsächlichen Praktiken repräsentiert, die von Hunderten von Softwaresicherheitsgruppen auf der ganzen Welt verwendet werden. Darunter einige der fortschrittlichsten Teams der Welt. So bietet BSIMM praktisch Echtzeiteinblicke in die Umsetzung der Änderungen, mit denen wachsende Softwareportfolios geschützt werden.«

Neue Aktivitäten im BSIMM zeigen Verlagerung hin zu DevSecOps

Die drei zu BSIMM10 hinzugefügten Aktivitäten (SM3.4 Integration software-definierter Lebenszyklen-Governance, AM3.3 Überwachung der automatisierten Erstellung von Assets, CMVM3.5 Automatisierte Überprüfung der operativen Infrastruktursicherheit) haben im vergangenen Jahr ein außerordentliches Wachstum verzeichnet. Dies zeigt, dass einige Unternehmen aktiv gewährleisten wollen, dass Softwaresicherheit mit der Geschwindigkeit der Softwarebereitstellung Schritt hält. Die beiden neuen Aktivitäten in BSIMM11 (ST3.6 Einführung ereignisgesteuerter Sicherheitstests, CMVM3.6 Veröffentlichung von Risikodaten für einsetzbare Artefakte) sind ein klarer Nachweis, dass sich dieser Trend fortsetzt.

BSIMM in unterschiedlichen Branchen

BSIMM bietet einzigartige, datengestützte Einblicke in die Beschaffenheit und den Vergleich der relativen Stärken und Schwächen von Software-Sicherheitsinitiativen in einer Vielzahl von Branchen. Cloud, IoT und High-Tech-Unternehmen repräsentieren drei der ausgereiftesten Vertikalen im BSIMM11-Datenpool. BSIMM11 hebt auch die Unterschiede zwischen drei stark regulierten Branchen hervor: Finanzdienstleistungen, Gesundheitswesen und Versicherungen. In der Finanzdienstleistungsbranche, in der Softwaresicherheitsteams vor allen anderen Industriezweigen tätig waren, lassen sich im Vergleich zum Gesundheits- und Versicherungswesen ausgereiftere Praktiken feststellen. Zum ersten Mal präsentiert BSIMM Daten über die High-Tech-Vertikale, die sich nachweislich eng an die Finanzdienstleistungen anlehnt, wobei die primären Deltas (zugunsten von FinTech) bei der Schulung, den Sicherheitstests und den Code-Review-Praktiken auftreten.

[1] Lesen Sie nach Registrierung den BSIMM11 Digest oder laden Sie die vollständige BSIMM11-Studie herunter.

Für eine Live-Diskussion der wichtigsten Ergebnisse der BSIMM11-Studie melden Sie sich bitte zu unserem Webinar am 15. Oktober an.

Über BSIMM

Das 2008 initiierte Building Security In Maturity Model (BSIMM) ist ein Tool zur Erstellung, Analyse und Bewertung von Softwaresicherheitsinitiativen. BSIMM11 ist ein datengesteuertes Modell und Messwerkzeug, das aus der sorgfältigen Untersuchung und Analyse von über 200 Softwaresicherheitsinitiativen entstanden ist und aktuelle Informationen aus der realen Welt von 130 Unternehmen enthält. BSIMM ist ein offener Standard, der ein auf Softwaresicherheitspraktiken basierendes Rahmenwerk enthält, mit dessen Hilfe Unternehmen ihre eigenen Bemühungen im Bereich der Softwaresicherheit bewerten und reifen lassen können. Weitere Informationen finden Sie unter www.bsimm.com.

4495 Artikel zu „App Sicherheit“

NEWS | IT-SECURITY | TIPPS

Checkliste zur Applikationssicherheit: 11 Best Practices

Applikationssicherheit ist ein so umfangreiches wie komplexes Feld. Cyberbedrohungen nehmen weiter zu und ständig drängen neue AppSec-Anbieter auf den Markt. Das macht die Einschätzung, was man wann wie tun sollte oftmals schwierig. Wer seine Anwendungen vor Bedrohungen schützen will, muss sich durch einen wahren Dschungel an Produkten, Diensten und Lösungen kämpfen. Die vorliegende Checkliste zur…

NEWS | IT-SECURITY | STRATEGIEN

Applikationssicherheit: Unsichere Software ist existenzielle Bedrohung

Sie sind versucht, Ihr Budget für Tests zur Applikationssicherheit zu kürzen, um Verluste durch den Shutdown zu decken? Vergessen Sie dabei aber nicht, dass kompromittierte Systeme eine weit größere existenzielle Bedrohung werden können. Nehmen wir an, das Amt für Wasserversorgung stünde vor einer plötzlichen Krise, die den Aufbau einer neuen Infrastruktur erfordert. Wenn man nun…

NEWS | IT-SECURITY | TIPPS

Sechs Mythen gefährden die Applikationssicherheit

Nichts ist wichtiger als die Sicherheit Business-kritischer Applikationen. Im Schadensfall gelangen Daten in unbefugte Hände, die Reputation leidet und enttäuschte Kunden wechseln zur Konkurrenz. Trotzdem ergreifen Manager und IT-Verantwortliche nicht die notwendigen Sicherheitsmaßnahmen, kritisiert René Bader, Lead Consultant Secure Business Applications EMEA bei NTT Security. Der Sicherheitsexperte entzaubert sechs irreführende, weit verbreitete Mythen, die die…

NEWS | IT-SECURITY | SERVICES | TIPPS

Woran uns der Whatsapp-Hack erinnert: Internetsicherheit ist Einstellungssache

Nur selten bekommt der gemeine Nutzer oder die Öffentlichkeit mit, wenn ein raffinierter Schädling sich verbreitet oder eine neue Sicherheitslücke aus der üblichen Masse heraussticht und ausgenutzt wird. Dankbar haben die Medien vorige Woche den Whatsapp-Hack aufgegriffen: Es wurde bekannt, dass sich über eine Sicherheitslücke bei dem Messenger-Dienst Schadsoftware auf dem Smartphone installieren lässt. Die…

NEWS | BUSINESS PROCESS MANAGEMENT | FAVORITEN DER REDAKTION | GESCHÄFTSPROZESSE | INFRASTRUKTUR | STRATEGIEN | TIPPS

Die Sicherheit muss zuerst kommen: Die wichtigsten Tipps für App-Entwickler

Unternehmen für App-Entwicklung, die sich einen Namen machen wollen, kommen nicht ohne ausführliche Recherche und Marktsondierung aus. Egal ob es darum geht, Business-Lösungen zu entwickeln oder Apps für alle möglichen privaten Anwendungsbereiche. Unabhängig vom Projekt sollte man eine Sache zuerst angehen nämlich Cybersicherheit. Es liegt schließlich auch im Interesse des Entwicklers App auf den Markt…

NEWS | IT-SECURITY | TIPPS

BSI warnt vor Sicherheitslücke in Apple-Betriebssystem

Das Bundesamt für Sicherheit in der Informationstechnik (BSI) warnt vor einer schwerwiegenden Sicherheitslücke im Apple-Betriebssystem macOS 10.13 (High Sierra), die es ermöglicht, sich ohne die Eingabe eines Passwortes mit vollen administrativen Rechten auf einem diesem System anzumelden. Bei betroffenen Computern können mit dem Nutzernamen »root« und einer leeren Passwortzeile Sicherheitseinstellungen überwunden werden, indem mehrfach auf…

NEWS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | GESCHÄFTSPROZESSE | INFRASTRUKTUR | TRENDS 2017 | IT-SECURITY | SERVICES | WHITEPAPER

Die zehn größten Risiken für Web-Applikationen: neue Sicherheitslage für Web-Anwendungen

Erstmals seit vier Jahren hat die Non-Profit Organisation Open Web Application Security Project (OWASP) die größten Risiken für Webanwendungen, die sogenannten OWASP Top 10, aktualisiert [1]. Die OWASP Top 10 richten sich an Entwickler, Sicherheitsberater, Projektmanager, Sicherheitsbeauftragte von Unternehmen und Organisationen und klären über die Konsequenzen der wichtigsten Sicherheitslücken bei Web-Anwendungen auf. Die Daten beruhen…

NEWS | KOMMUNIKATION | AUSGABE 7-8-2017

Höhere Reichweite und mehr Sicherheit – Mitarbeiter-Apps gehen der IT zur Hand

NEWS | BUSINESS | TRENDS SECURITY | EFFIZIENZ | TRENDS 2017 | IT-SECURITY

Nur knapp die Hälfte der Unternehmen schult Mitarbeiter regelmäßig zur IT-Sicherheit

Fast drei Viertel sehen IT-Sicherheit als Basis für eine erfolgreiche Digitalisierung. Tendenz: Leichte Fortschritte bei IT-Sicherheitsmaßnahmen gegenüber 2016. Aber: IT-Sicherheitsverantwortliche sehen weiterhin hohen Verbesserungsbedarf, insbesondere bei Technik und Organisation. Nicht einmal jedes zweite Unternehmen in Deutschland (46 Prozent) schult seine Mitarbeiter regelmäßig zur IT-Sicherheit; immerhin 18 Prozent planen solche Schulungen. Das ist ein deutlicher…

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | INFRASTRUKTUR | IT-SECURITY | SERVICES | STRATEGIEN | TIPPS

Vier gewinnt: Warum die Verwendung von App-ID die IT-Sicherheit deutlich erhöht

Der Netzwerkverkehr war früher leichter zu verwalten. Ports und Protokolle korrelierten direkt mit den entsprechenden Anwendungen. Das Blockieren eines Ports bedeutete das Blockieren einer Anwendung. Die Natur von Anwendungen hat sich zwischenzeitlich jedoch massiv verändert. Sie sind immer schwieriger exakt zu identifizieren und spielen immer seltener nach den »Regeln«. Ports lassen sich nicht mehr Anwendungen…

NEWS | TRENDS SECURITY | TRENDS MOBILE | TRENDS GESCHÄFTSPROZESSE | TRENDS SERVICES | TRENDS E-COMMERCE | TRENDS 2017 | IT-SECURITY | SERVICES

Banking-Apps: Sieben Sicherheitslöcher pro App

Untersuchung zeigt: Mobile Bankanwendungen sind hochgefährdet. 500 Millionen Nutzer weltweit betroffen. Pradeo Lab, ein Unternehmen im Bereich Sicherheit von Terminals und mobilen Anwendungen, hat 50 Apps der Top-100-Banken weltweit auf Sicherheitslücken hin überprüft. Das Ergebnis ist alarmierend: Jede Anwendung weist im Durchschnitt sieben verschiedene Gefahrenstellen auf. Keine einzige überprüfte App ist ohne Sicherheitsmangel. Gerade für…

NEWS | KOMMUNIKATION | SERVICES | TIPPS

Sicherheitsrisiken von Online-Dating-Apps für Unternehmen

Neue Studie unterstreicht Risiken von Online-Dating-Apps auf unternehmenseigenen und BYOD-Geräten. Pünktlich zum Valentinstag hat Flexera Software eine neue Application-Readiness-Studie zum Thema Online-Dating-Apps veröffentlicht [1]. Der Report verdeutlicht das Risiko für Unternehmen, deren Mitarbeiter Online-Dating Apps auf unternehmenseigenen oder auf BYOD-Geräten (Bring-Your-Own-Device) nutzen. Für die Studie wurden 25 Apple iOS Apps getestet, mit den folgenden Ergebnissen…

NEWS | TRENDS SECURITY | TRENDS MOBILE | IT-SECURITY | TIPPS

Sicherheitsrisiko durch illegale Apps

DarkSideLoader verwendet Signierungszertifikate von Unternehmen für illegale App Stores. Die IT-Security-Experten von Proofpoint fanden auf mobilen Geräten von Angestellten Apps, die es im Apple App Store nicht gibt. Sie stammen aus einem illegalen Store, der eine Million kostenpflichtige Apps kostenlos zur Verfügung stellt. Dabei wird eine Methode genutzt, mit der Apps über einen Unternehmens-Store per…

NEWS | TRENDS SECURITY | TRENDS MOBILE | INFOGRAFIKEN | IT-SECURITY

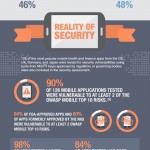

Problematische Sicherheit von mobilen Apps

Der Großteil der mobilen Gesundheits- und Finanz-Apps weist erhebliche Schwachstellen auf. Prüfsiegel garantieren keine Sicherheit. Der fünfte »State of Application Security Report« [1] liefert neue erschreckende Ergebnisse zur Sicherheit von mobilen Anwendungen. Dabei wurden insgesamt 126 der beliebtesten mobilen Gesundheits- und Finanz-Applikationen aus Deutschland, den USA, UK und Japan analysiert. Darüber hinaus ließ Arxan die…

IT-SECURITY | TIPPS

Sicherheitslücke ermöglicht unbemerkten Lauschangriff auf Apple-Nutzer

FireEye hat eine Sicherheitslücke entdeckt, die iOS-Apps ermöglicht, unbegrenzt im Hintergrund zu laufen und Apples Sicherheitsvorkehrungen zu umgehen. Sie wurde von Apples Sicherheitsteam bestätigt und in Version iOS 8.4.1. behoben. Sie gilt für alle älteren Versionen jedoch nach wie vor. Die Sicherheitsforscher von FireEye nennen diese Sicherheitslücke Ins0mnia. Im Normalfall beendet das iOS-System alle im…

NEWS | IT-SECURITY

Jede 20. Android-App verwundbar: Sicherheitslücke in Apache Cordova

Es gibt eine Sicherheitslücke in Apache Cordova bis zur Version 4.0.1, über die Änderungen an Android-Apps möglich sind. Von dieser Lücke sind 5,6 Prozent aller Apps in Google Play betroffen. Trend Micro hat Apache über die Lücke informiert. Die Lücke befindet sich in einer Cordova-Funktionalität, in der sekundäre Konfigurationsvariablen und Preferences aus Intent Bundles in…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS MOBILE | IT-SECURITY | KOMMUNIKATION | TIPPS

Mangelnde App-Sicherheit, Spyware und Geheimdienste: Smartphone-Nutzer dürfen Sicherheit nicht zu leicht nehmen

App-Sicherheit, Malware, Datenschutz und Privatsphäre dürfen nach Einschätzung von IT-Sicherheitsexperten Christian Heutger weder unter Android noch unter iOS auf die leichte Schulter genommen werden: »Spyware ist auf dem Vormarsch. Nach Informationen von Alcatel-Lucent stieg in 2014 die Infektionsrate mobiler Geräte um 25 Prozent, sodass weltweit rund 16 Millionen Mobilgeräte mit Malware verseucht sind. Hinzu kommt,…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS MOBILE | IT-SECURITY | KOMMUNIKATION

Zu viele Sicherheitslücken in mobilen Apps und Geräten

Eine Studie kommt zum Ergebnis, dass mobile Applikationen und Geräte gravierende Sicherheitsmängel aufweisen [2]. Fast 40 Prozent der größeren Unternehmen, darunter viele aus der Fortune-500-Liste, kümmern sich zu wenig um die notwendigen Sicherheitsvorkehrungen bei der Entwicklung mobiler Apps für ihre Kunden. Zudem sind sowohl die unternehmenseigenen mobilen Geräte wie auch private Geräte der Mitarbeiter, die…

NEWS | TRENDS SECURITY | TRENDS MOBILE | IT-SECURITY | KOMMUNIKATION

Sicherheitslücken bei Millionen beliebter Apps

Die Studie »Out of Pocket: A Comprehensive Mobile Threat Assessment of 7 Million iOS and Android Apps« bietet umfassenden Einblick in die Auswertung von Sicherheitslücken bei Smartphone-Apps [1]. Sie zeigt, dass Malware für Android-Smartphones zu einer allgegenwärtigen Gefahr wird und auch iOS-Geräte immer mehr Sicherheitsrisiken ausgesetzt sind. Mitarbeiter von FireEye haben im Zeitraum von Januar…