Applikationssicherheit ist ein so umfangreiches wie komplexes Feld. Cyberbedrohungen nehmen weiter zu und ständig drängen neue AppSec-Anbieter auf den Markt. Das macht die Einschätzung, was man wann wie tun sollte oftmals schwierig. Wer seine Anwendungen vor Bedrohungen schützen will, muss sich durch einen wahren Dschungel an Produkten, Diensten und Lösungen kämpfen. Die vorliegende Checkliste zur Anwendungssicherheit enthält 11 Best Practices, die Ihnen als Orientierung dienen, um Anwendungen und Daten optimal zu schützen.

11 Best Practices zur Risikominimierung und zum besseren Schutz von Daten:

- Beseitigen Sie Schwachstellen bevor Anwendungen in Produktion gehen. Um Anwendungssicherheit zu gewährleisten, bevor der Entwicklungsprozess abgeschlossen ist, sollten Sie Sicherheitsbelange umfassend berücksichtigen: in den Entwicklungsteams (Mitarbeiter), in den Prozessen und bei den verwendeten Tools (Technologie).

- Kümmern Sie sich um Sicherheit in Architektur, Design sowie bei Open-Source- und Fremdkomponenten. Wenn Sie lediglich in Ihrem proprietären Code nach Fehlern suchen oder Penetrationstests im System durchführen, übersehen Sie vermutlich eine nicht unbeträchtliche Anzahl von Schwachstellen in Ihrer Software.

- Setzen Sie Sicherheitstools ein, die sich in die Entwicklerumgebung integrieren lassen. Eine Möglichkeit ist ein IDE-Plugin zu verwenden, mit dem Entwickler die Ergebnisse von Sicherheitstests direkt in der verwendeten IDE zurückgemeldet bekommen. Also noch während sie an dem betreffenden Code arbeiten.

- Stellen Sie sich einen »AppSec-Werkzeuggürtel« zusammen. Hier sollten sämtliche Lösungen greifbar sein, die helfen, Risiken zu senken. Ein effektiver AppSec-Werkzeuggürtel sollte integrierte Lösungen enthalten, die Risiken bei der Anwendungssicherheit von Anfang bis Ende angehen. Die Tools sollten Schwachstellen in proprietärem Code, bei Open-Source-Komponenten sowie innerhalb von Laufzeitkonfiguration und -verhalten erkennen.

- Analysieren Sie Ihr Risikoprofil, damit Sie Ihre Anstrengungen bündeln können. Um zu wissen, worauf es ankommt, brauchen Sie ein Team erfahrener Sicherheitsexperten. Dieses Team analysiert ein Anwendungsportfolio schnell und effektiv und ermittelt das spezifische Risikoprofil für jede Anwendung und deren Umgebung.

- Entwickeln Sie ein Programm, um im Bereich AppSec Kompetenzen auf- und auszubauen. Vergewissern Sie sich, dass Sie sich auf die Maßnahmen konzentrieren, die einen maximal positiven Einfluss auf das Softwaresicherheitsprogramm haben, und die gleichzeitig möglichst geringe Kosten verursachen.

- Schulungen zu den Chancen und Risiken von AppSec. Qualitativ hochwertige Schulungen unterstützen Sicherheitsteams ihre Kompetenz in Sachen Applikationssicherheit zu verbessern.

- Stocken Sie das interne Personal auf, um Qualifikations- und Ressourcenlücken zu schließen. Finden Sie einen vertrauenswürdigen Partner, der On-Demand Expertentests durchführt, die Ressourcenzuweisung optimiert und kosteneffizient eine vollständige Testabdeckung Ihres Portfolios gewährleistet.

- Stellen Sie sicher, dass Sie die Risiken und Kontrollmaßnahmen Ihres Cloud-Sicherheitsanbieters verstehen. Es ist wichtig, dass alle Abteilungen informiert und von Vorneherein in den Prozess einbezogen sind. Die Teams in der Unternehmenssicherheit, der Entwicklung und im Betrieb müssen wissen, wie sie mit den neu aufgedeckten Sicherheitsrisiken umgehen, die bei einer Migration in die Cloud auftreten.

- Entwickeln Sie einen strukturierten Plan, um Sicherheitsinitiativen mit der Cloud-Migration zu koordinieren. Sobald Sie die Risiken vollständig verstanden haben, erstellen Sie einen Fahrplan für Ihre Cloud-Migration. So gehen Sie sicher, dass alle Teams koordiniert handeln und die Prioritäten klar sind.

- Erstellen Sie Sicherheitspläne, die Best Practices der Cloud-Sicherheit beschreiben. Solche Pläne unterstützen Entwicklungsteams und Systemintegratoren dabei, Cloud-Anwendungen sicherer zu entwickeln und zu implementieren.

Erstellen Sie Ihre eigene Checkliste zum Aktionsplan

Anwendungssicherheit ist kein Ereignis und schon gar kein einmaliges. Sie ist eher eine kontinuierliche Reise. Wer Applikationssicherheit effektiv umsetzen will, der kommt nicht umhin, Sicherheit in den gesamten Software Development Life Cycle (SDLC) einzubauen, und das ohne Lieferzeiten zu verlängern. Mit diesen Best Practices sind Sie auf dem richtigen Weg.

Boris Cipot, Synopsys

103 Artikel zu „Anwendungssicherheit“

NEWS | IT-SECURITY

Cloud-native Anwendungssicherheit: Viele sichern die Tür, lassen aber das Fenster offen

Wenn Unternehmen den Lebenszyklus bei der Entwicklung ihrer Anwendungen optimieren und beschleunigen und diese dann in der Cloud bereitstellen möchten, wird die Sicherheit zu einer größeren Herausforderung. Cloud-native Anwendungen sind komplexer und weisen mehr Abhängigkeiten auf, weshalb sie auch schwieriger zu sichern sind. Traditionelle Ansätze drehen sich im Kreis: Es wird lediglich reagiert, um die…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Drei Prognosen zur Anwendungssicherheit für 2020

Das sind die drei wichtigsten Trends im Bereich Anwendungssicherheit für 2020: Steigende Komplexität, Open Source und DevSecOps. Veracode veröffentlichte vor Kurzem die zehnte Ausgabe ihres jährlich erscheinenden State of the Software Security (SoSS) Reports [1]. In diesem beschreibt der Anwendungssicherheitsspezialist, wie sich die Sicherheit von Software und Applikationen im Laufe der letzten Jahre entwickelt hat…

NEWS | IT-SECURITY | SERVICES

Vier Erkenntnisse aus einem Jahrzehnt Anwendungssicherheit

Bedrohungen bleiben auf hohem Niveau, aber neue Ansätze können helfen. Bereits seit 2009 veröffentlicht der Anwendungssicherheitsspezialist Veracode jedes Jahr seinen State of Software Security (SoSS) Report. Zur zehnjährigen Ausgabe liegt es da natürlich nahe, einen Vergleich zu ziehen und einen Blick auf die Entwicklungen in der letzten Dekade zu werfen. Zunächst fällt auf, dass die…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Finanzsektor auf dem vorletzten Platz bei Anwendungssicherheit

67 Prozent aller Finanzanwendungen stellen Risiko dar. Finanzdaten hochattraktives Ziel für Cyberkriminelle. Banken und andere Finanzinstitutionen haben den Ruf, aufgrund der sensiblen Finanzinformationen, die sie verarbeiten, über ausgereifte Sicherheitsmaßnahmen zu verfügen. Allerdings zeigt der jüngste »State of Software Security Report« von Veracode, dass der Finanzsektor ebenso mit Sicherheit zu kämpfen hat, wie andere Branchen.…

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES | STRATEGIEN | TIPPS

5 vermeidbare Fehler in der Anwendungssicherheit

Die Aktivitäten der IT-Sicherheit erzielen häufig nicht die erwünschten Resultate. Dass in solchen Fällen guter Rat teuer ist, ist eine Binsenweisheit. Denn oftmals sind es relativ simple Dinge, die die effiziente Umsetzung einer Sicherheitsstrategie behindern. Julian Totzek-Hallhuber, Solution Architect bei CA Veracode, nennt fünf vermeidbare Fehler in der Anwendungssicherheit. Keine Risikobewertung von Anwendungen Kunden sollten…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | SERVICES

IT-Experten besorgt über die Daten- und Anwendungssicherheit in Cloud-Umgebungen

Daten- und Anwendungssicherheit sowie die Sichtbarkeit des Datenverkehrs sind die größten Probleme beim Einsatz von Public Clouds. Dies ist das Ergebnis einer Umfrage bei über 350 IT-Professionals in Unternehmen mit mehr als 1.000 Mitarbeitern, die in erster Linie für Cloud-Implementierungen und deren Management verantwortlich [1]. Danach machen sich über 90 Prozent der Befragten Sorgen um…

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | SERVICES | TIPPS

DevSecOps: Wie sich Microservices auf die Anwendungssicherheit auswirken

Die Architektur von Software verändert sich grundlegend – Microservices sind auf dem Vormarsch. Drei zentrale Herausforderungen, die das für die Anwendungssicherheit mit sich bringt. Microservices sind im Software Development schon seit mehreren Jahren auf dem Vormarsch. Viele kleine Services anstatt einzelner monolithischer Applikationen zu entwickeln, bietet in der Tat zahlreiche Vorzüge. Eine kleine Auswahl der…

NEWS | IT-SECURITY | TIPPS

Fünf Herausforderungen für die Anwendungssicherheit

Cloud-, Web- und mobile Anwendungen spielen für viele Unternehmen aus den verschiedensten Branchen eine bedeutende Rolle beim Vorantreiben ihrer Innovationsfähigkeit. Mit dem vermehrten Einsatz von miteinander vernetzten Technologien steigt jedoch auch das Risiko für potenzielle Angriffe von Cyberkriminellen, die sich über Sicherheitslücken Zugriff auf die IT-Infrastruktur verschaffen. Leider wird aufgrund der Vielzahl von Applikationen nur…

NEWS | TRENDS 2020 | TRENDS CLOUD COMPUTING | CLOUD COMPUTING

SD-WAN ermöglicht Unternehmen eine bessere Multi-Cloud-Konnektivität

Viele Unternehmen setzen Multi-Cloud-Strategien ein, um mehrere Cloud-Plattformen zu nutzen und eine wachsende Anzahl von SaaS- und Unternehmens-Workloads mit unterschiedlichen Anforderungen an Leistung und Service zu unterstützen. Um User aus allen Standorten mit Cloud-Anwendungen zu verbinden, muss der Datenverkehr gewöhnlich zum Rechenzentrum des Unternehmens über eine vorhandene ältere WAN-Infrastruktur mit herkömmlichen Routern über private MPLS-Verbindungen…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Corona-Lockdown sorgt für wachsendes Bewusstsein für Cybersicherheit

Aktuelle Umfrage zeigt, dass Mitarbeiter Sicherheitstrainings ernst nehmen, aber dennoch riskantes Verhalten an den Tag legen. Trend Micro veröffentlicht neue Umfrageergebnisse, die zeigen, wie Mitarbeiter im Home Office mit der Cybersicherheit umgehen. Nahezu drei Viertel der Remote-Mitarbeiter (72 Prozent weltweit, 69 Prozent in Deutschland) geben an, dass sie sich seit Beginn des Lockdowns bewusster…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Sicherheitsproblem: HTTPS-Kommunikation gehört auf den Prüfstand

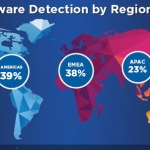

Laut jüngstem Internet Security Report zielen groß angelegte Malware-Kampagnen vor allem auf Deutschland ab. Der aktuell veröffentlichte WatchGuard Internet Security Report für das erste Quartal 2020 bringt erneut spannende Erkenntnisse zur weltweiten Lage der IT-Sicherheit ans Licht. So wurde beispielsweise erstmals ein genauerer Blick auf die Verteilwege von Malware geworfen – mit aufrüttelnden Ergebnissen: Über 67…

NEWS | IT-SECURITY | STRATEGIEN

Applikationssicherheit: Unsichere Software ist existenzielle Bedrohung

Sie sind versucht, Ihr Budget für Tests zur Applikationssicherheit zu kürzen, um Verluste durch den Shutdown zu decken? Vergessen Sie dabei aber nicht, dass kompromittierte Systeme eine weit größere existenzielle Bedrohung werden können. Nehmen wir an, das Amt für Wasserversorgung stünde vor einer plötzlichen Krise, die den Aufbau einer neuen Infrastruktur erfordert. Wenn man nun…

NEWS | CLOUD COMPUTING | ONLINE-ARTIKEL | TIPPS | WHITEPAPER

Was sollte man beim Cloud Computing unbedingt machen – und was besser nicht?

Dos and Don’ts: Was geht und was geht nicht in der Welt der Wolken. Cloud Computing wird seit Jahren genutzt. Sei es in Form von Public oder Private Cloud, als SaaS, IaaS, PaaS oder auch als Kombinationsform wie Hybrid, Virtual Private oder Multi Cloud. Vorteile sehen Unternehmen dabei immer in der Flexibilität von Umfang und…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | TIPPS

Agile Sicherheit: fünf Tipps für Sicherheitsverantwortliche

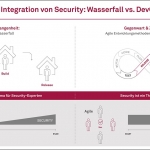

Seit rund drei Jahren ist ein spürbarer Paradigmenwechsel in der Softwareentwicklung zu beobachten: Statt im Wasserfallmodell wird nun mit agilen Entwicklungsmethoden gearbeitet – oftmals kombiniert mit DevOps-Ansätzen. Im Bereich IT-Security verändert diese Entwicklung auch die Arbeitsmodelle von IT-Sicherheitsexperten. Waren früher die Ziele eines Softwareentwicklungsprozesses durch Fachkonzepte relativ früh abgesteckt, können sich heute die Funktionen…

NEWS | IT-SECURITY

BOM: Open-Source-Risiken (immer) im Auge behalten

Es ist kaum anzunehmen, dass Oberstufenschüler ihrem Berufsberater »Chief Inventory Officer« als ihren persönlichen Traumberuf vorschlagen – falls es diesen Titel überhaupt gibt. Er klingt auf jeden Fall kaum nach Glamour, Prestige oder aufregender Tätigkeit – vielmehr nach eintöniger Arbeit wie in noch nicht komplett vergangenen Tagen: mit dem Klemmbrett im Warenlager. Dennoch ist…

SECURITY SPEZIAL 5-6-2020 | AUSGABE 5-6-2020 | NEWS | IT-SECURITY

Sensible Mitarbeiter durch Security Awareness Trainings – Auf den Content kommt es an

AUSGABE 5-6-2020 | NEWS | CLOUD COMPUTING | LÖSUNGEN | SERVICES

Hybrid-Cloud – Über den Wolken

Digitalisierung und Cloud werden in einem Atemzug genannt und sind aus dem Alltag nicht wegzudenken. Software-as-a-Service (SaaS) und Pay-per-Use sind etabliert und die Diskussionen rund um die Sorgen und Probleme ebben immer mehr ab. Wie steht es in der Praxis tatsächlich um deren Nutzung und Akzeptanz? Ein Gespräch mit André Vogt, Senior Vice President EIM bei der CENIT AG.

NEWS | CLOUD COMPUTING | SERVICES | TIPPS

4 Tipps für die Kostenoptimierung von auf Amazon EC2 laufenden Cloud-Lösungen

Durch die starken ökonomischen Verwerfungen im Zuge der Corona-Pandemie steigt der Druck auf die IT-Abteilungen, eine bessere Kosteneffizienz zu erreichen. Diese sogenannte Cost Governance erstreckt sich auch auf Cloud-Lösungen. Doch wie senken Unternehmen die Kosten ihrer Cloud-Lösungen? Der folgende Beitrag gibt einige Tipps dazu am Beispiel von Amazon EC2. McKinsey empfiehlt Unternehmen in seinen…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Führungskräfte der Chefetage sind eine Schwachstelle in der mobilen Sicherheit von Unternehmen

74 % der IT-Entscheidungsträger geben an, dass C-Level-Entscheider am ehesten lockere mobile Sicherheitsrichtlinien fordern, obwohl sie stark von Cyberangriffen betroffen sind. MobileIron veröffentlichte die Ergebnisse seiner »Trouble at the Top«-Studie. Aus der Umfrage geht hervor, dass die C-Suite die Gruppe innerhalb einer Organisation ist, die am ehesten lockere mobile Sicherheitsrichtlinien fordert (74 %) –…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | IT-SECURITY

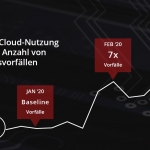

Externe Angriffe auf Cloud-Accounts um das Siebenfache gestiegen

Cloud-Nutzung in Unternehmen um 50 Prozent gestiegen. Deutlicher Anstieg von Cyberangriffen auf Cloud Services durch vermehrtes Home Office. Cisco, WebEx, Zoom, Microsoft Teams und Slack verzeichnen Nutzungsanstieg von 600 Prozent. Im Zuge der Covid-19 Krise hat sich ein Großteil des Arbeitslebens in das Home Office verlagert und Unternehmen müssen plötzlich mit einer Vielzahl neuer…