2020 brachte zahlreiche Herausforderungen für Unternehmen. Viele Arbeitnehmer mussten aufgrund der COVID-19-Pandemie über Nacht von Zuhause arbeiten. Sie benötigen daher sichere Arbeitsumgebungen, die gleichzeitig den Zugang zu allen relevanten Anwendungen ermöglichen. Der Verizon 2020 Data Breach Investigations Report zeigte nun, dass Cyberkriminelle diese Umstellung ausnutzen, um neue Wege zu finden, Anwendungen anzugreifen. Um dies zu verhindern, müssen Unternehmen ihre IT-Infrastrukturen kontinuierlich auf Schwachstellen untersuchen. Die beste Methode, um Anwendungen nachhaltig zu schützen, ist die Kombination von Manual Penetration Testing (MTP) und der Automatisierung der AppSec-Prozesse. Julian Totzek-Hallhuber, Solution Architect bei Veracode, klärt auf.

Die digitale Welt ist stets im Wandel: Während für den ersten State of Software Security Report von Veracode im Jahr 2009 1.591 Anwendungen untersucht wurden, stieg diese Zahl in 2020 auf 85.000 [1]. Auch der prozentuale Anteil von Anwendungen mit Schwachstellen nahm zu: in 2009 enthielten 72 Prozent der gescannten Anwendungen mindestens eine Schwachstelle und in diesem Jahr sind es 83 Prozent. Neben der gestiegenen Zahl an Anwendungen und Schwachstellen verändert sich gleichzeitig auch die Arbeitswelt. Im Zuge der COVID-19-Pandemie und der damit einhergehenden steigenden Zahl von Mitarbeitern im Home-Office müssen alle Anwendungen flexibel, effizient und sicher über die physischen Grenzen des Unternehmens hinweg verfügbar sein. Um potenziellen Angreifern einen Schritt voraus zu sein, können IT-Experten verschiedene Methoden nutzen: Günstig und schnell ist ein Rückgriff auf Technologien zur Automatisierung in der Anwendungssicherheit. Dabei fehlt den Algorithmen jedoch ein tieferes Verständnis für Geschäftsprozesse, das Menschen beim kosten- und zeitintensiveren MTP bieten können.

Menschliche Expertise für Anwendungssicherheit: Manual Penetration Testing

Sogenannte Pen-Tester arbeiten beim MTP mit verschiedenen Tools, um manuell Schwachstellen bei Anwendungen aufzudecken. Neben diesen identifizieren sie auch mögliche Folgen eines Angriffs. Dieser Prozess bringt verschiedene Vorteile mit sich. Zum einen wird im MTP die einzigartige und individuelle Kreativität der Pen-Tester genutzt und deren menschliches Verständnis für komplexe Geschäftsprozesse. Durch den Rückgriff auf vielfältige Tools können die Tester potenzielle Gefahren explorativ identifizieren. Außerdem ermöglicht MTP In-Depth-Tests und gibt so einen detaillierten Überblick über den Status Quo der Sicherheit der Anwendungen, der wiederum mithilfe der menschlichen Expertise der Tester evaluiert und analysiert werden kann.

Gleichzeitig bringt MTP aber auch gewisse Nachteile mit sich. So gestaltet sich die Integration des Verfahrens in den Entwicklungsprozess oftmals schwierig und verlangsamt bestimmte Aktivitäten innerhalb der IT. Soll das gesamte Anwendungsportfolio überprüft werden, entstehen zusätzlich noch hohe Kosten. Des Weiteren können IT-Experten zwischen den einzelnen Tests noch selbst Sicherheitslücken verursachen, die davor nicht da waren. Auch können die Ergebnisse der Untersuchungen zwischen den einzelnen Testern variieren, wodurch Ambiguitäten entstehen, die den Prozess wiederum verlangsamen.

Automatisierung für umfassende Erkenntnisse

Die Automatisierung der AppSec-Prozesse hingegen erfolgt durch die Integration eines kontinuierlichen Scans in den DevOps-Prozess und das Sicherheitsmanagement des Unternehmens.

Dieser Ansatz bietet im Vergleich zu MTP andere wichtige Vorteile. IT-Experten können Automatisierung direkt in die Entwicklungsprozesse integrieren und bei Bedarf alle Stadien des Vorgangs überprüfen. Dies spart nicht nur Zeit, sondern ermöglicht eine zusätzliche Skalierbarkeit der Technologie. Dadurch können alle Anwendungen eines Unternehmens effektiv und nachhaltig gescannt werden. Auch der Kostenfaktor bei der Automatisierung stellt einen Vorteil gegenüber MTP dar. Durch automatisierte Prozesse im AppSec-Programm können Unternehmen mit geringen Kosten umfassende Sicherheitsrichtlinien etablieren.

Aber auch Automatisierung hat seine Schattenseiten. Traditionelle Automatisierungstechnologien können nur Sicherheitsrisiken abwehren, die sie bereits kennen. Schwachstellen mit unbekannter Struktur können in dieser Methode also nicht erkannt und abgewehrt werden, hierzu bedarf es die menschliche, kreative Analysekompetenz der Tester. Sollten die automatisierten Prozesse auf On-Premise-Tools durchgeführt werden, ergibt sich ein weiterer Problempunkt. In diesem Falle kann die Zertifizierung beziehungsweise Evaluierung der Risiken nicht zwangsläufig als unabhängig betrachtet werden.

Risiken explorativ identifizieren und Anwendungen automatisiert sichern

Unternehmen müssen jetzt erkennen, dass es nicht »Entweder-oder« heißt, wenn es um eine optimale Anwendungssicherheit geht. MTP bietet sich vor allem an, wenn es gilt, geschäftskritische Anwendungen zu überprüfen oder neue Arten von Cyberangriffen zu identifizieren. Durch die Automatisierung hingegen kann ein skalierbares AppSec-Programm zur Verfügung gestellt werden, das das Anwendungsportfolio umfassend schützt. Unternehmen profitieren letztlich also von einer Kombination aus menschlicher Expertise und Kreativität sowie einer Automatisierung der AppSec-Prozesse.

[1] https://www.veracode.com/state-of-software-security-report

Forschungsschwerpunkte

Durch DevSecOps ist das Thema Sicherheit in den Mittelpunkt der modernen Entwicklung gerückt. Sicherheits- und Entwicklungsteams werden jedoch von unterschiedlichen Metriken geleitet, und das kann die Ausrichtung auf ein gemeinsames Ziel erschweren. Die Problematik verschärft sich zusätzlich, weil es den meisten Sicherheitsteams an Wissen fehlt, wie moderne Anwendungsentwicklung tatsächlich abläuft. Microservices-gesteuerte Architekturen, Container und serverfreie Lösungen haben die grundsätzliche Dynamik, wie Entwickler Code erstellen, testen und einsetzen, verändert.

Application Security Tools werden infolgedessen zusammengeführt. Unternehmen sind allerdings sowohl mit der Zahl der auftauchenden Probleme als auch mit den Überschneidungen durch den Einsatz unterschiedlicher Testtools überfordert. Prioritäten zu setzen und Schadensbegrenzung zu betreiben, ist unter diesen Bedingungen nicht unbedingt einfacher geworden. Integrierte Plattformen zur Anwendungssicherheit versprechen Abhilfe und sind gefragt.

Um einen tieferen Einblick zu bekommen, hat ESG 378 Fachleute aus IT, Cybersicherheit und Anwendungsentwicklung in Organisationen in Nordamerika (USA und Kanada) befragt. Alle Befragten beschäftigen sich mit sicheren Tools und Prozessen zur Anwendungsentwicklung.

Diese Studie hat folgende Untersuchungsziele:

- Analyse der Kaufabsichten von Teams, die Lösungen zur Kontrolle der Anwendungssicherheit während des Entwicklungsprozesses suchen und eine Einschätzung der Käuferpräferenzen hinsichtlich von Lösungen zur Anwendungssicherheit von verschiedenen Anbietern.

- Bestimmen, inwieweit Sicherheitsteams moderne Entwicklungsmodelle und Bereitstellungspraktiken verstehen und an welchen Stellen Sicherheitskontrollen erforderlich sind, um Risiken zu minimieren.

- Verstehen welche Triggerpunkte Investitionen in die Anwendungssicherheit beeinflussen, und nach welchen Kriterien Entscheidungsträger Kaufentscheidungen priorisieren und zeitlich festlegen.

- Erkenntnisgewinn in die Dynamik zwischen Entwicklern und Cybersicherheitsteams in Bezug auf die Bereitstellung und Verwaltung von Lösungen für die Anwendungssicherheit.

Highlights auf einen Blick

- Die meisten der Befragten schätzen ihre Programme zur Anwendungssicherheit als solide ein, obwohl viele trotzdem noch anfälligen Code ausbringen. Ein verlässliches Programm zur Anwendungssicherheit bedeutet ganz offensichtlich nicht, dass Unternehmen keinen anfälligen Code mehr pushen. Der Unterschied liegt darin, dass diejenigen, die solchen Code pushen, dies wissentlich und mit einem gründlichen Verständnis der Risiken tun, die sie eingehen. Die Anwendungssicherheit erfordert es, potenzielle Risiken kontinuierlich ein- und abzuschätzen, einschließlich von Entscheidungen bezüglich der Priorisierung. Im besten Fall ist es Entwicklungsteams dann möglich, Risiken zu minimieren und gleichzeitig wichtige Lieferfristen einzuhalten.

- Es sind unterschiedliche Test-Tools erforderlich, um das Potpourri der aktuellen Anwendungsentwicklungs- und Bereitstellungsmodelle abzusichern. Während die Anwendungssicherheit also gereift ist, war bisher keine einzige Testtechnik in der Lage, alle Sicherheitsrisiken zu minimieren und so Entwicklungsteams zu unterstützen. Teams müssen verschiedene Tools einsetzen, häufig von unterschiedlichen Anbietern, um den gesamten SDLC abzusichern. Wie welche Tools eingesetzt werden, ist von Unternehmen zu Unternehmen verschieden und hängt von den individuellen Prioritäten ab. Die meisten Unternehmen entscheiden sich aber für einen „Cocktailmix“ aus unterschiedlichen Werkzeugen, um alle Sicherheitsanforderungen abzubilden.

- Developer Security Trainings sind derzeit noch lückenhaft und uneinheitlich. Es fehlen Trainings, die gezielt die Sicherheitskompetenz von Entwicklern verbessern. Während die meisten Unternehmen ihren Entwicklern ein gewisses Maß an Sicherheitsschulungen anbieten, tun dies mehr als 50 % der Befragten nur in einem jährlichen Turnus oder noch seltener. Häufig zeichnen Development Manager für diese Schulung verantwortlich. In vielen Organisationen liegt die Last aber auf den Schultern der Application Security Analysts. Sie initiieren Schulungen für Teams oder einzelne Entwickler, die bereits nachweislich zu viele Sicherheitsprobleme eingeschleppt haben.

- Der rasche Zuwachs an AppSec-Testtools ist für viele ein Problem. Mehr als ein Drittel der Befragten konzentriert sich bei seinen Investitionen auf Konsolidierung. Wie in vielen anderen Bereichen auch, setzen manche Unternehmen so viele Tools ein, dass sie Schwierigkeiten haben, sie zu integrieren und zu verwalten. Das senkt die Effektivität des Programms, und Firmen wenden überproportional viele Ressourcen allein zur Verwaltung dieser Tools auf. Fast ein Drittel der befragten Unternehmen ist von diesem Problem betroffen und plant zukünftig Investitionen, um den starken Zuwachs an Tools zu konsolidieren und die Verwaltung zu vereinfachen.

- Unternehmen investieren – mehr als die Hälfte plant, die Ausgaben für die Anwendungssicherheit gegenüber dem Vorjahr deutlich zu erhöhen. Während 44 % der Unternehmen Investitionen für die Anwendungssicherheit in der Cloud planen, konzentriert sich ein Drittel auf die Konsolidierung von Tools zur Vereinfachung der Prozesse. Andere Unternehmen planen, einen höheren Prozentsatz in die Nutzung von Test-Tools für Entwicklungsteams und Anwendungen zu investieren.

Laden Sie das E-Book nach Registrierung in englischer Sprache:

107 Artikel zu „Anwendungssicherheit“

NEWS | IT-SECURITY

Cloud-native Anwendungssicherheit: Viele sichern die Tür, lassen aber das Fenster offen

Wenn Unternehmen den Lebenszyklus bei der Entwicklung ihrer Anwendungen optimieren und beschleunigen und diese dann in der Cloud bereitstellen möchten, wird die Sicherheit zu einer größeren Herausforderung. Cloud-native Anwendungen sind komplexer und weisen mehr Abhängigkeiten auf, weshalb sie auch schwieriger zu sichern sind. Traditionelle Ansätze drehen sich im Kreis: Es wird lediglich reagiert, um die…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Drei Prognosen zur Anwendungssicherheit für 2020

Das sind die drei wichtigsten Trends im Bereich Anwendungssicherheit für 2020: Steigende Komplexität, Open Source und DevSecOps. Veracode veröffentlichte vor Kurzem die zehnte Ausgabe ihres jährlich erscheinenden State of the Software Security (SoSS) Reports [1]. In diesem beschreibt der Anwendungssicherheitsspezialist, wie sich die Sicherheit von Software und Applikationen im Laufe der letzten Jahre entwickelt hat…

NEWS | IT-SECURITY | SERVICES

Vier Erkenntnisse aus einem Jahrzehnt Anwendungssicherheit

Bedrohungen bleiben auf hohem Niveau, aber neue Ansätze können helfen. Bereits seit 2009 veröffentlicht der Anwendungssicherheitsspezialist Veracode jedes Jahr seinen State of Software Security (SoSS) Report. Zur zehnjährigen Ausgabe liegt es da natürlich nahe, einen Vergleich zu ziehen und einen Blick auf die Entwicklungen in der letzten Dekade zu werfen. Zunächst fällt auf, dass die…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Finanzsektor auf dem vorletzten Platz bei Anwendungssicherheit

67 Prozent aller Finanzanwendungen stellen Risiko dar. Finanzdaten hochattraktives Ziel für Cyberkriminelle. Banken und andere Finanzinstitutionen haben den Ruf, aufgrund der sensiblen Finanzinformationen, die sie verarbeiten, über ausgereifte Sicherheitsmaßnahmen zu verfügen. Allerdings zeigt der jüngste »State of Software Security Report« von Veracode, dass der Finanzsektor ebenso mit Sicherheit zu kämpfen hat, wie andere Branchen.…

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | IT-SECURITY | KOMMUNIKATION | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES | STRATEGIEN | TIPPS

5 vermeidbare Fehler in der Anwendungssicherheit

Die Aktivitäten der IT-Sicherheit erzielen häufig nicht die erwünschten Resultate. Dass in solchen Fällen guter Rat teuer ist, ist eine Binsenweisheit. Denn oftmals sind es relativ simple Dinge, die die effiziente Umsetzung einer Sicherheitsstrategie behindern. Julian Totzek-Hallhuber, Solution Architect bei CA Veracode, nennt fünf vermeidbare Fehler in der Anwendungssicherheit. Keine Risikobewertung von Anwendungen Kunden sollten…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | TRENDS CLOUD COMPUTING | CLOUD COMPUTING | INFRASTRUKTUR | IT-SECURITY | SERVICES

IT-Experten besorgt über die Daten- und Anwendungssicherheit in Cloud-Umgebungen

Daten- und Anwendungssicherheit sowie die Sichtbarkeit des Datenverkehrs sind die größten Probleme beim Einsatz von Public Clouds. Dies ist das Ergebnis einer Umfrage bei über 350 IT-Professionals in Unternehmen mit mehr als 1.000 Mitarbeitern, die in erster Linie für Cloud-Implementierungen und deren Management verantwortlich [1]. Danach machen sich über 90 Prozent der Befragten Sorgen um…

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | SERVICES | TIPPS

DevSecOps: Wie sich Microservices auf die Anwendungssicherheit auswirken

Die Architektur von Software verändert sich grundlegend – Microservices sind auf dem Vormarsch. Drei zentrale Herausforderungen, die das für die Anwendungssicherheit mit sich bringt. Microservices sind im Software Development schon seit mehreren Jahren auf dem Vormarsch. Viele kleine Services anstatt einzelner monolithischer Applikationen zu entwickeln, bietet in der Tat zahlreiche Vorzüge. Eine kleine Auswahl der…

NEWS | IT-SECURITY | TIPPS

Fünf Herausforderungen für die Anwendungssicherheit

Cloud-, Web- und mobile Anwendungen spielen für viele Unternehmen aus den verschiedensten Branchen eine bedeutende Rolle beim Vorantreiben ihrer Innovationsfähigkeit. Mit dem vermehrten Einsatz von miteinander vernetzten Technologien steigt jedoch auch das Risiko für potenzielle Angriffe von Cyberkriminellen, die sich über Sicherheitslücken Zugriff auf die IT-Infrastruktur verschaffen. Leider wird aufgrund der Vielzahl von Applikationen nur…

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Data Science für die IT-Sicherheit: KI-Human-Teams können Cyberangreifer stoppen

Trotz der erstaunlichen Fortschritte bei der Leistung der künstlichen Intelligenz in den letzten Jahren ist keine KI perfekt. Tatsächlich wird die Unvollkommenheit einer KI in der Regel durch die Messung der Genauigkeit des Modells an einem Testdatensatz deutlich gemacht. Perfekte Ergebnisse werden weder erwartet noch sind sie üblich. Christopher Thissen, Data Scientist bei Vectra…

NEWS | CLOUD COMPUTING | IT-SECURITY | TIPPS

Cloud Security: Mit 7 Schritten sicher in die Wolke

llustration: Absmeier, Die Cloud ist dank ihrer Flexibilität und Kapazität im Vergleich zu herkömmlichen Rechen- und Speichermethoden mittlerweile ein wichtiges Standbein für viele Unternehmen geworden. Doch wie bei herkömmlichen Speicher- und File-Sharing-Methoden entstehen auch durch die Cloud spezifische Datensicherheitsprobleme. Ein pragmatischer, datenzentrierter Ansatz kann den Weg in die Wolke jedoch übersichtlich umsetzbar machen. Im Folgenden…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Security: Public Cloud-Umgebungen voller vernachlässigter Workloads, Authentifizierungsproblemen und »lateral Movement«-Risiken

Mehr als 80 Prozent der Unternehmen haben mindestens einen vernachlässigten, internetbezogenen Workload, d.h. er läuft auf einem nicht unterstützten Betriebssystem oder ist seit mindestens 180 Tagen ungepatcht. Fast 25 % der Unternehmen verwenden keine Multi-Faktor-Authentifizierung um den Root-Benutzer ihrer Cloud-Accounts, den Super-Administrator, zu schützen. Fast die Hälfte der Organisationen hat Internet-Workloads, die Geheimnisse und…

NEWS | IT-SECURITY | TIPPS

Checkliste zur Applikationssicherheit: 11 Best Practices

Applikationssicherheit ist ein so umfangreiches wie komplexes Feld. Cyberbedrohungen nehmen weiter zu und ständig drängen neue AppSec-Anbieter auf den Markt. Das macht die Einschätzung, was man wann wie tun sollte oftmals schwierig. Wer seine Anwendungen vor Bedrohungen schützen will, muss sich durch einen wahren Dschungel an Produkten, Diensten und Lösungen kämpfen. Die vorliegende Checkliste zur…

NEWS | TRENDS 2020 | TRENDS CLOUD COMPUTING | CLOUD COMPUTING

SD-WAN ermöglicht Unternehmen eine bessere Multi-Cloud-Konnektivität

Viele Unternehmen setzen Multi-Cloud-Strategien ein, um mehrere Cloud-Plattformen zu nutzen und eine wachsende Anzahl von SaaS- und Unternehmens-Workloads mit unterschiedlichen Anforderungen an Leistung und Service zu unterstützen. Um User aus allen Standorten mit Cloud-Anwendungen zu verbinden, muss der Datenverkehr gewöhnlich zum Rechenzentrum des Unternehmens über eine vorhandene ältere WAN-Infrastruktur mit herkömmlichen Routern über private MPLS-Verbindungen…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Corona-Lockdown sorgt für wachsendes Bewusstsein für Cybersicherheit

Aktuelle Umfrage zeigt, dass Mitarbeiter Sicherheitstrainings ernst nehmen, aber dennoch riskantes Verhalten an den Tag legen. Trend Micro veröffentlicht neue Umfrageergebnisse, die zeigen, wie Mitarbeiter im Home Office mit der Cybersicherheit umgehen. Nahezu drei Viertel der Remote-Mitarbeiter (72 Prozent weltweit, 69 Prozent in Deutschland) geben an, dass sie sich seit Beginn des Lockdowns bewusster…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

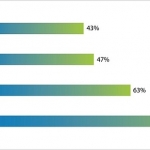

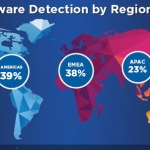

Sicherheitsproblem: HTTPS-Kommunikation gehört auf den Prüfstand

Laut jüngstem Internet Security Report zielen groß angelegte Malware-Kampagnen vor allem auf Deutschland ab. Der aktuell veröffentlichte WatchGuard Internet Security Report für das erste Quartal 2020 bringt erneut spannende Erkenntnisse zur weltweiten Lage der IT-Sicherheit ans Licht. So wurde beispielsweise erstmals ein genauerer Blick auf die Verteilwege von Malware geworfen – mit aufrüttelnden Ergebnissen: Über 67…

NEWS | IT-SECURITY | STRATEGIEN

Applikationssicherheit: Unsichere Software ist existenzielle Bedrohung

Sie sind versucht, Ihr Budget für Tests zur Applikationssicherheit zu kürzen, um Verluste durch den Shutdown zu decken? Vergessen Sie dabei aber nicht, dass kompromittierte Systeme eine weit größere existenzielle Bedrohung werden können. Nehmen wir an, das Amt für Wasserversorgung stünde vor einer plötzlichen Krise, die den Aufbau einer neuen Infrastruktur erfordert. Wenn man nun…

NEWS | CLOUD COMPUTING | ONLINE-ARTIKEL | TIPPS | WHITEPAPER

Was sollte man beim Cloud Computing unbedingt machen – und was besser nicht?

Dos and Don’ts: Was geht und was geht nicht in der Welt der Wolken. Cloud Computing wird seit Jahren genutzt. Sei es in Form von Public oder Private Cloud, als SaaS, IaaS, PaaS oder auch als Kombinationsform wie Hybrid, Virtual Private oder Multi Cloud. Vorteile sehen Unternehmen dabei immer in der Flexibilität von Umfang und…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | TIPPS

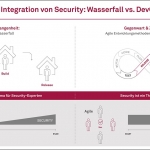

Agile Sicherheit: fünf Tipps für Sicherheitsverantwortliche

Seit rund drei Jahren ist ein spürbarer Paradigmenwechsel in der Softwareentwicklung zu beobachten: Statt im Wasserfallmodell wird nun mit agilen Entwicklungsmethoden gearbeitet – oftmals kombiniert mit DevOps-Ansätzen. Im Bereich IT-Security verändert diese Entwicklung auch die Arbeitsmodelle von IT-Sicherheitsexperten. Waren früher die Ziele eines Softwareentwicklungsprozesses durch Fachkonzepte relativ früh abgesteckt, können sich heute die Funktionen…

NEWS | IT-SECURITY

BOM: Open-Source-Risiken (immer) im Auge behalten

Es ist kaum anzunehmen, dass Oberstufenschüler ihrem Berufsberater »Chief Inventory Officer« als ihren persönlichen Traumberuf vorschlagen – falls es diesen Titel überhaupt gibt. Er klingt auf jeden Fall kaum nach Glamour, Prestige oder aufregender Tätigkeit – vielmehr nach eintöniger Arbeit wie in noch nicht komplett vergangenen Tagen: mit dem Klemmbrett im Warenlager. Dennoch ist…

SECURITY SPEZIAL 5-6-2020 | AUSGABE 5-6-2020 | NEWS | IT-SECURITY

Sensible Mitarbeiter durch Security Awareness Trainings – Auf den Content kommt es an

Das Schärfen des Sicherheitsbewusstseins der Belegschaft ist ein kontinuierlicher Prozess. Wenn die Schulungsmaterialien und -methoden einfach verständlich, lustig und einprägsam sind, dann werden die Sicherheitstrainings erfolgreich sein.