Geheimnisvolle Orte können durchaus ihren Reiz haben – ein geheimnisvolles Netzwerk hingegen ist das Letzte, was sich ein Administrator wünschen kann.

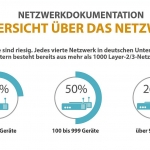

Netzwerke werden immer größer und damit immer komplexer, und so geht durch immer komplexere Infrastrukturen oft die Übersicht verloren. Eine gut dokumentierte Struktur ist aber für den sicheren Betrieb unerlässlich, und eine lückenlose Dokumentation ist nicht zuletzt aufgrund gesetzlicher Vorgaben – bei Compliance Audits, Sicherheitsrichtlinien oder Standards – auch vorgeschrieben.

Klassisch, aber ungenügend. Wie gut eine Netzwerkdokumentation ist, hängt von ihrer Praktikabilität ab. Bei großen Netzwerken können statische Dokumentationen nicht mehr viel ausrichten. Ab einer gewissen Größe steuert die Dokumentation keinen nennenswerten Mehrwert mehr bei, denn sie enthält zu viele Details, um das ganze Bild noch verständlich vermitteln zu können. Zusätzlich stehen IT-Experten bei der Lösung ihrer Probleme meist unter Zeitdruck, was eine sorgfältige Durchsicht einer kleinteiligen Dokumentation nahezu unmöglich macht. Es liegt in der Natur der Sache, dass statische Dokumentationen nur einen bestimmten Zeitpunkt abbilden. Wird etwas an der Konfiguration oder Struktur des Netzwerks verändert, muss auch genügend Disziplin vorhanden sein, um diese Änderungen sofort zu erfassen – sonst ist die Dokumentation bereits zum Zeitpunkt ihrer Fertigstellung veraltet.

Dynamisch geht es besser. Einen Ausweg bietet hier die dynamische, automatisierte Dokumentation. Sie aktualisiert sich permanent selbst und stellt die Zusammenhänge der Netzwerkkomponenten auf Wunsch übersichtlich dar. Außerdem zeigt sie Veränderungen im Netzwerk auch rückwirkend an, damit die Zustände zu verschiedenen Zeitpunkten miteinander verglichen werden können. Dies ist bei einer schnellen Fehlerbereinigung von riesigem Vorteil.

Außerdem erhalten Netzwerkexperten einen beliebig granularen Einblick in die Netzwerksituation und Informationen über die Struktur wie etwa die Topologie oder das Netzwerkdesign. Dabei bereitet ein dynamisches Dokumentationssystem diese Angaben übersichtlich in Diagrammen und Bestandslisten auf. Das System dient somit als Basis für eine profunde Dokumentation des Fachwissens. Netzwerkexperten können sich jederzeit und abteilungs- beziehungsweise bereichsübergreifend dieses Wissens-Pools bedienen und ihre Lösungen auf den bereits erarbeiteten aufbauen. So trägt die Dokumentation zu einer besseren Zusammenarbeit zwischen verschiedenen Expertenteams bei Problemdiagnosen bei. Beispielsweise können Netzwerk- oder Sicherheitsteams ihre Kollegen aus dem Support hinzuziehen und ihre Expertise beziehungsweise Sichtweise nutzen. Bei Problemen spart das gemeinsame und abteilungsübergreifende Vorgehen Zeit, und die Projekte werden dadurch erheblich beschleunigt. Sollte das Problem nicht im ersten Schritt gelöst werden können, können diese Wissensbasis die Eskalations-Teams nutzen, weil sie den Stand der Dinge nicht erneut erfassen müssen.

Besserer Überblick durch skalierbare Ansicht. Für Aufgaben im Netzwerk benötigen Administratoren nicht den gesamten Überblick über alle verbundenen Komponenten – denn ist ein Überfluss an Information vorhanden, müssen Admins zunächst einmal die für sie relevanten auswählen. Besser ist es natürlich, wenn sie gleich die wirklich relevanten Daten erhalten. Eine Möglichkeit, eine dynamische Netzwerkdokumentation zu erhalten, sind Dynamic Maps. Sie bieten eine kontextorientierte Sichtweise auf die betreffenden Netzwerksegmente und stellt End-to-End-Verbindungen dar. Durch die Betrachtung des Netzwerks in Echtzeit wird die Ansicht immer wieder neu aktualisiert. Dynamic Maps sind dabei in ihrer Perspektive beliebig skalierbar und binden sowohl systemeigene Daten ein als auch die Daten von Lösungen von Drittanbietern.

Die visuelle Darstellung der Netzwerkkomponenten sowie der Struktur helfen Netzwerkadministratoren dabei, keine Komponente und keine Verbindung versehentlich bei der Suche nach Fehlern oder Optimierungspotenzialen auszulassen. Dazu zählt auch die Darstellung der Verbindung in andere Netzwerke. Dies ist besonders nützlich bei heterogenen Netzwerkstrukturen oder der Einbindung von Software Defined Networks.

Eine »Lösungsbibliothek« veraltet schnell. Um das Rad nicht immer neu erfinden zu müssen, haben sich bei der Netzwerkanalyse sogenannte Playbooks etabliert. Sie dienen als eine Art Stoffsammlung, in der Routinen wie etwa Starten, Stoppen, Überwachen oder Debuggen des Systems abgelegt sind. Dies sind typische Situationen, auf deren Aufzeichnung IT-Teams bei Bedarf, beispielsweise bei der Erstellung von System-Backups oder dem Überprüfen von Sicherheitsprotokollen, zurückgreifen können.

Playbooks haben allerdings einen entscheidenden Nachteil: Sie sind statisch. Sie bilden nur den jeweils zum Zeitpunkt ihrer Abfassung geltenden Wissensstand ab und sind deshalb extrem schnell veraltet. Auch beziehen sich Playbooks oft auf lediglich einen Teilaspekt der Problemlösung. Daher können Netzwerkexperten zu falschen Schlüssen kommen, wenn die beschriebene Situation wichtige Einflussfaktoren der Aufgabenstellung nicht berücksichtigt. Außerdem stehen Playbooks oft nicht sofort zur Verfügung, sondern müssen aufwändig gesucht werden – teilweise als physische Bücher. Das führt zu Verzögerungen und auch dazu, dass wiederholt völlig unterschiedliche Lösungsansätze umgesetzt werden, die nicht zum gewünschten Ziel führen.

Der dynamische Weg zur Lösung. Deswegen empfiehlt sich die Nutzung von Runbooks anstelle von Playbooks. Wie bei den Playbooks handelt es sich bei Runbooks um eine Sammlung von Prozeduren und Lösungsanweisungen – sie sind im Gegensatz dazu aber Bestandteil einer dynamischen, automatisierten Netzwerkdokumentation und damit immer auf dem aktuellen Stand. Durch ihre Einbindung in das Dokumentationssystem bieten sie außerdem viele Funktionen, mit denen verschiedene Teams gleichzeitig an Problemlösungen oder der Optimierung des aktuellen Zustands arbeiten können. Erkenntnisse, die ein Team gewinnt, stehen damit anderen Teams sofort zur Verfügung. Dabei liegen sämtliche Informationen in digitaler Form vor.

Da Netzwerkstrukturen in Zukunft eher noch komplexer als einfacher werden, können IT-Verantwortliche nicht mehr sinnvoll mit einer klassischen Dokumentation arbeiten – sie decken den Bedarf der Netzwerkspezialisten schlicht nicht mehr ab. Eine automatisierte und dynamische Lösung dürfte darum in Zukunft die Antwort auf viele Fragen der Unternehmens-IT sein.

Christian Lorentz,

Direktor Produktmarketing,

NetBrain

Illustration: © balabolka /shutterstock.com

75 search results for „Netzwerk Dokumentation“

NEWS | TRENDS INFRASTRUKTUR | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | TRENDS GESCHÄFTSPROZESSE | TRENDS SERVICES | INFRASTRUKTUR | TRENDS 2018 | LÖSUNGEN | RECHENZENTRUM | SERVICES | WHITEPAPER

Planloses Netzwerk – Fehlersuche ohne Übersicht

Die Kleinen freuen sich darauf, relativ orientierungslos im Garten oder im Haus nach Ostereiern und Schokohasen suchen zu können. Ähnlich, aber mit weniger Freude, sind in vielen Fällen IT-Mitarbeiter unterwegs, die einen Fehler im Unternehmensnetzwerk finden müssen. Eine Karte, auf der alle möglichen Verstecke eingetragen sind, würde Kindern den Spaß eher nehmen, den IT-Mitarbeitern hingegen…

NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | INFRASTRUKTUR | TRENDS 2017 | IT-SECURITY | RECHENZENTRUM

Das sind die größten Herausforderungen im Netzwerkmanagement

Anforderungen an Netzwerkadministration und -sicherheit steigen kontinuierlich. Handlungsbedarf bei Prozesseffizienz und der Zusammenarbeit einzelner Teams. Mangelnde Netzwerktransparenz, häufig fehlende Automatisierung kombiniert mit vereinzeltem Fachwissen sind die Schwachstellen im Netzwerkmanagement der Unternehmen – zu diesen Ergebnissen kommt die erste NetBrain-Studie »2017 State of the Network Engineer: Toward an Automated Future« [1]. Die Umfrage analysiert wichtige…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | INFRASTRUKTUR | LÖSUNGEN | ONLINE-ARTIKEL

Netzwerkmanagementlösungen: Effizientes Kabelmanagement am Flughafen Zürich

Die Flughafen Zürich AG, Betreiberin des größten Schweizer Flughafens, setzt auf moderne und smarte Technologien und Managementsysteme, um den eigenen Ansprüchen an hoher Qualität, Service- und Kundenorientierung gerecht zu werden. Das gilt in besonderem Maße für die IT-Infrastruktur. Die VM.7 Softwarelösung der AT+C EDV GmbH bietet eine transparente und effiziente Verwaltung der gesamten Kabelnetzwerke am…

NEWS | BUSINESS PROCESS MANAGEMENT | INFRASTRUKTUR | LÖSUNGEN | ONLINE-ARTIKEL | SERVICES

Standortübergreifendes Monitoring: Einfaches Lizenzmodell für komplexe Netzwerkstruktur

Mit der Größe des Betriebs wächst die IT-Infrastruktur. Das gilt erst recht für ein Unternehmen wie die HassiaGruppe mit mehreren Standorten: Die Tochterfirmen sind eigenständig geführte Betriebe, doch ihre IT wird zentral von der ita vero GmbH gemanagt. Als bei der HassiaGruppe die IT-Infrastruktur zu komplex für die verwendeten Netzwerk-Monitoring-Lösungen wurde, erhielt ita vero den…

INFRASTRUKTUR | AUSGABE 11-12-2015

Kritische Infrastrukturen richtig sichern – Zehn Schritte zum sicheren SCADA-Netzwerk

NEWS | TRENDS 2019 | TRENDS SECURITY | IT-SECURITY

Mehrheit der Unternehmen schützt geschäftskritische Applikationen unzureichend

Gemäß einer neuen Untersuchung räumen 80 Prozent der Unternehmen in Deutschland dem Schutz von kritischen Applikationen wie ERP- und CRM-Systemen keine besondere Priorität ein. Sie werden in dem gleichen Maße gesichert wie auch weniger wichtige Daten, Applikationen oder Services. An der neuen CyberArk-Umfrage beteiligten sich 1.450 Business- und IT-Entscheider hauptsächlich aus westeuropäischen Ländern [1]. Die…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | RECHENZENTRUM | SERVICES | STRATEGIEN

Einheitliche Tools für das Unified Threat Management

Ein globales Cyber-Sicherheitskonzept verbindet Monitoring, Angriffserkennung und Analyse sowie Incident Response dynamisch miteinander. Damit werden Advanced Persistent Threats bereits in einer frühen Phase erkannt. Das Akronym UTM (Unified Threat Management) wurde ursprünglich für Firewall-Appliances entwickelt, die um zusätzliche Sicherheitsfunktionen wie IDS, IPS, URL-Filterung, SPAM-Filterung, Web Proxy mit Download-Virenprüfung erweitert wurden und nun auch Sandboxing-Lösungen…

NEWS | TRENDS 2019 | TRENDS WIRTSCHAFT | BLOCKCHAIN | EFFIZIENZ | TRENDS GESCHÄFTSPROZESSE| TRENDS SERVICES | GESCHÄFTSPROZESSE | STRATEGIEN

Einsatz von Blockchain im Energiesystem ist schon heute sinnvoll

Rahmenbedingungen für Schlüsseltechnologie der Energiewende verbessern und Investitionsbereitschaft erhöhen. Schon heute kann die Blockchain-Technologie in vielen Bereichen der Energiewirtschaft Mehrwert für Unternehmen und Verbraucher bieten, so ein Ergebnis der Studie »Blockchain in der integrierten Energiewende« [1] der Deutschen Energie-Agentur (dena). Sie untersucht den Beitrag der Blockchain zur Energiewende anhand elf konkreter Anwendungsfälle aus den energiewirtschaftlichen…

AUSGABE 1-2-2019 | SECURITY SPEZIAL 1-2-2019 | NEWS | IT-SECURITY | TIPPS

Insider-Bedrohungen – Echte Detektivarbeit für die IT

Eine der häufigsten Bedrohungen für die Unternehmenssicherheit sind Gefahren, die auf interne Mitarbeiter und lokale Dienstleister mit erhöhten Benutzerrechten zurückgehen. Aktuellen Studien zufolge vertrauen Unternehmen ihren Vertragspartnern zu sehr und unterschätzen, welche Gefahren von innen kommen. Wie lösen Unternehmen diesen kniffligen Fall?