foto freepik

Bürokratisches Beschaffungswesen, strikte Regulierung und fehlendes Risikokapital bremsen digitale Verteidigungs-Innovationen. Nur jedes dritte DefTech-Startup würde wieder in Deutschland gegründet.

Deutschland kann sich aktuell nur bedingt gegen militärische Angriffe verteidigen – das sagen Gründerinnen und Gründer von DefTech- und Dual-Use-Startups. 71 Prozent halten die Verteidigungsfähigkeit für gering, 25 Prozent sogar für sehr gering. Das sind Ergebnisse einer Umfrage der Startup-Initiative Get Started des Digitalverbands Bitkom unter 44 Startup- Gründerinnen und Gründern in Deutschland, die Technologien für den Verteidigungsbereich entwickeln. »Wenn Deutschland ernst machen will mit der angekündigten Zeitenwende, dann müssen wir viel stärker auf digitale Technologien bei der Verteidigung setzen – von Aufklärungs-Drohnen über KI zur Lageanalyse bis zu Software Defined Defense«, sagt Bitkom-Präsident Dr. Ralf Wintergerst. »Neben der klassischen Rüstungsindustrie muss deutschen Tech-Startups eine Schlüsselrolle bei der Neuaufstellung der Streitkräfte zukommen. DefTechs machen die Bundeswehr schlagkräftiger und zudem für den nötigen Nachwuchs an Soldatinnen und Soldaten attraktiver.«

Ausnahmslos alle von Bitkom befragten DefTech- und Dual-Use-Startups (100 Prozent) fordern eine Verschlankung und Beschleunigung des Beschaffungsprozesses. Denn gerade junge und kleine Unternehmen können die bisher üblichen, langwierigen Verfahren nicht stemmen. 84 Prozent halten die Einrichtung sogenannter Reallabore für notwendig, um die Erprobung von Innovationen zu ermöglichen. Dabei geht es darum, die teilweise sehr strikte und aufwändige Regulierung – etwa im Bereich von Drohnen – für diese Testzwecke zu lockern. Ebenfalls 84 Prozent plädieren für verstärkte öffentliche Investitionen in Verteidigungs-Startups, um darüber auch mehr privates Kapital zu mobilisieren. 79 Prozent wünschen sich bessere Vernetzungsmöglichkeiten und eine Bündelung der Vielzahl privater Initiativen und Innovationseinheiten der Bundeswehr. Und drei Viertel (75 Prozent) würden die Schaffung von Leuchtturm-Kooperationen begrüßen, um strategisch wichtige Technologien zu fördern.

Aktuell sehen die Gründerinnen und Gründer den DefTech-Standort Deutschland skeptisch. Nur rund ein Drittel (39 Prozent) würde erneut in Deutschland gründen, 59 Prozent würden sich für einen anderen Standort entscheiden – 25 Prozent für die USA, 16 Prozent für ein anderes EU-Land und 18 Prozent für eine andere Region in der Welt. 2 Prozent würden nicht erneut gründen. Dabei spielt auch eine Rolle, dass militärische oder militärisch nutzbare Technologien in Deutschland immer noch einen schlechten Ruf haben. So fühlen sich 34 Prozent der Gründerinnen und Gründer von DefTechs hierzulande nicht wertgeschätzt. Wintergerst: »Wer mit seinem Startup einen Beitrag zur Verteidigungsfähigkeit Deutschlands leistet, hat unsere öffentliche Anerkennung verdient.«

Die vollständigen Ergebnisse der Befragung stehen online bereit unter: www.bitkom.org/Bitkom/Publikationen/Get-Started-DefTech-Report

Hinweis zur Methodik: Grundlage der Angaben ist eine Umfrage, die Get Started, die Startup-Initiative des Bitkom, durchgeführt hat. Dabei wurden 44 DefTech- und Dual-Use-Startups in Deutschland online befragt. Die Umfrage ist nicht repräsentativ. Die Befragung fand im Zeitraum von KW 13 bis KW 16 statt. Die Fragestellungen lauteten: »Vor dem Hintergrund aktueller sicherheitspolitischer Herausforderungen: Wie schätzt du die Verteidigungsfähigkeit Deutschlands ein?«, »Startups, die sich auch mit DefTech beschäftigen, haben es im Allgemeinen schwer mit der Wertschätzung in Deutschland. Hast Du das Gefühl, dass Deine Arbeit als Gründerin/Gründer in Deutschland grundsätzlich Wertschätzung erfährt?«, »Wie beurteilst du die Relevanz der folgenden Maßnahmen zur Stärkung des DefTech/Dual Use-Standorts?«, »Wenn du noch einmal vor der Entscheidung stehen würdest, würdest Du wieder gründen?«

809 Artikel zu „Verteidigung“

News

Sicherung kritischer Infrastrukturen: Dringender Bedarf an mehrschichtiger Verteidigungsstrategie

Die Resilienz, also Widerstandsfähigkeit sogenannter wesentlicher Dienste in Deutschland – von Versorgungsunternehmen über Telekommunikation bis hin zu Gesundheit und Verkehr – gegenüber Cyberangriffen wurde in den letzten Monaten genauer unter die Lupe genommen. Anfang November konkretisierte die Bundesregierung ihre Absicht, die kritische Infrastruktur (KRITIS) besser zu schützen. So beschloss das das Bundeskabinett am 6. November…

News | IT-Security | Lösungen | Services | Tipps

Cybersicherheit: Selbstangriff ist die beste Verteidigung

Sicherheitsexperte: »Firmen sollten sich regelmäßig selbst angreifen, um ihre Cyberresilienz zu testen.« Rainer M. Richter: »Heutige Angriffssysteme aus der Cloud sind für jeden Mittelständler erschwinglich.« Bei mehr als 70 aufgedeckten Software-Schwachstellen am Tag kommen die Firmen nicht mehr nach, ihre Systeme vor Cyberangriffen sicher zu machen. Die deutsche Wirtschaft setzt bei Cybersecurity zu einseitig…

News | IT-Security | Produktmeldung | Services

Plattform für Pentests, Risikoanalyse und Cyberverteidigung

ADN und Enginsight bieten All-In-One-Security für Systemhäuser und Service Provider. Cyberangriffe sind zum Geschäftsrisiko Nummer eins geworden. Gleichzeitig steigen die gesetzlichen Anforderungen an Unternehmen stetig. Mit der All-In-One-Security-Plattform von Enginsight bietet ADN seinen Partnerunternehmen und deren Kunden aus dem Mittelstand ab sofort die richtige Antwort auf diese Herausforderungen. Laut dem Allianz Risk Barometer 2023…

News | IT-Security | Ausgabe 9-10-2022 | Security Spezial 9-10-2022

Starke Cyberresilienz durch gestaffelte Verteidigungslinien – Das Schweizer-Käse-Modell

News | IT-Security | Strategien | Tipps

Die Golden Copy als beste Verteidigungslinie gegen Ransomware

Eine um eine Golden Copy aufgerüstete Backup-Strategie garantiert die Wiederherstellung der Unternehmensdaten im Fall der Fälle. Diese zehn Faktoren helfen bei der Auswahl der richtigen Lösung zur Einrichtung. Jede Unterbrechung der Geschäftskontinuität kostet Unternehmen Zeit und Geld. Wie teuer es wird, hängt letzten Endes davon ab, wie schnell sich ein Unternehmen von dem Ausfall…

News | IT-Security | Ausgabe 7-8-2021 | Security Spezial 7-8-2021

DNS im Visier der Cyberkriminellen – Die erste Verteidigungslinie

Das Domain Name System (DNS) ist zentral für den Netzwerkverkehr. Eine Beeinträchtigung des DNS führt dazu, dass Nutzer nicht mehr auf kritische Apps und Services zugreifen können. DNS-Sicherheit ist somit wichtig, um Applikationen, Nutzer und Daten zu schützen. Das spüren Unternehmen gerade in Zeiten vom Home Office, IoT und vernetzten Geräten, da mit der wachsenden Komplexität von Unternehmensnetzwerken auch das Risiko von DNS-Attacken wie Phishing, DDoS oder Ransomware gestiegen ist.

News | IT-Security | Tipps

Aktive Verteidigung: Nationalstaatliche Akteure mit ihren eigenen Waffen schlagen

Laut einer kürzlich von HP und Forschern der Universität Surrey durchgeführten Studie war in den Jahren zwischen 2017 und 2020 ein hundertprozentiger Anstieg »signifikanter« nationalstaatlicher Vorfälle zu verzeichnen [1]. Experten zufolge hat die Pandemie diesen Trend noch beschleunigt. Unternehmen waren zu einem schnellen Umstieg auf Remote Working gezwungen und vielfach nicht ausreichend vorbereitet, die derart…

News | IT-Security | Kommentar

Krieg gegen Ransomware: Die EU sendet klares Signal und setzt Mittel aus dem Verteidigungsetat für Maßnahmen gegen Cyberangriffe ein

Kommentar von Eric Waltert, Regional Vice President DACH bei Veritas Technologies Die Europäische Union (EU) verdeutlicht mit der Einberufung der neu geschaffenen Joint Cyber Unit, wie ernst sie die aktuelle Bedrohungslage durch Hacker nimmt. Die Cyber-Einheit soll auch mit Mitteln aus dem europäischen Verteidigungsetat Hackerangriffe wie Ransomware bekämpfen. Damit setzt die EU ein Zeichen, dass…

News | IT-Security | Strategien

Innenverteidigung: Cybersecurity mit Blick nach innen

Organisationen verstärken aufgrund der Gefahrenlage ihre Abwehr gegen Cyberangriffe von außen. Dabei vergessen sie oft jedoch den Blick nach innen. Neue Technologien helfen dabei, Angreifer zu stoppen, die sich bereits im Netzwerk befinden. Für Cyberkriminelle bedeutet die Corona-Krise und ihre Folgen eine Goldgräberstimmung – noch nie waren viele Unternehmen so verwundbar wie heute. Die…

News | IT-Security | Ausgabe 9-10-2020 | Security Spezial 9-10-2020

Aktive Verteidigung des gesamten Unternehmens – Sicherheit beginnt mit Prävention

News | Trends Security | Trends 2018 | Trends 2019 | IT-Security

Deutsche bezüglich Cyberverteidigung skeptisch

Kein Profi, sondern, wie es Markus Beckedahl von netzpolitik.org ausdrückt, »ein junger, wütender Mensch ohne große Hacker-Fähigkeiten« ist wohl verantwortlich für den Diebstahl der Daten von 1.000 Politikern, Prominenten und Journalisten. Für den Stand der Cybersicherheit in der Bundesrepublik lässt das Böses ahnen. Einer Umfrage des Pew Research Centers aus dem letzten Sommer zeigt, dass…

News | Business Intelligence | Trends Services | Trends 2018 | Künstliche Intelligenz | Services

Künstliche Intelligenz statt Krake Paul: 9 % Chance für deutsche Titelverteidigung

Ob im Freundeskreis, in der Familie oder mit Arbeitskollegen – die Tippspiele zum Fußball-Sommer 2018 sind in vollem Gange. Blue Yonder, Spezialist für künstliche Intelligenz (KI) aus Karlsruhe, hat sich seine Expertise zunutze gemacht und zusammen mit ITM Predictive die Gewinnwahrscheinlichkeiten der anstehenden Spiele vorhergesagt. So ersetzt im Jahre 2018 künstliche Intelligenz das Kraken-Orakel von…

News | Business | Trends Security | Trends Infrastruktur | Business Process Management | Trends 2018 | Infrastruktur | IT-Security | Services

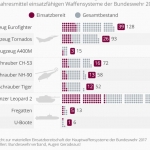

Rüstung und Verteidigung: Bundeswehr – materiell sehr bedingt einsatzbereit

Später als sonst hat das Bundeverteidigungsministerium einen Bericht zur sogenannten Materiallage der Bundeswehr vorgelegt. Die drei früheren Berichte lagen dem Verteidigungsausschuss sonst bereits im Herbst vor. Der Bericht für 2017 bestätigt nun die oftmals als desaströs bezeichnete Materiallage der Bundeswehr: Viele der großen Waffensysteme zur Luft, im Wasser und auf dem Boden sind nur in…

News | Business | Cloud Computing | Digitalisierung | Effizienz | Infrastruktur | IT-Security | Lösungen | Rechenzentrum | Services | Tipps

Die einzige zuverlässige Verteidigung gegen Ransomware-Angriffe ist die umfassende Sicherung der Daten

Mit der aktuellen, »NonPetya« getauften Ransomware haben die erpresserischen Cyber-Angriffe nach Meinung der IT-Security-Experten die nächste Eskalationsstufe erreicht. Selbst Unternehmen, die nach der WannaCry-Attacke alle nötigen Patches umgesetzt haben, sind Opfer der Erpresser geworden. Die Verlockung, entgegen der Empfehlung des BSI Lösegeld zu zahlen, dürfte also in diesem Fall groß gewesen sein. Nun gibt es…

News | Favoriten der Redaktion | Infrastruktur | IT-Security | Rechenzentrum

Robuste Cyberresilienz für kritische Infrastrukturen: Mehrschichtiger Sicherheitsansatz zum Schutz von KRITIS

Kritische Infrastrukturen stehen mehr und mehr im Visier von Cyberkriminellen und staatlich gesponserten Angreifern. Ob Cyberangriffe auf Versorgungsnetzwerke, Kommunikations- und Verkehrssysteme, staatliche und medizinische Einrichtungen oder auf den Banken- und Finanzsektor, erfolgreiche KRITIS-Attacken können enorme Kosten verursachen und teils verheerende Folgen für die öffentliche Sicherheit haben. Laut eines aktuellen Berichts der European Union Agency for…

News | Trends 2024 | Trends Security | IT-Security | Whitepaper

94 Prozent mehr Netzwerk-Malware

Krypto-Miner, Zero-Day-Malware und Linux-basierte Bedrohungen legen laut neuem Internet Security Report von WatchGuard ebenfalls wieder zu. Die Zunahme von netzwerkbasierter Malware um 94 Prozent im Vergleich zum Vorquartal ist gewiss eine der eindrucksvollsten Beobachtungen des »Internet Security Report« für das vierte Quartal 2024 von WatchGuard Technologies. Dies geht einher mit einem generellen Anstieg des…

News | Business | IT-Security | Strategien

Digitaler Aufbruch: Europas Weg zur Souveränität

Europa und Deutschland stehen vor einem digitalpolitischen Wendepunkt. Die USA nehmen eine konfrontative Haltung ein, bezeichnen europäische Datenschutzbestimmungen als »unfair« und agieren mittels aggressiver Zollpolitik. Chinas Digitalpolitik ist geprägt von strengen Regulierungen sowie einer verstärkten Kontrolle über das Internet und digitale Plattformen. All dies hat gleichsam Folgen für den Umgang mit den ethischen Fragen der…

News | Favoriten der Redaktion | Infrastruktur | Lösungen | Produktmeldung

ADN & Verge.IO bieten zukunftssichere VMware-Alternative für den Channel

Der Value-Added Distributor ADN gibt die neue Partnerschaft und den exklusiven Distributionsvertrag im DACH-Raum mit VergeIO bekannt. VergeIO bietet eine 100 %-softwarebasierte IT-Infrastruktur, die Virtualisierung, Storage und Netzwerk in einer Lösung vereint. Damit ist sie eine echte Alternative im Channel zu traditionellen Virtualisierungsangeboten wie VMware. ADN eröffnet Partnern neue Geschäftschancen mit der Hardware-agnostischen US-Lösung und…

Trends 2025 | News | Trends Security | IT-Security | Tipps

Staats-Hacker machen sich ClickFix-Technik zunutze

Staatlich unterstützte Hackergruppen übernehmen zunehmend neue Social-Engineering-Techniken, die ursprünglich von kommerziell motovierten Cyberkriminellen entwickelt wurden. So wird ClickFix inzwischen verstärkt auch von nordkoreanischen, iranischen und russischen Gruppen in Spionagekampagnen eingesetzt. Diese Methode nutzt gefälschte Fehlermeldungen oder vermeintliche Sicherheitswarnungen, um ahnungslose Nutzer dazu zu bringen, bösartige PowerShell-Befehle manuell in ihr System einzugeben. Diese direkte Interaktion der…

News | Favoriten der Redaktion | IT-Security | Tipps

Die Evolution des KI-unterstützten Internetbetrugs: Neue Betrugsmaschen und Gegenmaßnahmen

Künstliche Intelligenz (KI) macht es Cyberkriminellen immer leichter, ihre eigenen »Produktivitätstools« zu entwickeln. Sie ermöglicht es, täuschend echt wirkende Inhalte für Angriffe in immer schneller werdendem Tempo zu erstellen. Dabei kommen sowohl legitime Apps , die für böswillige Zwecke missbraucht werden, als auch speziell entwickelte Tools, die in der Cybercrime-Unterwelt kursieren, zum Einsatz. KI-Tools durchsuchen…