Illustration Absmeier foto freepik

Sicherheitsforscher von Barracuda haben die häufigsten Extended Detection and Response-(XDR)-Erkennungen des Jahres 2023 analysiert, basierend auf Daten der Barracuda Managed XDR Plattform, die von einem 24/7 Security Operations Center (SOC) unterstützt wird. Die Ergebnisse zeigen die häufigsten Wege, auf denen Angreifer versuchten – und scheiterten –, dauerhaften Zugang zu Netzwerken zu erlangen.

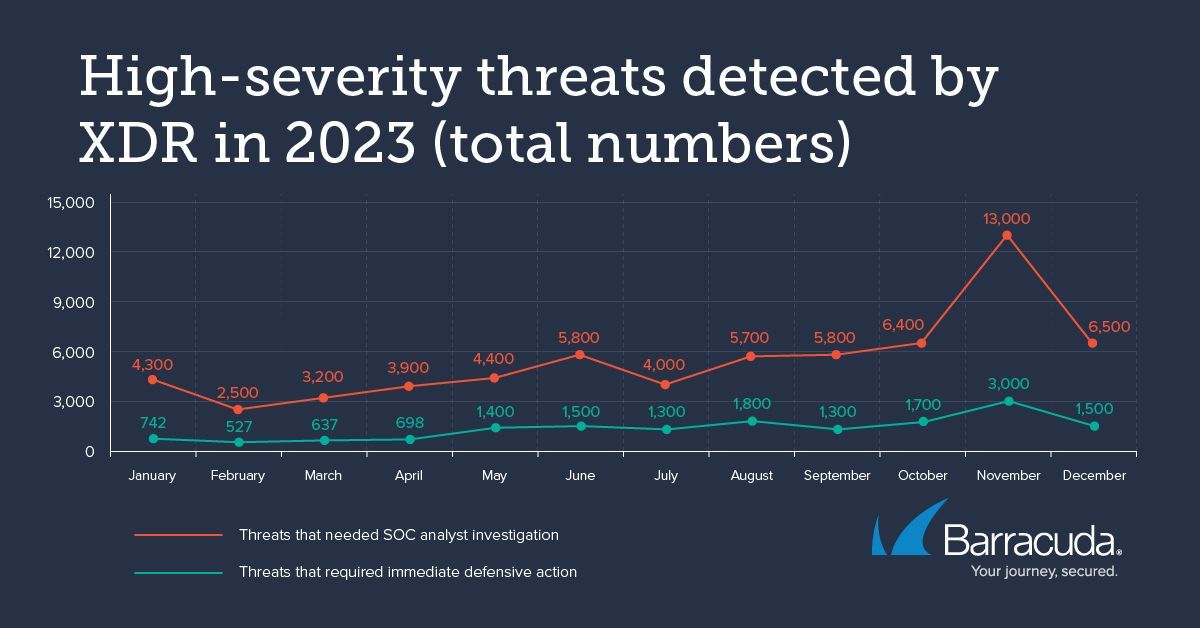

2023 wurden 66.000 Hochrisiko-Bedrohungen erkannt, die so schwerwiegend waren, dass sie an SOC-Analysten zur Untersuchung weitergeleitet werden mussten, sowie weitere 15.000, die dringende, sofortige Abwehrmaßnahmen erforderten. Beide Bedrohungskategorien verzeichneten im Laufe des Jahres einen stetigen Anstieg, der im Oktober, November und Dezember seinen Höhepunkt erreichte. Diese Monate sind eine Hauptsaison für Online-Einkäufe sowie Feiertage. Beide Faktoren sind für Angreifer attraktiv, da der erste eine große Anzahl potenzieller Ziele und Angriffschancen bietet und im Fall der Urlaubssaison IT-Teams nicht am Arbeitsplatz oder weniger aufmerksam sind. Eine weitere, kleinere Angriffsspitze zeigte sich im Juni, der für viele Länder ebenfalls ein wichtiger Urlaubsmonat ist.

Häufige Hinweise auf Identitätsmissbrauch

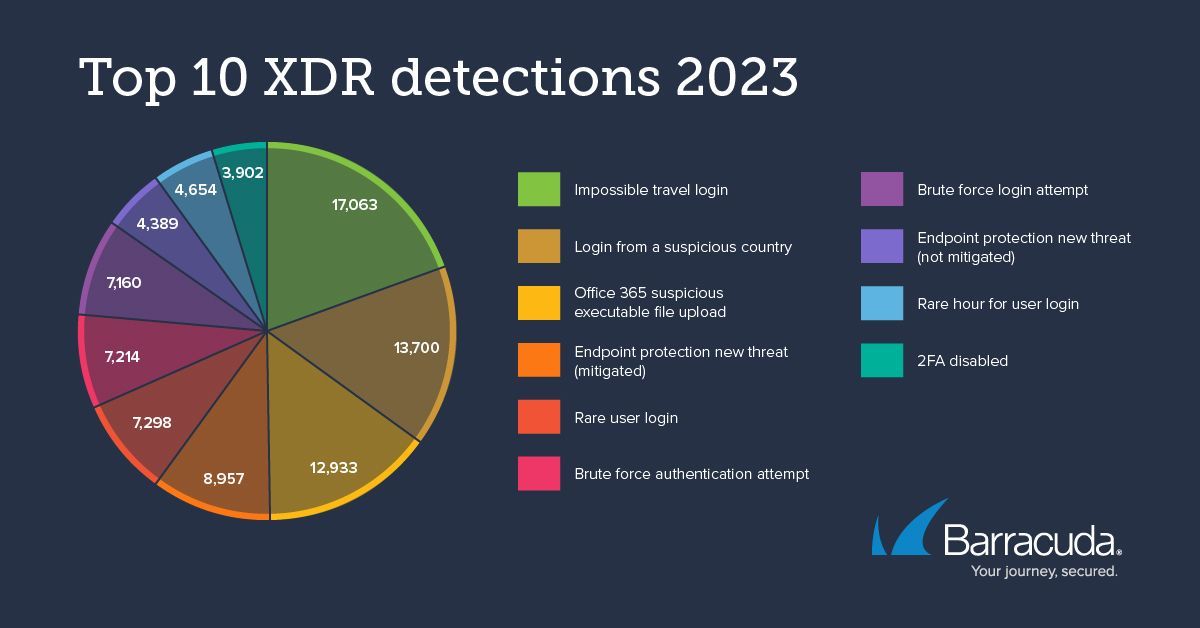

Die meisten der Top-10-Erkennungen des Jahres 2023 konzentrierten sich auf eine Art des Identitätsmissbrauchs, um ein Konto zu kompromittieren. Zu den Erkennungen, die auf diesen Identitätsmissbrauch hindeuten, gehören verdächtige Anmeldungen, Brute-Force-Angriffe und die Deaktivierung der Multifaktor-Authentifizierung durch Angreifer.

Das Hochladen einer verdächtigen ausführbaren Datei kann darauf hindeuten, dass Angreifer versuchen, zusätzliche Tools oder Malware von einem externen, vom Angreifer kontrollierten System wie einem Command-and-Control-Server in ein kompromittiertes Konto zu verschieben.

Verdächtige Anmeldungsaktivitäten

Superhelden: Anmeldung von zwei voneinander weit entfernten Standorten

Es wurden über 17.000 Hochrisiko-Vorfälle über die »Impossible Travel«-Regel entdeckt. Diese Regel fängt Angreifer ab, die versuchen, sich bei einem kompromittierten Konto anzumelden. Wenn zwei Anmeldungen von zwei verschiedenen Orten aus erkannt werden, bei denen der Benutzer in kurzer Zeit eine unmögliche Strecke überwinden müsste, wird eine Sicherheitswarnung ausgelöst. Dabei wird geprüft, ob die Anmeldung mit einer VPN-IP verbunden ist, um ein falsch-positives Ergebnis auszuschließen.

Geister: Verdächtige Anmeldungen durch innaktive Benutzer

Weiterhin erkannte das System mehr als 7.000 ungewöhnliche Benutzernamen in den Authentifizierungsprotokollen. Diese Erkennungsregel hilft dabei, Angreifer aufzuspüren, die Anmeldeinformationen eines ruhenden oder inaktiven Benutzers missbrauchen, der beispielsweise das Unternehmen verlassen hat. Weiterhin werden Benutzernamen entdeckt, die nicht in das typische Namensschema des Unternehmens passen. Dies ist ein Hinweis auf Bedrohungsakteure, die neue Benutzer erstellen, um im Netzwerk persistent zu bleiben.

Schlaflose: Anmeldungen zu ungewöhnlichen Uhrzeiten

Zudem wurden mehr als 4.600 Anmeldungen durch Benutzer zu für sie ungewöhnlichen Uhrzeiten erkannt. Dies kann darauf zurückzuführen sein, dass ein Angreifer in einer anderen Zeitzone versucht, auf ein kompromittiertes Konto zuzugreifen. Außerdem finden nicht autorisierte Benutzeraktivitäten oft außerhalb der üblichen Geschäftszeiten statt.

Ausnutzung kritischer Sicherheitslücken

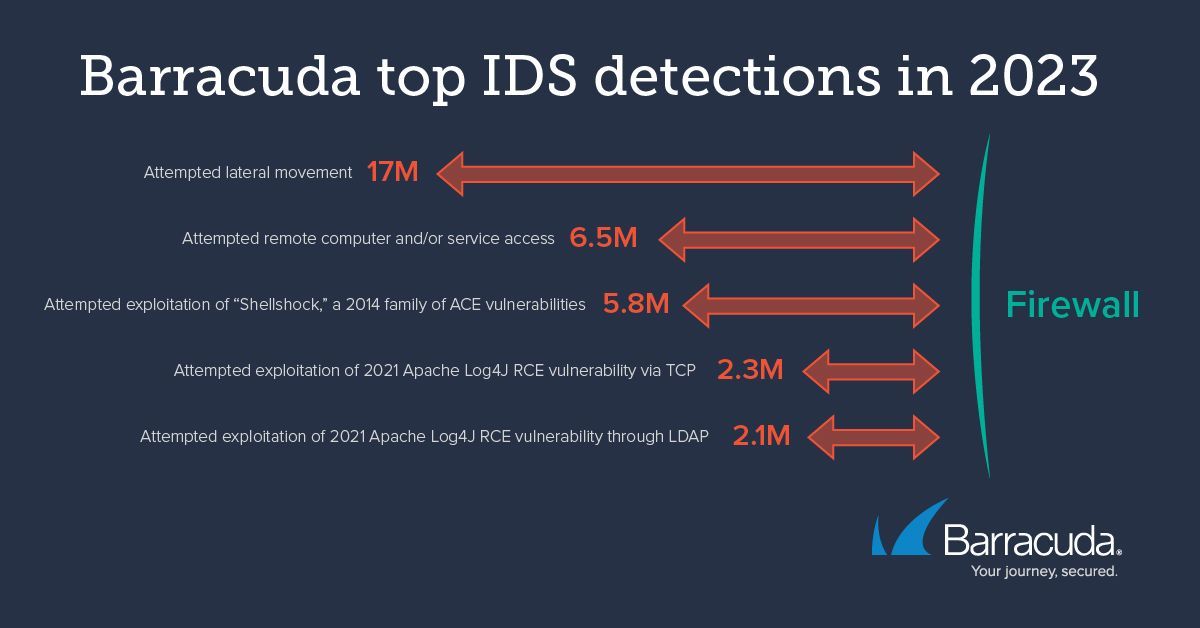

Eine Analyse der häufigsten Intrusion Detection System-(IDS)-Erkennungen zeigte zudem, dass Angreifer immer wieder bestehende kritische Sicherheitslücken und Schwachstellen ausnutzen, die noch nicht durch Patches behoben wurden. Auch gehörten Angriffe auf Schwachstellen aus »Shellshock«, eine 10 Jahre alte Sammlung von Bugs, zu den häufigsten erkannten Bedrohungen. Die Tatsache, dass Shellshock-Angriffe nach wie vor so häufig vorkommen, deutet darauf hin, dass Angreifer wissen, dass es immer noch viele ungepatchte Systeme im Umlauf sind.

Weiterhin sind auch zwei Jahre nach Bekanntwerden der Log4Shell-Schwachstelle im Open-Source-Java-basierten Log4j-Protokollierungsprogramm Angriffe hierauf nach wie vor weit verbreitet. Dies könnte darauf zurückzuführen sein, dass Log4j so tief in Anwendungen und andere Software eingebettet ist, dass viele Unternehmen nicht einmal wissen, dass das Programm vorhanden ist – und dass es schwierig und zeitaufwändig sein kann, die Schwachstellen zu beseitigen.

Maßnahmen zum Schutz vor Cyberbedrohungen

Für eine starke Cyberresilienz bedarf es zunächst grundlegender Sicherheitsmaßnahmen. Dazu gehören robuste Authentifizierungs- und Zugangskontrollen (mindestens Multifaktor-Authentifizierung und idealerweise eine Umstellung auf Zero Trust), ein solider Ansatz für das Patch-Management und die Datensicherheit sowie regelmäßige Schulungen für Mitarbeiter zum Thema Cybersicherheit.

Angesichts der steigenden Zahl hochgradiger Bedrohungen, die auf die wachsende digitale Angriffsfläche eines Unternehmens abzielen, und der Tatsache, dass Angreifer zunehmend KI für immer ausgefeiltere, schnellere und gezieltere Angriffe nutzen, müssen Security-Teams sicherstellen, dass ihre Sicherheitstools über die gleiche Leistungsfähigkeit verfügen. Ein vielschichtiger, KI-basierter Sicherheitsansatz mit mehreren Ebenen für eine immer tiefer gehende Erkennung und Prüfung ist deshalb unerlässlich.

Dieser KI-basierte Ansatz sollte in ein umfassendes Security-Framework eingebettet sein, das robuste Sicherheitstechnologien der nächsten Generation umfasst. Unterstützt werden sollte dies durch Expertenanalysen und eine 24/7-Sicherheitsüberwachung, um unbekannte Bedrohungen und Anomalien aufzuspüren, sowie ein SOC-as-a-Service, um auf Angriffe zu reagieren und sie zu entschärfen. Für Unternehmen, die nicht über die Zeit oder Fachkräfte-Ressourcen verfügen, kann ein Managed XDR-Service, der ein SOC-as-a-Service umfasst, eine passende Lösung sein, der jeden Winkel der IT-Umgebung rund um die Uhr überwacht.

Merium Khalid, Director, SOC Offensive Security, Barracuda XDR

277 Artikel zu „Sicherheit Trends 2024“

NEWS | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Cybersicherheit – Trends & was 2024 wichtig ist

Cyberkriminelle professionalisieren sich und verwenden künstliche Intelligenz, um die Chancen erfolgreicher Hacking-Angriffe zu steigern. Das Thema der Cybersicherheit beschäftigt die EU. Mitgliedsstaaten sind 2024 angehalten, die Ende 2022 beschlossene NIS-2-Richtlinie endlich umzusetzen. Daraus folgend sind Unternehmen vielfach gefordert, Cybersecurity ernster zu nehmen. Künstliche Intelligenz auf dem Vormarsch Künstliche Intelligenz versetzt Cyberkriminelle in die Lage,…

TRENDS 2024 | NEWS | TRENDS SECURITY | IT-SECURITY | KÜNSTLICHE INTELLIGENZ

Cybersicherheit in Zeiten von KI: Trends und Prognosen für das Jahr 2024

Für die »Story of the Year« haben Sicherheitsexperten die Auswirkungen von künstlicher Intelligenz (KI) auf die Cybersicherheitslandschaft analysiert [1]. Im Fokus steht ihr Einsatz durch Cyberkriminelle, aber auch wie man sie im Bereich Cybersicherheit einsetzen kann. Die Analyse ist Teil des Kaspersky Security Bulletin, einer jährlichen Reihe von Vorhersagen und analytischen Reports im Bereich der…

TRENDS 2024 | NEWS | TRENDS SECURITY | IT-SECURITY

Sieben API-Trends für die Sicherheit im Jahr 2024

Mit dem rasanten technologischen Fortschritt steigt auch die Komplexität der API-Sicherheit (Application Programming Interface). Angesichts der zunehmenden Verbreitung von APIs in modernen Anwendungen und Diensten müssen Unternehmen ein besseres Verständnis ihrer API-Umgebungen und der Risiken entwickeln, die APIs für den Betrieb darstellen. Laut Andy Grolnick, CEO vom Security-Anbieter Graylog, bestimmen die folgenden sieben Trends das…

NEWS | IT-SECURITY | PRODUKTMELDUNG

Endpoint Privilege Management: Sicherheit und Transparenz durch beschleunigte Workflow-Prozesse erhöhen

BeyondTrust, Anbieter für intelligenten Identitäts- und Zugriffsschutz, hat Version 24.1 von Endpoint Privilege Management für Windows & Mac veröffentlicht, einer Enterprise-Lösung zur Durchsetzung von Least-Privilege-Strategien und granularer Applikationskontrolle [1]. Mit neuen Funktionen sorgt das Release für höhere Benutzerfreundlichkeit und optimierte Arbeitsabläufe. Dazu gehören Verbesserungen am Berichts- und Analysewerkzeug Analytics v2, eine automatische Upgrade-Funktion über den…

TRENDS 2024 | NEWS | TRENDS INFRASTRUKTUR | FAVORITEN DER REDAKTION | RECHENZENTRUM

Data Center Report Deutschland 2024: Signifikantes Wachstum trotz Herausforderungen

Die German Datacenter Association (GDA) überreichte am 19.3.2024 im Rahmen eines fachlichen Austauschs im Bundesministerium für Wirtschaft und Klimaschutz (BMWK) den »Data Center Impact Report Deutschland 2024«. Die auf Initiative der GDA erstellte und umfassende Studie beleuchtet den Status quo und den entscheidenden Einfluss deutscher Rechenzentren auf die digitale Transformation, die wirtschaftliche Entwicklung und die…

TRENDS 2024 | NEWS | DIGITALISIERUNG | INFRASTRUKTUR | SERVICES | LOGISTIK

Sieben Trends unterstützen eine effiziente Lieferkette

Datensilos aufbrechen, Nachhaltigkeit im Lager stärken, Kundenerlebnis entlang der Supply Chain verbessern: Diese Ziele stehen im Fokus von Logistik und Industrie. Der Schlüssel zur Umsetzung liegt in der Digitalisierung der Lieferkette und der Zusammenarbeit in Echtzeit. Mit diesen sieben Trends gestalten Unternehmen ihre Supply Chain intelligent und risikominimiert. Kollaborative Plattformen lösen Silodenken ab Von…

TRENDS 2024 | NEWS | TRENDS SECURITY | TRENDS CLOUD COMPUTING | IT-SECURITY

Customer Tech Trends 2024: Security bleibt die Top-Priorität

Red Hat, Anbieter von Open-Source-Lösungen, hat den Report »Global Customer Tech Trends 2024« veröffentlicht [1]. Die zum zehnten Mal durchgeführte Untersuchung liefert unter anderem Informationen zum Stand der digitalen Transformation in Unternehmen, zu den Prioritäten bei IT-Investitionen und zur Cloud-Nutzung. Für 50 % der befragten IT-Führungskräfte sind Investitionen in die Sicherheit am wichtigsten. Dies entspricht…

TRENDS 2024 | NEWS | BUSINESS | TRENDS WIRTSCHAFT | GESCHÄFTSPROZESSE | NACHHALTIGKEIT | SERVICES | LOGISTIK

Vier wirkmächtige Trends: Was Unternehmen in Bezug auf den globalen Handel beachten sollten

Der weltweite Handel befindet sich in einem ständigen Wandel. Unternehmen müssen Schritt halten, die neuesten Prozesse und Vorschriften kennen und rechtzeitig darauf reagieren. E2open, ein Anbieter einer vernetzten Supply-Chain-Plattform, hat die Trends identifiziert, die den globalen Handel in den letzten Monaten geprägt haben, und wirft einen Blick auf das, was uns in der Zukunft erwartet.…

AUSGABE 1-2-2024 | NEWS | RECHENZENTRUM

Rechenzentren – Trends und Herausforderungen 2024

Aufgrund des wachsenden Bedarfs an Rechenleistung durch Trends wie KI, HPC und Edge Computing ist für den deutschen Rechenzentrumsmarkt in den kommenden Jahren weiterhin ein signifikantes Wachstum zu erwarten. Allerdings steht die Branche auch vor großen Herausforderungen. Vor allem die Verschärfung der gesetzlichen Vorgaben könnte den Markt und die Expansion ausbremsen.

TRENDS 2024 | NEWS | BUSINESS | TRENDS WIRTSCHAFT | KÜNSTLICHE INTELLIGENZ

Sechs KI-Trends, die jede IT-Führungskraft im Blick haben sollte

Generative künstliche Intelligenz (KI) hat bereits zu radikalen Veränderungen geführt – und dies war erst der Anfang. In Zukunft sollten IT-Führungskräfte insbesondere die Chancen und Herausforderungen priorisieren, die durch generative KI entstehen – angefangen bei der Art und Weise, wie wir arbeiten, bis hin zur Bewertung von Talenten und der Interaktion mit Kunden. KI…

TRENDS 2024 | NEWS | TRENDS SECURITY | IT-SECURITY | WHITEPAPER

Cybertrends: Europa im Fadenkreuz

Der jährliche Bericht »Hi-Tech Crime Trends« von Group-IB liefert einen umfassenden Überblick über die Cyberbedrohungslandschaft in der europäischen Region für die Jahre 2023/2024. Darin wird eine gründliche Analyse der Entwicklung der Herausforderungen im Bereich Cybersicherheit in Europa geboten. Im Jahr 2023 verzeichneten die Forscher von Group-IB eine Steigerung der Ransomware-Angriffe in Europa um etwa…

TRENDS 2024 | AUSGABE 1-2-2024 | NEWS | TRENDS INFRASTRUKTUR | INFRASTRUKTUR | RECHENZENTRUM | SERVICES

IT-Trends: IT-Monitoring 2024

Regelmäßig zur Jahreswende gibt es zahlreiche Artikel zu den IT-Trends im Netz. Derzeit geht es da vorrangig um KI mit all ihren Risiken und Nebenwirkungen. Das ist spannend, aber die Auswirkungen auf den Alltag im IT-Management sind in absehbarer Zeit doch sehr überschaubar. Werfen wir doch lieber einmal einen Blick auf das, was zurzeit (und…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Verwerfungen in der E-Mail-Sicherheitslandschaft: Was Sie wissen sollten

E-Mails sind nach wie vor einer der Eckpfeiler geschäftlicher Kommunikation und um Informationen weltweit auszutauschen. In dem Maß, in dem E-Mail ein Werkzeug zur Vernetzung ist, ist der Posteingang eines der Hauptziele von Phishing, Spoofing und andere Formen von Cyberangriffen. Angesichts der neuerlichen Entwicklungen hat Google kürzlich Empfehlungen herausgegeben, in denen der Konzern ausdrücklich zu…

NEWS | TRENDS 2023 | IT-SECURITY | WHITEPAPER

Cyberbedrohungen Trends 2023: Pillen-Spam auf Speed und andere Erkenntnisse

Neue 32Guards Research Note von Net at Work schildert aktuelle Muster für Spam und Malware im deutschsprachigen Raum und zeigt, wie die Erkennung von zeitlichen Mustern Angreifer entlarvt. Net at Work GmbH, der Hersteller der einzigen vom BSI zertifizierten E-Mail-Sicherheitssoftware NoSpamProxy, wirft in seiner aktuellen Research Note 1-24 des 32Guards Research Labs einen Blick…

TRENDS 2024 | NEWS | TRENDS INFRASTRUKTUR | DIGITALISIERUNG | INFRASTRUKTUR

Top 5 Roboter-Trends 2024

Der weltweite Bestand an Industrie-Robotern hat mit rund 3,9 Millionen Einheiten einen neuen Rekord erreicht. Die starke Nachfrage wird von einer Reihe spannender technologischer Innovationen getrieben. Die International Federation of Robotics berichtet über die wichtigsten Trends, die die Robotik und Automatisierung im Jahr 2024 prägen werden. 1 – Künstliche Intelligenz (KI) und Machine Learning…

TRENDS 2024 | NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | IT-SECURITY

Industrielle und mobile Drucker sind ein Sicherheitsrisiko

Weltweit gelten nur 2 Prozent aller im Unternehmen eingesetzten Drucker als sicher. Die Druckerflotte von Unternehmen wird zunehmend zum blinden Fleck und birgt enorme Probleme für deren Effizienz und Sicherheit. Weltweit kam es in den vergangenen zwölf Monaten bei mehr als sechs von zehn Unternehmen zu Datenverlusten wegen mangelnder Druckersicherheit. Die langjährige Vernachlässigung dieser…

TRENDS 2024 | NEWS | TRENDS INFRASTRUKTUR | TRENDS KOMMUNIKATION | INFRASTRUKTUR | KOMMUNIKATION

Die Wireless-Network-Trends für 2024 mit 5G

5G wird in diesem Jahr neuen Aufwind erfahren, davon ist Mike Wolf, CTO, Outdoor Wireless Networks bei CommScope überzeugt. Er hat drei Trends ausgemacht, die für Mobilfunknetze 2024 besonders wichtig werden: 5G Rollout wird sich verzögern, aber nicht scheitern Die Einführung von 5G in der Fläche konnte nicht so schnell umgesetzt werden, wie es…

NEWS | EFFIZIENZ | IT-SECURITY | KÜNSTLICHE INTELLIGENZ | SERVICES

Generative KI hat enorme Auswirkungen auf Softwareentwicklung und Softwaresicherheit

Seit der Veröffentlichung von ChatGPT im November 2022 arbeitet die Technologiebranche daran, solche auf annähernd menschlichem Level funktionierenden Konversationsschnittstellen zu etablieren und praktisch zu nutzen. Fast jedes größere Unternehmen verbindet heute seine interne oder produktbezogene Dokumentation mit einem großen Sprachmodell, sogenannten »Large Language Models« oder kurz LLMs, um Fragen möglichst schnell zu beantworten. Gleichzeitig kommen…

TRENDS 2024 | NEWS | TRENDS 2025 | STRATEGIEN

2024: Diese Trends beeinflussen Technologieanbieter

Bis 2025 werden Anbieter und Käufer 80 Prozent ihrer Interaktionen über digitale Kanäle erledigen. Gartner hat die wichtigsten Trends identifiziert, die sich auf die Technologieanbieter im Jahr 2024 auswirken werden. Dazu gehören unter anderem eine höhere Wachstumseffizienz, KI-Sicherheit, vertikale generative KI-Modelle oder ein zunehmender Pessimismus der Käufer. »Generative KI dominiert die Technologie- und Produktagenda…

TRENDS 2024 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersecurity im Jahr 2024 – Trends, Bedrohungen und Maßnahmen

Mit unserer zunehmenden Abhängigkeit vom Internet in allen Bereichen, von der Geschäftstätigkeit bis zur persönlichen Kommunikation, haben sich die Möglichkeiten für Cyberkriminelle exponentiell erweitert. Die vielschichtige Natur der aktuellen Bedrohungen erfordert einen umfassenden und proaktiven Ansatz für die Cybersicherheit. Wie können wir also dieser komplexen Bedrohungslage begegnen? Als Beratungsunternehmen für Cyber- und Applikationssicherheit ist…