foto freepik

Mittels automatisierter Mikrosegmentierung können Unternehmen die möglichen Folgen eines Cyberangriffs effizient und effektiv eindämmen.

Zero Networks analysierte über einen Zeitraum von zwölf Monaten (Dezember 2024 bis Dezember 2025) etwa 3,4 Billionen Aktivitäten in 400 Unternehmensumgebungen. Ziel war es, zu verstehen, wie sich erfolgreiche Cyberangriffe nach dem ersten Zugriff weiterentwickeln. Das Ergebnis: Die gefährlichsten Aktivitäten sehen oft legitim aus, fügen sich in den täglichen Betrieb ein und finden nach dem ersten Zugriff statt, wenn Angreifer die Auswirkungen ihres Angriffs ausweiten.

Was die Studie auch zeigt: Die Auswirkungen auf Unternehmen hängen weniger davon ab, wie Angreifer eindringen, sondern vielmehr davon, was sie erreichen können, sobald sie sich Zugang verschafft haben. Zudem beschleunigen KI-gestützte Angriffe mittlerweile den ersten Zugriff. Der einzige Ausweg für Verteidiger besteht daher darin, die Bewegungsfreiheit der Angreifer nach dem Eindringen zu begrenzen.

Unternehmen müssen ihre Prävention, Resilienz und Sicherheitsinvestitionen überdenken. Es reicht nicht mehr aus, abzuwarten, bis eine Bedrohung entdeckt wird, um dann zu reagieren, während die Zugangswege für Angreifer dauerhaft offenbleiben. Effektiver ist es, den permanenten Zugriff zu eliminieren und die Angriffswege zu reduzieren. Ebenso gilt es, den sicherheitstechnischen Erfolg anhand der Zeit bis zur Eindämmung und der Verringerung der Auswirkungen zu messen, nicht anhand der Anzahl der Alarmmeldungen.

Cyberkriminelle nutzen vertrauenswürdige Zugriffspfade

Die meisten Unternehmensnetzwerke nutzen in der Regel 20 bis 30 Ports, um den Geschäftsbetrieb aufrechtzuerhalten. Innerhalb dieser Gruppe fungieren etwa zehn privilegierte Verwaltungsprotokolle –einschließlich RDP, SMB, WinRM und RPC – als hochvertrauenswürdige Autobahnen für den IT-Betrieb. Dieselben Wege sind heute für den Großteil der Ausbreitung von Sicherheitsverletzungen verantwortlich. Da sie rund um die Uhr offen und erreichbar bleiben, erhalten Angreifer, die sich einmal Zugang verschafft haben, dauerhafte laterale Bewegungspfade und benötigen selten ausgefeilte Exploits. Dies bedeutet, Cyberkriminelle nutzen dieselben vertrauenswürdigen Zugriffspfade wie Administratoren.

Echte geschäftliche und cybertechnische Resilienz erfordert eine Abkehr von der Denkweise »Erkennen und Reagieren« hin zu einer standardmäßig geschlossenen Architektur, die auf dem Prinzip der geringsten Privilegien basiert. Durch die Beseitigung persistenter Zugriffspfade und die Durchsetzung identitätsbasierter Just-in-Time-Zugriffe wird Angreifern die Möglichkeit genommen, sich zu bewegen, oft noch bevor der erste Alarm ausgelöst wird. Aus Sicht des Geschäftsrisikos ist das Ziel strukturelle Immunität: Systeme sind standardmäßig unsichtbar, der Zugriff wird nur gewährt, wenn er ausdrücklich erforderlich ist, und der Explosionsradius wird durch das Design und nicht durch die Reaktionsgeschwindigkeit begrenzt.

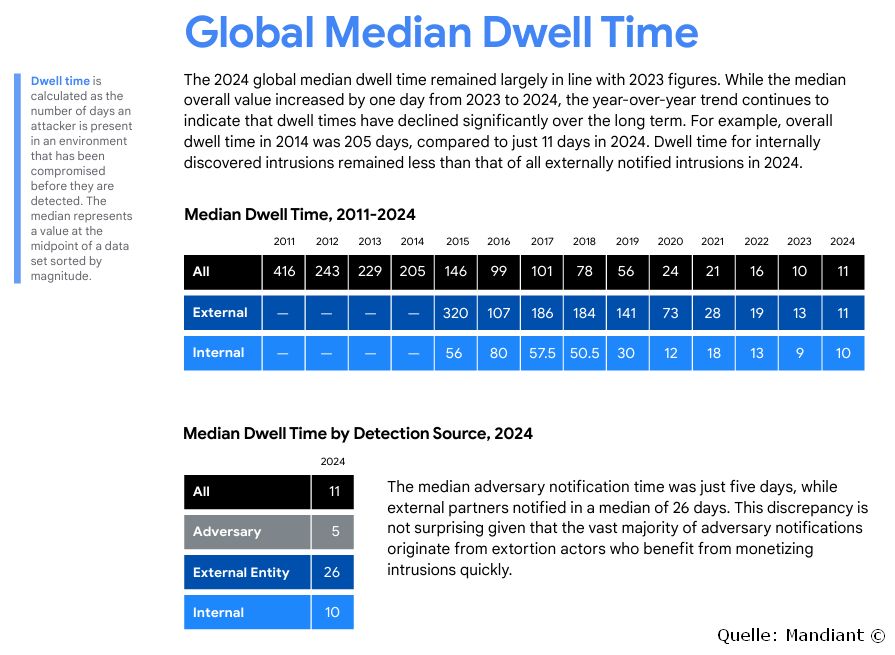

Angreifer können einen großen Teil der Umgebung in weniger als einer Stunde kompromittieren, sobald sie den ersten Zugriff erhalten haben. Zudem bleiben sie bei Verwendung legitimer Zugangsdaten über längere Zeit unentdeckt. Der M-Trends-Report von Mandiant beziffert die globale mittlere Verweildauer auf etwa zehn bis elf Tage, was zwar weniger ist als in den Vorjahren, aber immer noch lang genug für erhebliche laterale Bewegungen und Auswirkungen [1]. Dies unterstreicht, dass nicht nur die Erkennungsgeschwindigkeit, sondern auch die Eindämmung das Geschäftsrisiko bestimmt. Sobald ein Zugriff besteht, kann die Erkennung allein nicht mehr zuverlässig zwischen »gut« und »böse« unterscheiden.

Herkömmliche Sicherheitskennzahlen zeigen nicht das tatsächliche Risiko

Herkömmliche Sicherheitskennzahlen priorisieren die Anzahl der Warnmeldungen und die Erkennungsgenauigkeit. Die Daten zeigen, dass dies nicht mit dem tatsächlichen Geschäftsrisiko übereinstimmt. Stattdessen kommt es darauf an: Wie viel von der Umgebung ist von einer einzigen Kompromittierung aus erreichbar? Wie schnell können sich Angreifer einmal im Inneren bewegen? Wie schnell kann der Zugriff widerrufen und die Zugangswege beseitigt werden?

Anstatt die Infrastruktur zugänglich zu lassen und sich auf reaktive Warnmeldungen zu verlassen, ist ein standardmäßig geschlossener Netzwerkzugang, eine identitätsgeprüfte MFA und eine automatische Sperrung, wenn der Zugriff nicht mehr erforderlich ist, heute unverzichtbar. Dieser Ansatz einer modernen Mikrosegmentierung reduziert seitliche Bewegungen erheblich, dämmt Bedrohungen an der Quelle ein und verringert so den Explosionsradius. Weitere Vorteile sind weniger »Betriebslärm« und unnötige Patches, verbesserte Ausfallsicherheit und geringere Komplexität.

Sichtbarkeit und Automatisierung sind die entscheidenden Voraussetzungen für den Übergang zu einer proaktiven Eindämmung von Bedrohungen. Mittels identitätsbasierter Echtzeit-Durchsetzung des Zugriffs auf Netzwerkebene wird die Infrastruktur für unbefugte Benutzer effektiv unsichtbar.

Wichtige Unterscheidungsmerkmale der modernen Mikrosegmentierung

Mittels moderner Mikrosegmentierung können Unternehmen sichere Mikroperimeter um kritische Ressourcen herum schaffen und so die Angriffsfläche erheblich reduzieren und Bedrohungen eindämmen. Darüber hinaus gewährleisten die Implementierung von Just-in-Time-Zugriff und automatisiertem Richtlinienmanagement eine schnelle Reaktion auf Vorfälle und kontinuierliche Compliance. Dies alles stärkt die Abwehr von Cybervorfällen und gewährleistet einen reibungslosen Betrieb.

Moderne Mikrosegmentierung ist eine wichtige Strategie, um Cybervorfällen standzuhalten, darauf zu reagieren und sich davon zu erholen. Mikrosegmentierung schafft isolierte Sicherheitszonen um kritische Ressourcen. Dies reduziert den Ausbreitungsradius eines Angriffs, indem seitliche Bewegungen blockiert und Ransomware verhindert werden.

Durch die Anwendung von Multi-Faktor-Authentisierung (MFA) auf Port-Ebene können Unternehmen den MFA-Schutz auf eine Vielzahl von Ressourcen ausweiten. Hierzu zählen Clients, Server, Legacy-Anwendungen, Datenbanken und OT/IoT-Geräte, die bisher schwer zu schützen waren. Dies verhindert nicht nur laterale Bewegungen, wenn Anmeldedaten kompromittiert werden, sondern reduziert auch die Angriffsfläche. Zugriffspunkte werden begrenzt und privilegierte Ports und Protokolle geschützt, was die Gesamtsicherheit stärkt. Eine moderne Mikrosegmentierungslösung sollte auch eine schnelle Reaktion auf Vorfälle bieten, die in der Lage ist, Angriffe innerhalb von 24 Stunden abzuwehren und gleichzeitig den Netzwerkbetrieb aufrechtzuerhalten.

Automatisierung ist ein wesentlicher Bestandteil moderner Mikrosegmentierungslösungen. Sie reduziert die Implementierungszeiten und den manuellen Aufwand für die Implementierung sowie die laufenden Kosten und den Verwaltungsaufwand. So entfällt die manuelle Kennzeichnung, Erstellung von Richtlinien und Gruppierung von Assets. Dieser optimierte Ansatz beschleunigt die Bereitstellung, minimiert menschliche Fehler und bietet erhebliche langfristige Vorteile.

Weniger Wege für Angreifer statt immer mehr Warnmeldungen

Sicherheitsverletzungen sind nicht das Problem, der Explosionsradius ist es. Unternehmen brauchen nicht noch mehr Warnmeldungen, sondern müssen dafür sorgen, dass es weniger Wege gibt, auf denen sich Angreifer bewegen können. Für CIOs und CISOs ist es eine Tatsache, dass Angreifer sich schneller bewegen als Menschen es jemals könnten. Daher ist es wichtiger, die Ausbreitung zu stoppen als das Eindringen an sich. Sicherheitsinvestitionen müssen das schützen, was für das Unternehmen wirklich wichtig ist – Verfügbarkeit, Wiederherstellungsgeschwindigkeit und Kontinuität – und nicht Dashboards oder die Anzahl der Warnmeldungen.

Automatisierte Mikrosegmentierungslösungen ermöglichen eine nahtlose Skalierbarkeit, wenden automatisch geeignete Richtlinien auf neue Assets an, entlasten IT-Ressourcen und gewährleisten konsistente Sicherheitsmaßnahmen in expandierenden Umgebungen. Durch den Einsatz automatisierter Mikrosegmentierung können Unternehmen ihre Sicherheitslage erheblich stärken und gleichzeitig Kosten einsparen.

Kay Ernst, Regional Manager DACH bei Zero Networks.

[1] https://services.google.com/fh/files/misc/m-trends-2025-en.pdf

120 Artikel zu „Mikrosegmentierung“

News | Business Process Management | Effizienz | Infrastruktur | IT-Security | Rechenzentrum | Services

Automatisierte vs. konventionelle Mikrosegmentierung – die Komplexität überwinden

Die Entwicklung der Mikrosegmentierung geht von traditionellen, komplexen und wartungsintensiven Ansätzen hin zu modernen, automatisierten und agentenlosen Lösungen, die auf vorhandenen Netzwerkfunktionen aufbauen und sich dynamisch anpassen. Moderne Mikrosegmentierungslösungen bieten eine schnelle, unterbrechungsfreie Implementierung, reduzieren den manuellen Aufwand erheblich und ermöglichen umfassende Transparenz sowie adaptive Abwehrmaßnahmen. Besonders praktisch sind die automatisierte Richtlinienerstellung, die Integration von…

News | Infrastruktur | IT-Security | Strategien | Tipps

Mikrosegmentierung zur Verhinderung erfolgreicher Angriffe

Ransomware befeuert ein cyberkriminelles Geschäftsmodell, dessen weltweites Volumen auf Billionen US-Dollar geschätzt wird. Die Angreifer nehmen weiterhin Unternehmen jeder Größe und Branche ins Visier. Herkömmliche Netzwerkverteidigungen, die darauf ausgelegt sind, Eindringlinge fernzuhalten, anstatt deren Aktivitäten nach dem Eindringen einzudämmen, reichen nicht mehr aus. Zero Networks rät daher zur Umsetzung modernisierten Mikrosegmentierung, die seitliche Bewegungen automatisch…

News | Favoriten der Redaktion | Infrastruktur | IT-Security | Lösungen | Rechenzentrum

Mikrosegmentierung setzt sich durch

Weltweit finden täglich mehr als 600 Millionen Cyberangriffe statt, wobei Angreifer alles von identitätsbasierten Taktiken und Schwachstellen in der Lieferkette bis hin zu Zero-Day-Schwachstellen und darüber hinaus als erste Angriffsvektoren nutzen. Der gefährlichste Teil einer Sicherheitsverletzung ist jedoch nicht der Einbruch selbst, sondern das, was Angreifer tun, sobald sie sich Zugang verschafft haben. Angesichts der…

News | Digitalisierung | Infrastruktur | IT-Security

Mikrosegmentierung in Zero-Trust-Umgebungen – die Integration von richtliniengesteuerten Zugriffen

Die kürzlich veröffentlichte Leitlinie der CISA (Cybersecurity and Infrastructure Security Agency), »Mikrosegmentierung in Zero Trust Teil 1: Einführung und Planung«, bestätigt, dass Mikrosegmentierung eine grundlegende Voraussetzung für Zero Trust ist [1]. Anstatt die Mikrosegmentierung für eine fortgeschrittene Phase von Zero-Trust-Initiativen aufzuheben, können und sollten Unternehmen die granulare Segmentierung als Kernbaustein der Zero-Trust-Architektur priorisieren. Der…

News | Favoriten der Redaktion | Infrastruktur | IT-Security | Rechenzentrum | Services | Strategien | Tipps

CISA-Leitfaden: Warum ist Mikrosegmentierung so grundlegend für Zero Trust?

Jahrelang galt Mikrosegmentierung als zu komplex, zu manuell oder zu anspruchsvoll für die meisten Unternehmen. Eine Zeit lang war dieser Ruf gerechtfertigt – ältere Mikrosegmentierungslösungen sind bekanntermaßen langsam in der Bereitstellung, schwierig zu konfigurieren und ebenso mühsam zu skalieren. Die Zeiten – und die Technologie – haben sich jedoch geändert. Als die NSA vorschlug, dass…

News | Favoriten der Redaktion | IT-Security | Rechenzentrum | Strategien | Whitepaper

CISA-Richtlinien für Zero-Trust-Mikrosegmentierung: Netzwerke verteidigen von selbst

Eine kürzlich von EMA durchgeführte Umfrage ergab, dass über 96 Prozent der Befragten Mikrosegmentierung als äußerst oder sehr wichtig für die Cyberabwehr betrachten [1]. Die neuesten Richtlinien der CISA (Cybersecurity and Infrastructure Security Agency) bieten Unternehmen nun einen Weg, der Prävention von lateralen Bewegungen Priorität einzuräumen. Während Mikrosegmentierung lange Zeit als komplex und als…

News | Effizienz | Favoriten der Redaktion | IT-Security | Services | Strategien | Whitepaper

Was ist Cybersicherheit: Zero Trust und Mikrosegmentierung

Cyberresilienz, Data Security, Data Protection … die Liste ließe sich beliebig fortsetzen. Vor allem für Entscheider, die sich nicht täglich mit der Thematik befassen, ist mittlerweile kaum verständlich, worum es im Kern geht. Zero Networks, Experte für Mikrosegmentierung und Zero Trust, erläutert daher im folgenden Beitrag die Grundlagen klassischer Cybersicherheit. Cybersicherheit Cybersicherheit ist…

News | IT-Security | Ausgabe 5-6-2025 | Security Spezial 5-6-2025

Zero Trust – Warum Mikrosegmentierung zum Erfolg führt

News | Infrastruktur | IT-Security | Strategien | Tipps | Whitepaper

Fünf Gründe, warum Mikrosegmentierungsprojekte scheitern

Mikrosegmentierung ist mittlerweile unerlässlich, aber komplex – ein alternativer Ansatz löst die typischen Herausforderungen. Die Mikrosegmentierung ist zu einem Eckpfeiler von Zero-Trust-Architekturen geworden, da sie eine granulare Kontrolle des Netzwerkverkehrs verspricht und die Angriffsfläche erheblich reduziert. Entsprechende Lösungen erweisen sich jedoch oft als komplex. Trotz des Potenzials der Mikrosegmentierung und des Engagements der Projektverantwortlichen…

News | Cloud Computing | IT-Security | Ausgabe 1-2-2024 | Security Spezial 1-2-2024

Sicherheit in der Cloud durch Mikrosegmentierung – Man kann nur schützen, was man sehen kann

News | Cloud Computing | Favoriten der Redaktion | IT-Security | Ausgabe 11-12-2018

Mikrosegmentierung: Teile und herrsche – Neun Prüfsteine für die Absicherung von Cloud-Umgebungen

DevOps, IaaS, App-gesteuerte Prozesse: Die digitale Transformation beschleunigt eine Vielzahl an Geschäftsabläufen im Unternehmen. Aus Sicht der IT-Sicherheitsverantwortlichen stellt sich die Frage, ob sie ihre Sicherheitsstrategien an die veränderten Bedingungen angepasst haben? Es ist Zeit, die IT-Security-Strategie zu überdenken und den Fokus auf die Absicherung hybrider Cloud-Umgebungen zu legen.

News | Trends 2026 | Trends Security | IT-Security | Tipps

Zero Day: Unternehmen sind das neue Hauptziel

Die Google Threat Intelligence Group (GTIG) hat ihren jährlichen Zero-Day-Bericht veröffentlicht: Sie hat im Jahr 2025 insgesamt 90 Zero-Day-Sicherheitslücken identifiziert, die in freier Wildbahn ausgenutzt wurden. Obwohl diese Zahl niedriger ist als der Rekordwert von 2023 (100), liegt sie deutlich über der Zahl von 2024 (78). Insgesamt scheint sich die jährliche Anzahl in dem Bereich…

Ausgabe 1-2-2026 | Security Spezial 1-2-2026 | News | IT-Security | Künstliche Intelligenz | Services

Strategischer Mehrwert intelligenter Co-Piloten in der Cyberabwehr – Warum KI die XDR/MDR-Strategie neu definiert

Ausgabe 1-2-2026 | Security Spezial 1-2-2026 | News | IT-Security

Was Unternehmen jetzt zur digitalen Verifizierung wissen müssen – Identitätsbetrug als Geschäftsrisiko

Identitätsbetrug zählt heute zu den am schnellsten wachsenden Bedrohungen für Unternehmen. Besonders deutsche Firmen sind betroffen und stehen vor der Herausforderung, Sicherheit und Nutzerfreundlichkeit in Einklang zu bringen. Moderne Technologien wie biometrische Authentifizierung und KI-gestützte Verfahren eröffnen neue Wege, um Betrug frühzeitig zu erkennen und Vertrauen als Wettbewerbsfaktor zu stärken.

Ausgabe 1-2-2026 | Security Spezial 1-2-2026 | News | IT-Security

Whitelisting im Unternehmen: Wie Allow-Listing Zero-Day-Angriffe stoppt und die Angriffsfläche reduziert

Unternehmen stehen heute vor einer Sicherheitslage, in der klassische Abwehrmechanismen allein nicht mehr ausreichen. Malware, Ransomware, Schatten-IT, komplexe Multi-Cloud-Architekturen und strenge Datenschutzvorgaben treffen auf eine Arbeitswelt, die von Dynamik und Flexibilität geprägt ist. In diesem Spannungsfeld gewinnt ein Sicherheitsprinzip zunehmend an Bedeutung, das zwar traditionell wirkt – aber gerade deshalb enorme Stärke entfaltet: konsequentes Whitelisting.

News | Business | Geschäftsprozesse | Kommunikation | Künstliche Intelligenz | New Work | Services | Tipps

KI menschenzentriert einsetzen – auch für Frontline-Beschäftigte

Frontline-Beschäftigte tragen den Betrieb – und sind oft unbeachtet. Unternehmen müssen reagieren, sagt Benedikt Lell, VP Solutions Consulting EMEA bei UKG. Ob im Handel, in der Pflege, in der Logistik oder in der Produktion: Frontline-Beschäftigte halten vielerorts den Betrieb am Laufen. Sie stehen im direkten Kontakt mit Kunden, Patienten oder Maschinen, sichern Wertschöpfung und…

News | Trends 2026 | Trends Security | IT-Security | Tipps

Ein kompromittiertes System kann mit einem Schritt 85 Prozent der Umgebung erreichen

Ein erfolgreicher Angriff auf ein Unternehmensnetzwerk ermöglicht es Angreifern oft, in kürzester Zeit einen Großteil der Umgebung zu kompromittieren, da sie legitime Zugriffswege und administrative Protokolle nutzen. Das größte Risiko besteht nicht im initialen Eindringen, sondern in der schnellen und weitreichenden lateralen Bewegung innerhalb des Netzwerks, wobei klassische Sicherheitsmetriken wie die Anzahl der Alarmmeldungen das…

News | Business | Geschäftsprozesse | IT-Security | Services | Tipps

Wie Unternehmen Compliance für Cyberversicherungen erreichen können

Möglichkeiten zur Senkung der Versicherungsprämien. Der weltweite Markt für Cybersicherheitsversicherungen ist bis 2026 auf rund 20 Milliarden US-Dollar angewachsen – ein Trend, der sich voraussichtlich fortsetzen wird, da immer stärker ausgefeilte Ransomware-Kampagnen, KI-gestützte Angriffe und der regulatorische Druck zunehmen. Da Cyberkriminalität im Jahr 2026 voraussichtlich wirtschaftliche Schäden in Höhe von Billionen US-Dollar verursachen wird,…

News | Trends 2026 | Trends Security | Trends Infrastruktur | Trends Kommunikation | Infrastruktur | Kommunikation

Moderne Security benötigt ein zukunftsfähiges Netzwerk-Fundament

Unternehmen treiben die Einführung von Zero Trust und SASE konsequent voran. Dabei stützen sie sich jedoch noch vielfach auf Netzwerkarchitekturen, die nicht für eine hybride Arbeitsweise und Cloud-Infrastrukturen konzipiert wurden. Das ist das zentrale Ergebnis einer aktuellen Umfrage von Open Systems. Die Befragung von 206 IT- und Security-Verantwortlichen in der DACH-Region belegt, dass durch…

News | Trends 2026 | Trends Security | IT-Security | Künstliche Intelligenz

Unternehmen nutzen zunehmend hybride Sicherheitsmodelle

KI allein reicht nicht: Zwei Drittel setzt bei IT-Sicherheit auf ein Zusammenspiel von KI und menschlicher Expertise. Künstliche Intelligenz ist längst Teil moderner IT-Sicherheitsstrategien. Doch die aktuelle Studie »Cybersicherheit in Zahlen« von G DATA CyberDefense, Statista und brand eins zeigt: Wirklich sicher fühlen sich die meisten Unternehmen erst dann, wenn KI und menschliche Expertise…