Rich Armour, einer der Fortune 50 CISOs ist in Sachen Cyberbedrohungen gegen industrielle Kontrollsysteme wenig optimistisch. Er glaubt, dass die Fertigungsbranche im kommenden Jahr vermutlich mit einer hoch destruktiven Attacke gegen industrielle Steuerungs- und Kontrollsysteme zu rechnen hat. Ein Angriff mit dem Potenzial, Industrieanlagen im ganzen Land schwer in Mitleidenschaft zu ziehen.

Rich Armour, ehemaliger Global CISO bei General Motors, und zuvor bei Hewlett-Packard sowie in der Führungsetage der Informationssicherheit bei Dell Technologies tätig, verfügt über profundes Expertenwissen aus erster Hand was die Cyber-Sicherheitsherausforderungen eines Fortune-50-Unternehmens in der Produktion angeht, und womit die Branche im kommenden Jahr vermutlich zu rechnen hat. Rich Armour ist jüngst als Berater zum Spezialisten für IT-, OT- und IoT-Sicherheit, Nozomi Networks, gestoßen.

Zu seinen Prognosen für 2020 zählen unter anderem:

- Die Wahrscheinlichkeit von Angriffen mit einem katastrophalen Zerstörungspotenzial für industrielle Steuerungssysteme steigt im Vergleich zu den vergangenen Jahren deutlich an. Und zwar aus folgendem Grund:

-

- Die fortschreitende Digitalisierung, das Internet of Things und eine stärkere Konvergenz von IT-/OT-Netzen – ungeachtet der vielen damit verbundenen Vorteile – hat Unternehmen, die von industriellen Steuerungssystemen abhängig sind, extrem anfällig für Angriffe gemacht.

- Immer noch ist vielfach eher wenig technisch versiertes Personal für das Management industrieller Steuerungssysteme zuständig. Leider geht damit nicht selten die Einschätzung einher, die betreffenden Umgebungen seien sicher, wenn nicht sogar immun gegen solche Angriffe.

-

- Diese Einstellung ist das beste Rezept, um ein Disaster heraufzubeschwören und setzt Systeme einem weit größeren Risiko aus als es notwendig wäre.

- Bedrohungsakteure und Angreifer haben die diesen Attacken zugrunde liegenden Motive ausgedehnt.

-

- Inzwischen geht es nicht mehr »nur« darum, vertrauliche Daten und Informationen zu stehlen, sondern auch Systeme lahmzulegen oder sogar zu zerstören. Dazu dient ausgefeilte Ransomware ebenso wie Wiper oder andere Arten von Malware.

- Viele Angreifer trachten danach, die Produktintegrität zu schädigen oder industrielle Kontrollsysteme außer Betrieb zu setzen. Das Ziel ist finanzieller Gewinn, maximaler finanzieller Schaden beim Opfer, und nicht zuletzt sind solche Angriffe oftmals Bestandteil der Cyber-Kriegsführung.

- Die Fertigungsindustrie ist einem größeren Risiko ausgesetzt als jemals zuvor, Opfer von Cyberbedrohungen und Angriffen zu werden.

-

- Einer der wichtigsten Gründe liegt darin, dass CISOs selten über die notwendige Kontrolle und den nötigen Einfluss im Bereich Fertigung und Produktion verfügen. Den bräuchten sie aber, um Sicherheitsrisiken zu erkennen, einzuschätzen und senken zu können.

- Unternehmen im Bereich industrieller Produktion sind typischerweise große und leistungsstarke Unternehmen, die aber weitgehend außerhalb der Richtlinien und Prozesse von Cyber-Sicherheitsfirmen arbeiten. Dazu kommt, dass oftmals noch das tiefere Verständnis für Cybersicherheit fehlt.

- Rich Armour geht davon aus, dass CISOs auch weiterhin in der Branche nicht über genügend Einfluss verfügen, und das sicherlich noch für mindestens 2-4 weitere Jahre. Vermutlich wird sich erst dann etwas ändern, wenn von der Vorstandsebene entsprechende Signale ausgehen oder eine schwerwiegende Attacke eintritt.

- In der Zwischenzeit empfiehlt Rich Armour, dass CISOs, die in dieser Branche tätig sind, Cyber-Sicherheitsbelange stärker als bisher an die Unternehmensführung herantragen, gegebenenfalls auch mit der Hilfe einflussreicher, externer Berater, um die richtigen Veränderungen für ein positives Ergebnis in die Wege zu leiten.

460 Artikel zu „Industrie Hacker“

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | TRENDS SECURITY | IT-SECURITY

2020: Für Hacker wird es immer einfacher industrielle Netzwerke anzugreifen

Die Bedrohungslage für OT-Systeme, kritische Infrastrukturen und industrielle Steuerungsanlagen wird sich auch 2020 im Vergleich zu 2019 kontinuierlich weiterentwickeln. Da diese Systeme dem öffentlichen Internet immer stärker ausgesetzt sind, wird es für Hacker immer einfacher, sie anzugreifen. Dies gilt nicht nur für staatlich unterstützte beziehungsweise beauftragte Angreifer, sondern auch für Cyberkriminelle, die in erster Linie…

NEWS | TRENDS WIRTSCHAFT | TRENDS SECURITY | DIGITALISIERUNG | TRENDS 2016 | INDUSTRIE 4.0 | INFRASTRUKTUR | IT-SECURITY

Veröffentlichte NSA-Hackersoftware gefährdet (deutsche) Industrie

Wie können sich Industrieunternehmen schützen? Der Supergrau für Industrieunternehmen: Hacker haben digitale Werkzeuge der NSA gestohlen und bieten diese nun im Internet auf dem Schwarzmarkt an. Dass die Hackertools der NSA zuzuschreiben sind, wurde von zwei ehemaligen Mitgliedern der NSA-Elitehackertruppe TAO (Tailored Access Operations) gegenüber der Washington Post bestätigt [1]. Auch Meldungen von Netzwerkausrüstern wie…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY | WHITEPAPER

Zu langsam, um Hackern das Handwerk zu legen

Unternehmen weltweit benötigen über sechs Tage, um Hacker aus ihren Systemen zu verbannen. CrowdStrike gab die Veröffentlichung des CrowdStrike Global Security Attitude Survey 2019 bekannt, die vom unabhängigen Forschungsunternehmen Vanson Bourne erstellt wurde. Im Rahmen der Studie wurden 1.900 hochrangige IT-Entscheidungsträger und IT-Sicherheitsexperten in den USA, Kanada, Großbritannien, Mexiko, dem Nahen Osten, Australien, Deutschland, Japan,…

NEWS | IT-SECURITY | AUSGABE 9-10-2019 | SECURITY SPEZIAL 9-10-2019

Blended Attacks auf dem Vormarsch – Gemischtes Doppel in der Hackerszene

Es werden intelligente und automatisierte Sicherheitssysteme gebraucht, welche die immer raffinierter werdenden Methoden der Cyberkriminellen erkennen und Attacken selbstständig isolieren.

NEWS | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Cyberangriffe auf Yachten: wenn aus Piraten Hacker werden

Ein sonniger Tag auf See geht zu Ende. Der Himmel färbt sich langsam rot und majestätisch bewegt sich die luxuriöse Yacht in Richtung Marina. Der Eigner und seine Familie hatten Geschäftsfreunde zu einem Ausflug auf das Mittelmeer eingeladen. Während der Rückfahrt sitzt er mit seinen Gästen am großen Tisch im Salon und bereitet die Unterzeichnung…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY | TIPPS

Hacker erraten 60 Prozent aller Passwörter

Nach neun Monaten Penetrationstests verdeutlicht eine Studie von Rapid7 die effektivsten Methoden, mit denen Hacker Passwörter knacken. 73 Prozent der Hackereinbrüche basieren auf gestohlenen Passwörtern. Die Hälfte von ihnen können zu 60 Prozent ganz einfach von Hackern erraten werden. Das zeigt die Studie »Under the Hoodie« von Rapid7, die auf den Ergebnissen von 180 in…

NEWS | IT-SECURITY | SERVICES

Wenn Cyberkriminelle die Seiten wechseln – Der Einsatz von Ethical Hacker

Unternehmen stehen ständig vor der Herausforderung, mit der wachsenden Bedrohungslandschaft Schritt zu halten. Eine Möglichkeit, um Sicherheitslücken in Systemen frühzeitig zu identifizieren, ist der Einsatz sogenannter Ethical Hackers. Zu ihren Aufgabengebieten gehören etwa Penetrationstests von Netzwerken, Rechnern, webbasierten Anwendungen und anderen Systemen, um potenzielle Bedrohungen aufzudecken. Oft handelt es sich bei diesen Mitarbeitern um Hacker,…

NEWS | IT-SECURITY | TIPPS

Hacker auf Walfang: Führungskräfte im Visier

Wie Unternehmen sich gegen Whaling-Attacken wappnen können. Bei Whaling-Attacken wählen Cyberkriminelle ihre Opfer sorgfältig aufgrund deren Autorität und Befugnisse innerhalb eines Unternehmens aus. Im Visier stehen speziell hochrangige Führungskräfte wie der CEO, CFO oder andere leitende Angestellte, die vollständigen Zugriff auf sensible Daten haben. Ziel ist es, Führungskräfte dazu zu bringen, Unternehmensinformationen preiszugeben, die für…

NEWS | BUSINESS INTELLIGENCE | FAVORITEN DER REDAKTION | SERVICES | AUSGABE 5-6-2019

Datengetriebene Services für Maschinenbau, Anlagenbau und Fertigungsindustrie erfolgreich entwickeln

Die Digitalisierung industrieller Produktionssysteme gewinnt immer mehr an Bedeutung. Data Analytics bietet vor allem Unternehmen aus dem stark vernetzten Maschinen- und Anlagenbau Chancen, innovative datenbasierte Dienstleistungen zu entwickeln und zu vermarkten. Aber wie sieht eine praxiserprobte Vorgehensweise aus, welche zentralen Herausforderungen gilt es zu meistern?

NEWS | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Hackerangriffe: Lautlos durch die Hintertür

Welche Maßnahmen präventiv gegen Hackerangriffe helfen und was müssen Unternehmen im Ernstfall beachten? Computer gehören zum Unternehmensalltag dazu. Das gilt für alle Branchen. Doch in dieser digitalen Welt lauern Gefahren. Neben technischen Problemen, Feuer oder Wasser gibt es eine Bedrohung, die mit einer Absicht handelt: Hacker. Warum sie eine Gefahr darstellen und was Unternehmen ganz…

NEWS | DIGITALISIERUNG | FAVORITEN DER REDAKTION | IT-SECURITY | ONLINE-ARTIKEL | SERVICES

Was uns ein US-Präsidentschaftskandidat über Hacker lehrt

Im letzten Monat wurde ein nicht ganz uninteressanter Fakt publik gemacht. Beto O’Rourke, der neueste Kandidat im Wettlauf um die US-Präsidentschaft und potenzieller Gegner von Donald Trump, ist ein ehemaliges Mitglied einer der ältesten Hackergruppierungen in den USA, den – Cult of the Dead Cow. Eine Gruppierung, die insbesondere dafür bekannt war, sich gegen staatliche…

NEWS | TRENDS SECURITY | CLOUD COMPUTING | TRENDS 2019 | IT-SECURITY

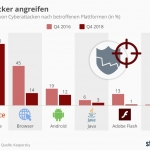

Cyberattacken: Wo Hacker angreifen

2016 zielten laut Kaspersky nur 16 Prozent aller Cyberattacken auf Microsoft Office. Zwei Jahre später hat sich der Anteil der Angriffe auf 70 Prozent vervielfacht. Verantwortlich für den Anstieg sollen eine Vielzahl sogenannter Zero Day Exploits sein. Das sind Sicherheitslücken, die am selben Tag erfolgen, an dem die hierbei ausgenutzte Schwachstelle in der entsprechenden Software…

NEWS | TRENDS SECURITY | BUSINESS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | FAVORITEN DER REDAKTION | INDUSTRIE 4.0 | INFRASTRUKTUR | INFOGRAFIKEN | INTERNET DER DINGE | IT-SECURITY | KOMMUNIKATION | TIPPS

Gravierende Sicherheitsrisiken bei vernetzten Industrieanlagen

Schwachstellen in Funkfernsteuerungen haben schwerwiegende Auswirkungen auf die Sicherheit. Ein neuer Forschungsbericht deckt schwere Sicherheitslücken bei industriellen Maschinen auf. Anlagen wie Kräne, die mittels Funkfernsteuerungen bedient werden, sind vor potenziellen Angriffen wenig bis gar nicht geschützt. Damit stellen sie ein hohes Sicherheitsrisiko für Betreiber und ihre Mitarbeiter dar. Trend Micro veröffentlichte einen neuen Forschungsbericht,…

NEWS | INDUSTRIE 4.0 | IT-SECURITY | AUSGABE 11-12-2018

IT-Security für Industrie 4.0 – Ganzheitlicher Ansatz für mehr Sicherheit

Industrie 4.0 wird in deutschen Unternehmen immer mehr zur Realität. Voraussetzung für den dauerhaften Erfolg ist das Vertrauen aller Partner in die zunehmende industrielle Vernetzung. Das Thema IT-Security avanciert damit zum Schlüsselfaktor für die Digitalisierung. Welche Aspekte sind zu beachten, um Maschinen und Daten vor Angreifern zu schützen?