Rechenzentren mit ihren vielen Daten, die darin vorgehalten – also IT-Deutsch für »abrufbereit aufbewahrt« – werden, stellen ein verlockendes Ziel für Angreifer dar. Wenn der Angreifer Glück hat, findet er eine Schwachstelle für den Zugang über das Internet zum Rechenzentrum. Anderenfalls erfordert ein direkter Angriff erheblichen Aufwand und Planung, wie Vectra, Anbieter eine Plattform für Cybersicherheit auf Basis künstlicher Intelligenz berichtet.

Folglich sind Cyberangriffe, die auf Rechenzentren abzielen, in der Regel gut geplante Operationen. Dabei gehen die Akteure mit Geduld und Beharrlichkeit an die Sache heran. Dies ist nötig, um »unter dem Radar zu fliegen«. Dies bedeutet, den Angriff auszuführen, ohne dass das Sicherheitsteam etwas bemerkt.

Im Folgenden nennt Vectra die sechs kritischsten Angriffsvektoren und -techniken, die versierte Cyberangreifer gegen Rechenzentren einsetzen.

- Administrativer Zugang

Administratoren haben weitreichende Zugangsrechte zum Rechenzentrum. Dies macht sie zu attraktiven Zielen für Angreifer. Verwaltungsprotokolle können Angreifern Backdoor-Zugang zum Rechenzentrum verschaffen, ohne dass sie eine Anwendungsschwachstelle direkt ausnutzen müssen. Durch die Verwendung von Standard-Verwaltungstools wie SSH (Secure Shell), Telnet oder RDP (Remote Desktop Protocol) können Angreifer leicht im normalen administrativen Netzwerkverkehr »mitschwimmen«.

- Schließen der lokalen Authentifizierungslücke

Zusätzlich zu den von Administratoren genutzten Standardwegen sind viele Rechenzentren auf lokale Authentifizierungsoptionen angewiesen. Diese können im Notfall für den Zugriff auf die zu verwaltenden Hosts und Workloads genutzt werden. Die lokalen Authentifizierungsoptionen werden jedoch nicht protokolliert. Der Einfachheit halber werden dieselben Zugangsdaten häufig zwischen Hosts und Workloads geteilt. Wenn Angreifer die Zugangsdaten durch die Kompromittierung eines Administrators finden, können sie unauffällig auf das Rechenzentrum zugreifen. Dabei müssen sie nicht befürchten, dass ihre Aktivität protokolliert wird.

- Administrative Hardware-Hintertür

Die lokale Authentifizierung bietet ein Beispiel für eine Hintertür, die Administratoren – und Angreifer – nutzen können, um Zugang zu einem Rechenzentrum zu erhalten. Es gibt jedoch auch andere Beispiele, die den gleichen Ansatz verfolgen, jedoch erweitert, tiefer in die Hardware hinein.

Virtualisierung ist heute Standard im Rechenzentrum. Die virtualisierten Umgebungen und Ressourcen laufen dennoch auf physischer Hardware. Virtuelle Datenträger sind letztlich von physischen Datenträgern abhängig. Die physischen Datenträger laufen in physischen Servern.

Physische Server haben ebenfalls ihre eigenen Verwaltungsebenen. Diese sind für Lights-Out- und Out-of-Band-Management ausgelegt. Die Verwaltungsebenen haben ihre eigenen Verwaltungsprotokolle, Stromversorgung, Prozessoren und Speicher. Dieser Aufbau ermöglicht es den Administratoren, Festplatten zu »mounten«, also ins Systemverzeichnis einzubinden, und das Re-Imaging eines Servers durchzuführen, selbst wenn der Hauptserver ausgeschaltet ist.

Diese Aktionen werden oft über Protokolle wie IPMI (Intelligent Platform Management Interface) durchgeführt. Viele Hardwareanbieter haben zwar ihre eigenen Markenversionen von IPMI, wie etwa Dell iDRAC oder HPE Integrated Lights-Out (ILO). Alle basieren aber auf IPMI und führen dieselben Funktionen aus.

IPMI und die damit verbundenen Protokolle haben gut dokumentierte Schwachstellen. Sie erhalten oft nur langsam Updates und Korrekturen. Darüber hinaus gibt es derzeit eine beunruhigende Anzahl von 92.400 IPMI-Schnittstellen von Hosts, die dem Internet ausgesetzt sind [1]. Die Kombination aus Schwachstellen und Zugangsmöglichkeiten macht IPMI zu einem Hauptangriffsvektor für bösartige Akteure, die versuchen, die Sicherheit des Rechenzentrums zu untergraben.

- Fortgeschrittene Angreifer zielen niedrig

Leider enden Hardwareprobleme im Rechenzentrum nicht bei IPMI. Fortgeschrittene Angreifer, einschließlich staatlicher Akteure, nehmen zunehmend physische Server, Router, Switches und sogar Firewalls ins Visier. Die Angreifer verwenden Root-Kits, die unterhalb der Ebene des Betriebssystems agieren. Dadurch sind sie mit herkömmlichen Methoden äußerst schwer zu erkennen.

Diese Techniken ermöglichen es den Angreifern, genau die Geräte zu infizieren, denen die Rechenzentrumsbetreiber vertrauen und die eigentlich das Netzwerk schützen sollen. Die Angreifer nutzen gerade diese Geräte, um Angriffe tiefer in das Netzwerk hinein zu starten.

- Daten im Auge behalten

Das ultimative Ziel der meisten Angriffe ist der Diebstahl von Daten. Je nach ihren Bedürfnissen und Fähigkeiten können die Angreifer eine Vielzahl von Ansätzen nutzen, um Daten aus dem Rechenzentrum zu schleusen. Der gängige Ansatz besteht darin, Daten in großen Mengen aus dem Datenzentrum zu verschieben. Dies erfolgt entweder direkt ins Internet oder in einen Zwischenbereich im Campusnetzwerk.

Subtil vorgehende, geduldige Angreifer können versuchen, Daten möglichst langsam herausschleusen. Dadurch ist es weniger wahrscheinlich, dass der Vorgang bemerkt wird oder Verdacht erregt. Sie können ebenso versuchen, die Datenexfiltration in versteckten Tunneln innerhalb des normalerweise erlaubten Datenverkehrs, wie HTTP-, HTTPS- oder DNS-Verkehr, zu verschleiern.

- Vermischung von physischem und virtuellem Kontext

Rechenzentren sind geschäftskritisch für viele Unternehmen. Sie variieren je nach Anwendungen und der Art und Weise, wie die Benutzer mit ihnen interagieren. Das häufigste Modell ist das Rechenzentrum von Privatunternehmen. Angriffe auf diese Rechenzentren sind in der Regel erweiterte Angriffe auf die größere Unternehmensumgebung.

Beispielsweise können Angreifer zunächst ein Mitarbeiter-Notebook durch eine Phishing-E-Mail oder mittels Social Engineering kompromittieren. Dies bedeutet, unberechtigt in ein Computersystem einzudringen und dort gespeicherte Daten auszuspähen oder zu manipulieren. Als nächstes versuchen sie in der Regel, eine Persistenz innerhalb des Netzwerks herzustellen, also sich »einzunisten«. Hierzu arbeiten sie sich vom ursprünglichen Opfer auf andere Hosts oder Geräte vor.

Um den laufenden Angriff zu steuern, richten Angreifer Hintertüren oder versteckte Tunnel ein. So können sie von innerhalb des Netzwerks nach außen kommunizieren und ins Netzwerk hinein. Im Laufe der Zeit verschaffen sich die Angreifer einen internen Überblick des Netzwerks. Sie finden dabei wertvolle Ressourcen und kompromittieren Geräte und Benutzerdaten.

Am begehrtesten für Angreifer sind die Administrator-Zugangsdaten. Diese gewährleisten eine weitgehende Autonomie innerhalb des Netzwerks des Opfers. Administrator-Berechtigungsnachweise sind besonders bei Angriffen auf Rechenzentren wichtig. Der Grund: Administratoren sind oft die einzigen Personen sind, die auf die Daten im großen Stil zugreifen können.

Der entscheidende Punkt ist, dass ein Angriff typischerweise in einem ausgereiften Stadium ist, wenn ein privates Rechenzentrum betroffen ist. Der versteckte Command-and-Control-Verkehr, die Auskundschaftung, die seitliche Bewegung, die Kompromittierung von Benutzer- und Admin-Zugangsdaten sind alles Voraussetzungen, um in das Rechenzentrum einzudringen.

Schlussfolgerung

Die meisten Sicherheitsvorkehrungen für Rechenzentren konzentrieren sich auf den Schutz der virtualisierten Schichten des Rechenzentrums. Cyberangreifer unterwandern jedoch zunehmend die physische Infrastruktur, auf die das Rechenzentrum angewiesen ist. Somit ist es nach Meinung von Vectra unerlässlich, die Fähigkeit zu haben, Cyberangriffe zu erkennen, die auf Rechenzentren abzielen.

»Dies erfordert den Einsatz fortschrittlicher Modelle zur Erkennung von Angreifern. Damit lassen sich versteckte Angriffe auf Anwendungs-, Daten- und Virtualisierungsebenen im Rechenzentrum sowie auf die darunterliegende physische Infrastruktur aufdecken. Sicherheitsteams können auf diese Weise kritische Schwachstellen auf jeder Ebene des virtualisierten Rechenzentrums angehen. Dies gilt selbst dann, wenn die Angreifer legitime Dienste und Protokolle für ihre illegalen Aktionen nutzen«, wie Andreas Müller, Director DACH bei Vectra abschließend erklärt.

[1] https://ipmiscan.shadowserver.org/ [7.2.2020]

308 Artikel zu „Attacke Rechenzentrum“

NEWS | IT-SECURITY | RECHENZENTRUM

Quo vadis, IT-Infrastruktur – wie kann ich mein Rechenzentrum vor Attacken sichern?

Der Schutz der Rechenzentren mit Firewall und Virenscanner reicht nicht mehr aus. Virtuelle Umgebungen und Cloud Computing verlangen nach einem robusten Schutz. Attacken aus dem Internet werden immer intelligenter, um Daten auszuspionieren oder den Rechenzentrumsbetrieb lahmzulegen. Darüber hinaus stellt der Gesetzgeber Anforderungen, um die Sicherheit im hohen Maße zu garantieren. Unregelmäßigkeiten müssen fälschungssicher protokolliert werden.…

NEWS | AUSGABE 11-12-2019 | SECURITY SPEZIAL 11-12-2019 | INTERNET DER DINGE | IT-SECURITY

Welche Cyberattacken Unternehmen besonders fürchten müssen – Bedrohte IoT-Systeme

Cyberkriminelle und politisch movierte »Hacktivisten« haben dazugelernt. Mittlerweile sind sie in der Lage, innerhalb von fünf Tagen Angriffe auf neu entdeckte IT-Sicherheitslücken zu starten. IoT-Systeme (Internet of Things) werden bereits sogar innerhalb von fünf Minuten nach ihrer Inbetriebnahme attackiert. Dies sind zwei Erkenntnisse des Threat Intelligence Report des IT-Security-Spezialisten Netscout.

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS 2019 | IT-SECURITY | KOMMUNIKATION

Massive Auswirkungen von E-Mail-Attacken auf den Geschäftsbetrieb

43 Prozent der Unternehmen sind in den letzten 12 Monaten Opfer eines Spear-Phishing-Angriffs geworden. Barracuda veröffentlicht die Ergebnisse einer in Auftrag gegebenen Umfrage unter 660 IT-Verantwortlichen weltweit. Dabei fragte das Unternehmen nach den Erfahrungen mit Phishing, Insider-Bedrohungen, Office 365 und die damit verbunden Auswirkungen auf die Geschäftsabläufe sowie die Ausgaben für IT-Security und die Kosten…

NEWS | IT-SECURITY | TIPPS

Angriffsforensik, das Post Mortem von Cyberattacken

Blinde Flecken in der digitalen Verteidigung werden von den Cyberkriminellen dankend ausgenutzt. EPP- und EDR-Lösungen können IT- und Sicherheitsteams helfen diese Sicherheitslücken zu identifizieren. Wenn Cyberangriffe die Sicherheit von Endgeräten umgehen, kann es oft Monate dauern, bis Unternehmen die Schwachstelle entdecken. Unternehmen suchen deshalb nach Möglichkeiten, ihre Endgerätesicherheit zu modernisieren und ihre Fähigkeit zu verbessern,…

NEWS | TRENDS SECURITY | CLOUD COMPUTING | TRENDS 2019 | IT-SECURITY

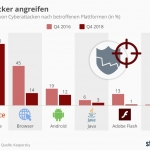

Cyberattacken: Wo Hacker angreifen

2016 zielten laut Kaspersky nur 16 Prozent aller Cyberattacken auf Microsoft Office. Zwei Jahre später hat sich der Anteil der Angriffe auf 70 Prozent vervielfacht. Verantwortlich für den Anstieg sollen eine Vielzahl sogenannter Zero Day Exploits sein. Das sind Sicherheitslücken, die am selben Tag erfolgen, an dem die hierbei ausgenutzte Schwachstelle in der entsprechenden Software…

IT-SECURITY | TIPPS

IT-Sicherheitsexperte überzeugt: Mit Verschlüsselung, Vorsicht und einem IT-Sicherheitskonzept lassen sich Hackerattacken verhindern

Bereits mit völlig unkomplizierten Sicherheitsmaßnahmen lassen sich Hackerangriffe auf die Unternehmensinfrastruktur vermeiden. Davon ist IT-Sicherheitsexperte Christian Heutger überzeugt: »Hundertprozentige Sicherheit wird es kaum geben. Ein IT-Sicherheitskonzept, bei dem Verantwortlichkeiten verteilt und etwaige Notfallmaßnahmen beschlossen sind, sowie ein IT-Sicherheitsbeauftragter, der einerseits diese Maßnahmen steuert und überwacht, andererseits aber auch Mitarbeiter darin schult IT-Sicherheit umfassend im Unternehmen…

NEWS | IT-SECURITY | KOMMUNIKATION | STRATEGIEN | TIPPS

Checkliste: So sollten Unternehmen im Fall einer Cyberattacke kommunizieren

Ein Fragenkatalog hilft dabei, schnelle und zielgerichtete Reaktionen auf erfolgreiche Cyberangriffe vorzubereiten. Die Wahrscheinlichkeit für Unternehmen, Opfer einer Cyberattacke zu werden, ist so hoch wie nie, denn mit ihren modernen Angriffsmethoden sind Hacker immer häufiger erfolgreich. Deshalb genügt es nicht länger, nur Cyber-Security-Maßnahmen zu implementieren. Es gilt, sich auch für das oft Unvermeidbare zu rüsten:…

NEWS | TRENDS WIRTSCHAFT | TRENDS SECURITY | BUSINESS | TRENDS 2019 | IT-SECURITY

Durchschnittlicher Schaden pro erfolgreicher Cyberattacke über 1 Million Euro

Erfolgreiche Cyberattacken auf Unternehmen richten im Durchschnitt einen Schaden in Höhe von jeweils 1 Million Euro an. Dies ist die Schätzung von 790 IT-Führungskräften aus aller Welt, die Radware für seinen nun veröffentlichten Global Application and Network Security Report 2018-2019 befragt hat [1]. Sie basiert auf realen Vorfällen und deren Folgen. Unternehmen, die den Schaden…

NEWS | INFRASTRUKTUR | ONLINE-ARTIKEL | RECHENZENTRUM

Generationswechsel im Rechenzentrum – das Potenzial konvergierter Infrastrukturen

Rechenzentren haben sich hinsichtlich Platzbedarf und Komplexität weiterentwickelt, aber nicht notwendigerweise auch im Hinblick auf Skalierbarkeit und Leistungsfähigkeit. Für viele kleine und mittelständische Unternehmen ist die Beschaffung und Verwaltung einer IT-Infrastruktur mitunter eine große Herausforderung. Da viele Anwendungen oft über Jahre unabhängig voneinander eingeführt werden, entstehen isolierte IT-Infrastrukturen, die alle gewartet und verwaltet werden müssen.…

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | INFRASTRUKTUR | IT-SECURITY | LÖSUNGEN | PRODUKTMELDUNG | SERVICES | STRATEGIEN

Automatisierte Sicherheitsanalytik: Wenn Angreifer Admin-Tools für Cyberattacken missbrauchen

Eine der schwierigsten Aufgaben bei der Suche nach versteckten Angreifern im Netzwerk besteht darin, dass sich ihr Verhalten an das normale Benutzerverhalten anpasst. Angreifer suchen als erstes nach den Netzwerk-Admin-Tools, da diese standardmäßig vertrauenswürdig sind. Vectra, Experte für automatisierte Sicherheitsanalytik durch künstliche Intelligenz und maschinellem Lernen, beschreibt, wie der Missbrauch von Admin-Tools dennoch enttarnt werden…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Insider-Bedrohungen und wie Unternehmen sich davor besser schützen können

Immer noch befindet sich eine der größten Sicherheitsbedrohungen, denen Unternehmen derzeit ausgesetzt sind, bereits im eigenen Netzwerk. Insider-Bedrohungen sind nach wie vor schwer zu erkennen, traditionelle Sicherheitstechniken verfangen hier nicht. Jedes Unternehmen, dem der Schutz seiner Marke und seiner Reputation am Herzen liegen, sollte die von Insidern ausgehenden Gefahren nicht unterschätzen. Unabhängig davon, ob es…

NEWS | IT-SECURITY | TIPPS

Supply-Chain-Angriffe häufen sich, werden aber noch unterschätzt

Schadcode macht aus legitimen Apps gefährliche Verteiler von Malware. Ein neuer Trend ist für Unternehmen äußerst gefährlich: Hacker infizieren schädlichen Code in Software, um eigentlich legitime Apps zur Verteilung von Malware zu nutzen. Einmal ins System eingedrungen, lässt sich das Ausmaß des entstandenen Schadens oft erst im Nachhinein bewerten. »Diese neue Art der Bedrohung heißt…

NEWS | IT-SECURITY | LÖSUNGEN | SICHERHEIT MADE IN GERMANY

Edelmetall-Spezialist setzt auf Firewalls »Made in Germany«: Goldene Zeiten für IT-Sicherheit

Seit Jahrtausenden gehören Gold und Silber zu den sichersten Wertanlagen. Investiert man in Edelmetall, steht die Vertrauenswürdigkeit des Händlers an erster Stelle. Doch was passiert, wenn dieser Händler Opfer eines Cyberangriffs wird? Die Geschäftsprozesse des Unternehmens könnten lahmgelegt werden und sensible Kundendaten an Dritte gelangen. Um es nicht so weit kommen zu lassen, entschied sich…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | STRATEGIEN | TIPPS

Ransomware-Angriffe mit Zero Trust bekämpfen: Best Practices gegen Daten-Geiselnahme

Ransomware bleibt ein lukratives Geschäft für Cyberkriminelle. Allein mit der Ransomware-Variante Ryuk erpressten Angreifer bereits Lösegelder von über 3,7 Millionen US-Dollar. Um die Sicherheitsvorkehrungen von Unternehmen zu umgehen, nutzen Hacker mittlerweile häufig anspruchsvolles Spear-Phishing, damit Opfer auf bösartige Links und Anhänge klicken oder verseuchte Webseiten besuchen. Nach der Infektion beginnt der Erpressungstrojaner mit der Verschlüsselung…

NEWS | STRATEGIEN | TIPPS

Legacy-Software: sechs gute Gründe, warum Unternehmen ihren Altanwendungen treu bleiben sollten

Die Versuchung, sich von Altanwendungen zu trennen und sie durch Neuentwicklungen zu ersetzen, ist groß. Häufig gibt es aber gute Gründe dafür, besser davon abzusehen und sie stattdessen lieber zu modernisieren. Der IT-Dienstleister Avision, Spezialist für Software Revival, nennt die wichtigsten davon. Gewohnheit. Die Mitarbeiter sind bereits an das vorhandene Tool gewöhnt und kommen damit…