Cyberkriminelle und politisch movierte »Hacktivisten« haben dazugelernt. Mittlerweile sind sie in der Lage, innerhalb von fünf Tagen Angriffe auf neu entdeckte IT-Sicherheitslücken zu starten. IoT-Systeme (Internet of Things) werden bereits sogar innerhalb von fünf Minuten nach ihrer Inbetriebnahme attackiert. Dies sind zwei Erkenntnisse des Threat Intelligence Report des IT-Security-Spezialisten Netscout.

Für Angreifer sind IoT-Komponenten wie IP-Überwachungskameras und Smart-Home-Systeme aus mehreren Gründen interessant. So weist ein erheblicher Teil dieser Komponenten IT-Sicherheitslücken auf, über die sich Unbefugte Zugang zu solchen Systemen verschaffen können. Zum anderen gehen pro Tag etwa 7,7 Millionen neue IoT-Systeme online. Dadurch erhöhen sich die Chancen für Cyberkriminelle, solche Komponenten zu »kapern«.

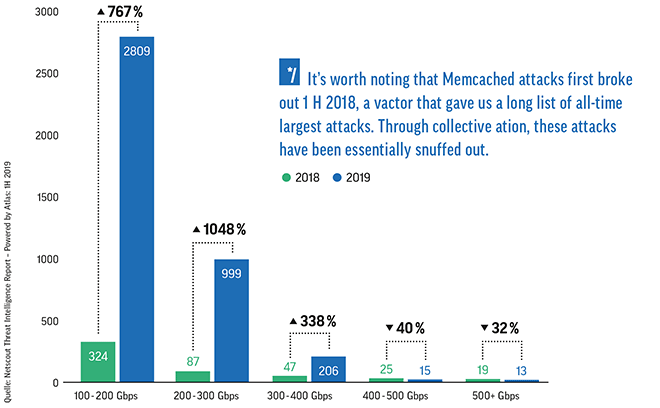

DDos-Angriffe nehmen zu. Ferngesteuerte IoT-Systeme, aber auch Smartphones und Rechner kommen beispielsweise bei Distributed-Denial-of-Service-Angriffen (DDoS) zum Einsatz. Die Systeme werden dazu in Bot Nets integriert. Laut dem Report von Netscout nahm die Zahl von DDoS-Attacken im ersten Halbjahr im Vergleich zu 2018 um 39 Prozent zu. Vor allem Angriffe, bei denen eine Netzwerkbandbreite von 100 bis 400 Gigabit pro Sekunde zum Einsatz kommt, legten zu – um 76 Prozent. Das Ziel solcher Aktivitäten ist, Web-Services, Online-Shops und Web-Sites von Unternehmen und Organisationen mit Anfragen zu überschwemmen und zu blockieren.

Im Vergleich zum ersten Halbjahr 2018 nahm die Zahl der DDoS-Attacken deutlich zu. Das gilt vor allem für Angriffe mit Bandbreiten zwischen 100 und 400 GBit/s.

Ein Teil der Angreifer will auf diese Weise Firmen zur Zahlung von »Lösegeld« zwingen. Staats-Hacker und Aktivisten wiederum legen mithilfe von DDoS-Attacken die Web-Seiten missliebiger Organisationen lahm. Dass sich DDoS-Attacken zu einem immer größeren Problem entwickeln, zeigen zwei Beispiele vom September 2019: Ein solcher Angriffe legte Wikipedia lahm. In manchen Regionen konnten Nutzer neun Stunden lang nicht auf das Online-Lexikon zugreifen. Einen Tag später traf es das populäre Online-Game World of Warcraft Classic: Die Plattform war für Online-Gamer zeitweise nicht mehr zugänglich.

Firewalls keine Sicherheitsgarantie. Nach Erkenntnissen von Netscout könnte sich die Situation noch erheblich verschärfen. Denn es sind bereits »Proofs of Concept« (POCs) von Attacken auf IoT-Systeme aufgetaucht, die hinter Firewalls platziert sind. Sollten solche Angriffsverfahren zum Einsatz kommen, sind 20 Mal mehr IoT-Komponenten bedroht als bislang. Denn der Löwenanteil dieser Systeme ist nicht direkt mit dem Internet verbunden, sondern wird von Firewalls geschützt.

Damit Cyberangriffe keine Wirkung zeigen, sollten Unternehmen in erster Linie folgende Maßnahmen ergreifen:

- Alle IT-Systeme und entsprechenden Services innerhalb abgesicherter Zonen (Perimeter) platzieren. Dies sind Virtual Private LANs (VLANs), die durch Firewall-Systeme abgeschirmt sind.

- Den Zugang zu allen IT-Diensten auf das unbedingt notwendige Maß beschränken. Das schränkt den Spielraum für Hacker ein.

- Von den Lieferanten von IoT-Komponenten, IT- und Kommunikationssystemen verlangen, dass diese strikte Sicherheitsvorgaben einhalten. Zusätzlich sollten Unternehmen solche Systeme dennoch als potenzielle Einfallstore für Angreifer betrachten.

- Regemäßig alle Systeme im Netzwerk auf Sicherheitsschwachstellen hin überprüfen und solche Lücken umgehend schließen. Ist das nicht möglich, etwa weil ein Hersteller keine Patches oder neue Firmware bereitstellt, sollten solche Systeme isoliert werden.

Kirill Kasavchenko,

Principal Security Technologist

bei Netscout

Illustration: © Sergey Nivens/shutterstock.com

567 Artikel zu „Cyberattacke „

NEWS | TRENDS 2019 | TRENDS SECURITY | IT-SECURITY

Mehr als die Hälfte der deutschen Unternehmen ist unzureichend auf Cyberattacken vorbereitet

63 Prozent der deutschen Unternehmen glauben, dass Angreifer ihre Netzwerke problemlos infiltrieren können. Ein Grund dafür ist vielfach das Fehlen einer durchgängigen Privileged-Access-Security-Strategie. Der aktuelle »CyberArk Global Advanced Threat Landscape 2019 Report« hat ergeben, dass weniger als die Hälfte der deutschen Unternehmen eine Privileged-Access-Security-Strategie im Umfeld von DevOps, Internet of Things (IoT), Robotic Process…

NEWS | IT-SECURITY | TIPPS

Angriffsforensik, das Post Mortem von Cyberattacken

Blinde Flecken in der digitalen Verteidigung werden von den Cyberkriminellen dankend ausgenutzt. EPP- und EDR-Lösungen können IT- und Sicherheitsteams helfen diese Sicherheitslücken zu identifizieren. Wenn Cyberangriffe die Sicherheit von Endgeräten umgehen, kann es oft Monate dauern, bis Unternehmen die Schwachstelle entdecken. Unternehmen suchen deshalb nach Möglichkeiten, ihre Endgerätesicherheit zu modernisieren und ihre Fähigkeit zu verbessern,…

NEWS | TRENDS 2019 | TRENDS SECURITY | CLOUD COMPUTING | IT-SECURITY

Cyberattacken: Wo Hacker angreifen

2016 zielten laut Kaspersky nur 16 Prozent aller Cyberattacken auf Microsoft Office. Zwei Jahre später hat sich der Anteil der Angriffe auf 70 Prozent vervielfacht. Verantwortlich für den Anstieg sollen eine Vielzahl sogenannter Zero Day Exploits sein. Das sind Sicherheitslücken, die am selben Tag erfolgen, an dem die hierbei ausgenutzte Schwachstelle in der entsprechenden Software…

NEWS | IT-SECURITY | KOMMUNIKATION | STRATEGIEN | TIPPS

Checkliste: So sollten Unternehmen im Fall einer Cyberattacke kommunizieren

Ein Fragenkatalog hilft dabei, schnelle und zielgerichtete Reaktionen auf erfolgreiche Cyberangriffe vorzubereiten. Die Wahrscheinlichkeit für Unternehmen, Opfer einer Cyberattacke zu werden, ist so hoch wie nie, denn mit ihren modernen Angriffsmethoden sind Hacker immer häufiger erfolgreich. Deshalb genügt es nicht länger, nur Cyber-Security-Maßnahmen zu implementieren. Es gilt, sich auch für das oft Unvermeidbare zu rüsten:…

NEWS | TRENDS 2019 | TRENDS WIRTSCHAFT | TRENDS SECURITY | BUSINESS | IT-SECURITY

Durchschnittlicher Schaden pro erfolgreicher Cyberattacke über 1 Million Euro

Erfolgreiche Cyberattacken auf Unternehmen richten im Durchschnitt einen Schaden in Höhe von jeweils 1 Million Euro an. Dies ist die Schätzung von 790 IT-Führungskräften aus aller Welt, die Radware für seinen nun veröffentlichten Global Application and Network Security Report 2018-2019 befragt hat [1]. Sie basiert auf realen Vorfällen und deren Folgen. Unternehmen, die den Schaden…

NEWS | TRENDS 2019 | TRENDS SECURITY | IT-SECURITY

Cyberattacken in 2019: Illegales Cryptomining, Business E-Mail Compromise und Makros

Wenn es um realistische Prognosen für das neue Jahr in Sachen Cybersicherheit geht, ist nach Meinung von Palo Alto Networks davon auszugehen, dass bestimmte Entwicklungen aus 2018 weiter an Bedeutung gewinnen werden. Im Jahr 2019 erwarten die Spezialisten im Wesentlichen drei Varianten von Cyberangriffen: Weitere Angriffe mit dem Ziel des Cryptocurrency Mining Ende letzten…

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Schwerwiegende Cyberattacke in Deutschland – Menschliche IT-Sicherheitsteams sind zunehmend überfordert

Die weitreichende Cyberattacke auf Politiker, Journalisten und Prominente in Deutschland schlägt international hohe Wellen. Noch ist wenig über die Hintergründe bekannt, aber der Schaden scheint enorm zu sein. Gérard Bauer, VP EMEA bei Vectra, Experte für KI-basierte Cybersicherheit (künstliche Intelligenz), nimmt Stellung zum Status Quo: »Für ein Land, in dem die Privatsphäre des…

NEWS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY

Das waren die Trends bei Cyberattacken 2018

Die Anzahl destruktiver Cyberangriffe hat auch in 2018 weiter zugenommen. Kriminelle 4-Gruppen haben ihre Effektivität erhöht, agieren frei von geographischen Gegebenheiten und quer durch alle Industrien. Sie sind unermüdlich auf der Suche nach Lücken in der IT-Infrastruktur von Organisationen. Und wo Tore offen stehen, machen sie von der Chance Gebrauch. Ihre Ziele sind dabei geopolitischer…

NEWS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY | TIPPS | WHITEPAPER

Unerkannte Cyberattacken kosten Finanzdienstleister 806.350 Euro im Jahr – und die Lage verschlimmert sich noch

Deutlicher Kostenanstieg von 57 Prozent durch Cyber-Angriffe in den vergangenen zwölf Monaten. EfficientIP, Anbieter von Lösungen für Netzwerksicherheit und -automatisierung mit Spezialisierung in den Bereichen DDI (DNS-DHCP-IPAM), hat weitere Informationen aus seinem globalen DNS-Threat Report 2018 veröffentlicht. Ein zentrales Ergebnis: Finanzdienstleister sind die am stärksten von DNS-Angriffen betroffene Branche. Immer öfter starten Cyberkriminelle Attacken, um…

NEWS | TRENDS WIRTSCHAFT | TRENDS SECURITY | TRENDS INFRASTRUKTUR | BUSINESS | DIGITALISIERUNG | INDUSTRIE 4.0 | INFRASTRUKTUR | TRENDS 2018 | IT-SECURITY | RECHENZENTRUM

Cyberattacken auf deutsche Industrie werden immer mehr

■ 8 von 10 Industrieunternehmen stehen heftiger unter Beschuss als vor zwei Jahren. ■ 5 Prozent der Großunternehmen setzen für IT-Sicherheit auf künstliche Intelligenz. ■ Bitkom veröffentlicht Studienbericht zu Wirtschaftsschutz in der Industrie. Die deutsche Industrie steht immer häufiger im Fadenkreuz von Cyberkriminellen: Für gut acht von zehn Industrieunternehmen (84 Prozent) hat die…

NEWS | TRENDS SECURITY | TRENDS GESCHÄFTSPROZESSE | DIGITALE TRANSFORMATION | GESCHÄFTSPROZESSE | TRENDS 2018 | IT-SECURITY

Deutlich mehr Cyberattacken auf ERP-Systeme

Es gibt einen signifikanten Anstieg von Cyberangriffen auf ERP-Anwendungen. Laut dem Report »ERP Application under Fire« rücken dabei vor allem ERP-Anwendungen von SAP und Oracle ins Visier der Angreifer [1]. Cyberkriminelle, Hacktivisten aber auch staatlich gesteuerte Akteure nutzen verstärkt bekannte Schwachstellen, um hochwertige Assets wie SAP HANA zu attackieren und Distributed-Denial-of-Service-Angriffe zu starten. Allein SAP…

NEWS | EFFIZIENZ | INFRASTRUKTUR | IT-SECURITY | KÜNSTLICHE INTELLIGENZ | SERVICES | AUSGABE 5-6-2018

Cyberattacken der 5. Generation – Sicherheitsinfrastruktur vieler Unternehmen ist veraltet

Herkömmliche Sicherheitstechnologien entdecken Attacken erst, nachdem diese bereits Schaden angerichtet haben. 97 Prozent der Unternehmen und Organisationen sind überzeugt, auf Cyberangriffe der Gen V nicht vorbereitet zu sein. Mit welchen Herausforderungen haben die IT-Sicherheits-experten derzeit weltweit zu kämpfen?

NEWS | TRENDS SECURITY | TRENDS 2018 | IT-SECURITY

Ein Jahr nach WannaCry: Deutsche Unternehmen unzureichend gegen Ransomware und Cyberattacken geschützt

46 Prozent aller Befragten halten ihr Unternehmen für stärker gefährdet als vor einem Jahr. Am 12. Mai war es genau ein Jahr her, dass auf vielen Computer-Bildschirmen nichts mehr ging: Die Ransomware WannaCry hatte weltweit zugeschlagen und viele Systeme lahmgelegt. In Deutschland waren laut einer aktuellen Umfrage des Cybersecurity-Unternehmens Tanium mit 31 Prozent knapp ein…

NEWS | DIGITALISIERUNG | INFRASTRUKTUR | IT-SECURITY | KOMMENTAR | KÜNSTLICHE INTELLIGENZ

Cyberattacken auf IT-Infrastrukturen – »Wir sind schon kompromittiert«-Mentalität erforderlich

Am Montag erklärten das US-Heimatschutzministerium, das FBI und das britische National Cyber Security Centre, dass mit Unterstützung der russischen Regierung gezielt westliche IT-Infrastrukturen gehackt werden. Ziele der Hacker seien Spionage, der Diebstahl geistigen Eigentums und die Vorbereitung zukünftiger Aktionen. Gérard Bauer, Vice President EMEA bei Vectra – eine Experte für künstliche Intelligenz im Zusammenhang…