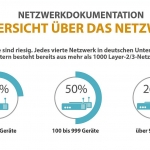

Die Kleinen freuen sich darauf, relativ orientierungslos im Garten oder im Haus nach Ostereiern und Schokohasen suchen zu können. Ähnlich, aber mit weniger Freude, sind in vielen Fällen IT-Mitarbeiter unterwegs, die einen Fehler im Unternehmensnetzwerk finden müssen. Eine Karte, auf der alle möglichen Verstecke eingetragen sind, würde Kindern den Spaß eher nehmen, den IT-Mitarbeitern hingegen…