Illustration: Absmeier Sumanley

Die Gefahr Opfer einer Cyberattacke zu werden nimmt stetig zu – das untermauert der neueste OverWatch-Report von CrowdStrike. Allein im vergangenen Jahr beobachteten die Threat Hunter 60 Prozent mehr Angriffsversuche als im Vorjahreszeitraum. Aber nicht nur die Zahl der Angriffsversuche ist gestiegen – der Report zeigt außerdem auf, dass sich E-Crime-Angreifer dreimal schneller als noch in der Vergangenheit gezielt Zugang zu kritischen Netzwerken verschaffen. Die durchschnittliche Breakout-Zeit, also die Zeit, die ein Angreifer benötigt, um sich von seinem anfänglichen Angriffspunkt lateral zu anderen Systemen im Netzwerk zu bewegen, ist auf nur eine Stunde und 32 Minuten geschrumpft. Das entspricht einer Beschleunigung um den Faktor drei seit 2020.

SaaS und doppelte Erpressung – die großen Trends im E-Crime-Kosmos

Besonders E-Crime-Gruppen, die für 75 Prozent aller von OverWatch beobachteten Angriffsaktivitäten verantwortlich sind, passen ihre Taktiken, Techniken und Verfahren (TTPs) fortlaufend an und werden so immer schneller und präziser. Ransomware-as-a-Service-Angebote (RaaS) spielen hier eine zentrale Rolle. Bedrohungsakteure können im Dark Web Tools kaufen, die unter anderem Angriffsprozesse, wie die Seitwärtsbewegung im Opfernetz, automatisieren, was direkte Auswirkung auf die Breakout-Zeiten hat und diese verkürzt. Darüber hinaus ermöglicht RaaS auch technisch weniger versierten Kriminellen, die selbst keine Schadsoftware programmieren können, dieses Geschäftsmodell zu nutzen. Die Einstiegshürde sinkt und die Zahl der Angriffe steigt.

Ein weiter anhaltender Trend aus dem E-Crime- und Ransomware-Kosmos ist die doppelte Erpressung. Die Akteure nutzen nicht mehr nur die Datenverschlüsselung als Druckmittel für ihr gefordertes Lösegeld, sondern drohen ihren Opfern vermehrt mit Datenleaks, um zuvor gestellte Lösegeldforderungen durchzusetzen. Diese relativ neue Technik beobachten die Experten immer häufiger im E-Crime-Ökosystem und sie scheint unter den Ransomware-Betreibern zunehmend beliebter zu werden, um die geforderten Summen auch wirklich zu erhalten. Viele dieser kriminellen Gruppen haben sogar spezielle Data Leak Sites (DLS) eingerichtet, um die gestohlenen Daten der Opfer öffentlichkeitswirksam zu enthüllen. Indrik Spider alias EVIL CORP ist nur einer der Akteure, der sich diese Vorgehensweise zu Nutze macht.

CrowdStrike hat im Berichtszeitraum (Juli 2020 bis Juni 221) 13 namentlich geführte E-Crime-Gruppen beobachtet, die von den Experten unter dem Zusatz »Spider« geführt werden. Die aktivste von ihnen ist die Gruppe Wizard Spider, die es seit 2016 gibt. Sie war im vergangenen Jahr an fast doppelt so vielen Hackerangriffen beteiligt wie jede andere E-Crime-Gruppe. Wizard Spider nutzte in über der Hälkfte der Fälle COBALT STRIKE. Weitere häufig verwendete Tools dieser Gruppe sind die Ransomware Ryuk, das Windows-Backdoor-Zugriffstool BazarLoader und das Active-Directory-Erkennungstool AdFind. Neuerdings steckt sie auch hinter gezielten Angriffen mit der Conti-Ransomware.

China, Nordkorea und Iran sind die aktivsten staatlichen Akteure

Aber auch nationalstaatliche Cyberaktivitäten, sogenannte »targeted intrusions«, werden von den OverWatch-Experten regelmäßig beobachtet und machen knapp ein Viertel aller Angriffe aus. Die Bandbreite reicht von Cyberspionage über staatlich geförderte Sabotageangriffe bis hin zu Devisenbeschaffung zur Unterstützung eines Regimes. Ein besonders beliebtes Ziel ist die Telekommunikationsbranche. Auf sie entfielen im vergangenen Jahr 40 Prozent aller gezielten Angriffe, und war damit stärker betroffen als die Bereiche Technologie, Gesundheitswesen, Regierung und Wissenschaft. Die meisten Angriffe auf die Telekommunikationsbranche stammen von China-nahen Gruppen, sogenannte PANDAS. Aber auch Akteure mit iranischem Hintergrund (KITTEN) wurden bei Angriffen auf Telekommunikationssysteme gesichtet. Durch gezielte Angriffe lassen sich eigene Aufklärungs-, Nachrichtendienstliche- und Spionageabwehraufgaben verwirklichen. Eine umfassende, proaktive Cyberabwehr, die auch diese Aktivitäten entdeckt und erfolgreich abwehrt, ist daher insbesondere für Kritische Infrastrukturen unabdingbar.

Die stetig steigende Zahl der Cyberaktivitäten macht deutlich, wie wichtig die umfassende und proaktive Bedrohungsjagd für Unternehmen ist. Insbesondere, wenn man sich vor Augen führt, dass die OverWatch-Experten auch eine Reihe von Angriffsversuchen beobachteten, die keiner der von CrowdStrike Intelligence verfolgten gegnerischen Gruppen zugeordnet werden konnten. Das unterstreicht, wie vielfältig die Bedrohungslandschaft mittlerweile ist und wie wichtig es ist, möglichst viel über seine individuelle Bedrohungslandschaft zu erfahren. Um die Taktiken und Techniken moderner Angreifer erfolgreich zu kontern, ist es dringend angeraten, neben den neuesten Technologien vor allem auch auf menschliches Know-how zu setzen und aktives Threat Hunting zu betreiben.

Jörg Schauff, Threat Intelligence Advisor bei CrowdStrike

Weitere Informationen zu dem Bericht finden Sie im Blog des OverWatch-Teams.

1691 Artikel zu „Hacker Trends“

NEWS | IT-SECURITY

Redlings Pentest: Netzwerkumgebung mit Hacker-Wissen schützen

So segensreich das Internet mit all seinen verbindenden Elementen und Technologien ist, so risikoreich gestaltet sich seine Nutzung für Unternehmen. Denn überall dort, wo unternehmenseigene IT-Netzwerke Zugang gewähren oder eine Verbindung nach außen bereitstellen, besteht die Gefahr unerlaubter Zugriffe. Um die eigenen Daten zu schützen, benötigen Unternehmen deshalb eine möglichst umfassende IT-Sicherheitsstrategie zur Abwehr…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Spear-Phishing-Trends: Alle Mitarbeiter aufklären

Ein durchschnittliches Unternehmen ist jährlich Ziel von über 700 Social-Engineering-Attacken. Wie entwickeln sich Spear-Phishing-Angriffe, welche neuen Tricks wenden Cyberkriminelle an, und auf wen haben sie es besonders abgesehen? Barracudas sechster, aktueller Report »Spear Phishing: Top Threats and Trends Vol. 6« gibt Antworten auf diese Fragen und klärt auf über jüngste Spear-Phishing-Trends und was Unternehmen mit…

NEWS | TRENDS SECURITY | IT-SECURITY

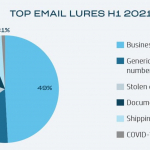

Cybersecurity-Report: Hacker werden immer raffinierter und teilen sich Computer-Vision-Tools

Weiterhin starkes Wachstum bei Monetarisierungs- und Hacking-Tools – Anwender fallen auf bewährte Tricks rein. HP veröffentlicht mit dem neuen globalen »Threat Insights Report« eine Analyse von realen Cybersecurity-Angriffen und Schwachstellen. Die Studie zeigt: Cybercrime-Aktivitäten nehmen rasant zu und werden immer raffinierter. Im zweiten Halbjahr 2020 sowie im ersten Halbjahr 2021 stieg etwa die Anzahl…

NEWS | TRENDS SECURITY

Trends der RSA Conference 2021 – Was die Cybersicherheitsexperten beschäftigt

Die Themeneinreichungen für die RSA Conference 2021 machen sehr gut deutlich, was Cybersicherheitsexperten in den nächsten zwölf Monaten als ihren Schwerpunkt sehen. Palo Alto Networks veröffentlicht eine Auswahl der wichtigsten Trends in diesem Jahr: Ransomware-Angriffe: Es ist wenig überraschend, dass Ransomware weiterhin stark im Fokus steht. Die Angriffe werden immer raffinierter und…

NEWS | IT-SECURITY | KOMMENTAR

Plan B der Hacker: Nach dem Angriff ist vor dem Angriff

Kommentar von Eric Waltert, Regional Vice President DACH bei Veritas Technologies. »In den vergangenen Wochen erbeuteten Cyberkriminelle in den aufsehenerregendsten Hackerattacken der vergangenen Jahre mehrere Millionen Dollar. Die Angriffe gegen die Firma JBS und die Colonial Pipeline richteten sich gegen kritische Infrastrukturen (KRITIS). Beide Fälle zeigen, dass die Attacken immer perfider und gezielter…

NEWS | BUSINESS | STRATEGIEN | AUSGABE 3-4-2021

API-Lösungen – Trends und Herausforderungen der kommenden Jahre: Monetarisierung der eigenen Daten

Schon lange werden APIs als Zukunft der Softwareentwicklung gehandelt – zu Recht. Eine ganze Branche hat sich um die Anwendungsprogrammierschnittstellen etabliert. Ihre Anbieter stellen die unterschiedlichsten Lösungen bereit, um Entwicklern die Arbeit mit APIs so leicht und unkompliziert wie nur möglich zu gestalten. Doch wohin steuert diese Branche? Auf welche Entwicklungen sollten ihre Kunden sich für die kommenden Jahre einstellen?

NEWS | IT-SECURITY | TIPPS

Wenn Hacker Webseiten in die Knie zwingen: Best Practices gegen DDos-Angriffe

Cyberkriminelle nutzen Distributed-Denial-of-Service (DDoS)-Angriffe, um Unternehmen und Institutionen gezielt Schaden zuzufügen, indem Server oder Webdienste zum Ausfall gebracht werden. Beispielsweise bombardieren Angreifer die IP-Adresse einer Website mit so viel Datenverkehr, bis die Website und jeder damit verbundene Webserver mit der Beantwortung der Anfragen überfordert ist. Für Benutzer wird die Webseite dadurch unerreichbar. Für Angreifer…

NEWS | IT-SECURITY | TIPPS

Phishing bleibt Hackers Liebling: Einem der ältesten Hacker-Tricks endlich einen Riegel vorschieben

Phishing gehört zu den ältesten Tricks im Arsenal von Cyberkriminellen. Mit dieser Taktik können Mitarbeiter mit nur einem Klick zum unwissenden Komplizen eines großen Cyberangriffs werden. Da die Pandemie Mitarbeiter zusätzlich belastet, missbrauchen Angreifer die Situation, um mit einer Flut an Corona-bezogenen Phishing-Kampagnen aus der Krise Kapital zu schlagen. Besonders, wenn Cyberkriminelle durch Phishing-Angriffe…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Software-Sicherheitstrends 2021

Die Spezialisten von Checkmarx sagen für 2021 einige grundlegende Security-Trends voraus. So müssen Unternehmen die Sicherheit schneller machen, mehr auf Open-Source-Angriffe achten, Infrastructure-as-Code ins Auge fassen, die Integration der Security in die Software-Entwicklung vorantreiben, einen ganzheitlichen Blick auf das Security-Standing ihrer Anwendungen werfen, Cloud-native Security in den Fokus rücken, anfällige APIs als Hauptursache software- und…

TRENDS 2021 | NEWS | IT-SECURITY

Trends Cybersicherheit 2021

Welche Lehren in Sachen Cybersicherheit können aus dem Jahr 2020 gezogen werden? Welche Bedrohungen lauern im Jahr 2021? Stormshield zieht Bilanz und skizziert mögliche Bedrohungsszenarien für das neu angebrochene Jahr. Wäre 2020 ein Film über Cybersicherheit, wäre es sicherlich ein Western, denn die Cyberkriminellen schienen von allen Seiten zu feuern: das hinter uns liegende Jahr…

TRENDS 2021 | NEWS | BUSINESS | WHITEPAPER

Technologie-Qualifikationen: Skillsoft-Studie zeigt die gefragtesten Schulungsthemen 2020 und Trends für 2021

Die technologische Entwicklung ist heute so schnell, dass es für Unternehmen sehr schwierig ist, vorherzusehen, welche beruflichen Qualifikationen und Fähigkeiten als nächstes gefragt sein werden. Im vergangenen Jahr war die Planung aufgrund der weltweiten Pandemie und ihrer Folgen für die Arbeitswelt noch weniger vorhersehbar. Trotzdem müssen Unternehmen schnell auf veränderte Anforderungen reagieren, wenn sie wettbewerbsfähig…

TRENDS 2021 | NEWS | INFRASTRUKTUR | SERVICES

Diese vier Trends verändern das Endpoint Management

Der Umzug vieler Mitarbeiter ins Home Office hat die Kontrolle und Verwaltung von Endgeräten für IT-Abteilungen anspruchsvoller gemacht und einige Entwicklungen angestoßen, die das Endpoint Management nachhaltig verändern. Experten erklären, welche das sind und wie sie sich auf Unternehmen auswirken. In den vergangenen Monaten ist eine beispiellose Digitalisierungswelle angerollt, die vor allem den digitalen Arbeitsplatz…

TRENDS 2021 | NEWS | TRENDS WIRTSCHAFT | BUSINESS | FAVORITEN DER REDAKTION | KOMMUNIKATION

Trends beim Remote Work: Vom Exoten zum Standard

Vor einem Jahr war Remote Work noch ein exotischer Trend, der zwar bekannt war, als praxistaugliches Arbeitsmodell jedoch eher für experimentierfreudige Start-ups als für etablierte Großunternehmen in Frage kam. Die Pandemie hat diese Sicht vor allem in Europa stark verändert und neue, vielversprechende Entwicklungen angestoßen. Was erwarten Fachleute, die sich seit vielen Jahren mit den Chancen…

NEWS | IT-SECURITY | SERVICES | TIPPS

IT-Sicherheit für Pharmaunternehmen: Den Impfstoff vor Hackern schützen

Endlich hat die Pharmaindustrie einen Corona-Impfstoff entwickelt, da lauert die nächste Gefahr: Professionelle Hacker. Sie gefährden Lagerung und Logistik der empfindlichen Impfdosen, greifen Pharmaunternehmen an, um an die Forschungsdaten zu gelangen und hackten zuletzt die europäische Arzneimittelagentur EMA. Alle mit dem Impfstoff beschäftigten Einrichtungen brauchen dringend starke IT-Sicherheitstechnologien, um sich vor solchen Angriffen zu schützen. …

TRENDS 2021 | NEWS | KOMMUNIKATION | SERVICES

Die Welt im Lockdown: Die E-Learning-Trends für 2021

Wie sich die »neue Realität« auf den E-Learning-Markt auswirkt und wie Unternehmen künftig Weiterbildungen nachhaltig organisieren, erläutert Anton Bollen, Experte für E-Learning-Konzepte und Video-Schulungen bei TechSmith: »Egal ob Videokonferenzen, Onlineshopping oder Distance Learning: Seit Beginn der Corona-Pandemie ist die Akzeptanz für digitale Lösungen in nahezu allen Lebensbereichen enorm gestiegen. In Zeiten von Homeoffice ermöglichen unkomplizierte…

TRENDS 2021 | NEWS | BUSINESS INTELLIGENCE | STRATEGIEN

Projektmanagement Trends 2021

Patrick Tickle, Chief Product Officer von Planview, sagt eine Beschleunigung der Digitalisierung, die Notwendigkeit von »Small Data« sowie komprimierte Projektplanungszyklen voraus. Auch wenn das zurückliegende Jahr gezeigt hat, dass man nicht alles vorhersagen kann, wagt Patrick Tickle, CPO von Planview, eine Prognose zu den wichtigsten Veränderungen im Projektmanagement. Diese betreffen den Einsatz künstlicher Intelligenz…

TRENDS 2021 | NEWS | TRENDS INFRASTRUKTUR | INFRASTRUKTUR

Die Bedeutung der IT-Trends 2021 für das Infrastrukturmanagement

Was bedeuten die aktuellen IT-Trends wie Cloud Computing, Hybrid IT, Automatisierung und künstliche Intelligenz sowie 5G konkret für die Infrastrukturen und das Infrastrukturmanagement? Womit werden sich Infrastruktur- und Servicemanager 2021 hauptsächlich beschäftigen? Und wo ergeben sich neue Chancen für klassische Tools wie die IT-Dokumentation? Darauf geben die Experten von FNT einen Ausblick. Mit integrierten…

TRENDS 2021 | NEWS | TRENDS KOMMUNIKATION | KOMMUNIKATION

Trends im Business Messaging: Kommunikationshub, KI und smarte Devices

Die Zukunft der mobilen Kommunikation. Mailen Sie noch oder chatten Sie schon? Messenger-Dienste sind aus der privaten Kommunikation nicht mehr wegzudenken. Auch im beruflichen Bereich gewinnen sie zunehmend an Relevanz. Dabei ist das Thema gar nicht so neu, wie man vermuten mag. Bereits 2001 nennt Gartner den Begriff »Enterprise Instant-Messaging« erstmals in seinem Hype Cycle.…

TRENDS 2021 | NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR

Trends 2021: Anwendungen für Videoüberwachungs-Kameras in B2B

Welche Trends zeichnen sich im Bereich Videoüberwachung ab? Videokameras als intelligente, KI-gestützte Technologien erweisen sich als Unterstützer für Wirtschaft und Gesellschaft: So können Deep-KI-Anwendungen nicht nur zur Verkehrssteuerung, sondern auch für organisatorische Aufgaben im Rahmen der Pandemie verwendet werden. Mit der Hyperautomatisierung wird das Thema Automatisierung 2021 noch ein Stück weitergedreht – auch hier unterstützen…

TRENDS 2021 | NEWS | IT-SECURITY

IT-Sicherheit 2021: Vier Trends

Durch die drastischen Veränderungen im Jahr 2020 wurde die Digitalisierung stark forciert, Netzwerkinfrastrukturen änderten sich und Clouds konnten weitere Zugewinne verzeichnen. Gerade, was Home Office angeht, musste zunächst einiges improvisiert werden, jetzt geht es darum, diese neuen Architekturen nachhaltig zu konsolidieren, wozu auch ein umfassendes Sicherheitskonzept gehört. Gleichzeitig setzen sich auch langfristige Trends, wie neue…