Der Umzug vieler Mitarbeiter ins Home Office hat die Kontrolle und Verwaltung von Endgeräten für IT-Abteilungen anspruchsvoller gemacht und einige Entwicklungen angestoßen, die das Endpoint Management nachhaltig verändern. Experten erklären, welche das sind und wie sie sich auf Unternehmen auswirken.

In den vergangenen Monaten ist eine beispiellose Digitalisierungswelle angerollt, die vor allem den digitalen Arbeitsplatz erfasst hat. Viele Unternehmen haben mobile Endgeräte angeschafft und neue Cloud-Dienste eingeführt, um ihren Mitarbeitern die Arbeit von zu Hause zu ermöglichen. Dadurch haben sie ihre IT-Abteilungen vor einige Herausforderungen gestellt, weil diese nicht mehr so leicht wie bisher auf alle Rechner zugreifen können. Das Home Office macht daher auch eine Modernisierung des Endpoint Managements notwendig.

Adaptiva, Anbieter von Endpunkt-Management- und Sicherheitslösungen, nennt die wichtigsten Trends im Endpoint Management und erläutert, wie sie Unternehmen verändern und die Arbeit von IT-Teams beeinflussen.

- Home Office ist gekommen, um zu bleiben

Auch wenn das Home Office vielerorts aus der Not heraus geboren wurde, hat es sich fest im Unternehmensalltag etabliert und wird den meisten Firmen nach Corona erhalten bleiben. Mitarbeiter schätzen die Flexibilität, und selbst Führungskräfte, die der Heimarbeit lange kritisch gegenüberstanden, haben inzwischen vielfach Gefallen daran gefunden. Für IT-Abteilungen bedeutet das, dass sie dringend Lösungen brauchen, mit denen sie die Rechner der Mitarbeiter ansprechen können, selbst wenn diese nicht mit dem Firmennetzwerk verbunden sind. Da die Geräte in der nächsten Zeit voraussichtlich nicht ins Unternehmen heimkehren, müssen sie Konfigurationen flexibel remote anpassen sowie Updates und Patches zuverlässig verteilen können. - Cloud-Services lösen Software ab

Mit dem Home Office haben Unternehmen auch neue Cloud-Dienste eingeführt, die die Kommunikation und Zusammenarbeit einer verteilt arbeitenden Belegschaft unterstützen. Dieser Trend wird sich in den kommenden Monaten und Jahren fortsetzen, da Cloud-Dienste viel Flexibilität bieten und einen geringen Administrationsaufwand erfordern. Oft werden sie lokal installierte Anwendungen ersetzen und damit das Endpoint Management vereinfachen, weil IT-Abteilungen nur ein schlankes Basissystem pflegen müssen. Im Gegenzug sollten sie allerdings mehr Zeit in die Auswahl der Cloud-Services investieren, damit diese den höchsten Sicherheits- und Datenschutzstandards entsprechen und Schnittstellen bieten, die eine Integration in andere Cloud-Angebote und Unternehmensanwendungen erlauben. - Unternehmen modernisieren den digitalen Arbeitsplatz

Mit der Anschaffung mobiler Endgeräte für die Heimarbeit und dem Umstieg auf Cloud-Services haben Unternehmen eine Modernisierung ihres digitalen Arbeitsplatzes begonnen, die zukunftsweisend ist. Im Prinzip legen sie damit fest, wie ihre Mitarbeiter in den nächsten Jahren arbeiten und sich austauschen – eine gute Gelegenheit, interne Abläufe auf den Prüfstand zu stellen und Arbeitsprozesse zu digitalisieren. Bei der Auswahl der Anwendungen und Cloud-Services für die Zukunft sollten Unternehmen die Wünsche und Bedürfnisse ihrer Mitarbeiter unbedingt berücksichtigen, sonst laufen sie Gefahr, dass der Modern Workplace nicht vollständig angenommen wird und eine Schatten-IT mit alternativen Cloud-Services entsteht. - Mitarbeiter nutzen verstärkt Privatgeräte

Weil gerade in der Corona-Anfangszeit in vielen Unternehmen noch Mobilgeräte fehlten, arbeiteten manche Mitarbeiter zu Hause mit ihren Privatgeräten. Aus Bring Your Own Device (BYOD) wurde so Use Your Own Device (UYOD) – etwas, das mit der wachsenden Verbreitung von Cloud-Diensten noch zunehmen wird. Je nachdem, wo sich Mitarbeiter gerade befinden, nutzen sie das Gerät, das sie gerade zur Hand haben: vom Firmen-Notebook über das private Tablet bis zum Smartphone, das der Firma gehört, aber privat genutzt werden darf (COPE, Company Owned, Personally Enabled). Dies sollte sich auch im Endpoint Management widerspiegeln, das einen grundlegenden Compliance-Check auf Privatgeräten durchführen muss. Ist ein aktueller Virenscanner installiert und insbesondere der Browser auf dem neuesten Stand, ist ein guter Basisschutz sichergestellt, da Cloud-Anwendungen weniger angreifbar als lokal installierte Anwendungen sind.

»Ich bin fest davon überzeugt, dass uns das Home Office erhalten bleibt und für viele Menschen der ganz normale Arbeitsalltag werden wird. Darauf müssen sich Unternehmen und ihre IT-Abteilungen einstellen und sowohl ihren digitalen Arbeitsplatz sorgfältig zusammenstellen als auch ihr Endpoint Management anpassen«, erklärt Torsten Wiedemeyer, Regional Sales Director DACH bei Adaptiva. »Home Office ist aber auch eine gesellschaftliche Veränderung, die von Mitarbeitern viel Disziplin und klare Absprachen mit ihren Chefs erfordert, damit die Grenzen zwischen Arbeit und Privatleben nicht zu sehr verschwimmen. Sonst wird aus der Flexibilität, die die Heimarbeit bietet, schnell der Zwang, immer erreichbar zu sein.«

376 Artikel zu „Endpoint Management“

NEWS | INFRASTRUKTUR | SERVICES | AUSGABE 7-8-2019

Endpoint Management: 6 Aspekte für volle Kontrolle der IT – Wildwuchs im Gerätedschungel vermeiden

Mobile Device Management, Enterprise Mobility Management und Client Management: Viele Tools versprechen Übersicht und Kontrolle über die rasant steigende Menge von Endgeräten. Für einen reibungslosen Betrieb, eine sichere Infrastruktur und den Schutz sensibler Daten sorgen solche Insellösungen jedoch nur eingeschränkt. Anwendungen für Unified Endpoint Management (UEM) bringen zusammen, was zusammengehört.

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | FAVORITEN DER REDAKTION | INFRASTRUKTUR | ONLINE-ARTIKEL | SERVICES | TIPPS

Endpoint Management: 6 Aspekte für volle Kontrolle der IT

Mobile-Device-Management, Enterprise-Mobility-Management und Client-Management: Viele Tools versprechen Übersicht und Kontrolle über die rasant steigende Menge von Endgeräten. Für einen reibungslosen Betrieb, eine sichere Infrastruktur und den Schutz sensibler Daten sorgen solche Insellösungen jedoch nur eingeschränkt. Anwendungen für Unified-Endpoint-Management (UEM) bringen zusammen, was zusammengehört. IT-Management gleicht angesichts der Vielzahl an Geräten und Betriebssystemen einer Sisyphusarbeit.…

NEWS | PRODUKTMELDUNG

IGEL revolutioniert das Cloud Workspace Endpoint Management mit IGEL OS 11

Flexible Softwarelizenzierungsoptionen entkoppeln die Hardware von der Software und machen damit den Verkauf, das Management und den Support softwaredefinierter IGEL Endpoint-Lösungen so einfach wie noch nie. IGEL, einer der weltweit führenden Anbieter softwaredefinierter Lösungen zur Endpoint-Optimierung und -Steuerung, stellt seine neue IGEL Workspace Edition vor, die auf dem Betriebssystem IGEL OS 11 basiert. Dies bestätigt…

NEWS | INFRASTRUKTUR | IT-SECURITY | SERVICES | AUSGABE 1-2-2018

Endpoint Management – Das Fundament muss stimmen

Ohne die richtige Grundlage – jederzeit einen vollständigen Überblick aller Endpoints zu haben – ist jede Cybersecurity-Strategie auf wackligem Boden gebaut.

NEWS | DIGITALISIERUNG | TRENDS SERVICES | TRENDS 2016 | SERVICES

Hohes Potenzial bei Lizenzverwaltung und Unified Endpoint Management

Fast 40 Prozent der Befragten haben noch keine Compliance-Management-Lösung für SaaS und Web-Applikationen. Auf den beiden diesjährigen Customer Days am 4. Oktober in Mainz und am 27. Oktober in Hamburg führte Matrix42 eine Umfrage zum Thema modernes Arbeitsplatzmanagement durch. Von den über 300 Kunden, die sich vor Ort über die aktuellen Entwicklungen im Bereich Workspace…

NEWS | TRENDS INFRASTRUKTUR | TRENDS 2016 | INFRASTRUKTUR | LÖSUNGEN | SERVICES

67 Prozent der IT-Experten wünschen sich Unified Endpoint Management (UEM)

In einer aktuellen Umfrage wurden knapp 400 IT-Experten zum Thema Endpoint-Management befragt [1]. Die Ergebnisse zeigen, dass sich hier ein Wandel in der Branche abzeichnet: War bislang das Management mobiler und traditioneller Geräte aufgrund der unterschiedlichen technologischen Ansätze fragmentiert, strebt es heute einer Vereinheitlichung zu. Die zunehmende Verwaltungskomplexität, verursacht unter anderem durch immer mehr hybride…

CLOUD COMPUTING | SERVICES | AUSGABE 1-2-2016

Cloud Service und Unified Endpoint Management – Maßgeschneidertes IT-Management aus der Suite

HEAT Software setzt auf integrierte Lösungen für Service Management und Unified Endpoint Management.

NEWS | IT-SECURITY | SECURITY SPEZIAL 7-8-2020

Endpoint-Management- und Security-Plattform – Wenn IT-Resilience zum Risikofaktor wird

Um ihre Organisation DSGVO-gerecht zu führen, investieren Unternehmen immense Summen. Werden allerdings grundlegende Prinzipien der IT-Hygiene vernachlässigt, ist dieser Aufwand umsonst. Insbesondere die Endpoint Security spielt hier eine tragende Rolle.

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | INFRASTRUKTUR

Unified-Endpoint-Management: Client-Verwaltung geht nicht immer per Autopilot

Die Art und Weise, wie IT-Organisationen Endgeräte verwalten, ändert sich massiv. Das heute flächendeckend übliche Verfahren, neue Geräte komplett zu löschen und mit unternehmenseigenen Standard-Installationen zu versehen, wird in einigen Jahren die Ausnahme darstellen. Dafür sorgen Microsoft mit Windows AutoPilot oder auch Apple mit DEP (Device Enrollment Program). Auf absehbare Zeit muss eine UEM-Lösung (Unified-Endpoint-Management)…

NEWS | PRODUKTMELDUNG

Tanium, der Spezialist für Endpoint-Sicherheit und -Management, stellt ein neues Modul vor: Tanium Deploy

Mit Tanium Deploy vergrößert sich das Einsatzgebiet von Tanium noch weiter, das Modul ermöglicht zusätzliche Anwendungen für geschäftskritische Aufgaben im Bereich der IT Operations. In Verbindung mit existierenden Modulen wie Tanium Patch, Tanium Asset und Tanium Discover erhalten Unternehmen so eine Komplettlösung aus einer Hand, anstatt eine Vielzahl verschiedener Point-Tools zu verwenden. Tanium Deploy…

NEWS | IT-SECURITY

Forrester-Studie über die zehn wichtigsten Anbieter für Privileged Identity Management

PIM-Produktsuiten schützen Anmeldeinformationen, Secrets und privilegierte Benutzeraktivitäten. In der neuen Studie »The Forrester Wave: Privileged Identity Management, Q4 2020« hat das US-Marktforschungsinstitut die zehn wichtigsten Anbieter für Privileged Identity Management untersucht. Der Sicherheitsanbieter BeyondTrust wird von Forrester als Leader eingestuft, da das Unternehmen über »die richtige Balance zwischen Nutzererlebnis und Sicherheit« verfüge. Im Forrester-Wave-Bericht werden…

NEWS | IT-SECURITY | TIPPS

Die vier Mythen des Schwachstellen-Managements

Schwachstellen-Management hilft, Software-Lecks auf Endpoints zu erkennen und abzudichten. Viele Unternehmen verzichten jedoch auf den Einsatz, weil sie die Lösungen für zu teuer oder schlicht überflüssig halten – schließlich wird regelmäßig manuell gepatcht. Was steckt hinter diesen und anderen Fehleinschätzungen? Software-Schwachstellen zählen zu den beliebtesten Zielen von Cyberkriminellen, weil sie in großer Zahl bekannt und…

NEWS | PRODUKTMELDUNG

Cohesity: Optimiertes Datenmanagement für All-Flash-Lösungen von Cisco und HPE

Hohe Effizienz, niedrige TCO und mehr Performance für Backup, Wiederherstellung und Skalierung von NAS. Cohesity hat wichtige Software-Erweiterungen der Cohesity DataPlatform vorgestellt. Sie bieten moderne Datenmanagement-Funktionen für hochperformante All-Flash-Lösungen der Kooperationspartner Cisco und HPE. Die Cohesity DataPlatform enthält jetzt eine neue E/A-Boost-Technologie, die eine noch stärkere Datenkonsolidierung ermöglicht, die Gesamtbetriebskosten (TCO) senkt und eine…

NEWS | DIGITALISIERUNG | LÖSUNGEN

Digital-Asset-Management-Projekt: Klare Verantwortlichkeiten und ein Fokus auf die Datenqualität

Wer ein DAM einführen möchte, muss zahlreiche Interessen und Ansichten zusammenführen. Für ein erfolgreiches DAM-Projekt ist es nicht nur wichtig, das richtige Tool in Zusammenarbeit mit einem erfahrenen Partner auszuwählen. Die Qualität der Assets und die Akzeptanz der User entscheiden am Ende, ob das DAM-Projekt ein Erfolg wird oder nicht. Vielen Unternehmen stehen bei…

NEWS | PRODUKTMELDUNG

Zentrales Management für große IP-Kameranetzwerke

Allied Telesis wird erster Netzwerkausstatter, der Kameramanagement mit ONVIF-Profil Q automatisiert. Mit der Integration der ONVIF(Open Network Video Interface Forum)-Spezifikationen in seine Autonomous-Management-Framework(AMF)-Technologie wird Allied Telesis das Management großer und mittlerer Überwachungsnetzwerke erleichtern. Laufende Pilotprojekte mit Herstellern von IP-Kameras und Überwachungsdienstleistern deuten bereits jetzt auf eine beeindruckende Bandbreite an Vorteilen für kommerzielle Überwachungsanwendungen hin. Der…

NEWS | IT-SECURITY | WHITEPAPER

Nichts geht ohne Privileged Access Management

Privileged Access Management (PAM) ist für die IT- und Datensicherheit und somit für die erfolgreiche Anwendung von Cloud Computing und künstlicher Intelligenz (KI) unerlässlich. Dies ist das Ergebnis von Paul Fisher, Senior Analyst bei Kuppinger Cole und Autor des White Papers »Grundlagen des Privileged Access Managements«. Dieser Bericht wurde von dem Analystenunternehmen im Auftrag der…

NEWS | TRENDS 2020 | TRENDS SECURITY | DIGITALE TRANSFORMATION | IT-SECURITY

Cybersicherheit und Risikomanagement – Prognosen für 2020

Der ständige, voranschreitende technische Wandel, der vor allem von der digitalen Transformation vorangetrieben wird, bringt zwar viele Vorteile und Innovationen für den Menschen mit sich, jedoch entstehen digitale Risiken, die vor ein paar Jahren noch in weiter Ferne, wenn nicht sogar unbekannt waren. Gerade in Zeiten des Wandels lohnt es sich, den Blick nach vorne…

NEWS | BUSINESS | IT-SECURITY | ONLINE-ARTIKEL

Das Erkennen von IT-Sicherheitsbedrohungen ist Aufgabe des Managements

Die Zunahme und Komplexität an Angriffen erfordern mehr Fachkräfte für IT-Sicherheit. Die IT-Sicherheit in Unternehmen muss Aufgabe des Managements und der Führungsetage werden. Das fordern die IT-Sicherheitsexperten der PSW GROUP: »In Deutschland mangelt es an Fachkräften, während die Angriffe auf sowie die Bedrohungen für die IT-Sicherheit weiter steigen. Die Chef-Etage muss deshalb mit anpacken, denn…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

IT-Profis unterschätzen Endpoint Security häufig

Kritische Geräte wie PCs und Drucker sind weiterhin eine Sicherheitslücke. Nur bei einem von drei Unternehmen ist Endpoint Security ein zentraler Bestandteil der eigenen Cyber-Security-Strategie. Gerade einmal 28 Prozent der Unternehmen decken Sicherheit in ihren Anforderungskatalogen ab. Bei fast der Hälfte aller Unternehmen sind Drucker nicht Teil der Endpoint Security – für 62 Prozent bieten…

NEWS | CLOUD COMPUTING | IT-SECURITY | SERVICES

4 Grundlagentipps für ein erfolgreiches Cloud-Management

IT-Verantwortliche müssen sich heutzutage mit den verschiedensten Herausforderungen auseinandersetzen, die eine Migration in die Cloud mit sich bringen. Obwohl sich die Cloud-Nutzung in den letzten Jahren stark verbreitet hat, haben einige Unternehmen trotzdem das Gefühl, noch nicht das volle Potenzial der Cloud ausgeschöpft zu haben. Die Gründe hierfür lassen sich allerdings leicht identifizieren und die…

NEWS | LÖSUNGEN | AUSGABE 5-6-2019

Digitalisierungsdurchbruch in der Produktion – Lean Management für die Smart Factory

Lean Management soll die gesamte Wertschöpfungskette effizient gestalten, indem Hersteller sich auf wesentliche Kernpunkte konzentrieren. Aber Digitalisierung und Industrie 4.0 alleine machen aus einem verbesserungswürdigen Handlungsschema noch keinen effizienten Prozess.

NEWS | BUSINESS | KOMMUNIKATION | STRATEGIEN

Change Management: Wenn der zweite Herzinfarkt droht

Nur einer von sieben Infarktpatienten betreibt eine erfolgreiche Veränderung seines Lebensstils. Change Management ist kein Hexenwerk: Es gibt ein dringendes Problem, ein Bild der Zukunft ohne das Problem, und damit einen Weg, die Situation zu verbessern. »Was so deutlich scheint, wirkt laut medizinischen Studien bei Infarktpatienten überhaupt nicht«, sagt Dr. Adam Sobanski, einer der…

NEWS | IT-SECURITY | ONLINE-ARTIKEL | RECHENZENTRUM | SERVICES | STRATEGIEN

Einheitliche Tools für das Unified Threat Management

Ein globales Cyber-Sicherheitskonzept verbindet Monitoring, Angriffserkennung und Analyse sowie Incident Response dynamisch miteinander. Damit werden Advanced Persistent Threats bereits in einer frühen Phase erkannt. Das Akronym UTM (Unified Threat Management) wurde ursprünglich für Firewall-Appliances entwickelt, die um zusätzliche Sicherheitsfunktionen wie IDS, IPS, URL-Filterung, SPAM-Filterung, Web Proxy mit Download-Virenprüfung erweitert wurden und nun auch Sandboxing-Lösungen…

NEWS | PRODUKTMELDUNG

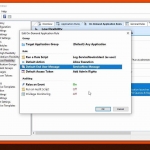

BeyondTrust Defendpoint 5.3 automatisiert applikationsbezogene Regeln

Neue Engine »Power Rules« beschleunigt Entscheidungsfindung beim Endpoint Privilege Management. BeyondTrust, Anbieter für Privileged Access Management, hat Defendpoint 5.3 veröffentlicht. Die neueste Version der Enterprise-Sicherheitslösung verfügt über die Engine »Power Rules« mit automatisch integrierten Drittanbieter-Informationsquellen. Sicherheitsexperten erhalten eine Entscheidungshilfe, ob eine Applikation überhaupt gestartet oder gar mit Adminrechten ausgeführt werden sollte. Als erstes Anwendungsbeispiel ist…

NEWS | BUSINESS PROCESS MANAGEMENT | LÖSUNGEN | AUSGABE 9-10-2018

Salzburger Weltmarktführer setzt auf ganzheitliches IT-Management – Heute sind wir sehr flexibel

Geislinger steuert dezentrale IT von der Inventarisierung bis zum Deployment in einer SAM-Lösung.

NEWS | BUSINESS PROCESS MANAGEMENT | TRENDS MOBILE | GESCHÄFTSPROZESSE | IT-SECURITY | KOMMUNIKATION | SERVICES

Enterprise Mobility Management – Managing Complexity or Mobility?

Die Marktdiskussion um Trends, Interpretationen und Entwicklung von Enterprise Mobility Management ist ungebrochen aktiv. Doch die öffentliche Diskussion rankt sich zunehmend um Begriffe und Definitionen und weniger um Produktivität und Effizienzsteigerung. Die erste Frage, die offen im Raum steht ist: Was genau war nochmal EMM? Bei Wikipedia steht dazu: »(EMM) is the set of people,…

NEWS | BUSINESS | CLOUD COMPUTING | EFFIZIENZ | INFRASTRUKTUR | IT-SECURITY | SERVICES | TIPPS | AUSGABE 7-8-2017

Software Asset Management – Hürden bei der VMware-Lizenzierung überwinden

Die Lizenzierung des Cloud- und Virtualisierungsspezialisten VMware erscheint unkompliziert – bestimmte Anwendergruppen sind aber schnell mit einigen Compliance-Hindernissen konfrontiert. Im Fokus stehen vor allem Bestimmungen zu Support-Levels, Geoprofiling, Hosting, »Legal Entity Restriction« und Lizenzquellen.

NEWS | CLOUD COMPUTING | DIGITALISIERUNG | EFFIZIENZ | GESCHÄFTSPROZESSE | RECHENZENTRUM | SERVICES | AUSGABE 3-4-2017

IT Service Management aus der Cloud – Die Vor- und Nachteile unterschiedlicher SaaS-Plattformen

Die meisten IT-Servicemanagement-Tools sind auch als Software-as-a-Service (SaaS) aus der Cloud erhältlich. Die Software-Anbieter setzen bei der Bereitstellung ihrer Lösungen auf unterschiedliche technologische Plattformen, die jeweils spezifische Vor- und Nachteile mit sich bringen.

NEWS | CLOUD COMPUTING | DIGITALE TRANSFORMATION | INFRASTRUKTUR | RECHENZENTRUM | SERVICES | AUSGABE 3-4-2017

Multi-Cloud-Architekturen erfordern Multi-Cloud-Management – Wegbereiter des digitalen Wandels

Die digitale Transformation betrifft Unternehmen jeder Größe und Branche sowie deren Geschäftsmodelle. Um die Digitalisierung voranzutreiben, bedarf es eines flexiblen Zusammenspiels von bestehenden, lokal implementierten sowie Cloud-basierten Lösungen. Sogenannte Cloud-Management-Plattformen helfen, die damit einhergehende Komplexität zu beherrschen, und erhöhen die Transparenz.

NEWS | PRODUKTMELDUNG

CeBIT 2017: So sorgt IT Infrastruktur Management für mehr Sicherheit

DeskCenter Management Suite automatisiert den IT-Security-Prozess durch zusätzliche Routinen für Patchmanagement, Backup und End-of-Life von Systemen. Die DeskCenter Solutions AG stellt auf der CeBIT 2017 ihre Lösungen für ein sicheres IT Infrastruktur und IT Lifecycle Management vor. Als Teil der DeskCenter Management Suite 10.4 präsentiert das Unternehmen in Halle 3 an Stand A20 einen automatisierten…

NEWS | BUSINESS INTELLIGENCE | TRENDS INFRASTRUKTUR | BUSINESS PROCESS MANAGEMENT | TRENDS 2017 | INFRASTRUKTUR | INTERNET DER DINGE

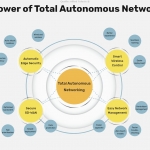

Vier Trends im Netzwerk-Management

Automatisierte IoT-Sicherheit, detaillierte Netzwerkinformationen und das Jahr der Zusammenarbeit – mit diesen Herausforderungen im Netzwerk-Management sehen sich IT-Spezialisten 2017 konfrontiert. Vier Prognosen von Aruba für das Jahr 2017. IoT-Automatisierung, nicht nur Sicherung Bereits seit einigen Jahren kann man den Begriff Internet der Dinge nicht mehr umgehen. Analysten schätzen, dass allein 2016 bis zu 5,5…

NEWS | TRENDS SECURITY | IT-SECURITY | TIPPS

Tipps: Worauf es beim Schutz von Endpoints ankommt

Der Kampf zwischen Sicherheitsexperten und Angreifern für viele Unternehmen von existenzieller Bedeutung. Es gibt immer mehr Endpunkte – also Maschinen, Computer, Smartphones – und die Angreifer werden immer besser bei der Ausnutzung von Schwachstellen, bevor diese geschlossen werden. Antivirus, die klassische Maßnahme beim Endpoint-Schutz, reicht nicht mehr zur Abwehr nie zuvor beobachteter Bedrohungen. Um sich…

TRENDS 2021 | NEWS | BUSINESS | TRENDS MOBILE

Shared Mobility 2021: 5 Trends, die Sie im Blick haben sollten

2020 war für die Shared-Mobility-Branche wie für viele andere vor allem von der Pandemie bestimmt. Das neue Jahr 2021 wird anders: Das Team von Invers geht davon aus, dass der Markt für geteilte Mobilität mit dem Abflachen der pandemischen Entwicklung signifikant an Fahrt aufnehmen wird. Fünf Trends haben die Experten identifiziert, die den Markt für…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Risiko Home Office – Arbeiten von zu Hause im Jahr 2021

Von Yossi Naar, Chief Visionary Officer, Mitgründer von Cybereason Einer der großen Veränderungen weltweit war der schnelle und umfassende Wechsel zur Arbeit vom Home Office aus aufgrund von Covid-19. Diese Veränderung ging für die IT-Abteilungen mit reichlich Herausforderungen einher. Herausforderungen, die Hacker ihrerseits nicht zögerten für sich auszunutzen. Davon können wir 2021 mehr erwarten. Jedenfalls…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS INFRASTRUKTUR

Sicherheit in Unternehmen: 84 Prozent der Unternehmen würden gerne nur Mac-Geräte nutzen

Mehr als drei Viertel der Unternehmen, die Mac- und Nicht-Mac-Geräte parallel verwenden, halten den Mac für das sicherere Gerät. Die Covid-19-Pandemie hat eine nie zuvor gekannte Abwanderungswelle von Angestellten ins Home Office ausgelöst und Unternehmen vor die Aufgabe gestellt, auch in dezentral arbeitenden Teams die Endgerätesicherheit jederzeit zu gewährleisten. Anlässlich des Cybersecurity-Awareness-Monats Oktober befragte Jamf,…

NEWS | DIGITALISIERUNG | INFRASTRUKTUR | WHITEPAPER

Whitepaper zu Facility Service: Großes Potenzial für datengetriebene Servicemodelle

Effizienter Gebäudebetrieb durch Datenanalyse. Zahlreiche Anwendungsfälle für das Facility Management. Kosten- und Risikominimierung durch intelligente Systeme. Die Analyse von Immobiliendaten ermöglicht eine zielgerichtete, transparente, kundenorientierte sowie planbare Serviceerbringung. Das bietet sowohl Mehrwerte für den Kunden als auch für den Facility-Service-Dienstleister. Ein datengetriebener Ansatz, auch Data-driven Facility Management genannt, ermöglicht einen intelligenten Betrieb von Gebäuden…

NEWS | PRODUKTMELDUNG

Ivanti kündigt strategische Übernahmen von MobileIron und Pulse Secure an

Ivanti, unterstützt von Clearlake Capital und TA Associates, kündigt strategische Übernahmen von MobileIron und Pulse Secure an / Das Ziel: Endgeräte weiter zu automatisieren und abzusichern Transformatorische Übernahmen von Software-Unternehmen für Enterprise Mobile Management und Zero-Trust-Sicherheit etablieren Ivanti als marktführende Plattform für Software-Lösungen, die ein einheitliches Endgeräte-Management, Zero-Trust-Security und Enterprise Service Management ermöglichen Salt Lake…

NEWS | BUSINESS PROCESS MANAGEMENT | INDUSTRIE 4.0 | IT-SECURITY | PRODUKTMELDUNG

Mobile Prozesse in der Fertigungsindustrie flexibel und gleichzeitig sicher beschleunigen

Auch in der Fertigungsindustrie setzen sich mobile Prozesse mehr und mehr durch. Mit der zunehmenden Relevanz mobiler Endgeräte in der Produktionsbranche werden auch unternehmenseigene Apps immer wichtiger. Apps machen Produktionssteuerung, Lagerverwaltung und andere Abläufe mobil, damit Mitarbeiter effizienter und komfortabler arbeiten. Unternehmen wiederum erreichen ihre Geschäftsziele deutlich leichter und schneller und profitieren von einem klaren…

NEWS

Steigerung des Marktanteils von mobilen Apps IOS Android 2020

Werte App-Entwickler! Dass Sie auf diese Seite gestoßen sind legt nahe, dass Sie auf der Suche nach Tipps sind, wie Sie den Marktanteil Ihrer mobilen App für iOS oder Android erhöhen können. Denn die Marktsituation war schon einmal einfacher. Blättern wir nur 10 Jahre in die Vergangenheit zurück, zählten die Entwickler der Apps zur Minderheit.…

NEWS | IT-SECURITY | TIPPS

8 Möglichkeiten, wie Unternehmen zur Sicherheit ihrer Telearbeiter beitragen

Nach wie vor arbeiten viele von zu Hause aus und das wird sich auch nach der Pandemie nicht komplett ändern. Damit dies reibungslos gelingt, muss die IT-Abteilung zusätzliche Geräte freischalten, Anwendungen wie Zoom einsetzen und sichere Verbindungen zu lokalen und Cloud-Diensten bereitstellen, ohne die allgemeine Datensicherheit zu gefährden. Im Folgenden werden acht Möglichkeiten erläutert, wie…