Von Yossi Naar, Chief Visionary Officer, Mitgründer von Cybereason

Einer der großen Veränderungen weltweit war der schnelle und umfassende Wechsel zur Arbeit vom Home Office aus aufgrund von Covid-19. Diese Veränderung ging für die IT-Abteilungen mit reichlich Herausforderungen einher. Herausforderungen, die Hacker ihrerseits nicht zögerten für sich auszunutzen.

Davon können wir 2021 mehr erwarten. Jedenfalls dann, wenn uns Remote Working erhalten bleibt und Unternehmen ihre physischen Geschäftsräumlichkeiten dauerhaft verkleinern. Und wenn sie ihren Mitarbeitern die Flexibilität geben, weiterhin von zu Hause aus zu arbeiten. Die häusliche Umgebung war für die Sicherheitsbranche schon immer ein Grund zur Sorge. Heimische Geräte werden selten gepatched, nicht ordnungsgemäß verwaltet, und sie lassen sich für Angriffe ausnutzen, ohne dass es jemand bemerkt.

Heimische Router sind besonders anfällig, weil Patches nicht regelmäßig eingespielt werden. Dazu kommt, dass Schwachstellen bei älteren Geräten nicht immer gefixt werden, man sie also gar nicht patchen kann. Eine ohnehin problematische häusliche Umgebung, in der Geräte oft von mehreren Familienmitgliedern benutzt werden, und der schnelle Wandel ließen insgesamt nur wenig Zeit, sich vorzubereiten. Hacker haben die Situation weidlich ausgenutzt. Sie verwendeten Phishing-Angriffe und bekannte Exploits, um in Remote-Umgebungen einzudringen und sich dort einzunisten.

Unternehmen, die sich bei der Home-Office-Umstellung Zeit gelassen haben und die weitgehend dem traditionellen Perimeterschutz vertrauen, bleiben besonders anfällig, wenn ganze Belegschaften remote arbeiten. Eine Reihe von Unternehmen hatte noch gar nicht die Zeit, ihre Netzwerkumgebung vorzubereiten und entsprechend der neuen Realität aufzurüsten. Aber es gibt auch Positives zu vermelden. Wir sehen Fortschritte bei der Einführung von Zero Trust und beobachten einen grundlegenden Wandel in der Sichtweise der IT auf Cloud-Workloads sowie bei der Remote-Überwachung von Geräten.

Es herrscht Konsens darüber, dass Remote Working gekommen ist, um zu bleiben. Diese Einsicht hat einen Paradigmenwechsel im IT-Management und hinsichtlich von Sicherheitsmaßnahmen gefördert und beschleunigt. Viele Geräte in einem typischen Heimnetzwerk wie Drucker, Router und neuere, tendenziell schlecht geschützte IoT-Geräte, bieten Hackern perfekte Möglichkeiten, dauerhaft in einer lokalen Umgebung dieser Art Fuß zu fassen. Zerologon ist ein Beispiel wie neu auftretende Sicherheitslücken benutzt werden, um nicht gepatchte Netzwerke zu übernehmen, sich auszubreiten und einzunisten.

Das Risiko von Kreuzinfektionen zwischen verschiedenen Umgebungen zwingt uns dazu, den Einsatz von endpunktbasierten Schutzmaßnahmen zu beschleunigen, um zeitnah zu erkennen, was tatsächlich vorgeht. Hacker mussten sich ebenfalls anpassen. Hatten sie bisher überwiegend Unternehmen im Visier, werden jetzt zunehmend heimische Netze zum lukrativen Einstiegspunkt. Ja, auch die Angreifer brauchten Zeit, um sich an die neue Situation anzupassen. Aber sie tun das sehr schnell.

2021 kann zu einem transformativen Jahr für die globale Cybersicherheit werden – Verteidiger und Angreifer agieren jetzt auf ein und demselben Schlachtfeld. Die Illusion eines grundsätzlich sicheren internen Unternehmensnetzwerks existiert nicht mehr. Diese Verschiebung ist aber eine positive Entwicklung, denn sie fördert ein gesünderes, sichereres Verständnis dessen worum es tatsächlich geht, nicht zuletzt in einer sicheren Home Office-Umgebung.

Home-Office-Risiken 2021 beseitigen

Virtuelle private Netzwerke, kurz VPNs, sind für viele Unternehmen so etwas wie eine Lebensader, weil sie verschlüsselte Netzwerke ins heimische Office ausdehnen. Um die Risiken zu minimieren, ist es wichtig, in dieser Phase die Integrität der Endpunkte zu überprüfen und starke Authentifizierung zu verwenden, wenn das VPN eingerichtet und aktiv ist.

Sobald das VPN gesichert ist, sollten Sie Ihre Aufmerksamkeit auf mobile Endgeräte richten. Sie sind die am weitesten verbreitete und allgegenwärtige Plattform in unserem Privatleben. Mitarbeiter, die sich mit neuen Geräten und Anwendungen vertraut machen müssen, werden noch häufiger als sonst zum Handy greifen. Einfach, weil es ihnen so vertraut ist. Die meisten Unternehmen haben Richtlinien festgelegt, was Mitarbeiter mit ihren Mobiltelefonen tun dürfen und was nicht. Legen Sie unbedingt solche Richtlinien fest, wenn Sie es nicht bereits getan haben. Beugen Sie vor allem mobilen Bedrohungen vor, bevor Sie sich mit anderen Geräten befassen.

Als nächstes sollten Sie Ihre Mitarbeiter darüber aufklären, wie Informationen zur Waffe werden. Die baldige Verfügbarkeit von Covid-19-Impfstoffen gibt Hackern weiterhin Gelegenheit, menschliche Schwächen ausnutzen. Als ein Großteil Nordamerikas im März und April in einen Lockdown ging, entwickelten Hacker eine bösartige mobile App, die sich als eine legitime App der Weltgesundheitsorganisation tarnte. Wer etwa einer Risikogruppe angehört, ist leicht geneigt diese bösartige App mit einer echten WHO-App zu verwechseln. Man kann definitiv davon ausgehen, dass Hacker neuartige Scams und betrügerische Apps entwickeln werden, die sich auf die veränderten menschlichen Bedürfnisse einstellen.

Der physische Standort der Mitarbeiter wird 2021 weiterhin von Bedeutung sein. Zwischen Routern, Druckern, Maschinen, Geräten, Spielekonsolen und Heimautomation besteht in einem durchschnittlichen Haushalt ein komplexeres und vielfältigeres Kommunikations- und Verarbeitungssystem als in manch einer kleinen Firma. Mitarbeiter führen möglicherweise Telefonkonferenzen in Hörweite von Familienmitgliedern oder sogar Mitarbeitern anderer Unternehmen durch. Man sollte nichts als selbstverständlich betrachten, wenn es um die Privatsphäre der Mitarbeiter zu Hause geht.

Sollten Mitarbeiter bei Besprechungen die Kameras ein- oder ausschalten? Sollten sie Kopfhörer tragen? Sollten sie sich Notizen auf Papier machen oder doch lieber digitale Apps nutzen? Welche Kommunikationsanwendungen sind akzeptabel? Was passiert, wenn andere den Raum betreten, Notizen zu Gesicht bekommen oder Gespräche mithören? Diese Fragen mögen trivial erscheinen, aber man sollte sie im Voraus klären.

Und vor allem: Hören Sie gut zu, wenn etwas nicht funktioniert und ändern sie es.

Mehr Cyberbedrohungen gegen kleine und mittlere Unternehmen im Jahr 2021

Von Israel Barak, Chief Information Security Officer, Cybereason

Kleine und mittelständische Unternehmen (KMUs) sind nicht selten „Gelegenheitsopfer“ – meist handelt es sich um ungezielte Kampagnen, die zufällig Assets eines Unternehmens wie E-Mails oder IP-Adressen treffen.

Ein verwundbarer Perimeter führt oft zu einer Sicherheitsverletzung, die schwerwiegende geschäftliche Auswirkungen haben und eine Ransomware-Infektion oder einen Denial-of-Service nach sich ziehen kann.

Cyber-Kriminelle greifen KMUs meist wegen des Wertes der von ihnen bereitgestellten Daten oder Dienste (z. B. Kreditkarteninformationen) an. Vor allem, wenn Angreifer davon ausgehen, dass der Wert der kompromittierten Daten den Aufwand rechtfertigt, ein scheinbar unzureichend geschütztes Ziel zu kompromittieren.

KMUs, die Managed oder Professional Services für größere Unternehmen anbieten, sind oft so etwas wie „Etappenziele“ – sie fungieren als Ausgangspunkt, um einem Angreifer Zugang zu Daten oder Systemen der betreffenden Kunden zu verschaffen.

Die größten Sicherheitsrisiken für KMUs 2021:

- Mobile Endgeräte

- Die beschleunigte Einführung von Cloud-Diensten

- Eine wachsende Zahl von Angriffen, die sich gegen Anbieter von Managed/Professional Services richtet

Mobile Technologien, Bring Your Own Device und Remote Working sind eine Herausforderung. Sie erhöhen das Risiko und erfordern ein Überdenken der Sicherheitsarchitektur und Technologien. Unternehmensführung und Verantwortliche für den Netzwerkbetrieb haben dabei ein höheres Risiko. Sie greifen auf geschäftskritische Systeme zu, ohne ein vergleichbares Maß an Sicherheitsvorkehrungen und Zugriffsbeschränkungen, denen andere Mitarbeitern unterliegen.

Abhilfe schaffen – Bei mittleren und kleinen Unternehmen wird die Akzeptanz von Endpoint und mobile Endpoint Management sowie Protection und Response-Lösungen (EPP) wachsen. Viele Unternehmen werden bei der Umsetzung auf einen Managed Security Service Provider zurückgreifen. Unternehmen, die aufgrund der Art der Daten, die sie verarbeiten, oder der Dienste, die sie anbieten, einem höheren Risiko ausgesetzt sind, werden wahrscheinlich verstärkt Managed Detection and Response (MDR)-Services einsetzen, um das Risiko durch raffinierte Bedrohungen weiter zu senken.

Der schnelle Umstieg auf Cloud-Dienste zum Hosten von Systemen und Daten erhöht das Risiko von Datenschutzverletzungen und Service-Unterbrechungen in schlecht verwalteten Cloud-Umgebungen. Die Covid-19-Krise hat Initiativen zur digitalen Transformation und Cloud-Einführung beschleunigt. 2021 nimmt das Tempo weiter zu. Aber den meisten kleinen und mittleren Unternehmen fehlen immer noch die Sicherheitskontrollen, -prozesse und -fähigkeiten, um Transparenz über Cloud-Systeme hinweg zu gewährleisten und den eigenen Cloud-Footprint adäquat zu sichern.

Abhilfe schaffen – KMU werden ihre Sicherheitsprogramme an den Schutz von Cloud-Assets anpassen und ihre dahingehenden Anstrengungen intensivieren. Dabei richtet sich der Fokus auf Authentifizierung und Zugriffskontrolle, Cloud-natives Konfigurationsmanagement und Schwachstellenmanagement. Die wachsende Zahl von Sicherheitskontrollen und Tools auch in der typischen Umgebung mittlerer und kleiner Unternehmen gepaart mit der Herausforderung, Protection- sowie Detection-and-Response-Prozesse manuell zu orchestrieren, erfordern Veränderungen. KMU sind gezwungen, XDR-Analysetechnologien besser zu nutzen, um Sicherheitsvorkommnisse und -vorfälle insgesamt einfacher und effizienter zu orchestrieren und zu verwalten.

Anbieter von Managed und Professional Services werden aufgrund der Art der von ihnen verarbeiteten Daten, der von ihnen bereitgestellten Dienste oder der Systeme, auf die sie Zugriff haben, zunehmend gezielt angegriffen.

Abhilfe schaffen – Dazu ist die schnelle Einführung von EPP-Lösungen in den Netzwerken von Managed Services Providern von KMUs notwendig, wobei viele Unternehmen diese Funktion über spezialisierte Sicherheitsdienstleister in Anspruch nehmen werden. Anbieter von Managed Services oder Professional Services, die aufgrund der Art der von ihnen verarbeiteten Daten, der von ihnen erbrachten Dienste oder der Systeme, auf die sie Zugriff haben, einem höheren Risiko ausgesetzt sind, werden vermutlich verstärkt Managed Detection and Response (MDR)-Services einsetzen. Die senken das Risiko von ausgefeilten Bedrohungen, die sich potenziell von den eigenen Netzwerken in die Umgebungen ihrer Kunden ausbreiten oder Kundendaten in Mitleidenschaft ziehen.

Mehrstufige Ransomware-Angriffe nehmen 2021 an Regelmäßigkeit zu

Von Israel Barak, Chief Information Security Officer, Cybereason

2020 beobachtete Cybereason weiterhin durchweg weniger Ransomware-Stämme in allen Netzwerken. Die allerdings erzielten deutlich höhere Gewinne. Hacker erreichen das vor allem durch ein gezieltes, mehrstufiges Vorgehen, um von jedem einzelnen Opfer mehr Lösegeld zu kassieren. 2021 rechnen wir mit einem Anstieg bei mehrstufiger Ransomware, eingebettet in Hacking-Operationen.

Krankenhäuser, Banken und kritische Infrastrukturen sind stärker gefährdet, aber betroffen sind viele Branchen. Erst nachdem Hacker eine Ransomware auf jedem Computer in einem Netzwerk platziert haben und weitere Angriffsstufen abgeschlossen sind, (wie z. B. Datendiebstahl, der Diebstahl von Benutzerpasswörtern und die Ausbreitung im Netzwerk), wird die Ransomware auf allen kompromittierten Endpunkten aktiviert.

Die gute Nachricht: Wer über einen schnellen Detection- und Response-Prozess verfügt, erkennt den Angriff in seinen frühen Stadien und kann effektiv reagieren, bevor die Ransomware in der Umgebung Schaden anrichtet.

Damit das gelingt, muss ein Unternehmen in erster Linie die Zeit minimieren, die es braucht, um auf Bedrohungen zu reagieren. Das erreicht man am besten durch Threat Hunting Services, die rund um die Uhr arbeiten.

Unter diesen veränderten Bedingungen reicht es nicht mehr aus, Resilienz und Sicherheit erst nachträglich in Betracht zu ziehen. Netzwerke der nächsten Generation sollten schon mit dieser Prämisse aufgebaut werden. Bei der Konzeption und im laufenden Betrieb sollte man auch berücksichtigen, welche Sicherheitsbedrohungen in den kommenden Monaten und Jahren vermutlich an der Tagesordnung sein werden.

Darüber hinaus sollten Unternehmen mit Experten zusammenarbeiten, die über ein umfangreiches Wissen zu Cyber-Bedrohungen verfügen. Öffentlicher und privater Sektor sollten eng kooperieren, wenn es darum geht, die Netzwerke von Banken, Krankenhäusern, Energieversorgern, der Luftfahrtindustrie und anderer kritischer Infrastrukturen wirksam zu schützen.

Und schließlich: Testen, testen, testen. Übungen, bei denen ein Red und ein Blue Team verschiedene Szenarien durchspielen und in Echtzeit darauf reagieren, geben wertvolle Hinweise für den Ernstfall, und sie unterstützen Führungskräfte dabei, den Stellenwert von Cybersicherheit wirklich zu verstehen.

Branchentrends

XDR: Eine Zukunft mit Extended Detection and Response

Von Yonatan Striem-Amit, Chief Technology Officer und Mitgründer, Cybereason

Wir sind in einer „neuen Welt“, in der aktuellen Umfragen zufolge 2021 fast die Hälfte der Arbeitgeber beabsichtigen, Mitarbeitern die Möglichkeit zu geben, dauerhaft von zu Hause aus zu arbeiten. Mitarbeiter brauchen dann überall und jederzeit Zugriff auf das Unternehmensnetz, während gleichzeitig die Zahl und Komplexität von Cyberangriffen zunimmt.

Setzt Ihr Unternehmen Technologien ein, um korrelierte Angriffe auf sämtliche Benutzer, Geräte und Endpunkte in Ihrem Netzwerk zu stoppen? Wenn Sie mit Nein antworten, dann wird 2021 vermutlich ein hartes Jahr für Sie werden. XDR sollte Unternehmen in die Lage versetzen, ausgeklügelte Angriffe leichter zu erkennen, zu korrelieren und zu beenden, wo immer sie im Netzwerk auftreten. Durch die Kombination von Endpunkttelemetrie und Verhaltensanalyse für XDR haben Sicherheitsteams die Möglichkeit, Benutzer und Assets weltweit zu schützen.

Die Suche nach der richtigen XDR-Lösung muss nicht zwangsläufig mühsam sein, wenn man weiß, wie sie aussehen soll. Sicherheit beginnt damit, zu verstehen, was es zu schützen gilt. Eine XDR-Lösung sollte es Analysten aller Qualifikationsstufen erlauben, sich schnell in die Details eines Angriffs zu vertiefen, ohne erst komplizierte Abfragen zu erstellen. XDR erweitert dann die herkömmlichen Detection- und Response-Optionen vom Endpunkt bis hin zu kritischen SaaS-Diensten, E-Mail- und Cloud-Infrastrukturen.

XDR-Lösungen sollten Transparenz schaffen und Korrelationen zwischen den Indicators of Compromise (IOCs) und den wichtigsten Indicators of Behavior (IOBs), also den subtileren Anzeichen für ein kompromittiertes Netzwerk, herstellen und zudem verdächtige Benutzerzugriffe und Insider-Bedrohungen identifizieren.

Analysten sollten den kompletten Angriffsverlauf sofort verstehen und Abhilfe schaffen können. Sei es durch das Beenden eines Prozesses, eine Quarantäne oder die Remote Shell eines Systems, die entweder automatisiert oder remote mit einem einfachen Klick durchgeführt erfolgen kann. Im Idealfall verfügt eine XDR-Lösung über Funktionen, mit denen sich Bedrohungen automatisch beheben lassen und zusätzlich über ein kontinuierliches Threat Hunting.

XDR ist ein vielversprechender Ansatz, der den Vorteil des Angreifers umkehren und den Verteidigern wieder die Oberhand verschaffen kann. Dazu dehnt man die Detection und Response auf das breitere IT-Ökosystem aus, das moderne Unternehmensumgebungen ausmacht. Diese Vereinheitlichung erlaubt es, Malops im gesamten IT-Stack, wie z.B. Endpunkt-, Netzwerk- und Cloud-Bereitstellungen, aufzudecken.

Die Trends auf Seiten der Verteidiger

Sam Curry, Chief Security Officer, Cybereason

Ein Jahr mehr und noch mehr Gejammer über noch mehr Datenschutzverletzungen. Ein Ende ist nicht in Sicht, obwohl wir mehr Absolventen in der Branche haben als je zuvor.

Wir können allerdings mehr tun, um Talente aus anderen Quellen zu rekrutieren. Der Trend zur Diversität hat gerade erst begonnen: Wir brauchen mehr Frauen, mehr Transgender, mehr Neurodiverse, mehr von allen.

Wir wollen die talentiertesten Mitarbeiter*innen, und wir müssen gewährleisten, dass, egal wo sie sind, egal welchen Hintergrund sie haben, eine Chance bekommen, bei uns mitzuarbeiten.

Wir können mehr tun, um den Stand der Technik voranzutreiben, Lehrpläne zu verbessern und andere aktiv zu ermutigen. Wir können und sollten hier nicht moralisch werden, aber darin liegt auch ein Wettbewerbsvorteil. Der Gegner ist divers, warum sollten wir das nicht auch sein? In der Diversität liegen Flexibilität, Optionen und Perspektiven.

Der Schlüssel zum Erfolg: im Cyberspace bekommt jeder eine Chance, wenn er es denn will – oder vielleicht will. In gewisser Weise müssen wir agiler werden. Dafür plädieren wir seit Jahren, gerade beim Thema Sicherheit. Jetzt müssen wir agiler darin werden, wie wir uns anpassen und weiterentwickeln.

Warum keine Retrospektive wie es gelaufen ist? Warum kein Sprint mit dem Ziel Diversität? Wenn wir unsere technischen Altlasten und Schulden in Sachen Sicherheit abbauen, warum sollten wir beim Mangel an geeigneten Fachkräften nicht genauso verfahren? Das sollten wir 2021 angehen!

Wichtige Erkenntnisse

Wir haben IoT aus den Unternehmen verbannt. Wer hätte gedacht, dass jetzt die Unternehmen zum IoT kommen! Der neue Adressraum eines Unternehmens sind Consumer-ISPs, und die bösen Jungs wissen das. 2021 werden alte Exploits zurückkehren, veraltete Drucker und Router angreifen, und die DLP-Techniken umfunktionieren, um die Welt rund um kompromittierte Endpunkte und Bots herum zu erkunden. Das Schlimmste ist allerdings, dass die Allgegenwart des IoT bei einer schlecht gesicherten Haus-Automatisierung beginnt.

Die dunkle Seite war nicht untätig. Sie kann sich die Standard-Voice-to-Text-Funktion zunutze machen, um IP-Stacks in Privathaushalten zu kompromittieren und Informationen zu sammeln und ausgerüstet mit den besten Kameras und Mikrofonen, Speichern und Zugangsmöglichkeiten das Opfer auszuspionieren. Es ist an der Zeit, dass jemand ein Unternehmen gründet, das Support, Pflege, Sicherheit und vielleicht sogar Datenschutz auf IT-Level in die Haushalte bringt.

Wenn Unternehmen Zehntausende für Mitarbeiter zahlen, die in einem Büro sitzen, werden sie dann vielleicht eines Tages die Häuser der Mitarbeiter durch Outsourcing-Verträge zu einem Bruchteil der Kosten subventionieren und schützen, damit wir alle sicher und produktiv arbeiten können?

2021 wird es um „Arbeit von überall aus“ gehen, ein ziemlich bewegliches Ziel für Sicherheitsexperten und Datenschutzfachleute. Wir müssen begreifen, dass sich auch der Gegner in eine neue Normalität bewegt. Vielleicht hat er derzeit noch keine Möglichkeit gefunden, alle Schwächen oder auch nur eine bestimmte Schwäche auszunutzen. Auch Cyberkriminelle konzentrieren sich erst Mal auf die naheliegenden Ziele. Was aber nicht heißt, dass sie nicht gleichzeitig in Forschung und Entwicklung investieren, um neuartige Angriffe speziell für die häusliche Umgebung zu konzipieren.

Bedrohungsakteure kaufen vielleicht Tools von anderen Cyberkriminellen, durchforsten bestehende Botnetze, um herauszufinden, welche IP-Adresse auf den bereits kompromittierten Geräten vorhanden ist, oder sie greifen Hausautomation, Drucker und Router an, nachdem sie IP-Adressen und digitale Standorte der Ziele trianguliert haben. Im kommenden Jahr wird es für die bösen Jungs das A und O sein, in neue Dimensionen der technischen Diversität vorzustoßen und innovative Angriffsvektoren zu entwickeln.

Es gab einmal eine Zeit, da ließen Hacker sich in übersichtliche Verhaltenskategorien einteilen, je nach Motivation oder Ziel. Zumindest wirkte es so. Im Laufe der Zeit waren die Kategorien dann nicht mehr ganz so zutreffend: Nationalstaaten wie Nordkorea hacken aus Profitgründen, um mit Wirtschaftssanktionen fertig zu werden, Cyberkriminelle vermieten ihre Dienste an alle möglichen Abnehmer und inzwischen bedienen sich auch Nationalstaaten bei Tools wie Ransomware. Um die Sache noch ein bisschen komplizierter zu machen, veröffentlichen Nationalstaaten wie etwa der Iran Tools, um Backdoors in der Welt der Cyberkriminalität zu platzieren und für ein ordentliches Hintergrundrauschen zu sorgen, Beamte offensiver Behörden von China bis Russland arbeiten schwarz oder gehen in Rente, ohne die Möglichkeit einer Operation unter falscher Flagge auch nur in Betracht zu ziehen.

Ein klarer Modus Operandi ist immer noch möglich. Das Nettoergebnis unserer Betrachtung ist allerdings: Kategorisierungsschemata im Allgemeinen und Attribution im Speziellen sind aktuell wenig hilfreich. Dieser Trend wird sich fortsetzen. Es ist ganz entscheidend sich auf alle Arten von potenziellen Angreifern vorzubereiten und blinde Flecken so weit als möglich zu vermeiden. Denn dadurch entsteht ein falsches Gefühl der Sicherheit darüber, wer der Feind ist.

937 Artikel zu „Home Office Sicherheit“

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Sicherheit in den eigenen vier Bürowänden – Wie das Arbeiten im Home Office gelingen kann

Das Arbeiten im Home Office ist in den letzten Monaten immer mehr zum Standard geworden. Während viele Unternehmen ihren Mitarbeitenden schon länger einen flexiblen Büroalltag ermöglichten, mussten andernorts die technischen Gegebenheiten ad hoc geschaffen werden. Zahlreichen Unternehmen steht dieser Schritt noch bevor und er wird umso dringlicher, als ein Ende der Corona-Pandemie nicht abzusehen ist. Gelingen kann die Einführung des Home Office nur, wenn es eine annähernd gleichwertige Alternative zum Büroarbeitsplatz darstellt. »Auf Nummer sicher gehen« ist nicht nur oberstes Corona-Gebot, sondern auch im flexiblen Arbeitsalltag unverzichtbar.

NEWS | IT-SECURITY | TIPPS

Zurück im Home Office: 5 Tipps für Unternehmen zur Vermeidung von Sicherheitslücken beim mobilen Arbeiten

Lockdown 2.0: Nach dem erneuten Verschärfen der Maßnahmen zum Eindämmen der Corona-Pandemie ist ein großer Teil der Büromitarbeiter bereits wieder im Home Office – falls sie nach Ende des ersten Lockdowns überhaupt an ihren regulären Arbeitsplatz zurückgekehrt waren. Dies hat die Entwicklung des mobilen Arbeitens in den Unternehmen maßgeblich beschleunigt. Ein Problem bei der rasanten…

NEWS | IT-SECURITY | TIPPS

Mehr Sicherheit für Home Office und Außendienst: Auf diese Microsoft-365-Angriffsarten sollten Firmen verstärkt achten

Phishing, Legacy-Protokolle, Password Spraying, OAuth-Attacken und mehr: Sicherheitsexperten erklären häufige MS-365-Einfallstore für Cyberkriminelle und hilfreiche Abwehrtaktiken. Rund 200 Millionen aktive Nutzer im Monat zählt die Websuite Microsoft 365. Für die riesige Zahl an Anwendern besteht das Risiko, Opfer von Cyberkriminellen zu werden. So lassen sich 85 Prozent der Sicherheitsvorfälle, die von Kudelski Security 2019 registriert…

NEWS | IT-SECURITY | TIPPS

Sicherheitsrisiko Home Office

Immer noch arbeitet eine große Zahl der Angestellten von zuhause aus. Das Home Office wird dabei zunehmend zu einem Sicherheitsrisiko für die Unternehmens-IT. Rohde & Schwarz Cybersecurity hat einige zentrale Risiken im Home Office gesammelt – von A wie »Arbeitsplatz« bis Z wie »Zero-Day-Exploit« – und Lösungswege aufgeführt. Arbeitsplatz Im Home Office arbeiten Mitarbeiter…

NEWS | IT-SECURITY | AUSGABE 5-6-2020 | SECURITY SPEZIAL 5-6-2020

IT-Sicherheit im Home Office – Macht Zero-Trust-Architektur die Cloud sicher?

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Tipps: IT-Sicherheit im Home Office und beim Homeschooling

Die Corona-Pandemie sorgt dafür, dass viele Arbeitnehmer im Home Office sind und auch zahlreiche Lehrer und Schüler das sogenannte Homeschooling betreiben: Gearbeitet oder gelernt wird am heimischen Rechner. Rasch wurden neue Lösungen für das Arbeiten miteinander gebraucht, die allerdings nicht immer sicher sind. »Überlegungen zur IT-Sicherheit im Home Office oder Homeschooling kamen häufig zu kurz,…

NEWS | TIPPS

5 Best Practices: Cloud-Sicherheit für das Home Office

Der zunehmende Einsatz von Heimarbeit macht kritische Anwendungen in der Public Cloud verwundbar, warnen die Sicherheitsexperten. Die Verlagerung in das Home Office ermöglicht es Unternehmen zwar, weiter zu arbeiten, aber es gibt auch eine Kehrseite: Mitarbeiter sind daheim nicht durch die Sicherheitskontrollen geschützt, die im Unternehmensnetzwerk verfügbar sind. Tatsächlich steigt die Wahrscheinlichkeit des Diebstahls und…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | KOMMUNIKATION | SERVICES | SICHERHEIT MADE IN GERMANY | TIPPS

IT-Sicherheit für das Arbeiten zuhause: 10 goldene Regeln für ein sicheres Home Office

Ein großer Teil der deutschen Angestellten arbeitet derzeit von zuhause aus – vom Sachbearbeiter bis zum Geschäftsführer. Das bringt in vielen Fällen neue IT-Sicherheitsrisiken mit sich. Auch Hacker nutzen die aktuelle Unsicherheit verstärkt aus. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat bereits Alarm geschlagen. Die Anbindung des Heimarbeitsplatzes erfolgte in den meisten…

NEWS | IT-SECURITY | TIPPS

Industrielle IT-Sicherheit durch Home Office besonders gefährdet

Durch den vermehrten Einsatz von Home Office erhalten Cyberkriminelle erleichterten Zugang zum Unternehmensnetz. Störungen in Produktionen werden während und nach Corona-Krise zunehmen. Verantwortliche der IT/OT-Sicherheit müssen Strategie zur lückenlosen Gefahrenerkennung umsetzen. Der deutsche Cyber-Sicherheitsdienstleister Rhebo warnt vor den ansteigenden Gefahren des Home Office während der Corona-Krise mit negativen Folgen für die Cybersicherheit von Industrieunternehmen. Durch…

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS

Corona-Pandemie: Unsicherheit, Umsatzeinbrüche und mehr Home Office

Geschäftstermine werden verschoben oder fallen aus, das Team arbeitet vom Home Office: Die Corona-Krise hat vielfältige Auswirkungen auf Unternehmen. Eine aktuelle Umfrage des Markt- und Meinungsforschers YouGov unter Unternehmensentscheidern in Deutschland zeigt, dass vor allem die Unsicherheit und Sorge unter den Mitarbeitern sehr verbreitet ist. 60 Prozent der Befragten geben an, dass dies in ihrem…

NEWS | IT-SECURITY | SICHERHEIT MADE IN GERMANY | TIPPS

Sicherheitslücke Home Office? Herausforderung IT-Sicherheit in Krisenzeiten

Das Corona-Virus sorgt von Tag zu Tag für immer höhere Infektionszahlen, was drastische Gegenmaßnahmen zur Folge hat: Um der weiteren Ausbreitung entgegenzutreten, müssen Geschäfte, Restaurants sowie sonstige öffentliche Einrichtungen schließen. Unternehmen senden ihre Mitarbeiter ins Home Office. Aufgrund der ohnehin außergewöhnlichen und teilweise überfordernden Situation sollten Unternehmen und Arbeitnehmer sich nicht noch zusätzliche Sorgen um…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

Corona: Unternehmen, Mitarbeiter und Home Office – worauf man in puncto IT-Sicherheit achten sollte

Plötzlich spielt sich das ganze Leben online ab. Nie zuvor waren die vernetzte Welt und die Möglichkeit, online zu kommunizieren, Kontakte zu knüpfen, zu arbeiten und Geschäfte zu tätigen, so präsent und entscheidend wie heute. Auch wenn dieses neue Vermögen auf den ersten Blick beeindruckend erscheint, muss man sich der Realität stellen: Egal wo wir…

NEWS | IT-SECURITY | SERVICES | SICHERHEIT MADE IN GERMANY | TIPPS

5 Tipps: Plötzlich Home Office – Cybersicherheit stellt kleine und mittelständische Unternehmen vor große Herausforderungen

Um die Ausbreitung des Corona-Virus zu bremsen gehen viele Unternehmen dazu über, ihre Belegschaft via Home Office arbeiten zu lassen. Bei Großunternehmen wie Siemens, SAP und Google stehen in der Regel sichere Systeme für Home-Office-Lösungen bereit und werden – wenn auch im kleineren Umfang – schon seit Jahren genutzt. Ein völlig anderes Bild ergibt nach…

TRENDS 2021 | NEWS | BUSINESS | WHITEPAPER

Arbeiten im Home Office: Weniger Stress durch klare Trennung von Beruf und Privatem

Durch die Corona-Pandemie arbeiten Menschen vermehrt von Zuhause aus. Auch längerfristig geht der Trend eindeutig zum Home Office und damit zu einer deutlich unklareren Trennung von Arbeits- und Privatleben. Die repräsentative Studie »social health@work« der Universität St.Gallen und der Barmer zeigt, dass Beschäftigte, die ausgeprägte Grenzmanagementtaktiken anwenden, über weniger Stress- und Schlafprobleme berichten [1]. Nach…

NEWS | IT-SECURITY | WHITEPAPER

Covid-19 hat erhebliche Auswirkungen auf die IT-Sicherheitslage in Deutschland und Frankreich

Dritte Ausgabe des Französisch-deutschen IT-Sicherheitslagebilds erschienen. Die Covid-19-Pandemie hat deutliche Auswirkungen auf die IT-Sicherheitslage in Deutschland und Frankreich. In beiden Ländern hat der Corona-bedingte Digitalisierungsschub die mögliche Angriffsfläche und damit die Wahrscheinlichkeit von Cyberangriffen vergrößert. Dies ist eine Erkenntnis der inzwischen dritten gemeinsamen Lagebetrachtung, die das Bundesamt für Sicherheit in der Informationstechnik (BSI) und die…

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Mehr als Sicherheit – Ein gemeinsamer Ansatz für flexible Cloud-Governance

AUSGABE 11-12-2020 | SECURITY SPEZIAL 11-12-2020 | NEWS | IT-SECURITY

Das Einmaleins der Cybersicherheit – Digitalisierung ja, aber zu wenig IT-Security

AUSGABE 11-12-2020 | NEWS | INFRASTRUKTUR | SICHERHEIT MADE IN GERMANY | STRATEGIEN

Datensicherheit von der Edge über Core bis in die Cloud – Modernes Datenmanagement

Seit drei Jahrzehnten gibt Veritas den Weg vor, wie sicheres und Compliance-konformes Datenmanagement funktioniert. Das Herzstück ist dabei die Lösung NetBackup, die aktuell in Version 8.3 verfügbar ist und Unternehmen die Freiheit gibt, ihre Anwendungen und IT-Infrastruktur unabhängig von der darunterliegenden IT-Architektur noch ausfallsicherer zu betreiben.

TRENDS 2021 | NEWS | BUSINESS

Die Cloud-Office-Trends 2021 für mehr Unternehmenswachstum

Das Jahr 2020 hat Unternehmen vor enorme Herausforderungen gestellt. Nicht erst seit Covid-19 müssen Digitalisierungsstrategien endlich umgesetzt werden, um das Unternehmenswachstum zu fördern. Im kommenden Jahr zeichnen sich drei große Trends ab, welche vor allem kleine und mittelständische Unternehmen beschäftigen werden. Welche Themen das sind und wie sie sich auf das Unternehmenswachstum auswirken, erfahren Sie…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Sicherheitsfragen 2021 – und die Antworten darauf

Für das Jahr 2021 stellen sich eine Menge Fragen in Zusammenhang mit der Sicherheit: Lassen sich mit einer Zero-Trust-Architektur Cyberangriffe für den Angreifer schwieriger gestalten? Werden strengere Auditing-Praktiken umgesetzt? Wird das mangelnde Bewusstsein von möglichen RPA-Sicherheitsauswirkungen im Jahr 2021 zu einem schwerwiegenden RPA-Hack führen? Wird 2021 das Jahr der »Customizable Cloud«? Wird die scheinbare…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Trends 2021: Automatisierung als Freund und Feind der IT-Sicherheit

Automatisierung wird Flutwelle an Spear-Phishing auslösen und gleichzeitig Cloud Providern als Waffe gegen Angreifer dienen. Nachdem sich das Jahr 2020 langsam dem Ende zuneigt, ist es für die IT-Sicherheitsexperten von WatchGuard Technologies an der Zeit, den Blick gezielt nach vorn zu richten. Auf Basis der aktuellen Faktenlage lassen sich stichhaltige Rückschlüsse ziehen, welche Trends das…

NEWS | TRENDS SECURITY | IT-SECURITY

Office 365 im Visier von Cyberkriminellen

Eine neue Studie beleuchtet den Missbrauch von Office 365 bei Cyberangriffen auf Unternehmen. Vectra AI, spezialisiert auf NDR-Lösungen (Network Detection and Response) zur Erkennung und Reaktion auf Bedrohungen im Netzwerk, hat kürzlich seinen 2020 Spotlight Report on Microsoft Office 365 veröffentlicht. Die Studie zeigt auf, wie Cyberkriminelle bei ihren Angriffen integrierte Office-365-Dienste nutzen, um sich…

NEWS | BUSINESS | DIGITALISIERUNG | SERVICES

HR im Umbruch: Digitalisierung erhöht Leistungsfähigkeit und Krisensicherheit gleichermaßen

Demografische Entwicklung, Globalisierung und Digitalisierung sorgen für einen Umbruch im HR-Bereich – und die Corona-Krise hat deutlich gemacht, wie wichtig es ist, das operative Geschäft auch aus der Ferne weiterführen zu können. Intelligente Software ermöglicht nicht nur einen zeit- und ortsunabhängigen Zugriff, sie erlaubt es durch Standardisierung und Automatisierung auch, die Aufwände für administrative Aufgaben…

NEWS | EFFIZIENZ | LÖSUNGEN

Rituale und Routinen sorgen für eine nachhaltige Produktivität im Home Office

Die Kamera ist falsch eingestellt, der Ton rauscht und dann klingelt auch noch der Postbote: Wer kennt sie nicht, die Konferenzen und Meetings im Home Office, bei denen das Chaos ausbricht. Auf Dauer stören sie allerdings die Produktivität. Hinzu kommt, dass Provisorien wie schnell eingerichtete Arbeitsplätze und die individuellen Kommunikationsabläufe sich verstetigt haben – mit…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Stärke hat tiefe Wurzeln: Ein halbes Jahrhundert Cybersicherheit – und wie man von den Errungenschaften am besten profitiert

Cybersicherheitsunternehmen sind in Zeiten wie diesen vorne mit dabei. In Zusammenarbeit mit Behörden, Finanzdienstleistern/Banken und Unternehmen aus dem Bereich kritische nationale Infrastrukturen bekommen Sicherheitsexperten einiges zu sehen – Gutes wie weniger Gutes. APT-Gruppen starten Angriffe, die im wahrsten Sinne des Wortes »alle Lichter löschen« können oder ein politischer Akt der Verwüstung kommt als harmlos aussehende…

NEWS | TRENDS SECURITY | IT-SECURITY

Sicherheitsspezialisten plädieren für Vielfalt und Neurodiversität

Studie: 47 % sehen in Neurodiversität eine Strategie gegen Fachkräftemangel und blinde Flecken. Kein Zweifel: Der Mangel an IT-Sicherheits-Fachkräften und -Expertise ist dramatisch. Rund drei von zehn Cybersecurity-Spezialisten in Deutschland sagen laut einer Bitdefender-Studie einen gravierenden Effekt voraus, wenn der Mangel an Cybersecurity-Expertise für fünf weitere Jahre anhalten wird: 21 % der deutschen Befragten sagen,…

NEWS | TRENDS 2020 | BUSINESS | TRENDS SECURITY | IT-SECURITY

Mangel an Zusammenarbeit zwischen Geschäfts- und Sicherheitsverantwortlichen ist geschäftsschädigend

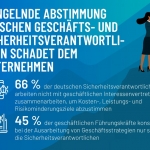

Die Kluft zeigt sich ebenfalls in der Reaktion von Unternehmen auf die weltweite Pandemie. Tenable stellte zwischen deutschen Geschäfts- und Sicherheitsverantwortlichen einen Mangel an Zusammenarbeit fest, der sich laut einem neuen Branchenbericht als nachteilig für Unternehmen erwiesen hat. Sechsundsechzig Prozent der deutschen Sicherheitsverantwortlichen gaben an, dass sie nicht mit geschäftlichen Interessenvertretern zusammenarbeiten, um Kosten-, Leistungs-…

NEWS | IT-SECURITY | WHITEPAPER

Leitfaden: Warum die Sicherheit in Software so entscheidend ist

Sieben Leitfragen zur Sicherheit von softwarebasierten Produkten. Die Digitalisierungsprozesse in Wirtschaft und Gesellschaft führen dazu, dass Software und softwarebasierte Produkte zunehmend allgegenwärtig sind. Neben den damit verbundenen Möglichkeiten und Chancen gilt es aber auch Gefahren und Bedrohungsszenarien zu berücksichtigen. Darauf weist der Digitalverband Bitkom in seinem neuen Leitfaden »Zur Sicherheit softwarebasierter Produkte« hin. Über grundlegende…

NEWS | TRENDS 2020 | TRENDS KOMMUNIKATION | KOMMUNIKATION

Home Office erfährt durch Corona deutlichen Schub

Jedes zweite der vom ZEW befragten Unternehmen der Informationswirtschaft ist infolge der Coronakrise zur Einschätzung gelangt, dass sich mehr Tätigkeiten für die Arbeit im Home Office eignen als bislang angenommen [1]. Entsprechend wird ortsflexibles Arbeiten auch nach Ende der Pandemie deutlich häufiger normal sein als vorher. »Insbesondere in größeren Unternehmen führt die Corona-Pandemie zu einer…

NEWS | TRENDS 2020 | TRENDS SECURITY | TRENDS INFRASTRUKTUR

Sicherheit in Unternehmen: 84 Prozent der Unternehmen würden gerne nur Mac-Geräte nutzen

Mehr als drei Viertel der Unternehmen, die Mac- und Nicht-Mac-Geräte parallel verwenden, halten den Mac für das sicherere Gerät. Die Covid-19-Pandemie hat eine nie zuvor gekannte Abwanderungswelle von Angestellten ins Home Office ausgelöst und Unternehmen vor die Aufgabe gestellt, auch in dezentral arbeitenden Teams die Endgerätesicherheit jederzeit zu gewährleisten. Anlässlich des Cybersecurity-Awareness-Monats Oktober befragte Jamf,…

NEWS | TRENDS 2020 | BUSINESS | TRENDS KOMMUNIKATION | FAVORITEN DER REDAKTION | KOMMUNIKATION

Unternehmen wollen auch nach der Krise an Home Office festhalten

Die Corona-bedingten Anpassungen der Arbeitsorganisation haben vielen Unternehmen gezeigt, dass sich mehr Tätigkeiten für die Arbeit im Home Office eignen als bislang angenommen. Im unternehmensnahen Dienstleistungsbereich sind es mehr als 50 Prozent und im Verarbeitenden Gewerbe mehr als 40 Prozent der Unternehmen, die über solche digitalen Lerneffekte berichten. »Die flächendeckende Erkenntnis, dass zusätzliche Tätigkeiten ins…

NEWS | TRENDS SECURITY | IT-SECURITY | SERVICES

Für Home Office und mobile Working genutzte Geräte sind ein blinder Fleck für die IT-Abteilung

Ein Viertel der mobilen Mitarbeiter leidet lieber im Stillen, als den IT-Support zu benachrichtigen. NetMotion ist mit seiner Einschätzung nicht allein: Es ist wahrscheinlich, dass die Büroarbeit nie wieder zu den vor Covid geltenden Normen zurückkehren wird. Laut Gartner wird fast die Hälfte aller Unternehmen (47 Prozent) auch nach der Pandemie weiterhin vollständig auf Fernarbeit…

NEWS | IT-SECURITY | TIPPS

Hardware-Sicherheitslücken: Versäumte Firmware-Sicherheit – die Top 5 Ausreden

Zunehmend sind sich CEOs und Vorstandsmitglieder bewusst, dass sie die Verantwortung haben, ihren Ansprechpartnern zielführende Fragen zu Cybersicherheitsrisiken wie Firmware- und Lieferkettensicherheit zu stellen, meint Palo Alto Networks. Bei Firmware handelt es sich um eine Software, die speziell für ein Stück Hardware wie Festplatte, USB oder UEFI entwickelt wurde. Jedes moderne Computersystem oder intelligente Gerät…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Covid-bedingte Veränderungen der Arbeitsumgebung bei IT-Sicherheitsverantwortlichen sorgen für Turbulenzen und neue IT-Prioritäten

IT-Sicherheitsexperten konstatieren eine nahezu vollständige Verlagerung hin zum Remote Working; lediglich ein Drittel von ihnen war der Meinung, dass diese Umstellung »reibungslos« verlaufen sei. Mindestens die Hälfte aller Sicherheitsteams räumt Investitionen in die Cloud-Infrastruktur sowie in Technologien für Zugriffsverwaltung, in der Administration des Identitäts- und Zugriffs-Lebenszyklus, Identitätsprozessen und -Abläufen sowie Rollenmanagement-Lösungen eine gestiegene Priorität ein.…

NEWS | IT-SECURITY

Cybersecurity Month: Sicherheit betrifft uns alle – auch von zuhause aus

Der diesjährige Cybersecurity Month ist ein ganz besonderer: Die Pandemie zwang einen Großteil der Menschen, sich schnell an die neue Remote-Work-Umgebung anzupassen und ein stärkeres Bewusstsein für Cybersicherheit zu entwickeln. Zum Cybersecurity Month 2020 macht das Aachener IT-Sicherheitsunternehmen Utimaco auf die Bedeutsamkeit von Cyber- und Informationssicherheit sowie auf das Grundprinzip der geteilten Verantwortung aufmerksam. …

NEWS | IT-SECURITY | WHITEPAPER

BSIMM: Ein Fahrplan in Richtung Softwaresicherheit

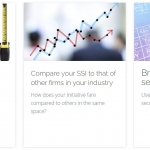

Das Building Security In Maturity-Modell ist ein Studiendesign zu real existierenden Software Security Initiatives, kurz SSIs [1]. Hier werden die Praktiken vieler verschiedener Unternehmen quantifiziert und hinsichtlich von Gemeinsamkeiten sowie individuellen Variationen beschrieben. Dadurch liefert der Bericht quasi ein Spiegelbild der Softwaresicherheit von Unternehmen rund um den Globus. Die Ergebnisse sind zwar besonders relevant für Unternehmen, die Softwarekomponenten…

NEWS | BUSINESS PROCESS MANAGEMENT | IT-SECURITY | SERVICES

IAM im Finanzwesen: Den Spagat zwischen Usability und IT-Sicherheit bewältigen

Das Finanzwesen ist im Umbruch. Schon längst werden Transaktionen nicht mehr am Schalter in den Filialen getätigt, sondern sowohl Kunden als auch Berater wollen von überall und jederzeit Zugriff auf Informationen und Anwendungen haben. Damit die Benutzer-Administration trotzdem höchste Sicherheitsansprüche erfüllt, brauchen Banken moderne IAM-Lösungen, die auch regulatorische Anforderungen flexibel umsetzen können. Vom Smartphone…

NEWS | IT-SECURITY | AUSGABE 9-10-2020 | SECURITY SPEZIAL 9-10-2020

Intrinsischen Sicherheitsansatz verwirklichen – Deutsche Unternehmen von immer ausgefeilteren Cyberangriffen betroffen

Vor allem KMUs sind aufgrund ihrer wertvollen digitalen Assets bei gleichzeitig geringeren Ressourcen für IT-Sicherheit häufig Ziel von Cyberkriminellen. Die Kommerzialisierung von Malware ermöglicht komplexe Angriffstechniken auf die die Unternehmen mit einer Vereinfachung der IT-Sicherheitsinfrastruktur antworten müssen.