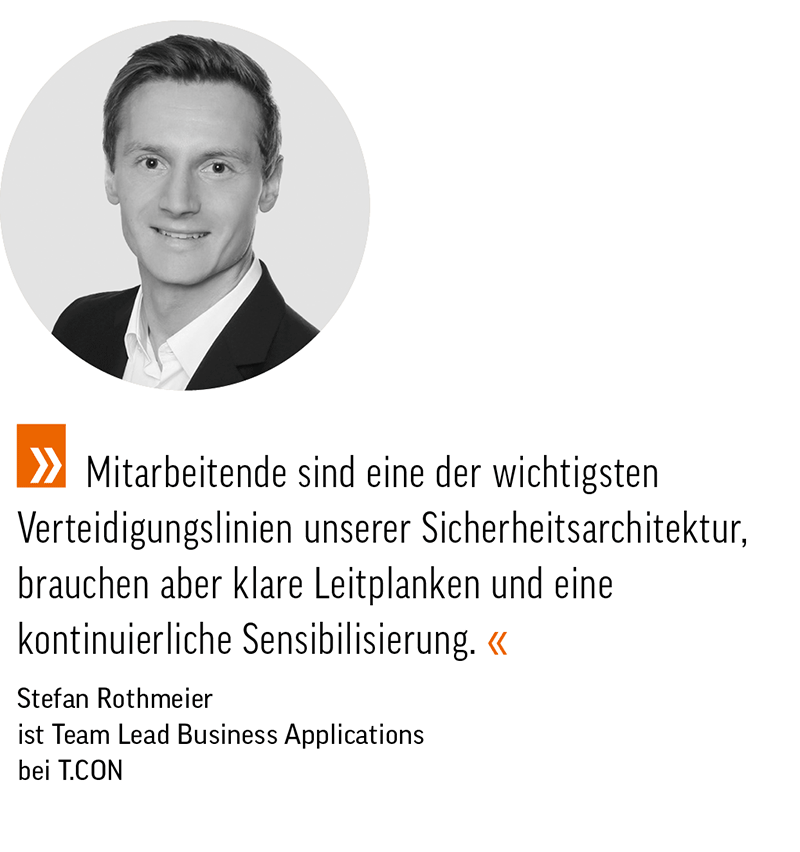

Die meisten Cyberangriffen in der EU finden in Deutschland statt, und die Schwachstellen in den IT-Infrastrukturen nehmen täglich zu. Viele Unternehmen stehen daher vor der Frage, wie sie ihre IT-Sicherheit strategisch neu ausrichten können. Im Interview stellen Stefan Rothmeier und Sebastian Fuchs von T.CON das Konzept »Zero Trust« vor und erläutern, wie die Umsetzung gelingt.

![]()

Wie schätzen Sie die Lage der IT-Sicherheit aktuell ein?

Stefan Rothmeier: Der Lagebericht des Bundesamts für Sicherheit in der Informationstechnik liefert regelmäßig alarmierende Zahlen. Die Bedrohung ist zwar nicht neu, aber die Gefahr nimmt zu. Denn nach wie vor sind viele IT-Systeme nur unzureichend geschützt. Gleichzeitig gehen Kriminelle immer professioneller vor. Wir beobachten das auch in der Praxis, vor allem bei kleineren und mittleren Unternehmen. Daraus entstehen leichte Einfallstore für Phishing, Social Engineering, Schadcodes, Malware, Ransomware und DDoS-Attacken.

Sebastian Fuchs: Schwachstellen in Unternehmen sind oft Cloud-Lösungen. Sie galten lange als vertrauenswürdig, bieten bei falscher Sicherheitsarchitektur wie unsichere Netze, schwache Passwörter, unverschlüsselte Daten und lockere Freigaberechte jedoch zahlreiche Missbrauchsmöglichkeiten. Der Trend hin zu Remote Work führt außerdem dazu, dass der traditionelle Perimeterschutz durch Firewalls und VPN nicht mehr ausreicht.

![]()

Welche Rolle kommt den Mitarbeitenden zu?

Stefan Rothmeier: Mitarbeitende sind eine der wichtigsten Verteidigungslinien unserer Sicherheitsarchitektur. Damit sie Sicherheitsvorfälle frühzeitig erkennen und richtig reagieren, brauchen sie klare Leitplanken und eine kontinuierliche Sensibilisierung. Die Informationssicherheit und Compliance stellen hierfür verbindliche Rahmenbedingungen für den sicheren Umgang mit Geräten, Identitäten, Anwendungen und Cloud-Diensten bereit – und unterstützen durch regelmäßige, praxisnahe Awareness-Maßnahmen. Dazu gehören die kritische Prüfung externer E-Mails, ein verantwortungsvoller Umgang mit Passwörtern und Identitäten, eine sichere Internet- und Cloud-Nutzung sowie der bewusste Umgang mit personenbezogenen und vertraulichen Daten.

Sebastian Fuchs: Ein weiterer Erfolgsfaktor ist die gelebte Sicherheitskultur. Diese entsteht durch Vorbildwirkung innerhalb der Teams sowie durch Security Champions, die als Multiplikatoren wirken und bei Fragen oder Unsicherheiten unterstützen. Mitarbeitende wiederum melden verdächtige Beobachtungen schnell und unkompliziert über etablierte Prozesse – beispielsweise über das Ticketsystem und, wenn es eilig ist, telefonisch. So ist sichergestellt, dass potenzielle Vorfälle früh adressiert werden und das Unternehmen resilient bleibt.

![]()

Inwiefern stoßen klassische Ansätze der IT-Sicherheit hier an Grenzen?

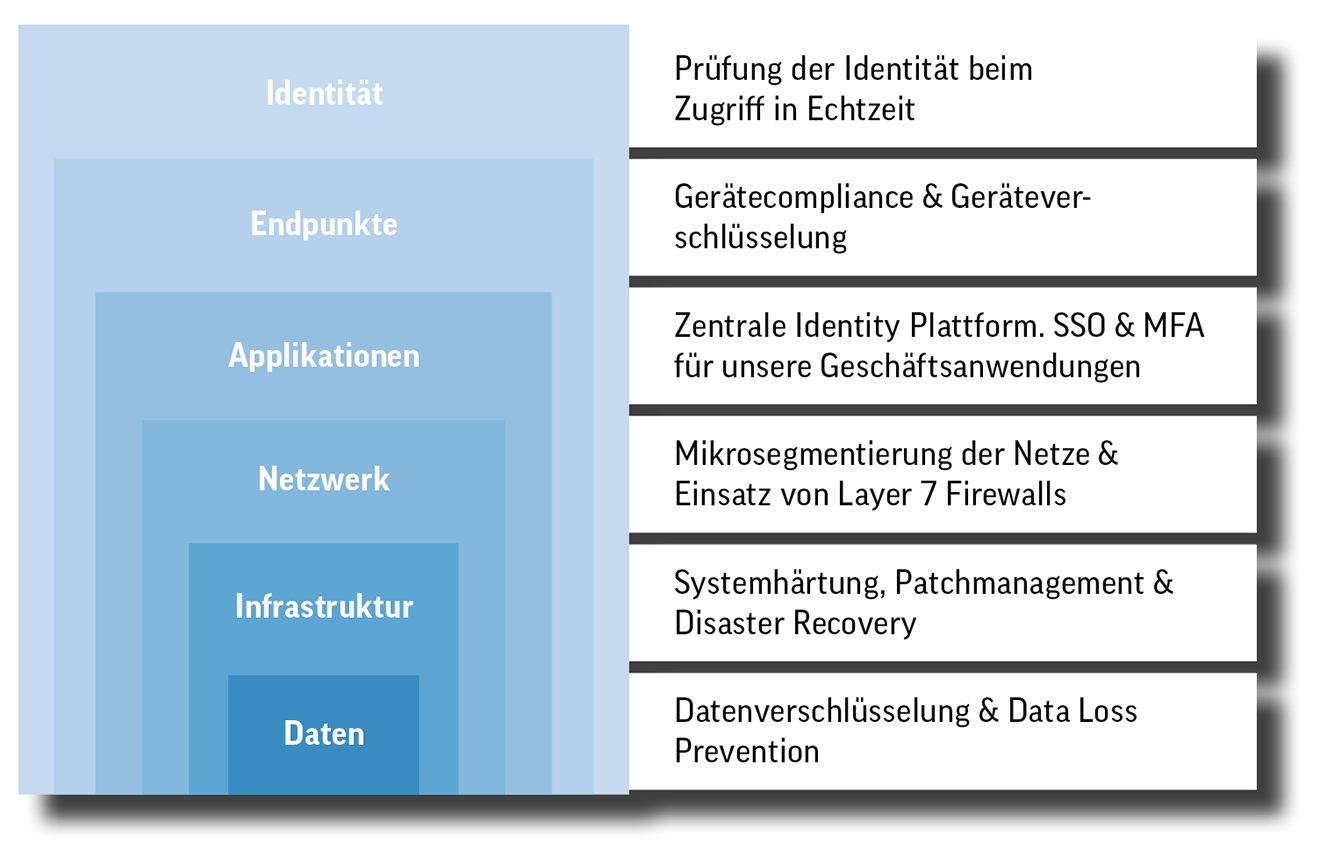

Sebastian Fuchs: Klassische Ansätze werden der aktuellen Bedrohungslage nicht mehr gerecht. Eine IT-Security-Strategie für komplexe Landschaften zu entwickeln, sollte zu Jahresbeginn daher ganz oben auf der Agenda stehen. Dabei sollten Unternehmen das Thema ganzheitlich betrachten, sprich die Faktoren Mensch, Prozesse, Applikationen und Daten einbeziehen. Das Fundament bilden Sicherheitskonzepte wie »Zero Trust«, ein Schutz auf allen Ebenen – von den Daten bis zur Identität.

![]()

Was zeichnet das Zero-Trust-Konzept aus?

Stefan Rothmeier: Mit Konzepten wie »Zero Trust« lassen sich IT-Systeme und hybride Landschaften gut absichern. Das Modell basiert auf dem Prinzip der minimalen Rechte aller Entitäten in der Gesamtinfrastruktur. Das bedeutet: Niemandem wird »blind« vertraut, sondern jeder Zugriff – ob aus dem internen Netzwerk oder von außen – in Echtzeit überprüft.

Sebastian Fuchs: Wichtige Elemente in einer solchen Umgebung sind eine stabile Infrastruktur, vertrauenswürdige Geräte und verschlüsselte sensible Daten, Datenbanken und Datenübertragungen. Die Systeme sollten regelmäßig bewertet, aktualisiert, gesichert und die Wiederherstellung getestet werden, um Fehler zu beheben, Sicherheitslücken zu schließen und Leistung und Funktion zu verbessern. Beim Netzwerk empfiehlt es sich, dieses möglichst klein zu halten, kritische Systeme zu trennen und moderne Firewalls zu nutzen, um den Traffic zu überwachen und kontrollieren. Die Applikationen sollten an einem zentralen Identity Provider hängen, der die Benutzerbasis für die Anwendungen bereitstellt.

![]()

Ein wichtiges Stichwort in dem Zusammenhang ist »One Identity«.

Stefan Rothmeier: Ziel von »One Identity« ist, sich an jeder Applikation mit einer zentralen Identität anmelden zu können. Damit lassen sich technische Verfahren umsetzen, die die Anmeldung zum einen durch Single-Sign-On vereinfachen, zum anderen durch Multi-Faktor-Authentifizierung absichern. Administratoren erhalten Zugriff »just in time« für eine beschränkte Zeit und einen begrenzten Bereich. So wird sichergestellt, dass das richtige Gerät mit der richtigen Identität im richtigen Kontext auf eine Applikation zugreift. Im Ergebnis wird die IT nicht nur sicherer, sondern auch der Aufwand im Support und Betrieb massiv reduziert sowie die Verwaltung erleichtert.

![]()

Welche Empfehlungen haben Sie noch an Unternehmen?

Sebastian Fuchs: In vielen Unternehmen sind historisch und heterogen gewachsene Landschaften aus SAP-Systemen und Non-SAP-Systemen oder Applikationen wie Microsoft Office 365, Microsoft SharePoint und Microsoft Teams der Standard. Oft greifen diese Anwendungen auf unterschiedliche Benutzerdatenbanken und Anmeldemechanismen zu. Dies führt zu verschiedenen Anmeldemasken, unterschiedlichen Passwortrichtlinien, verteilten Rollenkonzepte und Silos im Benutzermanagement. Um eine sicherere Umgebung zu schaffen, sollte an diesen Stellen unbedingt aufgeräumt werden. Dies wirkt sich auch auf eine höhere Usability der Business-Anwendungen für jeden Benutzer, eine größere Compliance durch eine zentrale Authentifizierung und durchgängige Prozesse aus.

Das Fundament einer Sicherheitsstrategie bilden Sicherheitskonzepte wie »Zero Trust«, ein Schutz auf allen Ebenen – von den Daten bis zur Identität.

![]()

Wie lautet Ihr Rat für die Umsetzung von Zero Trust konkret für SAP-Kunden?

Stefan Rothmeier: Ein wesentlicher Umsetzungsschritt von Zero Trust ist die Wahl der passenden Sicherheitsarchitektur mit einem integrierten Launchpad. Es fungiert als zentraler, übergreifender Einstiegspunkt für die Business-Anwendungen, unabhängig von einzelnen Systemen und Lösungen. Mit dem SAP Build Work Zone Service können Unternehmen per Low Code digitale Arbeitsumgebungen nach diesen Anforderungen erstellen. Das Tool bietet einen sicheren, zentralen sowie personalisierten und rollenbasierten Zugriff auf SAP- und externe Anwendungen, Prozesse und Daten. Inhalte und Funktionen sind auf die Anwenderrollen zugeschnitten, sprich Benutzer sehen nur das, was sie sehen dürfen.

Sebastian Fuchs: Über den SAP Work Zone Service können Inhalte aus unterschiedlichen, angebundenen Systemen nahtlos integriert werden. Das funktioniert sowohl für Cloud-Lösungen wie SAP SuccessFactors oder SAP Analytics Cloud, als auch per Cloud Connector für On Premises-Lösungen wie SAP S/4HANA, SAP BW, SAP HCM und SAP NetWeaver Portal. Oberflächen und Berechtigungskonzepte bereits etablierter Rollen können dabei per Content Federation einfach wiederverwendet werden. Die einmalige und einheitliche Authentifizierung inklusive Single-Sign-On, dem Austausch von Anmeldezertifikaten und ähnliches wird anschließend über den SAP Identity Authentication Service gesteuert.

Stefan Rothmeier: Wer die Identitäts- und Zugriffsverwaltung nicht auf der SAP BTP, sondern zentral beispielsweise mit Microsoft Azure steuern möchte, kann Microsoft Entra ID als Corporate Identity Provider im SAP Identity Authentication Services anbinden. Vorteil des Ganzen ist, dass Benutzer nur noch über eine übergreifende Identität zur Benutzeranmeldung verfügen, mit der sie sich in allen angebundenen Systemen anmelden können.

![]()

Wie oft sollte das IT-Sicherheitskonzept erneuert werden?

Sebastian Fuchs: In Hinblick auf die schnelllebige Cloud- und KI-Welt muss das Konzept fortlaufend aktualisiert werden. Dabei sind drei Schritte wesentlich: Eine Bestandsaufnahme mit Analyse und Konzeptionierung hinsichtlich Daten, Prozessen und Lösungen, die Wahl einer anpassungsfähigen und erweiterbaren Architektur und die Wahl der Services und Lizenzierungen, individuell abgestimmt auf das jeweilige Unternehmen.

Stefan Rothmeier: Unterstützung bieten Managed Services, die für die Cloud oder hybride Landschaften umfassende Sicherheitslösungen, Netzwerkschutz, Datenschutz und Berechtigungswesen beinhalten. Wer sich dafür entscheidet, sollte darauf achten, Support, Beratung und Service aus einer Hand von einem zertifizierten Partner aus der EU zu erhalten – so ist die IT optimal betreut und das interne IT-Team nachhaltig entlastet.

Vielen Dank für das Gespräch.

Illustration: © Huzaifa Zubair, GenAI | Dreamstime.com

141 Artikel zu „IT-Security-Strategie „

News | Business | Trends Wirtschaft | Digitalisierung | Trends Security | IT-Security | Trends 2016 | Strategien

IT-Security-Strategie erzeugt intensivere Kundenbindung, Wettbewerbsvorteile, höhere Produktivität

Neue Studie: Identity-Centric Security wird zum Schlüsselfaktor für digitale Transformation. Investitionen in IT-Security zahlen sich aus. Die Strategie ist da, aber sie scheint noch nicht über alle Kanäle zu reichen. 71 Prozent der 75 im Rahmen der Studie »The Security Imperative: Driving Business Growth in the App Economy« [1] befragten deutschen Unternehmen haben eine IT-Security-Strategie,…

News | Digitale Transformation | IT-Security | Strategien

Digitale Transformation fordert zunehmendes Bewusstsein für unternehmensweite IT-Security-Strategie

Anforderungen an die IT-Security steigen Strategische Sichtbarkeit und Verankerung in der Organisation sind maßgebliche Faktoren Rolle des Chief Information Security Officers gewinnt an Bedeutung Die digitale Transformation sorgt für maßgebliche Veränderungen von unternehmensübergreifenden Geschäftsprozessen. Neue Partner-Ökosysteme entstehen im Zusammenhang mit Geschäftsmodellen auf Basis des Internet der Dinge. Mit der Abhängigkeit der Prozesse von der IT…

News | Favoriten der Redaktion | IT-Security | Services | Strategien | Tipps

Mikrosegmentierung: Neue Strategie für Prävention, Resilienz und Sicherheit

Mittels automatisierter Mikrosegmentierung können Unternehmen die möglichen Folgen eines Cyberangriffs effizient und effektiv eindämmen. Zero Networks analysierte über einen Zeitraum von zwölf Monaten (Dezember 2024 bis Dezember 2025) etwa 3,4 Billionen Aktivitäten in 400 Unternehmensumgebungen. Ziel war es, zu verstehen, wie sich erfolgreiche Cyberangriffe nach dem ersten Zugriff weiterentwickeln. Das Ergebnis: Die gefährlichsten Aktivitäten…

Ausgabe 1-2-2026 | News | Trends 2026 | Trends Security | IT-Security

Identity Security 2026 – Wenn Technologie, Vertrauen und Mensch aufeinanderprallen

2026 wird Identity Security zum entscheidenden Steuerungsfaktor digitaler Sicherheit. Autonome KI, die rapide Zunahme von Maschinenidentitäten und der Übergang zur Post-Quantum-Kryptografie stellen etablierte Sicherheitsmodelle infrage. Identität wird damit zur zentralen Grundlage von Vertrauen, Kontrolle und Resilienz.

Ausgabe 1-2-2026 | Security Spezial 1-2-2026 | News | IT-Security

Warum Identity Security die Grundlage jeder Cyberstrategie ist – Vertrauen vor dem Ernstfall

In einer zunehmend digitalen Welt wird die Sicherheit von Identitäten zum zentralen Baustein jeder Cyberstrategie. Unternehmen, die proaktiv auf Identity Security setzen, schaffen Vertrauen und schützen sich vor kostspieligen Sicherheitsvorfällen. Ein systematisches Identitätsmanagement ist dabei nicht nur technische Pflicht, sondern strategischer Wettbewerbsvorteil.

Ausgabe 1-2-2026 | News | Lösungen | Services

Ordnung schaffen in einer IT, die immer komplexer wird – Smart Licensing

Der Softwarehändler MRM Distribution bietet mit seinem Smart-Licensing-Ansatz Unternehmen die Möglichkeit, ihre IT-Landschaft durch den gezielten Einsatz von wiederverwendbaren Microsoft-Lizenzen und alternativen Lösungen wie Sangfor HCI und Pragatix Private AI kosteneffizient, flexibel und zukunftssicher zu gestalten. Durch die Kombination von On-Premises-Software und Cloud-Services sowie die Beratung durch erfahrene Lizenzmanager werden Einsparungen von über 30 Prozent erzielt und die Abhängigkeit von einzelnen Herstellern reduziert.

News | Trends 2026 | Business | Digitalisierung | Trends Security | Trends Kommunikation | IT-Security | Kommunikation | Künstliche Intelligenz | Tipps

Nur noch ein Drittel weiß was Deepfakes sind

Repräsentative Untersuchung der IU Internationalen Hochschule liefert Daten zu Deepfakes – 15 Prozent sind bereits darauf hereingefallen. Debatte um Grok und sexualisierte Deepfakes zeigt, wie schnell Manipulationen Reichweite bekommen Repräsentative IU-Studie liefert Daten zu Vertrauen, Nutzung und Risiken von Desinformation Ob in Social Feeds, Messengern oder KI-gestützten Chatdiensten: Manipulierte Inhalte lassen sich heute…

News | Trends 2025 | Trends Security | IT-Security

Mehr Angriffe, höhere Lasten: Bilanz zur DDoS-Lage 2025

Im Jahr 2025 hat sich die weltweite Bedrohungslage durch DDoS-Angriffe deutlich verschärft, mit einer mehr als verdoppelten Anzahl und gestiegener Intensität der Attacken gegenüber dem Vorjahr. Besonders betroffen waren Netzwerkebenen-Angriffe, die einen Großteil der Vorfälle ausmachten und sich vor allem gegen kritische Infrastrukturen wie Telekommunikationsunternehmen richteten. Auffällig waren zudem regionale Verschiebungen bei Zielen und Quellen…

News | Trends 2026 | Kommunikation | Künstliche Intelligenz

»Die Weiterentwicklung und der Einsatz künstlicher Intelligenz wird 2026 die Agenda des UCC-Markts bestimmen«

Florian Buzin gibt einen Ausblick auf 2026 / Künstliche Intelligenz und Cloud als Treiber künftiger Entwicklungen. Für die zur Gamma-Gruppe gehörenden Unternehmen STARFACE, estos und Gamma Deutschland markiert das Jahr 2026 einen wichtigen Meilenstein. Im Fokus stehen neben voranschreitender Integration der Firmen vor allem technologische Weiterentwicklungen. Hier sind vor allem die Cloud-Adaption und die…

News | Business | Favoriten der Redaktion | Geschäftsprozesse | Services | Strategien

Lock-in 2.0: Warum sich die Cloud-Fehler bei KI nicht wiederholen dürfen

Im vergangenen Jahr wurde viel über die Bedeutung von künstlicher Intelligenz und digitaler Souveränität geredet. Jetzt müssen Taten folgen. Denn während KI zunehmend in kritische Geschäftsprozesse integriert wird, läuft Europa Gefahr, noch tiefer in die Abhängigkeit von großen US-Anbietern zu rutschen. 2026 wird es entscheidend sein, die richtigen Weichen zu stellen. Es braucht von Anfang…

News | Trends 2026 | Trends Security | IT-Security

Neue Regeln, neue Risiken: Die wichtigsten IT-Security-Handlungsfelder für 2026

In Deutschland müssen 2026 zahlreiche neue Vorschriften im Bereich IT-Security eingehalten werden, unter anderem zur Umsetzung von EU-Vorgaben. Sie erfordern angepasste, überarbeitete oder sogar neue Ansätze für die Compliance. Hinzu kommen weiter steigende Gefahren durch KI-basierte Attacken, Cybercrime-as-a-Service und erweiterte Angriffsflächen. Unter diesen Bedingungen reichen klassische, überwiegend reaktive Verteidigungsmodelle immer weniger aus. Sicherheit muss…

News | Business Process Management | Effizienz | Infrastruktur | IT-Security | Rechenzentrum | Services

Automatisierte vs. konventionelle Mikrosegmentierung – die Komplexität überwinden

Die Entwicklung der Mikrosegmentierung geht von traditionellen, komplexen und wartungsintensiven Ansätzen hin zu modernen, automatisierten und agentenlosen Lösungen, die auf vorhandenen Netzwerkfunktionen aufbauen und sich dynamisch anpassen. Moderne Mikrosegmentierungslösungen bieten eine schnelle, unterbrechungsfreie Implementierung, reduzieren den manuellen Aufwand erheblich und ermöglichen umfassende Transparenz sowie adaptive Abwehrmaßnahmen. Besonders praktisch sind die automatisierte Richtlinienerstellung, die Integration von…

News | Infrastruktur | IT-Security | Strategien | Tipps

Mikrosegmentierung zur Verhinderung erfolgreicher Angriffe

Ransomware befeuert ein cyberkriminelles Geschäftsmodell, dessen weltweites Volumen auf Billionen US-Dollar geschätzt wird. Die Angreifer nehmen weiterhin Unternehmen jeder Größe und Branche ins Visier. Herkömmliche Netzwerkverteidigungen, die darauf ausgelegt sind, Eindringlinge fernzuhalten, anstatt deren Aktivitäten nach dem Eindringen einzudämmen, reichen nicht mehr aus. Zero Networks rät daher zur Umsetzung modernisierten Mikrosegmentierung, die seitliche Bewegungen automatisch…

News | Favoriten der Redaktion | Infrastruktur | IT-Security | Lösungen | Rechenzentrum

Mikrosegmentierung setzt sich durch

Weltweit finden täglich mehr als 600 Millionen Cyberangriffe statt, wobei Angreifer alles von identitätsbasierten Taktiken und Schwachstellen in der Lieferkette bis hin zu Zero-Day-Schwachstellen und darüber hinaus als erste Angriffsvektoren nutzen. Der gefährlichste Teil einer Sicherheitsverletzung ist jedoch nicht der Einbruch selbst, sondern das, was Angreifer tun, sobald sie sich Zugang verschafft haben. Angesichts der…

News | Digitalisierung | Infrastruktur | IT-Security

Mikrosegmentierung in Zero-Trust-Umgebungen – die Integration von richtliniengesteuerten Zugriffen

Die kürzlich veröffentlichte Leitlinie der CISA (Cybersecurity and Infrastructure Security Agency), »Mikrosegmentierung in Zero Trust Teil 1: Einführung und Planung«, bestätigt, dass Mikrosegmentierung eine grundlegende Voraussetzung für Zero Trust ist [1]. Anstatt die Mikrosegmentierung für eine fortgeschrittene Phase von Zero-Trust-Initiativen aufzuheben, können und sollten Unternehmen die granulare Segmentierung als Kernbaustein der Zero-Trust-Architektur priorisieren. Der…

News | Digitalisierung | Kommunikation | Künstliche Intelligenz | Services

Die Zukunft der Kundenbindung – Dialog statt Klick

Kundenbeziehungen stehen am Beginn einer grundlegenden Transformation. Angetrieben durch den Aufstieg konversationeller KI verlagern sie sich zunehmend weg von traditionellen Schnittstellen. Die Interaktion wird natürlicher, flüssiger und kommt oft ohne sichtbare Oberfläche aus. Sprachassistenten, Spatial Computing und vernetzte Geräte beschleunigen diesen Wandel. Eine von Bildschirmen dominierte Ära könnte sich dem Ende zuneigen. Experten für…

News | Trends 2025 | Trends Security | Trends Kommunikation | IT-Security | Kommunikation | Tipps

KI-Betrug mit Deepfakes um 500 % gestiegen

KI-Betrug mit Deepfakes hat 2025 um 500 % zugenommen. Das geht aus dem neuesten Bericht der Forex-Broker-Experten von BrokerChooser hervor [1]. Die Experten analysierten Betrugsprotokolle, um zu berechnen, wie oft das Abbild verschiedener Prominenter verwendet wurde, um gefälschte Nachrichten über Deepfakes und andere KI-Medien zu erstellen. Sie sammelten auch Daten über den Anstieg von Vorfällen…

News | Favoriten der Redaktion | Infrastruktur | IT-Security | Rechenzentrum | Services | Strategien | Tipps

CISA-Leitfaden: Warum ist Mikrosegmentierung so grundlegend für Zero Trust?

Jahrelang galt Mikrosegmentierung als zu komplex, zu manuell oder zu anspruchsvoll für die meisten Unternehmen. Eine Zeit lang war dieser Ruf gerechtfertigt – ältere Mikrosegmentierungslösungen sind bekanntermaßen langsam in der Bereitstellung, schwierig zu konfigurieren und ebenso mühsam zu skalieren. Die Zeiten – und die Technologie – haben sich jedoch geändert. Als die NSA vorschlug, dass…

News | Favoriten der Redaktion | Industrie 4.0 | IT-Security | Strategien | Tipps

Industrie 4.0: Wie OT-Segmentierung kritische Produktionsinfrastrukturen vor Cyberangriffen schützt

Die zunehmende Digitalisierung und Vernetzung von Produktionsanlagen erweitert die Angriffsfläche für Cyberkriminelle: Einmal im System, kann sich ein Hacker durch das gesamte Netzwerk arbeiten – mit verheerenden Folgen für die Produktion. OT-Segmentierung schafft Abhilfe. Ein Cyberangriff, eine kompromittierte Office-IT – und kurz darauf steht die Produktion still. Dieser Ketteneffekt wird für Industrieunternehmen zunehmend zur…