Perfide Schädlinge in Dokumenten.

Makro-Malware hat mit dem Aufkommen ausgefeilter Social-Engineering-Taktiken und der Popularität von Makroprogrammen ein Comeback erlebt. Für Cyberkriminelle sind vor allem Microsoft-Office-Makros aufgrund der enorm großen MS-Office-Nutzerbasis ein attraktives Ziel. Häufig nutzt Makro-Malware die VBA-Programmierung (Visual Basic for Applications) in Microsoft-Office-Makros, um Viren, Würmer und andere Formen von Schadware zu verbreiten, und stellt damit ein erhebliches Risiko für die Unternehmenssicherheit dar.

Funktionsweise von Makro-Malware

Ein Makro (kurz für »macroinstruction«, wörtlich etwa »Groß-Befehl« vom griechischen makros: »groß«) ist eine Kette von Befehlen, die Anwendungen wie Excel und Word anweisen, bestimmte Aktionen auszuführen. Makros bündeln mehrere kleinere Instruktionen in einem Befehl und lassen diese gemeinsam ablaufen. Dadurch wird die Funktionalität der Anwendung verbessert, indem wiederkehrende Abläufe beschleunigt werden.

Da es sich bei Makros um Programme handelt, können sie wie jedes andere Programm potenziell von Malware-Autoren kompromittiert werden. Makroviren sind in derselben Makrosprache geschrieben, die auch für Softwareprogramme, einschließlich Microsoft Word oder Excel, verwendet wird. Für einen Makro-Malware-Angriff erstellen Cyberkriminelle häufig bösartigen Code und bettet diesen in Makros von Dokumenten ein, die als Anhänge in Phishing-E-Mails verbreitet werden. Sobald das Opfer den Anhang öffnet, können die darin enthaltenen Makros ausgeführt werden, und die Malware beginnt alle Dateien zu infizieren, die mit Microsoft Office geöffnet werden. Diese Fähigkeit, sich rasch zu verbreiten, ist eine der Hauptrisiken von Makro-Malware.

Makroviren können schädliche Funktionen aufrufen, beispielsweise die Veränderung des Inhalts von Textdokumenten oder die Löschung von Dateien. Die Schadsoftware Emotet nutzt zudem häufig Makros, um sich Zugang zum Netzwerk zu verschaffen. Im nächsten Schritt lädt sie zusätzliche Module wie Banking-Trojaner, Password-Stealer oder Ransomware nach. Manche Makroviren greifen auch auf E-Mail-Konten des Opfers zu und senden Kopien der infizierten Dateien an alle Kontakte, die wiederum diese Dateien häufig öffnen, da sie von einer vertrauenswürdigen Quelle stammen.

Best Practices zum Schutz vor Makro-Malware

Werden Makros in einer Microsoft Office-Datei nicht ausgeführt, kann die Malware das Gerät nicht infizieren. Die größte Herausforderung bei der Vermeidung von Makro-Malware-Infektionen liegt in der richtigen Identifizierung von Phishing-E-Mails. Bei folgenden Punkten ist Vorsicht geboten:

- E-Mails von unbekannten Absendern

- E-Mails mit Rechnungen oder angeblich vertraulichen Informationen im Anhang

- Dokumente, die eine Vorschau bieten, bevor Makros aktiviert werden

- Dokumente, deren Makroprozesse verdächtig aussehen

Der beste Weg, die Bedrohung durch Makro-Malware zu eliminieren, ist die Reduzierung der Interaktion zwischen Malware und einem Gerät. Unternehmen sollten eine Kombination aus den folgenden Techniken nutzen, um ihre Verteidigung gegen Makro-Malware-Angriffe zu stärken:

- Verwendung eines Spam/Junk-Filters sowie Phishing-Schutzes: Je weniger Phishing-E-Mails den Posteingang erreichen, desto geringer ist die Wahrscheinlichkeit eines Makro-Malware-Angriffs. Neben dem klassischen Spam-Filter gibt es spezielle Phishing-Schutz-Technologien, die auf Basis von Machine-Learning auch ausgefeilte Spear-Phishing-Angriffe erkennen können. Diese Lösungen erlernen das normale Kommunikationsverhalten innerhalb eines Unternehmens und schlagen bei Anomalien Alarm.

- Verwendung eines starken Antivirenprogramms: Antivirensoftware kann eine Warnmeldung senden, wenn ein Benutzer versucht, einen bösartigen Link zu öffnen oder eine verdächtige Datei herunterzuladen.

- Anhänge von unbekannten Absendern: Wenn Nutzer den Absender einer E-Mail nicht kennen, sollten sie keine Anhänge öffnen, auch wenn die E-Mail auf persönliche Informationen verweist oder behauptet, es handle sich um eine unbezahlte Rechnung.

- Anhänge in verdächtigen E-Mails bekannter Absender: Durch die Umkehrung des Codes der bösartigen Datei können Sicherheitsexperten verschlüsselte Daten decodieren, die durch das Sample gespeichert wurden, die Logik der Datei-Domain bestimmen sowie andere Fähigkeiten der Datei anzeigen lassen, die während der Verhaltensanalyse nicht angezeigt wurden. Um den Code manuell umzukehren, werden Malware-Analyse-Tools wie Debugger und Disassembler benötigt.

- Prüfung vor Ausführung, welche Prozesse ein Makro steuert. Wenn der Makrobefehl bösartige Aktionen auszuführen scheint, sollten keine Makros aktiviert werden.

Da viele Nutzer zwar mit dem Begriff Makro-Malware vertraut sind, aber eventuell nicht wissen, wie sie diese identifizieren können, sollten Unternehmen zudem ihre Mitarbeiter durch regelmäßige Schulungen aufklären, wie sie mögliche Bedrohungen, insbesondere im Bereich Social Engineering, erkennen können. Ein erhöhtes Nutzerbewusstsein über die Gefahren von Makroviren trägt dazu bei, die Unternehmenssicherheit maßgeblich zu stärken und erfolgreiche Makro-Malware-Angriffe zu minimieren.

Christoph M. Kumpa, Director DACH & EE bei Digital Guardian

63 Artikel zu „Makro Malware“

NEWS | IT-SECURITY | ONLINE-ARTIKEL | TIPPS

Vier Best Practices zum Schutz vor modularer Malware: Bösartige Multitalente

Modulare Malware bietet Cyberkriminellen eine Architektur, die robuster, flexibler und gefährlicher ist als klassische dokumentenbasierte oder webbasierte Malware. Denn die Schadware beinhaltet verschiedene Nutzlasten und Funktionen und kann diese selektiv starten, je nach Ziel und Funktion des Angriffs. Die Vorgehensweise der Cyberkriminellen Mit dem Aufkommen von Botnetzen, die Befehle von Cyberkriminellen ausführen, und Malware, die…

NEWS | TRENDS SECURITY | TRENDS 2019 | IT-SECURITY

Cyberattacken in 2019: Illegales Cryptomining, Business E-Mail Compromise und Makros

Wenn es um realistische Prognosen für das neue Jahr in Sachen Cybersicherheit geht, ist nach Meinung von Palo Alto Networks davon auszugehen, dass bestimmte Entwicklungen aus 2018 weiter an Bedeutung gewinnen werden. Im Jahr 2019 erwarten die Spezialisten im Wesentlichen drei Varianten von Cyberangriffen: Weitere Angriffe mit dem Ziel des Cryptocurrency Mining Ende letzten…

NEWS | BUSINESS | TRENDS SECURITY | IT-SECURITY | TIPPS

Mehrere Malware-Familien nehmen Microsoft Office ins Visier – neuen Loader entdeckt

Palo Alto Networks hat einen einzigartigen neuen Loader für Microsoft Office analysiert, der böswillige Makros verwendet, die wiederum für die Verbreitung zahlreicher Malware-Familien verwendet werden. Der Loader wurde in über 650 einzigartigen Samples beobachtet. Diese waren bislang für 12.000 Angriffe in zahlreichen Branchen verantwortlich. Der überwiegend per E-Mail verbreitete Loader nutzt stark verschleierte böswillige Makros…

NEWS | TRENDS SECURITY | TRENDS 2016 | IT-SECURITY

Malware-Traffic steigert sich bereits zum vierten Mal in Folge

Dabei ist Ransomware der wesentliche Treiber; erstmals nutzen DDoS-Attacken IoT-Botnetze. Malware, die sich über DDoS-Angriffe verbreitet, ist auf dem Vormarsch und steigt weiter an. Das haben die Security Analysten von AppRiver im zurückliegenden dritten Quartal beobachten können. Der soeben veröffentlichte Q3 Global Security Report [1] beleuchtet die aktuellen Malware-Trends im Detail, erfasst das Spam- und Malware-Aufkommen der Monate Juli…

NEWS | TRENDS SECURITY | TRENDS KOMMUNIKATION | TRENDS 2016 | IT-SECURITY | KOMMUNIKATION

Spam- und Malware-Traffic im 1. Quartal 2016 übertrifft Spitzenwerte von 2015

Das Spam- und Malware-Aufkommen im E-Mail-Datenverkehr betrug im 1. Quartal insgesamt 2,3 Milliarden Schadmails, davon alleine 1,7 Milliarden im März. Damit überschreiten die für das 1. Quartal 2016 verzeichneten Werte bereits die des gesamten Jahres 2015. Das sind die Ergebnisse des »Global Security Report« für das 1. Quartal 2016. Nordamerika belegt im 1. Quartal 2016…

NEWS | IT-SECURITY | TIPPS

Online-Banking-Malware Dridex ist zurück

Eine Reihe von Forschungsinstituten sowie das FBI und die UK National Crime Agency meldeten die Rückkehr von Dridex – einer Malware, die in diesem Jahr auch deutsche Nutzer angegriffen hat. Mit 20 Prozent aller Dridex Infektionen ist Deutschland weltweit auf Platz 3 (hinter den USA und Japan) und somit klar im Fokus der Malware. Dridex,…

NEWS | TRENDS 2020

Pandemie: Anteil positiver Corona-Tests steigt kontinuierlich

Angesichts der steigenden Neuinfektionen mit dem Corona-Virus in Deutschland stellt sich die Frage nach dem Zusammenhang zwischen den Infektionszahlen und der Zahl der durchgeführten Tests. Die Statista-Grafik zeigt auf Basis von Daten des Robert Koch Instituts daher die Zahl des Tests, der positiven Tests und die sich daraus ergebende Rate der positiven Tests. Aktuell ist…

NEWS | INFRASTRUKTUR | IT-SECURITY

54 % der IT-Sicherheitsexperten sind von Überlastung oder Burnout bedroht

Beschäftigte in der IT und ganz besonders im Bereich Cybersicherheit sind chronisch überlastet. Dazu gibt es Studien aus unterschiedlichen Fachbereichen und Disziplinen. Laut dem jüngsten The Security Profession 2019/2020 Report des Chartered Institute of Information Security (CIISec) haben über die Hälfte (54 Prozent) der befragten IT-Sicherheitsexperten entweder selbst ihren Arbeitsplatz wegen Überarbeitung oder Burnout…

NEWS | IT-SECURITY | TIPPS | WHITEPAPER

Die fünf häufigsten Datenrisiken in Unternehmen

Das Weltwirtschaftsforum identifiziert Cyberangriffe, Datenbetrug und Datendiebstahl als Top-Risiken auf globaler Ebene. Das Scheitern des EU-US Privacy-Shields, die zögerliche Einführung des LGPD in Brasilien (vergleichbar mit der Europäischen Datenschutzgrundverordnung) sowie die verstärkte Arbeit im Home Office bieten Anlässe, die Bedeutung des Datenschutzes genauer zu betrachten. Die OTRS AG hat die fünf gefährlichsten Datenrisiken zusammengestellt.…

NEWS | IT-SECURITY

Cyberangreifer profitieren enorm von der Pandemie

Cyberkriminelle zielen im ersten Halbjahr 2020 auf Heimarbeitsplätze ab, um Zugang zu Unternehmensnetzwerken und kritischen Daten zu erhalten. Fortinet stellt die Ergebnisse des FortiGuard Labs Global Threat Landscape Report für das erste Halbjahr 2020 vor [1]. Eine Zusammenfassung der Ergebnisse: Die FortiGuard Labs-Bedrohungsdaten des ersten Halbjahres 2020 zeigen, in welch dramatischem Ausmaß sich Cyberkriminelle und nationalstaatliche…

NEWS | KOMMENTAR | KOMMUNIKATION

Kabel-basiertes Internet und Mobilfunk werden verstärkt zusammenwachsen – ISPs sind unter Zugzwang

Kabel-basiertes Internet und Mobilfunk liegen oft noch weit auseinander. Doch genau dieser Status Quo wandelt sich momentan aus fünf Gründen, die Tom Luke, VP Sales & Partnerships bei Tutela, im folgenden Kommentar erläutert. Seit den ersten Mobiltelefonen versprachen Mobilfunknetze die durchgehende Konnektivität. Aber die Realität sieht so aus, dass es immer noch Orte ohne Mobilfunknetzabdeckung…

NEWS | IT-SECURITY | TIPPS

28 angreifbare Antivirenprogramme entdeckt

Avira, F-Secure und Kaspersky haben den Bug bereits gefixt. Antivirenprogramme haben den Zweck, Viren oder Trojaner zu erkennen, vor der Bedrohung zu warnen und diese möglichst zeitnah zu beseitigen. Doch was passiert, wenn das Antivirenprogramm selbst Lücken besitzt? Genau das ist geschehen: »Mitarbeiter des Sicherheitsunternehmens Rack911 Labs entdeckten in 28 Antivirenprogrammen Sicherheitslücken. Die Probleme waren…

NEWS | IT-SECURITY | WHITEPAPER

Sie haben BEC!

Die 10 größten, gefährlichsten und dreistesten BEC-Betrugsversuche von 2020 und 2019. Es ist schwieriger als es aussieht, BEC-E-Mails zuverlässig als solche zu entlarven. Der Grund: BEC-Angriffe (Business E-Mail Compromise, auch unter den Begriffen Chefmasche oder CEO-Betrug bekannt) nutzen das menschliche Verhalten aus. Dies ist eine Aufstellung der bekanntesten (und niederträchtigsten) BEC und EAC-Angriffe der letzten…

NEWS | IT-SECURITY | KOMMENTAR

Spear-Phishing-Angriff auf Führungskräfte eines deutschen multinationalen Konzerns

Hacker haben hochrangige Führungskräfte eines deutschen multinationalen Konzerns angegriffen. Der Konzern ist Teil einer Task Force der Regierung und des Privatsektors, und konzentriert sich auf die Beschaffung von persönlicher Schutzausrüstung (PSA). Wie Sicherheitsforscher des IBM X-Force Incident Response and Intelligence Services (IRIS) in Bericht erklärten, haben die Angreifer, die hinter dieser pandemiebedingten Spear-Phishing-Kampagne stehen, bereits…

NEWS | TRENDS 2020 | BUSINESS | TRENDS WIRTSCHAFT

Einsam, aber resilient – Die Menschen haben den Lockdown besser verkraftet als vermutet

Die Eindämmungsmaßnahmen im Zuge der Corona-Ausbreitung haben das Leben vieler Menschen in Deutschland grundlegend geändert. Welche Konsequenzen dies neben ökonomischen Folgen auch für die psychische Gesundheit der Bevölkerung hat, darüber wurde in den vergangenen Wochen viel spekuliert. Die ökonomische Unsicherheit, die Mehrbelastung durch Home Office oder Kinderbetreuung und die fehlenden sozialen Kontakte – all dies…

NEWS | TRENDS 2020 | BUSINESS | TRENDS SECURITY | DIGITALISIERUNG | IT-SECURITY | STRATEGIEN

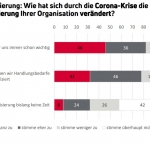

Digitalisierung und Cybersicherheit trotz Corona und Rezession weiter vorantreiben

Nur die Hälfe steuert Informationssicherheit professionell über ein ISMS. Nur jede 3. Organisation verfügt über Notfallpläne (BCM). Mehrheit will Service-Level-Vereinbarungen mit den externen Partnern für IT oder Informationssicherheit überarbeiten. Den weitreichenden Auswirkungen der Corona-Krise zum Trotz wollen Wirtschaft und Öffentliche Hand in Deutschland Digitalisierung und Cybersecurity weiter ausbauen. Dies ist eine der zentralen Erkenntnisse,…

NEWS | IT-SECURITY | TIPPS

Angriffe auf deutsche Zulieferer für Industrieunternehmen

Unternehmen weltweit über zielgerichtete Phishing-Mails angegriffen. Angreifer nutzten Mimikatz-Programm. Bereits Anfang 2020 wurde über eine Reihe zielgerichteter Angriffe auf Industrieunternehmen in verschiedenen Regionen berichtet. Nach Analysen des Kaspersky ICS CERT [1] konzentrierten sich diese auf Systeme in Japan, Italien, Deutschland und Großbritannien. Die Angreifer hatten dabei Anbieter von Geräten und Software für Industrieunternehmen im Visier…

NEWS | TRENDS 2020 | BUSINESS | TRENDS WIRTSCHAFT | TRENDS 2022

ifo Institut: Schrumpfen der Wirtschaft um 6,6 Prozent am wahrscheinlichsten

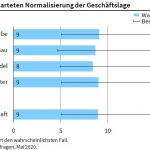

Die deutsche Wirtschaft wird im laufenden Jahr wahrscheinlich um 6,6 Prozent schrumpfen und im kommenden Jahr von dem niedrigen Niveau aus dann um 10,2 Prozent wachsen. Das ergibt die Aktualisierung der ifo Konjunkturprognose für 2020/2021. »Grundlage ist die Auswertung der ifo-Umfrage im Mai unter den Unternehmen. Sie halten im Schnitt eine Normalisierung ihrer eigenen Geschäftslage…

NEWS | IT-SECURITY | MARKETING

Datenschutz beim Website-Tracking

Das Tracking des Surfverhaltens gehört zum Alltag der Internetnutzung. Unternehmen verwenden es beispielsweise, um Werbeanzeigen auf die persönlichen Belange der potenziellen Kunden zuzuschneiden oder ihre Reichweite zu messen. Viele Anbieter von Trackingdiensten werben mit sicherem Datenschutz, indem sie die Datensätze generalisieren und so anonymisieren. Wie sicher dieses Verfahren ist, haben Informatikerinnen und Informatiker des Karlsruher…

NEWS | TRENDS 2023 | TRENDS 2020 | BUSINESS | TRENDS WIRTSCHAFT

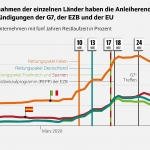

Finanzmärkte erwarten langanhaltende Krise

Renditen europäischer Unternehmensanleihen steigen auch bei langen Laufzeiten – Finanzmärkte rechnen derzeit nicht mit Bankencrash – Interventionen der EZB und der EU stabilisieren Renditen – Fiskalpolitische Maßnahmen wirken nur, wenn sie sehr groß angelegt sind wie das deutsche Rettungspaket. Dass die wirtschaftlichen Folgen der Corona-Pandemie schwerwiegend sind, ist inzwischen klar. Doch wie lange diese…