Gefälschte und mit Schadsoftware verseuchte E-Mails, SMS oder QR-Codes: Sicherheitstipps für Online-Shopping vor Weihnachten.

foto freepik

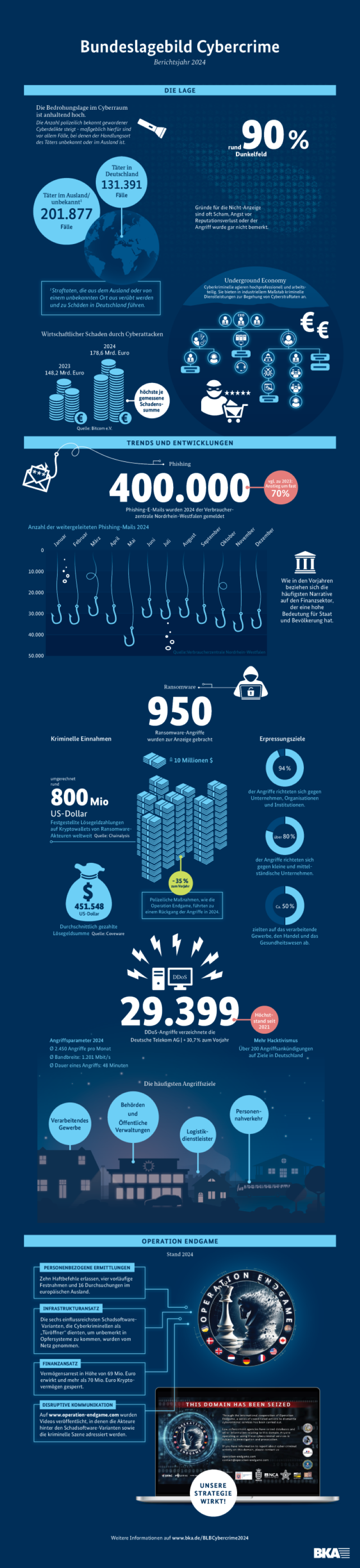

In der Vorweihnachtszeit boomt der Onlinehandel, angeheizt durch Rabattwochen rund um »Black Friday« und »Cyber Monday«. Doch wo Verbraucherinnen und Verbraucher nach Schnäppchen suchen, lauern häufig auch Betrüger. Phishing zählt dabei laut dem aktuellen »Bundeslagebild Cybercrime« des Bundeskriminalamts (BKA) zu den häufigsten Methoden im Online-Betrug. Der TÜV-Verband warnt zur Vorweihnachtszeit vor Phishing-Kampagnen und gibt konkrete Tipps, wie Verbraucher betrügerische Nachrichten erkennen und sicher online shoppen.

Phishing: So funktioniert die digitale Täuschung

Cyberkriminelle verschicken täuschend echte Nachrichten per E-Mail oder Kurznachrichten beziehungsweise SMS und setzen zunehmend auch auf schädliche QR-Codes (»Quishing«) und gefälschte Anrufe (»Vishing«). Die Nachrichten wirken seriös, sind sprachlich fehlerfrei und oft personalisiert – ein Effekt, der durch den Einsatz von künstlicher Intelligenz zusätzlich verstärkt wird.

»Phishing ist eine der effektivsten Maschen im Cybercrime. Mit künstlicher Intelligenz werden die Betrugsversuche immer raffinierter«, sagt Marc Fliehe, Cybersicherheitsexperte beim TÜV-Verband. »Gerade jetzt in der Shopping-Hochsaison wird mit emotionalem Druck gearbeitet. Wer im Shopping-Rausch nicht genau hinschaut, riskiert, auf eine professionell gestaltete Betrugsseite hereinzufallen.«

Phishing hat viele Gesichter

Phishing ist längst mehr als nur eine betrügerische E-Mail. Neben klassischem Mail-Phishing setzen Cyberkriminelle mittlerweile auch auf andere Kanäle:

- Smishing: Gefälschte SMS mit Paketbenachrichtigungen oder Sicherheitswarnungen. Laut BKA erreichten einzelne Kampagnen im Jahr 2024 jeweils bis zu 500.000 Empfänger. Mobilfunkanbieter verzeichneten durchschnittlich mehr als 100.000 Verdachtsmeldungen pro Tag.

- Quishing: Manipulierte QR-Codes führen beim Scannen auf gefälschte Webseiten. »Die betrügerischen QR-Codes kommen nicht nur über digitale Kommunikationswege, sondern per Briefpost, an Ladesäulen für E-Autos oder auf gefälschten Strafzetteln«, sagt Fliehe. »Der Fantasie sind da keine Grenzen gesetzt.« Im Gegensatz zu klassischen Links ist beim QR-Code nicht direkt erkennbar, wohin er führt. Das macht die Kontrolle für Nutzer schwieriger. Gesunde Skepsis schützt hier vor Betrug.

Fliehe: »Der QR-Code verweist auf eine Internetadresse. Nach dem Scannen des Codes wird die Adresse angezeigt und sollte vor dem Öffnen der Internetseite sorgsam geprüft werden.« - Vishing: Betrügerische Anrufe von angeblichen Bank-, Versand- oder IT-Support-Mitarbeitenden, die Verbraucher zur Herausgabe sensibler Daten auffordern. Wer unter Druck gesetzt oder zur sofortigen Reaktion gedrängt wird, sollte misstrauisch werden. Diese Anrufe stammen zum Teil von echten Menschen, werden aber zunehmend von einer KI automatisiert erzeugt.

In allen Fällen zielt die Täuschung darauf ab, Passwörter, PINs, TANs oder Zahlungsdaten abzugreifen. »Cyberkriminelle nutzen die Kaufbereitschaft vor dem Fest, aber auch technisches Unwissen, gezielt aus«, warnt Fliehe. »Sie setzen auf Zeitdruck, imitieren seriöse Absender und ködern Nutzer mit Angeboten oder dringlichen Sicherheitswarnungen. Bekannte Logos, seriöse Formulierungen und täuschend echte Webseiten sorgen dafür, dass Online-Käufer die Manipulation kaum erkennen.«

Phishing erkennen: Fünf typische Warnsignale

- Ungewohnte Absenderadresse: kleine Abweichungen, z. B. »kundendienst@amaz0n.com«

- Dringlichkeit: Drohungen, exklusive Angebote mit Frist oder die Aufforderung, ein Paket zu bestätigen, zum Beispiel »nur heute gültig«, »Ihr Konto wird gesperrt«, »Adresse bestätigen«

- Allgemeine Anrede: »Sehr geehrter Kunde« statt namentlicher Ansprache

- Unklare Links: Linktext passt nicht zur tatsächlichen Adresse (Mauszeiger nutzen)

- Fehlende HTTPS-Verschlüsselung: keine sichere Verbindung zur Website

Verdächtige Nachrichten sollten sofort gelöscht werden. Links niemals direkt anklicken, sondern die jeweilige Seite im Browser manuell aufrufen und das Impressum kontrollieren. Zum Schutz anderer sollten Betrugsversuchen an die Verbraucherzentralen, etwa über den Phishing-Radar, gemeldet werden.

Wenn etwas passiert ist: Richtig reagieren!

Wer glaubt, auf eine Phishing-Nachricht hereingefallen zu sein, sollte schnell handeln, Zugangsdaten sofort ändern und betroffene Zahlungsmittel wie Kreditkarten sperren. Auch eine Anzeige bei der Polizei ist sinnvoll. »Niemand sollte sich schämen, auf eine Phishing-Nachricht hereingefallen zu sein«, sagt Fliehe. »Wichtig ist, schnell zu reagieren, um den Schaden zu begrenzen.«

Sicher online einkaufen: Das sollten Verbraucher beachten

Der TÜV-Verband rät, verdächtige QR-Codes oder Links in E-Mails oder Kurznachrichten/SMS grundsätzlich nicht direkt anzuklicken, sondern die »echten« Webseiten manuell im Browser einzugeben oder vermeintliche Rabattaktionen durch eine Internetsuche zu bestätigen.

- Auf vertrauenswürdige Händler setzen:

-

- Wirkt die Website insgesamt professionell?

- Ist das Impressum vollständig mit Namen, Anschrift, Rechtsform, Kontaktinfo und einer vertretungsberechtigten Person?

- Gibt es auf der Webseite externe Prüfzeichen oder Bewertungen wie z.B. Trusted Shops, TÜV Süd, Trustpilot

- Sind rechtliche Pflichtangaben angegeben und plausibel?

- Internetverbindung prüfen: Nur über »https://«-Webseiten einkaufen

- Passwörter absichern: Stark, individuell, am besten mit Passwort-Manager verwalten

- Zwei-Faktor-Authentifizierung aktivieren, wenn verfügbar

- Software aktuell halten: Browser, Apps, Virenschutz, Betriebssystem

- Keine sensiblen Daten über öffentliches WLAN eingeben: Betrüger könnten Zugriff auf das Gerät erlangen

- Transaktionen überprüfen: Regelmäßig das eigene Konto checken und sich vergewissern, Beträge korrekt abgebucht wurden

[1] Quelle: Aktuelle Angaben zu Phishing stammen aus dem »Bundeslagebild Cybercrime 2024« des Bundeskriminalamts (BKA), das im Juni 2025 veröffentlicht wurde. https://www.bka.de/DE/AktuelleInformationen/StatistikenLagebilder/Lagebilder/Cybercrime/2024/CC_2024_node.html

4918 Artikel zu „Tipps Cyber“

News | IT-Security | Tipps | Whitepaper

Whitepaper: Acht Tipps für den Schutz vor Cyberangriffen

Die Zahl und Heftigkeit der Attacken auf Unternehmen über das Internet steigen ständig. Herkömmliche Prozesse zur Wiederherstellung von Daten und Systemen funktionieren oft nicht mehr, da Backups oder Sicherheitsanwendungen zerstört sind. Zum Schutz vor solchen existenzgefährdenden Cyberangriffen hat James Blake, VP of Cyber Resiliency Strategy bei Cohesity Best Practices zusammengestellt. Unternehmen sollten folgende Tipps beherzigen:…

News | E-Commerce | IT-Security | Tipps

Einkaufslust statt Cyberfrust: Tipps für eine sichere Black-Friday-Shopping-Tour

Black Friday Sales sind bereits in vollem Gange und Verbraucher suchen in Geschäften und Online-Shops eifrig nach den perfekten Geschenken – natürlich zum bestmöglichen Preis. Einer PwC Studie zufolge planen 83 Prozent der befragten Konsumenten in Deutschland am kommenden Freitag auf Einkaufstour zu gehen [1]. Der Großteil der Budgets (68 Prozent) soll in Online-Einkäufe fließen.…

News | IT-Security | Lösungen | Tipps

Vier Tipps für verbesserte Cybersicherheit in KMU

Cyberangriffe betreffen nur Großunternehmen, soziale Netzwerke oder IT-Dienstleister? Weit gefehlt – inzwischen werden immer häufig auch Produktionsbetriebe, Mittelständler oder sogar Kleinunternehmen Ziel der Attacken. Doch gerade dort fehlen oft die Ressourcen, um effektive Prävention zu ergreifen und die eigenen Systeme stets auf dem neusten Stand zu halten. Nils Gerhardt, CTO von Utimaco gibt vier Tipps,…

News | IT-Security | Tipps

Permanente Hackerangriffe sind die neue Normalität: Fünf Tipps für Cyberabwehrstrategien

In den vergangenen zwei Jahren ist es Angreifern gelungen, in die Systeme von 78 Prozent der deutschen Unternehmen einzudringen. Das zeigt die »Data Risk Management«-Studie von Veritas Technologies. Besonders beunruhigend daran ist, dass KI-Tools wie WormGPT es Angreifern erleichtern, ihre Social-Engineering-Angriffe durch KI-generierte Phishing-E-Mails zu verfeinern. Doch damit nicht genug: KI-gesteuerte, autonome Ransomware-Angriffe werden auch…

News | Favoriten der Redaktion | IT-Security | Tipps

Zehn Tipps: Vom Cyberrisiko zur Cyberresilienz

Auch die komplexesten Attacken – neben den opportunistischen – starten oft mit ganz einfachen Werkzeugen. Viele Cybersicherheitsverantwortliche vergessen aber zu häufig, dass auch einfache, grundlegende Sicherheitsmaßnahmen die eigene Abwehr stärken können. Bitdefender erinnert an zehn bewährte »Gebote« für die IT-Sicherheit in Unternehmen. Grundsätzliche Verhaltensmaßregeln für einen sicheren Umgang mit IT verhindern nicht wenige Versuche,…

News | Favoriten der Redaktion | IT-Security | Ausgabe 9-10-2023 | Security Spezial 9-10-2023

6 Tipps für mehr Cybersicherheit – Datendiebe auf dem Vormarsch

News | IT-Security | Strategien | Tipps

Fünf Tipps für mehr Cyberresilienz im Unternehmen

Einen hundertprozentigen Schutz vor Cyberattacken kann es angesichts zunehmend verteilter Infrastrukturen und immer raffinierterer Angriffsmethoden nicht geben. Im Rahmen einer ganzheitlichen Security-Strategie dürfen sich Unternehmen daher nicht ausschließlich auf die Gefahrenabwehr konzentrieren, sondern müssen sich auch auf den Ernstfall vorbereiten, um die Auswirkungen erfolgreicher Attacken gering zu halten und den Geschäftsbetrieb schnellstmöglich wieder aufnehmen zu…

News | E-Commerce | Tipps

5 Tipps für eine erfolgreiche »Cyber-Week«

Online-Marktplätze richtig nutzen: onQuality bietet Erste-Hilfe-Paket. »Black Friday«, »Cyber Monday« und »Cyber Week« haben sich in Deutschland als Auftakt des Online-Weihnachtsgeschäfts etabliert. Sie vereinen inzwischen einen beträchtlichen Anteil des Gesamtumsatzes aus dem Weihnachtsgeschäft auf sich. Gleichzeitig streuen Verbraucher ihre Aktivitäten immer breiter und nutzen intensiver die steigende Zahl der Online-Marktplätze. Marken und Hersteller brauchen…

News | IT-Security | Tipps

Fünf Tipps: Log4j erfordert einen langen Atem der Cyberabwehr

Log4j ist und bleibt auch fast drei Monate nach ihrer Bekanntgabe eine gefährliche Schwachstelle. Und selbst wenn noch keine Angriffe laufen, sollten IT-Sicherheitsverantwortliche damit rechnen, dass die Cyberkriminellen Zugang zu IT-Systemen gefunden haben. Für eine effektive Abwehr bevorstehender Attacken wird es in den kommenden Monaten daher nötig sein, sowohl unmittelbar Schwachstellen zu lokalisieren und zu…

News | E-Commerce | IT-Security | Tipps

Die Cyberkriminellen sind vorbereitet: Sieben Tipps für einen sicheren Black Friday

Mit der Pandemie hat auch der Onlinehandel einen weiteren Aufschwung verzeichnet. Die Krise hat weltweit die Einkaufsgewohnheiten verändert. Laut einer aktuellen Erhebung kaufen 62 Prozent aller Privatkunden mehr online als vor Beginn der Pandemie und es kann davon ausgegangen werden, dass dieser Anteil in den kommenden Wochen weiter steigen wird. Denn das nächste große Shopping-Event…

News | IT-Security | Tipps

In Zeiten der Corona-Krise: Tipps zur Cyber-Security im Home Office

Das Corona-Virus hält die Welt in Atem. Nicht nur die physische, auch die digitale. Viele Mitarbeiter werden ins Home Office versetzt und Hacker nutzen die Angst vor dem Virus aus, um Daten zu ergattern oder ihre Schadsoftware zu verbreiten. Aber der Reihe nach: Die Gesundheitsämter wünschen von Unternehmen, wenn irgend möglich, sollten Mitarbeiter aus dem…

News | IT-Security | Services | Tipps | Sicherheit made in Germany

5 Tipps: Plötzlich Home Office – Cybersicherheit stellt kleine und mittelständische Unternehmen vor große Herausforderungen

Um die Ausbreitung des Corona-Virus zu bremsen gehen viele Unternehmen dazu über, ihre Belegschaft via Home Office arbeiten zu lassen. Bei Großunternehmen wie Siemens, SAP und Google stehen in der Regel sichere Systeme für Home-Office-Lösungen bereit und werden – wenn auch im kleineren Umfang – schon seit Jahren genutzt. Ein völlig anderes Bild ergibt nach…

News | IT-Security | Services | Tipps | Sicherheit made in Germany

13 Tipps rund um den Cyber Monday – sicheres Schnäppchenjagen und Daten schützen

Der vorweihnachtliche Shopping-Orkan tobt … Black Friday, Cyber Monday, Black Friday Week und viele ähnliche Kampagnen sollen die Schnäppchenjäger auf Touren bringen. Dabei erfolgen Jahr für Jahr immer mehr Einkäufe online, mit den entsprechenden Folgen für Daten- und IT- Sicherheit. Experten von Palo Alto Networks geben daher 13 Tipps, worauf man für einen sicheren und…

News | Business | E-Commerce | Geschäftsprozesse | Infrastruktur | Kommentar | Services | Tipps

Tipps für IT-Teams für Black Friday, Cyber Monday und Weihnachten

Black Friday und Cyber Monday in den USA, Singles Day am 11.11. in China oder die verkaufsreichen Vorweihnachts-Samstage in Europa – globale Verkaufsevents stellen IT und Security-Teams von Online- und Einzelhändlern auf vielen Ebenen vor Herausforderungen. Anlässlich des Black Fridays in dieser Woche haben wir Experten von neun Herstellern aus verschiedenen Bereichen der IT befragt,…

News | IT-Security | Tipps

Tipps zum Thema Cybersicherheit: So schützen Sie sich in 10 Schritten vor Hackern

Schlagzeilen über verheerende Cyberangriffe werden immer häufiger: Sowohl die Zahl der Sicherheitsverletzungen als auch deren Schweregrad nehmen weiter zu. Eine denkbare Erklärung dafür ist, dass Cyberkriminelle mithilfe neu entwickelter, futuristischer Schadsoftware in bisher unangreifbare Netzwerke eindringen und die meisten Experten ratlos zurücklassen. Das mag zwar in Einzelfällen stimmen, doch sehr viel häufiger geschehen Sicherheitsverletzungen…

News | IT-Security | Kommunikation | Tipps

Sicherheitstipps für den Urlaub: Wie sicher ist Ihr Cybersommer?

Sechs Tipps von Cybersecurity-Spezialisten für einen entspannten Urlaub mit Smartphone & Co. Sommer bedeutet Urlaub, Entspannung und Ruhe. Und doch bleiben wir digital. Wir buchen Hotels online, lesen die digitale Version eines Sommerromans auf dem E-Reader am Strand und schicken digitale Grüße in die Heimat. Sind wir dabei auch »cybersafe«? Internetkriminelle machen keinen Urlaub. Sie…

News | IT-Security | Lösungen | Strategien | Tipps

Cyberkriminelle lernen voneinander, Unternehmen sollten dies auch tun – Tipps zur Petya-Attacke

Pharmahersteller, Reeder, Flughäfen, Energieversorger, Werbeunternehmen, russische, ukrainische, französische sowie britische Unternehmen und wohl auch ein deutscher Konzern – die Liste der durch die Petya-Attacke betroffenen Organisationen wächst kontinuierlich. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) rät Unternehmen jedoch dazu, das geforderte Lösegeld nicht zu bezahlen. Dabei bedienen sich die Angreifer Werkzeugen, die schon seit…

News | Business | IT-Security | Tipps

Die wichtigsten Tipps: Mehr Cybersicherheit (nicht nur) für Anwaltskanzleien

Anwaltskanzleien haben mit höchst privaten und persönlichen Informationen ihrer Klienten zu tun. Informationen, von denen Kunden erwarten (dürfen), dass sie dementsprechend geschützt werden. Leider ist das in einem besorgniserregenden Maß nicht der Fall. Es fehlt an Budget, ausreichenden Sicherheitsvorkehrungen und Schulungen. Nicht selten riskieren Kanzleien dadurch eine ganze Menge, denn die Informationen ihrer Klienten sind…

News | Digitalisierung | Infrastruktur | Internet der Dinge | IT-Security | Services | Tipps

10 Tipps für mehr Cybersicherheit (nicht nur) bei Energieversorgern

Würden Sie mir glauben, wenn ich Ihnen sage, dass Stromversorger jeden Tag gehackt werden? Es stimmt, die meisten dieser Hacks sind nicht erfolgreich, da eine große Zahl wichtiger Stromversorgungsnetze entweder offline ist oder nur über private Netzwerke zugänglich (d.h. nicht über das Internet betrieben wird). Das ändert sich allerdings gerade. Die Situation verschiebt sich hin…

News | IT-Security | Tipps

Cyberangriffe im Gesundheitswesen: Vorsorgetipps für Healthcare-Branche

Wenn Cyberkriminelle an Kreditkarten- oder Finanzdaten gelangen, gewinnt das Thema Internetsicherheit und Datenschutz für die Betroffenen an Bedeutung. Dies gilt umso mehr, wenn sich Hacker Zugang zu Krankenakten und medizinischen Daten verschaffen. Zudem wird eine sichere IT zunehmend zum Wettbewerbsfaktor. Die Angst vor Sicherheitsverletzungen im Gesundheitswesen ist nicht unbegründet. Die jüngsten Berichte über einen hochkarätigen…

News | Business | IT-Security | Services | Tipps

Haftungsfalle Cybersecurity: NIS2-Schulungspflicht setzt Geschäftsleiter unter Zugzwang

Cyberangriffe treffen Unternehmen immer häufiger und entwickeln sich zum zentralen Geschäftsrisiko. Aktuell schärfen die NIS2-Richtlinie und der Entwurf eines neuen BSI-Gesetzes die Verantwortung der Chefetagen und verpflichten Geschäftsleiter zu regelmäßigen Schulungen im Cyberrisikomanagement. »Die neue Schulungspflicht macht Cybersecurity zur Kernaufgabe der Geschäftsleitung und rückt die persönliche Verantwortung in den Mittelpunkt«, weiß Rechtsanwalt André Schenk,…

Trends 2026 | News | Trends Security | IT-Security

Cyberkriminalität wird im Jahr 2026 vollständig industrialisiert

Report zeigt: Cyberangriffe skalieren durch zunehmend autonome Kampagnen. Trend Micro, Anbieter von Cybersicherheitslösungen, warnt in seinen jährlichen Sicherheitsprognosebericht für 2026 davor, dass das kommende Jahr den endgültigen Übergang zur voll industrialisierten Cyberkriminalität markieren wird [1]. Künstliche Intelligenz (KI) und Automatisierung ermöglichen es Angreifern heute, ganze Kampagnen autonom durchzuführen, von der Aufklärung bis hin zur…

Trends 2026 | News | Trends Security | IT-Security | Künstliche Intelligenz

IT-Trends 2026: KI, Cyberrisiken und digitale Souveränität verändern die IT-Landschaft

Die digitale Welt befindet sich im Umbruch – sie wird komplexer, schneller und zugleich deutlich angreifbarer. Vor allem künstliche Intelligenz und moderne IT-Sicherheitskonzepte gehören zu den zentralen Trends, die bestimmen, wie Unternehmen ihre Netzwerke, Schutzmechanismen und Datenstrukturen künftig gestalten müssen. »Wir stehen an einem Punkt, an dem Unternehmen ihre technologische Zukunft konsequenter denn je…

Trends 2025 | News | Trends Security | Trends Kommunikation | IT-Security | Kommunikation

Cybersecurity Report zeigt: Malware-Angriffe sind 2025 um 131 % gestiegen

Malware-Angriffe per E-Mail nahmen im Vergleich zum Vorjahr um 131 % zu, begleitet von einem Anstieg von Betrugsversuchen (+ 35 %) und Phishing (+ 21 %). 77 % der CISOs identifizieren KI-generiertes Phishing als ernsthafte und zunehmende Bedrohung. 68 % der Unternehmen investierten 2025 in KI-gestützte Schutzmaßnahmen. Der jährliche Cybersecurity Report von Hornetsecurity zeigt:…

Trends 2025 | News | Business | Trends Security | Industrie 4.0 | Internet der Dinge | IT-Security

Cybersecurity: Klare Verantwortlichkeiten gefordert

IoT & OT Cybersecurity Report 2025: Der Cyber Resilience Act (CRA) stellt Unternehmen mit seiner abteilungs- und funktionsübergreifenden Wirkung vor Herausforderungen, wenn es um die Verantwortlichkeiten geht. Der EU Cyber Resilience Act (CRA) verlangt von der Industrie ab diesem Jahr umfangreiche Maßnahmen bei der Entwicklung und Überwachung von sicheren Produkten zur Abwehr von Hackerangriffen.…

News | Business | Favoriten der Redaktion | Geschäftsprozesse | IT-Security | Services | Strategien

NIS2-Umsetzung: Bundestag beschließt endlich Cybersicherheitsgesetz

Die Cybersicherheitslage Deutschlands ist angespannt: Insbesondere durch schlecht geschützte Angriffsflächen ist die Bundesrepublik im digitalen Raum verwundbar [1]. Mit dem im Deutschen Bundestag verabschiedeten Gesetz zur Umsetzung der europäischen NIS2-Richtlinie wird das nationale IT-Sicherheitsrecht umfassend modernisiert: Die Richtlinie erhöht die Anforderungen an die Cybersicherheit bestimmter Unternehmen sowie der Bundesverwaltung. Das Bundesamt für Sicherheit in…

News | Digitalisierung | Effizienz | IT-Security | Künstliche Intelligenz | Tipps

Welche Maßnahmen sollten ergriffen werden, bevor man KI-Agenten in der Cybersecurity einsetzt?

In der heutigen digitalen Welt sind KI-Agenten zu einem unverzichtbaren Werkzeug in der Cybersecurity geworden. Doch bevor man diese mächtigen Helfer einsetzt, ist es entscheidend, die richtigen Maßnahmen zu ergreifen, um ihre Sicherheit und Effektivität zu gewährleisten. Von der Sicherung ihrer Identitäten bis hin zur Integration menschlicher Freigaben für kritische Aktionen – jeder Schritt zählt.…

Trends 2025 | News | Trends Security | Trends Kommunikation | IT-Security | Kommunikation

Cyberkriminelle gehen kreativ und zielgerichtet vor, um traditionelle E-Mail-Sicherheitslösungen zu umgehen

Während Unternehmen traditionelle, technische Schutzmaßnahmen verstärken, finden Angreifer immer neue Wege, sie mit alltäglichen Methoden zu umgehen. Der Bericht »Q3 Email Threat Landscape Report« identifiziert die wichtigsten E-Mail-Bedrohungstrends des dritten Quartals 2025 [1]. Die VIPRE Security Group hat dazu 1,8 Millionen E-Mails verarbeitet und analysiert. Ziel ist es, Firmen dabei zu unterstützen, ihre E-Mails…

Trends 2025 | News | Trends Security | IT-Security | Strategien

Cybersecurity für KMU: Es fehlt die kohärente Strategie

Fast ein Viertel der Führungskräfte in kleinen und mittelständischen Unternehmen (KMU) in Deutschland versteht die geschäftliche Relevanz von Cybersicherheit nicht vollständig, was zu Verzögerungen bei Entscheidungen und Investitionen führt. Die Überwachung und Abwehr von Cyberbedrohungen stellt für viele IT-Führungskräfte eine Vollzeitaufgabe dar, wobei ein erheblicher Teil der Zeit für das Troubleshooting von Sicherheitstools aufgewendet wird.…

Trends 2025 | News | Trends Security | Internet der Dinge | IT-Security | Whitepaper

Vernetzte Haushalte sind leichte Beute für Cyberkriminelle

Der Durchschnittshaushalt wird 29-mal am Tag über das Internet der Dinge angegriffen. Die Anzahl der vernetzten Geräte pro Haushalt steigt auf 22. Smart-TVs, Streaming-Boxen, Router und Kameras – das Internet-of-Things-Ökosystem (IoT) in Haushalten wächst. Mit ihm nimmt auch die Gefahr dramatisch zu, dass Verbraucher Opfer von Cyberangriffen werden. Angreifer nutzen verstärkt Automatisierung, unsichere Firmware…

News | IT-Security | Künstliche Intelligenz

KI als Fluch und Segen für die Cybersecurity-Landschaft

Wer profitiert eigentlich mehr von den Möglichkeiten der künstlichen Intelligenz – die Security-Verantwortlichen oder die Kriminellen? Was wiegt schwerer: das Risiko, Opfer von KI-getriebenen Angriffen zu werden – oder die Gefahr, sich zu sehr auf KI-Schutzsysteme zu verlassen? Ein aktuelles Stimmungsbild. KI ist in der Cybersecurity zugleich Hoffnungsträger und Risikoquelle. Laut einer TÜV-Studie vermuten…

Trends 2025 | News | Trends Security | IT-Security | Services

Vertrauen unter Beschuss: KI und Automatisierung befeuern eine neue Welle zielgerichteter Cyberkriminalität

Was sind die wichtigsten Veränderungen in der globalen Cybersicherheitslandschaft zwischen Juli und September 2025? Neue Erkenntnisse: KI-gestützte Phishing-Fabriken, zunehmende SMS-Kampagnen, Datenlecks und digitales Tracking prägen die Cyberkriminalitätslandschaft im dritten Quartal. Zu den wichtigsten Ergebnissen des Berichts Q3/2025 Gen Threat Report von Gen gehören 140.000 global durch KI generierte Phishing-Websites, einen Anstieg von durch KI…

Trends 2026 | Ausgabe 9-10-2025 | Security Spezial 9-10-2025 | News | Trends Security | IT-Security

Cybersicherheit in Zahlen – Unterschätzte Schwachstellen in der IT-Sicherheit

Trends 2025 | News | Trends Security | IT-Security

Zunehmende Bedrohung durch menschzentrierte Cyberangriffe

Bedrohungsakteure ändern ihre Taktik, um menschliche Kontaktpunkte aus jedem Blickwinkel anzugehen – innerhalb von Geschäftsabläufen und über Kanäle hinweg –, um koordinierte Kampagnen durchzuführen, die herkömmliche Abwehrmaßnahmen überwältigen. Die Auswertung des Global Threat Intelligence Report für 2025 von Mimecast zeigt zentrale Trends, darunter den Anstieg intelligenter KI-gestützter Phishing- und Social-Engineering-Angriffe sowie die verstärkte Nutzung…

News | Industrie 4.0 | Infrastruktur | IT-Security | Kommentar | Strategien | Tipps

Der Dominoeffekt: Warum der Jaguar-Land-Rover-Angriff das Versagen isolierter Cybersicherheit offenbart

Ein Kommentar von Gerald Eid, Regional Managing Director EMEA bei Getronics Der Cyberangriff auf Jaguar Land Rover ist mehr als nur eine weitere Schlagzeile. Der geschätzte Schaden liegt bei fast zwei Milliarden Pfund, über 5.000 Organisationen sind betroffen. Dem Cyber Monitoring Centre zufolge handelt es sich um den wirtschaftlich schädlichsten Cyberangriff, den die britische Volkswirtschaft…

Ausgabe 9-10-2025 | Security Spezial 9-10-2025 | News | IT-Security | Services | Strategien

Warum Unternehmen über Cyberangriffe schweigen – Gefährliche Sicherheitsillusion

Viele Unternehmen verschweigen Cyberangriffe, was zu einem Mangel an Bewusstsein und Veränderungsdruck führt. Diese Geheimhaltung verhindert kollektives Lernen und systematische Verbesserungen, wodurch eine gefährliche Sicherheitsillusion entsteht. Um echte Resilienz zu erreichen, müssen Unternehmen offen mit Sicherheitsvorfällen umgehen und kontinuierlich aus ihnen lernen.

News | IT-Security | Kommunikation | Tipps

Cybersecurity beginnt im Posteingang – warum E-Mail-Sicherheit mehr ist als nur Verschlüsselung

Kommentar von Günter Esch, Geschäftsführer SEPPmail – Deutschland GmbH Der Oktober steht ganz im Zeichen der Cybersicherheit. Der Cybersecurity Month soll nicht nur an die steigende Zahl digitaler Bedrohungen erinnern, sondern vor allem Bewusstsein dafür schaffen, dass IT-Sicherheit längst zur Grundvoraussetzung moderner Kommunikation geworden ist. Oft bestimmen hier Themen wie Ransomware-Angriffe, Datenlecks oder kompromittierte Cloud-Zugänge…

Ausgabe 9-10-2025 | Security Spezial 9-10-2025 | News | IT-Security | Künstliche Intelligenz

Cybersicherheit mit KI – Hybride SOC-Modelle gegen Cyberbedrohungen

Künstliche Intelligenz (KI) birgt großes Potenzial für die Cybersicherheit in Unternehmen. Insbesondere im Security Operation Center (SOC) kann KI Prozesse optimieren, Analysten entlasten und Bedrohungen frühzeitig erkennen. Das gelingt jedoch nur in Synergie mit menschlichem Know-how und umfassender Cybersecurity-Erfahrung.

Ausgabe 9-10-2025 | Security Spezial 9-10-2025 | News | IT-Security | Künstliche Intelligenz

KI und Cyberresilienz: Die Zukunft der IT-Sicherheit – Cyberresilienz als strategische Priorität

Kathrin Redlich, Vice President DACH & CEE bei Rubrik, betont die Notwendigkeit von Cyberresilienz in Unternehmen, da Cyberangriffe unvermeidlich sind. Dabei ist die schnelle Wiederherstellung der Geschäftskontinuität nach einem Angriff entscheidend für die langfristige Wettbewerbsfähigkeit. Die Integration von KI in Sicherheitslösungen wird eine wichtige Rolle bei der Abwehr von Cyberangriffen spielen.

News | IT-Security | Services | Tipps

Cyberresilienz ist auch für kleinere Teams nicht mehr optional

Vor nicht allzu langer Zeit konnten kleinere IT- und Sicherheitsteams noch behaupten, dass sie keine Ziele mit hoher Priorität seien. Das ist heute nicht mehr der Fall. Im Jahr 2025 haben es Angreifer auf alle abgesehen, unabhängig von ihrer Größe. Ganz gleich, ob CEOs ein globales Unternehmen oder einen 200-köpfigen Betrieb leiten, der regionale Infrastruktur…