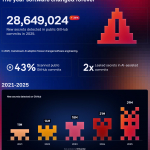

Die deutsche Wirtschaft setzt bei der Absicherung ihrer IT-Systeme nicht nur auf eine Virenschutzlösung – auch wenn diese die am häufigsten implementierte Maßnahme ist. Das zeigt die repräsentative Studie »Cybersicherheit in Zahlen« von G DATA CyberDefense, Statista und brand eins [1]. Fast 43 Prozent der befragten Unternehmen nutzen Managed Security Services und haben damit eine…