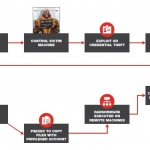

Achtsamer Umgang mit Informationen und Datensparsamkeit verhindern Phishing-Attacken und CEO-Fraud. Awareness 2.0 mittels Sensibilisierung und Selbstreflexion. Wenn Mitarbeiter Bilder oder Videos von ihrem Arbeitsplatz posten, dann gefällt das nicht nur dem Freundeskreis, sondern auch Cyberkriminellen: Fotos mit sichtbaren Passwörtern, Notizen auf Whiteboards oder Produktionsanlagen im Hintergrund werden von Hackern gezielt gesucht. »Je mehr Informationen…