foto freepik

Betriebssystem-Patches auf PCs mit Windows 10/11 kommen durchschnittlich 127 Tage zu spät.

Cybervorfälle und KI-gestützte Angriffe verursachen jährlich Verluste in Höhe von 400 Milliarden US-Dollar durch Ausfallzeiten.

Nicht mehr die Sicherheitsverletzung selbst ist die schwerwiegendste Folge eines Cybervorfalls, sondern die daraus resultierenden Betriebsstörungen. Das ist die Quintessenz des Resilience Risk Index 2026, den Absolute Security jetzt veröffentlicht hat [1]. Ausfallzeiten sind zu einer der größten und am wenigsten kontrollierbaren Ursachen für finanzielle Risiken geworden, so eine weitere Erkenntnis der Studie, deren Ergebnisse auf der Analyse von Telemetriedaten von Millionen von Endgeräten basiert.

Die Cyber-Resilience-Experten von Absolute Security fanden heraus, dass in fast 21 Prozent der Fälle eingesetzte Endpoint-Sicherheitssoftware Geräte nicht ausreichend schützen kann. Dies bedeutet, dass PCs in aller Welt bis zu 76 Tage im Jahr anfällig für KI-gesteuerte Angriffe und Cybervorfälle sind – eine Lücke, die global gesehen zu jährlichen Ausfallkosten in geschätzter Höhe von 400 Milliarden US-Dollar beiträgt [2].

83 Security-Tools pro Unternehmen

Da Unternehmensumgebungen immer komplexer werden, gelingt es häufig nicht, kritische Sicherheitsmaßnahmen kontinuierlich und operativ durchzusetzen. Unternehmen setzen durchschnittlich 83 Sicherheitstools ein, doch etwa jedes fünfte Unternehmensgerät lässt sich nach wie vor nicht zuverlässig schützen, aktualisieren oder wiederherstellen.

Die Studie zeigt zudem, warum Ausfallzeiten mittlerweile zu einem globalen wirtschaftlichen Problem geworden sind:

- Die Installation kritischer Betriebssystem-Patches auf PCs mit Windows 10 und 11 hinkt durchschnittlich 127 Tage hinterher, wodurch die Geräte anfällig für Ausfälle durch Zero-Day-Angriffe, Ransomware, Kompromittierungen und Konfigurationsfehler sind. Dies ist ein spürbarer Anstieg gegenüber den Ergebnissen des Berichts von 2025, als die Patches insgesamt 56 Tage im Rückstand waren.

- 10 Prozent der PCs laufen noch unter Windows 10. Da Microsoft den Support für das Betriebssystem im Oktober 2025 eingestellt hat, sind diese Geräte nun in hohem Maße anfällig für neue und aufkommende Schwachstellen und Angriffe.

- PCs greifen weiterhin auf risikoreiche GenAI-Websites wie DeepSeek zu, während gleichzeitig die Anzahl der beobachteten Browsersitzungen im Jahresvergleich massiv von 150 Millionen auf 350 Millionen gestiegen ist. Da Endpoint-Sicherheitstools in nahezu 21 Prozent der Fälle nur unzureichend schützen, bedeutet dies, dass GenAI-Besuche möglicherweise ohne entsprechende Sicherheitskontrollen stattfinden.

- Endgeräte entwickeln sich rasch zur neuen KI-Plattform – allerdings bei unzureichender Sicherheitssoftware. Die Daten aus dem Bericht von 2025 zeigten, dass 68 Prozent der PCs über genügend Arbeitsspeicher verfügten, um KI voll auszunutzen (16 – 32 GB). Der aktuell vorliegende Bericht verdeutlicht einmal mehr, dass Unternehmen ihre Investitionen in KI-fähige Geräte erhöhen, wobei nun 96 Prozent mit 16 bis 32 GB RAM ausgestattet sind.

- Branchenübergreifend speichern 20 Prozent der vernetzten Geräte sensible Daten, wobei 30 Prozent nicht verschlüsselt sind und 25 Prozent nicht erfasst wurden. Der Bericht des letzten Jahres ergab, dass 18 Prozent der vernetzten Geräte sensible Daten speicherten, wobei 35 Prozent nicht verschlüsselt waren und 26 Prozent nicht erfasst wurden.

»Cyberangriffe sind unvermeidlich, Ausfallzeiten hingegen nicht«, warnt Christy Wyatt, Präsidentin und CEO von Absolute Security. »Die Cybersicherheitsbranche hat sich beeilt, innovative Lösungen zu entwickeln, die Bedrohungen erkennen und verhindern; nur hinkt sie leider hinterher, wenn es darum geht, sicherzustellen, dass die Tools auch dann einsatzbereit bleiben, wenn sie am dringendsten benötigt werden. Führungskräfte aus den Bereichen Unternehmenssicherheit, Risikomanagement und Geschäftsführung, die gemeinsam dafür sorgen, dass ihre kritischen Abwehrmechanismen unter allen Umständen widerstandsfähig bleiben, müssen es vermeiden, Opfer der Downtime-Ära zu werden.«

[1] Der Resilience Risk Index 2026 ist verfügbar unter: https://www.absolute.com/resources/research-reports/2026-resilience-risk-index

[2] Splunk, Uncovering Downtime’s $400B Impact, June 12, 2024

371 Artikel zu „PC Patch“

News | Infrastruktur | IT-Security | Kommunikation | Tipps

Einfallstore: So lassen sich LDAP, RPC, RDP & Co. am besten schützen

Seit Jahren sind die Adventszeit und Feiertage beliebte Anlässe bei Cyberkriminellen für Attacken. Sicherheitsteams im Urlaub, vermehrtes E-Commerce-Aufkommen und Jahresend-Stress erhöhen die Erfolgsaussichten. Weltweit finden täglich mehr als 600 Millionen Cyberangriffe statt, aber nicht jede Sicherheitsverletzung ist unvermeidbar [1]. Lightweight Directory Access Protocol (LDAP), Remote Procedure Call (RPC) und Remote Desktop Protocol (RDP) gehören…

News | IT-Security | Strategien | Tipps

Cybersecurity: Warum 100 % Patches nicht das ultimative Ziel sind

Wenn es um Cybersicherheit geht, erscheint das Patchen von Schwachstellen oft wie der Heilige Gral. Wenn die CVEs (Common Vulnerabilities and Exposures, häufige Schwachstellen und Risiken in Computersystemen) gepatcht sind, ist man sicher, oder? Nun, nicht ganz. Leider ist Patchen nicht so einfach – oder so effektiv – wie Unternehmen glauben. Angesichts begrenzter Ressourcen, Geschäftsunterbrechungen…

News | Trends 2025 | Trends Security | IT-Security

15 Prozent der PCs im Gesundheitswesen fallen beim Security-Test durch

Die Studie »Resilience Obstacles in the Healthcare Industry« untersuchte die Telemetriedaten von über einer Million im Gesundheitswesen eingesetzten PCs. Dabei fanden die Analysten von Absolute Security heraus, dass den Endgeräten viel zu oft stabile Sicherheitsstrukturen fehlen, was Cyberkriminellen buchstäblich Tür und Tor zu den Infrastrukturen im Healthcare-Bereich öffnet. Warum ist das so? Die Resilienz-Studie…

News | Trends Security | IT-Security | Trends 2023

Mehr als drei Viertel der ausgenutzten Schwachstellen sind altbekannt, bleiben aber ungepatcht

Angreifer profitieren von Lücken in Schwachstellendatenbanken, unklaren CVSS-Scores und alten Verwundbarkeiten. Eine neue Studie von Ivanti, Cyber Security Works (CSW), Cyware und Securin zeigt, dass Bedrohungen durch Ransomware im Jahr 2022 – entgegen optimistischen Einschätzungen – nichts an ihrer Schlagkraft verloren haben. Die Studie »2023 Spotlight Report: Ransomware aus dem Blickwinkel von Threat und…

News | Tipps

Patchen muss gar nicht nerven

Das Patchen von Software-Anwendungen ist eine verdammt undankbare Aufgabe. Läuft alles reibungslos, nimmt niemand Notiz davon, doch gibt es Probleme, ist der Ärger schnell groß. Updates, die Netzwerkverbindungen verstopfen oder Rechner von Mitarbeitern ausbremsen, sind dabei noch vergleichsweise harmlos, bedenkt man, welche Folgen ein Cyberangriff auf eine nicht gepatchte Schwachstelle haben kann. Leider ist es…

News | Infrastruktur | Trends 2020

Das wird sich 2020 in der Apple-PC-Technologiebranche ändern

Das »next big thing« wartet schon hinter der nächsten Ecke. Nirgends ist das zutreffender als in der Tech-Branche, oftmals genügt dort ein Blick in die jüngste Vergangenheit, um die Zukunft vorherzusagen. Dean Hager, der CEO des Softwareanbieters Jamf prognostiziert für dieses Jahr Neuerungen in folgenden vier Bereichen. Die Neudefinition des Unified Endpoint Management (UEM)…

News | IT-Security | Services | Tipps | Sicherheit made in Germany

13 Tipps rund um den Cyber Monday – sicheres Schnäppchenjagen und Daten schützen

Der vorweihnachtliche Shopping-Orkan tobt … Black Friday, Cyber Monday, Black Friday Week und viele ähnliche Kampagnen sollen die Schnäppchenjäger auf Touren bringen. Dabei erfolgen Jahr für Jahr immer mehr Einkäufe online, mit den entsprechenden Folgen für Daten- und IT- Sicherheit. Experten von Palo Alto Networks geben daher 13 Tipps, worauf man für einen sicheren und…

News | Trends Security | Infrastruktur | IT-Security | Trends 2019

Windows 10 ist besonders anfällig: Jeder fünfte Heim-PC ist Zielscheibe für Cyberkriminelle

Deutschland auf Platz 12 der weltweit sichersten Länder, Österreich auf Platz 4, Schweiz auf Platz 6 Betriebssystem-Check: Windows 10 ist besonders anfällig für »Advanced Threats« Avast deckt in seinem Avast Global PC Risk Report das Gefahrenpotenzial für Privatcomputer auf [1]. Das Ergebnis der weltweiten Analyse: Für Anwender von Windows 7, 8 und 10…

IT-Security | Ausgabe 5-6-2018

Volle Transparenz in verteilter IT-Landschaft mit SAM – Automatisierte Patch- und Softwareverteilung schließt Security-Leaks

News | Digitalisierung | Effizienz | Infrastruktur | Infografiken | Services | Tipps

Digitaler Frühjahrsputz: PC und Laptop richtig aufräumen

Viele Menschen nutzen den Übergang von grauen Wintermonaten zum erwachenden Frühling für einen Frühjahrsputz. Schränke, Keller oder Dachboden werden entrümpelt. Genau dann ist es auch an der Zeit, Ordnung in Ihrem digitalen Leben zu schaffen. Denn auf dem Laptop oder Computer sammeln sich ebenfalls alte und überflüssige Daten, Cookies oder Software. Das ist nicht nur…

News | Trends Security | IT-Security | Trends 2017 | Tipps

Gefahren für PC-Nutzer durch veraltete Software

Untersuchungen haben ergeben, dass mehr als die Hälfte (52 Prozent) der beliebtesten PC-Anwendungen, darunter auch Flash und Java, von Nutzern nicht aktualisiert werden. Der »Avast PC Trend Report von Q1 2017« [1] basiert auf Erkenntnissen des Produkts AVG TuneUp. Der Report nennt die Anwendungen, die von Nutzern am wenigsten geupdated werden, sowie die meistverwendeten Programme und…

News | Trends Security | Trends Services | Infrastruktur | IT-Security | Trends 2016 | Tipps

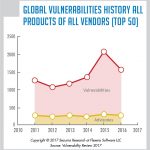

Das Problem mit den Sicherheits-Patches: Unterbrochene Software Supply Chain

Vulnerability Review zeigt: Trotz verfügbarer Patches für 81 % der Vulnerabilities bleiben Softwareprogramme häufig ungepatcht. Flexera Software hat den Vulnerability Review 2017 veröffentlicht [1]. Der Jahresreport legt weltweite Zahlen zu den häufigsten Vulnerabilities, zur Verfügbarkeit von Patches und zu Sicherheitsrisiken innerhalb von IT-Infrastrukturen vor. Darüber hinaus wurden Vulnerabilities der 50 am weitesten verbreiteten Anwendungen…

News | Digitale Transformation | Industrie 4.0 | Internet der Dinge | IT-Security | Sicherheit made in Germany | Ausgabe 1-2-2017

People Centric Security (PCS) und Data Centric Audit and Protection (DCAP) – Advanced Endpoint Security

News | Trends Security | IT-Security | Trends 2016

PC-Nutzer in Deutschland zeigen mehr Sorgfalt bei Sicherheitsupdates

Private Microsoft-Windows-Nutzer halten ihr Betriebssystem auf aktuellem Stand – Sicherheitsupdates für Apple, QuickTime und Oracle Java hingegen bleiben oft aus. Flexera Software hat die aktuellen Country Reports für Deutschland im ersten Quartal 2016 veröffentlicht. Der von Secunia Research von Flexera Software erstellte Sicherheitsreport gibt eine Übersicht von Softwareprodukten auf privaten PCs mit den meisten Schwachstellen…

News | Favoriten der Redaktion | IT-Security | Services | Strategien | Tipps

Mikrosegmentierung: Neue Strategie für Prävention, Resilienz und Sicherheit

Mittels automatisierter Mikrosegmentierung können Unternehmen die möglichen Folgen eines Cyberangriffs effizient und effektiv eindämmen. Zero Networks analysierte über einen Zeitraum von zwölf Monaten (Dezember 2024 bis Dezember 2025) etwa 3,4 Billionen Aktivitäten in 400 Unternehmensumgebungen. Ziel war es, zu verstehen, wie sich erfolgreiche Cyberangriffe nach dem ersten Zugriff weiterentwickeln. Das Ergebnis: Die gefährlichsten Aktivitäten…

News | Business | Business Process Management | Favoriten der Redaktion | Infrastruktur | IT-Security | Rechenzentrum | Strategien | Tipps

Cyberresilienz beginnt mit Backup: Ein Rahmenwerk für messbare Wiederherstellung

Cyberresilienz entscheidet sich nicht beim Backup, sondern bei der Wiederherstellung. Angesichts von Ransomware, kompromittierten Identitäten und komplexen Cloud‑Abhängigkeiten müssen Unternehmen ihre Backup‑Strategie konsequent auf messbare Recovery‑Ergebnisse ausrichten. Dieser Beitrag zeigt, wie eine architekturgetriebene Enterprise‑Backup‑Strategie Wiederherstellbarkeit, Sicherheit und Resilienz systematisch in den Mittelpunkt stellt. Die Enterprise-Backup-Strategie hat sich weit über ihre traditionelle Rolle als operative…

Ausgabe 1-2-2026 | Security Spezial 1-2-2026 | News | IT-Security | Künstliche Intelligenz | Services

Strategischer Mehrwert intelligenter Co-Piloten in der Cyberabwehr – Warum KI die XDR/MDR-Strategie neu definiert

News | Trends 2026 | Trends Security | IT-Security

Künstliche Intelligenz macht Angreifer schneller und transformiert die Angriffsfläche

KI-gestützte Angriffe stiegen um 89 %. Breakout-Time sinkt auf 29 Minuten. KI-Tools und Entwicklungsplattformen werden aktiv ausgenutzt. Der Global Threat Report 2026 von CrowdStrike zeigt, wie künstliche Intelligenz das Tempo der Angreifer beschleunigt und die Angriffsfläche von Unternehmen vergrößert. Zudem ist die durchschnittliche E-Crime-Breakout-Time – also die Zeit, die ein Angreifer benötigt, um sich…

News | IT-Security | New Work | Tipps

Wie strenge digitale Regulierungen das Ausweichverhalten der Nutzer provozieren

In der britischen Kolonialzeit in Indien versuchte die Regierung, eine Kobra-Plage in Delhi durch ein Kopfgeld auf tote Schlangen zu bekämpfen. Die Bevölkerung reagierte pragmatisch, aber anders als erwartet: Sie begann, Kobras zu züchten, um die Prämie zu kassieren. Als das Programm gestoppt wurde, ließen die Züchter die wertlos gewordenen Schlangen frei, was die Plage…

News | Favoriten der Redaktion | IT-Security | Strategien | Tipps

KI beschleunigt Cyberangriffe – Unternehmen müssen Sicherheit neu denken

Cyberangreifer nutzen vor allem grundlegende Schwächen im Identitäts‑ und Zugriffsmanagement aus und gehen mit Hilfe von KI schneller, skalierbarer und automatisierter vor. Unternehmen wird geraten, mit einer »Shift‑Left«-Strategie frühzeitig auf KI‑gestützte Sicherheit, Identität als kritische Infrastruktur und kontinuierliche Risiko‑ und Schwachstellenbewertung zu setzen. Besondere Priorität haben dabei die Absicherung von Identitäten, Anwendungen, Lieferketten und KI‑Plattformen…