-

Formel‑1‑Teams sind Hightech‑Unternehmen mit enormer Angriffsfläche: Terabytes sensibler Daten, zeitkritische Systeme und komplexe Supply-Chains machen Rennställe zu Premiumzielen für Cyberkriminelle.

-

Geistiges Eigentum ist das wertvollste Angriffsziel: CAD‑Modelle, Telemetriedaten, Aerodynamik‑Berechnungen oder Strategiesoftware lassen sich direkt monetarisieren oder für Wettbewerbsvorteile missbrauchen.

-

Strikte Trennung von öffentlichen und internen Systemen ist essenziell: Kollaborationsplattformen, Remote‑Zugriffe und Social‑Media‑Kanäle erhöhen die Risiken und erfordern konsequentes Identity‑ und Access‑Management.

-

KI verschärft Angriffe – und stärkt zugleich die Abwehr: Automatisierte Phishing‑Kampagnen und Reconnaissance werden präziser, während Sicherheitsteams KI nutzen, um Anomalien schneller zu erkennen.

-

Cybersecurity‑Partner sind in Hochrisikophasen geschäftskritisch: Während Rennwochenenden zählt jede Sekunde – externe Spezialisten unterstützen Ferrari & Co. bei Monitoring, Incident Response und Resilienzaufbau.

Ein Formel-1-Rennstall steht für innovative Technologie und eine große Öffentlichkeit. Er ist ein mittelständisches Hightech-Unternehmen mit entsprechendem Bedarf an IT-Sicherheit. Hacker sollten nicht das Tempo in Sachen Cyberrisiken bestimmen. Deshalb muss ein Partner für IT-Sicherheit spezifische Gefahren erkennen, analysieren und auf sie reagieren können. So kann ein Team wie Scuderia Ferrari HP Cyberangreifer ausbremsen und die eigene Abwehr beschleunigen.

Leider hat die Cyberkriminalität in den letzten fünf Jahren enorm an Fahrt gewonnen. Das Ausmaß und die Komplexität der Angriffe auf Formel-1-Teams sind in den letzten fünf Jahren rapide gestiegen. Die immer noch rasant steigende Popularität dieses technologiegetriebenen Sports hat die Risiken verstärkt und alle Akteure in dieser Industrie zu lukrativen Zielen gemacht. Hacker suchen nach Opfern mit hohem Bekanntheitsgrad und wertvollem Wissen mit großem Erpressungspotenzial. Die Täter wissen, dass ein Formel-Eins-Team ein gewichtiger Forschungs- und Entwicklungsbetrieb ist – mit einer erheblichen Angriffsfläche, Terabytes an sensiblen Daten, maßgeschneiderter Software und zeitkritischen Entscheidungssystemen. Die Sabotage durch Stören der Abläufe sowie der Zugang zum Ökosystem einer hochwertigen Supply-Chain sind weitere Ziele. Angriffe sind oft zielgerichtet sowie gut vorbereitet und verursachen erheblichen Schaden.

Intellektuelles Eigentum im Visier

Rennställe sind innovative technologische Kompetenzzentren in einem harten Wettbewerb. Daher liegt nahe, dass Hacker Cyberspionage nach Informationen und geistigem Eigentum suchen. Entwickler von Autoboliden befinden sich zudem an der Schnittstelle zwischen Automobilindustrie, Luft- und Raumfahrt, High Performance Computing und der Industrie für innovative Werkstoffe.

Das geistige Eigentum eines Teams wie Ferrari lässt sich in zahlreichen Industriebereichen, sowohl zivil als auch militärisch wiederverwenden und mit hohem Gewinn monetarisieren. Das gilt vor allem für geistiges Eigentum, das Resultat aller technischen Ingenieursanstrengungen, die sich in der Leistung auf der Rennstrecke niederschlagen. Hochwertige und vertrauliche Daten wie CAD-Entwürfe, aerodynamische Modelle und Computational-Fluid-Dynamics- sowie Windkanal-Ergebnisse lassen sich gut handeln. Das gilt auch für Daten zu Power-Unit-Mapping, Fahrwerkskonfigurationen, die Live- und historische Telemetrie aus dem Fahrzeug, Simulationsdaten, Modelle zum Verschleiß von Reifen, Kurven zum Kraftstoffverbrauch oder eine Rennstrategie-Software. Selbst ein begrenzter Zugriff auf dieses Know-how kann der Konkurrenz helfen, Strategien vorherzusagen oder Innovationen für sich zu nutzen – bis hin zum Nachbau.

Trennung von Öffentlichkeit und internem Bereich

Digitale Schnittstellen zur Öffentlichkeit sind daher strikt von den Systemen zu trennen, auf denen sich das intellektuelle Eigentum und die Betriebsdaten befinden. Alles, was Rennstrategie, Technologie, Produktion oder interne Kommunikation betrifft, erfordert eine strenge kontinuierliche Überwachung der relevanten digitalen Identitäten und ihrer Zugriffsrechte.

Plattformen mit Zugang für Externe verlangen als Angebot für vertrauenswürdige Teilnehmer eine gewisse Offenheit. Umso dringender ist der Zugriff zu kontrollieren. Cloud-Kollaborationsportale oder per Fernzugriff gesteuerte Produktionsabläufe sind ein potenzieller Einstiegspunkt für Externe, wenn der über sie mögliche Zugang nicht korrekt und kontinuierlich verwaltet ist.

Sicherheitsrichtlinien müssen aber auch an den modernen, digitalen Kommunikationsalltag angepasst werden. Das Team nutzt mobile Geräte, soziale Medien und Kollaborations-Apps. Anstatt zu versuchen, alles unrealistisch und damit undurchsetzbar abzusichern, arbeiten die IT-Teams mit Sicherheitspartnern zusammen, um die Endpunkte zu schützen, vernünftige Zugriffsrichtlinien durchzusetzen und Missbrauch schnell zu erkennen.

Nicht nur Technologieunternehmen sind ein lohnendes Ziel, sondern auch Marken. Formel-1-Teams teilen zwangsläufig und verstärkt im Rahmen ihrer Marketingkommunikation digitale Inhalte mit Fans. Sie arbeiten mit Partnern zusammen und geben bis zu einem gewissen Grad Medien den Zugang hinter die Kulissen. Eine breite Öffentlichkeit schafft eine häufig angeklickte und attraktive digitale Angriffsfläche mit Webauftritten, Apps und Social-Media-Konten.

Künstliche Intelligenz in Abwehr und Angriff

Auch die IT in der Formel 1 leidet und profitiert vom neuen Schub durch die KI. Cyberkriminelle nutzen automatisiert generierte Phishing-Nachrichten mit perfekter Grammatik in Englisch oder Italienisch. KI hilft Hackern bei der Suche nach Daten und beim Auskundschaften der IT-Umgebung. Sie spielt jedoch eine geringere Rolle, um Malware zu entwickeln oder die einzelnen Phasen eines Angriffs durchzuführen. Hier bevorzugen Hacker oftmals konventionelle Ansätze, um ihr Vorgehen zu tarnen und mit chirurgischer Präzision vorzugehen. Ihr Ziel ist es, das durch KI-Aktivitäten oft erzeugte, die Cyberabwehr alarmierende IT-Rauschen zu reduzieren.

Stoßzeiten für die IT-Defensive

Die Rolle eines Partners für Cybersicherheit liegt darin, ein internes Sicherheitsteam bei Ferrari um externe Sicherheitskompetenz zu ergänzen. Er hilft, Abläufe auf Risiken kontinuierlich zu überwachen und schnell auf Vorfälle und Ausfälle in kritischen Phasen zu reagieren. Er liefert für die Motorsportbranche spezifische Informationen zur IT-Sicherheit. Seine Hilfe ist vor allem zu den Hochrisikozeiten in der Formel 1 gefragt: Während der einzelnen Rennwochenenden oder in der Vorbereitung auf ein Rennen kommt es auf eine enge und schnelle Zusammenarbeit an, um Angriffe zu erkennen und einzudämmen, bevor sie sich auf die Datenübertragung auswirken. Hochleistungstechnologie und enge Zusammenarbeit stärken die digitale Resilienz eines Formel-1-Teams.

Bogdan Botezatu,

Bogdan Botezatu,

Senior Director,

Threat Research and Reporting

at Bitdefender

Bilder: © Scuderia Ferrari, Bitdefender

3230 Artikel zu „Cyber Hacker“

News | IT-Security | Tipps

Permanente Hackerangriffe sind die neue Normalität: Fünf Tipps für Cyberabwehrstrategien

In den vergangenen zwei Jahren ist es Angreifern gelungen, in die Systeme von 78 Prozent der deutschen Unternehmen einzudringen. Das zeigt die »Data Risk Management«-Studie von Veritas Technologies. Besonders beunruhigend daran ist, dass KI-Tools wie WormGPT es Angreifern erleichtern, ihre Social-Engineering-Angriffe durch KI-generierte Phishing-E-Mails zu verfeinern. Doch damit nicht genug: KI-gesteuerte, autonome Ransomware-Angriffe werden auch…

News | IT-Security | Tipps

Cybersicherheit in Kommunen: Hacker in die digitale Quarantäne schicken

Städte, Gemeinden und Kreise werden immer öfter zu Opfern von Cyberangriffen. Warum das so ist und wie sich Kommunen schützen können, erklärt Clemens A. Schulz von dem IT-Sicherheitsunternehmen Rohde & Schwarz Cybersecurity. Diesmal traf es die Kreisverwaltung des Rhein-Pfalz-Kreises. Kriminelle Hacker hatten am 11. November die IT der Kommune lahmgelegt und zahlreiche Daten kopiert.…

News | Trends Security | IT-Security

Cyberangriffe – Hacker werden immer schneller und präziser

Die Gefahr Opfer einer Cyberattacke zu werden nimmt stetig zu – das untermauert der neueste OverWatch-Report von CrowdStrike. Allein im vergangenen Jahr beobachteten die Threat Hunter 60 Prozent mehr Angriffsversuche als im Vorjahreszeitraum. Aber nicht nur die Zahl der Angriffsversuche ist gestiegen – der Report zeigt außerdem auf, dass sich E-Crime-Angreifer dreimal schneller als noch…

News | Trends Security | IT-Security

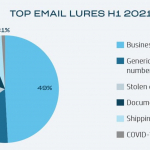

Cybersecurity-Report: Hacker werden immer raffinierter und teilen sich Computer-Vision-Tools

Weiterhin starkes Wachstum bei Monetarisierungs- und Hacking-Tools – Anwender fallen auf bewährte Tricks rein. HP veröffentlicht mit dem neuen globalen »Threat Insights Report« eine Analyse von realen Cybersecurity-Angriffen und Schwachstellen. Die Studie zeigt: Cybercrime-Aktivitäten nehmen rasant zu und werden immer raffinierter. Im zweiten Halbjahr 2020 sowie im ersten Halbjahr 2021 stieg etwa die Anzahl…

Ausgabe 3-4-2026 | Security Spezial 3-4-2026 | News | IT-Security | Kommunikation | Künstliche Intelligenz

Cybersicherheit für Finanzinstitute – Schlachtfeld Postfach

Finanzorganisationen machen sich keine Illusionen über die Herausforderungen ihrer Branche. Sie kämpfen mit zersplitterten Zahlungssystemen, weit verzweigten Cloud-Landschaften und dem Druck, rund um die Uhr verfügbar zu sein. All das macht sie anfällig für Angreifer, die Geld, Daten oder einfach Chaos wollen. Doch die tägliche Abwehrschlacht beginnt oft an einem viel banaleren Ort: dem Posteingang der Beschäftigten. Eine einzige schädliche E-Mail genügt, um Finanzbetrug auszulösen, vertrauliche Daten nach außen zu tragen oder zentrale Dienste lahmzulegen. E-Mail ist billig für Angreifer und wirksam, denn sie nutzt das Vertrauen zwischen Banken, Kunden und Lieferanten aus.

News | Favoriten der Redaktion | IT-Security | Kommentar | Strategien | Tipps

KI entdeckt jahrzehntealte Sicherheitslücken. Der Wendepunkt für Cybersecurity

Kommentar von Heather Ceylan, CISO at Box Mit Claude Mythos hat Anthropic ein KI-Modell vorgestellt, das in der Lage ist, tief in Codebasen einzutauchen und selbst hochkomplexe, bislang unentdeckte Schwachstellen aufzuspüren. Zwischen 16 und 27 Jahre alte Bugs und Schwachstellen, die in zentraler Infrastruktur existierten und weder durch menschliche Experten noch durch bestehende Tools…

Trends 2026 | News | Trends Security | IT-Security | Tipps | Whitepaper

Wie Unternehmen sich gegen die Industrialisierung moderner Cyberangriffe verteidigen können

Neue Analysen der SentinelLABS- und Wayfinder-Teams zeigen, wie Angreifer gezielt die Reibungsflächen zwischen IT-Sicherheit und operativem Betrieb ausnutzen. SentinelOne hat seinen aktuellen Annual Threat Report veröffentlicht [1]. Der Report zeigt eine zentrale Verschiebung im Cyberraum: Angreifer konzentrieren sich längst nicht mehr nur darauf, initialen Zugriff zu erlangen. Sie gehen einen Schritt weiter und nutzen…

Trends 2026 | News | Business | Trends Wirtschaft | Geschäftsprozesse | IT-Security

Cyber ist weltweit das Top-Risiko, während KI-Risiken auf Platz 2 springen

Cyber, insbesondere Ransomware-Angriffe, zum fünften Mal in Folge auf Platz 1 der Unternehmensrisiken (42 Prozent der Antworten weltweit). 32 Prozent der Befragten bewerten künstliche Intelligenz (KI) als branchenübergreifendes, hohes Risiko und sorgen für einen Sprung von Platz 10 auf 2. In Deutschland liegen Cyberattacken und Betriebsunterbrechungen weiterhin auf den Plätzen 1 und 2 – angesichts…

Trends 2026 | News | Trends Security | Trends Services | IT-Security | Services

Cyberabwehr: Zwei von fünf Unternehmen nutzen Managed Security Services

Die deutsche Wirtschaft setzt bei der Absicherung ihrer IT-Systeme nicht nur auf eine Virenschutzlösung – auch wenn diese die am häufigsten implementierte Maßnahme ist. Das zeigt die repräsentative Studie »Cybersicherheit in Zahlen« von G DATA CyberDefense, Statista und brand eins [1]. Fast 43 Prozent der befragten Unternehmen nutzen Managed Security Services und haben damit eine…

Trends 2026 | News | Trends Security | IT-Security | Services | Strategien

Kritische Lücke zwischen Erkennung und Eindämmung von Cyberangriffen

98 % der deutschen Organisationen sind überzeugt, Angriffe erkennen zu können – doch fast 40 % haben Schwierigkeiten, sie zu stoppen, während die Anzahl KI-gestützter Angriffe weiter zunimmt. Die Studie »The Containment Gap – Exploring the Distance Between Detection and Resilience« hat CyberEdge Group im Auftrag von Illumio durchgeführt (Bildquelle: Illumio) Eine neue…

Trends 2026 | News | Trends Security | Trends Infrastruktur | Infrastruktur | IT-Security | Tipps | Whitepaper

Cyberkriminelle nehmen vermehrt kritische Infrastrukturen ins Visier

Angriffe auf kritische Infrastruktur erfolgen immer häufiger über cyberphysische Systeme Vier von fünf Angriffe (82 %) erfolgen über exponierte, mit dem Internet verbundenen Ressourcen Attacken größtenteils durch politische oder gesellschaftliche Ziele motiviert Cyberphysische Systeme (CPS) werden mehr und mehr zu einem bevorzugten Ziel opportunistischer Angreifer. Dabei sind viele der Attacken von geopolitischen Ereignissen beeinflusst…

News | IT-Security | Tipps

Zunehmende Cyberangriffe aus dem Iran: Empfehlungen für Unternehmen

Horizon3.ai, ein Anbieter im Bereich Offensive Security, hat eine Analyse zur aktuellen Entwicklung iranischer Cyberbedrohungen veröffentlicht und konkrete Maßnahmen vorgestellt, mit denen Unternehmen ihre Cyberresilienz stärken können. Vor dem Hintergrund zunehmender geopolitischer Spannungen sollen die Handlungsempfehlungen Sicherheitsverantwortlichen helfen, Risiken durch staatlich gesteuerte Angriffe frühzeitig zu erkennen und gezielt zu adressieren. Jüngste Militärschläge der USA…

News | IT-Security | Services | Tipps

Unternehmen brauchen Cybersecurity-Nachhilfe. Dringend.

Auch im Jahr 2026 blicken viele Unternehmen beim Thema Cybersecurity nach wie vor nicht durch. Die Folge: Potenziell gefährliche Fehlannahmen halten sich hartnäckig. Man sollte meinen, dass die zahlreichen Medienberichte über Cyberattacken das Gespür der Unternehmen für die IT-Sicherheit geschärft haben. Dennoch spuken längst widerlegte Annahmen noch immer in den Köpfen vieler Entscheidungsträger…

Trends 2026 | News | IT-Security | Künstliche Intelligenz | Tipps | Whitepaper

Cybersecurity: Die nächste Angrifsswelle ist intelligent

Künstliche Intelligenz treibt Effizienz und Innovation voran – doch sie öffnet zugleich neue, oft unterschätzte Einfallstore für Cyberangriffe. Sicherheitsunternehmen warnen: Die größte Bedrohung entsteht nicht durch externe Hacker, sondern durch unkontrollierte KI‑Nutzung innerhalb der Unternehmen. Warum klassische IT‑Sicherheitskonzepte versagen und das Top‑Management jetzt handeln muss, zeigt diese Analyse. Holger Könnecke, Geschäftsführer von Maconia: »Die…

Trends 2026 | News | Trends Security | IT-Security

Im Visier der Hacker: Welche Branchen am stärksten gefährdet sind

Die Sektoren Technologie, Bildung und E-Commerce waren über einen Zeitraum von drei Jahren am stärksten von Datenlecks betroffen. In diesem Zeitraum sind bei fast 10.000 größeren Vorfällen mehr als 7,8 Milliarden E-Mail-Datensätze offengelegt worden. Eine Analyse der Datenlecks ergab, dass 90 % der Lecks E-Mail-Adressen enthielten, 32 % Zugangsdaten und 12,3 % sensible staatliche…

News | IT-Security | New Work | Ausgabe 1-2-2026 | Security Spezial 1-2-2026

Lage der Cybersicherheitsexperten bleibt trotz KI angespannt – Hochmotivierte Teams sichern am besten

Cybersecurity gehört zu den abwechslungsreichsten, spannendsten, aber auch anstrengendsten Berufsfeldern. Die Nonprofit-Organisation für Cybersecurity-Experten ISC2 führt jedes Jahr eine Studie durch, die diesen Bereich sowohl aus Sicht der Mitarbeitenden als auch aus der Perspektive der Unternehmen weltweit beleuchtet. »manage it« hat anlässlich der neuesten Workforce-Studie mit Casey Marks, Chief Operating Officer bei ISC2 über die deutschen Studienergebnisse gesprochen.

News | IT-Security | Strategien | Tipps | Whitepaper

Wenn Komplexität zum größten Risikofaktor für die Cybersecurity wird

Die digitale Bedrohungslage erreicht eine neue Dimension. Der Global Cybersecurity Outlook 2026 des Weltwirtschaftsforums (WEF) dokumentiert eine Welt, in der geopolitische Spannungen, künstliche Intelligenz (KI) und fragile Lieferketten die Sicherheitslandschaft grundlegend verändern. Für Entscheider in Unternehmen wird klar: Klassische Abwehrstrategien reichen nicht mehr aus, Resilienz wird zur entscheidenden Fähigkeit. Die Zahlen des WEF-Reports sind…

News | IT-Security | Ausgabe 1-2-2026 | Security Spezial 1-2-2026

Globale Cyberangriffe im KI-Zeitalter: Warum Deutschland im Fokus steht – und wie sich Unternehmen schützen können

Cyberangriffe gehören längst zum festen Bestandteil internationaler Konflikte und wirtschaftlicher Konkurrenz. Staatliche Akteure, organisierte Cyberkriminelle und ideologisch motivierte Gruppen operieren über Grenzen hinweg – oft mit Deutschland im Zentrum. Wir haben mit Aris Koios, Principal Technology Strategist bei CrowdStrike gesprochen, der darauf hinweist, wie komplex und vielschichtig die digitale Bedrohungslage geworden ist.

News | IT-Security | Künstliche Intelligenz | Services | Ausgabe 1-2-2026 | Security Spezial 1-2-2026

Strategischer Mehrwert intelligenter Co-Piloten in der Cyberabwehr – Warum KI die XDR/MDR-Strategie neu definiert

News | IT-Security | Ausgabe 1-2-2026 | Security Spezial 1-2-2026

Warum Identity Security die Grundlage jeder Cyberstrategie ist – Vertrauen vor dem Ernstfall

In einer zunehmend digitalen Welt wird die Sicherheit von Identitäten zum zentralen Baustein jeder Cyberstrategie. Unternehmen, die proaktiv auf Identity Security setzen, schaffen Vertrauen und schützen sich vor kostspieligen Sicherheitsvorfällen. Ein systematisches Identitätsmanagement ist dabei nicht nur technische Pflicht, sondern strategischer Wettbewerbsvorteil.

News | IT-Security | Strategien

Vier Säulen der Cyberresilienz

Trotz langjähriger Investitionen in Abwehrmaßnahmen nehmen Cyberangriffe und kostspielige Ausfallzeiten weiter zu. Traditionelle Sicherheitsmethoden zur Bedrohungsprävention und -erkennung bleiben zwar nach wie vor relevant, doch unter CISOs zeigt sich eine Veränderung in der Herangehensweise. Viele erweitern ihr Aufgabengebiet, um zusätzlich die Leitung von Wiederherstellungsmaßnahmen nach Sicherheitsvorfällen zu übernehmen, damit ihr Unternehmen rasch wieder betriebsbereit ist.…

Trends 2026 | News | Trends 2025 | Trends Security | IT-Security

Threat Report 2026: KI und Botnetze treiben die Industrialisierung von Cyberangriffen

Die erste Version des Cloudflare Threat Reports 2026 basiert auf Telemetriedaten aus einem Netzwerk, das rund 20 Prozent des weltweiten Internet-Traffics verarbeitet – eine der größten verfügbaren Datenquellen zur globalen Bedrohungslage [1]. Er beschreibt eine zunehmend industrialisierte Cyberbedrohungslandschaft, in der Effizienz und Skalierbarkeit wichtiger sind als technische Raffinesse. Anstelle komplexer Einzelangriffe setzen Akteure immer mehr…

Trends 2026 | News | Trends Security | IT-Security

Angriffe auf Lieferketten entwickeln sich zur weltweit größten Cyberbedrohung

Das Netz der Täuschung bei Angriffen auf die Software-Lieferkette aufdecken Der diesjährige Bericht zu Trends im Bereich Hightech-Kriminalität von Group-IB zeigt, dass sich die Cyberkriminalität entscheidend von isolierten Angriffen hin zu einer Gefährdung des gesamten Ökosystems verlagert hat, bei der Angreifer vertrauenswürdige Anbieter, Open-Source-Software, SaaS-Plattformen, Browser-Erweiterungen und Managed Service Provider ausnutzen, um sich Zugang zu…

879 Artikel zu „Cyberrisiken“

Trends 2026 | News | Trends Security | IT-Security | Künstliche Intelligenz

IT-Trends 2026: KI, Cyberrisiken und digitale Souveränität verändern die IT-Landschaft

Die digitale Welt befindet sich im Umbruch – sie wird komplexer, schneller und zugleich deutlich angreifbarer. Vor allem künstliche Intelligenz und moderne IT-Sicherheitskonzepte gehören zu den zentralen Trends, die bestimmen, wie Unternehmen ihre Netzwerke, Schutzmechanismen und Datenstrukturen künftig gestalten müssen. »Wir stehen an einem Punkt, an dem Unternehmen ihre technologische Zukunft konsequenter denn je…

News | Trends 2025 | Trends Infrastruktur | Industrie 4.0 | IT-Security | Künstliche Intelligenz | Whitepaper

Zunehmende Cyberrisiken in der Fertigung: 61 Prozent der Cybersicherheitsexperten planen Einführung von KI

Laut des Berichts zum Stand der intelligenten Fertigung zählt Cybersicherheit mittlerweile nach der Wirtschaftslage zu den größten externen Bedenken. Rockwell Automation hat die Ergebnisse des zehnten Jahresberichts zum Stand der intelligenten Fertigung bekannt gegeben. Der Bericht basiert auf Erkenntnissen von über 1500 Führungskräften in der Fertigung aus 17 der wichtigsten Industrieländer und zeigt: Cybersicherheit…

News | Business Process Management | IT-Security | Tipps

Cyberrisiken gezielt managen: Strukturiertes Risikomanagement für nachhaltige Cybersicherheit

Mit System gegen digitale Bedrohungen: Fünf Schritte für ein robustes Cyber-Risikomanagement. Die Bedrohungslage im Cyberraum spitzt sich zu. Angreifer setzen zunehmend auf KI-gestützte Techniken, während Unternehmen durch Cloud-Technologien, vernetzte Systeme und externe Dienstleister immer komplexeren Risiken ausgesetzt sind. Durch einen strukturierten, kontinuierlichen Risiko-Management-Prozess gelingt es, trotz dieser Dynamik den Überblick zu behalten. Philipp Behre, Field…

News | Cloud Computing | Digitalisierung | Infrastruktur | Künstliche Intelligenz | Ausgabe 5-6-2025

Zwischen Fachkräftemangel, Cyberrisiken, souveräne Clouds und KI-Potenzial – Ernstfall Digitalisierung

Seit Anfang des Jahres ist Kai Grunwitz neuer Vorsitzender der Geschäftsführung von Kyndryl Deutschland. Im Gespräch mit »manage it« spricht er über den unterschätzten Reiz des Mainframes, warum Mut zur Digitalisierung wichtiger ist als jede Regulierung – und wie technologische Allianzen mit Microsoft & Co. zum Schlüssel für resiliente Infrastrukturen werden.

News | IT-Security | Services | Strategien | Tipps | Whitepaper

Sicher durch die digitale Welt: Cyberrisiken für KMU minimieren

Effektiver Schutz vor Angriffen und Datenverlust Die Digitalisierung hat kleine und mittlere Unternehmen (KMU) weltweit in die Lage versetzt, effizienter und flexibler zu arbeiten. Doch diese Vorteile kommen nicht ohne Risiken: Cyberangriffe sind zu einer der größten Bedrohungen für KMU geworden. Die Angreifer nutzen Schwachstellen in IT-Systemen, fehlende Sicherheitsmaßnahmen und das geringe Bewusstsein vieler Unternehmen…

News | Industrie 4.0 | Infrastruktur | IT-Security

Wenn Unternehmen vor lauter OT-Systemen die Cyberrisiken nicht mehr sehen

Die Sicherheit von IT-Infrastrukturen steht bei IT-Teams an erster Stelle. Was dabei oftmals zu kurz kommt ist die Operational-Technology-Umgebung (OT). Dabei sind OT-Umgebungen für Cyberkriminelle ein besonders attraktives Ziel. Die Absicherung von OT-Systemen erweist sich allerdings als nicht so einfach. Wie IT-Landschaften wachsen auch die Netzwerke in Industrieunternehmen. Es werden immer mehr Anlagen, Komponenten, Prozesse…

News | IT-Security | Services

Wie schädliche Apps in vernetzten Fahrzeugen zu erhöhten Cyberrisiken führen können

Chancen und Risiken des wachsenden Ökosystems der Fahrzeug-Apps. Mit der zunehmenden Umwandlung von Fahrzeugen in eine Art vernetzte Fortbewegungsmittel ähneln sie zunehmend Smartphones auf Rädern und bergen daher neue Risiken für die Cybersicherheit. Das Herzstück dieses Wandels ist das softwaregesteuerte Fahrzeug (Software Defined Vehicle – SDV). Denn SDVs setzen bei der Planung und Realisierung…

News | Infrastruktur | IT-Security | Ausgabe 5-6-2024 | Security Spezial 5-6-2024

Widerstandsfähigkeit durch umfassendes Management der Cyberrisiken – Wenn Cyberangriffe die Demokratie bedrohen

News | Effizienz | IT-Security | Ausgabe 1-2-2024 | Security Spezial 1-2-2024

Die beste Technologie zur Verwaltung der Netzwerkinfrastruktur – Cyberrisiken effizient eindämmen

Unternehmen jeder Größe sehen sich einer wachsenden IT-Bedrohungslandschaft gegenüber. Gleichzeitig steigen die Anforderungen an die Leistungsfähigkeit der Netzwerkinfrastruktur. Bei vielen Unternehmen steht zudem die Migration in die Cloud an. Welche Herausforderungen kommen daher auf Unternehmen zu und wie kann man Effizienz mit Sicherheit verbinden? Darüber haben wir mit Professor Avishai Wool, Mitgründer und CTO von AlgoSec, gesprochen.

News | Business | IT-Security | Ausgabe 11-12-2023 | Security Spezial 11-12-2023

Cyberrisiken kontrollieren – Wie Business und Cybersecurity besser zusammenarbeiten

In Zeiten einer zunehmenden Abhängigkeit von Technologien und dem rasanten Voranschreiten der digitalen Vernetzung müssen Unternehmen über alle Branchen hinweg die Sicherheit ihrer Systeme und Daten an oberste Stelle setzen. Dabei geht es jedoch längst nicht mehr um die reine Abwehr von Bedrohungen wie Ransomware oder Hackerangriffe. Vielmehr spielt die Cybersicherheit mittlerweile eine grundlegende Rolle, wenn es darum geht, Unternehmen zu Wachstum, Erfolg und einem starken Wettbewerbsvorteil zu verhelfen. Voraussetzung hierfür ist eine enge Zusammenarbeit von IT-Teams und Business-Verantwortlichen sowie Metriken, die die positiven Auswirkungen von Sicherheitsmaßnahmen auf die Geschäftsergebnisse sichtbar machen.