Die Angriffe auf die EDV politischer Organisationen nehmen zu. Rechner von Privatanwendern und Firmen könnten als Kollateralschaden infiziert werden. Sicherheitskopien halten die Handlungsfähigkeit nach Cyberangriffen aufrecht.

- Am 3. November wählen die USA ihren neuen Präsidenten. Welche Rolle Cyberangriffe dabei spielen, ist spätestens seit 2016 klar, als Daten von Rechnern der Partei der „Demokraten“ abgeflossen sind. 2018 klagte die US-Justiz zwölf Russen an, für die Tat verantwortlich zu sein. Da war Hillary Clintons Kampagne längst gescheitert und der Kontrahent Donald Trump bereits zwei Jahre im Amt.Hacker greifen auch in den aktuellen Wahlkampf ein, indem sie Bürger, Parteien, Behörden oder Wahlkampfteams ins Visier nehmen, warnen US-Behörden. Da der Wahlkampf aufgrund der Corona-Krise verstärkt auf digitalen Kanälen stattfindet, haben ausländische Gruppierungen digitale Inhalte erzeugt, um die Systeme von Akteuren zu infizieren und die Wahl zu beeinflussen.

Mit hoher Wahrscheinlichkeit werden die infizierten Inhalte weltweit verteilt und angeklickt, da das Interesse an der Präsidentschaftswahl groß ist, auch in Deutschland. Rechner von Privatanwendern und Firmen könnten in diesem digitalen Konflikt hierzulande als Kollateralschaden ebenfalls Schaden nehmen. Die US-Wahl dient als Lehrstück über die Cyberrisiken im Wahlkampf und lässt erahnen, dass kommendes Jahr vor der Bundestagswahl ähnliche Taktiken eingesetzt werden.

Dies wäre kein Präzedenzfall, denn bereits 2015 wurde ein Hackerangriff auf die Bundesregierung in Deutschland durchgeführt. Auch das Abgeordnetenbüro von Bundeskanzlerin Angela Merkel war betroffen. Insgesamt erbeuteten die Cyberkriminellen mehr als 16 Gigabyte Daten, darunter viele E-Mails von Abgeordneten.

Politische Akteure ausspähen und erpressen

Professionelle Cyberkriminelle beherrschen ein breites Repertoire von Angriffstechniken, mit denen sie Daten stehlen können. Eine davon ist aktuell sehr populär: Ransomware. Mit diesem Schadcode verschlüsseln Angreifer die Daten ihrer Opfer und erpressen Lösegeld für die Freigabe der Informationen. Hat ein politischer Akteur keinen Zugriff mehr auf seine Daten, kommen politische Kampagnen weitgehend zum Erliegen. Datengetriebene Wahlkampfaktivitäten wie Big-Data-Analysen, Microtargeting und maßgeschneiderte Botschaften an die Wähler über Social Media funktionieren nicht mehr. Parteien etwa können dadurch gegenüber ihren Kontrahenten stark ins Hintertreffen geraten, während sich die öffentliche Wahrnehmung zugunsten der Kontrahenten verschiebt. Richtig prekär wird die Situation, wenn Sicherungskopien fehlen und Informationen für immer verloren sind.Feindliche Inhalte lassen sich aufgrund des hohen globalen Interesses am Thema leicht in den Strom der vielen Anhänge, Videos, Memes und anderen digitalen Dateien einschleusen und weltweit verteilen. Es ist daher wahrscheinlich, dass auch Anwender in Deutschland auf das Angebot klicken und dadurch Rechner in Firmen und zuhause infizieren. Daher sollte jede Organisation, ob Partei, NGO oder klassisches Unternehmen, ihre wichtigen Daten vor Verlust sichern, um sie im Ernstfall bei einer erfolgreichen Attacke zuverlässig wiederherstellen zu können und so den Kollateralschaden möglichst gering zu halten.

Folgende vier Best Practices helfen, den Prozess auf die richtigen Beine zu stellen und Cyberangriffen den Wind aus den Segeln zu nehmen.

1. Welche Daten müssen bis wann wiederhergestellt werden?

Organisationen und Unternehmen sollten im Vorfeld festlegen, welche Daten welche Priorität besitzen. Kritische Informationen sind dabei vordringlich zu behandeln. Kenngröße für die Priorisierung sind das Recovery Time Objective (RTO) und das Recovery Point Objective (RPO). Das RTO legt fest, wie viel Zeit maximal vergehen darf, bis auf alle Daten einer Anwendung wieder zugegriffen werden kann. Das RPO gibt Auskunft über die Menge an Daten, deren Verlust gerade noch zu verschmerzen ist, sprich: Wie viel Zeit zwischen der letzten Duplizierung und dem Angriff liegen darf

2. Umschwenken auf ein Ersatzsystem

Sollten Informationen nicht mehr abrufbar und Anwendungen lahmgelegt sein, muss die betroffene Organisation dafür sorgen, dass die Mitarbeiter beispielsweise auf ein anderes System umgeleitet werden – und das automatisch. So können sie nahtlos weiterarbeiten; im Idealfall ist von dem Einschnitt nichts zu merken. Dieser Prozess wird als Failover bezeichnet. Ist die ausgefallene Anwendung wieder einsatzbereit, schaltet der Service in die Ausgangssituation zurück. Dabei wird das primäre System auch um die Workloads aktualisiert, die in der Zeit des Ausfalls im sekundären System angefallen sind.3. Daten entkoppeln

Um zu verhindern, dass bei Angriffen mehrere Sicherheitskopien mit verschlüsselten Daten entstehen, sollten die Backup-Informationen entkoppelt werden. Es gilt also, die Replizierung von Daten logisch zu konfigurieren. Nach einer erfolgreichen Erstellung eines Backups wird das Backup logisch zum nächsten Standort repliziert, aber nur das Backup. Wird das primäre Backupsystem angegriffen und verschlüsselt, sind die Daten, die auf dem zweiten oder dritten Standort liegen, nicht betroffen und stehen weiter für einen Restore zur Verfügung.4. Testläufe durchführen

Last but not least ist zu überprüfen, ob die eingerichteten Wiederherstellungsprozesse auch funktionieren und wie schnell. Die dafür notwendigen Tests laufen automatisiert im Hintergrund ab, ohne dass die Arbeit der Parteimitglieder beeinträchtigt wird. Mit entsprechenden Lösungen haben Parteien die Möglichkeit, den gesamten Prozess per Drag & Drop einzurichten. Ein integriertes Dashboard stellt Echtzeit-Analysen bereit. So sind Informationen abrufbar, ob die zeitlichen Zielvorgaben eingehalten werden. Mit wenigen Mausklicks liefert die Lösung belastbare Informationen zur Dauer eines Failovers oder Failbacks. IT-Verantwortliche von politischen Organisationen können sich durch die Simulation ein Bild vom Ernstfall machen, das auf realistischen Bedingungen basiert.

Eric Waltert, Vice President DACH bei Veritas Technologies, fasst zusammen: „Cyberattacken können jede Organisation und jeden Anwender treffen, manchmal als Kollateralschaden. Politische Organisationen mit einem Wahlkampfbudget von jeweils mehr als 20 Millionen Euro fallen genau in das Beuteschema zielgerichteter Hacker und ihrer Ransomware. Allerdings gibt es Lösungen, die Abhilfe schaffen. Analog zu Unternehmen sind Parteien gut beraten, Software zur Sicherung ihrer Daten einzusetzen, um unmittelbar nach dem Angriff verlorene oder korrumpierte Dokumente aus den Backups zu rekonstruieren. Denn analog zu Unternehmen sind für politische Akteure datenbasierte Entscheidungen kein Nice-to-have, sondern ein Must-have geworden. Das bedeutet auch, Daten als strategische Ressource zu verstehen und auf angemessenem Niveau zu sichern.“

Weitere Informationen zu Datenmanagement und -sicherung unter www.veritas.com/de.

Artikel zu „Datensicherung“

NEWS | BUSINESS PROCESS MANAGEMENT | INFRASTRUKTUR | IT-SECURITY

RPO, RTO und Backup verstehen – Kennzahlen und Kriterien von Datensicherung

Da Unternehmen vermehrt auf geschäftskritische IT-Dienste angewiesen sind, sind Infrastruktur und Anwendungen nach Meinung von Rubrik zu wichtigen strategischen Imperativen geworden. Der junge Anbieter von Cloud Data Management fordert mehr Aufklärung. »Ausfallzeiten und Datenverluste können enorme geschäftliche und finanzielle Auswirkungen haben, die mit einer effektiven Datensicherungsstrategie zwingend minimiert werden müssen«, erklärt Roland Stritt, Director…

NEWS | EFFIZIENZ | INFRASTRUKTUR | IT-SECURITY | ONLINE-ARTIKEL | RECHENZENTRUM | SERVICES | STRATEGIEN

D2D2T hat ausgedient: Flash-to-Flash-to-Cloud ist das neue Datensicherungsmodell

Auch wenn in den Köpfen vieler IT-Verantwortlicher aktuell noch Disk und Tape die dominierenden Medien rund um die Datensicherung – also unter anderem Backup – sind, so erwartet Pure Storage für die Zukunft hier einen Wandel hin zu neuen Speichermedien und Modellen. Konkret bedeutet dies: Flash und Cloud. »In den letzten zehn Jahren gab…

NEWS | INFRASTRUKTUR | AUSGABE 11-12-2018

Eigenverantwortung bei der Datensicherung – Das Backup wird demokratisch

Backups sollten von den Mitarbeitern erstellt werden, die täglich mit den Daten arbeiten.

NEWS | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | IT-SECURITY | ONLINE-ARTIKEL | RECHENZENTRUM | TIPPS

Weiterentwicklung der Datensicherungsstrategie mittels APIs – »API first« beim Data Management

Die Art und Weise, wie Daten gespeichert, verwaltet und wiederhergestellt werden, zu ändern, ist ein Muss, um in der heutigen vernetzten Welt Geschäfte und Prozesse voranzutreiben. Auf herkömmliche Weise war bei klassischen Lösungen für Data Management die Verwaltung von Daten über GUI-Schnittstellen und in einigen Fällen über nicht sehr gut dokumentierte Kommandozeilen-Tools möglich. Da hier…

NEWS | TRENDS SECURITY | CLOUD COMPUTING | TRENDS CLOUD COMPUTING | DIGITALISIERUNG | TRENDS GESCHÄFTSPROZESSE | TRENDS SERVICES | GESCHÄFTSPROZESSE | TRENDS 2017 | INFOGRAFIKEN | IT-SECURITY | OUTSOURCING | RECHENZENTRUM | SERVICES

Unternehmen sehen Verantwortung für Datensicherung, Datenschutz und Compliance allein bei Cloud Service Providern

Cloud first dominiert die IT-Strategien: Organisationen investieren ein Fünftel ihres IT-Budgets der nächsten zwei Jahre in die Cloud. Die Mehrheit der befragten Unternehmen verfolgt eine Cloud-First-Strategie, wenn sie neue Anwendungen aufsetzen oder Workloads bearbeiten wollen. Nur ein Prozent der Firmen wird die Cloud in den kommenden zwei Jahren nicht einsetzen. In Deutschland sehen sogar…

NEWS | BUSINESS | IT-SECURITY | AUSGABE 1-2-2017

EU-Datenschutz-Grundverordnung – Fünf-Punkte-Plan für die Datensicherung

Mit der neuen EU-Datenschutz-Grundverordnung drohen ab 2018 empfindliche Geldstrafen, aber mit den folgenden Empfehlungen sehen Organisationen dem nächsten Jahr gelassen entgegen.

NEWS | PRODUKTMELDUNG

Schlankere Datensicherung in der Cloud

Druva Phoenix kombiniert Backup, Archivierung und Disaster Recovery Die Druva Deutschland GmbH baut ihre strategische Präsenz und Investitionstätigkeit in der DACH-Region mit einem Cloud-basierten Lösungsportfolio weiter aus. Mit einer All-in-One-Datenschutzlösung für Backup, Disaster Recovery und Langzeitarchivierung verschlankt Druva den Administrationsaufwand und speichert die Daten aller IT-Assets im Unternehmen — von klassischen Servern bis zu mobilen…

LÖSUNGEN | AUSGABE 3-4-2016

Datensicherungslösungen für Backup und Desaster Recovery

Geschäftliche Dokumente müssen revisionssicher und rechtskonform aufbewahrt werden.

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | ONLINE-ARTIKEL | TIPPS

Kosten für Datensicherung und Anwendungsentwicklung spürbar senken

Servervirtualisierung und Netzwerkvirtualisierung sind zwei bekannte und vielfach bewährte Technologien. In den Anfangszeiten schien die praktische Umsetzung noch abwegig, aber nachdem man die Vorteile erkannte, sind sie alltäglich geworden in den IT-Abteilungen. Jetzt ist die Datenvirtualisierung, genauer, die Virtualisierung von Datenkopien an der Reihe. Actifio sieht in diesem Ansatz großes Potenzial zur Kostensenkung bei der…

NEWS | CLOUD COMPUTING | IT-SECURITY | ONLINE-ARTIKEL | SERVICES

Datensicherungs-Tipps: Drei Wege für ein intelligenteres Datenbackup

Die Anforderungen an die Datensicherung steigen von Jahr zu Jahr. Laut IDC wächst die gespeicherte Datenmenge bis zum Jahr 2020 auf 44 Zettabyte an [1]. Der World Backup Day war ein guter Anlass, um sich mit dem Thema Backup zu beschäftigen. Denn ein intelligentes Datenbackup sorgt nicht nur dafür, dass Daten jederzeit verfügbar bleiben und…

NEWS | INFOGRAFIKEN | IT-SECURITY | TIPPS

World Backup Day 2015 – Infos zum Thema Datensicherung

Damit die guten Vorsätze im Rahmen des weltweiten Tages der Datensicherung sowohl von Privatanwendern, als auch von kleinen Unternehmen, wie Arztpraxen und Handwerksbetrieben direkt umgesetzt werden können, gibt es hier einige Tipps rund um die Datensicherung und Wiederherstellung. Wolfgang Rudloff, Produktmanager von NovaStor mit über 20 Jahren Erfahrung im Bereich Backup und Restore weiß aus…

NEWS | TRENDS SECURITY | IT-SECURITY | TIPPS

Sechs Tipps gegen Anfängerfehler bei der Datensicherung

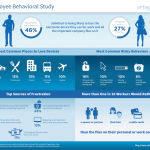

TeamViewer, Spezialist für Software für die Fernwartung und Online Meetings, zieht Lehren aus seiner kürzlich erschienenen airbackup-Verhaltensstudie: In einem neuen Blogpost (https://blog.teamviewer.com/data-loss-airbackup/) geben die Experten sechs Tipps, wie Firmen das heiße Eisen Datenverlust aus dem Feuer ziehen oder von vorneherein vermeiden können. Die vor einigen Wochen erschienene airbackup-Studie zeigte Zusammenhänge zwischen dem Geschlecht von Mitarbeitern…

NEWS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | TRENDS SERVICES | INFRASTRUKTUR | SERVICES | STRATEGIEN

Mittelstand nimmt bei der Datensicherung Risiken in Kauf

Beim Thema Datensicherung besteht bei mittelständischen Unternehmen eine hohe Risikobereitschaft. Zu diesem Ergebnis kommt eine Umfrage unter IT-Managern und Geschäftsführern im deutschen Mittelstand. Die von der Initiative »Cloud Services Made in Germany« im Auftrag von NetApp Deutschland durchgeführte Erhebung zeigt eine extrem hohe Abhängigkeit der Unternehmen von ihren operativen Daten. So sagen 95 Prozent der…

NEWS | IT-SECURITY | TIPPS

Unveränderbare Backups – Effektive Strategie gegen immer raffiniertere Ransomware

Allein die Erwähnung von Ransomware reicht aus, um dem erfahrensten IT-Profi Schauer über den Rücken zu jagen. Ransomware-Angriffe nehmen in einem noch nie dagewesenen Ausmaß zu, ebenso wie der Grad ihrer Ausgereiftheit. Dazu gehören der Einsatz von Methoden zum Diebstahl von Zugangsdaten und mehrstufige Angriffe, die von einem einzigen anfänglichen Exploit an zu weitreichenden Störungen…

NEWS | CLOUD COMPUTING | LÖSUNGEN

Microsoft Teams professionell nutzen – Megatech setzt auf AvePoint Cloud Governance

Cloud Computing ist weiterhin auf Wachstumskurs – laut Bitkom setzen mittlerweile drei von vier Unternehmen auf Rechenleistung aus der Cloud. Die Gründe dafür sind eindeutig: Cloud-Anwendungen wie Microsoft Office 365 sind kosteneffizient, bieten eine hohe Flexibilität und Skalierbarkeit, sie erhöhen die Produktivität und stellen die Basis für zukunftsfähige Geschäftsmodelle dar. Doch mit der Nutzung der…

NEWS | TRENDS SECURITY | CLOUD COMPUTING | TRENDS CLOUD COMPUTING | IT-SECURITY

Sicherheitslücken in der Public Cloud

Mehr als die Hälfte der Unternehmen in Deutschland hat in den letzten zwölf Monaten Verdachts- oder Vorfälle der Datensicherheit in der Public Cloud registriert. Laut KPMG Cloud-Monitor 2020 ist der Anteil der Unternehmen mit bestätigten Vorfällen von 2018 auf 2019 um vier Prozent gesunken, allerdings haben im gleichen Zug mehr Public Cloud-Nutzer Verdachtsfälle geäußert. 2019…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

IT-Sicherheit: Das tun deutsche Unternehmen für ihre IT-Sicherheit

»Die Corona-Pandemie und die vermehrte Arbeit im Home Office stellt auch die IT-Infrastruktur von Unternehmen vor große Herausforderungen«, konstatiert das Statistische Bundesamt und wirft einen statistischen Blick auf das Thema IT-Sicherheit in Deutschland. Demnach beschäftigt jedes fünfte Unternehmen eigene IT-Fachkräfte, IT-sicherheitsrelevante Tätigkeiten werden in jedem zweiten Unternehmen von externen Anbietern übernommen und 20 Prozent der…

NEWS | CLOUD COMPUTING | IT-SECURITY | RECHENZENTRUM

Ist es an der Zeit, das Disaster-Recovery-Rechenzentrum abzuschalten?

Warum die Cloud als Option für Disaster Recovery immer wichtiger wird und wie sich Unternehmen das Backup-Rechenzentrum sparen können. Jede Zeit setzt ihre Standards. Im letzten Jahrzehnt hat sich die Nutzung eines kompletten Backup-Rechenzentrums zum Standard entwickelt. Um die IT ihres Unternehmens jederzeit aufrecht erhalten zu können, duplizieren fortschrittliche Organisationen ihr Rechenzentrum an einem zweiten…

NEWS | TRENDS 2020 | CLOUD COMPUTING | TRENDS CLOUD COMPUTING

IT-Entscheidungsträger greifen für Data Warehouses und Datenbanken zur Cloud

Analysedaten in die Cloud verschieben: Das sehen 43 Prozent der Umfrageteilnehmer einer globalen Studie als einflussreichsten Cloud-Trend. In Deutschland gehen 37 Prozent der Befragten mit dieser Einschätzung mit. Die MariaDB Corporation befragte in einer globalen Studie deutsche und internationale IT-Führungskräfte zu allgemeinen Cloud- und Datenbanktrends und zu den Auswirkungen von Covid-19 auf IT-Entscheidungen. In Deutschland…

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | EFFIZIENZ | FAVORITEN DER REDAKTION | STRATEGIEN

IT-Automation: Wenn Kräfte für die Digitalisierung frei werden

Betrieb und Management heterogener Systemlandschaften binden in Unternehmen mit gewachsenen IT-Strukturen wertvolle Ressourcen, die dringend für die Digitalisierung benötigt werden. Die Lösung: Automatisierung des IT-Betriebes und Mut, Prozesse zu verändern. IT-Abteilungen sehen sich mit hohen Erwartungshaltungen konfrontiert: Für die Digitalisierung in den Unternehmen sind sie unverzichtbar, nicht nur für die Umsetzung, sondern im besten…