Illustration: Absmeier, Gtuignatiov

In der industriellen Automatisierung setzt sich die Ethernet-Kommunikation immer mehr durch. Die Entscheidung, welches Industrieprotokoll für welche Architekturebene am besten geeignet ist, liegt jedoch immer noch beim Nutzer.

Eine der wichtigsten Voraussetzungen für eine erfolgreiche industrielle Automatisierung ist eine hohe Konnektivität von der niedrigsten bis zur höchsten Architekturebene. Die einfachsten Feldverbindungen sind fest verdrahtete E/A-Punkte. Diese wurden im Laufe der Jahre durch industrielle Feldbusse ergänzt beziehungsweise nach und nach ersetzt. Für die Kommunikation zwischen den Geräten auf den höheren Architekturebenen sind andere Netzwerke und Protokolle besser geeignet.

Ein bedeutender Fortschritt, der in den letzten zehn Jahren erzielt werden konnte, ist die zunehmende Verwendung von Ethernet-Verbindungen für die industrielle Konnektivität. Doch auch wenn sich das Ethernet gegenüber vielen anderen Kommunikationsoptionen immer mehr durchsetzt, müssen Nutzer immer noch entscheiden, welche industriellen Ethernet-Protokolle in ihrem konkreten Anwendungsfall am besten geeignet sind.

Je nachdem, in welcher Anwendung und wo genau innerhalb des Automatisierungssystems ein Protokoll zum Einsatz kommen soll, wird sich der Nutzer für das eine oder das andere Protokoll entscheiden. Einige industrielle Ethernet-Protokolle sind ziemlich ausgereift und eignen sich für alle Architekturebenen. Allerdings enthalten viele auch noch Technologien, die mittlerweile veraltet sind. Andere Protokolle wurden für bestimmte Anwendungen wie z. B. für Hochgeschwindigkeitsbewegungen optimiert. Auf den oberen Architekturebenen, d.h. der Netzwerkebene oberhalb der Betriebs- und der Steuerungsebene, gelten für die Auswahl des passenden Protokolls ganz andere Vorgaben als auf der Ebene der Feldgeräte und E/A-Punkte.

Auf der Produktionsebene interagieren viele verschiedene Systeme miteinander. Dies macht ein sicheres Netzwerkprotokoll mit zahlreichen kontextbezogenen Links erforderlich, da nur so sicherzustellen ist, dass aus den Rohdaten tatsächlich wertvolle Informationen gewonnen werden können. In diesem Artikel wird erörtert, warum das Netzwerkprotokoll OPC UA für diese Aufgaben besonders geeignet ist. Das Protokoll wurde speziell für die umfassenden Aufgaben im Industriebereich ausgelegt.

Aufbau eines Betriebsnetzwerks

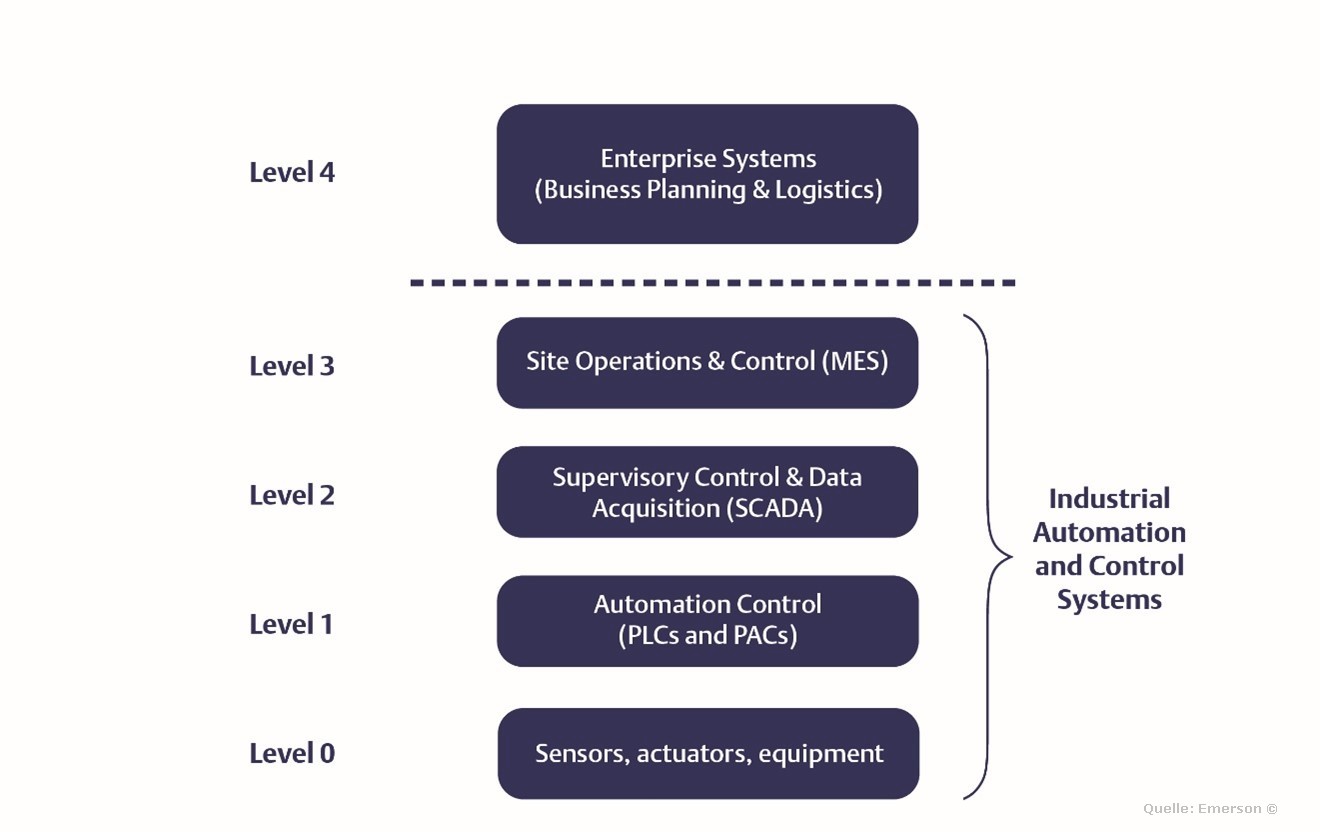

Industrielle Automatisierungssysteme bestehen aus zahlreichen Geräten und Komponenten, die alle miteinander verbunden beziehungsweise vernetzt sind. Feldgeräte wie Sensoren, Aktuatoren und intelligente Elemente sind dabei mit Steuerungseinheiten verbunden. Diese speicherprogrammierbaren Steuerungen (SPS) und programmierbaren Automationssteuerungen (PAC) überwachen und steuern die Feldgeräte, kommunizieren miteinander, sind mit Mensch-Maschine-Schnittstellen (HMIs) sowie SCADA-Systemen zur Überwachung und Steuerung verschiedener Prozesse vernetzt und unterstützen verschiedene Aufgaben wie die Archivierung, Auswertung und weitere Verarbeitung von Daten (Abbildung 1).

Abbildung 1: Industrielle Automatisierungs- und Steuerungssysteme bestehen aus unterschiedlichen Ebenen, in denen zahlreiche Geräte zu einem Netzwerk verbunden sind.

In der Industrie verfügen Netzwerkhierarchien über viele verschiedene Merkmale. Nicht immer können letztere dabei genau definiert werden, da es auf einigen Ebenen zu einer Virtualisierung der IT-Ressourcen oder zu einer Zusammenlegung verschiedener Netzwerke kommen kann. Hier ist ein kurzer Überblick über die wichtigsten Ebenen, die innerhalb eines Industrieunternehmens miteinander zu vernetzen sind:

– Ebene 4: Fabrik- und Produktionsplanung & Logistik

– Ebene 3: MES-System zur Produktionsüberwachung

– Ebene 2: HMI und SCADA zur übergeordneten Steuerung und Vernetzung

– Ebene 1: prozessnah positionierte SPS- und PAC-Systeme

– Ebene 0: Feldsensoren, Geräte und Netzwerke

Über fest verdrahtete E/A-Punkte, Feldbussysteme und industrielles Ethernet sind alle Steuerungseinheiten mit den Feldgeräten und anderen Komponenten auf den Ebenen 0 und 1 vernetzt. Alle Verbindungen erfolgen prozessnah und bestehen in der Regel nur aus kleinen Datenpaketen. Denn die Daten müssen schnell übertragen werden, da die Geräte auf Feldebene in Echtzeit gesteuert werden müssen.

Für die industrielle Kommunikation auf den verschiedenen Ebenen gelten unterschiedliche Anforderungen. Die industriellen Netzwerke auf Ebene 1 und darüber werden manchmal zusammenfassend als Netzwerke auf Anlagenebene bezeichnet. Im Gegensatz zu den Netzwerken auf den unteren Architekturebenen sind die Steuerungsprozesse in den Netzwerken auf Anlagenebene weniger zeitkritisch.

Im Vergleich zu den eher dezidierten Netzwerken auf den unteren Architekturebenen verbinden Netzwerke auf Anlagenebene sehr unterschiedliche Systeme miteinander. Dadurch steht die moderne industrielle Kommunikation auf Anlagenebene vor ganz neuen Herausforderungen. Sie sollte sich durch folgende Merkmale auszeichnen:

– Sicher: Es werden integrierte Sicherheitsfunktionen bereitgestellt.

– Kontextbezogen und objektorientiert: Die übermittelten Daten werden definiert und organisiert.

– Plattformunabhängig: In verteilten Anwendungen wird eine nahtlose Kommunikation ermöglicht.

Wie bereits erwähnt, gehört dem Ethernet die Zukunft. Dies gilt sowohl für die Informationstechnologie auf Unternehmens- und Produktionsebene (IT) als auch für die Operativen Technologien auf der unteren Produktions- beziehungsweise Anlagen und Maschinenebene (OT). Aus physikalischer Sicht kann die Datenübertragung im Ethernet über Kupferdrähte, Glasfaserkabel und sogar über drahtlose Technologien erfolgen. Je nachdem, ob das Ethernet in IT- oder OT-Umgebungen genutzt wird, kommen jedoch verschiedene Ethernet-Kommunikationsprotokolle zum Einsatz.

Protokolle

Die Anpassung des für die höheren Unternehmensebenen entwickelten IT-Ethernets an die auf die Automatisierung von Maschinen und Anlagen ausgerichtete OT-Anwendungen ist nicht einfach. Wenn gute Protokolle wie ProfiNET, Ethernet/IP und andere zur Verfügung stehen, kann das Ethernet jedoch auch für OT-Netzwerke auf der Feldebene an Bedeutung interessant sein.

Bedingt durch das dahinter stehende OT-Konzept sind Netzwerkprotokolle, die auf der Feldebene zum Einsatz kommen, in der Regel anwendungsspezifisch. Durch diese Spezialisierung und Konzentrierung auf die Maschinen- und Anlagenebene sind sie für einen Einsatz auf höheren Architekturebenen weniger geeignet. Hier werden flexiblere und leistungsfähigere Protokolle benötigt, die eine Interaktion mit vielen verschiedenen Systemtypen ermöglichen. Daher kommen vermehrt offene Lösungen zum Einsatz, die über bestimmte, für internetfähige Geschäftsverbindungen erforderliche Sicherheitsvorkehrungen verfügen müssen.

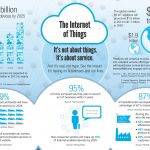

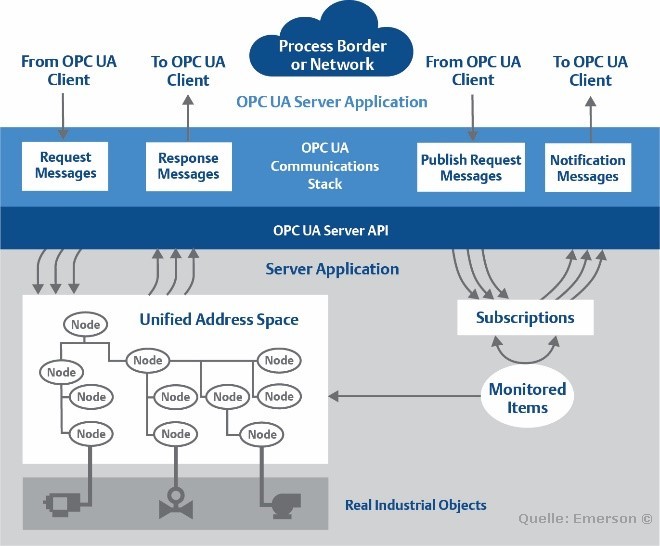

Im Laufe der Jahre hat das Industriekonsortium OPC Foundation einige Standards erarbeitet und weiterentwickelt, die eine sichere und zuverlässige Interoperabilität verschiedener Betriebs- und Automatisierungssysteme sicherstellen sollen. Der neueste Standard, der 2008 erstmals veröffentlicht wurde, ist OPC Unified Architecture (OPC-UA). Dieser steht für eine plattformunabhängige, serviceorientierte Kommunikationsstruktur (Abbildung 2).

Abbildung 2: Das industrielle Kommunikationsprotokoll OPC UA basiert auf einer plattformunabhängigen Architektur. Dies führt zu einer sicheren und kontextbezogenen Erfassung und Verarbeitung der Daten.

Auf der Ebene 1 und darüber wird durch das Kommunikationsprotokoll OPC UA genau festgelegt, welche Maßstäbe in Bezug auf die Sicherheit sowie die kontextbezogene und objektorientierte Erfassung und Verarbeitung von Daten gelten. Dadurch ist der Standard für die meisten industriellen Anwendungen interessant. Dank des umfassenden, modularen und skalierbaren Ansatzes von OPC UA können die Nutzer selbst ein »System von Systemen« erstellen. Das heißt, sie können zahlreiche Subsysteme beliebiger Größe zu einem integrierten industriellen Gesamtautomatisierungssystem zusammenfügen, so dass alle Untereinheiten nahtlos miteinander interagieren können. Dabei werden sowohl Clients als auch Server als interagierende Partner definiert.

Sicherheit

Mit dem Ausbau der Kommunikationsfähigkeit digitaler Systeme über Ethernet und Internet gehen auch gewisse Sicherheitsrisiken einher. Im Allgemeinen gelten für die Informationstechnik und deren Sicherheit die drei CIA-Schutzziele Vertraulichkeit, Integrität und Verfügbarkeit (Confidentiality, Integrity und Availability). Herkömmliche Feldbusnetzwerke und klassische industrielle Ethernet-Protokolle konzentrierten sich üblicherweise auf die beiden Schutzziele Verfügbarkeit und Integrität. Das Ziel der Vertraulichkeit wurde kaum oder gar nicht berücksichtigt. Man könnte also sagen, dass die drei oben genannten Schutzziele eine genau umgekehrte Priorisierung erfahren haben und folglich nicht mehr von der CIA-Triade, sondern vielmehr der AIC-Triade gesprochen werden muss. Übergeordnete Netzwerke erfordern jedoch einen ausgewogeneren Ansatz, bei dem alle Schutzziele gleichermaßen berücksichtigt werden.

Um die Sicherheit zu erhöhen, können einige Protokolle um Funktionen wie VPN’s (Virtual Private Networks) oder TLS (Transport Layer Security) erweitert werden. Doch auch damit lassen sich nicht alle Risiken ausschließen. Wesentlich zielführender ist es, die Sicherheitselemente fest im Protokoll zu integrieren. In das Kommunikationsprotokoll OPC UA sind verschiedene Dienste integriert, durch die sich Sicherheitszertifikate verwalten und sichere Client/Server-Sitzungen auf Anwendungsebene aufbauen lassen. Als Beispiele seien hier nur VPN-Tunnel oder SSL-Verbindungen genannt.

Zudem bietet das Protokoll OPC UA native Sicherheitsmechanismen, damit auf der Client-Ebene verfügbare Server ermittelt, Zertifikate und Vertrauenslisten verwaltet und verteilt werden können und ein Austausch mit der Zertifizierungsstelle möglich ist. OPC UA ist somit ein modernes Ethernet-Protokoll, das für eine sichere industrielle Kommunikation auf allen Architekturebenen bestens geeignet ist.

Kontextbezogene und objektorientierte Erfassung und Verarbeitung von Daten

Klassische Industrieprotokolle konzentrierten sich vor allem auf die zuverlässige Übertragung von Rohdaten. Um die Rohdaten anschließend in nützliche Informationen umwandeln zu können, mussten alle eingehenden Datensignale erfasst und verarbeitet werden, bevor sie an die entsprechenden Schnittstellen weitergeleitet werden konnten. Unter anderem mussten die Daten also genau definiert und die erhaltenen Werte in technische Einheiten übertragen werden. Dies war ein sehr aufwendiges Verfahren, da das industrielle Kommunikationssystem sehr komplex ist. Nötig waren die genannten Operationen zum Beispiel zwischen E/A-Signal und Controller, zwischen Controller, HMI und SCADA, zwischen SCADA und MES oder zwischen SCADA oder Controller und Archiv.

Eine bessere Methode ist die kontextbezogene Erfassung und -verarbeitung der Daten. Das Prinzip besteht darin, dass die Daten über eine inhärente Semantik verfügen. Dadurch können sie unabhängig voneinander sowohl von der SPS als auch von der HMI ausgewertet werden. Dies bedeutet wiederum, dass keine Informationen mehr verloren gehen können. Zudem stehen in diesem System allen Nutzern dieselben Ausgangsdaten zur Verfügung. Durch die umfassenden, im OPC UA vorgegebenen Analysefunktionen kann eine HMI-Konfiguration mühelos in eine SPS-Konfiguration umgewandelt werden. Dabei bleiben alle Skalierungen und Eigenschaften in jedem Standardformat erhalten. Das Protokoll OPC UA unterstützt auch die Bildung von Datenhierarchien. Geübte Anwender können also die Daten in komplexen Baumstrukturen anordnen, wie sie es von ihrem PC gewohnt sind.

Dank der kontextbezogenen Erfassung und -verarbeitung können alle Daten aus einem bestimmten Betriebsbereich oder mehreren Betriebsbereichen zentral auf einem OPC UA- Aggregationsserver abgelegt werden. Über verschiedene Funktionen wie die Visualisierung, die Analyse oder das Archiv stehen sie hier den verschiedenen Clients zur Verfügung. Dazu müssen diese nur zum jeweiligen Knoten gehen, denn alle Zusatzdaten sind hier in einem strukturierten Format hinterlegt. Etwaige Datenvariablen und besondere Eigenschaften sind so klar definiert, dass sie leicht in Beziehung zu den anderen Daten gesetzt werden können. Dadurch wird die Automatisierungshierarchie flacher und allen Entscheidungsträgern stehen unmittelbar sämtliche Daten zur Verfügung.

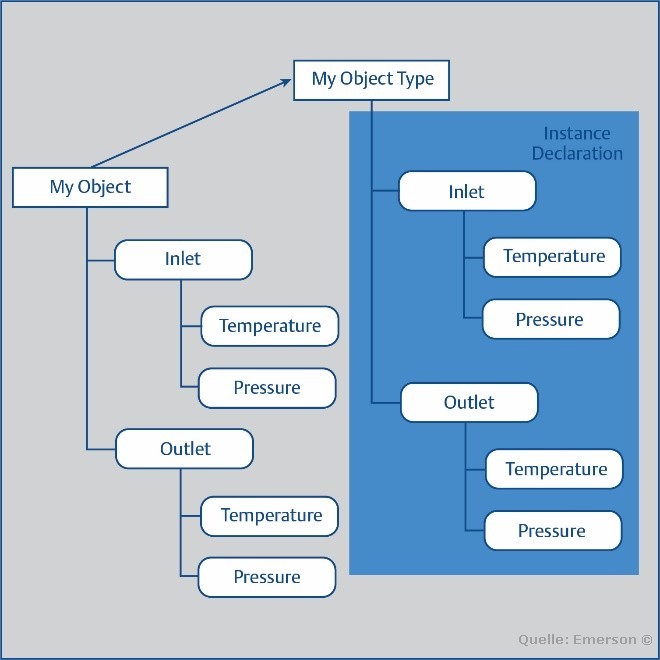

Die Objektorientierte Programmierung umfasst Methoden, mit deren Hilfe Informationsmodelle erstellt und vermittelt werden können. So könnten beispielsweise die in einer Pumpe herrschenden Ein- und Auslasstemperaturen sowie der dort gemessene Druck in einem solchen Modell dargestellt werden (Abbildung 3).

Abbildung 3: Beispiel für ein mit Hilfe der objektorientierten Programmierung erstelltes Modell: Durch die Anwendung von objektorientierten Techniken lassen sich viele Abläufe effizienter und einheitlicher gestalten, da Konstrukteure verschiedene Modelle erstellen, wiederverwenden und miteinander kombinieren können.

Dank der objektorientierten Programmierung können Best-Practice-Konfigurationen entwickelt und wiederverwendet werden. Ein weiterer Vorteil besteht darin, dass alle Objekte auch auf andere verweisen oder aus anderen zusammengesetzt werden können. Somit trägt die objektorientierte Programmierung dazu bei, viele Vorgänge effizienter zu gestalten und zu vereinheitlichen.

Doch ein OPC UA-Server ist viel mehr als eine einfache Datenbank. Darüber hinaus definiert er einige Dienste, die in sogenannten Service Sets organisiert werden. Dazu zählen das Discovery Service Set zum Auffinden OPC UA-fähiger Teilnehmer und Eigenschaften, das Subscription Service Set zur Erzeugung, Veränderung und Löschung von Mitteilungen, das Query Service Set zum Auswählen bestimmter Filterkriterien und das NodeManagement Service Set zum Hinzufügen, Ändern und Löschen von Knoten. Auf diese Weise können Nutzer Objektmodelle erstellen, die von jeder Client-Anwendung problemlos genutzt werden können.

Plattformunabhängigkeit

Das frühere Konzept Classic OPC unterlag bestimmten Beschränkungen. So unterstützte es nur die Microsoft-Technologie. Der neue Standard OPC UA wurde auch deshalb geschaffen, um diese Abhängigkeiten zu überwinden, den gestiegenen Sicherheitsanforderungen gerecht zu werden, eine Kommunikation über Firewalls hinweg zu ermöglichen und komplexe Datenstrukturen zu unterstützen. Dadurch können verteilte Anwendungen, die auf verschiedenen Plattformen laufen, nahtlos mit Systemen auf Ebene 2 kommunizieren. Als Beispiele seien hier die Echtzeitbetriebssysteme VxWorks oder QNX genannt, die auf Ebene 1 häufig zur deterministischen Leistung der Hochgeschwindigkeits-SPS/PACs beitragen.

TSN als nächster Schritt

Time sensitive Networking (TSN) ist eine Entwicklung, die das Standard-Ethernet im Bereich Quality of Service (QoS) ergänzt, also eine Priorisierung des Datenverkehrs fördert. So soll es möglich sein, bestimmte Datenbandbreiten für Datenverkehr mit hoher Priorität zu reservieren und den Datentransfer zu synchronisieren. TSN zielt also darauf ab, den Determinismus und die Sicherheit von Ethernet-basierten Netzwerken zu verbessern und genügend Bandbreite zu reservieren, um der steigenden Datenverfügbarkeit in anspruchsvollen industriellen Anwendungen gerecht zu werden. Zudem sollen verschiedene Standard- und Echtzeitprotokolle in einem einzigen Netzwerk zusammengeführt werden. Die Kombination von OPC-UA und TSN trägt ohne Zweifel zu einer Weiterentwicklung der industriellen Automatisierung bei, da ein Unternehmen so in den Genuss der Vorteile beider Systeme kommt: die kontextbezogene Erfassung und Verarbeitung von Daten, eine verbesserte Sicherheit und eine garantierte Bandbreite.

OPC-UA als Standard für die Industrie

Obwohl das physikalische Ethernet heute weit verbreitet ist, haben Systementwickler und Konstrukteure in der industriellen Automatisierung immer noch die Qual der Wahl, wenn es darum geht, sich für ein bestimmtes Kommunikationsprotokoll zu entscheiden. Welches Protokoll in Frage kommt, hängt auch davon ab, welches physikalische Netzwerk bereits besteht und ob das Protokoll mit den vorhandenen Geräten in der Produktion kompatibel ist. In jedem Fall muss durch die Architektur sichergestellt sein, dass die Kommunikation über die Netzwerke auf Anlagenebene sicher, kontextbezogen und objektorientiert ist.

Und genau dies wird durch das Protokoll OPC UA gewährleistet. Das Sicherheitskonzept des Protokolls folgt bewährten, für die IT-Branche geltenden Vorgaben. Die kontextbasierte Erfassung und Verarbeitung von Daten garantiert die Übertragung der OT-Rohdaten sowie weiterer Zusatzinformationen zu verschiedenen übergeordneten IT/OT-Systemen. Durch die Objektorientierung sind die gewünschte Einheitlichkeit und Effizienz sowie die Kompatibilität mit den neuesten Programmiersprachen gegeben. Alle diese Vorteile machen das OPC UA in der industriellen Automatisierung zum Kommunikationsprotokoll der Wahl.

Vibhoosh Gupta

Vibhoosh Gupta ist verantwortlich für Emersons Geschäftsbereich Maschinenautomationslösungen. Zu seinen Aufgaben gehören die Erarbeitung und Weiterentwicklung von Steuerungssystemen, Bedienerschnittstellen, Industrie-PCs und industrielle IOT-Software- und Hardwareprodukte für die Industrieautomation.

Vibhoosh Gupta ist verantwortlich für Emersons Geschäftsbereich Maschinenautomationslösungen. Zu seinen Aufgaben gehören die Erarbeitung und Weiterentwicklung von Steuerungssystemen, Bedienerschnittstellen, Industrie-PCs und industrielle IOT-Software- und Hardwareprodukte für die Industrieautomation.

Allgemeine Informationen finden Sie auch unter www.emerson.com/Industrial-Automation-Controls

156 Artikel zu „Industrie 4.0 Protokoll“

NEWS | INDUSTRIE 4.0 | INTERNET DER DINGE

Sicherheit bis in den letzten Winkel des industriellen IoT

Moderne Sicherheitslösungen nutzen Analytik, um auch industrielle Anlagen innerhalb des industriellen IoTs überwachen zu können. IoT-Lösungen haben in den letzten Jahren nicht nur unser Zuhause erobert, auch in der Industrie kommen die smarten Geräte immer häufiger zum Einsatz. Das industrielle IoT (IIoT) bietet Unternehmen mannigfaltige Möglichkeiten und die Anwendungsfälle erstrecken sich über alle Branchen. Zu…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Industrielle Steuerungssysteme im Visier

Spezielle Angriffswerkzeuge, die öffentlich zugänglich sind und von Hackern verwendet werden, um industrielle Steuerungssysteme (Industrial Control Systems, ICS) ins Visier zu nehmen, vermehren sich weiter ungebremst. Hinter diesen ICS-spezifischen Werkzeugen stecken Hardware und Software, die entweder Schwächen im Steuerungssystem ausnutzen oder so mit den Maschinen interagieren können, dass diese von den Akteuren für Einbrüche…

NEWS | DIGITALISIERUNG | KOMMUNIKATION | AUSGABE 1-2-2020

Workspace 4.0 für den Mittelstand – So gelingt die sichere Kollaboration in der Cloud

Digitale Lösungen gehören mittlerweile selbst bei vielen Mittelständlern zum Alltag – ob in der Produktion oder in der Verwaltung. Dennoch tun sich längst nicht alle leicht damit, wenn es darum geht, vernetzte Strukturen für eine bessere Zusammenarbeit zu implementieren. Obwohl die Vorteile überwiegen, scheinen Sicherheitsbedenken und Aufwand weiterhin zu groß. Doch es gibt Licht am Ende des Tunnels.

NEWS | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

Cybersecurity im Kontext von Industrie 4.0: Herausforderungen und Lösungen der Cloud- und IoT-Sicherheit

In der vernetzten Industrie 4.0 wird Cloud-Sicherheit zum Rückgrat des Internets der Dinge. Cloud Computing und das Internet der Dinge sind zwei Technologien, die zu Industrie 4.0 gehören. Martin Schauf, Senior Manager Systems Engineering bei Palo Alto Networks, erörtert die Herausforderungen bei der Sicherung von Cloud und IoT, wenn es darum geht, die Umstellung auf…

NEWS | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | SERVICES | WHITEPAPER

Datenintegration als Grundlage für Industrie 4.0

So schaffen Sie eine integrierte Datenbasis für Ihr Industrie-4.0-Projekt. Viele Produktionsunternehmen sind dabei, Fertigungsprozesse und ganze Wertschöpfungsketten zu digitalisieren. Für alle gilt: Es braucht ein tragfähiges Konzept für die Sammlung, Speicherung und Auswertung der vielen Daten, die im Zuge der Digitalisierung von Fertigungsprozessen anfallen. Manche stehen noch am Anfang, andere sind schon mittendrin: Viele…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | INFRASTRUKTUR | INTERNET DER DINGE | ONLINE-ARTIKEL

Einfach intelligenter produzieren: Was eine Plattform für die Industrie 4.0 können muss

Megatrend »Plattformisierung in der Cloud« ergreift auch das industrielle Internet der Dinge (IIoT). Vom geschlossenen IT-Silo zum flexibel erweiterbaren IT-Fertighaus für die Smart Factory. Seit dem Jahrtausendwechsel erleben wir einen atemberaubenden Siegeszug: Im sogenannten Internet of Things (IoT) werden Dinge zu Daten, alles wird Algorithmus. Einer der Megatrends in dieser digitalen Revolution: die »Plattformisierung«…

NEWS | BUSINESS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | FAVORITEN DER REDAKTION | INDUSTRIE 4.0 | INFRASTRUKTUR | INFOGRAFIKEN | INTERNET DER DINGE | IT-SECURITY | KOMMUNIKATION | TIPPS

Gravierende Sicherheitsrisiken bei vernetzten Industrieanlagen

Schwachstellen in Funkfernsteuerungen haben schwerwiegende Auswirkungen auf die Sicherheit. Ein neuer Forschungsbericht deckt schwere Sicherheitslücken bei industriellen Maschinen auf. Anlagen wie Kräne, die mittels Funkfernsteuerungen bedient werden, sind vor potenziellen Angriffen wenig bis gar nicht geschützt. Damit stellen sie ein hohes Sicherheitsrisiko für Betreiber und ihre Mitarbeiter dar. Trend Micro veröffentlichte einen neuen Forschungsbericht,…

NEWS | INDUSTRIE 4.0 | IT-SECURITY | PRODUKTMELDUNG | WHITEPAPER

Brücke zwischen Unternehmens-IT und Industrie 4.0

NCP Enterprise Management Server verbindet Industrie 4.0-Komponenten und klassisches Remote Access VPN. Mit der neuen Version des NCP Enterprise Management Server verwalten Unternehmen alle Endpunkte mit einem einzigen Software-System. Unabhängig davon, ob es sich um das NCP IIoT Gateway und die dazugehörigen IIoT-Clients in einer Industrie 4.0 Umgebung handelt oder um das klassische VPN Gateway…

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | INDUSTRIE 4.0 | IT-SECURITY | STRATEGIEN | TIPPS

Schwachstellen »Meltdown« und »Spectre« und die Handlungsempfehlungen für Industrie 4.0

Die Sicherheitslücken »Meltdown« und »Spectre« gefährden flächendeckend die Zukunft der Industrie 4.0. Unternehmen benötigen eine umfassende Defense-In-Depth-Strategie, um ihre Netzwerke gegen die Ausnutzung der Schwachstellen zu sichern. Mit einer industriellen Anomalieerkennung können Unternehmen jederzeit Angriffe im Zusammenhang mit bekannt gewordenen Schwachstellen erkennen. Das Bekanntwerden der strukturellen Schwachstellen »Meltdown« und »Spectre« in nahezu allen…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | DIGITALISIERUNG | GESCHÄFTSPROZESSE | INDUSTRIE 4.0 | IT-SECURITY | STRATEGIEN | AUSGABE 7-8-2017

Vertrauen und Transparenz in Wertschöpfungsketten – Blockchain offenbart großes Potenzial für Industrie 4.0

Die Blockchain ist erwachsen geworden und kann somit in die IT-Infrastruktur der Unternehmen integriert werden. Blockchain wird zahlreiche Unternehmensprozesse hinsichtlich Transparenz, Sicherheit und Schnelligkeit verändern. Basis ist das gegenseitige Vertrauen und das geteilte Wissen.

NEWS | TRENDS SECURITY | INDUSTRIE 4.0 | INTERNET DER DINGE | IT-SECURITY

Cybersicherheit Top-Thema bei Industrie 4.0

Mangelnde IT-Sicherheit ist eine der größten Hemmnisse für Industrie 4.0. So lautet das Ergebnis der Studie »Industrie 4.0 2017«, die das Medienunternehmen IDG gemeinsam mit Rohde & Schwarz Cybersecurity auf der Hannover Messe vorgestellt hat. Die befragten Unternehmen fürchten am meisten Hacker- und sogenannte DDoS-Angriffe, bei denen eine Vielzahl Geräte für einen Angriff zusammengeschlossen wird.…

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | INFRASTRUKTUR | INTERNET DER DINGE | IT-SECURITY | ONLINE-ARTIKEL | RECHENZENTRUM | SERVICES | STRATEGIEN

Cybersicherheit für Produktionsprozesse: Sicherheit im industriellen »Internet of Things«

Das »Internet of Things« (IoT) ermöglicht der produzierenden Industrie einen riesigen Innovationssprung. Soll IoT ein Erfolg werden, müssen Cyberangriffe und Netzwerkprobleme allerdings rechtzeitig erkannt und konsequent abgeblockt werden – und zwar ohne, dass sich die Produktionsprozesse dadurch verzögern. Benötigt werden dafür speziell auf die Industrie ausgerichtete IT-Sicherheitslösungen. Im Zeitalter des IoT werden Maschinen, Werkzeuge und…

NEWS | BUSINESS INTELLIGENCE | BUSINESS PROCESS MANAGEMENT | CLOUD COMPUTING | DIGITALISIERUNG | INDUSTRIE 4.0 | KOMMUNIKATION | AUSGABE 3-4-2017

Von Big Data zu Smart Data – Datenturbo für die Industrie 4.0

Gewusst wie: Mithilfe der Cloud, selbstlernender Klassifizierung und automatisierten Workflows mehr aus Smart Data herausholen.

NEWS | BUSINESS PROCESS MANAGEMENT | DIGITALISIERUNG | GESCHÄFTSPROZESSE | INDUSTRIE 4.0 | INFRASTRUKTUR | INTERNET DER DINGE | LÖSUNGEN

Führende Hersteller einigen sich auf einheitliches Protokoll für die Kommunikation im IIoT

Fehlende Interoperabilität zwischen Geräten verschiedener Hersteller ist die größte Hürde für die Vernetzung von allem mit allem, überall und jederzeit. Unternehmen sind so häufig in proprietären Systemen gefangen und können nicht die gesamten Vorteile von Industrie 4.0 für sich nutzen. Im Rahmen der SPS IPC Drives in Nürnberg verständigten sich daher ABB, Bosch Rexroth, B&R,…

INDUSTRIE 4.0 | LÖSUNGEN | TOP-THEMA | AUSGABE 7-8-2016

Industrie 4.0 und Internet of Things – Kunden-individuelle IoT-Lösungen

Wie sich der steinige Weg zu einer produktiven Industrie-4.0-Lösung mit einer effektiven IoT-Plattform abkürzen lässt.

NEWS | TRENDS SECURITY | BUSINESS PROCESS MANAGEMENT | DIGITALE TRANSFORMATION | INDUSTRIE 4.0

Zentraler Baustein für Industrie 4.0 weist keine größeren Sicherheitslücken auf

Industrie 4.0: BSI-Studie zum Kommunikationsstandard OPC UA. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) hat im Rahmen der Hannover Messe eine Sicherheitsanalyse des Kommunikationsprotokolls OPC UA veröffentlicht. Die Studie des BSI liefert eine fundierte Bewertung der spezifizierten und realisierten Sicherheitsfunktionen von OPC UA, einem einheitlichen und weltweit anerkannten Industrieprotokoll, welches für eine sichere Fabrik…

NEWS | BUSINESS PROCESS MANAGEMENT | IT-SECURITY | TIPPS

Industrielle Steuerungssysteme: Fünf Sicherheitstipps für SCADA-Netzwerkmanagement

Gerade im Zusammenhang von Industrie 4.0 beziehungsweise Smart Factory und Digitalisierung in der Produktion ist das SCADA-Netzwerk ein heißes Eisen für die IT-Abteilungen vieler Unternehmen. SCADA (Supervisory Control and Data Acquisition) ist ein industrielles Steuerungssystem, das in vielen Bereichen – wie etwa Fertigung, Energie, Wasser, Energie und Transport – zum Einsatz kommt. SCADA-Systeme stellen…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ | INFRASTRUKTUR | KOMMENTAR | ONLINE-ARTIKEL | STRATEGIEN

4. Industrielle Revolution: Social Machines im Kontext vom M2M

Im Zusammenhang von Industrie 4.0 fallen auch oft die Begriffe Internet of everything (IoE) und Machine to Machine / Machine to Men (M2M). Während die M2M-Technologie enger gefasst wird und lediglich eine Teilmenge von IoT abbildet, umfasst auf der Gegenseite das Internet of everything mehr. Und zwar sowohl das Thema M2M, als auch die Deutsche…

LÖSUNGEN | AUSGABE 7-8-2015

Industrie 4.0: Erst am Anfang der Wegstrecke

Die Idee für die Industrie ist verlockend: Im weltweiten Internet werden die Aufträge gesammelt. Sobald für ein bestimmtes Produkt eine ausreichend große Bestellung vorliegt, wird dieses Produkt automatisch gefertigt, indem dafür per Maschine-zu-Maschine-Kommunikation (M2M) alle erforderlichen Daten, Prozesse und Maschinen ein- und angesteuert werden. Mit der Fertigstellung wird selbsttätig die Auslieferung der Produkte angestoßen. Bis es soweit ist und Automatisierungs-, Steuerungssysteme, Sensoren und andere Maschinen und Fertigungskomponenten sicher miteinander sprechen, werden aber noch Jahre vergehen.

NEWS | BUSINESS | TRENDS WIRTSCHAFT | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE | TRENDS 2015 | INFRASTRUKTUR | LÖSUNGEN | ONLINE-ARTIKEL

Status Quo von Industrie 4.0: FIR-Studie analysiert smartes Fertigungsszenario

Auf knapp 79 Milliarden Euro wird das Wertschöpfungspotenzial von Industrie 4.0 in zentralen Branchen allein für den Wirtschaftsstandort Deutschland derzeit geschätzt [1]. Dabei stehen jedoch gerade kleine und mittlere Unternehmen oft vor der Schwierigkeit, Nutzen und Rendite der Investitionen in die erforderlichen Technologien richtig einzuschätzen. Eine Informationshilfe hierzu bietet die Studie »Cyber Physical Systems in…