Gerade in Zeiten mit vielen Transaktionen wie Black Friday und allgemein im Vorweihnachtsgeschäft ist ein verstärkter Fokus auf Identitätsdiebstahl und Betrugsprävention auf Händler- wie auf Zahlungsdienstleisterseite nötig. Mithilfe von KI-gestützten Methoden gehen Betrüger in immer größerem Stil vor. Laut einer repräsentativen Studie des IT-Branchenverbands Bitkom ist fast die Hälfte der befragten Deutschen (44 Prozent) bereits auf einen »Deepfake«, also ein KI-generiertes Bild, Video oder Audioformat, hereingefallen. Sind solche Betrugsmaschen erfolgreich, führen sie zu Reputationsschäden für Unternehmen und finanziellen Verlusten.

Kommentar von Alexander Maier, VP Financial Services DACH, IDnow:

»Betrug in der digitalen Welt zieht nicht nur Unternehmen, sondern auch die breite Bevölkerung in die Verantwortung. Denn die Bedrohungslage ist ernst. Einerseits werden Betrugstechniken durch Fortschritte in der generativen KI immer raffinierter: Deepfake-Technologien erlauben es Kriminellen inzwischen, Gesichter, Blinzelmuster und sogar subtile Bewegungen zu imitieren. Andererseits sind Social-Engineering-Angriffe via Phishing oder Quishing (Phishing via QR-Code), zu einem Milliardengeschäft geworden. Sie stellen aufgrund ihrer Skalierbarkeit und Einfachheit immer noch die global mit am weitesten verbreitete Betrugsmasche dar, wie jüngste Vorfälle bei bekannten Video-Streaming-Plattformen zeigen.

Herkömmliche Technik allein reicht heute nicht mehr aus, um Onlinebetrug im gesamten Customer Lifecycle wirksam zu bekämpfen. Die Zukunft der Betrugsprävention liegt in einem hybriden Modell aus künstlicher Intelligenz und menschlichem Urteilsvermögen mit Echtzeitfragen und trainierten Beobachtungen, um Betrugsmuster effizienter zu erkennen und abzuwehren. Auch die NFC-Technologie (Near Field Communication), die im deutschen Personalausweis verbaut ist, gewinnt im Kampf gegen Identitätsbetrug immer mehr an Bedeutung.

Eine jüngste Befragung unserer Kunden unterstreicht das: Es wird vermehrt auf Technologien wie mehrschichtige Identitätsprüfungslösungen – einschließlich Biometrie-Geo-Tracking und Datenbankprüfungen – gesetzt. Zudem spielen gezielte Mitarbeiterschulungen, um interne und externe Betrugsrisiken besser zu erkennen, eine essenzielle Rolle. Unsere Kunden zählen außerdem eine tiefere Zusammenarbeit innerhalb der Branche sowie eine bessere Aufklärung der Endkunden zu wichtigen Maßnahmen für das kommende Jahr.

Auch für IDnow ist klar: Betrugsprävention liegt im Interesse der gesamten Gesellschaft. Nur durch gemeinsames Engagement und konsequente Investitionen in Schulungsmaßnahmen sowie neue Technologien lässt sich der stetig wachsenden Bedrohung durch Onlinebetrug und Cyberkriminalität wirksam begegnen.«

30 Artikel zu „Fraud Awareness“

News | IT-Security | Whitepaper

Whitepaper zu CEO-Fraud: So erkennen und vermeiden Sie den Unternehmensbetrug

In der aktuellen Corona-Krise nehmen Cyberangriffe durch die Betrugsmasche »CEO-Fraud« auf Mitarbeiter im Home Office zu. Die Beratungsboutique für Cybersicherheit carmasec hat hierzu das Whitepaper »CEO Fraud: So erkennen und vermeiden Sie den Unternehmensbetrug« veröffentlicht, in dem die Phishing-Attacke erklärt und präventive Schutzmaßnahmen empfohlen werden. Die aktuelle Corona-Krise veranlasst viele Unternehmen, ihren Mitarbeitern…

News | IT-Security | Tipps

Social Engineering vermeiden: Wenn der Hacker sich als Kollege ausgibt

Bei jedem zweiten Unternehmen wird versucht, Cyberangriffe durch Social Engineering vorzubereiten. 4 Tipps, die jedes Unternehmen beherzigen sollte. Ein Anrufer aus der IT-Abteilung, der das Passwort für ein PC-Update braucht, eine E-Mail aus der Vorstandsetage mit Link zu einer Website oder eine verzweifelte SMS der Kollegin, die nicht auf ihren Rechner zugreifen kann –…

News | E-Commerce | IT-Security | Tipps

Auf diese Online-Betrügereien sollten Sie in der Weihnachtszeit achten

Mit den bevorstehenden »…ber«-Monaten, die sowohl Feiertagsstimmung als auch eine Zunahme von Online-Betrug mit sich bringen, warnt Jason Adler, ein erfahrener Softwareentwickler bei Repocket: »Die erhöhte E-Commerce-Aktivität von Oktober bis Dezember zieht auch mehr Cyberkriminelle an, die ahnungslose Opfer ausnutzen wollen.« Um sicher zu bleiben, muss man sich der gängigen Betrugsmaschen bewusst sein, die…

News | Digitalisierung | Services

Sommerzeit, Urlaubszeit: Digitalisierung bei der Passkontrolle

Viele Urlauber werden auch in diesem Sommer wieder nicht ohne Reisepass auskommen. Die Digitalisierung reduziert aber inzwischen die Schritte, die auf Reisen für die Überprüfung der Pässe notwendig sind. So können moderne Technologien für mehr Komfort und kürzere Warteschlangen sorgen. Der Sommerurlaub steht vor der Tür und alle organisieren ihre Reisen. Vieles davon können…

News | Digitalisierung | E-Commerce | Kommunikation

Digitalisierung: Die Postproduktion von Videos meistern

Globale Umfrage zeigt, warum Unternehmen, die ihre Videopostproduktion rationalisieren, Wettbewerbsvorteile haben. Digitale Unternehmen lieben Videos. Das liegt zum Teil daran, dass die Online-Shopper sie auch lieben. Der Einfluss von Videos auf Kundenbindung, Markentreue und Konversion ist unbestritten. Sie werden nicht mehr nur als »Nice-to-have« betrachtet, sondern Verbraucher erwarten heutzutage, dass ihnen während des gesamten…

News | IT-Security | Services | Tipps

Social Engineering verstehen und bekämpfen

Hacker brechen nicht in Unternehmen ein, sie loggen sich ein: Obwohl vielfach die Vorstellung herrscht, dass Cyberkriminelle ausgefeilte Techniken anwenden, um bestimmte Schutzmechanismen auszuhebeln und so die Verteidigungslinien ihrer Opfer zu durchbrechen, sieht die Realität häufig anders aus. Die Angreifer sammeln Informationen und verschaffen sich Zugang zu Login-Daten, mit denen sie dann ganz einfach in…

News | IT-Security | Tipps

Phishing als Einfallstor für Cyberattacken – So können Unternehmen ihre Teams sensibilisieren

Immer häufiger sehen sich Unternehmen, Behörden und Einrichtungen mit Cyberattacken konfrontiert. Ein Einfallstor sind Phishing-Mails, die ein Vertrauensverhältnis mit dem Empfänger vortäuschen. Schnell wird auf einen Link geklickt, Ransomware, oder andere Malware unwissend heruntergeladen – der Schaden kann immens sein. Ransomware geht dabei wie ein »Verschlüsselungstrojaner« vor, indem es Daten für den Nutzer unauflöslich codiert…

News | IT-Security | Ausgabe 9-10-2021 | Security Spezial 9-10-2021

Sicherheit von Webanwendungen auf dem Prüfstand – So nehmen Bots gezielt Schwachstellen in der Geschäftslogik ins Visier

News | IT-Security | Kommentar | Ausgabe 7-8-2021 | Security Spezial 7-8-2021

Zugriffsmanagement – Passwörter müssen durch moderne Authentifizierung ersetzt werden

News | Business | Strategien | Ausgabe 3-4-2021

bITte – RECHT, freundlich – Die Informationsrechts-Kolumne: Geschäftsgeheimnisse

»СВАКС… Когда вы забатите довольно воровать настоящий лучший« (»Wenn Du gut genug bist, um das Beste zu stehlen«) – schon in den 80er Jahren wurde im Bereich der IT-Technologie fleißig kopiert und wurden fremde Geschäftsgeheimnisse genutzt, wie die auf die CPU-Platine des CVAX 78034 aufgebrachte Nachricht der Entwickler an die Ostblockstaaten beweist. Auch im IT-Outsourcing werden vertrauliche Informationen ausgetauscht – der Schutz eben dieser sollte nicht nur vertraglich, sondern auch faktisch abgesichert werden.

News | IT-Security | Ausgabe 3-4-2021 | Security Spezial 3-4-2021

Social-Engineering-Attacken gefährden zunehmend die betriebliche Substanz – Besser gut vorbereitet

Social Engineering ist mittlerweile zu einer realen Bedrohung für die Sicherheit in Unternehmen geworden. Angriffspunkte solcher Attacken sind die Mitarbeiter mit ihren menschlichen Schwächen. »manage it« hat Dominik Foert, Cyber Security-Spezialist bei Materna, befragt, welche Attacken dies sind, wie Angreifer die Schwächen der Mitarbeiter für ihre Zwecke ausnutzen und wie Unternehmen vorausschauend Social-Engineering-Attacken vorbeugen können. Auch das Bundesamt für Sicherheit in der Informationstechnik (BSI) stuft Angriffe auf die Identität der Nutzer, Social-Engineering-Attacken, als hochgefährlich ein, wie aus dem aktuellen Lagebericht des BSI hervorgeht.

News | Business Process Management | Services

Incident Response Management: Service-basierter vs. Team-basierter Ansatz

Was ist besser im digitalen Zeitalter? Service-basierter vs. Team-basierter Ansatz? Täglich werden neue Meldungen über IT-Incidents publik, die die Vertraulichkeit und Integrität von Kundendaten sowie die generelle Verfügbarkeit von Daten und Anwendungen beeinträchtigen oder gar negative Auswirkungen auf den Ruf einer Marke oder die Bilanz eines Unternehmens haben. Dabei ist der finanzielle Schaden dieser…

News | Produktmeldung

Dynatrace launcht Software Intelligence Hub

Zugriff auf mehr als 500 unterstützte Technologien und »No-Code«-Framework zur Erweiterung von Automatisierung und Intelligenz auf mehr BizDevSecOps-Use Cases. Dynatrace, die »Software Intelligence Company«, stellt den neuen Software Intelligence Hub vor. Er vereinfacht es für Dynatrace-Kunden, Out-of-the-Box-Integrationen aus einem umfangreichen Angebot von über 500 Technologien zu nutzen und individuelle Dynatrace-Integrationen ohne Programmierung zu erstellen. So…

News | Digitale Transformation | Digitalisierung

7 Learnings für eine nachhaltige Kernbankenmigration: Durch Lean Core Banking zur Digitalisierung

Die Migration von einem veralteten Kernbankensystem auf ein neues ist wohl das anspruchsvollste Projekt, das es in der IT von Banken oder Vermögensverwaltern überhaupt gibt. Ein modernes Kernbankensystem einzuführen, ist aber keine rein technische Aufgabe. Gerade vor dem Hintergrund einer umfassenderen Digitalisierung und Automatisierung ist es für Finanzinstitute wesentlich, anlässlich des Migrationsprojekts auch ihre Prozesse…

News | IT-Security | Whitepaper

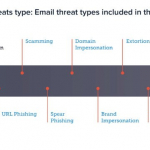

BEC-Attacken und Covid-19-Scamming liegen bei Hackern im Trend

Barracuda veröffentlicht neuen Spear-Phishing-Report 2020 mit Einsichten über aktuelle Angriffstaktiken von Cyberkriminellen und Best Practices zum Schutz. Covid-19 hat gezeigt, wie schnell Cyberkriminelle ihre Angriffstaktiken an aktuelle Ereignisse anpassen. Bedeutet dies, dass Unternehmen und Organisation im Hase-Igel-Rennen stets der Hase bleiben? Nicht unbedingt: Die neue fünfte Ausgabe des Spear-Phishing-Reports des Sicherheitsspezialisten Barracuda informiert über aktuelle…

News | Trends Kommunikation | Trends 2021 | Kommunikation

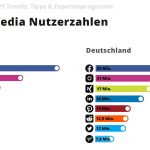

Social Media 2021 – Trends, Tipps und Expertenprognosen

2020 hat wirklich alles auf den Kopf gestellt. Dieses Jahr hat uns allen vor Augen geführt, dass die schönsten Pläne und Prognosen durch Krisen kurzer Hand durchkreuzt werden können. Gerade jetzt ist es wichtig zu wissen, welche Themen in den Social Media interessieren. Denn nur was relevant, nützlich und hilfreich für die Communities ist, findet…

News | IT-Security | Tipps

Das sind die Psycho-Tricks der Cyberkriminellen

Wie gelangen Hacker an fremde Zugangsdaten und Passwörter? Sie fragen einfach danach. Schmeicheleien, gefährliche Neugier oder falsch verstandene Hilfsbereitschaft gerade in der Vorweihnachtszeit können die Türöffner sein. HP nennt die sechs häufigsten Psycho-Tricks der Cyberkriminellen. Social-Engineering-Angriffe – die Kunst, jemanden dazu zu bringen, Dinge zu tun, die er oder sie eigentlich nicht tun sollte. Die…

News | IT-Security | Tipps

Teleworking und Cybersecurity – FAQ

Die derzeit ergriffenen Präventionsmaßnahmen der sozialen Distanzierung, um den Corona-Virus (COVID-19) einzudämmen, veranlassen viele Unternehmen dazu, den Einsatz von Telearbeitstechnologie, einschließlich VPN und Telekonferenzen, massiv zu verstärken. Ulrich Fleck, Geschäftsführer von SEC Consult, einem Beratungsunternehmen für Cyber- und Applikationssicherheit, beantwortet im Folgenden die wichtigsten Fragen zum Thema Teleworking und Cybersecurity. Was können Unternehmen…

News | IT-Security | Tipps

Datenklau durch Manipulation – Social Engineers nutzen die »Schwachstelle Mensch«

Es gibt viele verschiedene Methoden, mit denen Hacker versuchen an sensible Daten von Unternehmen, staatlichen Behörden oder Privatpersonen zu gelangen. Nicht immer setzen Betrüger auf rein technische Mittel wie das Hacken von IT-Systemen, sondern manchmal auch ganz gezielt auf die Vertrauenswürdigkeit ihrer Mitmenschen – wie beispielsweise der aus dem Hollywoodfilm »Catch Me If You Can«…

News | IT-Security | Kommunikation | Tipps

Fünf häufige Fehler, die wir in den sozialen Medien vermeiden sollten

Ein Experte erklärt unser Social-Media-Verhalten und wie wir es verbessern können. Laut eines aktuellen Berichts zählen Facebook, Twitter und Instagram zu den Top 10 der weltweit am meisten besuchten Websites. Obwohl Milliarden Menschen täglich Tausende Stunden auf diesen sozialen Plattformen verbringen, sehen viele diese Art von Aktivität nicht als riskant an. Das Risiko entsteht durch fahrlässige…