Illustration Absmeier foto freepik

Möglichkeiten zur Senkung der Versicherungsprämien.

Der weltweite Markt für Cybersicherheitsversicherungen ist bis 2026 auf rund 20 Milliarden US-Dollar angewachsen – ein Trend, der sich voraussichtlich fortsetzen wird, da immer stärker ausgefeilte Ransomware-Kampagnen, KI-gestützte Angriffe und der regulatorische Druck zunehmen. Da Cyberkriminalität im Jahr 2026 voraussichtlich wirtschaftliche Schäden in Höhe von Billionen US-Dollar verursachen wird, macht eine wachsende Schutzlücke viele Unternehmen anfällig für neue und sich weiterentwickelnde Bedrohungen.

Obwohl Unternehmen Cybersicherheitsbedrohungen als ihr Hauptanliegen einstufen, hat etwa ein Fünftel der mittleren und großen Unternehmen noch keine Cyberversicherung abgeschlossen. Warum? Der Preis der Versicherung ist das am häufigsten genannte Hindernis, da Marktforschungen darauf hindeuten, dass Unternehmen mit 30-prozentigen Prämienerhöhungen konfrontiert sind.

Kay Ernst, Manager DACH bei Zero Networks, erklärt fünf Möglichkeiten zur Senkung der Versicherungsprämien:

Da Cyberversicherungen zu einem zentralen Bestandteil der Risikovorsorgestrategie werden, müssen Sicherheitsverantwortliche in Zeiten verschärfter Prüfung durch die Versicherer einen Weg finden, die Prämien zu minimieren.

Anforderungen für eine Cyberversicherung

Um sich für eine Cybersicherheitsversicherung zu qualifizieren, müssen Unternehmen in der Regel eine Reihe von technischen Sicherheitskontrollen und operativen Best Practices nachweisen. Die spezifischen Anforderungen variieren je nach Versicherer, Police und Sicherheitslage des einzelnen Unternehmens, umfassen jedoch in der Regel Strategien wie Multi-Faktor-Authentifizierung (MFA), Netzwerksegmentierung, identitätsbasierte Zugriffskontrollen und Pläne für die Reaktion auf Vorfälle.

Während solche Kernanforderungen nach wie vor relevant sind, legen Versicherer angesichts der sich wandelnden Bedrohungslage zunehmend Wert auf Cyberhygiene und proaktiven Schutz. So wird beispielsweise erwartet, dass Versicherer im Jahr 2026 strengere KI-Risikomanagementprogramme sowie strengere identitätsbasierte Kontrollen verlangen werden, um die Eskalation von Privilegien angesichts einer Welle von Schadensfällen durch kompromittierte Geschäfts-E-Mails zu minimieren.

Best Practices zur Senkung der Prämien

Sich überhaupt für eine Cybersicherheitsversicherung zu qualifizieren, kann sich als schwierig erweisen – die Minimierung der Prämien ist eine noch größere Herausforderung. Sicherheitsverantwortliche, die mit der Verbesserung des Schutzes bei gleichzeitiger Kostensenkung beauftragt sind, können eine mehrdimensionale Verteidigung aufbauen, die das Vertrauen der Versicherer stärkt, indem sie fünf wichtige Best Practices priorisieren.

Laterale Bewegungen verhindern mittels Mikrosegmentierung

Laterale Bewegungen sind ein wichtiger Bestandteil des Erfolgsrezepts von Cyberangreifern. Wie Aaron Goodwin, CISO bei B. Riley Financial, betont, können Unternehmen durch die Unterbindung lateraler Bewegungen Bedrohungen eindämmen und gleichzeitig die Kosten für Cyberversicherungen senken: »Die Mehrheit der Angriffe, die wir heute beobachten, weisen eine Art laterale Bewegung im Verlauf der Angriffssequenz auf, die es ihnen ermöglicht, einen besseren Zugriff oder eine bessere Kontrolle über die Umgebung zu erlangen, was Milliarden von Dollar an Kosten für die Behebung verursacht und dazu führt, dass unsere Versicherungsprämien im Bereich Cybersicherheit weiter in die Höhe schnellen.«

Mikrosegmentierung ist der Goldstandard bei der Verhinderung lateraler Bewegungen, da sie Bedrohungen sofort isoliert und neutralisiert. Aus diesem Grund geben fast 70 Prozent der Unternehmen an, dass ihr Cyberversicherungsanbieter eine Netzwerksegmentierung verlangt – aber nicht alle Netzwerksegmentierungsstrategien sind gleich.

Beispielsweise verwenden viele Unternehmen VLANs als grundlegende Netzwerksegmentierungsstrategie, aber dieser Ansatz ist weit weniger umfassend als die automatisierte Mikrosegmentierung. Aus diesem Grund bewerten 75 Prozent der Versicherer mittlerweile die Segmentierungslage bei der Risikoprüfung; Unternehmen mit einer höheren Segmentierungsreife geben an, dass sie niedrigere Versicherungsprämien erhalten haben.

Durchsetzung von Zugriff mit geringsten Rechten überall mit granularen identitätsbasierten Kontrollen:

Der Missbrauch von Anmeldedaten ist nach wie vor der häufigste Erstzugriffsvektor für Datenverletzungen weltweit. In dieser Zeit zunehmender identitätsbasierter Angriffe verändert sich die Sichtweise von Cyber-Versicherern auf Risiken.

Jeff Bird, Cybersecurity Advisory Lead beim Versicherungsmakler und Risikomanagementunternehmen Marsh, drückt es so aus: »Bei den meisten Angriffen, die wir heute beobachten, geht es nicht um Einbrüche. Es geht darum, sich mit gestohlenen Anmeldedaten einzuloggen, um beispielsweise als legitimer Benutzer zu agieren.«

Inzwischen haben viele Unternehmen detektionsorientierte Sicherheitsstrategien eingeführt und setzen auf Lösungen wie EDR und SIEM, wodurch identitätsbasierte Taktiken für Angreifer zu einem praktikablen Weg werden, um unter dem Radar zu bleiben. Beispielsweise zielen Angreifer auf Maschinenidentitäten wie Dienstkonten ab, die mittlerweile über 70 Prozent der vernetzten Identitäten ausmachen, um sich unbemerkt im Netzwerk zu bewegen.

Anbieter von Cyberversicherungen benötigen den Nachweis, dass ein gestohlener Zugangsdatensatz keine Katastrophe bedeutet. Durch die Anwendung granularer Kontrollen auf der Grundlage der Identität von Benutzern, Geräten oder Anwendungen zur Skalierung von Richtlinien für minimalen Zugriff im gesamten Netzwerk können Sicherheitsteams einen hervorragenden Schutz vor Identitätsbedrohungen nachweisen.

Sicherer privilegierter Zugriff mit Just-in-Time-MFA:

Selbst wenn ein Netzwerk keine Fehlkonfigurationen oder übermäßigen Berechtigungen aufweisen würde, blieben bestimmte Konten, Ports und Ressourcen für Hacker ein Ticket zur Eskalation von Berechtigungen. Durch die Anwendung von Just-in-Time-MFA auf alle Administratorkonten und privilegierten Protokolle wie RDP, SSH und WinRM fügen Unternehmen eine wichtige Schutzebene hinzu, um wichtige Wege abzuschneiden, ohne den Betrieb zu stören.

»Stellen Sie sich vor, Sie könnten einem Prüfer oder Auditor sagen, dass die Anzahl der Administratoren keine Rolle spielt, da diese ohne Zwei-Faktor-Authentifizierung nichts ausrichten können. Das ist eine bahnbrechende Veränderung«, erläutert Christ Turek, CIO bei Evercore.

Die Kombination aus Netzwerksegmentierung und Identitätssegmentierung, verstärkt durch Just-in-Time-MFA, schafft eine mehrdimensionale Verteidigung, die Cyberversicherern zeigt, dass ein Unternehmen darauf vorbereitet ist, Sicherheitsverletzungen in Echtzeit einzudämmen.

Geschäftsresilienz priorisieren – Incident Response transformieren

Die Planung der Reaktion auf Vorfälle (Incident Response, IR) reduziert die durchschnittlichen Kosten einer Datenverletzung um fast 250.000 US-Dollar. Daher ist es nicht verwunderlich, dass Versicherungsanbieter häufig IR-Pläne als Voraussetzung für den Versicherungsschutz verlangen. Im Kontext der heutigen dynamischen digitalen Landschaften sind Vorlagen für die Reaktion auf Vorfälle jedoch schnell veraltet.

Letztendlich wollen Cyberversicherer den Nachweis, dass ein Unternehmen darauf vorbereitet ist, unvermeidliche Cybervorfälle mit minimalen Auswirkungen zu bewältigen. Anstatt sich ausschließlich auf starre und von Natur aus reaktive IR-Pläne zu konzentrieren, sollten Unternehmen proaktiven Kontrollen Vorrang einräumen, um die Widerstandsfähigkeit ihres Unternehmens zu verbessern.

Über die Demonstration von Erkennungs- und Reaktionsfähigkeiten hinaus können Sicherheitsteams nachweisen, dass eine automatisierte Eindämmung von Bedrohungen die Anforderungen der Versicherer an die Resilienz besser erfüllt.

Zukunftssichere Compliance

Die Cyberversicherung des Erstversicherers deckt häufig Gebühren, Bußgelder oder Strafen ab, die sich aus einer Verletzung ergeben. Der erhöhte regulatorische Druck bedeutet daher, dass Versicherer zunehmend nach Möglichkeiten suchen, Zahlungen aufgrund von Verstößen zu vermeiden. Angesichts einer Vielzahl von regulatorischen Anforderungen und bewährten Verfahren der Branche müssen Unternehmen die zentralen Cybersicherheitsstandards implementieren, die für alle Rahmenwerke gelten, um sowohl Auditoren als auch Versicherer zufrieden zu stellen.

Diese wichtigen Kontrollen und Verfahren sollten kontinuierlich an Netzwerkänderungen angepasst werden, um zu signalisieren, dass die Compliance-Strategie eines Unternehmens flexibel ist, und gleichzeitig sicherzustellen, dass Cyberbedrohungen nicht durch versteckte Sicherheitslücken schlüpfen können.

Sicherheit stärken, Cyberversicherungsprämien senken

Cyberversicherer müssen wissen, dass die Sicherheitslage eines Unternehmens auf der Grundlage einer Zero-Trust-Architektur für die Geschäftskontinuität ausgelegt ist. Eine entsprechende Plattform kombiniert fortschrittliche Lösungen für Netzwerksegmentierung, Identitätssegmentierung und Zero-Trust-Netzwerkzugang, die durch MFA auf Netzwerkebene verstärkt werden, um einen mehrdimensionalen Schutz zu bieten, der sich dynamisch an veränderte Netzwerke und sich entwickelnde Risiken anpasst. Dies gelingt mit einer sich selbst schützenden Netzwerkarchitektur, die das Vertrauen der Versicherer und die Sicherheit der Sicherheitsteams stärkt und gleichzeitig die Prämien senkt.

172 Artikel zu „Cyberversicherung“

News | Trends 2025 | Trends Wirtschaft | Trends Security | IT-Security

Penetrationstests senken Kosten für Cyberversicherungen

69 Prozent der Firmen überzeugt: Kontinuierliches Pentesting hat Einfluss auf Versicherungsprämien BaFin: Markt für betriebliche Cyberversicherungen wächst rasant, Prämien steigen stetig Sicherheitsexperte Dennis Weyel: »Angesichts der sich verschärfenden Bedrohungslage werden kontinuierliche Pentest-Nachweise bald Voraussetzung sein, um Cyberrisiken überhaupt noch versichern zu können.« Unternehmen können ihre Kosten für Cyberversicherungen deutlich senken, indem sie regelmäßige Penetrationstests…

News | IT-Security | Tipps | Ausgabe 3-4-2024 | Security Spezial 3-4-2024

Cyberversicherungen – Beitragskosten mit sicherheitstechnischer Proaktivität spürbar reduzieren

Cyberversicherungen gelten unter IT-Entscheidern mittlerweile als probates Mittel, eigene Cyberrisiken auszulagern. Jedoch: Quantität und Qualität der Cyberangriffe haben in den vergangenen Jahren kräftig angezogen – und tun es noch. Cyberversicherer haben reagiert. Die Beiträge und die sicherheitstechnischen Anforderungen an Unternehmen, die eine Cyberversicherung in Anspruch nehmen wollen, sind signifikant gestiegen. Jedoch werden Versicherten nun auch Möglichkeiten eröffnet, Beitragssätze zu senken, indem sie sich vor Cyberbedrohungen schützen. Gelingt es Unternehmen, ihre IT-Sicherheit nachweislich zu optimieren, können sie von der neuen Lage am Cyberversicherungsmarkt nachhaltig profitieren.

News | IT-Security | Lösungen | Ausgabe 1-2-2024 | Security Spezial 1-2-2024

Cyberversicherungslösungen – Die Feuerversicherung des 21. Jahrhunderts

Cyberkriminalität ist äußerst lukrativ, sie ist auch deshalb die am schnellsten wachsende Branche weltweit. Angesichts dieser Entwicklung, bei der Unternehmen jeglicher Größe und Branche ins Visier geraten, wächst die Notwendigkeit professioneller Unterstützung im Bereich der Cybersicherheit schnell. Vor diesem Hintergrund positioniert sich die Ecclesia Cyber als zuverlässiger Partner und unterstützt Unternehmen mit maßgeschneiderten Versicherungslösungen und einem hochwertigen Expertennetzwerk aus dem Bereich Cybersicherheit.

News | IT-Security | Ausgabe 7-8-2023 | Security Spezial 7-8-2023

Cyberversicherungen – Zeit ist Geld

Ransomware-Angriffe finden täglich statt, auch auf kleine und mittelgroße Unternehmen. Cyberversicherungen decken nicht nur den finanziellen Schaden ab sondern stellen über ihr Assistenz-Netzwerk IT-Forensiker, Verhandlungsspezialisten, IT-Rechtsbeistand und Kommunikationsprofis für eine schnelle und professionelle Hilfe zur Verfügung.

News | Veranstaltungen

Sicher ist sicher: Cyberversicherungen erfolgreich abschließen

News | Business | IT-Security | Services | Tipps

Wie sinnvoll ist eine Cyberversicherung?

Die Absicherung durch eine Cyberversicherung gilt nur für den Schadensfall aus der Police – Cyberattacken vorbeugen und IT-Infrastruktur absichern müssen Unternehmen dennoch. Dramatische Angriffe auf die Cybersicherheit bedrohten in den vergangenen Jahren Großkonzerne genauso wie kleine und mittlere Unternehmen (KMU). Betroffene Betriebe stehen vor immensen finanziellen Schäden – vom angekratzten Ruf ganz zu schweigen.…

News | Business | Lösungen | Ausgabe 9-10-2019

Neues Wording bei Cyberversicherungen für mehr Transparenz – Feuerversicherung des 21. Jahrhunderts

News | Sicherheit made in Germany | Ausgabe 5-6-2019 | Security Spezial 5-6-2019

Cyberversicherung – Cyberdeckung als Selbstverständlichkeit

News | Business | IT-Security | Services

Cyberversicherung: »Die finanziellen Folgen von Angriffen auf IT-Systeme lassen sich mit Versicherungen in den Griff bekommen«

»Vorstände, Geschäftsführer und Firmeninhaber, die ihre Unternehmen nicht gegen Gefahren aus dem Internet absichern, handeln grob fahrlässig«, sagt Johannes Sczepan, Geschäftsführer der Finanzberatungsgruppe Plansecur. »Allerdings ist es angesichts der Vielzahl der möglichen Angriffsszenarien schwierig, die passende Versicherungskombination zu finden«, räumt der Finanzfachmann ein. Er verweist auf die aktuelle Studie »IT-Sicherheit 2019« des eco – Verband…

News | Business | Trends Wirtschaft | Geschäftsprozesse | Trends Services | IT-Security | Trends 2018 | Strategien

Industrie setzt zunehmend auf Cyberversicherungen

14 Prozent haben Policen gegen digitale Angriffe abgeschlossen. Vor allem Großunternehmen setzen auf Cyberversicherungen. In der deutschen Industrie wächst der Markt für Cyberversicherungen: Jedes siebte Industrieunternehmen (14 Prozent) hat bereits eine Versicherung gegen digitale Wirtschaftsspionage, Sabotage oder Datendiebstahl abgeschlossen. Vor zwei Jahren waren es erst 11 Prozent. Das ist das Ergebnis einer…

News | Business | IT-Security | Lösungen | Services | Sicherheit made in Germany | Ausgabe 5-6-2018

Cyberversicherungen – Absicherung existenzbedrohender Risiken

News | Business | IT-Security | Online-Artikel

Wachsende Bedeutung der Cyberversicherungen

Anforderungen der Versicherungen könnten Schutzlevel allgemein fördern. »Zyniker würden behaupten, die Cyberversicherung ist eine kostengünstige Form des Risikomanagements. Viele Experten jedoch sehen die Cyberversicherungswirtschaft als potenziell neuen Treiber guter IT-Sicherheitspraktiken«, erklärt Thorsten Henning, Senior Systems Engineering Manager Central & Eastern Europe bei Palo Alto Networks. Im Laufe der letzten zehn Jahre konnten wir die Anwendung…

News | Trends 2026 | Trends 2030 | Effizienz | Trends Infrastruktur | Infrastruktur | Künstliche Intelligenz | Rechenzentrum

Von Las Vegas ins Rechenzentrum – was die CES 2026 über die bevorstehende Infrastruktur-Revolution verrät

Auf der CES 2026 war KI allgegenwärtig, was auf eine Infrastruktur-Revolution für Unternehmensrechenzentren hindeutet – dies unterstreicht die Notwendigkeit von KI-fähigen Datenplattformen, die GPUs kontinuierlich mit Daten versorgen können. KI stand auf der vor wenigen Tagen zu Ende gegangenen CES im Mittelpunkt – und die Messe kann eine unerwartete Kristallkugel für Trends in der…

News | IT-Security | Services | Tipps

Cybersichere Backups: Backup ist keine Lebensversicherung für Daten

Geballte Kompetenz mit höchstem Know-how für Cybercrime und Cybersicherheit konnte das Polizeipräsidium Köln als Veranstalter knapp 100 Unternehmen seiner Stadt anbieten. Mitveranstalter waren das DIGITAL.SICHER.NRW als Kompetenzzentrum für Cybersicherheit in der Wirtschaft, die IHK Köln, die Handwerkskammer Köln sowie IT-Sicherheitsberater und Backup-Experten. Diese vermittelten passende Strategien, um möglichen Cyberangriffen mit maximaler Abwehr zu begegnen. …

News | Business Process Management | Effizienz | Infrastruktur | IT-Security | Rechenzentrum | Services

Automatisierte vs. konventionelle Mikrosegmentierung – die Komplexität überwinden

Die Entwicklung der Mikrosegmentierung geht von traditionellen, komplexen und wartungsintensiven Ansätzen hin zu modernen, automatisierten und agentenlosen Lösungen, die auf vorhandenen Netzwerkfunktionen aufbauen und sich dynamisch anpassen. Moderne Mikrosegmentierungslösungen bieten eine schnelle, unterbrechungsfreie Implementierung, reduzieren den manuellen Aufwand erheblich und ermöglichen umfassende Transparenz sowie adaptive Abwehrmaßnahmen. Besonders praktisch sind die automatisierte Richtlinienerstellung, die Integration von…

News | Trends 2026 | Trends Security | Effizienz | IT-Security

2026 Schalter umlegen: Von der Reaktion zur Prävention

Neue Technologien, neues Tempo: Die Kompetenzen der Cyberkriminellen entwickeln sich schneller denn je. 2026 werden Unternehmen deshalb einen grundlegenden Wandel vollziehen: weg von einer reaktiven Defensive hin zu proaktiver und präventiver Gefahrenabwehr. Zwingender Auslöser dieses Umschaltens sind Cyberkriminelle, die zunehmend Schwachstellen in Edge-Netzwerken ausnutzen sowie Living-off-the-Land-Techniken (LOTL) verwenden. Letztere zielen darauf ab, eine herkömmliche Abwehr…

News | Healthcare IT | Künstliche Intelligenz | Ausgabe 11-12-2025

KI im Gender-Data-Gap – Mit KI differenzierte Daten schaffen

News | Business Process Management | Effizienz | New Work | Services | Tipps

Digitale Zettelwirtschaft bändigen – so klappt’s wirklich

Berge aus Papier auf dem Schreibtisch nerven schnell. Viele kennen das Problem: Wichtige Unterlagen gehen im Stapel verloren. Auch am Computer stapeln sich E-Mails, Downloads und PDFs. Vieles landet irgendwo auf der Festplatte und niemand findet so noch alles wieder. Besonders PDF-Dateien sind oft schwer zu bearbeiten und sorgen dann für zusätzlichen Stress. Für…

News | Business | Digitale Transformation | Favoriten der Redaktion | Lösungen | Services

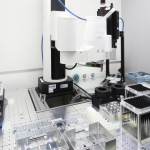

Erfolgsmodell für Technologietransfer

Solar TAP hat sich in kurzer Zeit als Erfolgsmodell für Technologietransfer bewährt und wird nun dauerhaft fortgeführt [1]. Die Helmholtz-Plattform beschleunigt Innovationen für gedruckte, flexible Photovoltaik und eröffnet Unternehmen einen schnellen Zugang zu High-End-Forschungsinfrastrukturen. Foto: Gemeinsam mit dem Industriepartner SCIPRIOS im Rahmen von Solar TAP weiterentwickelte Materialscreening-Plattform. Copyright:Solar TAP/Kurt Fuchs Die Helmholtz-Gemeinschaft verstetigt…

News | Business | Trends 2025 | Trends Wirtschaft | Favoriten der Redaktion | New Work | Tipps

Macht Geld glücklich? Ab 3.266 Euro netto im Monat ja.

Es gibt einen Zusammenhang zwischen persönlichem und beruflichem Glücksgefühl und der Höhe des monatlichen Nettogehalts. Trotz der aktuellen Herausforderungen in Wirtschaft und Gesellschaft sind die Beschäftigten in Deutschland ein überwiegend glückliches Volk. Das ist das Ergebnis einer aktuellen repräsentativen Umfrage – dem kununu Happiness-Index 2025 – für den das Meinungsforschungsinstitut forsa im Auftrag der…