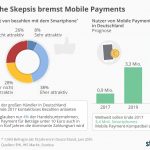

■ Jeder Siebte würde Kleinbeträge von Smartphone zu Smartphone zu übertragen ■ Jeder Dritte hält solche Peer-to-Peer-Systeme für eine Alternative zum Bargeld Wer im Restaurant die Rechnung mit mehreren Leuten teilen will oder den Großeinkauf der WG, der kennt das Problem: Nie haben alle den auf sie entfallenden Betrag passend und schon beginnt das mühsame…