foto freepik

Wie Controlware mit externen Informationssicherheitsbeauftragten (eISB) bei der Einhaltung regulatorischer Vorgaben unterstützt.

Angesichts strenger regulatorischer Vorgaben wie NIS2 und einer zunehmend dynamischen Cyber-Bedrohungslage stehen Unternehmen unter Druck, ihre sensiblen Daten angemessen zu schützen. Hier empfiehlt das BSI die Benennung eines dedizierten Informationssicherheitsbeauftragten (ISB). Doch die damit verbundenen Kosten und der Mangel an Fachkräften stellen viele Unternehmen vor Herausforderungen. Hier unterstützt Controlware durch die Bereitstellung eines externen ISB, um die Weichen für effektive Informationssicherheit zu stellen.

»Um die Sicherheit ihrer Informationen gewährleisten zu können, müssen Unternehmen heute einer dynamischen Bedrohungslage, neuen Regularien und wirtschaftlichen Aspekten gerecht werden. Dafür benötigt es klare Verantwortlichkeiten. Dem Informationssicherheitsbeauftragten kommt also eine Schlüsselrolle in Unternehmen zu«, erklärt Daniel Kammerbauer, Team Lead Governance, Risk & Compliance bei Controlware.

»Die Position des ISB erfordert aber nicht nur umfangreiches technisches Verständnis, sondern auch tiefe Einblicke in die rechtliche Situation und breites Prozess-Know-how. Einen passenden Kandidaten intern zu finden, ist oft schwierig – zumal bei den eigenen Kollegen mitunter Interessenkonflikte die unabhängige, neutrale Sicht verzerren. Häufig erweisen sich daher externe ISBs als optimale Alternative für diese Aufgabe.«

Der Zuständigkeitsbereich

Controlware unterstützt Unternehmen im Rahmen des eISB-Dienstleistungsangebots beim Aufbau eines systematischen Informationssicherheits-Managementsystems (ISMS) und entlastet diese von einer Vielzahl anspruchsvoller Aufgaben:

Planung & Koordination

- Zentraler Ansprechpartner für interne und externe Stakeholder

- Abstimmung von Sicherheitsmaßnahmen und Überwachung der Umsetzung

Beratung

- Entwicklung und Etablierung einer Informationssicherheitsstrategie

- Weiterentwicklung und Anpassung des ISMS an moderne Bedrohungsszenarien

Risikomanagement

- Identifizierung, Bewertung und Behebung von Informationssicherheitsrisiken

- Entwicklung gezielter Maßnahmen zur Sicherung der Systeme und Daten

Schulung & Awareness

- Sensibilisierung aller Mitarbeiter im Unternehmen

- Aufbau eines fest verankerten Sicherheitsbewusstseins für eine nachhaltige Informationssicherheitskultur

Compliance

- Einhaltung gesetzlicher und regulatorischer Vorgaben wie NIS2 und ISO 27001

- Vorbereitung auf interne und externe Audits

Externer ISB mit neutraler Außenperspektive

Das Hinzuziehen von Controlware als externer ISB-Dienstleister bietet Unternehmen eine ganze Reihe von Vorteilen: Das Team von Controlware verfügt über umfassende Fachkenntnisse bei der ISMS-Implementierung, langjährige Erfahrung und tiefes Know-how über alle relevanten Zertifizierungen. Darüber hinaus steht ein breites Netzwerk renommierter Experten zur Verfügung. Als Außenstehende bringen die Consultants zudem eine neutrale Sicht auf die Prozesse und Risiken mit, geraten weniger in Zielkonflikte und erfahren in der Regel hohe Akzeptanz in den jeweiligen Unternehmen. Und auch in wirtschaftlicher Hinsicht lassen sich durch die Beauftragung eines externen ISB relevante Einsparungen erzielen, da das Unternehmen keinen eigenen qualifizierten ISB mehr stellen muss: Immerhin muss ein interner ISB in Vollzeit von seinen bisherigen Aufgaben freigestellt werden und durchläuft anschließend einen aufwendigen Einarbeitungsprozess mit zahlreichen Schulungen in den Bereichen IT-Security, Compliance, Risikomanagement und Prozessorganisation.

»Im Rahmen unserer eISB-Dienstleistungen begleiten wir die Kunden bei der Implementierung eines ISMS, bereiten sie auf die ISO 27001-Zertfizierung vor, helfen bei der Umsetzung von Regularien wie NIS2 oder TISAX und schaffen Awareness für das Thema Informationssicherheit«, so Daniel Kammerbauer. »Des Weiteren bieten wir aber auch flankierende Managed Services und ein breites Security-Portfolio, die das Sicherheitsniveau und die Resilienz weiter anheben – beispielsweise in den Bereichen SIEM, Cloud-Security, Identity & Access Management (IAM) oder Netzwerk- und Endgerätesicherheit. Auf diese Weise stellen wir gemeinsam mit unseren Kunden die Weichen für eine ganzheitliche Informationssicherheit.«

8253 Artikel zu „Sicherheit Service“

News | Infrastruktur | IT-Security | Ausgabe 7-8-2025 | Security Spezial 7-8-2025

Secure Access Service Edge (SASE): Netzwerksicherheit neu gedacht – Sicherheitsmodell transformiert

Klassische Modelle mit VPN und zentralen Firewalls können mit den Anforderungen moderner, cloudbasierter und hybrider IT-Strukturen nicht mehr Schritt halten. SASE etabliert ein neues Paradigma: Es kombiniert Netzwerk- und Sicherheitsfunktionen in einem cloudnativen Architekturmodell – granular, skalierbar und standortunabhängig.

News | IT-Security | Services | Ausgabe 5-6-2025 | Security Spezial 5-6-2025

Cybersicherheit für Unternehmen jeder Größe – SOC-as-a-Service

News | Business Process Management | IT-Security | Produktmeldung | Services

Data Protection als Service: Best Practices für Ausfallsicherheit und Sichtbarkeit

In der heutigen, zunehmend komplexen und Cloud-gesteuerten Welt stehen Unternehmen vor einem schwierigen Spagat: Sie müssen ihre Kosten senken, ihre Betriebsabläufe optimieren und sich gleichzeitig gegen anhaltende Cyberbedrohungen schützen. HYCU und Okta befassen sich mit Strategien für die SaaS-Resilienz und konzentrieren sich auf die Erlangung vollständiger Transparenz und Schutz in Cloud-basierten Umgebungen. Die Ausweitung…

News | Infrastruktur | Services | Ausgabe 3-4-2023

Nachhaltigkeit, Sicherheit, Zukunftsfähigkeit, Managed Services – Es sieht besser aus als viele glauben

»manage it« sprach mit Uwe Peter, Geschäftsführer und Vice President von Cisco Deutschland, um zu erfahren, warum Digitalisierung, KI und Automatisierung die Wettbewerbsfähigkeit sichern, wie Nachhaltigkeit zum Leitmotiv der Geschäftstätigkeit wird, wieso Managed Services einen enormen Schub erhalten oder was es mit der Security-Armutsgrenze auf sich hat.

News | IT-Security | Rechenzentrum | Services | Ausgabe 3-4-2023

Ein professioneller Partner in Sachen Service und Sicherheit – Den Herausforderungen im Rechenzentrum die Stirn bieten

News | IT-Security | Services | Ausgabe 3-4-2022

Chubb Deutschland GmbH setzt auf passgenaue digitale Lösungen – »Unser Service ist Ihre Sicherheit«

Die Chubb Deutschland GmbH, nun Teil der APi Group, will den Kunden ein Höchstmaß an Sicherheit und eine hohe Servicequalität im Bereich der Life Safety Services bieten. Wie das gelingt, erklären Falk Ursinus, Geschäftsführer der Chubb Deutschland GmbH, und Jörg Marmann, Sales Director Key Accounts.

News | Cloud Computing | IT-Security

Mehr Sicherheit in der Wolke: Vier Vorteile von Cloud Services im Vergleich zu On-Premises

Die verstärkte Remote-Arbeit hat, neben weiteren Variablen, die Cloud-Adaption von Unternehmen stark beschleunigt. Für viele Organisationen ist eine verteilte Belegschaft mit Optionen wie Home Office und Arbeiten von überall aus mittlerweile zu einem Teil der Unternehmenskultur geworden, der auch über die Pandemie hinaus Bestand haben wird. Dieser Wandel Richtung New Work erfordert jedoch eine Umstellung…

News | IT-Security | Services | Tipps

IT-Sicherheit: In 6 Schritten fit für Managed Security Services

Der Trend zu Managed Security Services (MSS) zeichnet sich immer mehr ab. Der Grund: Viele IT-Abteilungen kommen in puncto Sicherheit mittlerweile an die Grenzen ihrer Leistungsfähigkeit, da Angriffsszenarien sich ständig wandeln und das Handling von Sicherheitstools immer komplexer wird. Unternehmen ziehen daher Spezialisten hinzu, um Risiken zu vermeiden. Doch was ist nötig, um die Weichen…

News | Cloud Computing | IT-Security

Die Cloud verändert alles –Auswirkungen von »as a Service« auf die Cybersicherheit

Auf die eine oder andere Art haben praktisch alle Unternehmen Berührungspunkte mit der Cloud, selbst wenn es vielen nicht unbedingt direkt bewusst sein mag. Je nach Art und Umfang der Cloud-Nutzung entstehen dadurch direkte Folgen für die Cybersicherheit, die Andreas Müller, Director DACH bei Vectra AI erläutert. Die Migration von Unternehmen in die Cloud…

News | Cloud Computing | IT-Security | Services

Datensicherheit und Datenschutz: Das Vertrauen im Kundenservice gewinnen

Wie Unternehmen mit den Daten ihrer Kunden umgehen, bewerten Verbraucher in einer aktuellen Umfrage von Genesys. Aus dieser lässt sich klar herauslesen: Big Data und künstliche Intelligenz haben in den Contact Centern nur Erfolg, wenn der Mensch der Technik hinsichtlich Datensicherheit und Privatsphäre vertraut. Darin liegt eine Chance. Nach dem langen Corona-Lockdown beginnen viele…

News | Trends Security | Trends Cloud Computing | Cloud Computing | Trends Services | Trends 2019 | IT-Security | Services

Der Channel für IT-Sicherheit im Jahr 2019 – ein Jahr der Services

Zu Beginn des Jahres 2019 wird es große und kleine Veränderungen innerhalb des Ökosystems der Channelpartner geben. Wie diese vermutlich aussehen werden, erklärt Jens Pälmer, zuständig für den Channel bei Palo Alto Networks in Deutschland, Österreich und der Schweiz. »Die Vorhersage dessen, was das Jahr verspricht, lässt sich jedoch nicht einmal mittels künstlicher Intelligenz treffen«,…

News | Trends Security | Trends Infrastruktur | Trends 2019 | IT-Security | Rechenzentrum | Services

Trends 2019 in der Fertigungsindustrie: Sicherheit und höhere Service Levels

Immer mehr Fertigungsbetriebe vernetzen und automatisieren ihre Arbeitsplätze. Sie ermöglichen so flexibilisiertes und produktives Arbeiten. Der Hintergrund: Unternehmen wollen sich individuell an Kundenwünsche anpassen können, Wissen aus Daten gewinnen und Produktionen kosteneffizienter machen. Auch viele mittelständische Unternehmen rüsten um, doch stehen sie noch großen technologischen Herausforderungen gegenüber. Wie sollen große Datenmengen verwaltet und vor allem…

News | Business Process Management | Digitalisierung | Effizienz | Infrastruktur | IT-Security | Lösungen | Services | Tipps

DevSecOps: Wie sich Microservices auf die Anwendungssicherheit auswirken

Die Architektur von Software verändert sich grundlegend – Microservices sind auf dem Vormarsch. Drei zentrale Herausforderungen, die das für die Anwendungssicherheit mit sich bringt. Microservices sind im Software Development schon seit mehreren Jahren auf dem Vormarsch. Viele kleine Services anstatt einzelner monolithischer Applikationen zu entwickeln, bietet in der Tat zahlreiche Vorzüge. Eine kleine Auswahl der…

News | Trends Security | Trends Cloud Computing | Digitalisierung | Trends 2017 | Internet der Dinge | IT-Security | Tipps

Sicherheitsrisiken bei IoT-Geräten – Unternehmen und Nutzer sollten Serviceanbieter in die Pflicht nehmen

Always on, das bedeutet in vielen Fällen auch »immer verletzlich« – zumindest wenn es um die Datensicherheit geht. Die Sicherheitsexperten von Palo Alto Networks warnen deshalb vor Sicherheitsrisiken bei IoT-Geräten. Viele Verbraucher unterschätzen dennoch die Gefahr, gehen sie doch davon aus, dass ihre Daten aus Fitnesstrackern und Co. unbedenklich seien. »In einer Welt, in der…

News | Business | Digitale Transformation | Trends Services | Trends 2016 | Kommunikation | Services

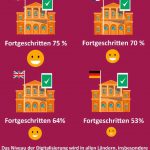

Trotz Sicherheitsbedenken: Bürger sind für digitale Verwaltungsservices bereit

Die überwältigende Mehrheit der deutschen Bevölkerung wünscht sich einen zügigen Ausbau digitaler Serviceangebote im öffentlichen Sektor. Rund vier von fünf Bürgern wären sogar bereit, alte Gewohnheiten im Umgang mit Ämtern und Behörden abzulegen, wenn sie im Gegenzug ihre Verwaltungsangelegenheiten online erledigen könnten. Wie eine internationale Umfrage im Auftrag von Sopra Steria zeigt, ist diese Bereitschaft…

News | IT-Security | Services | Tipps

Safer Internet Day 2016: Rundum-Service zum Thema E-Mail-Sicherheit

Drei Handlungsstränge für mehr E-Mail-Sicherheit: Sichere Computer und Smartphones, Qualitätsstandards für das kommerzielle E-Mailing, Bekämpfung von Spam-Mails. eco-Initiativen belegen: Selbstregulierung der Internetwirtschaft funktioniert. eco Safer Internet-Quiz: Testen Sie Ihr Wissen zum Thema E-Mail-Sicherheit. Die E-Mail ist eines der wichtigsten Kommunikationsmittel, sowohl im privaten als auch im geschäftlichen Bereich. Allerdings birgt die E-Mailkommunikation auch Risiken, da…

News | Business | Cloud Computing | Geschäftsprozesse | Infrastruktur | IT-Security | Online-Artikel | Services

Sicherheitsanforderungen bei Cloud-Services sind den Unternehmen häufig unklar

Vielen Unternehmen ist die Komplexität der Sicherheitsanforderungen beim Einsatz von Cloud-Services nur unzureichend bewusst. Zudem gibt es deutliche Defizite bei der sicherheitsbezogenen Evaluierung von Cloud-Providern. Notwendig sind systematische Evaluierungsverfahren bei der Providerauswahl zur Risikominderung. Pflichtanforderungen So gehört beispielsweise zu den Pflichtanforderungen, dass der Cloud-Provider ein IS-Risikomanagementsystem mit entsprechenden Maßnahmen etabliert hat und eine kontinuierliche Bewertung…

News | Business | Digitale Transformation | Favoriten der Redaktion | Geschäftsprozesse | Kommunikation | Künstliche Intelligenz | Services

KI im Kundenservice: Wenn Automatisierung zur Managementdisziplin wird

Künstliche Intelligenz verändert die Art, wie Unternehmen Kundenservice verstehen, führen und gestalten. Erfolgreich sind diejenigen, die Technologie, Prozesse und Menschen in ein neues Gleichgewicht bringen. Die Esker-Trendstudie 2025 zeigt: Der Einsatz von künstlicher Intelligenz im Customer Service hat sich innerhalb von zwei Jahren verdoppelt [1]. Wer diesen Wandel gestalten will, muss ihn als Führungsaufgabe…

Trends 2025 | News | Trends Security | Infografiken | IT-Security

Malware, Betrug, Scams und Datendiebstahl: Massive Sicherheitslücken

Cybersicherheitsverhalten, KI-Bedenken und Risiken von Verbrauchern weltweit. 14 Prozent der Befragten fielen im letzten Jahr digitalem Betrug zum Opfer. Soziale Medien überholen E-Mail als bevorzugten Angriffsvektor von Cyberkriminellen. KI-Betrug wird zur wachsenden Sorge der Verbraucher. Die neue 2025 Consumer Cybersecurity Survey von Bitdefender gibt Einblicke in zentrale Verhaltensweisen, Praktiken und Bedenken im Bereich der…

News | Business | Favoriten der Redaktion | Geschäftsprozesse | IT-Security | Services | Strategien

NIS2-Umsetzung: Bundestag beschließt endlich Cybersicherheitsgesetz

Die Cybersicherheitslage Deutschlands ist angespannt: Insbesondere durch schlecht geschützte Angriffsflächen ist die Bundesrepublik im digitalen Raum verwundbar [1]. Mit dem im Deutschen Bundestag verabschiedeten Gesetz zur Umsetzung der europäischen NIS2-Richtlinie wird das nationale IT-Sicherheitsrecht umfassend modernisiert: Die Richtlinie erhöht die Anforderungen an die Cybersicherheit bestimmter Unternehmen sowie der Bundesverwaltung. Das Bundesamt für Sicherheit in…

News | Favoriten der Redaktion | IT-Security | Kommunikation | Künstliche Intelligenz | Tipps

KI-Browser: Komfort oder kritischer Sicherheitsblindfleck?

»Ich habe nichts angeklickt. Der Browser hat das von selbst gemacht.« Das hörte ein Sicherheitsanalyst, nachdem der KI-gestützte Browser eines Benutzers ohne Erlaubnis auf sensible Daten zugegriffen hatte. KI-Browser sollen das digitale Leben einfacher machen. Marktprognosen zeigen, dass sie schnell wachsen – von 4 Milliarden US-Dollar im Jahr 2024 auf fast 77 Milliarden US-Dollar im…

Trends 2025 | News | Trends Security | Trends Kommunikation | IT-Security | Kommunikation

Cyberkriminelle gehen kreativ und zielgerichtet vor, um traditionelle E-Mail-Sicherheitslösungen zu umgehen

Während Unternehmen traditionelle, technische Schutzmaßnahmen verstärken, finden Angreifer immer neue Wege, sie mit alltäglichen Methoden zu umgehen. Der Bericht »Q3 Email Threat Landscape Report« identifiziert die wichtigsten E-Mail-Bedrohungstrends des dritten Quartals 2025 [1]. Die VIPRE Security Group hat dazu 1,8 Millionen E-Mails verarbeitet und analysiert. Ziel ist es, Firmen dabei zu unterstützen, ihre E-Mails…

News | Infrastruktur | Produktmeldung | Rechenzentrum | Services

NorthC schließt Akquisition von sechs Rechenzentren der Colt Technology Services ab

NorthC, ein führender regionaler Anbieter von Datacenter in Nordwesteuropa, hat die Akquisition von sechs Rechenzentren der Colt Technology Services abgeschlossen. Zum 1. September hat NorthC den Betrieb der Standorte in Frankfurt, Berlin, Hamburg, München und Düsseldorf sowie Amsterdam in den Niederlanden übernommen. Die Akquisition erweitert NorthCs Plattform um mehr als 25 Megawatt an zusätzlicher Kapazität…

News | IT-Security | Strategien | Tipps | Whitepaper

Maßnahmen zur Gewährleistung der IT‑Sicherheit in Kommunen

Der öffentliche Sektor muss Governance, Personal, Technik, Prozesse und Partnerschaften systematisch verbessern — kombiniert mit Sensibilisierung, Monitoring und klarer Verantwortung — um Angriffe zu verhindern, Schäden zu begrenzen und digitale Dienste resilient bereitzustellen. Strategische Governance und Verantwortlichkeiten Zentrale Steuerung für IT‑Sicherheit etablieren (z. B. IT‑Sicherheitsbeauftragte, Governance‑Gremien) zur Koordination zwischen Verwaltung, IT und Recht.…

Trends 2025 | News | Trends Security | IT-Security | Whitepaper

IT-Sicherheit im öffentlichen Sektor

Das Whitepaper behandelt die Herausforderungen und Strategien zur IT-Sicherheit im öffentlichen Sektor in Deutschland bis 2025, insbesondere im Hinblick auf Cyberangriffe auf Kommunen. Cyberangriffe auf den öffentlichen Sektor Die Zahl der Cyberangriffe auf kommunale Einrichtungen in Deutschland hat stark zugenommen und stellt eine ernsthafte Bedrohung dar. Städte und Landkreise in Deutschland sind zunehmend Ziel…

News | IT-Security | Tipps

Digitaler Weckruf: Sicherheitsgefährdung durch Windows 10

Der 14. Oktober 2025 markierte das Ende der Sicherheitsupdates für Windows 10. Für Schätzungen zufolge weltweit rund 400 Millionen PCs stellt dies ein Risiko dar [1]. Denn ab diesem Tag bleiben Schwachstellen ungepatcht, was Systeme zum Einfallstor für Cyberangriffe macht. Besonders kritisch ist dies für kleine und mittlere Unternehmen (KMU), die oft nicht über die…

News | Favoriten der Redaktion | IT-Security | Services | Tipps

IT-Grundhygiene als Basis für Sicherheit: 5 Schritte zu stabiler IT-Security

Ohne Basics kein hinreichender Schutz. Zero Trust, KI oder Quantenkryptographie – moderne Security-Konzepte sind in aller Munde. Doch die Realität zeigt, dass fehlende Basics oft die Ursache für den Erfolg von Cyberangriffen sind. Ungepatchte Systeme, schwache Passwörter oder offene Ports machen Unternehmen angreifbar und das oft über Jahre hinweg. Selbst moderne Verteidigungsstrategien scheitern, wenn…

Ausgabe 9-10-2025 | News | Effizienz | Kommunikation | Services | Strategien

Schnellere Bereitstellung von IT-Services – Kundenkommunikation als strategischer Hebel für die IT

Trends 2025 | News | Business | Trends Services | Services

Vertrauen statt Hype: Deutsche setzen auf Klarheit, Komfort und Sicherheit im Umgang mit Geld

Consumer Survey 2025 zeigt: Familie wichtiger als Influencer; Buy Now, Pay Later etabliert sich als Komfort-Tool; Banken bleiben zwischen Tradition und digitaler Transformation. Wie denken Verbraucherinnen und Verbraucher über Finanzen, Banking und neue Technologien? Riverty hat gemeinsam mit YouGov in einer repräsentativen Umfrage die Stimmungslage basierend auf dem Zukunftspapier FinTech 2040 erfasst [1]. Die…