Wieder einmal jährt sich der Ändere-dein-Passwort-Tag am 1. Februar. Doch was ist seit letztem Jahr passiert? Sind Nutzer mit ihren Passwörtern mittlerweile umsichtiger geworden oder stellen sie weiterhin eines der größten Sicherheitsrisiken dar – als Privatpersonen und als Mitarbeiter in Unternehmen?

Die besten Tipps zur Gestaltung sicherer Passwörter sind allseits bekannt: Passwörter sollten länger als zwölf Zeichen sein, keinen persönlichen Bezug haben und jeweils nur für einen Log-in verwendet werden. Jedoch zeigt eine Studie von LastPass aus dem Jahr 2020, dass es an der praktischen Umsetzung dieser Best Practices noch immer hapert: 53 Prozent der Befragten haben ihr Passwort in den letzten zwölf Monaten trotz eines Datenleaks nicht geändert. 42 Prozent ist es wichtiger, dass sie sich das Passwort merken können und achten weniger auf die Sicherheit.

Viele sind sich zwar der Risiken eines unsicheren Passworts bewusst, doch sie überdenken die Verwaltung ihrer Log-in-Daten nicht. Beispielsweise wissen zwar 91 Prozent, dass die kontinuierliche Nutzung des gleichen oder eines ähnlichen Passworts ein Risiko darstellt, doch 66 Prozent gaben ein solches Verhalten zu. 77 Prozent kennen die Regeln für ein sicheres Passwort, aber 54 Prozent schreiben es sich noch immer händisch auf.

Welche Maßnahmen sollten also ergriffen werden, damit Passwörter kein Sicherheitsrisiko mehr darstellen? Ian Pitt, CIO von LogMeIn gibt drei Ratschläge für eine vernünftige Verwaltung der Anmeldedaten.

Tiefergehende Aufklärung in Unternehmen

Unternehmen müssen auf Schulungen und Einweisungen setzen, wie mit Passwörtern umgegangen werden soll. Die aufgeführten Studienergebnisse zeigen jedoch: Trotz des theoretischen Wissens mangelt es an der korrekten Umsetzung in der Praxis. Den Mitarbeitern sollte bewusstwerden, was durch den unvorsichtigen Umgang mit Anmeldeinformationen geschieht. Experten können durch Beispiele aus dem Alltag verdeutlichen, wie wichtig eine umsichtige Auswahl von Passwörtern ist und wie sich ein solides Passwortmanagement einfach in den Arbeitsalltag integrieren lässt. Von grundlegender Bedeutung ist letzten Endes die Erkenntnis, dass Angestellte umdenken müssen.

Relevanz von Passwortmanagern

Keine Neuheit, aber Passwortmanager unterstützen weiterhin bei der Steigerung der Sicherheit. Diese Tools erstellen für jeden Log-in individuelle, sichere Passwörter, ohne dass sich der Nutzer jedes einzelne Passwort merken muss – geräteunabhängig. Die Dashboards einer solchen Lösung werden laufend aktualisiert und die Sicherheit des Accounts wird beispielsweise durch Multifaktor-Authentifizierung zusätzlich erhöht. Solche Manager gibt es sowohl für Privatpersonen als auch für Unternehmen, mit zusätzlicher Kontrolle für IT-Administratoren.

Den Einsatz von Passwörtern verringern

Eine weitere Studie von LastPass fand heraus, dass die Deutschen durchschnittlich fünf Stunden in der Woche mit der Verwaltung ihrer Passwörter verbringen. Diese kostbare Zeit könnte effizienter genutzt werden. In diesem Zusammenhang stehen IT-Teams wieder vor folgenden Herausforderungen: Mitarbeiter nutzen stets das gleiche Passwort für mehrere Anwendungen und vergessen ihre Log-in-Daten. Der Zeitaufwand für die IT-Abteilung ist hoch, um die daraus resultierenden Sicherheitsrisiken zu vermeiden. Hier kann eine »passwortfreie Authentifizierung« die Lösung sein. Auf diese Weise bekommen Anwender ohne Eingabe eines Passworts Zugang zu Geräten und Anwendungen. Somit wird der Anmeldevorgang für den Nutzer komfortabler gestaltet und die IT kann optimale Sicherheit gewährleisten – bei gleichzeitig voller Kontrolle. Dies wird durch Technologien wie eine biometrische Authentifizierung ermöglicht, die auf vielen Smartphones durch Fingerabdruck oder Gesichtserkennung verwendet wird. Auch ein Single Sign-On (SSO) kann für diesen Ansatz genutzt werden. Hierbei melden sich Nutzer einmal mit ihren übergreifenden Zugangsdaten an und haben danach Zugriff auf ihre Anwendungen – die Eingabe weiterer Passwörter entfällt.

»Change Your Password«: Tipps für starke Passwörter

»Viele Internetnutzer verwalten bereits mehr als hundert Online-Konten – da fällt die Wahl viel zu oft auf Passwörter, die man sich leicht merken kann«, sagt Meinel. Auch die weit verbreitete Mehrfachnutzung von Passwörtern für unterschiedliche Dienste sei extrem leichtsinnig, wenn man bedenke, welche Schäden hierdurch entstehen könnten.

Die wichtigsten Regeln zur Erstellung starker Passwörter:

- Die Länge des Passworts sollte mindestens 15 Zeichen umfassen.

- Das Passwort sollte möglichst viele verschiedene Zeichentypen (Buchstaben, Ziffern, Sonderzeichen) sowie Groß- und Kleinschreibung mit einbeziehen.

- Keine Begriffe aus dem Wörterbuch oder andere »sinnvolle« Zeichenfolgen verwenden. Neben den Brute-Force-Attacken sind vor allem »Wörterbuchangriffe« üblich, um Passworte zu knacken: Hierbei werden Listen mit Wörtern genutzt, um fremde Passwörter zu entschlüsseln.

- Nie dasselbe Passwort für mehrere Konten verwenden. Wird ein Passwort geknackt, ermöglicht es Kriminellen sonst den Zugang zu allen anderen Diensten.

- Niemals persönliche Informationen wie Namen, Geburtsdaten, Haustiernamen, Namen der Partner oder der jeweiligen Anwendung (etwa »Adobe«) verwenden. Diese Daten könnten leicht erraten werden.

- Wenn möglich, die 2-Faktor-Authentifizierung nutzen.

- Passwortmanager helfen bei der Generierung und der sicheren Aufbewahrung starker Passwörter

Identity Leak Checker

Ob man selbst Opfer eines Datendiebstahls geworden ist, lässt sich mit dem Identity Leak Checker, einem Online-Sicherheitscheck des Hasso-Plattner-Instituts (HPI), sehr leicht überprüfen. Seit 2014 kann dort jeder Internetnutzer unter https://sec.hpi.de/ilc kostenlos durch Eingabe seiner E-Mail-Adresse prüfen lassen, ob Identitätsdaten von ihm frei im Internet kursieren und missbraucht werden könnten. Die Sicherheitsforscher ermöglichen den Abgleich mit mittlerweile mehr als 10 Milliarden gestohlener und im Internet verfügbarer Identitätsdaten. Dabei liegt der Fokus auf Leaks, bei denen deutsche Nutzer betroffen sind.

Tipps für sichere Passwörter: Jeder dritte Onliner nutzt dasselbe Passwort für mehrere Dienste

Illustration: Absmeier, TheDigitalArtist

»Ein einziges Passwort für mehrere Online-Dienste ist ein großes Sicherheitsrisiko«, sagt Teresa Ritter, Bitkom-Expertin für IT-Sicherheit. »Wenn ein solches Universalpasswort einmal geknackt ist, können Cyberkriminelle gleich mehrere digitale Identitäten von Nutzern übernehmen.« Die Mehrheit beschäftigt sich aber damit, sichere Passwörter zu verwenden. Fast zwei Drittel (63 Prozent) sagen: Ich achte bei der Erstellung neuer Passwörter auf einen Mix aus Buchstaben, Zahlen und Sonderzeichen. Drei von zehn Internetnutzern (31 Prozent) ändern ihre Passwörter in regelmäßigen Abständen. Und 8 Prozent sagen, dass sie einen Passwort-Generator beziehungsweise einen Passwort-Safe zur Erstellung und Verwaltung ihrer Passwörter nutzen. »Lange Wörter mit unterschiedlichen Zeichen – das ist eine einfache Faustregel für gute Passwörter«, so Ritter. Einen perfekten Schutz vor Cyberkriminellen bieten auch die längsten Passwörter nicht. Doch wer folgende Hinweise beachtet, erschwert Cyberattacken deutlich:

Der Passwort-Manager als Kennwort-Tresor

Passwort-Manager speichern alle genutzten Kennwörter in einer verschlüsselten Datei. Nutzer müssen sich nur noch ein Passwort merken, das Master-Passwort. Dieses Passwort sollte höchste Standards erfüllen. Einmal eingegeben, erlangt man Zugang zu allen gespeicherten Kennwörtern. Einige Programme bieten sogar die Möglichkeit, nicht nur Passwörter, sondern auch die dazugehörigen Benutzernamen zu speichern. Auf Wunsch füllen die Programme die abgefragten Felder beim Login automatisch aus.

Doppelte Sicherheitsstufe

Einige Dienste bieten mittlerweile Mehr-Faktor-Authentifizierungen an. Das bedeutet, dass der Nutzer mehr als eine Sicherheitsabfrage beantworten muss, um auf einen Account zuzugreifen. Dazu erhält man nach der Passwortabfrage beispielsweise eine SMS auf das Mobiltelefon mit einem Code. Parallel erscheint ein Feld, das den übermittelten Code abfragt. Sofern verfügbar, sollte diese Option aktiviert werden.

Updates, Updates, Updates

Ohne einen aktuellen Virenscanner kann es sehr gefährlich sein, sich im Internet zu bewegen – gleich ob per Desktop-Computer oder Smartphone. Umso wichtiger ist es, die Virensoftware immer aktuell zu halten. Nutzer sollten die Update-Hinweise ihrer Virensoftware ernst nehmen. Gleiches gilt für das Betriebssystem, den Browser, Add-Ons und die anderen Programme.

Phishing vorbeugen: Vorsicht bei dubiosen Mails

Beim Phishing verschicken Betrüger gefälschte Mails mit Links zu Online-Händlern, Bezahldiensten, Paketdiensten oder sozialen Netzwerken. Dort geben die Opfer dann nichtsahnend ihre persönlichen Daten preis. Häufig holt sich aber auch ein unerkannter Trojaner diese vertraulichen Informationen. Cyberkriminelle wollen so vor allem an die Identität der Opfer in Kombination mit den zugehörigen Zugangsdaten zu Online-Banking oder anderen Diensten kommen. Oberstes Gebot: den gesunden Menschenverstand nutzen. Banken und andere Unternehmen bitten ihre Kunden nie per E-Mail, vertrauliche Daten im Netz einzugeben. Diese Mails sind am besten sofort zu löschen. Das Gleiche gilt für E-Mails mit unbekanntem Dateianhang oder verdächtigen Anfragen in sozialen Netzwerken.

Backups einrichten

Durch regelmäßige Sicherungskopien, auch Backups genannt, bleiben persönliche Daten auch dann erhalten, wenn Geräte defekt sind oder verloren gehen. Die gesicherten Daten lassen sich anschließend auf einem neuen Gerät problemlos wiederherstellen. Daten-Backups lassen sich per Synchronisation mit einem Heim-PC aufspielen, mit Hilfe eines Massenspeichers wie einer Micro-SD-Karte oder über Cloud-Speicher.

[1] Hinweis zur Methodik: Grundlage der Angaben ist eine repräsentative Umfrage, die Bitkom Research durchgeführt hat. Dabei wurden 1.004 Internetnutzer ab 16 Jahren telefonisch befragt. Die Fragestellung lautete: »Welche der folgenden Aussagen treffen auf Sie bei der Erstellung von Passwörtern für Ihre Online-Dienste, wie etwa E-Mails, soziale Netzwerke oder Konten beim Online-Shopping, zu?«

716 Artikel zu „Passwörter Sicherheit“

NEWS | TRENDS SECURITY | INFOGRAFIKEN | TRENDS 2019 | IT-SECURITY

Umgang mit Passwörtern bleibt Hauptproblem für IT-Sicherheit in Unternehmen

Dritter jährlicher »Global Password Security Report« belegt weit verbreitete Wiederverwertung von Passwörtern trotz höherer Investitionen in Sicherheitstools wie Multifaktor-Authentifizierung. Die Studie von LastPass von LogMeIn liefert Einblicke, wie Mitarbeiter mit Passwörtern umgehen und zeigt neue Trends im Bereich Identitäts- und Zugriffsmanagement in Unternehmen weltweit auf. Zu den wichtigsten Ergebnissen des diesjährigen Reports gehört, dass…

NEWS | TRENDS SECURITY | IT-SECURITY

Sorgloser Umgang mit Passwörtern als heikle Sicherheitslücke

Anwender kompromittieren die Sicherheitsmaßnahmen in Unternehmen indem sie dieselben Passwörter für verschiedene Systeme nutzen und diese sogar an Außenstehende weitergeben. Eine Umfrage unter Messebesuchern der Internet-Security-Messe it-sa 2015 verdeutlicht, wie rein passwortgeschützte Logins die IT-Sicherheit gefährden [1]. Die Antworten der 114 IT-Sicherheitsexperten belegen erneut, dass rein passwortgeschützte Zugangsdaten für die Unternehmens-IT nicht ausreichen. So gaben…

NEWS | IT-SECURITY | SERVICES | TIPPS

IT-Sicherheit für Pharmaunternehmen: Den Impfstoff vor Hackern schützen

Endlich hat die Pharmaindustrie einen Corona-Impfstoff entwickelt, da lauert die nächste Gefahr: Professionelle Hacker. Sie gefährden Lagerung und Logistik der empfindlichen Impfdosen, greifen Pharmaunternehmen an, um an die Forschungsdaten zu gelangen und hackten zuletzt die europäische Arzneimittelagentur EMA. Alle mit dem Impfstoff beschäftigten Einrichtungen brauchen dringend starke IT-Sicherheitstechnologien, um sich vor solchen Angriffen zu schützen. …

NEWS | BLOCKCHAIN | IT-SECURITY

Blockchain: Vorteile versus Cybersicherheitsrisiken

Wenn es eine neue Technologie gibt, die in den letzten zehn Jahren mehr Menschen begeistert hat als alles andere, dann ist es Blockchain. Allein die Tatsache, dass Blockchain Sicherheit für sämtliche Transaktionen verspricht, war Grund genug, sie mit offenen Armen zu empfangen. Blockchain hat selbst Branchen wie den E-Commerce neu definiert, weil die Technologie schnelle,…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | TIPPS

IT-Sicherheit: Unternehmen auf der Suche nach geleakten Daten

Würden Sie Ihre Unternehmensdaten mit E-Mail-Adressen und Passwörtern offen ins Internet stellen? Nein. Doch über 12 Milliarden solcher Datensätze liegen frei zugänglich im Internet, erbeutet von Cyberkriminellen. Diese fügten deutschen Unternehmen 2019 einen Schaden in Höhe von mehr als 100 Milliarden Euro zu, Tendenz steigend. Deshalb hat das HPI einen Identity Leak Checker Desktop Client…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Das schwächste Glied: Der Mensch als IT-Sicherheitsrisiko

Fehlverhalten, ungenaue Richtlinien und falsche Konfigurationen von Endpunkten sind häufige Schwachpunkte. Die Cyber-Kill-Chain sucht sich meist das schwächste Glied in der Kette – und das ist oft der Mensch. Eine Analyse der Bitdefender-Telemetrie von 110.000 Endpunkten im ersten Halbjahr 2020 zeigt, dass Fehlkonfigurationen und der »Schwachpunkt Mitarbeiter« die Ursachen Nummer Eins für einen sehr…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Beim Online-Banking wird vermehrt auf Sicherheit geachtet

8 von 10 Nutzern passen auf, dass keine Fremden auf den Bildschirm schauen. Öffentliches WLAN wird bei Bankgeschäften seltener verwendet. Bitkom: Nutzer sollten die gängigen Sicherheitsregeln beachten. Die Nutzer von Online-Banking achten zunehmend auf Sicherheit. Wichtigen Empfehlungen für zusätzlichen Schutz folgt aber dennoch nur eine Minderheit. So geben 8 von 10 Online-Banking-Nutzer (79 Prozent) an…

NEWS | IT-SECURITY | WHITEPAPER

Internetsicherheit und Cyberattacken: Ein Jahresrückblick

Die Corona-Pandemie hat die digitale Transformation weltweit beschleunigt. Die Internetsicherheit ist daher wichtiger denn je. Im »State of the Internet – A Year in Review« Sicherheitsbericht blickt Akamai auf die Entwicklungen in diesem außergewöhnlichen Jahr 2020 zurück – und auf Bedrohungen für Finanzdienstleister, für die Branchen Medien und Gaming sowie für den Einzelhandel und das…

TRENDS 2021 | NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS

Alternative Lösungswege bei sinkenden IT-Budgets – Optionen für IT-Sicherheit in Krisenzeiten

In Zeiten der Unsicherheit ist es nur verständlich, dass Unternehmen dazu neigen, sich zurückzuziehen und ihre Ausgaben zu reduzieren, wo immer dies möglich ist. Im Jahr 2020 zeigt sich dies ganz offensichtlich im Veranstaltungsbereich: Konferenzen und Kongresse wurden abgesagt oder virtuell abgehalten, während Geschäftsreisen für viele Unternehmen zum Stillstand gekommen sind. Dies ist aber nicht…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

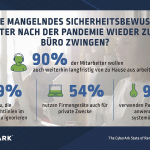

Mangelndes Sicherheitsbewusstsein der Mitarbeiter stellt Zukunft der Remote-Arbeit infrage

Rund 90 % der von zuhause arbeitenden Mitarbeiter in Deutschland wollen auch nach einer möglichen Rückkehr ins Büro zeitweise im Home Office bleiben. Aus Unternehmenssicht ist allerdings bedenklich, dass 59 % der Mitarbeiter Sicherheitsrichtlinien nur unzureichend berücksichtigen. Die Covid-19-Pandemie hat dazu geführt, dass viele Mitarbeiter im Home Office arbeiten. Welche Herausforderungen gibt es dabei und…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit 2021: Big-Malware-Business zielt auf das Wohnzimmer

Home-Office-Hardware und Firmware geraten verstärkt ins Visier der Cyberangreifer. Ransomware wird zum Big Business mit einem umkämpften Markt. Mit zunehmend professionelleren Methoden werden Angriffe komplexer. Für die Experten der Bitdefender Labs steht das Jahr 2021 vor allem unter folgenden Vorzeichen: Das Home Office rückt in den Fokus für Angriffe auf Unternehmensinformationen. Firmware-Angriffe werden zum Standard…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Sicherheitsfragen 2021 – und die Antworten darauf

Für das Jahr 2021 stellen sich eine Menge Fragen in Zusammenhang mit der Sicherheit: Lassen sich mit einer Zero-Trust-Architektur Cyberangriffe für den Angreifer schwieriger gestalten? Werden strengere Auditing-Praktiken umgesetzt? Wird das mangelnde Bewusstsein von möglichen RPA-Sicherheitsauswirkungen im Jahr 2021 zu einem schwerwiegenden RPA-Hack führen? Wird 2021 das Jahr der »Customizable Cloud«? Wird die scheinbare…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Trends 2021: Automatisierung als Freund und Feind der IT-Sicherheit

Automatisierung wird Flutwelle an Spear-Phishing auslösen und gleichzeitig Cloud Providern als Waffe gegen Angreifer dienen. Nachdem sich das Jahr 2020 langsam dem Ende zuneigt, ist es für die IT-Sicherheitsexperten von WatchGuard Technologies an der Zeit, den Blick gezielt nach vorn zu richten. Auf Basis der aktuellen Faktenlage lassen sich stichhaltige Rückschlüsse ziehen, welche Trends das…

NEWS | IT-SECURITY | TIPPS

Zurück im Home Office: 5 Tipps für Unternehmen zur Vermeidung von Sicherheitslücken beim mobilen Arbeiten

Lockdown 2.0: Nach dem erneuten Verschärfen der Maßnahmen zum Eindämmen der Corona-Pandemie ist ein großer Teil der Büromitarbeiter bereits wieder im Home Office – falls sie nach Ende des ersten Lockdowns überhaupt an ihren regulären Arbeitsplatz zurückgekehrt waren. Dies hat die Entwicklung des mobilen Arbeitens in den Unternehmen maßgeblich beschleunigt. Ein Problem bei der rasanten…

NEWS | IT-SECURITY | TIPPS

Wie das Gesundheitswesen den Kampf um die Cybersicherheit gewinnen kann – drei Entwicklungen und vier Lösungsansätze

Nicht erst seit Covid und den jüngsten Ransomware-Attacken ist das Gesundheitswesen einer der dynamischsten Schauplätze von Cyberkriminalität Im Laufe der letzten Jahre haben sich nach Meinung von Vectra AI drei wesentliche Erkenntnisse über Cyberangriffe im Gesundheitswesen herauskristallisiert: Die wirkliche Bedrohung liegt bereits in den Netzwerken des Gesundheitswesens selbst in Form des Missbrauchs des privilegierten…

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Vulnerability-Report: Diese zehn Sicherheitslücken verursachten die größten Probleme

Hackerone, eine Sicherheitsplattform für ethisch motivierte Hacker – die sogenannten White Hat Hacker –, hat seinen Report zu den zehn häufigsten Schwachstellen des letzten Jahres veröffentlicht. Das Unternehmen hat anhand der eigenen Daten eine Analyse zu den zehn häufigsten und mit den höchsten Prämien ausbezahlten Schwachstellen erstellt. Aus mehr als 200.000 Sicherheitslücken, welche zwischen…

NEWS | IT-SECURITY | TIPPS

Hardware-Sicherheitslücken: Versäumte Firmware-Sicherheit – die Top 5 Ausreden

Zunehmend sind sich CEOs und Vorstandsmitglieder bewusst, dass sie die Verantwortung haben, ihren Ansprechpartnern zielführende Fragen zu Cybersicherheitsrisiken wie Firmware- und Lieferkettensicherheit zu stellen, meint Palo Alto Networks. Bei Firmware handelt es sich um eine Software, die speziell für ein Stück Hardware wie Festplatte, USB oder UEFI entwickelt wurde. Jedes moderne Computersystem oder intelligente Gerät…

NEWS | BUSINESS PROCESS MANAGEMENT | IT-SECURITY | SERVICES

IAM im Finanzwesen: Den Spagat zwischen Usability und IT-Sicherheit bewältigen

Das Finanzwesen ist im Umbruch. Schon längst werden Transaktionen nicht mehr am Schalter in den Filialen getätigt, sondern sowohl Kunden als auch Berater wollen von überall und jederzeit Zugriff auf Informationen und Anwendungen haben. Damit die Benutzer-Administration trotzdem höchste Sicherheitsansprüche erfüllt, brauchen Banken moderne IAM-Lösungen, die auch regulatorische Anforderungen flexibel umsetzen können. Vom Smartphone…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Remote Learning und Remote Working: Chancen und Risiken für die App-Sicherheit

Illustration: Geralt Absmeier Covid-19 hat viele von uns gezwungen, sich sehr schnell mit neuen Realitäten auseinanderzusetzen. Dazu gehören Remote Learning und Remote Working. Kinder und Erwachsene, Eltern und Lehrer sowie ein großer Teil der Erwerbstätigen sind betroffen. Mobile Apps und Webanwendungen wurden vor der Corona-Krise in erster Linie im geschäftlichen Umfeld oder im Freizeitbereich eingesetzt.…

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Anstieg von Cyberangriffen belastet Sicherheitsexperten und führt zu höherem Stresslevel

Laut Statistischem Bundesamt fällt es Unternehmen in Deutschland immer schwerer, offene Stellen für IT-Experten zu besetzen. Mehr als zwei Drittel (69 Prozent) der Firmen berichteten von Schwierigkeiten, IT-Fachkräfte einzustellen. Hinzukommen die vielfach bestätigte massive Zunahme an Cyberangriffen weltweit – begünstigt durch die Corona-Pandemie und der damit in Verbindung stehenden Hauruck-Digitalisierung. Der Fachkräftemangel bleibt auch in…