Blick in das Security Operations Center von Bitdefender, San Antonio (Texas). Bildquelle: Bitdefender Illustration: Absmeier

Viele Unternehmen hoffen darauf, für Ihre IT-Sicherheit externe Ressourcen an Bord zu holen. Managed Detection and Response, kurz MDR, ist daher eine relativ neue und immer wichtigere Dienstleistung in der Cybersicherheitsbranche. Doch was kann MDR leisten und worauf ist bei der Auswahl eines Dienstes zu achten? Der Artikel gibt dazu drei Ratschläge und fordert Standards für MDR ein: proaktives Handeln, Suche nach Cyberbedrohungen und 24/7-Verfügbarkeit der Dienste.

Es gibt zahlreiche verschiedene Definitionen von MDR und welche wohl am besten passt, ist größtenteils eine akademische Frage. Denn Anbieter erbringen MDR-Dienste auf unterschiedliche Weise, was es schwer macht, sie zu kategorisieren und zu vergleichen. Unternehmen und ihre IT-Security setzen jedoch bereits vermehrt auf externe MDR-Dienste, weil sie Mühe damit haben, alleine auf die eigenen Ressourcen aufbauend mit immer mehr und neueren Gefahren Schritt zu halten: Ein durchschnittliches SOC (Security Operations Center) erhält täglich mehr als 10.000 Warnmeldungen. Diese Zahl kann so überwältigend sein, dass viele SOC-Teams tatsächlich weniger als die Hälfte der eingehenden Alarme überhaupt priorisieren können. Den meisten SOC-Teams fehlt nicht nur die Zeit oder Manpower, sondern oft auch das Fachwissen, um eine vollständige Analyse eines Vorfalls durchzuführen, was zu unzureichenden Reaktionen führt. Systeme werden zudem ineffektiv wiederhergestellt. Hier setzt MDR als Dienst an.

MDR löst ein echtes Problem

Neue Technologien, Trends, Schlagworte und Fachausdrücke gibt es in der Cybersicherheit ständig. Und als Reaktion auf die sich ständig verändernde Gefahrenlage kommen immer wieder neue Angebote auf den Markt, die die Sicherheit in Unternehmen verbessern sollen. In gewisser Weise sind Schlagworte für neue, sich entwickelnde Technologien unvermeidlich. Doch MDR scheint mehr als nur ein Strohfeuer zu sein. Branchenkenner und Analystenhäuser erwarten, dass der Markt für MDR-Dienste bis 2025 ein Volumen von 2,2 Milliarden US-Dollar erreichen wird. Laut Gartner nehmen dann bis zum selben Jahr mehr als die Hälfte aller Unternehmen MDR-Dienste in Anspruch. Dieses rasante Wachstum lässt sich nur realisieren, wenn eine Dienstleistung wirklich bei einem Problem Abhilfe schafft und IT-Sicherheitsdienste bietet, die man nicht selbst verwalten muss. Unternehmen suchen nach einem solchen Angebot, um nicht selbst Personal einzustellen, welches am Arbeitsmarkt ohnehin kaum zu finden ist.

Die drei grundlegenden Merkmale eines MDR-Dienstes

Das Ziel jedes CISOs ist es, neue Technologien einzusetzen, die das Unternehmen besser schützen als zuvor. Der Markt für Sicherheitstechnologien ist für CISOs jedoch sehr schwer zu überblicken und entwickelt sich obendrein sehr schnell. Darüber hinaus macht es eine fehlende Standardisierung von Begriffen, Prozessen und Technologien schwer, die Services, Tools oder Technologien von Anbietern zu vergleichen, zu bewerten und auszuwählen. MDR ist hierfür ein gutes Beispiel und es ist an der Zeit, sich auf branchenweite Standards zu einigen, die festlegen, was eine Dienstleistung für die Jagd auf Bedrohungen und die folgende Reaktion ausmacht. Obgleich verschiedene MDR-Dienste eine Vielzahl von unterschiedlichen Merkmalen aufweisen können, kann man sich auf diese drei grundlegende Bestandteile eines MDR-Dienstes einigen: proaktives Handeln, Suche nach Cyberbedrohungen und 24/7-Verfügbarkeit.

Worauf man beim Bewerten eines MDR-Dienstes achten sollte

- Proaktives Handeln

MDR-Dienste präsentieren sich als ein Team von Sicherheitsexperten, das ein Unternehmen rund um die Uhr »im Auge behält«. Diese versprechen, Daten mit einem ausgereiften und umfassenden Sicherheitsansatz zu schützen, der Angriffe erkennen und darauf reagieren kann – selbst solche, die sich bereits im Netzwerk befinden. Das hört sich gut an, aber es ist wichtig zu verstehen, was Anbieter unter »Reaktion« verstehen. Einige Anbieter benachrichtigen ihre Kunden über einen Vorfall lediglich und überlassen es ihnen dann, sich um den Angriff zu kümmern. In Sachen Reaktion gilt es also, den potenziellen MDR-Anbieter explizit zu fragen:

- Welche proaktiven Reaktionsmöglichkeiten sind inbegriffen?

- Inwieweit sind diese Reaktionsmaßnahmen automatisiert?

- Welche Rolle spielt der Kunde bei den Reaktionsmaßnahmen?

- Wie sieht der Genehmigungsprozess für Reaktionsmaßnahmen aus?

- Suche nach Cyberbedrohungen

Die Suche nach solchen Gefahren ist eine wichtige Komponente der MDR-Dienste. Richtig durchgeführt, erfordert sie ein hohes Maß an Fachwissen und relevante sowie kontextbezogene Daten. Die Suche nach Gefahren (Threat Hunting) sollte eine kontextbezogene Sicht auf wahrscheinlich bösartige Akteure und deren Taktiken, Techniken und Verfahren sowie ein klares Verständnis der zu verteidigenden Geschäfts- und IT-Umgebung umfassen. Beim Evaluieren des Dienstes sollten diese Fragen nicht unbeantwortet bleiben:

- Wie wird die Suche nach Bedrohungen definiert?

- Wie wird diese Suche gemessen?

- Welche Leistungsindikatoren stehen bereit?

- Inwieweit erfolgt die Suche automatisiert?

- Wie wird Threat Intelligence in das Threat-Hunting-Programm integriert?

- Was sind die Ziele und Ergebnisse des Programms?

- Was löst eine Suche nach Bedrohungen aus?

- 24/7-Betrieb

Auf den ersten Blick mag es einfach erscheinen, zu beurteilen, ob ein MDR-Dienst einen 24/7-Betrieb anbietet. Aber selbst eine solche Angabe kann vieles bedeuten. Mit den richtigen Fragen versteht man gründlich die betrieblichen Abläufe, erfährt den Personalbestand und den Standorts der mit dem Schutz Ihrer Daten betrauten Analysten erlangen. Diese Fragen sollte man stellen:

- Gibt es Abrufverfahren außerhalb der Geschäftszeiten?

- Ist Personal außerhalb der Geschäftszeiten im Einsatz?

- Folgen die Einsatzzeiten »der Sonne« in den jeweiligen Zeitzonen?

- Wird ein Remote-SOC, ein Co-Sourcing-SOC oder ein von der Region unabhängiges SOC angeboten? Dabei geht es darum, ob ein Analystenteam remote für einen einzigen Kundenstamm arbeitet, oder ob verschiedene SOC in internationalen Regionen die Kunden aus derselben Region betreuen.

Fazit

MDR-Dienste können eine wichtige Zusatzressource für Unternehmen sein, die nicht über das Fachwissen oder die Mittel verfügen, um selbst die entsprechenden Abläufe aufzubauen. Sie dienen darüber hinaus als Sicherheitsnetz, wenn andere Kontrollen versagen. Ein zentraler Mehrwert ist der kontinuierliche Überblick über die Umgebung eines Unternehmens und seine individuelle Gefahrenlage. Da es noch keine MDR-Industriestandards gibt, liegt es in der Verantwortung der Unternehmen, die richtigen Fragen zu stellen, um potenzielle Dienste und Partner zu bewerten und die Sicherheit im Unternehmen nachhaltig zu verbessern.

Daniel Clayton, Vice President of Global Security Services and Support bei Bitdefender

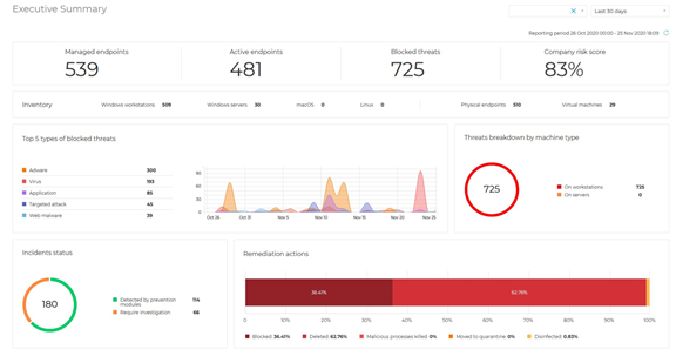

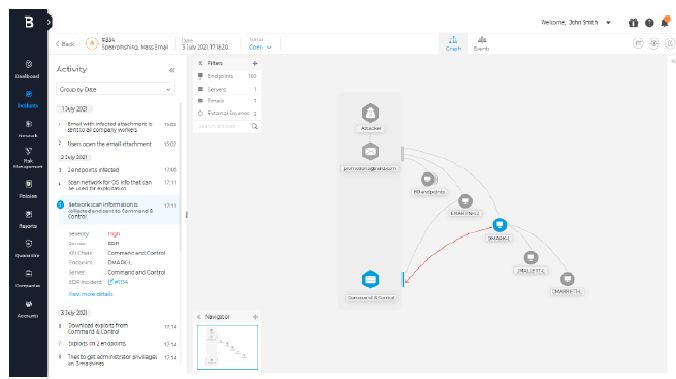

Bild 1: Moderne EDR-Lösungen bieten einen Überblick über die Sicherheitslage an Endpunkten. Sie schaffen damit eine wichtige Grundlage für den menschlichen Analysten im SOC. Bildquelle: Bitdefender.

Bild 2: XEDR-Tools liefern eine weitere Basis und zeigen Angriffe in ihrem Kontext. Bildquelle: Bitdefender

165 Artikel zu „MDR“

NEWS | INFRASTRUKTUR | PRODUKTMELDUNG

Mit croit im Handumdrehen zum Ceph-Cluster

Dass die Entwicklung der Datenbestände in Unternehmen nur eine Richtung kennt (Spoiler Alert: nach oben), ist mittlerweile eine Binsenweisheit. Für Unternehmen hat dies aber spürbare Auswirkungen auf ihr Tagesgeschäft, denn zum Einen müssen Daten den Mitarbeitern im Idealfall jederzeit und überall zur Verfügung stehen – aktuell auch im Home Office –, auf der anderen Seite…

NEWS | IT-SECURITY

MDR als Cybersecurity-Kavallerie: Best Practices für Managed Detection and Response

Von Remote-Access-Trojanern und Ransomware bis hin zu Phishing- und Wiper-Attacken – die wachsende Bedrohungslandschaft sowie begrenzte interne Ressourcen führen dazu, dass viele Unternehmen mittlerweile auf externe Sicherheitsverstärkung zurückgreifen. Managed Detection and Response (MDR) zählt zu einer beliebten Option, doch bei der Vielzahl an Lösungen kann die Wahl eines passenden Anbieters schwierig sein. Der Hauptvorteil…

NEWS | BUSINESS | BUSINESS PROCESS MANAGEMENT | LÖSUNGEN | AUSGABE 5-6-2017

Business Software – Ein ERP-Upgrade im Handumdrehen

Avanco ist als erstes Unternehmen in Deutschland auf IFS Applications 9 migriert. Durch den Wechsel auf die neueste Version der Business Software konnte das mittelständische Industrieunternehmen die individuellen Anpassungen um rund 70 Prozent reduzieren. Da der Umstieg von einer Vorgängerversion als rein technisches Upgrade erfolgte, ging er in Rekordzeit über die Bühne.

AUSGABE 9-10-2021 | NEWS | BUSINESS | LÖSUNGEN

Das ungenutzte Potenzial der Payroll – Auf die Zukunft einzahlen

Die plötzlichen Auswirkungen der globalen Gesundheitskatastrophe haben gezeigt, dass viele Unternehmensprozesse und Systeme nicht so effizient sind, wie sie sein könnten. Darunter auch die Entgeltabrechnung – 75 Prozent der Unternehmen beklagen, dass sie nicht in der Lage sind, diese hundertprozentig effektiv zu verwalten. Dabei hat die Payroll das Potenzial, ein Treiber für zukünftige Wachstumsinitiativen zu sein.

AUSGABE 9-10-2021 | NEWS | INFRASTRUKTUR | LÖSUNGEN

Extended Reality und additive Fertigung – 3D-Druck konserviert die Geschichte

Museen und Ausstellungshäuser erreichen mit XR und 3D-Druck andere Kunden und schaffen neue Verbindungen zwischen unterschiedlichen Ländern, Kulturen und Generationen. Ausbildung, Lehre und Forschung erhalten einen Innovationsschub.

NEWS | PRODUKTMELDUNG

Immersive Labs startet in der DACH-Region durch

Immersive Labs, ein globaler Markt- und Innovationsführer, der es Unternehmen ermöglicht, die Cyberkompetenz, die Cyberskills und das Cyberbewusstsein ihrer Mitarbeiter weiterzuentwickeln, startet mit einer Tochtergesellschaft und einem dedizierten Team in der DACH-Region durch. Das Unternehmen mit Sitz in Bristol (Großbritannien) und Boston (USA) hilft Security-Verantwortlichen mit seiner Plattform, die Cyberskills technischer und nicht-technischer Teams kontinuierlich…

NEWS | IT-SECURITY | TIPPS

XDR: Wie Sicherheitsteams Cyberangriffe frühzeitig erkennen und abwehren können

Sicherheitsteams haben aufgrund der Implementierung von neuen Technologien und Remote-Work-Prozessen zunehmend Schwierigkeiten, die Kontrolle über die komplexe Unternehmens-IT zu behalten. In Sachen IT-Sicherheit kann dies zu Problemen führen, da sich Cyberbedrohungen nicht mehr effektiv abwehren lassen. Eine einheitliche Plattform, die sämtliche Sicherheitsfunktionen zentralisiert, schafft Transparenz und effizientes Bedrohungs-Management. Tanja Hofmann, Lead Security Engineer bei McAfee…

NEWS | BUSINESS | SERVICES

Die Digitalisierung erfordert neue Formen der Kooperation

Unternehmen können die Herausforderungen der Digitalisierung nur gemeinsam mit dem IT-Partner ihres Vertrauens bewältigen. Neue kooperative Formen der Arbeitsteilung etablieren sich dabei als der sinnvollste, weil zielführende Weg. IT-Dienstleister sind für den Erfolg von Unternehmen wichtiger als jemals zuvor. Dafür gibt es ausschlaggebende Gründe. Aus strategischer Sicht ist die IT nicht mehr nur Werkzeug zur…

NEWS | IT-SECURITY

Conexxos: Messbar mehr Sicherheit für KMU

Cyberrisiken sind allgegenwärtig, aber viele kleine und mittelständische Unternehmen (KMU) verfügen nicht über die notwendigen Ressourcen, um diese zu entschärfen. Hier kommt Managed Security 365 von Conexxos ins Spiel, da es KMU umfassenden Schutz liefert – ohne ihr Budget zu sprengen oder wertvolle Zeit für kostspielige Nachbesserungsarbeiten aufzuwenden. Cyberangriffe auf deutsche Unternehmen haben massiv zugenommen.…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Application Security auf neuen Wegen

Immer schnellere Zyklen bei der Softwareentwicklung und aggressiv gesetzte Release-Termine führen nach verbreiteter Ansicht zu Mängeln bei der Sicherheit und Zuverlässigkeit: Es wird aus unterschiedlichen Gründen nicht immer gründlich genug getestet, heißt es. Tatsächlich muss diese Konsequenz nicht zwangsläufig eintreten. Es gilt vielmehr, ein in moderne, agile Entwicklungsverfahren integriertes Testmodell zu etablieren. Automatisierung und risiko-orientierte Priorisierung bei der…

TRENDS 2021 | NEWS | TRENDS KOMMUNIKATION | KOMMUNIKATION

Auswirkungen von Covid-19 auf Kommunikationsdienstleister in verschiedenen Sektoren in Deutschland

Angesichts der langsamen Erholung von der Pandemie gibt es viele Länder, die von Covid-19 stärker betroffen waren als Deutschland, wo die Einschränkungen im Alltag weitaus weniger drakonisch waren. Dennoch haben deutsche Kommunikationsdienstleister, wie viele andere weltweit, einen Anstieg der Nachfrage festgestellt, und zwar bedingt durch den Übergang vieler Unternehmen zur Remote-Arbeit. Das hat eine Vielzahl…

NEWS | DIGITALISIERUNG | LÖSUNGEN

Digitalisierung in der Automobilindustrie: Zugriff auf Prüfstände und Testfahrzeuge via Webbrowser

Kalibrierung und Datenerfassung weltweit: Neues Online-Calibration-Tool (OCT) ermöglicht Zugriff auf Prüfstände und Testfahrzeuge via Webbrowser. Uneingeschränkte Nutzung dank Verzicht auf Programmlizenzen und -installation. In den vergangenen Monaten wurden die Defizite in der Digitalisierung vieler Arbeits- und Gesellschaftsbereiche schonungslos offengelegt – so auch in der Automobilindustrie. Denn dort müssen beispielsweise Messungen an lokalen Prüfständen getätigt und…

NEWS | IT-SECURITY

NDR: Wie KMUs von Network Detection and Response profitieren

Für kleine und mittelständische Unternehmen, die oft nur über begrenzte Budgets und Ressourcen verfügen, ist es eine Herausforderung, sich im derzeitigen Sturm der Cyberkriminalität zu schützen. Die Bedrohungen entwickeln sich schneller als die vorhandenen Cyber-Sicherheitslösungen, kleine IT-Abteilungen können nicht Schritt halten. Aber eine fortgeschrittene Technologie gegen Cyberkriminalität, die seit Jahren in großen Unternehmen eingesetzt wird,…

NEWS | BUSINESS | NEW WORK | AUSGABE 7-8-2021

Virtuelles Onboarding – Neue Mitarbeitende digital einbinden

Ob Bewerbungsgespräch oder Einarbeitung: Vor-Ort-Präsenz war früher selbstverständlich. Doch nun müssen neue Kolleginnen und Kollegen virtuell an Bord geholt werden. Dabei haben sich in den vergangenen Monaten einige Hürden gezeigt. Mit Hilfe praktischer Tipps lassen sich diese leicht überwinden.

NEWS | IT-SECURITY | WHITEPAPER

72 Prozent der IT-Entscheider fürchten Angriffe mit Nation-State-Tools und -Techniken

Hacker nutzen Nation State-Techniken wie beim SolarWinds-Angriff. HP Wolf Security veröffentlicht neue Erkenntnisse einer weltweiten Studie unter 1.100 IT-Entscheidern (IT Decision Makers, ITDMs) zur steigenden Anzahl der sogenannten Nation-State-Attacken. Demnach sind 72 Prozent der Befragten besorgt, dass Nation-State-Tools und -Techniken über das Darknet verbreitet und genutzt werden, um ihr Geschäft anzugreifen. Die Studie belegt, dass…

NEWS | IT-SECURITY | TIPPS

Keine Panik nach dem Ransomware-Angriff

Sieben Maßnahmen, die Opfer während oder nach einem erfolgreichen Ransomware-Angriff ergreifen sollten. Die Ransomware-Welle schwappt unverändert über Unternehmen und Behörden hinweg und gefühlt verschärft sich die Sicherheitslage. Die Frage scheint nur noch zu sein: Wann und wie erwischt es einen selbst? Ratgeber, wie man seine Cyberabwehr gegen Ransomware aufstellen sollte, oder Technologien, die eine erfolgreiche…

NEWS | IT-SECURITY | AUSGABE 7-8-2021 | SECURITY SPEZIAL 7-8-2021

Remote Access – VPN-Risiken im Home Office

Mitarbeiter im Home Office, IT-Dienstleister und Lieferanten benötigen Zugriffsrechte auf Unternehmensnetze — in Pandemiezeiten mehr denn je. Das stellt Organisationen vor die Herausforderung, wie sie Sicherheits-, Datenschutz- und Compliance-Vorgaben einhalten können. Ist es ausreichend, externe Nutzer und Remote-Mitarbeiter mit VPN-Software und Zugangsdaten zu versorgen?

NEWS | INDUSTRIE 4.0 | INFRASTRUKTUR | LÖSUNGEN | AUSGABE 7-8-2021

Industrie 4.0: Additive Fertigung in der Automobilindustrie – Mit Speed von der Idee zur Produktion

Die additive Fertigung hält immer mehr Einzug in die Produktionsstätten der Automobilhersteller. Neben Prototypen, Design, Entwicklung und Digitalisierung der Ersatzteile ermöglicht die AF Kosten, Zeit und Gewicht bei der Herstellung komplexer Teile zu reduzieren sowie eine erhöhte Anpassungsfähigkeit auf Designebene zu erreichen. AF wird die Entwicklung in der Automobilindustrie bei Kleinserien, aber auch in der Massenproduktion erheblich beeinflussen.

NEWS | PRODUKTMELDUNG

Checkmarx übernimmt Software-Supply-Chain-Security-Anbieter Dustico

Übernahme erschließt Checkmarx-Kunden den Zugang zu verhaltensbasierten Quellcode-Analysen für die Abwehr von Angriffen auf Open-Source-Supply-Chains. Checkmarx, einer der weltweit führenden Anbieter entwicklerzentrierter Application-Security-Testing-Lösungen, hat die Übernahme von Dustico bekannt gegeben, einer SaaS-basierten Lösung, die Schadcode und Hintertüren in Open-Source-Software-Supply-Chains erkennt. Im Zuge der Übernahme wird Checkmarx seine Application-Security-Testing-Lösungen mit der Verhaltensanalysetechnologie von Dustico kombinieren. Kunden…

NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | INDUSTRIE 4.0 | STRATEGIEN

Ein globaler Standard für die Industrie-4.0-Transformation: Vom Status Quo zu konkreten Optimierungsmaßnahmen

Die Republik Singapur, TÜV SÜD und weitere Industriepartner haben mit dem Smart Industry Readiness Index (SIRI) den ersten, global anerkannten Index für Unternehmen geschaffen, um das komplexe Thema Industrie 4.0 systematisch umzusetzen. Gerade in der produzierenden Industrie ist »Industrie 4.0« ein wichtiger Treiber für intelligente Vernetzung von Produktion, Prozessen und Innovationen, um die Wettbewerbsfähigkeit zu…