Für kleine und mittelständische Unternehmen, die oft nur über begrenzte Budgets und Ressourcen verfügen, ist es eine Herausforderung, sich im derzeitigen Sturm der Cyberkriminalität zu schützen. Die Bedrohungen entwickeln sich schneller als die vorhandenen Cyber-Sicherheitslösungen, kleine IT-Abteilungen können nicht Schritt halten. Aber eine fortgeschrittene Technologie gegen Cyberkriminalität, die seit Jahren in großen Unternehmen eingesetzt wird, rückt für kleinere Unternehmen in Reichweite.

Illustration: Absmeier, Blickpixel

Ransomware-Angriffe sind allgegenwärtig, aber die Bedrohungslandschaft hört damit nicht auf: Advanced Persistent Threats, Insider-Bedrohungen und Angriffe auf die Lieferkette gehören zu den zahlreichen alltäglichen Gefahren. Die Angreifer nutzen die gleichen Spitzentechnologien wie Anbieter von Cybersicherheitslösungen, zum Beispiel künstliche Intelligenz (KI), Verschlüsselung und Schwachstellen-Scans. Sie profitieren von einem ausgereiften Schwarzmarkt für Malware und Ransomware als Dienstleistung. Sie profitieren von einer immer größer werdenden Angriffsfläche, die durch die rasche Einführung von Cloud-Lösungen, IoT und Identity Federation wächst. So erscheinen beispielsweise die jüngsten Angriffe auf die Software-Lieferkette wie die auf Solarwinds und Kaseya für herkömmliche Sicherheitstools völlig legitim. IoT-Geräte, nicht verwaltete oder private Geräte und vergessene virtuelle Maschinen oder Container schaffen blinde Flecken in der Sicherheit.

Wenn kleine Unternehmen das Glück haben, über Sicherheitsanalysten zu verfügen, müssen diese Ressourcen mehrere Dashboards konsultieren, um eine komplexe Bedrohung oder einen Angriff zu erkennen und zu verstehen. Dies sind die typischen Sätze, die man von den Verantwortlichen für die IT-Sicherheit in kleineren Unternehmen hört: »Ich bin mir durchaus bewusst, dass wir blinde Flecken im Netzwerk und große Lücken in unserer Sicherheitsarchitektur haben. Wir sehen nur einen Teil des Netzwerks und der Geräte«. Bei der Vielzahl von Sicherheitstools wissen sie kaum, wie sie die Prioritäten bei den Warnmeldungen setzen sollen: »Was soll ich zuerst angehen und was ignorieren?« Und wenn sie auf Bedrohungen reagieren, müssen sie sich manuell durch verschiedene Systeme und Protokolle wühlen, um zu einem sinnvollen Ergebnis zu kommen. »Es ist so ineffizient und dauert zu lange, die Ursache eines Sicherheitsvorfalls zu erforschen.«

Aufspüren von Bedrohungen im Netzwerk

Eine Sache ist über die Jahre gleichgeblieben: Jede größere Sicherheitsverletzung umfasst auch den Netzwerkverkehr. Wenn Hacker zum Beispiel Daten stehlen wollen, müssen sie ihre Beute an einen bestimmten Ort bringen. Jüngste Angriffe wie der »Sunburst«-Angriff auf die Lieferkette können nur erkannt werden, wenn man (a) erkennt, dass mit dem Netzwerkverkehr etwas nicht stimmt, und (b) sofort auf diese Aktivität reagieren und sie unterbinden kann.

Dies erfordert eine Erkennung und automatisierte Reaktion auf der Netzwerkebene, was heute nur sehr wenige Unternehmen, in der Regel Großunternehmen, implementiert haben. Gartner definiert Network Detection and Response (NDR) als Lösungen, die »in erster Linie nicht-signaturbasierte Techniken … verwenden, um verdächtigen Datenverkehr in Unternehmensnetzwerken zu erkennen.« Den Analysten zufolge »analysieren NDR-Tools kontinuierlich Rohdatenverkehr und/oder Aufzeichnungen von Datenströmen …, um Modelle zu erstellen, die das normale Netzwerkverhalten widerspiegeln«, und das System gibt Warnungen aus, »wenn es verdächtige Verkehrsmuster erkennt«. Weitere Schlüsselfunktionen von NDR-Lösungen seien automatische oder manuelle Reaktionen (vgl. Gartner, »Market Guide for Network Detection and Response«, veröffentlicht am 11. Juni 2020).

Mit anderen Worten: Eine NDR-Lösung identifiziert alle Assets im Netzwerk, darunter auch IoT-Geräte und nicht verwaltete Geräte. Sie analysiert die kompletten Netzwerk-Metadaten und den Netzwerkverkehr – sowohl den Ost/West- als auch den Nord/Süd-Verkehr (d. h. den internen Verkehr und den Verkehr, der die Netzwerkperimeter überschreitet). Mithilfe von Sensoren, die im Netzwerk platziert werden, überwacht es den Verkehr, verfolgt alle Netzwerk-Metadaten und integriert diese Daten mit Protokollen von anderen bestehenden Sicherheitslösungen wie Endpoint Security, EDR, Firewall, SIEM und SOAR-Lösungen. Da NDR mit Kopien dieser Daten arbeitet, sind keine Agenten oder andere Änderungen im Netzwerk erforderlich.

360-Grad-Sicht auf das Netzwerk

Als Ergebnis erhalten Unternehmen eine 360-Grad-Ansicht, um sich über externe oder interne Bedrohungen ein Bild zu machen. Sie sehen, wenn Daten ihr Netzwerk an einen verdächtigen Ort im Ausland verlassen. Sie bemerken, wenn ein PC auf bösartige Domänen oder URLs zugreift. Sie bemerken, wenn eine Malware verschlüsselte Kopien von Daten im Netz ablegt. Sie benachrichtigen Sicherheitsanalysten, wenn der Webserver der IP-Cam eine Schwachstelle aufweist. Und sie können viele dieser Bedrohungen mit automatischen Reaktionsmöglichkeiten sofort stoppen und entschärfen.

NDR ist nicht neu und hat bereits einige Wandlungen durchgemacht. Früher wurde es NTA (Network Traffic Analysis) oder NTSA (Network Traffic Security Analysis) genannt. Inzwischen ist der Ansatz gereift und verfügt über ein ausgefeilteres Response-Element. Dennoch ist es nach wie vor ein eher seltenes Tool, das heute fast ausschließlich in sehr großen Unternehmen eingesetzt wird. Warum ist das so?

Der entscheidende Punkt ist, dass diese großen Unternehmen genau wissen, was auf dem Spiel steht. Da sie sich des existenziellen Risikos, dem ihr Unternehmen ausgesetzt ist, und der endlosen Angriffsfläche bewusst sind, sind sie nicht nur bereit, jeden Preis für eine Lösung zu zahlen, die wirklich hilft. Sie stellen auch jegliche erforderliche Arbeitskraft zur Verfügung, um die Experten zu haben, die sie betreiben. Eine große Herausforderung besteht darin, dass NDR-Tools aufgrund der großen Datenmenge, die sie untersuchen, dazu neigen, viele False Positives zu liefern. Bisher brauchte man also ein beträchtliches Cybersicherheitsbudget, um ein Team zu finanzieren, das sich mit der Flut von Fehlalarmen befasst, wenn man von NDR profitieren wollte. Zudem waren nur große Unternehmen bereit und in der Lage, sich mit dieser Flut von Fehlalarmen zu befassen.

NDR für KMUs handhabbar und erschwinglich machen

Die jüngsten Weiterentwicklungen machen NDR für kleinere Unternehmen besser handhabbar. Auf den Punkt gebracht, verändern die folgenden sieben NDR-Innovationen das Spiel:

- Künstliche Intelligenz:

Traditionelle NDR-Tools haben viele Abweichungen vom modellierten Netzwerkverhalten festgestellt. Aber nicht alle davon stellten echte Gefahren dar. Vielmehr handelte es sich zum größten Teil um Fehlalarme. Man brauchte eine Menge Spezialisten, um sich um diese Fehlalarme zu kümmern. Durch den Einsatz von künstlicher Intelligenz können moderne NDR-Tools jetzt für KMUs arbeiten, indem sie die Warnungen auf die Ereignisse eingrenzen, auf die wirklich automatisch reagiert werden muss oder die von einem menschlichen Spezialisten untersucht werden müssen. - Maschinelles Lernen:

Das heutige maschinelle Lernen kann das normale Verhalten des Netzwerkverkehrs viel genauer modellieren als frühere Generationen. Verschiedene Lernalgorithmen identifizieren und korrelieren Hunderte von Faktoren in den Netzwerkdaten und führen zu viel granulareren Modellen. - Stark visualisierte Benutzeroberfläche:

Nichts spart den Sicherheitsanalysten mehr Zeit als eine übersichtliche und visualisierte Benutzeroberfläche. Sie können sich viel leichter einen Überblick verschaffen, was wichtig ist und was zu tun ist. Außerdem ist es für sie viel einfacher, dem Management zu erklären, was passiert ist, wenn sie klare, visualisierte Berichte erhalten. - Automatische Erkennung aller Assets im Netzwerk:

Blinde Flecken im Netzwerk sind die perfekte Eintrittspforte für Hacker und Malware. Man kann nicht schützen, was man nicht sieht. Mit Hilfe der automatischen Erkennung beseitigen moderne NDR-Tools blinde Flecken frühzeitig und geben Sicherheitsanalysten einen Echtzeit-Einblick in das Netzwerk. - Integration mit Endpunktschutz, Firewall, SIEM, EDR und anderen Tools:

Die Integration funktioniert auf zwei Arten. Einerseits hilft die Aggregation von Logfiles bestehender Sicherheitstechnologien bei der Modellierung des Normalzustands. Zum anderen kann sie die Reaktion beschleunigen. So können beispielsweise vordefinierte Playbooks eine sofortige Quarantäne für einen infizierten Endpunkt oder die Unterbrechung des ausgehenden Datenverkehrs an der Firewall automatisieren. Wenn Sie gehackt werden, ist die Zeit entscheidend, um die Auswirkungen abzumildern. Und die Integration mit anderen Sicherheitssystemen kann Zeit sparen. - Automatisierte Untersuchung von Vorfällen und Korrelation von Ereignissen:

Ein raffinierter Angriff besteht immer aus einer komplexen Angriffskette. Wenn in ihr System eingedrungen wurde oder etwas verdächtig erscheint, müssen Sicherheitsanalysten herausfinden, woher die Gefahr kommt, während die Uhr tickt. Mit modernen Korrelations-Engines können sie jedes Ereignis leicht bis zur Ursache zurückverfolgen und jede Schwachstelle oder Lücke schließen. - Standardreaktionsmaßnahmen:

Da die IT-Sicherheitsressourcen begrenzt sind, was bei fast allen kleinen und mittleren Unternehmen der Fall ist, müssen die Unternehmen die Reaktion auf Bedrohungen so weit wie möglich automatisieren. Die Verwendung vordefinierter Standardreaktionen, wie beispielsweise die Quarantäne infizierter Netzwerkressourcen, kann Angriffe nahezu in Echtzeit abwehren. NDR-Tools können Playbooks definieren, die mehrere Maßnahmen auf einmal auslösen, angefangen von E-Mails und SMS an Teammitglieder bis hin zum Zurücksetzen von Passwörtern und Aktualisieren von Firewall-Regeln.

Dank der jüngsten NDR-Entwicklungen sind nun viel mehr kleine Unternehmen in der Lage, die immer raffinierteren Bedrohungen auf ihrer wachsenden Angriffsfläche zu erkennen. NDR-Lösungen erfordern weniger Ressourcen, da sie zwischen echten Bedrohungen und Fehlalarmen unterscheiden, Maßnahmen priorisieren und die Beseitigung von Bedrohungen automatisieren. Es herrscht immer noch der perfekte Sturm da draußen, aber mit Hilfe von NDR sind KMUs viel besser gerüstet, um sich zu behaupten.

Thomas Krause, Regional Director DACH-NL bei ForeNova Technologies

133 Artikel zu „NDR Network Detection“

NEWS | IT-SECURITY

MDR als Cybersecurity-Kavallerie: Best Practices für Managed Detection and Response

Von Remote-Access-Trojanern und Ransomware bis hin zu Phishing- und Wiper-Attacken – die wachsende Bedrohungslandschaft sowie begrenzte interne Ressourcen führen dazu, dass viele Unternehmen mittlerweile auf externe Sicherheitsverstärkung zurückgreifen. Managed Detection and Response (MDR) zählt zu einer beliebten Option, doch bei der Vielzahl an Lösungen kann die Wahl eines passenden Anbieters schwierig sein. Der Hauptvorteil…

NEWS | TIPPS | WHITEPAPER

Angreifer aufspüren, wenn sie aus der Cloud ins Netzwerk eindringen

Die zahlreichen erfolgreichen Cyberangriffe der vergangenen Monate machen es mehr als deutlich: IT-Sicherheitsteams benötigen einen Einblick in die Interaktion der Benutzer mit ihrer IT-Infrastruktur über alle Medien hinweg. Vectra AI, Experte für KI-basierte Cybersicherheit erläutert, wie dies möglich wird. Während des gesamten Angriffslebenszyklus wachsam bleiben Wird ein potentieller Angreifer entdeckt, der versucht, Daten aus der…

NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION

Digitales Büro – Status quo der Prozesstransformation

Unternehmen stehen zunehmend unter Druck und müssen den Ausbau neuer digitaler Kompetenzen vorantreiben, um den Anforderungen der digitalen Transformation gerecht zu werden. Dabei gilt es nicht nur die Wettbewerbsfähigkeit zu wahren, sondern auch die eigenen Produkte, Leistungen und internen Prozesse zu optimieren. So führen automatisierte Workflows bereits bei knapp zwei Drittel der Unternehmen zu einem…

NEW WORK | AUSGABE 7-8-2021 | NEWS | BUSINESS

Virtuelles Onboarding – Neue Mitarbeitende digital einbinden

NEWS | IT-SECURITY | TIPPS

Keine Panik nach dem Ransomware-Angriff

Sieben Maßnahmen, die Opfer während oder nach einem erfolgreichen Ransomware-Angriff ergreifen sollten. Die Ransomware-Welle schwappt unverändert über Unternehmen und Behörden hinweg und gefühlt verschärft sich die Sicherheitslage. Die Frage scheint nur noch zu sein: Wann und wie erwischt es einen selbst? Ratgeber, wie man seine Cyberabwehr gegen Ransomware aufstellen sollte, oder Technologien, die eine erfolgreiche…

NEWS | CLOUD COMPUTING | IT-SECURITY

Mehr Sicherheit in der Wolke: Vier Vorteile von Cloud Services im Vergleich zu On-Premises

Die verstärkte Remote-Arbeit hat, neben weiteren Variablen, die Cloud-Adaption von Unternehmen stark beschleunigt. Für viele Organisationen ist eine verteilte Belegschaft mit Optionen wie Home Office und Arbeiten von überall aus mittlerweile zu einem Teil der Unternehmenskultur geworden, der auch über die Pandemie hinaus Bestand haben wird. Dieser Wandel Richtung New Work erfordert jedoch eine Umstellung…

NEWS | IT-SECURITY

Chinesische Angreifer attackieren Telkos mit dem Ziel umfassender Cyberspionage

DeadRinger-Untersuchung dokumentiert Angriffstrends, bei denen externe Service-Provider benutzt werden, um vielfältige Ziele zu erreichen. Cybereason ist es gelungen, verschiedene bislang nicht anderweitig identifizierte Cyberangriffe aufzudecken, die große Telekommunikationsanbieter in ganz Südostasien infiltrieren. Ähnlich wie bei den jüngsten Angriffen auf SolarWinds und Kaseya kompromittierten die Angreifer externe Service-Anbieter – in diesem Fall Telekommunikationsunternehmen – mit…

NEWS | IT-SECURITY | TIPPS

Aktive Verteidigung: Nationalstaatliche Akteure mit ihren eigenen Waffen schlagen

Laut einer kürzlich von HP und Forschern der Universität Surrey durchgeführten Studie war in den Jahren zwischen 2017 und 2020 ein hundertprozentiger Anstieg »signifikanter« nationalstaatlicher Vorfälle zu verzeichnen [1]. Experten zufolge hat die Pandemie diesen Trend noch beschleunigt. Unternehmen waren zu einem schnellen Umstieg auf Remote Working gezwungen und vielfach nicht ausreichend vorbereitet, die derart…

NEWS | IT-SECURITY | TIPPS

So werden Unternehmen das Passwort los

Die Anmeldung mit Benutzername und Passwort ist noch immer Standard. Doch dieses Verfahren hat viele Nachteile und Unternehmen suchen nach Alternativen. Spezialisten geben Tipps für die Einführung einer passwortlosen Anmeldung und erläutern, worauf Organisationen dabei achten sollten. Obwohl über 80 Prozent aller Sicherheitsvorfälle in Zusammenhang mit gestohlenen, ausgespähten oder zu schwachen Passwörtern stehen, setzen…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Nach dem GAU ist vor dem GAU: Kaseya – Chronologie einer globalen Ransomware-Attacke

Am 12. Juli kann der US-Sicherheitsanbieter Kaseya endlich verkünden: Die Wiederherstellung aller Services ist abgeschlossen. Ganze zehn Tage waren Unternehmensleitung, technische Experten und nicht zuletzt Kunden weltweit damit beschäftigt, die Folgen einer der heftigsten bekannten Cyber-Attacken zu bewältigen. »This sucks« fasst Kaseya-CEO Fred Voccola die Geschehnisse seiner Arbeitswoche nach der Ransomware-Attacke durch REvil zusammen. »Ransomware-as-a-Service«…

NEWS | TRENDS SECURITY

Trends der RSA Conference 2021 – Was die Cybersicherheitsexperten beschäftigt

Die Themeneinreichungen für die RSA Conference 2021 machen sehr gut deutlich, was Cybersicherheitsexperten in den nächsten zwölf Monaten als ihren Schwerpunkt sehen. Palo Alto Networks veröffentlicht eine Auswahl der wichtigsten Trends in diesem Jahr: Ransomware-Angriffe: Es ist wenig überraschend, dass Ransomware weiterhin stark im Fokus steht. Die Angriffe werden immer raffinierter und…

NEWS | TRENDS SERVICES | RECHENZENTRUM

IT-Abteilungen haben mehr Optimierungspotenzial als sie vermuten

Neue Erkenntnisse zum Status quo von Rechenzentren und zu Auswirkungen der Covid-19-Pandemie auf IT-Bereiche. Rund drei Viertel der Unternehmen im DACH-Raum spüren negative Auswirkungen der Covid-19-Pandemie und der damit verbundenen Wirtschaftskrise. Etwa ebenso viele suchen nach Möglichkeiten, die Kosten für den Betrieb ihres Rechenzentrums zu senken, ohne dabei Einbußen bei der Qualität hinnehmen zu müssen.…

NEWS | BUSINESS

Investitionen in Kunst: das 1×1 der Wertanlage-Möglichkeit

Niedrigzinsen, Risiken bei Investments an Bürger und Co. – es wird immer schwieriger, das Ersparte richtig zu investieren und damit echte Wertanlagemöglichkeiten zu schaffen. Ein neuer Investitions-/Anlagetrend ist das Investment in Kunst in jeglicher Form. Gerahmte Bildnisse, Skulpturen oder digitale Kunst – erlaubt ist, was gefällt und was der Geldbeutel hergibt. Wie die Investitionen sich…

NEWS | DIGITALISIERUNG | DIGITALE TRANSFORMATION | KOMMUNIKATION | LÖSUNGEN

Digitale Transformation: Mit Vollgas digitale Chancen nutzen

Wie MAXWORX das Geschäft des Autohaus NIX mit Microsoft 365 und Teams auf die richtige Spur brachte. Zum richtigen Zeitpunkt Geschlossene Ausstellungsräume, keine Probefahrten. Man meint, die Pandemie hat Autohäuser stark getroffen. Ja, aber nicht alle! Das Autohaus NIX, das zu den größten Händlergruppen Deutschlands zählt, war auch während der Lockdowns erfolgreich. Und das begann…

NEWS | KOMMUNIKATION | PRODUKTMELDUNG | SERVICES

abtis bringt Mittelständler in die Cloud – sicher vernetzt mit Microsoft Teams

Ambitionierte Unternehmen brauchen ambitionierte IT-Partner. Unternehmen, die 2021 immer noch auf veraltete IT setzen und ausgetretene Kommunikationspfade beschreiten, werden mittelfristig abgehängt werden. Denn spätestens seit der Pandemie müssen sich alle mit der Zukunft der Arbeit und dem Modern Workplace auseinandersetzen. Nicht nur, dass Home Office unvorstellbar an Gewicht gewonnen hat, auch das globale, standortunabhängige…

NEWS | INFRASTRUKTUR | SERVICES | STRATEGIEN

Weniger Stress für IT-Teams: Bereitschaft für neue Nutzungsmodelle auch beim Storage steigt

Die vergangenen Monate waren in vielerlei Hinsicht ein harter Stresstest. Es hat Unternehmen, Arbeitnehmer, Volkswirtschaften und ganze Branchen an ihre Grenzen gebracht. Die kaskadenartigen Auswirkungen der Transformation in eine digitale Welt haben die IT-Infrastrukturen auf eine harte Probe gestellt – und die überlasteten IT-Teams, die sie betreiben, auf eine harte Probe gestellt – und sie…

NEWS | CLOUD COMPUTING | INFRASTRUKTUR | LÖSUNGEN | AUSGABE 5-6-2021

Elastische Visibilität und Analytics für alle Data-in-Motion – Die Visibilitätslücke beseitigen

Durch Home Office, Hybrid-Cloud-Netzwerke und unkontrollierten Datentransfer hat sich die Sicherheitslage in den meisten Unternehmen verkompliziert. Olaf Dünnweller, Senior Sales Director Central Europe bei Gigamon erklärt, warum Visibilität über die gesamte Architektur der Schlüssel zum Erfolg ist.

NEWS | KOMMUNIKATION

So flexibel war das Home Office noch nie

Zusammenarbeit und Kommunikation neu gedacht mit Microsoft Teams. Das Home Office ist aus der Unternehmenslandschaft nicht mehr wegzudenken. Es ist ein Stück Normalität geworden und wird auch nach Ende der Pandemie weiter bestehen. Jetzt ist es an der Zeit, überhastet eingeführte Strukturen auf sichere Beine zu stellen. Insbesondere mittelständische Unternehmen hat das plötzliche Hereinbrechen…

NEWS | HEALTHCARE IT | SERVICES | TIPPS

Rückkehr zu Beruf und Sport nach Covid-19

In Deutschland gibt es bereits weit über 3 Millionen und in Europa fast 30 Millionen genesene Covid-19-Patienten – und die Zahl steigt stetig. Bald werden es mehr als 30 Millionen Menschen sein, die nach überstandener Krankheit wieder zur gewohnten Leistungsfähigkeit zurückkehren möchten. Bisher haben sich die meisten Maßnahmen darauf konzentriert, das hochansteckende Virus durch Isolierung…

TRENDS 2021 | NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

Cybersicherheit: 150 Millionen Angriffs-E-Mails in 2020

Cloud Services von Microsoft und Google als perfekte Plattformen für Attacken von Cyberkriminellen. Fast 60 Millionen Angriffs-Mails via Microsoft 365 und 90 Millionen via Google – das ist die erschreckende Bilanz, die der US-Cybersecurity-Spezialist Proofpoint jetzt nach einer Analyse der Cyberbedrohungen für 2020 veröffentlicht hat [1]. Cyberkriminelle nutzen ganz offensichtlich die umfangreiche Funktionalität und nahezu grenzenlose…

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | INFRASTRUKTUR

Büroflächen: moderater Leerstandsanstieg

18,3 Millionen Menschen arbeiteten laut Bitkom im Dezember ganz oder teilweise im Home Office. Und auch nach der Pandemie könnten fast 15 Millionen weiterhin wenigstens an einigen Tagen von zuhause aus arbeiten. Für Vermieter von Büroflächen könnte das mittelfristig negative Auswirkungen haben. Noch aber scheint der Markt stabil zu sein, wie aktuelle Zahlen von Colliers International zeigen. Der Dienstleister für Gewerbeimmobilien beziffert…

NEWS | IT-SECURITY | LÖSUNGEN

Mehr Sicherheit im Finanzsektor – Jetzt und zukünftig

Die Branche der Banken und Finanzdienstleister steht unter Dauerbeschuss. Sei es durch gezielte Cyberangriffe, nationalstaatlich gesponsert, durch Gruppen von ambitionierten Angreifern oder einzelne Kriminelle. Das verwundert nicht, haben doch diese Ziele in punkto Risiken, Reputation und Wert am meisten zu bieten. Allerdings gehören sie auch zu der Art von Zielen, die gemeinhin am besten…

NEWS | KOMMENTAR

Microsofts Versprechen? Eine Nebelkerze

Statement von Tobias Gerlinger, CEO und Managing Director von ownCloud in Nürnberg. Am Donnerstag, den 6. Mai 2021, hat Microsoft angekündigt, dass bis Ende 2022 künftig im Rahmen des Programms »EU Data Boundary« die technischen Voraussetzungen geschaffen werden sollen, dass Daten von EU-Unternehmen und -Regierungen nicht mehr die EU verlassen müssen. Doch so lobenswert die…

NEWS | DIGITALISIERUNG | LÖSUNGEN | SERVICES | AUSGABE 3-4-2021

Software-as-a-Service-Lösung – Move2SaaS … der nächste Schritt

NEWS | BUSINESS | STRATEGIEN | AUSGABE 3-4-2021

bITte – RECHT, freundlich – Die Informationsrechts-Kolumne: Geschäftsgeheimnisse

»СВАКС… Когда вы забатите довольно воровать настоящий лучший« (»Wenn Du gut genug bist, um das Beste zu stehlen«) – schon in den 80er Jahren wurde im Bereich der IT-Technologie fleißig kopiert und wurden fremde Geschäftsgeheimnisse genutzt, wie die auf die CPU-Platine des CVAX 78034 aufgebrachte Nachricht der Entwickler an die Ostblockstaaten beweist. Auch im IT-Outsourcing werden vertrauliche Informationen ausgetauscht – der Schutz eben dieser sollte nicht nur vertraglich, sondern auch faktisch abgesichert werden.

NEWS | BUSINESS PROCESS MANAGEMENT | GESCHÄFTSPROZESSE | LÖSUNGEN

Prozess-Automatisierung optimiert und modernisiert HR-Prozesse

Mit ganzheitlichem IT-Management lassen sich abteilungsübergreifende Erfolge erzielen. Unabhängig von den aktuellen Herausforderungen durch die Pandemie ist es für Unternehmen zunehmend schwierig, neue und vor allem die passenden Mitarbeiter zu finden und diese zu halten. Damit sich die HR-Verantwortlichen dieser Aufgabe widmen können, benötigen sie Zeit. Diese wiederum können sie sich nur »freischaufeln«, wenn sie…

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Zukunftssichere Absicherung der IT-Infrastruktur – Gleiche Sicherheit für alle Nutzer

Datenmissbrauch, Identitätsdiebstahl und Datenlecks sind für Unternehmen nicht nur sehr kostenintensiv, sie gefährden auch die sensiblen Beziehungen zu Kunden und Geschäftspartnern. Potenzielle Sicherheitslücken sind dabei nicht selten auf die Kompromittierung privilegierter Benutzerkonten zurückzuführen. Denn vielerorts wird die Vergabe und Kontrolle von IT-Berechtigungen nicht zufriedenstellend gelöst.

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Datacenter-Infrastrukturen, IT-Management, Cloud Services und Data-Security – Gezielter mit Security beschäftigen

NEWS | IT-SECURITY | AUSGABE 3-4-2021 | SECURITY SPEZIAL 3-4-2021

Bausteine der Digitalisierung – SIEM, Monitoring und ISMS für den Mittelstand aus einer Hand!

NEWS | DIGITALISIERUNG | AUSGABE 3-4-2021 | VERTIKAL HEALTHCARE 3-4-2021

Ohne Innovation keine sinnvolle Digitalisierung im Gesundheitswesen – Für eine Weiterentwicklung des Gesundheitssystems

Zettelwirtschaft und Silodenken im deutschen Gesundheitswesen – dies ist oft noch die ernüchternde und für viele im Gesundheitssystem Beschäftigte frustrierende Realität. Doch hat sich gerade in den vergangenen zwei Jahren in der Gesetzgebung einiges getan. So wurde die Basis für eine bessere Vernetzung von Patienten, Ärzten, Kliniken, Homecare-Providern und Krankenversicherungen geschaffen sowie digitale Therapieansätze zum Wohle der Patienten auf den Weg gebracht.

NEWS | AUSGABE 3-4-2021 | VERTIKAL HEALTHCARE 3-4-2021

Welche Belastungen für Patienten in klinischen Studien bestehen – und wie sie gelindert werden können

Durch die Normalisierung neuer, patientenzentrierter Technologien wie elektronische klinische Outcome Assessments, eConsent und Wearable Devices, begleitet durch die verstärkte Einbindung der Patienten, werden klinische Studien bessere, umfassendere und vollständigere Daten erhalten und letztlich zu besseren Ergebnissen führen.

TRENDS 2021 | NEWS | TRENDS SECURITY

Cybercrime: Healthcare in 2020 gefährdetste Zielgruppe

Ransomware bleibt ein Hauptphänomen für IT-Sicherheitsverletzungen im Gesundheitswesen. Das IT-Sicherheitsunternehmen Tenable veröffentlichte in einem ausführlichen Report eine fundierte Analyse der signifikantesten Datensicherheitsverletzungen aus dem vergangenen Jahr. Für diesen Bericht hat Tenable die veröffentlichten Meldungen über Sicherheitsverletzungen von Januar bis Oktober 2020 analysiert, um Trends zu erkennen. In den ersten zehn Monaten des Jahres 2020 gab…

TRENDS 2021 | NEWS | TRENDS SECURITY

Datensicherheitsverletzungen im Gesundheitswesen sind 2020 um 55,2 Prozent gestiegen

Laut dem aktuellen Healthcare Breach Report von Bitglass gab es im Jahr 2020 599 Datensicherheitsverletzungen im Gesundheitswesen, von denen insgesamt mehr als 26 Millionen Personen betroffen waren. Jedes Jahr analysiert der Cloud-Sicherheitsanbieter Daten der sogenannten »Wall of Shame« des US-Ministeriums für Gesundheitspflege und Soziale Dienste. Dabei handelt es sich um eine Datenbank, die Informationen zu…

NEWS | IT-SECURITY | LÖSUNGEN

Digitaler Frühjahrsputz: Effizientes Rollenmodell bringt Rechtestrukturen wieder in geordnete Bahnen

In Unternehmen sollte gemäß dem Need-to-know-Prinzip stets sichergestellt sein, dass alle Mitarbeiter die richtigen und notwendigen Berechtigungen besitzen, um ihre Tätigkeiten ausüben zu können. Verschiedene betriebliche Anforderungen, beispielsweise ein Abteilungswechsel oder temporäre Projekte, führen jedoch oftmals dazu, dass bestimmte Rechte neu vergeben werden müssen. Dabei wird allerdings oft vergessen, die »alten« Berechtigungen oder temporär vergebene…

NEWS | IT-SECURITY

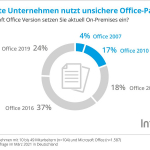

Jedes fünfte Unternehmen nutzt unsichere Office-Pakete

Studie zeigt: 21 % der Microsoft Office-Pakete werden in kleinen Unternehmen ohne Aktualisierung eingesetzt. Jedes fünfte Unternehmen in Deutschland nutzt Office-Pakete, für die keine Sicherheits-Updates mehr angeboten werden. Das ist eines der Ergebnisse der diesjährigen KMU-Studie von Intra2net (www.intra2net.com) [1]. Der Groupware- und Security-Anbieter hat dafür die Daten von mehr als 1.500 PC-Arbeitsplätzen in…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Das neue Malware-Normal 2020: Permanenter Beschuss durch Cyberkriminelle

Bitdefender 2020 Consumer Threat Landscape Report zeigt Trends in der Cyberkriminalität für elf Länder. Enormer Zuwachs von Ransomware-Attacken: 485 Prozent im Vergleich zu 2019 IoT unter Beschuss: Sicherheitslücken smarter TV-Geräte steigen um 335 Prozent, bei NAS-Geräten um 189 Prozent, bei IP-Kameras um 99 Prozent. Herstellereigene IoT-Betriebssysteme sind mit 96 Prozent für fast alle entdeckten Sicherheitslücken…

NEWS | TRENDS SERVICES | SERVICES

Auswirkungen der Pandemie: Deutsche Service Provider verzeichnen massiven Nachfrageanstieg

Nachfrage, Arbeitsabläufe und geplante Investitionsabsichten deutscher Kommunikationsdienstleister erleben durch Auswirkungen von Covid-19 weitreichende strategische Anpassungen. Eine aktuelle, international durchgeführte Umfrage von A10 Networks offenbart diverse Anpassungen in der Strategie von Kommunikationsdienstleistern aus Deutschland und dem EMEA-Raum. Durch den besonderen Fokus auf die Auswirkungen höherer Netzwerkauslastungen aufgrund der Corona-Pandemie gewinnen die Untersuchungsergebnisse zusätzlich an Relevanz und…

NEWS | INFRASTRUKTUR | KOMMENTAR

Modular vs. All-in-One: Welche Monitoring-Lösung eignet sich für mein Unternehmen?

Kommentar von Simon Pangerl, Team Manager Sales DACH der Paessler AG Je größer Netzwerke werden, desto wichtiger ist es, einen Überblick zu haben. Dazu setzen Unternehmen auf Monitoring-Lösungen. Doch bei der Auswahl geeigneter Tools stehen IT-Entscheider und -Administratoren oftmals vor der Frage, welche Lösung für ihre Infrastruktur die richtige ist: modular oder doch All-in-One? Da…

NEWS | IT-SECURITY | STRATEGIEN

Sicherheitsinitiativen: Warum eine operationszentrierte Strategie?

IT-Teams sind nicht selten gezwungen, ihr Unternehmen aus einer siloartigen Infrastruktur heraus gegen Cyberangriffe zu verteidigen. Das liegt daran, dass das verfügbare Sicherheitsarsenal größtenteils aus Tools besteht, die für den Schutz ganz bestimmter Systeme und Anwendungen entwickelt wurden. Mit anderen Worten: Die eine Lösung wird eingesetzt, um Cloud-Workloads abzuschotten, während sich eine andere primär darauf…

NEWS | IT-SECURITY | STRATEGIEN

Innenverteidigung: Cybersecurity mit Blick nach innen

Organisationen verstärken aufgrund der Gefahrenlage ihre Abwehr gegen Cyberangriffe von außen. Dabei vergessen sie oft jedoch den Blick nach innen. Neue Technologien helfen dabei, Angreifer zu stoppen, die sich bereits im Netzwerk befinden. Für Cyberkriminelle bedeutet die Corona-Krise und ihre Folgen eine Goldgräberstimmung – noch nie waren viele Unternehmen so verwundbar wie heute. Die…