Illustration: Absmeier

Die Anmeldung mit Benutzername und Passwort ist noch immer Standard. Doch dieses Verfahren hat viele Nachteile und Unternehmen suchen nach Alternativen. Spezialisten geben Tipps für die Einführung einer passwortlosen Anmeldung und erläutern, worauf Organisationen dabei achten sollten.

Obwohl über 80 Prozent aller Sicherheitsvorfälle in Zusammenhang mit gestohlenen, ausgespähten oder zu schwachen Passwörtern stehen, setzen die meisten Unternehmen noch immer auf das klassische Anmeldeverfahren mit Benutzername und Kennwort. Doch nicht nur die mangelhafte Sicherheit spricht gegen diese Zugangsberechtigung. Auch wegen negativer Auswirkungen auf die Produktivität der Mitarbeiter und erheblicher Kosten für den Verwaltungsaufwand suchen Unternehmen nach Alternativen zur Passwort-basierten Anmeldung.

Solche Alternativen existieren bereits, denn Smartcards und Public-Key-Kryptografie ermöglichen eine hochsichere Authentifizierung. Inzwischen kann auch ein Smartphone als Smartcard verwendet werden, was die Einführung einer solchen Technologie erheblich vereinfacht.

Authentifizierungsspezialist HYPR gibt Tipps zur Einführung einer echten passwortlosen Anmeldung und zeigt, worauf Unternehmen achten sollten:

- Bestandsaufnahme I: Wo nerven Passwörter am meisten?

Bei der Einführung einer passwortlosen Authentifizierungslösung sollten Unternehmen zunächst analysieren, in welchen Bereichen die negativen Auswirkungen einer Passwort-basierten Anmeldung am größten sind:

– Wo sind sie für den Anwender am ärgerlichsten?

– Wo bereiten sie am meisten Stress in der IT-Abteilung?

– Wo sind sie am schlechtesten für die Produktivität und am gefährlichsten für die Sicherheit?

– Welches sind die besonders kritischen Systeme im Unternehmen?

- Bestandsaufnahme II: Welche Lösungen sind bereits im Einsatz?

Um die Nutzung von unsicheren Passwörtern zu minimieren und die negativen Auswirkungen einer Passwort-basierten Anmeldung auf die Produktivität der Mitarbeiter zu umgehen, verwenden Unternehmen bereits Tools wie Passwortmanager oder Single-Sign-on-Verfahren (SSO) – oder eine Kombination aus beiden.

Ein sehr viel höheres Sicherheitslevel bieten diese Methoden jedoch nicht. Schließlich basieren diese Techniken auf in einer zentralen Datenbank gespeicherten Kennwörtern, die potenziell anfällig für Cyberangriffe ist. Darüber hinaus werden lediglich viele Passwörter durch eines versteckt, wodurch ein Single-Point-of-Failure entsteht, der ein beträchtliches Schadenpotenzial birgt.

- Multi-Faktor-Authentifizierung (MFA) prüfen

Bei der Einführung einer MFA-Lösung gilt es zwischen vermeintlicher und echter Passwortlosigkeit zu unterscheiden: Um die Sicherheit Passwort-basierter Anmeldeverfahren zu verbessern, verwenden viele Unternehmen mehrere Faktoren, um einen Nutzer zu authentifizieren. Die meisten Multi-Faktor-Authentifizierungslösungen basieren auf Kennwörtern und Shared Secrets – das heißt, ein zusätzliches Passwort erhöht die Sicherheit bei der Anmeldung. Da Unternehmen nun zunehmend unterschiedliche Cloud-Dienste nutzen, stehen sie vor dem Dilemma, verschiedene Identitätsplattformen verwalten zu müssen. Und die Endbenutzer sind mit zahlreichen Multi-Faktor-Anmeldemethoden konfrontiert, die immer komplexer und inkonsistenter werden und sich negativ auf ihre Produktivität auswirken.

Zwar bietet eine herkömmliche MFA ein höheres Schutzniveau als eine Anmeldung nur mit Nutzername und Passwort. Doch noch immer werden Shared Secrets genutzt, die zentral in einer Datenbank gespeichert anfällig für einen Hackerangriff sind.

- Vorsicht: Passwortlos ist nicht gleich passwortlos

Bei der Einführung einer passwortlosen Authentifizierung sollten Unternehmen darauf achten, dass die Lösung eine echte passwortlose Multi-Faktor-Authentifizierung bietet. Anders als bei Passwort-basierten MFA-Techniken werden hier Kennwörter durch sichere kryptografische, asymmetrische Schlüsselpaare ersetzt, sodass Hackerangriffe nur auf einzelne Geräte denkbar sind, nicht aber auf eine Credential-Datenbank mit zahlreichen Anmeldeinformationen.

Darüber hinaus entlastet eine passwortlose MFA den IT-Help-Desk, indem sie die Kosten für die Verwaltung von Zugangsdaten, etwa bei einem Passwort-Reset, erheblich minimiert.

- Echte passwortlose MFA bereits am Desktop erhöht die Sicherheit

Ein wichtiges Kriterium bei der Einführung einer passwortlosen MFA-Lösung ist die Einsatzmöglichkeit bereits bei der Anmeldung am Desktop. Damit wird der Schutz vor Angriffen bereits zum frühestmöglichen Zeitpunkt realisiert und nicht erst, wenn der Anwender bereits im Netzwerk ist. Von großer Bedeutung ist, dass die Lösung auch offline funktioniert, damit Anwender zu jeder Zeit geschützt sind und zum Beispiel auch ohne Netzwerkverbindung auf ihren Laptop zugreifen können. Nur so ist sichergestellt, dass sie nicht wieder auf Benutzername und Passwort als Fallback zurückgreifen müssen und diese unsichere Anmeldevariante ausgeschlossen werden kann.

- Integration, Kompatibilität und Zukunftsfähigkeit evaluieren

Empfehlenswert ist eine passwortlose MFA-Lösung, die flexibel ist, sich in bestehende Systeme wie Identity-Access-Management-Lösungen und Cloud-Dienste integriert und auch ältere Anwendungen unterstützt.

Sie sollte zudem mit anderen echten passwortlosen Techniken kompatibel sein, beispielsweise zu Sicherheitstokens wie Smartcards und FIDO-Sticks, und auch die in verschiedenen Laptops bereits integrierten Lösungen wie Windows Hello und Touch ID unterstützen. Die Nutzung für Mobil- und Web-Anwendungen, VDI- und VPN-Umgebungen, Remote-Desktop-Verbindungen sowie die Unterstützung von Sicherheitsstandards wie FIDO2 sollten eine Selbstverständlichkeit sein. Optimalerweise funktioniert eine solche Lösung dank der Kompatibilität zu Standards überdies bei zukünftigen Anwendungen und Diensten.

- Mehr Benutzerkomfort dank Zugang per Smartphone

Eine optimale passwortlose MFA unterstützt darüber hinaus auch moderne Geräte wie Smartphones und bietet eine effiziente und einheitliche Benutzererfahrung. So kann der Login am Smartphone (Faktor: Besitz) initiiert und durch Biometrie (Faktor: Inhärenz) oder eine PIN (Faktor: Wissen) authentifiziert werden. Wichtig dabei ist, dass der von der FIDO-Allianz definierte offene Industriestandard für die Zwei-Faktor-Authentifizierung unterstützt wird. Nur so kann das Smartphone auch zur Smartcard werden.

»Wenn ein Unternehmen eine passwortlose Authentifizierungslösung nutzt oder einführt, sollte es genau prüfen, ob es sich um eine echte oder nur eine anwenderorientierte Passwortlosigkeit handelt«, erklärt Jochen Koehler, Leiter der Region Zentraleuropa bei HYPR. »Klar ist auch, dass vor allem eine passwortlose Multi-Faktor-Authentifizierung höchstmögliche Sicherheit bietet – und dabei ganz wichtig: bereits bei der Betriebssystemanmeldung. Man lässt also den Hacker nicht erst ins Haus und verbietet ihm dann den Zugang zum Schlafzimmer, sondern wehrt ihn bereits an der Eingangstür ab.«

788 Artikel zu „Passwörter Sicherheit“

NEWS | TRENDS SECURITY | TRENDS 2019 | INFOGRAFIKEN | IT-SECURITY

Umgang mit Passwörtern bleibt Hauptproblem für IT-Sicherheit in Unternehmen

Dritter jährlicher »Global Password Security Report« belegt weit verbreitete Wiederverwertung von Passwörtern trotz höherer Investitionen in Sicherheitstools wie Multifaktor-Authentifizierung. Die Studie von LastPass von LogMeIn liefert Einblicke, wie Mitarbeiter mit Passwörtern umgehen und zeigt neue Trends im Bereich Identitäts- und Zugriffsmanagement in Unternehmen weltweit auf. Zu den wichtigsten Ergebnissen des diesjährigen Reports gehört, dass…

NEWS | TRENDS SECURITY | IT-SECURITY

Sorgloser Umgang mit Passwörtern als heikle Sicherheitslücke

Anwender kompromittieren die Sicherheitsmaßnahmen in Unternehmen indem sie dieselben Passwörter für verschiedene Systeme nutzen und diese sogar an Außenstehende weitergeben. Eine Umfrage unter Messebesuchern der Internet-Security-Messe it-sa 2015 verdeutlicht, wie rein passwortgeschützte Logins die IT-Sicherheit gefährden [1]. Die Antworten der 114 IT-Sicherheitsexperten belegen erneut, dass rein passwortgeschützte Zugangsdaten für die Unternehmens-IT nicht ausreichen. So gaben…

TRENDS 2021 | TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit: 150 Millionen Angriffs-E-Mails in 2020

Cloud Services von Microsoft und Google als perfekte Plattformen für Attacken von Cyberkriminellen. Fast 60 Millionen Angriffs-Mails via Microsoft 365 und 90 Millionen via Google – das ist die erschreckende Bilanz, die der US-Cybersecurity-Spezialist Proofpoint jetzt nach einer Analyse der Cyberbedrohungen für 2020 veröffentlicht hat [1]. Cyberkriminelle nutzen ganz offensichtlich die umfangreiche Funktionalität und nahezu grenzenlose…

NEWS | IT-SECURITY | VERANSTALTUNGEN

IT-Sicherheit im Mittelstand verbessern

Mit Fachvorträgen und Diskussionen in Online-Sessions will die SecurITy Week (17. bis 21. Mai 2021) insbesondere Verantwortliche in mittelständischen Unternehmen für das Thema IT-Sicherheit sensibilisieren und über neue Trends informieren. Zu den kompetenten Unterstützern und Vortragenden des Online-Events zählt der Nürnberger IT-Dienstleister noris network, der in eigenen Colocation-Hochsicherheitsrechenzentren umfangreiche Services im Bereich IT-Sicherheit anbietet. …

NEWS | IT-SECURITY | TIPPS

Sicherheitsrisiken durch Identity Sprawl: Fünf Maßnahmen zum Schutz

Da Unternehmen zunehmend neue Technologien wie die Cloud, Big Data, DevOps, Container oder Microservices nutzen, stellt diese wachsende Komplexität auch neue Herausforderungen an das Identitäts- und Zugriffsmanagement. Denn mit diesen aufkommenden Technologien wachsen die Workloads und Datenmengen und befinden sich zunehmend in der Cloud. Die Anzahl menschlicher und maschineller Identitäten steigt hierdurch exponentiell an. Um…

TRENDS 2021 | NEWS | TRENDS SECURITY

Datensicherheitsverletzungen im Gesundheitswesen sind 2020 um 55,2 Prozent gestiegen

Laut dem aktuellen Healthcare Breach Report von Bitglass gab es im Jahr 2020 599 Datensicherheitsverletzungen im Gesundheitswesen, von denen insgesamt mehr als 26 Millionen Personen betroffen waren. Jedes Jahr analysiert der Cloud-Sicherheitsanbieter Daten der sogenannten »Wall of Shame« des US-Ministeriums für Gesundheitspflege und Soziale Dienste. Dabei handelt es sich um eine Datenbank, die Informationen zu…

NEWS | IT-SECURITY | SERVICES | TIPPS

Fünf Tipps, wie User Experience und Sicherheit in Einklang gebracht werden können

Nutzer stellen hohe Anforderungen an Anwendung, die sie täglich nutzen: Sie müssen leicht zu handhaben sein und schnell reagieren. Darüber hinaus können sich Nutzeranforderungen sehr schnell verändern. Während Anbieter versuchen, diesen Erwartungen zu entsprechen, steigt die Herausforderung, sich gleichzeitig vor sicherheitsrelevanten Bedrohungen und böswilligen Eingriffen zu schützen. User Experience und Sicherheit gehen daher Hand in Hand.…

NEWS | IT-SECURITY

Datenschätze regelkonform schützen: Management von Datenbank-Sicherheit und Compliance

Die nahezu flächendeckende Digitalisierung von Wirtschaft und Gesellschaft und nicht zuletzt die Covid-19-Krise haben die Anforderungen an die Datenbank-Sicherheit und Compliance erheblich verschärft. Compliance und Sicherheit sind zwei eng miteinander verbundene Konzepte, die sich auf alle Datenbanken auswirken, die personenbezogene und andere sensible Daten speichern. Heutzutage umfasst die Datenbank-Sicherheit Vorkehrungen für den Schutz personenbezogener Daten;…

NEWS | IT-SECURITY | TIPPS

Unternehmen nutzen Passwörter, die in unter einer Sekunde gehackt werden können

Schlechte persönliche Passwortgewohnheiten werden auch mit ins Unternehmen genommen. Selbst die Fortune-500-Unternehmen verwenden keine sicheren Passwörter, wie die neuesten Untersuchungen von NordPass ergeben haben [1]. Das Top-Passwort in der Einzelhandels- und E-Commerce-Branche lautet beispielsweise »Passwort«. Genauso ist es in den Branchen Energie, Technologie, Finanzen und anderen. Weitere beliebte Optionen waren »123456«, »Hallo123«, »Sonnenschein« und andere…

NEWS | INDUSTRIE 4.0 | IT-SECURITY | WHITEPAPER

Reifegradmodell zur Digitalisierung und Industrie 4.0 – Sicherheit wichtiger Faktor

Smart Electronic Factory beleuchtet Sicherheitsrisiken durch Industrie 4.0 und liefert einen Leitfaden. Die zunehmende Digitalisierung bzw. Vernetzung zwischen den Teilnehmern der Wertschöpfungskette in der Industrie 4.0 sowie die Verbindung von Office-IT und Fertigungs-IT birgt Risiken. Diese gilt es auszuräumen, denn die Industrie-4.0-Prozesse funktionieren nur mit einem hohem Grad an Sicherheit. Diesen Faktor beleuchten der »SEF…

NEWS | AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021

ISO 27001: Informationssicherheit in Unternehmen und Organisationen – Von Anfang an einfach richtig machen

Mit der internationalen Norm ISO 27001 soll die Informationssicherheit in Unternehmen und Organisationen gewährleistet werden. Sie beschreibt die Anforderungen an ein Informationssicherheits-Managementsystem (ISMS). Mit der GAP-Analyse von CONTECHNET steht den Verantwortlichen ein kostenfreies Tool zur Verfügung, mit dem sie den groben Ist-Stand einer geplanten ISO-27001-Umsetzung in ihrem Unternehmen prüfen können.

NEWS | IT-SECURITY | TIPPS

Es ist dringend an der Zeit, die IT-Sicherheit im Home Office zu erhöhen

IT-Sicherheit im Home-Office: Keine lästige Kostenstelle, sondern eine Investition in die Zukunftsfähigkeit von Unternehmen. Das neue Jahr beginnt, wie das Alte aufgehört hat: Im Home Office. Die Corona-Pandemie hat es zum festen Bestandteil in vielen Unternehmen gemacht. Wie eine Befragung der Initiative D21 zeigt, arbeiteten 2020 rund 32 Prozent der Berufstätigen im Home Office.…

NEWS | INDUSTRIE 4.0 | INFRASTRUKTUR | IT-SECURITY

Fünf fundamentale Sicherheitsprobleme für kritische Infrastrukturen

Digitale Bedrohungen für kritische Infrastrukturen nehmen weiter zu. Angreifer haben es zunehmend auf betriebliche (Operational Technology, OT) und industrielle Steuerungssysteme (Industrial Control Systems, ICS) abgesehen. Das zeigt auch der Lagebericht zur IT-Sicherheit vom Bundesamt für Sicherheit in der Informationstechnik (BSI). Die Betreiber der kritischen Infrastrukturen sehen sich allerdings mit großer Mehrheit »gut« (57 Prozent) oder »sehr…

NEWS | IT-SECURITY | TIPPS

Sicherheit im Pyjama-Look? Arbeiten von Zuhause sicherer machen!

Fünf kurzfristige Maßnahmen, um die Sicherheit der Belegschaft im Home Office zu erhöhen. Home Office kann zum IT-Risiko werden. Die Ursachen reichen von Unwissen über alte Hardware bis zu uneinheitlichen Sicherheitsrichtlinien. Unternehmen stehen im eigenen Interesse in der Pflicht, Mitarbeiter auch zuhause sicher an die IT anzubinden. Das Starten des Arbeitsrechners im Home Office stellt…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Software-Sicherheitstrends 2021

Die Spezialisten von Checkmarx sagen für 2021 einige grundlegende Security-Trends voraus. So müssen Unternehmen die Sicherheit schneller machen, mehr auf Open-Source-Angriffe achten, Infrastructure-as-Code ins Auge fassen, die Integration der Security in die Software-Entwicklung vorantreiben, einen ganzheitlichen Blick auf das Security-Standing ihrer Anwendungen werfen, Cloud-native Security in den Fokus rücken, anfällige APIs als Hauptursache software- und…

TRENDS 2021 | NEWS | IT-SECURITY

Trends Cybersicherheit 2021

Welche Lehren in Sachen Cybersicherheit können aus dem Jahr 2020 gezogen werden? Welche Bedrohungen lauern im Jahr 2021? Stormshield zieht Bilanz und skizziert mögliche Bedrohungsszenarien für das neu angebrochene Jahr. Wäre 2020 ein Film über Cybersicherheit, wäre es sicherlich ein Western, denn die Cyberkriminellen schienen von allen Seiten zu feuern: das hinter uns liegende Jahr…

NEWS | IT-SECURITY | WHITEPAPER

Whitepaper: IT-Sicherheit vom Staat fördern lassen

Viele kleinere und mittelständische Unternehmen (KMU) stehen heute vor der Frage, wie sie eine umfassende Sicherheitsstrategie implementieren können. Gerade KMU geraten immer häufiger ins Visier von Cyberkriminellen, die es auf ihr Unternehmensnetzwerk abgesehen haben – mit teilweise verheerenden finanziellen, operativen und rechtlichen Folgen. Um Unternehmen in Zeiten knapper Ressourcen bei der Absicherung dieser Risiken zu…

NEWS | IT-SECURITY | KOMMENTAR

IT-Sicherheit neu denken: Was uns der SolarWinds-Hack lehrt

Das ganze Ausmaß des SolarWinds-Hacks ist noch nicht absehbar und auch über die Motive der Angreifer wird noch gerätselt. Eine wichtige Lehre aus dem Fall ist aber jetzt schon glasklar: Wir müssen IT-Sicherheit neu denken. Es ist ein Cyberangriff von einem neuen Ausmaß. Die Attacke auf das US-amerikanische IT-Unternehmen SolarWinds hält Behörden und Unternehmen…

NEWS | CLOUD COMPUTING | IT-SECURITY

Von der Zielscheibe zur Festung: Cloud-Software bringt kleinen Betrieben Sicherheit

Wer denkt, sein Unternehmen ist zu klein und daher für Hacker kein lohnendes Ziel, liegt falsch. Denn nicht nur große Betriebe und Einrichtungen von öffentlichem Interesse sind von Cyberangriffen betroffen. Auch kleine Firmen oder Startups fallen ihnen immer häufiger zum Opfer. Die Cloud kann hier Abhilfe leisten: Provider von Cloud-Software und -Infrastrukturen ermöglichen Unternehmen ohne…

NEWS | IT-SECURITY | SERVICES | TIPPS

IT-Sicherheit für Pharmaunternehmen: Den Impfstoff vor Hackern schützen

Endlich hat die Pharmaindustrie einen Corona-Impfstoff entwickelt, da lauert die nächste Gefahr: Professionelle Hacker. Sie gefährden Lagerung und Logistik der empfindlichen Impfdosen, greifen Pharmaunternehmen an, um an die Forschungsdaten zu gelangen und hackten zuletzt die europäische Arzneimittelagentur EMA. Alle mit dem Impfstoff beschäftigten Einrichtungen brauchen dringend starke IT-Sicherheitstechnologien, um sich vor solchen Angriffen zu schützen. …

NEWS | BLOCKCHAIN | IT-SECURITY

Blockchain: Vorteile versus Cybersicherheitsrisiken

Wenn es eine neue Technologie gibt, die in den letzten zehn Jahren mehr Menschen begeistert hat als alles andere, dann ist es Blockchain. Allein die Tatsache, dass Blockchain Sicherheit für sämtliche Transaktionen verspricht, war Grund genug, sie mit offenen Armen zu empfangen. Blockchain hat selbst Branchen wie den E-Commerce neu definiert, weil die Technologie schnelle,…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | TIPPS

IT-Sicherheit: Unternehmen auf der Suche nach geleakten Daten

Würden Sie Ihre Unternehmensdaten mit E-Mail-Adressen und Passwörtern offen ins Internet stellen? Nein. Doch über 12 Milliarden solcher Datensätze liegen frei zugänglich im Internet, erbeutet von Cyberkriminellen. Diese fügten deutschen Unternehmen 2019 einen Schaden in Höhe von mehr als 100 Milliarden Euro zu, Tendenz steigend. Deshalb hat das HPI einen Identity Leak Checker Desktop Client…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Das schwächste Glied: Der Mensch als IT-Sicherheitsrisiko

Fehlverhalten, ungenaue Richtlinien und falsche Konfigurationen von Endpunkten sind häufige Schwachpunkte. Die Cyber-Kill-Chain sucht sich meist das schwächste Glied in der Kette – und das ist oft der Mensch. Eine Analyse der Bitdefender-Telemetrie von 110.000 Endpunkten im ersten Halbjahr 2020 zeigt, dass Fehlkonfigurationen und der »Schwachpunkt Mitarbeiter« die Ursachen Nummer Eins für einen sehr…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Beim Online-Banking wird vermehrt auf Sicherheit geachtet

8 von 10 Nutzern passen auf, dass keine Fremden auf den Bildschirm schauen. Öffentliches WLAN wird bei Bankgeschäften seltener verwendet. Bitkom: Nutzer sollten die gängigen Sicherheitsregeln beachten. Die Nutzer von Online-Banking achten zunehmend auf Sicherheit. Wichtigen Empfehlungen für zusätzlichen Schutz folgt aber dennoch nur eine Minderheit. So geben 8 von 10 Online-Banking-Nutzer (79 Prozent) an…

NEWS | IT-SECURITY | WHITEPAPER

Internetsicherheit und Cyberattacken: Ein Jahresrückblick

Die Corona-Pandemie hat die digitale Transformation weltweit beschleunigt. Die Internetsicherheit ist daher wichtiger denn je. Im »State of the Internet – A Year in Review« Sicherheitsbericht blickt Akamai auf die Entwicklungen in diesem außergewöhnlichen Jahr 2020 zurück – und auf Bedrohungen für Finanzdienstleister, für die Branchen Medien und Gaming sowie für den Einzelhandel und das…

TRENDS 2021 | TRENDS 2020 | TRENDS WIRTSCHAFT | NEWS | BUSINESS

Alternative Lösungswege bei sinkenden IT-Budgets – Optionen für IT-Sicherheit in Krisenzeiten

In Zeiten der Unsicherheit ist es nur verständlich, dass Unternehmen dazu neigen, sich zurückzuziehen und ihre Ausgaben zu reduzieren, wo immer dies möglich ist. Im Jahr 2020 zeigt sich dies ganz offensichtlich im Veranstaltungsbereich: Konferenzen und Kongresse wurden abgesagt oder virtuell abgehalten, während Geschäftsreisen für viele Unternehmen zum Stillstand gekommen sind. Dies ist aber nicht…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

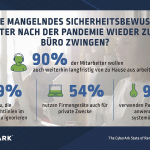

Mangelndes Sicherheitsbewusstsein der Mitarbeiter stellt Zukunft der Remote-Arbeit infrage

Rund 90 % der von zuhause arbeitenden Mitarbeiter in Deutschland wollen auch nach einer möglichen Rückkehr ins Büro zeitweise im Home Office bleiben. Aus Unternehmenssicht ist allerdings bedenklich, dass 59 % der Mitarbeiter Sicherheitsrichtlinien nur unzureichend berücksichtigen. Die Covid-19-Pandemie hat dazu geführt, dass viele Mitarbeiter im Home Office arbeiten. Welche Herausforderungen gibt es dabei und…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Cybersicherheit 2021: Big-Malware-Business zielt auf das Wohnzimmer

Home-Office-Hardware und Firmware geraten verstärkt ins Visier der Cyberangreifer. Ransomware wird zum Big Business mit einem umkämpften Markt. Mit zunehmend professionelleren Methoden werden Angriffe komplexer. Für die Experten der Bitdefender Labs steht das Jahr 2021 vor allem unter folgenden Vorzeichen: Das Home Office rückt in den Fokus für Angriffe auf Unternehmensinformationen. Firmware-Angriffe werden zum Standard…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Sicherheitsfragen 2021 – und die Antworten darauf

Für das Jahr 2021 stellen sich eine Menge Fragen in Zusammenhang mit der Sicherheit: Lassen sich mit einer Zero-Trust-Architektur Cyberangriffe für den Angreifer schwieriger gestalten? Werden strengere Auditing-Praktiken umgesetzt? Wird das mangelnde Bewusstsein von möglichen RPA-Sicherheitsauswirkungen im Jahr 2021 zu einem schwerwiegenden RPA-Hack führen? Wird 2021 das Jahr der »Customizable Cloud«? Wird die scheinbare…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Trends 2021: Automatisierung als Freund und Feind der IT-Sicherheit

Automatisierung wird Flutwelle an Spear-Phishing auslösen und gleichzeitig Cloud Providern als Waffe gegen Angreifer dienen. Nachdem sich das Jahr 2020 langsam dem Ende zuneigt, ist es für die IT-Sicherheitsexperten von WatchGuard Technologies an der Zeit, den Blick gezielt nach vorn zu richten. Auf Basis der aktuellen Faktenlage lassen sich stichhaltige Rückschlüsse ziehen, welche Trends das…

NEWS | IT-SECURITY | TIPPS

Zurück im Home Office: 5 Tipps für Unternehmen zur Vermeidung von Sicherheitslücken beim mobilen Arbeiten

Lockdown 2.0: Nach dem erneuten Verschärfen der Maßnahmen zum Eindämmen der Corona-Pandemie ist ein großer Teil der Büromitarbeiter bereits wieder im Home Office – falls sie nach Ende des ersten Lockdowns überhaupt an ihren regulären Arbeitsplatz zurückgekehrt waren. Dies hat die Entwicklung des mobilen Arbeitens in den Unternehmen maßgeblich beschleunigt. Ein Problem bei der rasanten…

NEWS | IT-SECURITY | TIPPS

Wie das Gesundheitswesen den Kampf um die Cybersicherheit gewinnen kann – drei Entwicklungen und vier Lösungsansätze

Nicht erst seit Covid und den jüngsten Ransomware-Attacken ist das Gesundheitswesen einer der dynamischsten Schauplätze von Cyberkriminalität Im Laufe der letzten Jahre haben sich nach Meinung von Vectra AI drei wesentliche Erkenntnisse über Cyberangriffe im Gesundheitswesen herauskristallisiert: Die wirkliche Bedrohung liegt bereits in den Netzwerken des Gesundheitswesens selbst in Form des Missbrauchs des privilegierten…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

Vulnerability-Report: Diese zehn Sicherheitslücken verursachten die größten Probleme

Hackerone, eine Sicherheitsplattform für ethisch motivierte Hacker – die sogenannten White Hat Hacker –, hat seinen Report zu den zehn häufigsten Schwachstellen des letzten Jahres veröffentlicht. Das Unternehmen hat anhand der eigenen Daten eine Analyse zu den zehn häufigsten und mit den höchsten Prämien ausbezahlten Schwachstellen erstellt. Aus mehr als 200.000 Sicherheitslücken, welche zwischen…

NEWS | IT-SECURITY | TIPPS

Hardware-Sicherheitslücken: Versäumte Firmware-Sicherheit – die Top 5 Ausreden

Zunehmend sind sich CEOs und Vorstandsmitglieder bewusst, dass sie die Verantwortung haben, ihren Ansprechpartnern zielführende Fragen zu Cybersicherheitsrisiken wie Firmware- und Lieferkettensicherheit zu stellen, meint Palo Alto Networks. Bei Firmware handelt es sich um eine Software, die speziell für ein Stück Hardware wie Festplatte, USB oder UEFI entwickelt wurde. Jedes moderne Computersystem oder intelligente Gerät…

NEWS | BUSINESS PROCESS MANAGEMENT | IT-SECURITY | SERVICES

IAM im Finanzwesen: Den Spagat zwischen Usability und IT-Sicherheit bewältigen

Das Finanzwesen ist im Umbruch. Schon längst werden Transaktionen nicht mehr am Schalter in den Filialen getätigt, sondern sowohl Kunden als auch Berater wollen von überall und jederzeit Zugriff auf Informationen und Anwendungen haben. Damit die Benutzer-Administration trotzdem höchste Sicherheitsansprüche erfüllt, brauchen Banken moderne IAM-Lösungen, die auch regulatorische Anforderungen flexibel umsetzen können. Vom Smartphone…

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY

Remote Learning und Remote Working: Chancen und Risiken für die App-Sicherheit

Illustration: Geralt Absmeier Covid-19 hat viele von uns gezwungen, sich sehr schnell mit neuen Realitäten auseinanderzusetzen. Dazu gehören Remote Learning und Remote Working. Kinder und Erwachsene, Eltern und Lehrer sowie ein großer Teil der Erwerbstätigen sind betroffen. Mobile Apps und Webanwendungen wurden vor der Corona-Krise in erster Linie im geschäftlichen Umfeld oder im Freizeitbereich eingesetzt.…

NEWS | IT-SECURITY | KOMMENTAR | TIPPS

Anstieg von Cyberangriffen belastet Sicherheitsexperten und führt zu höherem Stresslevel

Laut Statistischem Bundesamt fällt es Unternehmen in Deutschland immer schwerer, offene Stellen für IT-Experten zu besetzen. Mehr als zwei Drittel (69 Prozent) der Firmen berichteten von Schwierigkeiten, IT-Fachkräfte einzustellen. Hinzukommen die vielfach bestätigte massive Zunahme an Cyberangriffen weltweit – begünstigt durch die Corona-Pandemie und der damit in Verbindung stehenden Hauruck-Digitalisierung. Der Fachkräftemangel bleibt auch in…

NEWS | IT-SECURITY | TIPPS

Rückkehr ins Büro: TÜV SÜD gibt Tipps zur IT-Sicherheit

Das Arbeiten im Home-Office während der Corona-Pandemie hat die Angriffsfläche für Cyberkriminelle spürbar vergrößert. Doch auch der Wechsel vom Home-Office zurück ins Büro bringt einige Risiken für die IT-Sicherheit mit sich. Die Experten von TÜV SÜD Sec-IT geben einen Überblick zu den wichtigsten Regeln für die IT-Sicherheit. »Grundsätzlich besteht die größte Gefahr darin, dass sich…

NEWS | IT-SECURITY | TIPPS

Trotz umfassender IT-Budgetkürzungen: Cybersicherheit bleibt Investitionspriorität

Auch während der Covid-19-Pandemie hat IT-Security wachsende Relevanz. Cybersicherheit hat auch 2020 für Unternehmen eine hohe Priorität hinsichtlich der Entscheidung für entsprechende Investitionen, wie eine aktuelle Kaspersky-Umfrage unter Entscheidungsträgern zeigt [1]. Ihr Anteil an den IT-Ausgaben ist bei KMUs von 23 Prozent im vergangenen Jahr auf 26 Prozent 2020 und bei großen Unternehmen im gleichen…

TRENDS 2020 | NEWS | TRENDS SECURITY | IT-SECURITY

IT-Sicherheit: Das tun deutsche Unternehmen für ihre IT-Sicherheit

»Die Corona-Pandemie und die vermehrte Arbeit im Home Office stellt auch die IT-Infrastruktur von Unternehmen vor große Herausforderungen«, konstatiert das Statistische Bundesamt und wirft einen statistischen Blick auf das Thema IT-Sicherheit in Deutschland. Demnach beschäftigt jedes fünfte Unternehmen eigene IT-Fachkräfte, IT-sicherheitsrelevante Tätigkeiten werden in jedem zweiten Unternehmen von externen Anbietern übernommen und 20 Prozent der…