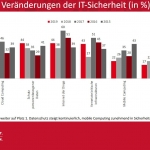

Jörg von der Heydt, Channel Director DACH bei Skybox Security, kommentiert die Microsoft-Office-Schwachstelle CVE-2017-8570 und mögliche Lösungsansätze. Spätestens mit der Einführung der DSGVO hat in Europa eine gewisse Sensibilisierung gegenüber Datenschutz und Sicherheitsrisiken eingesetzt – ob privat oder im beruflichen Umfeld. Dennoch zeigen europäische Arbeitnehmer weltweit die geringste Disziplin, wenn es um die Cybersicherheit in…