Ein Kommentar von Richard Werner, Security Advisor bei Trend Micro

Vor fast genau einem Jahr im Mai und Juni 2023 stand Move-IT ganz oben in den IT-Security-Schlagzeilen. Auch damals ging es um Schwachstellen. Auch damals gab es schnell Angriffe. Auch damals warnte das BSI davor und riet den betroffenen Kunden in Deutschland, schnellstmöglich zu aktualisieren. Ist das ein Déjà-vu? Oder hat beim BSI einfach jemand die Jahreszahl verwechselt?

Weder noch. Und wenn man sich näher mit dem Vorgehen von Tätern im Zusammenhang mit Sicherheitslücken befasst, kann man auch nicht behaupten, dass dies ungewöhnlich ist. Cyberkriminelle sind Pragmatisten. Einmal erfolgreiche Geschäftsmodelle werden nachgemacht. Je mehr Aufmerksamkeit ein Cyberangriff in ihren Kreisen verursacht, desto höher die Lust nachzueifern. Und der Move-IT-Angriff von 2023 hatte es in sich. Die Verursacher, eine Untergrundorganisation namens »Clop« (wahlweise mit o oder 0), stahlen Daten von (nach aktuellsten Erkenntnissen) etwa 1.000 Unternehmen, darunter viele aus dem Bereich des Finanzwesens und der Energiebranche. Über Wochen gab es Nachrichten dazu, weil immer wieder Firmen erklärten, nun auch betroffen zu sein. Und es floss Geld. Nach Untersuchungen der Firma Chainalysis waren das Millionen. Wofür? Offenbar gibt es bereitwillige Zahler, die entweder verhindern wollen, dass andere in den Besitz dieser Daten kommen oder im Gegenteil, Käufer, die gerne diese Daten möchten. Es sollte deshalb niemanden überraschen, dass eine Möglichkeit des Angriffes auf eine Schwachstelle bei Move-IT die »Schmeißfliegen« der Branche anzieht.

Schwachstellen als Geschäftsmodell

Im Jahr 2023 wurden mehr als 28.000 Schwachstellen mit einer CVE-Nummer beziffert. Für die Kriminalität haben diese eine unterschiedliche Bedeutung. Viele der Schwachstellen stecken in sehr exotischen Produkten… sie eignen sich fast ausschließlich in gezielten Angriffen. Die Mehrzahl ist nur mit komplexen technischen Mitteln verwendbar. Darauf haben die meisten Kriminellen keine Lust. Echte Arbeit ist nicht so ihr Ding – sonst müsste man nicht kriminell werden. Die spannendsten Schwachstellen sind in weit verbreiteten Produkten und einfach zu verwenden. Liegt so etwas vor, dann stürzt man sich drauf. Aber natürlich tun das auch alle anderen. Und nachdem auch bei Verbrechern Marktgesetze wie Angebot und Nachfrage eine Rolle spielen, wird je nach Anzahl der kriminellen Angreifer die Anzahl der verwundbaren »Kunden« kleiner. Passiert das im »normalen Markt« versucht man die Nachfrage zu steigern in dem man neue Funktionen anbietet und gleiches sehen wir auch hier. Je mehr Opfer die Schwachstelle geschlossen haben, desto größer die Nachfrage nach den neuen Funktionen, die den Hahn wieder aufdrehen. Und danach wird gezielt gesucht. Es ist also kein Wunder, dass wieder Move-IT im Fokus steht.

Häufiger und schneller als man denkt

Ein Großteil der bereits genannten 28.000 Sicherheitslücken sind deshalb nicht unbedingt »neu« im Sinne von »unvorhersehbar«. Werden Lücken geschlossen, weil sie als brandgefährlich gelten oder bereits von Angreifern genutzt werden, dann zählt Geschwindigkeit. Man schließt erstmal das nötigste und patcht nach, sobald dafür Luft ist, oder neue Angreifer es erzwingen. Für die offensivere Fraktion bedeutet das auch, dass für existierende Patches, eine gewisse Wahrscheinlichkeit besteht, mit modifizierten Angriffen durchzukommen. Und auch danach wird gesucht. Zunehmend häufiger findet sich dabei auf beiden Seiten künstliche Intelligenz. Sie ist noch nicht in der Lage eigenständig Angriffe zu entwickeln aber sie unterstützt, indem sie die dafür nötigen Prozesse beschleunigt. Ernstzunehmende Angriffe stehen deshalb oft nur Stunden nach Bekanntwerden einer Lücke zur Verfügung. Das Katz-und-Maus-Spiel geht weiter und die eigentlichen Opfer, die Unternehmen, die diese Patche installieren müssen, kommen nicht mehr hinterher. Die so genannte »Mean Time to Patch« (MTTP) – die durchschnittliche Zeit für das Ausrollen eines Patches liegt bei etwa 33 Tagen für Lücken, die als gefährlich eingestuft werden. Die Angriffsgeschwindigkeiten ist sogar bei »normalen« Patchen – also solchen, die der betroffene Hersteller selbst findet und veröffentlicht – im Bereich von Stunden.

509 Artikel zu „Schwachstellen Patch“

NEWS | TRENDS 2023 | TRENDS SECURITY | IT-SECURITY

Mehr als drei Viertel der ausgenutzten Schwachstellen sind altbekannt, bleiben aber ungepatcht

Angreifer profitieren von Lücken in Schwachstellendatenbanken, unklaren CVSS-Scores und alten Verwundbarkeiten. Eine neue Studie von Ivanti, Cyber Security Works (CSW), Cyware und Securin zeigt, dass Bedrohungen durch Ransomware im Jahr 2022 – entgegen optimistischen Einschätzungen – nichts an ihrer Schlagkraft verloren haben. Die Studie »2023 Spotlight Report: Ransomware aus dem Blickwinkel von Threat und…

NEWS | TRENDS SECURITY | IT-SECURITY | WHITEPAPER

Fast zwei Drittel der Schwachstellen könnten längst gepatcht sein

Cybersecurity-Spezialist veröffentlicht Business-Report zur Bedrohungslandschaft 2020. Ungepatchte Schwachstellen, Verschleierungstaktiken und APTs (Advanced Persistent Threats): Der Bitdefender Business-Report zur aktuellen Bedrohungslage beschreibt die Herausforderungen, denen sich Organisationen stellen müssen [1]. Dazu gehören erstens massenhafte Angriffe auf ältere Schwachstellen, für die bereits Patches verfügbar sind, zweitens die Zunahme von Verschleierungstaktiken, die zusätzliche Erkennungsmechanismen erfordert und drittens die…

NEWS | IT-SECURITY | KOMMUNIKATION | TIPPS

5 Schwachstellen beim Datentransfer im Gesundheitswesen

Der sichere Datentransfer im Gesundheitswesen ist von entscheidender Bedeutung, um sensible Patienteninformationen zu schützen und gesetzliche Vorschriften einzuhalten. Angesichts der steigenden Zahl von Cyberangriffen auf Krankenhäuser und Gesundheitseinrichtungen in Deutschland wird die Bedeutung von Datensicherheit immer deutlicher. Cyberangriffe auf Krankenhäuser haben in der Vergangenheit zu erheblichen Störungen und Datenverlusten geführt. Hinzu kommt, dass auch…

TRENDS 2024 | NEWS | TRENDS SECURITY | IT-SECURITY | KOMMUNIKATION

Cyber Threat Research: Unzureichende Patch-Praxis und unverschlüsselte Protokolle

Der erste Bericht aus den Cato Cyber Threat Research Labs (CTRL) analysiert 1,26 Billionen Netzwerkströme, um aktuelle Sicherheitsrisiken zu identifizieren. Der Bericht »Cato CTRL SASE Threat Reports»« für das erste Quartal 2024«zeigt, dass sämtliche der befragten Unternehmen weiterhin unsichere Protokolle in ihren Wide Access Networks (WAN) verwenden. Ein Sachverhalt, der es Cyberkriminellen erleichtert, sich…

TRENDS 2024 | NEWS | TRENDS SECURITY | IT-SECURITY | KOMMUNIKATION

Microsoft-Exchange-Server durch kritische Schwachstellen verwundbar

Mindestens 17.000 Instanzen von Microsoft-Exchange-Servern in Deutschland sind durch eine oder mehrere kritische Schwachstellen verwundbar. Hinzu kommt eine Dunkelziffer an Exchange-Servern in vergleichbarer Größe, die potenziell verwundbar sind. Das geht aus einer aktuellen Untersuchung des Bundesamts für Sicherheit in der Informationstechnik (BSI) hervor. Das BSI ruft die Betreiber der Instanzen dazu auf, aktuelle Exchange-Versionen einzusetzen,…

NEWS | CLOUD COMPUTING | IT-SECURITY | KÜNSTLICHE INTELLIGENZ | SERVICES

Generative KI verbessert die Behebung von Schwachstellen im Code erheblich

Large-Language-Modelle helfen Cloud-Entwicklern im Hinblick auf die Sicherheit. Durch den Einsatz KI-gesteuerter Lösungen zur Behebung von Schwachstellen kann DevSecOps erheblich verbessert werden. Cyberbedrohungen entwickeln sich schneller als je zuvor. Um dem entgegenzuwirken und ihr Unternehmen besser zu schützen, ist das Ziel von CISOs im Prinzip relativ einfach: Fehlkonfigurationen und Schwachstellen in Anwendungen sollten möglichst…

NEWS | TRENDS 2023 | TRENDS SECURITY | IT-SECURITY

Gesamtzahl der Microsoft-Schwachstellen erreicht Allzeithoch

Erhöhung der Nutzerrechte bleibt das höchste Sicherheitsrisiko. BeyondTrust, Marktführer für intelligenten Identitäts- und Zugriffsschutz, hat den Microsoft Vulnerabilities Report 2023 veröffentlicht. Die Sicherheitsstudie erscheint dieses Jahr in der zehnten Auflage und schlüsselt die Microsoft-Schwachstellen nach Produkt sowie Kategorie auf. Zum dritten Mal in Folge zählen zu weit gefasste Nutzerrechte demnach zu den höchsten Sicherheitsrisiken.…

NEWS | TIPPS

Patchen muss gar nicht nerven

Das Patchen von Software-Anwendungen ist eine verdammt undankbare Aufgabe. Läuft alles reibungslos, nimmt niemand Notiz davon, doch gibt es Probleme, ist der Ärger schnell groß. Updates, die Netzwerkverbindungen verstopfen oder Rechner von Mitarbeitern ausbremsen, sind dabei noch vergleichsweise harmlos, bedenkt man, welche Folgen ein Cyberangriff auf eine nicht gepatchte Schwachstelle haben kann. Leider ist es…

NEWS | TRENDS 2022 | TRENDS SECURITY | INDUSTRIE 4.0 | IT-SECURITY

ICS/OT Cybersecurity: Neue Akteure, bekannte Schwachstellen

Vor einigen Wochen präsentierte der amerikanische OT-Security-Spezialist Dragos die neueste Ausgabe seines »ICS/OT Cybersecurity Year in Review«-Reports – mit vielen spannenden Einblicken in die Cyber-Bedrohungslage in der Industrie. Kai Thomsen, Director of Global Incident Response Services bei Dragos, fasst die wichtigsten Erkenntnisse zusammen. Vor Kurzem ist die aktuelle, inzwischen sechste Auflage des jährlichen Dragos-Reports…

NEWS | IT-SECURITY | TIPPS

Löchrige IT-Umgebungen: Die Patch-Lücke(n)

Wir alle sind uns der unbequemen Wahrheit bewusst, dass IT-Umgebungen löchrig sind und folglich von einem ausreichend ambitionierten Angreifer kompromittiert werden können. Dies gilt so gut wie unabhängig von der jeweiligen Unternehmensgröße oder dem aufgewendeten IT-Budget. Aber warum ist das so? Was macht es letzten Endes so schwierig, eine sichere Umgebung zu schaffen? Ein wichtiger…

NEWS | BUSINESS PROCESS MANAGEMENT | EFFIZIENZ

Patch-Automatisierung: Fünf Features die für eine echte Entlastung sorgen

Das Patchen von Endpoints zählt zu den wichtigsten, aber auch zu den zeitraubenden Tätigkeiten von IT-Abteilungen. Automatisierungslösungen helfen, den Aufwand deutlich zu reduzieren, doch nicht jedes Tool hält, was es verspricht. Patchen fühlt sich für IT-Abteilungen oft wie Sisyphusarbeit an, insbesondere die Aktualisierung von Drittanbieter-Anwendungen. Von diesen gibt es in der Regel einige Dutzend…

NEWS | IT-SECURITY | TIPPS

5 Best Practices für ein risikobasiertes Patch Management

Cyberkriminelle lassen sich nicht lange bitten: Vom Moment der Veröffentlichung einer Schwachstelle dauert es im Schnitt nur 22 Tage bis zur Entwicklung eines funktionsfähigen Exploits. Auf der Unternehmensseite vergehen allerdings durchschnittlich zwischen 100 und 120 Tage, bis ein verfügbarer Patch umgesetzt wird. Ein Grund für diese Diskrepanz ist sicherlich, dass Unternehmen gegen die bloße Anzahl…

TRENDS 2021 | NEWS | TRENDS SECURITY | TRENDS INFRASTRUKTUR | TRENDS CLOUD COMPUTING

Home Office führt zu neuen Schwachstellen in Unternehmensnetzwerken

Network Security Report 2021: Heimnetzwerke stellen IT-Security vor Herausforderungen. Im vergangenen Jahr waren viele Unternehmen dazu gezwungen, ihre Mitarbeiter aus dem Home Office arbeiten zu lassen. Dies hatte auch Auswirkungen auf die IT-Security: Da private Umgebungen in der Regel nicht so sicher sind wie Firmennetzwerke, ist die Anzahl an Cyberangriffen im Jahr 2020 deutlich angestiegen.…

TRENDS 2021 | NEWS | TRENDS SECURITY | IT-SECURITY

Schwachstellen in Microsoft Exchange Servern: Der ewige Wettlauf

Cyberkriminelle scannen bereits binnen fünf Minuten nach Veröffentlichung der Microsoft Advisories auf Schwachstellen in Microsoft Exchange Servern. Palo Alto Networks hat jüngst seinen 2021 Cortex Xpanse Attack Surface Threat Report veröffentlicht. Im Rahmen des Berichts wurden Bedrohungsdaten ausgewertet, die im Zeitraum zwischen Januar und März dieses Jahres in Unternehmen erhoben wurden. Die Ergebnisse bestätigen, dass…

NEWS | IT-SECURITY | WHITEPAPER

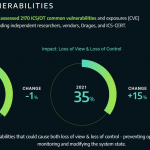

Vulnerabilities: Das sind die häufigsten IT-Schwachstellen

Während sich viele Unternehmen 2020 digital neu erfanden, griffen Cyberkriminelle weiterhin über altbekannte IT-Schwachstellen auf Netzwerke zu, um Schadsoftware einzuschleusen: Welche Sicherheitslücken die Angreifer dabei im Vergleich zum Vorjahr ausnutzen, weisen die Sicherheitsexperten von Imperva im angefügten Report »The State of Vulnerabilities in 2020« aus. Der Bericht zeigt, wie sich die Attacken im Zeitlauf verändern…

NEWS | IT-SECURITY | TIPPS

Schritte zur Behebung der Microsoft-Exchange-Server-Schwachstellen

Wie Palo Alto Networks in seinem Unit 42 Blog berichtet, wurde die Sicherheitscommunity am 2. März auf vier kritische Zero-Day-Schwachstellen in Microsoft Exchange Server aufmerksam (CVE-2021-26855, CVE-2021-26857, CVE-2021-26858 und CVE-2021-27065). Diese Schwachstellen ermöglichen es Angreifern, auf Exchange Server zuzugreifen und potenziell langfristigen Zugriff auf die Umgebungen der Opfer zu erlangen. Das Microsoft Threat Intelligence…

NEWS | IT-SECURITY | TIPPS

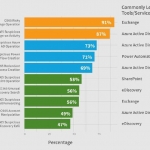

So missbrauchen Cyberkriminelle Schwachstellen bei Office 365

Office 365 Tools und Open Services im Visier von Cyberangreifern. Der kürzlich von Vectra veröffentlichte 2020 Spotlight Report for Office 365 identifizierte die Tools und Dienste unter den Cloud-basierten Anwendungen, die häufig von Angreifern genutzt werden. Die Studie basiert auf der Beobachtung von vier Millionen Office-365-Konten über einen Zeitraum von 90 Tagen. Dadurch waren…

NEWS | IT-SECURITY | TIPPS

Die vier Mythen des Schwachstellen-Managements

Schwachstellen-Management hilft, Software-Lecks auf Endpoints zu erkennen und abzudichten. Viele Unternehmen verzichten jedoch auf den Einsatz, weil sie die Lösungen für zu teuer oder schlicht überflüssig halten – schließlich wird regelmäßig manuell gepatcht. Was steckt hinter diesen und anderen Fehleinschätzungen? Software-Schwachstellen zählen zu den beliebtesten Zielen von Cyberkriminellen, weil sie in großer Zahl bekannt und…

NEWS | IT-SECURITY | WHITEPAPER

Nicht alle Schwachstellen sind eine Bedrohung – auf die wesentlichen Sicherheitslücken konzentrieren

Die Computernetzwerke von Organisationen werden ständig erweitert: IT, Cloud, IoT und OT formen eine komplexe Computing-Landschaft, die die moderne Angriffsfläche darstellt. Mit jedem neuen Gerät, jeder neuen Verbindung oder Anwendung vergrößert sich diese Angriffsfläche. Zu dieser Komplexität kommen unzählige Schwachstellen hinzu, die täglich entdeckt werden, und die Herausforderungen scheinen oft unüberwindbar. Die Lösung ist jedoch…

NEWS | TRENDS SECURITY | CLOUD COMPUTING | TRENDS CLOUD COMPUTING | WHITEPAPER

CASB-Studie zeigt Schwachstellen in der IT-Security auf

Die Cloud Security Alliance (CSA), Organisation für die Definition von Standards, Zertifizierungen und Best Practices zur Gewährleistung des sicheren Cloud-Computings, veröffentlicht die Ergebnisse ihrer neuesten Umfrage. Im Rahmen der Studie »The Evolution of the CASB« wurden mehr als 200 IT- und Sicherheitsexperten aus einer Vielzahl von Ländern und verantwortlich für Unternehmen verschiedenster Größen befragt. Ziel…