Welche Vorteile eine Digitalisierung mit sich bringt und wie sich ersetzendes Scannen rechtssicher und effizient gestalten lässt.

Gigantische Aktenmassen auf den Schreibtischen, stetig wachsende Papierberge in den Archiven und dazwischen das ganz normale Arbeitsleben – in der Verwaltungslandschaft hat sich in dieser Hinsicht seit dem letzten Jahrhundert nicht wirklich viel verändert. Obwohl sich in Deutschlands Behörden selbstverständlich schon einige Prozesse digital abwickeln lassen, bleibt Papier im Alltag weiterhin allgegenwärtig; so war es, ist es und so wird es immer sein. Doch lassen sich vor allem in der Ablage Prozesse wie das Sortieren von Aktenordnern oder das manuelle Durchsehen und Kopieren von Dokumenten deutlich reduzieren. Diese Aufgabe soll eigentlich die E-Akte übernehmen.

Bereits seit dem Jahr 2013 schafft das E-Government-Gesetz (EGovG) den Rahmen für diese Art der Digitalisierung – seit 2020 sind Behörden zur elektronischen Aktenführung verpflichtet und auch die Justiz muss bis 2026 deutschlandweit nachziehen. Für die Umsetzung dieser Richtlinien braucht es vor allem eins: eine funktionierende Struktur für vollständig rechtssicheres ersetzendes Scannen. Ein Vorgang, der nicht nur in Behörden zur Umsetzung der E-Akte dient, sondern sich auch für allgemeinere Digitalisierungsprojekte in Unternehmen von großer Bedeutung zeigt. Mit der Unterstützung von intelligenter Scan-Software lassen sich Prozesse nämlich so nicht nur verschlanken, sondern auch sicherer machen.

Standards setzen. Vor allem Behörden oder Unternehmen, die in der tagtäglichen Arbeit mit sensiblen Daten zu tun haben, müssen beim ersetzenden Scannen auf den korrekten Umgang mit diesen Informationen achten. Um dies sicherzustellen, hat das Bundesministerium für Finanzen eine Sammlung von Richtlinien veröffentlicht: Die GoBD (Grundsätze zur ordnungsmäßigen Führung und Aufbewahrung von Büchern, Aufzeichnungen und Unterlagen in elektronischer Form sowie zum Datenzugriff) gelten dabei zunächst nur für nachgeordnete Verwaltungsbehörden und Bedienstete des Finanzministeriums als verbindlich – doch lassen sich diese Grundsätze auch ebenso gut auf den Umgang mit sensiblen Informationen in Unternehmen anwenden, um auch dort einen hohen Standard für den Datenschutz zu gewährleisten.

Ersetzendes Scannen bezeichnet im Grunde die digitale Erfassung papiergebundener Dokumente in ein elektronisches Dokumentenmanagement-System und die anschließende Vernichtung des Originals. Anders als im Bankenwesen – das immer noch einer Aufbewahrungspflicht für Originaldokumente unterliegt – können Behörden, Justiz und Betriebe, die sich die GoBD-Richtlinien auferlegen, so einem Datenschutzrisiko entgehen, indem sie doppelte Speicherung vermeiden. Ausnahmen bilden hier Eröffnungsbilanzen, Jahresabschlüsse, Urkunden, Dokumente mit Wasserzeichen oder Zollanmeldungen.

Klarer Fahrplan. Weitere Voraussetzungen für ersetzendes Scannen – sei es für die E-Akte oder andere Digitalisierungsbemühungen – bilden die Gewährleistung für Lesbarkeit und Vollständigkeit sowie eine parallel laufende Verfahrensdokumentation des Prozesses. Beides dient der Vorbeugung von Manipulation an den dann digitalisierten Dokumenten. Um einen lückenlosen Bericht aller Abläufe zu gewährleisten, sollten folgende Fragen im Mittelpunkt stehen: Welche Dokumente werden gescannt? In welchem Prozessschritt findet dies statt? Welcher Mitarbeiter unternimmt den Scanvorgang? Wie erfolgt im Nachgang die Qualitätskontrolle auf Lesbarkeit und Vollständigkeit? Intelligente Scansoftware kann – individuell an die jeweiligen Prozesse angepasst – diese Fragen automatisiert beantworten und Mitarbeitern so strapaziöse Protokollarbeit abnehmen. Ersetzendes Scannen verläuft darüber hinaus bestenfalls nach einem klar abgesteckten Fahrplan und lässt sich an jeder Station durch die Hilfe der angesprochenen Software optimieren. Nachdem die Dokumentenauswahl getroffen und ein möglichst früher Zeitpunkt für den Scanprozess festgelegt wurde, geht es an die eigentliche Digitalisierung.

Unterstützend sicher. Nach dem eigentlichen Scanvorgang geht es an die Archivierung des Dokuments. Was früher noch händisch – und somit fehleranfällig – erledigt werden musste, lässt sich nun auch durch Software lösen. Automatisiertes Wegsortieren an die dafür vorgesehenen Plätze, beispielsweise in der jeweiligen E-Akte, gewährleistet so auch das Einhalten des Grundsatzes der Unveränderbarkeit; unterbindet also mögliche Manipulationen. Auch eine direkte Weiterverarbeitung lässt sich durch Scansoftware automatisiert initiieren. Intelligente Dokumente, die beispielsweise zuvor mit einem QR-Code, der alle wichtigen Informationen zur weiteren Prozessverarbeitung enthält, ausgestattet in Papierform zum Multifunktionsgerät kommen, landen in digitaler Form genau an der richtigen Stelle für sämtliche weiteren Arbeitsschritte. Dokumente, die von der Aufbewahrungspflicht im Original nicht betroffen sind, können anschließend vernichtet werden. Aufwendige Stichprobenkontrollen entfallen ebenfalls dank der Software, was Rechtssicherheit im Handumdrehen schafft. Effizientere Verwaltung von Dokumenten, Reduktion des Papierverbrauchs und verbesserte Zugänglichkeit sowie flüssigerer Informationsaustausch machen die E-Akte für Behörden zum Segen und für Unternehmen zu einem erstrebenswerten Digitalisierungsstandard, der sich mit intelligenter Software für ersetzendes Scannen am schnellsten erreichen lässt.

Myrko Rudolph,

Myrko Rudolph,

Geschäftsführer der exapture GmbH

www.exapture.de

Illustration: © Chekman | Dreamstime.com

101 Artikel zu „E-Akte „

Trends 2024 | News | Trends Security | IT-Security

Visibility, Deep Observability und Zero Trust: Das Problem der blinden Flecken

Ein Blick auf die letzten zwölf Monate zeigt: Deutsche IT- und Security-Entscheider erkennen mittlerweile, dass die Themen Deep Observability und Zero Trust wesentlich zum Erfolg der eigenen Sicherheitsstrategie beitragen. Entsprechende Investitionen haben dazu geführt, dass sie sich weniger um Sicherheitsvorfälle sorgen und in – womöglich falscher – Sicherheit wägen. So scheint der Ernst der Lage…

Trends 2024 | News | Business | Trends Wirtschaft | Digitalisierung | Whitepaper

Deutsche KMU sind EU-Schlusslicht bei Nutzung elektronischer Rechnungsstellung

Deutsche KMU bilden innerhalb der EU das Schlusslicht bei der Nutzung der elektronischen Rechnungsstellung. Das ist ein Ergebnis der Studie »Elektronische Rechnungsstellung: Wegbereiter für eine vernetzte Echtzeit-Wirtschaft« von Sage [1]. In Deutschland haben lediglich 4 Prozent der KMU die elektronische Rechnungsstellung für B2B-Transaktionen eingeführt, ein drastischer Unterschied zu 21 Prozent der belgischen KMU, die die…

News | IT-Security | Kommentar

Déjà-vu bei Move-IT?

Ein Kommentar von Richard Werner, Security Advisor bei Trend Micro Vor fast genau einem Jahr im Mai und Juni 2023 stand Move-IT ganz oben in den IT-Security-Schlagzeilen. Auch damals ging es um Schwachstellen. Auch damals gab es schnell Angriffe. Auch damals warnte das BSI davor und riet den betroffenen Kunden in Deutschland, schnellstmöglich zu aktualisieren.…

Trends 2024 | News | Trends 2023 | Business | New Work

Überlastung und Stress führt zu Mitarbeiterfluktuation

Fast ein Drittel der Beschäftigten in Deutschland sind bereit ihren Job zu wechseln. Bei jungen Menschen zwischen 18 und 29 Jahren liegt die Quote sogar bei 46 %. Eine erhöhte Arbeitsbelastung mündet in vielen Fällen in einen Jobwechsel. Dieser kausale Zusammenhang ist ein Ergebnis des aktuellen Jobwechsel-Kompass, den die Königsteiner Gruppe quartalsweise mit der…

News | Effizienz | Healthcare IT | Ausgabe 5-6-2024 | Vertikal 5-6-2024 | Healthcare

Automatisierte Medikamentenausgabe – Eine Tüte pro Sekunde

News | Favoriten der Redaktion | IT-Security | Strategien

EU Cyber Resilience Act richtig umsetzen: aus den Fehlern der DSGVO lernen

Zahl der vernetzten Geräte wächst bis 2050 weltweit voraussichtlich auf 24 Milliarden – vergrößerte Hacker-Angriffsflächen durch IoT. Der bevorstehende EU Cyber Resilience Act (CRA, EU-Gesetz über Cyberresilienz) stellt einen wichtigen Schritt in der europäischen Cybersicherheitspolitik dar. Er zielt darauf ab, die digitale Abwehr in der Europäischen Union durch einen proaktiven Cybersicherheitsansatz zu verbessern. Im Gegensatz zu…

News | Industrie 4.0 | Services | Strategien

Revolution durch Servitization: Das Potenzial nutzungsbasierter Abrechnungsmodelle

Legacy-IT-Systeme, also die historisch gewachsene IT-Landschaft, auf die sich viele Unternehmen noch verlassen, sind oft noch sehr starr. Mit dem Aufkommen von Subscription-Modellen muss sich gerade die Industrie verstärkt mit dem Aspekt der Servitization, also dem Übergang von produktzentrierten zu servicezentrierten Geschäftsmodellen, auseinandersetzen. Dabei gilt es, die Vor- und Nachteile sorgfältig abzuwägen. Customer Centricity…

News | Business | Services | Ausgabe 3-4-2024

Nahtlose Integration mit SAP SuccessFactors ermöglicht reibungslose HR-Prozesse an allen internationalen Standorten

Parallel zum unternehmensweiten Schritt in die Cloud mit SAP SuccessFactors entschied sich GRENKE für die flächendeckende Einführung der digitalen Personalakte – eine komplexe Herausforderung für einen international tätigen Finanzdienstleister. Mit aconso konnte die GRENKE-Gruppe diese Hürden erfolgreich und reibungslos meistern. Seit dem Projektbeginn hat die Personalarbeit an Effizienz gewonnen und die Einführung weiterer HR-Services ist in Planung.

News | IT-Security | Lösungen

Cyberabwehr ist inzwischen Chefsache

Die Bedrohungslage steigt rapide. Es wird höchste Zeit, Cybersecurity auch in den Vorstandsetagen höchste Aufmerksamkeit zu schenken. 2023 machten in Deutschland rund 60 Unternehmen Cyberattacken öffentlich. Die Dunkelziffer ist wohl weitaus höher. Und dennoch kämpft Cybersecurity noch immer darum, auf die Tagesordnung von Vorstandssitzungen zu kommen. Einen großen Anteil daran, hat auch die Wahrnehmung,…

Trends 2024 | News | IT-Security | Services | Whitepaper

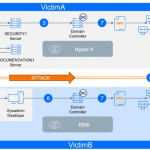

CACTUS-Mehrphasen-Attacken belegen die Komplexität aktueller Ransomware

Synchronisierter Doppelangriff auf Unternehmen und weiteres Mitglied der Unternehmensgruppe. Ausbeute von Proof of Concepts innerhalb von 24 Stunden. Cyberkriminelle werden in 2024 verstärkt mit opportunistischer Ransomware und koordinierten Manövern Unternehmen attackieren: Einen Hinweis für die Gültigkeit dieses Trends liefert die in einer aktuellen forensischen Analyse von den Bitdefender Labs untersuchte Attacke auf zwei Unternehmen…

Trends 2024 | News | Favoriten der Redaktion | Kommentar | Künstliche Intelligenz

Expertenstatements KI-Trends 2024: KI wird unser Leben verändern

Cyberkriminelle mögen zweckmäßige künstliche Intelligenz Martin Zugec, Technical Solutions Director bei Bitdefender In einer Phase intensiver technologischer Innovationen und angesichts eines schnellen Flusses auch schnell wieder verschwindender Ansätze wird sich die KI weiter turbulent entwickeln. Dennoch lassen sich für 2024 schon einige Trends erkennen. Ganz wichtig ist: KI wird auch Cyberkriminelle in ihren alltäglichen…

News | IT-Security | Ausgabe 9-10-2023 | Security Spezial 9-10-2023

Threat Hunting Report 2023 – Angreifer werden immer gewiefter und hartnäckiger

Die Bedrohungslandschaft hat weiter an Komplexität und Tiefe gewonnen. Der erhebliche Anstieg der Anzahl der Kerberoasting-Angriffe ist besorgniserregend. In einigen Fällen haben Angreifer die Cloud-Umgebungen ihrer Opfer besser unter Kontrolle als die Unternehmen selbst. Zeki Turedi, CTO Europe von Crowd- Strike im Interview zum Threat Hunting Report 2023.

News | Trends Security | IT-Security

Angreifer werden immer gewiefter und hartnäckiger

Die Bedrohungslandschaft hat weiter an Komplexität und Tiefe zugenommen. Der erhebliche Anstieg der Anzahl der Kerberoasting-Angriffe ist besorgniserregend. Der Technologiesektor war im sechsten Jahr in Folge der am häufigsten angegriffene Sektor, gefolgt vom Finanzsektor. In einigen Fällen haben Angreifer die Cloud-Umgebungen ihrer Opfer besser unter Kontrolle als die Unternehmen selbst. Zeki Turedi, CTO Europe…

News | IT-Security

Welche Spuren interne Täter im Netzverkehr legen

Vier Arten von internen Angreifern verlangen einen Schutz auf Netzwerk- und Endpunktebene. Viele Diskussionen malen gerne den eigenen Mitarbeiter als IT-Sicherheitsrisiko an die Wand. Die tatsächliche Gefahr, die von ihm ausgeht, ist aber oft unklar. Verschiedene Täterprofile interner Angreifer können größeren Schaden anrichten. Eine Erkennung und Abwehr dieser Aktionen sind nur durch einen permanenten…

News | Künstliche Intelligenz | Ausgabe 1-2-2023 | Security Spezial 1-2-2023

Fusion zwischen KI und Mensch – Herr der Daten

News | Cloud Computing | E-Commerce

Mega-Cloud-Einführung: Das Geheimnis hinter dem Erfolg des E-Commerce

Die beiden vergangenen Jahre der Pandemie waren für viele Unternehmen herausfordernd. Aber es gab auch einen Sektor, der einen immensen Aufschwung erlebte: der elektronische Handel, auch E-Commerce genannt. Der aktuelle International Trade Administration Report verdeutlicht, dass der E-Commerce besonders in den von den Lockdowns geprägten Zeiten signifikant anstieg. Es wird erwartet, dass die Branche jährlich…

News | Digitale Transformation | Digitalisierung | Strategien

Zu viele offene Fragen bezüglich Aufwand, Ressourcen und Umsetzung: Digitalisierung braucht Säulen

Die Digitalstrategie 2.0 soll laut Bundesregierung einen »umfassenden digitalen Aufbruch« darstellen [1]. Darin enthalten sind auch Themen des Öffentlichen Sektors sowie des Gesundheitswesens. Hermann-Josef Haag, DSAG-Fachvorstand für Personalwesen & Public Sector, und Michael Pfeil, Sprecher des Arbeitskreises Healthcare der Deutschsprachigen SAP-Anwendergruppe e. V. (DSAG) sowie Sebastian Westphal, DSAG-Fachvorstand Technologie, ordnen die Pläne und Ziele aus…

News | Trends 2022 | Trends Security

Alle sieben Minuten wird ein potenzieller Cyberangriff identifiziert

Die Ergebnisse der Falcon OverWatch Threat Hunter zeigen, dass die Breakout Time für E-Crime-Akteure gesunken ist. CrowdStrike, Anbieter von Cloud-basiertem Schutz von Endgeräten, Cloud-Workloads, Identitäten und Daten, veröffentlichte seinen vierten jährlichen Threat Hunting Report Nowhere to Hide: 2022 Falcon OverWatch Threat Hunting Report. Der globale Bericht zeigt einen rekordverdächtigen Anstieg von Hands-On-Angriffsversuchen um 50…

News | Trends 2022 | E-Commerce

E-Commerce-Trends: Nachhaltigkeit, Cybersicherheit, neue Bezahlmethoden und Social Shopping stehen 2022 im Fokus

Report zeigt: 54 Prozent prüfen vor Einkauf Nachhaltigkeit, 49 Prozent vertrauen Influencern nicht. Checkout.com hat seinen Report zu den wichtigsten Trends im E-Commerce im neuen Jahr veröffentlicht. Demnach kann sich der elektronische Handel auf ein weiteres Wachstumsjahr freuen, das durch neue, digitale Geschäftsmodelle beschleunigt wird. So erwarten 56 Prozent der befragten Händler 2022 ein deutliches…

News | Rechenzentrum | Ausgabe 11-12-2021

Artificial Intelligence for IT Operations – Warum die Zeit für Mainframe-AIOps gekommen ist

Zunehmend mehr Entscheidern im Bereich Mainframe wird bewusst, dass die traditionelle Art und Weise der Abwicklung des Mainframe-Betriebs bald zurückbleiben wird. Die stetig wachsende Nachfrage nach neueren, schnelleren digitalen Diensten erhöht den Druck auf Rechenzentren, mitzuhalten, weil neue Anwendungen erscheinen, das verarbeitete Datenvolumen kontinuierlich steigt und die Arbeitslasten immer unvorhersehbarer werden.