Illustration: Absmeier

Ransomware, Cyberangriffe und andere Schadsoftware-Attacken werden heute oft als die Hauptthemen bei der IT-Sicherheit verstanden. In der Vergangenheit führten uns aber auch Naturkatastrophen wie Unfälle, Brände und Hochwasser einen ganz anderen Blickwinkel vor Augen: IT-Sicherheit beginnt bei der Konzeption, Planung und Bau eines Rechenzentrums.

In Deutschland ist der IT-Grundschutz des Bundesamts für Sicherheit in der Informationstechnik (BSI) der Standard für Informationssicherheit. Geeignete Maßnahmen finden sich auch in den international gültigen Normen der ISO/IEC-27000-Reihe. Eine wichtige Komponente ist die Einrichtung eines Informationssicherheits-Managementsystems (ISMS), welches als wichtiger Bestandteil eines umfassenden IT-Sicherheitskonzepts gesehen wird.

Die physische und organisatorische Sicherheit ist ein grundlegender Bestandteil der Informationssicherheit in einem Unternehmen. Ein Sicherheitskonzept muss dabei drei Ebenen abbilden: technische, logische und physische Sicherheit mit dem Ziel, die Verfügbarkeit der Informationstechnik sowie die Vertraulichkeit, Integrität und Authentizität von Daten sicherzustellen.

Welche Maßnahmen für die physische IT-Sicherung können getroffen werden?

Die IT-Sicherheit beginnt bei der Ordnung und Sauberkeit der IT-Systeme und -Räume. Die Reinigung gehört zur Instandhaltung. Verantwortliche müssen die zentrale IT-Infrastruktur im Serverraum in einem angemessenen Zustand halten. Allerdings wird diese Aufgabe zunehmend komplexer, da immer mehr IT-Aufgaben in Außenstandorte, Filialen und das sogenannte »Edge« verlagert werden. Die Lösung »Cloud« entbindet auf den ersten Blick von der Sicherung. Praktisch und rechtlich nicht. Die Hinzuziehung des »Edge« macht die Aufgaben für Sicherheitsbeauftragte aber zunehmend komplex.

Die angemessene Schutzklasse auswählen. Das ist Analyseaufgabe von CIOs. Für Dienste mit hoher Besucherzahl wie Profit Builder Erfahrungen müssen IT-Leistung und benötigte IT-Security-Level definiert werden. Falls personenbezogene Daten verarbeitet werden, ist ein hoher Schutz des Rechenzentrums notwendig. In einer normalen Büroumgebung wäre für ein IT-Rack die Schutzart IP20 ausreichend. Steht die IT-Lösung aber in einer staubigen Produktionshalle, sind Sicherheitsanforderungen ganz anders: Schutzarten bis IP55 gegen die Umweltbedingungen wie Staub, gegen vollständigen Berührungsschutz und gegen Strahlwasser müssen gewährleistet werden.

Ein einfacher, aber zentraler Punkt ist die Zutrittskontrolle. Auch Online-Anbieter wie bitcoin billionaire müssen die Zugangsberechtigungen ihrer Nutzer absichern. Beispielsweise erleichtern elektronische Türschlösser die Auswertung, wann welche Mitarbeiter Zugriff auf die IT-Systeme hatten. Die Verriegelung mit elektronischen Methoden ermöglicht, dass sich Türen über ein netzwerkfähiges Monitoring-System automatisiert überwachen lassen. Das betrifft nicht nur das gesamte RZ, auch einzelne Gehäuse und Rack-Türen inklusive der Seitenwände können überwacht werden.

Aspekte der RZ-Sicherheit

Bei der Konzeption eines sicheren Rechenzentrums bedarf es eines ganzheitlichen Konzepts, um die Anforderungen an die entsprechende Sicherheit zu gewährleisten. Gebäudesicherheit, Klimatisierung, Effizienz, Skalierbarkeit, Störungsmanagement – dies sind zu berücksichtigende Aspekte. Nicht nur aufgrund von Compliance- und EU-Richtlinien sind Unternehmen und Organisationen zur sicheren Datenhaltung verpflichtet, es verbindet sich natürlich ein wirtschaftliches Interesse damit.

So kann eine Löschanlage im Brandfall großen Schaden von einem Rechenzentrum abwenden. Ist sie aber auch rentabel? Wichtige Bestandteile der physischen Sicherheit sind Stromversorgung, Klimatisierung, Kommunikationsanbindung, Brandschutz, Gebäudesicherheit und restriktive Zutrittsregelungen.

Denn in der Praxis gibt es das tägliche Dilemma: Wer die Sicherheitsanforderungen zu hoch ansetzt, wird die Wirtschaftlichkeit des Projekts gefährden. Umso wichtiger sind genaue innerbetriebliche Definitionen. Die Sicherheitsvorgaben eines CIO erreichen letztlich IT-Direktoren und -Manager, die für die Umsetzung sorgen. Wichtig erscheint in einem Unternehmen die Ganzheitlichkeit der Konzepte, Maßnahmen und Prozesse.

1234 Artikel zu „IT-Sicherheit Rechenzentrum“

AUSGABE 9-10-2021 | SECURITY SPEZIAL 9-10-2021 | NEWS | RECHENZENTRUM

Rechenzentrumsplanung und -organisation: Zum Datenschutz gehört die physische RZ-Sicherheit

Ransomware, Cyberangriffe und andere Schadsoftware-Attacken werden oft als DAS Thema bei der IT-Sicherheit verstanden. Jüngst führten aber Naturkatastrophen wie Unfälle, Brände und Hochwasser eine ganz andere Facette und das ganz Elementare vor Augen: IT-Sicherheit beginnt bei der Konzeption, Planung und Bau eines Rechenzentrums.

NEWS | INFRASTRUKTUR | LÖSUNGEN | RECHENZENTRUM | AUSGABE 5-6-2021

Rechenzentrum: Intelligente Stromverteilungssysteme –

Smarte Zone

Die entscheidenden Performance-Indikatoren bei der IT-Infrastruktur sind Leistungsfähigkeit, Verfügbarkeit und Effizienz. Für die Verfügbarkeit eines Rechenzentrums ist die sichere Stromversorgung, die bereits bei der Einspeisung und der Verteilung beginnt, von entscheidender Bedeutung. Ob Core-, Cloud- oder Edge-Data-Center – die aktuellen Markttreiber erfordern von Rechenzentrumsinfrastrukturen drei Merkmale: Smarter, effizienter und sicherer.

NEWS | PRODUKTMELDUNG | RECHENZENTRUM

Leistungsoptimiert und zweckgerichtet: Neue Servergeneration für das Rechenzentrum

Der chinesische Serverhersteller Inspur stellte im April 2021 seine neue M6-Serverfamilie vor. Die Vier-Sockel-Server unterstützen skalierbare Intel-Xeon-Prozessoren der 3. Generation und sind für SAP HANA zertifiziert. Im Vergleich zu vorherigen Servergenerationen von Inspur bieten die M6-Server eine Leistungssteigerung von bis zu 46 Prozent. Die M6-Serverfamilie bietet 16 Produkte für rechenintensive Anwendungen wie künstliche Intelligenz,…

NEWS | IT-SECURITY | VERANSTALTUNGEN

IT-Sicherheit im Mittelstand verbessern

Mit Fachvorträgen und Diskussionen in Online-Sessions will die SecurITy Week (17. bis 21. Mai 2021) insbesondere Verantwortliche in mittelständischen Unternehmen für das Thema IT-Sicherheit sensibilisieren und über neue Trends informieren. Zu den kompetenten Unterstützern und Vortragenden des Online-Events zählt der Nürnberger IT-Dienstleister noris network, der in eigenen Colocation-Hochsicherheitsrechenzentren umfangreiche Services im Bereich IT-Sicherheit anbietet. …

NEWS | IT-SECURITY | TIPPS

Sechs Ideen, um die IT-Sicherheit aktiver in Arbeitsprozesse einzubinden

Die IT-Sicherheit ist quasi ein Dauerbrenner auf der Prioritätenliste von Unternehmen. Laut Angaben von Statista sollen sich die Ausgaben hierfür im Jahr 2021 auf rund 5,7 Milliarden Euro belaufen.(i) Doch obwohl 70 Prozent der IT-Sicherheitsverantwortlichen in Deutschland bewusst ist, dass der Faktor Mensch und mangelndes Sicherheitsbewusstsein eines der größten Risiken für Unternehmen darstellt, sparen 77…

NEWS | IT-SECURITY | SERVICES | TIPPS

IT-Sicherheit: In 6 Schritten fit für Managed Security Services

Der Trend zu Managed Security Services (MSS) zeichnet sich immer mehr ab. Der Grund: Viele IT-Abteilungen kommen in puncto Sicherheit mittlerweile an die Grenzen ihrer Leistungsfähigkeit, da Angriffsszenarien sich ständig wandeln und das Handling von Sicherheitstools immer komplexer wird. Unternehmen ziehen daher Spezialisten hinzu, um Risiken zu vermeiden. Doch was ist nötig, um die Weichen…

NEWS | IT-SECURITY | AUSGABE 1-2-2021 | SECURITY SPEZIAL 1-2-2021

Secure the Back Door – Warum IT-Sicherheit maßgeblich von ausgehendem Datenverkehr abhängt

Covid-19 hat nicht nur die Heimarbeit verstärkt, sondern auch Cyberattacken auf Unternehmen. Damit steigt die Nachfrage nach IT-Sicherheitslösungen.

NEWS | FAVORITEN DER REDAKTION | IT-SECURITY | TIPPS

IT-Sicherheit: Unternehmen auf der Suche nach geleakten Daten

Würden Sie Ihre Unternehmensdaten mit E-Mail-Adressen und Passwörtern offen ins Internet stellen? Nein. Doch über 12 Milliarden solcher Datensätze liegen frei zugänglich im Internet, erbeutet von Cyberkriminellen. Diese fügten deutschen Unternehmen 2019 einen Schaden in Höhe von mehr als 100 Milliarden Euro zu, Tendenz steigend. Deshalb hat das HPI einen Identity Leak Checker Desktop Client…

NEWS | IT-SECURITY | STRATEGIEN | TIPPS

Das schwächste Glied: Der Mensch als IT-Sicherheitsrisiko

Fehlverhalten, ungenaue Richtlinien und falsche Konfigurationen von Endpunkten sind häufige Schwachpunkte. Die Cyber-Kill-Chain sucht sich meist das schwächste Glied in der Kette – und das ist oft der Mensch. Eine Analyse der Bitdefender-Telemetrie von 110.000 Endpunkten im ersten Halbjahr 2020 zeigt, dass Fehlkonfigurationen und der »Schwachpunkt Mitarbeiter« die Ursachen Nummer Eins für einen sehr…

TRENDS 2021 | NEWS | IT-SECURITY

IT-Sicherheit 2021: Vier Trends

Durch die drastischen Veränderungen im Jahr 2020 wurde die Digitalisierung stark forciert, Netzwerkinfrastrukturen änderten sich und Clouds konnten weitere Zugewinne verzeichnen. Gerade, was Home Office angeht, musste zunächst einiges improvisiert werden, jetzt geht es darum, diese neuen Architekturen nachhaltig zu konsolidieren, wozu auch ein umfassendes Sicherheitskonzept gehört. Gleichzeitig setzen sich auch langfristige Trends, wie neue…

TRENDS 2021 | NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | BUSINESS

Alternative Lösungswege bei sinkenden IT-Budgets – Optionen für IT-Sicherheit in Krisenzeiten

In Zeiten der Unsicherheit ist es nur verständlich, dass Unternehmen dazu neigen, sich zurückzuziehen und ihre Ausgaben zu reduzieren, wo immer dies möglich ist. Im Jahr 2020 zeigt sich dies ganz offensichtlich im Veranstaltungsbereich: Konferenzen und Kongresse wurden abgesagt oder virtuell abgehalten, während Geschäftsreisen für viele Unternehmen zum Stillstand gekommen sind. Dies ist aber nicht…

NEWS | CLOUD COMPUTING | DIGITALE TRANSFORMATION | RECHENZENTRUM | AUSGABE 11-12-2020

Rechenzentrum 5.0 – Das perfekte Zusammenspiel von Technik und KI

Die digitale Transformation erfordert eine völlig neue Generation von leistungsstarken Rechenzentren.

NEWS | CLOUD COMPUTING | RECHENZENTRUM | AUSGABE 11-12-2020

Der Druck auf Unternehmen bei der Nutzung von US-Clouds wächst – Private Clouds im eigenen Rechenzentrum

Deutsche Unternehmen müssen schleunigst ihre Cloud-Strategie überprüfen, nachdem der EuGH das Ende des »Privacy Shield«-Abkommens eingeleitet hat.

NEWS | EFFIZIENZ | FAVORITEN DER REDAKTION | RECHENZENTRUM | AUSGABE 11-12-2020

Rechenzentren: Was sie 2021 und darüber hinaus leisten müssen – Vision für das Rechenzentrum der Zukunft

Rechenzentren müssen hohen Ansprüchen genügen. Bislang galten diese Anforderungen hauptsächlich ihrer Leistung und der Sicherheit. In den nächsten Jahren unterliegen Rechenzentren einer wesentlich weitgreifenderen Entwicklung. Die wichtigsten Trends: Höhere Energieeffizienz, Etablierung von Stoffkreisläufen, Entwicklung hin zu Zero Waste.

NEWS | TRENDS 2020 | TRENDS SECURITY | IT-SECURITY

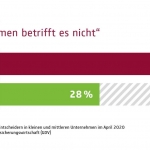

IT-Sicherheit: Der Mittelstand setzt auf das Prinzip Hoffnung

Den meisten kleinen und mittelständischen Unternehmen in Deutschland ist bewusst, wie sehr ihre Arbeit mittlerweile von funktionierenden Computersystemen abhängig ist. Sie wissen auch, dass Cyberkriminalität eine Gefahr darstellt. Doch das Risiko, selbst einmal Opfer eines Cyberangriffs zu werden, verdrängen viele – es trifft ja immer nur die anderen. Betriebsunterbrechungen sind eine der häufigsten und…

NEWS | CLOUD COMPUTING | IT-SECURITY | RECHENZENTRUM

Ist es an der Zeit, das Disaster-Recovery-Rechenzentrum abzuschalten?

Warum die Cloud als Option für Disaster Recovery immer wichtiger wird und wie sich Unternehmen das Backup-Rechenzentrum sparen können. Jede Zeit setzt ihre Standards. Im letzten Jahrzehnt hat sich die Nutzung eines kompletten Backup-Rechenzentrums zum Standard entwickelt. Um die IT ihres Unternehmens jederzeit aufrecht erhalten zu können, duplizieren fortschrittliche Organisationen ihr Rechenzentrum an einem zweiten…

NEWS | DIGITALISIERUNG | INFRASTRUKTUR | RECHENZENTRUM | AUSGABE 7-8-2020

#digiWiesn: noris network Rechenzentrum in Hof eröffnet – Ganz oben dabei

»In Bayern ganz oben« heißt es im Stadtmarketing von Hof. Mithilfe des IT-Dienstleisters noris network wurde jetzt ein weiterer Schritt getan, um auch in der Digitalisierung ganz oben mitzuspielen. Hof erhält ein eigenes, hochsicheres Colocation-Rechenzentrum, das Unternehmen aus der Region die Schritte in Richtung Digitalisierung erleichtern und sie wettbewerbsfähiger machen soll.

NEWS | PRODUKTMELDUNG | RECHENZENTRUM

noris network eröffnet Rechenzentrum Hof mit Streaming-Event

Premiumrechenzentrum für Unternehmen in der Region Hof Nach Hochsicherheitsrechenzentren in Nürnberg und München betreibt der Nürnberger IT-Dienstleister noris network AG jetzt ein Rechenzentrum in Hof. Am 15. Juli 2020 wird der neue Standort eröffnet – offiziell und virtuell. In einem Livestream werden Interviews mit Informationen zu modernen IT-Services geboten und Videoaufnahmen von Technik und Colocation-Flächen…

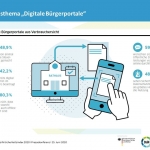

NEWS | TRENDS 2020 | TRENDS WIRTSCHAFT | DIGITALISIERUNG | TRENDS SERVICES

DsiN-Sicherheitsindex 2020: IT-Sicherheitsgefälle in Deutschland

Bereits im siebten Jahr untersucht die Verbraucherstudie von Deutschland sicher im Netz die digitale Sicherheitslage von Internetnutzenden in Deutschland und zeigt: Es gibt Nachholbedarfe bei digitaler Aufklärung. Während sich die digitale Sicherheitslage für antreibende und bedachtsame Nutzer:innen weiter verbessert hat, werden digital außenstehende Nutzer:innen in puncto Online-Sicherheit weiter abgehängt. Das zeigt der DsiN-Sicherheitsindex 2020,…

NEWS | IT-SECURITY | AUSGABE 5-6-2020 | SECURITY SPEZIAL 5-6-2020

IT-Sicherheit im Home Office – Macht Zero-Trust-Architektur die Cloud sicher?

Cyberkriminelle nutzen die aktuelle Unsicherheit rund um die weltweite Corona-Pandemie. Die Folge sind umfangreiche Angriffe auf Industrieunternehmen. Bevorzugte Opfer: Mitarbeiter im Home Office. Können hochsichere Cloud-Dienste für den Unternehmenseinsatz Abhilfe schaffen?