Jeff Wittich, CPO bei Ampere Computing, teilt seine Gedanken zu den Gefahren durch Angriffe auf den Arbeitsspeicher und erklärt, wie CPU-enforced Memory Tagging dabei hilft, dieses Risiko zu minimieren.

Was haben der OpenSSL-Exploit Heartbleed und der WannaCry-Ransomware-Angriff von 2017 gemeinsam? Beide verbreiteten sich gezielt über Schwachstellen in Arbeitsspeichern, um Chaos anzurichten. Und erst im letzten Jahr schloss Firefox eine schwerwiegende Lücke in der Speichersicherheit, die potenziell für die Ausbreitung von Malware hätte ausgenutzt oder zu kritischen Systemausfällen hätte führen können.

Diese Ereignisse machen deutlich: Ein mangelhaftes Speichermanagement kann den Speicher im Handumdrehen in einen Angriffsvektor für Cyberkriminelle verwandeln. Als Lösung für dieses Problem hat sich das CPU-enforced Memory Tagging bewährt, das Speicher und System effektiv vor den Gefahren aus dem Netz schützt.

So funktioniert CPU-enforced Memory Tagging

In erster Linie geht es beim CPU-enforced Memory Tagging darum, Angriffe auf die Speichersicherheit zu erkennen und zu unterbinden. Dafür arbeiten Hard- und Softwarekomponenten in einem zweischichtigen Ansatz eng zusammen. Auf dem Hardware-Level erhält jede Speicheradresse vom CPU eine einzigartige Kennung in Form eines Tags. Zeiger (Pointer), die auf bestimmte Bereiche zugreifen können und dürfen, erhalten jeweils denselben Tag. Die CPU beobachtet nun die Aktivitäten. Bevor der Zugriff eines Pointers auf eine Adresse erfolgen kann, prüft die CPU, ob die Tags übereinstimmen. Ist dies nicht der Fall, stuft die CPU den Access-Versuch als Verstoß gegen die Speichersicherheit ein und verhindert somit den Zugang unautorisierter Anwendungen, Geräte und Nutzer. Dieser Prozess bedarf keines manuellen Eingriffs durch das IT-Personal, was CPU-enforced Memory Tagging zu einem effektiven und nutzerfreundlichen Werkzeug im Kampf gegen Cyberkriminelle macht.

Betriebssysteme und Anwendungen spielen vor allem auf dem Software-Level des Memory Taggings eine wichtige Rolle, da sie die mit der Hardware verbundenen Prozesse unterstützen. Sowohl die Konfiguration als auch die Aktualisierung von Anwendungen stellen sicher, dass die Software die Hardware-Memory-Tagging-Funktionen vollumfänglich nutzen kann.

CPU-enforced Memory Tagging in Aktion: Während der Programmausführung wird geprüft, ob die Zeiger-Tags den Tags der jeweiligen Speicher-Adressen entsprechen. Dieser Sicherheitsmechanismus garantiert Datenintegrität und verhindert kritische Speicherfehler und Anwendungsabstürze.

Die Vorteile von CPU-enforced Memory Tagging

Mit der Einführung von CPU-enforced Memory Tagging verkleinert sich die Angriffsoberfläche für Cyberkriminelle deutlich. Der strenge Bestätigungsprozess macht es schwerer für sie, Schlupflöcher zu finden, über die sie in das System gelangen könnten. Somit hilft CPU-enforced Memory Tagging gleich auf mehreren Ebenen. Es verhindert gängige Risiken wie Buffer Overflow oder Use-After-Free-Fehler, macht Anwendungen und Systeme resilienter gegenüber potenziellen Angriffen, schützt die Datenintegrität und -vertraulichkeit und gewährleistet Systemstabilität.

Darüber hinaus fügt sich das Memory Tagging perfekt in die Sicherheitslandschaft ein und ergänzt bestehende Sicherheitsmaßnahmen wie Code-Reviews, sichere Programmiermethoden und Schwachstellen-Scanning. Unternehmen profitieren somit von einer robusteren Sicherheitsarchitektur, mit der sie dem Risiko erfolgreicher Angriffe und Sicherheitsverletzungen effektiv begegnen können.

Da sich die Bedrohungslandschaft laufend weiterentwickelt und der Bedarf an robusten Sicherheitslösungen für den Arbeitsspeicher steigt, wird sich der Einsatz von CPU-enforced Memory Tagging in naher Zukunft zunehmend ausbreiten. Im Zuge dessen dürfen wir mit verbessertem Hardware-Support und einer Standardisierung über verschiedene CPU-Architekturen rechnen. Letzteres würde die Integration von Memory Tagging in vielfältigen Umgebungen wesentlich vereinfachen, wodurch die Vorteile auf verschiedene Bereiche übertragen und neue Risiken adressiert werden können. Und je besser sowohl das CPU-Design als auch das Speichermanagement werden, desto effektiver und effizienter werden auch Memory-Tagging-Prozesse sein, was sie zu einem unentbehrlichen Teil der modernen IT-Sicherheit macht.

2812 Artikel zu „Sicherheit Speicher“

News | Infrastruktur | IT-Security | Rechenzentrum | Tipps

Verfahren für Ausfallsicherheit, Problemerkennung und Wiederherstellung von Unternehmensspeichern

Im Folgenden finden Sie eine Liste der grundlegenden Elemente, die Unternehmen unverzüglich in ihre Dateninfrastruktur integrieren müssen. Mit diesen Tools zur Problemerkennung und Wiederherstellung von Speichersystemen können Unternehmen die verheerenden Folgen eines Cyberangriffs wirksam neutralisieren und beseitigen. Unveränderliche Snapshots: Es ist unerlässlich, Snapshots von Daten zu erstellen, die absolut unveränderbar sind. Unternehmen sollten eine Lösung…

Trends 2024 | News | Trends 2023 | IT-Security

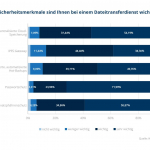

Wunsch nach mehr Sicherheit im Datenverkehr durch dezentrale Speicherung und Übertragung

Wie kann man sicher Daten übertragen und speichern? Über 90 Prozent der Deutschen, Österreicher und Schweizer haben darauf eine gute Antwort und wünschen sich bei der Datenspeicherung und -übertragung im Internet einen dezentralen Schutz ihrer Privatsphäre. Damit ist Dezentralität – durch Blockchain-Technologie ermöglicht – als Sicherheitsfeature in den Köpfen der Nutzer angekommen. Die Sicherheit…

News | Cloud Computing | Services | Tipps

Speichern in der Cloud: Fünf Tipps, um Benutzerfreundlichkeit und Sicherheit zu kombinieren

Mit Hilfe von Cloud-Lösungen lassen sich im Prinzip unlimitierte Mengen an Daten standort- und geräteunabhängig sichern. Der Speicherplatz auf den eigenen Geräten und innerhalb der eigenen Infrastruktur wird so geschont. Dafür benötigt der Nutzer nur eine Internetverbindung und eine entsprechende Anwendung – innerhalb kürzester Zeit steht das zusätzliche Laufwerk auf Cloud-Basis zur Verfügung. Und nicht…

News | Business Intelligence | Trends Kommunikation | Digitalisierung | Trends Geschäftsprozesse | Geschäftsprozesse | Trends 2016 | Internet der Dinge | IT-Security | Kommunikation | Marketing | Services

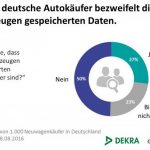

Sicherheit der im Auto gespeicherten Daten fraglich

Lediglich etwas mehr als ein Viertel (27 %) der Neuwagenkäufer in Deutschland sind der Meinung, dass die zunehmend in Fahrzeugen gespeicherten Daten über Fahrer und Fahrverhalten sicher sind. Die Hälfte (50 %) dagegen glaubt laut einer aktuellen Studie des Markt- und Meinungsforschungsinstituts Ipsos in Zusammenarbeit mit der Expertenorganisation DEKRA nicht daran [1]. Ein Viertel (23…

Trends 2024 | News | Trends Security | IT-Security | Künstliche Intelligenz

DevSecOps-Teams zweifeln an der Sicherheit von KI-generiertem Code

Die Umfrage analysiert das »Tauziehen«, das KI-gestützte Codierungstools im Software-Entwicklungsprozess hervorrufen. Der Bericht »Global State of DevSecOps 2024« von Black Duck Software, Inc. (»Black Duck«) analysiert Trends, Herausforderungen und Chancen, die sich auf die Software-Sicherheit auswirken. Die Daten belegen, dass der umfassende Einsatz von KI die Art und Weise, wie Software entwickelt wird, grundlegend…

News | Effizienz | Industrie 4.0 | IT-Security

Sicherheitsbedürfnisse in der Fertigung in Effizienzgewinne umwandeln

Fertigung ist Top-Ziel für Cyberkriminelle das dritte Jahr in Folge. Die Bedeutung des verarbeitenden Gewerbes ist in Deutschland traditionell größer als in den anderen großen Volkswirtschaften der EU [1]. Laut Statista Market Insights wird die Wertschöpfung im Jahr 2024 voraussichtlich 697,6 Mrd. Euro betragen [2]. Die durchschnittliche jährliche Wachstumsrate dürfte bei 0,75 % (CAGR 2024–2028) liegen. Die Sicherheit…

News | IT-Security | Künstliche Intelligenz | Produktmeldung

Tenable stellt AI Aware vor: Eine bahnbrechende Lösung für proaktive Sicherheit von KI und Large Language Models (LLMs)

Tenable, das Unternehmen für Exposure-Management, gab die Veröffentlichung von AI Aware bekannt, einer hochentwickelten Erkennungsfunktion, die schnell feststellen kann, ob Lösungen für künstliche Intelligenz im Einsatz sind und ob KI-bezogene Schwachstellen und Sicherheitsschwächen vorliegen. Die Funktion ist ab sofort in Tenable Vulnerability Management, der weltweit führenden Lösung für Exposure-Management, verfügbar [1]. Tenable AI Aware liefert…

News | Cloud Computing | IT-Security | Services | Tipps

So wählen Sie die beste Cloud-Speicheroption für Ihre persönlichen Daten aus

»Die Aufmerksamkeit für Datenschutz und Sicherheit in der digitalen Welt nimmt mehr denn je zu – und das zu Recht«, sagt Jason Adler, ein Softwareentwickler bei Repocket. Seine Worte unterstreichen, dass die Notwendigkeit, fundierte Entscheidungen darüber zu treffen, wo wir unsere persönlichen Daten speichern, von Tag zu Tag zunimmt. Da es im Jahr 2024 mehrere…

News | Produktmeldung | Rechenzentrum

Die Panduit G6 PDUs bieten hervorragende Cybersicherheit und Leistungsmerkmale

Mehr Platz auf engem Raum: Die Panduit G6 PDU Panduit, Anbieter von innovativen Lösungen für die Netzwerkinfrastruktur, stellt seine sechste Generation seiner PDU-Serie (Power Distribution Unit) vor. Die Panduit G6 PDU kombiniert den optimalen flachen Formfaktor ihrer Klasse mit verbesserter integrierter Intelligenz in einem essenziellen Stromverteilungsgerät für Datenschränke. Das flache Design verbessert die…

Trends 2024 | News | Business | Trends Wirtschaft | Nachhaltigkeit | Strategien

Die Deutschen und finanzielle Nachhaltigkeit: Sicherheit in unsicheren Zeiten?

Das Gefühl finanzieller Stabilität und Sicherheit ist für viele Menschen durch hohe Inflation, Zinserhöhungen durch Zentralbanken und wirtschaftliche Unsicherheit gestört. Deshalb werden Konsumenten vorsichtiger, wenn es um die Verwaltung ihrer Finanzen und die Nutzung diverser Zahlungsmethoden geht. Das Schlagwort finanzielle Nachhaltigkeit rückt in den Mittelpunkt. Eine aktuelle Umfrage des Finanzdienstleisters Riverty hat jeweils circa 1.500…

Trends 2024 | News | Trends Infrastruktur | Künstliche Intelligenz

Apple WWDC – neue Funktionen, verbesserte Sicherheit und neue Fragen

Mit Spannung erwarten IT-Expertinnen, IT-Experten und Apple-Fans in jedem Jahr die Worldwide Developers Conference von Apple. Spekuliert wurde, ob Apple 2024 die eigenen KI-Pläne lüften wird. Schließlich haben Microsoft & Co. sich längst dazu positioniert. Nun war es tatsächlich so weit: Auf der WWDC 2024 folgte die Antwort von Apple. KI war jedoch nicht das…

Trends 2024 | News | Trends Wirtschaft | Trends Security | IT-Security

Gartner sieht Anstieg der Ausgaben für Informationssicherheit um 15 Prozent im Jahr 2025

Bis 2027 sollen 17 Prozent aller Cyberangriffe von generativer KI ausgehen. Laut einer neuen Prognose von Gartner werden sich die weltweiten Ausgaben für Informationssicherheit im Jahr 2025 auf 212 Milliarden US-Dollar belaufen, was einem Anstieg von 15,1 Prozent gegenüber 2024 entspricht. Im Jahr 2024 werden die weltweiten Ausgaben der Endnutzer für Informationssicherheit auf 183,9…

Ausgabe 7-8-2024 | Security Spezial 7-8-2024 | News | Cloud Computing | IT-Security

Sicherheit Vor-Ort oder in der Cloud – Die Cloud im Kreuzfeuer der Cyberkriminalität

Zum vierten Mal in Folge hat die Thales Group ihren Cloud Security Report veröffentlicht. Eine wichtige Erkenntnis daraus: Unternehmen weltweit äußern Bedenken an der Sicherheit von Cloud-Lösungen. Björn Orth, Geschäftsführer beim Microsoft-Reseller VENDOSOFT, stellt in Anbetracht dessen die Frage: Ist sie dann das Mittel der Wahl?

Ausgabe 7-8-2024 | Security Spezial 7-8-2024 | News | ERP | IT-Security

Holistische Cybersicherheit: ERP-Systeme – ein unterschätztes IT-Risiko

Obwohl viele Unternehmen umfassende Sicherheitsmaßnahmen ergreifen, bleibt ein wesentlicher Bereich oft unbeachtet: Anwendungssicherheit und der Schutz von ERP-Systemen. Doch warum sind Sicherheitsverantwortliche auf diesem Auge häufig blind und was können Unternehmen tun, um sich zu schützen?

News | Business | Künstliche Intelligenz | Services | Whitepaper

Datensicherheit und Datenschutz in Edge-Umgebungen

In der heutigen, sich rasch entwickelnden technologischen Landschaft hat sich Edge Computing als zentrale Strategie für Unternehmen herauskristallisiert, die ihre betriebliche Effizienz und Reaktionsfähigkeit verbessern möchten. Weil Daten näher an der Datenquelle verarbeitet werden, reduziert Edge Computing die Latenz, verbessert die Entscheidungsfindung in Echtzeit und minimiert die Belastung zentralisierter Rechenzentren. Wie bei jedem technologischen Fortschritt…

News | IT-Security

Sicherheit wird noch sichtbarer – IT-Sicherheitskennzeichen für mobile Endgeräte

Mobile IT-Geräte wie Smartphones und Tablets speichern und verarbeiten eine Vielzahl relevanter und zum Teil persönlicher Daten wie Fotos, Videos, Textnachrichten und Kontakte. Ein angemessenes IT-Sicherheitsniveau mobiler Endgeräte ist ein wesentlicher Baustein für den Schutz dieser Daten und damit auch der Verbraucherinnen und Verbraucher. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) führt nun die…

News | IT-Security | Lösungen | Tipps

Vier Tipps für verbesserte Cybersicherheit in KMU

Cyberangriffe betreffen nur Großunternehmen, soziale Netzwerke oder IT-Dienstleister? Weit gefehlt – inzwischen werden immer häufig auch Produktionsbetriebe, Mittelständler oder sogar Kleinunternehmen Ziel der Attacken. Doch gerade dort fehlen oft die Ressourcen, um effektive Prävention zu ergreifen und die eigenen Systeme stets auf dem neusten Stand zu halten. Nils Gerhardt, CTO von Utimaco gibt vier Tipps,…

Trends 2024 | News | Trends Security | Digitalisierung | Künstliche Intelligenz

KI als Partner in der Medizintechnik zur Verbesserung der Sicherheit von Medizinprodukten

Eine Umfrage unter 200 Führungskräften der Medizintechnikbranche in den USA und Europa zeigt, dass nur sechs Prozent der führenden MedTech-Unternehmen glauben, dass künstliche Intelligenz (KI) die Frühdiagnose verbessern wird. 80 Prozent der Befragten gehen jedoch davon aus, dass sie medizinische Produkte und Geräte sicherer machen wird. Trotz einiger Berichte, dass KI die Ärzte bei…

News | Digitalisierung | Industrie 4.0 | IT-Security | Strategien

Was ist OT-Cybersicherheit und wie unterscheidet sie sich von IT-Cybersicherheit?

Die fortschreitende Digitalisierung und Vernetzung verändern den Betrieb kritischer Infrastrukturen grundlegend. Herkömmliche Systeme werden zunehmend durch moderne Technologien erweitert, wodurch sie jedoch auch anfälliger für neuartige Cyberangriffe werden. Bisher haben sich Unternehmen auf die IT-Cybersicherheit verlassen, um ihre Daten und IT-Netzwerksysteme vor Cyberangriffen zu schützen. IT-Netzwerke werden in Bereichen wie Finanzen, Gesundheit und Bildung zur…

News | Infrastruktur | Nachhaltigkeit

Nachhaltigkeit bei der Datenspeicherung: komplex aber machbar

Wie das aktive Management unstrukturierter Daten Unternehmen dabei hilft, Nachhaltigkeitsziele zu erreichen. In Zeiten der Klimakrise wollen und müssen Unternehmen nachhaltiger wirtschaften, um ihren CO₂-Fußabdruck zu verringern. Um dies zu erreichen, arbeiten die meisten Organisationen aktiv an Nachhaltigkeitsstrategien oder haben solche bereits im Einsatz. Im Rahmen dieser Mission stoßen Organisationen unweigerlich auf einen der…